Kali Linux渗透测试之主动信息收集

主动信息收集的原理

1. 主动信息收集的特点

1. 直接与目标系统交互通信

2. 无法避免留下访问的痕迹

3. 使用受控的第三方电脑进行探测,使用代理或已经被控制的机器

4. 扫描发送不同的探测,根据返回结果判断目标状态

2. 发现目标主机的过程

1. 识别存活主机,发现潜在的被攻击目标

2. 输出一个IP地址列表,比如IP地址段、IP地址范围

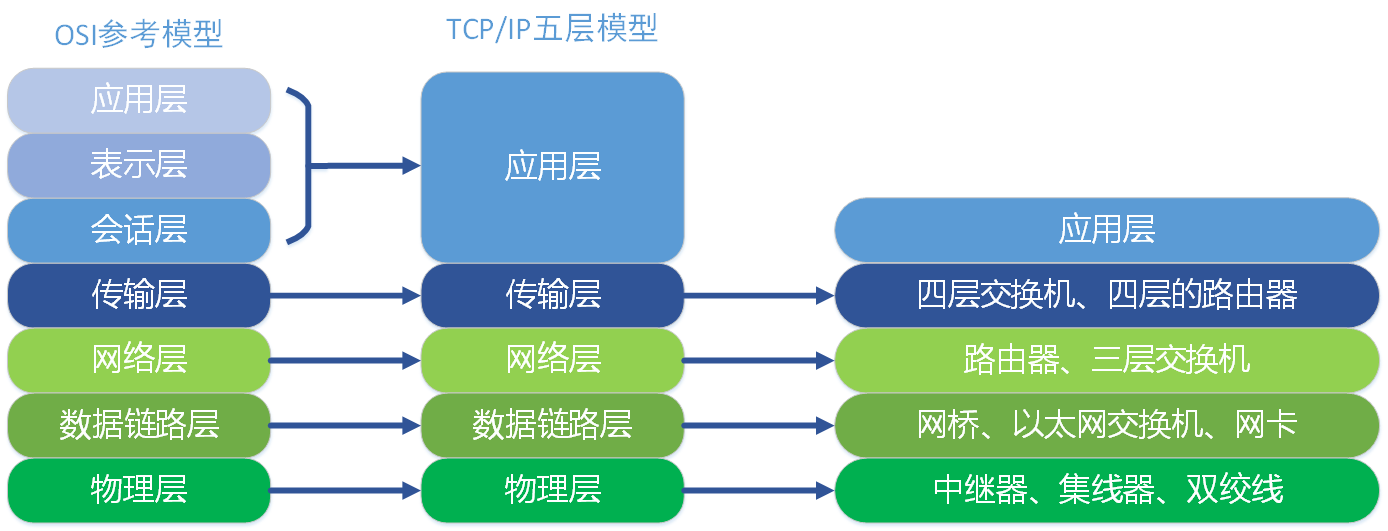

3. 使用二、三、四层进行探测发现

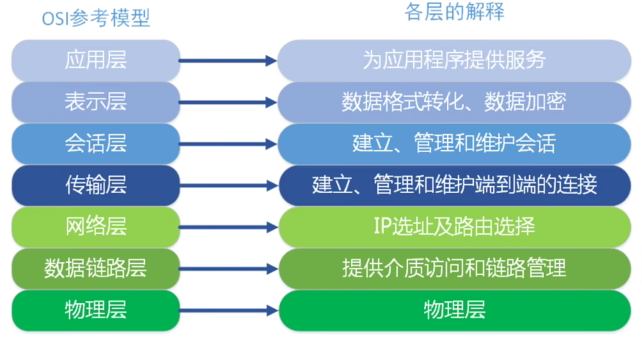

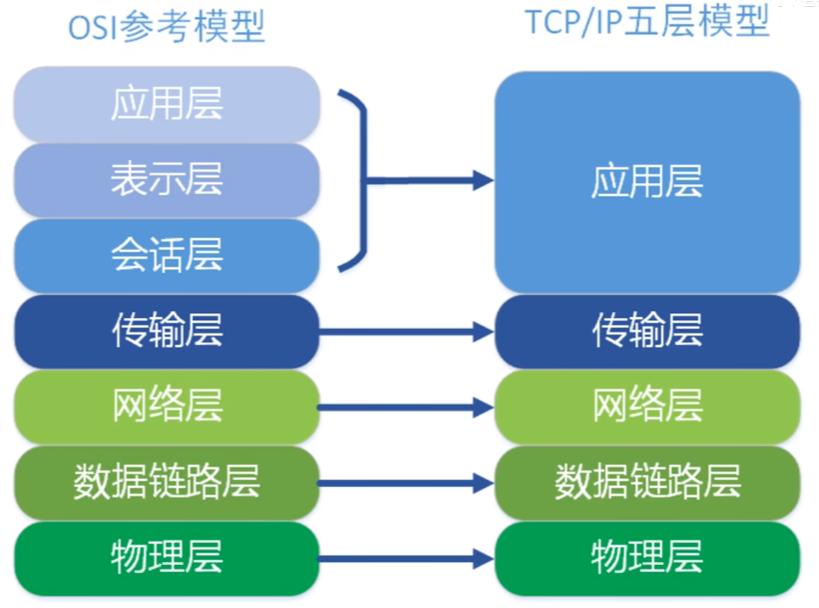

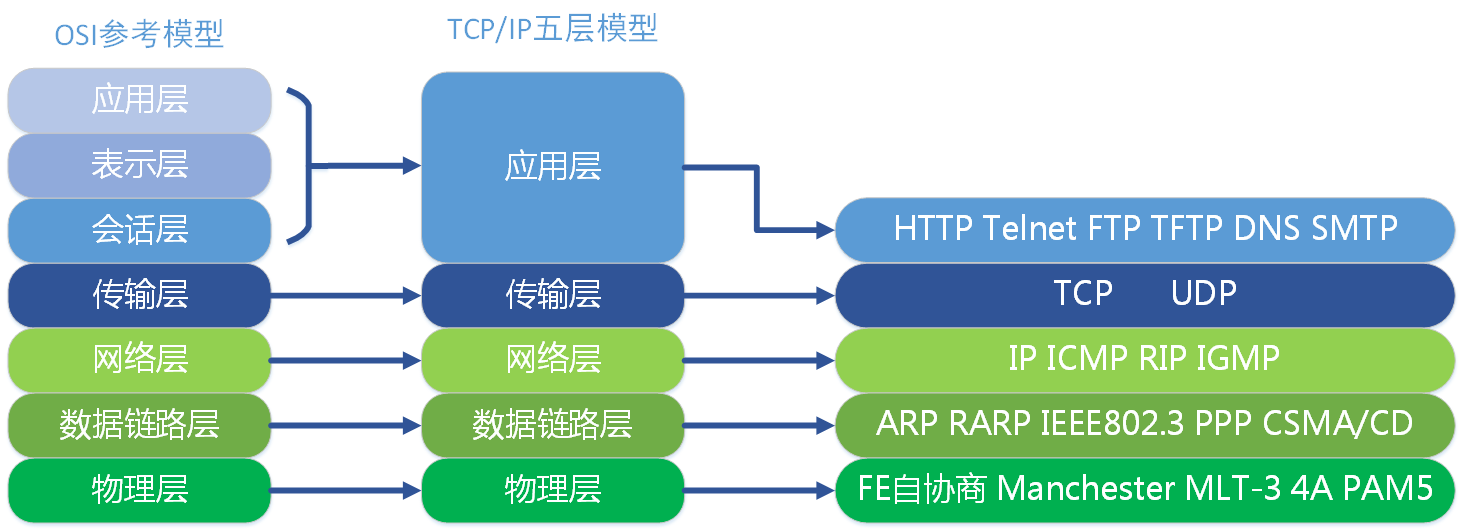

3. OSI七层模型和TCP/IP五层模型

七层模型,亦称OSI(Open System Interconnection)。参考模型是国际标准化组织(ISO)制定的一个用于计算机或通信系统间互联的标准体系,一般称为OSI参考模型或七层模型。

它是一个七层的、抽象的模型体,不仅包括一系列抽象的术语或概念,也包括具体的协议。

上三层属于应用层(即时用户应用层)

OSI七层模型及TCP/IP五层模型的对应网络设备关系:

OSI七层模型及TCP/IP五层模型的对应网络协议关系:

这个比较重要,比如我们经常用的

ping命令就是走的网络层,而代理软件代理是TCP等协议,走的是传输层,所以我们的代理在CMD下是无法代理ping命令的(但是在PowerShell里可以)

二层发现

1. 二层主机发现

- 利用

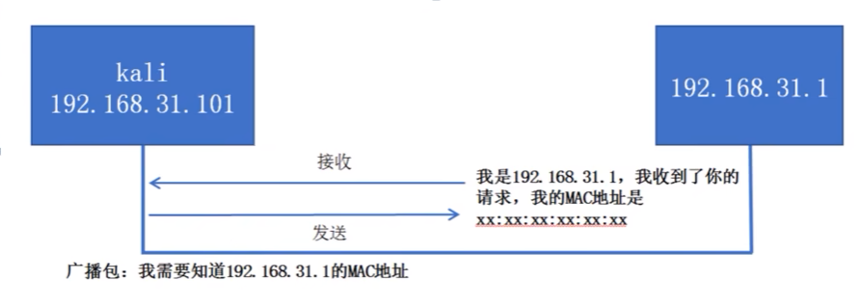

OSI的数据链路层的协议进行发现,一般使用的是ARP协议,可以绕开禁ping的服务器。 - ARP协议概述:ARP协议是"Address Resolution Protocol"(地址解析协议)的缩写。计算机通过ARP协议将IP地址转换成MAC地址。

- ARP协议工作原理

主机A的IP地址为192.168.1.1,MAC地址为0A-11-22-33-44-01;

主机B的IP地址为192.168.1.2,MAC地址为0A-11-22-33-44-02;

当主机A要与主机B通信时,地址解析协议可以将主机B的IP地址(192.168.1.2)解析成主机B的MAC地址,以下为工作流程:

第1步:根据主机A上的路由表内容,IP确定用于访问主机B的转发IP地址是192.168.1.2。然后A主机在自己的本地ARP缓存中检查主机B的匹配MAC地址。

第2步:如果主机A在ARP缓存中没有找到映射,它将询问192.168.1.2的硬件地址,从而将ARP请求帧广播到本地网络上的所有主机。源主机A的IP地址和MAC地址都包括在ARP请求中。本地网络上的每台主机都接收到ARP请求并且检查是否与自己的IP地址匹配。如果主机发现请求的IP地址与自己的IP地址不匹配,它将丢弃ARP请求。

第3步:主机B确定ARP请求中的IP地址与自己的IP地址匹配,则将主机A的IP地址和MAC地址映射添加到本地ARP缓存中。

第4步:主机B将包含其MAC地址的ARP回复消息直接发送回主机A。

第5步:当主机A收到从主机B发来的ARP回复消息时,会用主机B的IP和MAC地址映射更新ARP缓存。本机缓存是有生存期的,生存期结束后,将再次重复上面的过程。主机B的MAC地址一旦确定,主机A就能向主机B发送IP通信了。

2.命令详解

arping

协议层级:数据链路层

说明:从源位址通过ping命令检查设备上的硬体位址。

语法:arping [-D][-U][-A][-c count][-w timeout][-q][-s source] -I interface address

参数:

-D复制位址监测资讯;

-U用ARP REQUEST包更新网路邻居上的ARP缓存;

-A与-U参数作用一样,区别为-A采用ARP REPLY包;

-c count设置ping命令探测的次数;

-w timeout经过timeout秒后停止ping命令;

-q不显示任何资讯;

-s source设置ping的源位址;

-I interface设置ping使用的网路介面;address设置目标位址。

例如:

arping 192.168.10.1 -c 3

netdiscover

协议层级:数据链路层

说明:主动检查检查是否可以与网路上的多台主机连通。

语法:netdiscover 指定网段 网卡 参数

参数:

-i 指定网卡 eth0

-r 指定网段 例如 192.168.10.0/24

-p 被动模式。默默的侦听指定的网卡以发现别的二层主机

-t [ARP](https://so.csdn.net/so/search?q=ARP&spm=1001.2101.3001.7020)包发送间隔。单位毫秒。这个可以用来规避检测系统的告警。

-l file: 指定扫描范围列表文件

-p passive mode: 使用被动扫描的方式,不发送任何数据,只做嗅探

-m file: 扫描已知 mac 地址和主机名的电脑列表

-F filter: 指定 pcap 筛选器表达式(默认:“arp”)

-s time: 每个 arp 请求之间的睡眠时间(毫秒)

-n node: 使用八字节的形式扫描(2 - 253)

-c count: 发送 arp 请求的时间次数

-f: 使用主动模式的扫描

-d: 忽略配置文件

-S: 启用每个 arp 请求之间抑制的睡眠时间

-P: 打印结果

-N: 不打印头。只有启用- p时有效。

-L: 将捕获的信息输出(-P),并继续进行扫描

例如:

netdiscover -i eth0 -r 192.168.10.0/24

三层发现

1. 三层主机发现

三层主机发现:利用OSI七层模型中的网络层的协议进行主机发现,一般使用的是IP、ICMP协议。

三层扫描的优缺点:

优点:可以绕过路由的主机,速度相对较快

缺点:速度比二层发现慢,经常会被防火墙过滤

2.命令详解

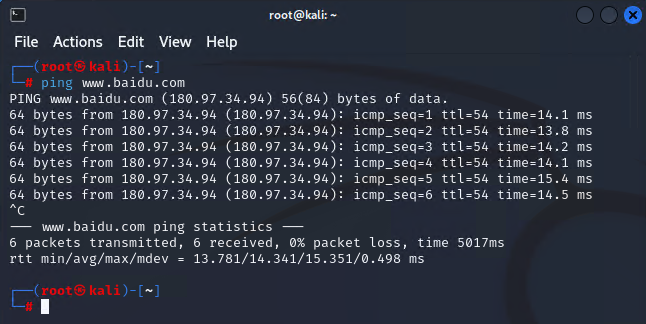

ping

协议层级:网络层

说明:可以用来检查是否可以与网路上的一台主机连通。

语法:ping [-fn] [-c<连接次数>] [-i<间隔时间>] [-I<网路设备>]

参数:

-f产生ping风暴,会对网路带来严重负担,仅限root用户使用,可用来统计资料包的丢包、误码率;

-n只输出数值,不尝试获取主机名;

-i<间隔时间>设定2个Ping资讯包发出的间隔时间,单位为秒;

-I<网路设备>当系统有多个设备时,可以用该参数指定某一网路设备。

例如:

ping www.baidu.com

traceroute

协议层级:网络层

说明:令利⽤ICMP 协议定位您的计算机和⽬标计算机之间的所有路由器

语法:Traceroute [options] [data size]

参数:

[-n]:显⽰的地址是⽤数字表⽰⽽不是符号

[-v]:长输出

[-p]:UDP端⼝设置(缺省为33434)

[-q]:设置TTL测试数⽬(缺省为3)

[-t]:设置测包的服务类型

[data size]:每次测试包的数据字节长度(缺省为38)

例如:

traceroute www.baidu.com

hping3

协议层级:网络层

说明:hping3是命令行下使用的TCP/IP数据包组装/分析工具,通常web服务会用来做压力测试使用,也可以进行DOS(DDOS)攻击实验。通用hping3只能每次扫描一个目标

DOS,又叫DDOS,分布式拒绝服务攻击或洪水攻击

语法例子:

hping3 -c 100000 -d 120 -S -w 64 -p 80 --flood --rand-source www.sanguosha.com

参数:

-h --help 显示帮助

-v --version 显示版本

-c --count 发送数据包的数目

-i --interval 发送数据包间隔的时间 (uX即X微秒, 例如: -i u1000)

--fast 等同 -i u10000 (每秒10个包)

--faster 等同 -i u1000 (每秒100个包)

--flood 尽最快发送数据包,不显示回复。

-n --numeric 数字化输出,象征性输出主机地址。

-q --quiet 安静模式

-I --interface 网卡接口 (默认路由接口)

-V --verbose 详细模式

-D --debug 调试信息

-z --bind 绑定ctrl+z到ttl(默认为目的端口)

-Z --unbind 取消绑定ctrl+z键

--beep 对于接收到的每个匹配数据包蜂鸣声提示

模式选择

default mode TCP // 默认模式是 TCP

-0 --rawip RAWIP模式,原始IP模式。在此模式下HPING会发送带数据的IP头。即裸IP方式。使用RAWSOCKET方式。

-1 --icmp ICMP模式,此模式下HPING会发送IGMP应答报,你可以用--ICMPTYPE --ICMPCODE选项发送其他类型/模式的ICMP报文。

-2 --udp UDP 模式,缺省下,HPING会发送UDP报文到主机的0端口,你可以用--baseport --destport --keep选项指定其模式。

-8 --scan SCAN mode. //扫描模式 指定扫描对应的端口。

Example: hping --scan 1-30,70-90 -S www.target.host // 扫描

-9 --listen listen mode // 监听模式

IP 模式

-a --spoof spoof source address //源地址欺骗。伪造IP攻击,防火墙就不会记录你的真实IP了,当然回应的包你也接收不到了。

--rand-dest random destionation address mode. see the man. // 随机目的地址模式。详细使用 man 命令

--rand-source random source address mode. see the man. // 随机源地址模式。详细使用 man 命令

-t --ttl ttl (默认 64) //修改 ttl 值

-N --id id (默认 随机) // hping 中的 ID 值,缺省为随机值

-W --winid 使用win* id字节顺序 //使用winid模式,针对不同的操作系统。UNIX ,WINDIWS的id回应不同的,这选项可以让你的ID回应和WINDOWS一样。

-r --rel 相对id字段(估计主机流量) //更改ID的,可以让ID曾递减输出,详见HPING-HOWTO。

-f --frag 拆分数据包更多的frag. (may pass weak acl) //分段,可以测试对方或者交换机碎片处理能力,缺省16字节。

-x --morefrag 设置更多的分段标志 // 大量碎片,泪滴攻击。

-y --dontfrag 设置不分段标志 // 发送不可恢复的IP碎片,这可以让你了解更多的MTU PATH DISCOVERY。

-g --fragoff set the fragment offset // 设置断偏移。

-m --mtu 设置虚拟最大传输单元, implies --frag if packet size > mtu // 设置虚拟MTU值,当大于mtu的时候分段。

-o --tos type of service (default 0x00), try --tos help // tos字段,缺省0x00,尽力而为?

-G --rroute includes RECORD_ROUTE option and display the route buffer // 记录IP路由,并显示路由缓冲。

--lsrr 松散源路由并记录路由 // 松散源路由

--ssrr 严格源路由并记录路由 // 严格源路由

-H --ipproto 设置IP协议字段,仅在RAW IP模式下使用 //在RAW IP模式里选择IP协议。设置ip协议域,仅在RAW ip模式使用。

ICMP 模式

-C --icmptype icmp类型(默认echo请求) // ICMP类型,缺省回显请求。

-K --icmpcode icmp代号(默认0) // ICMP代码。

--force-icmp 发送所有icmp类型(默认仅发送支持的类型) // 强制ICMP类型。

--icmp-gw 设置ICMP重定向网关地址(默认0.0.0.0) // ICMP重定向

--icmp-ts 等同 --icmp --icmptype 13 (ICMP 时间戳) // icmp时间戳

--icmp-addr 等同 --icmp --icmptype 17 (ICMP 地址子网掩码) // icmp子网地址

--icmp-help 显示其他icmp选项帮助 // ICMP帮助

UDP/TCP 模式

-s --baseport base source port (default random) // 缺省随机源端口

-p --destport [+][+]<port> destination port(default 0) ctrl+z inc/dec // 缺省随机源端口

-k --keep keep still source port // 保持源端口

-w --win winsize (default 64) // win的滑动窗口。windows发送字节(默认64)

-O --tcpoff set fake tcp data offset (instead of tcphdrlen / 4) // 设置伪造tcp数据偏移量(取代tcp地址长度除4)

-Q --seqnum shows only tcp sequence number // 仅显示tcp序列号

-b --badcksum (尝试)发送具有错误IP校验和数据包。许多系统将修复发送数据包的IP校验和。所以你会得到错误UDP/TCP校验和。

-M --setseq 设置TCP序列号

-L --setack 设置TCP的ack ------------------------------------- (不是 TCP 的 ACK 标志位)

-F --fin set FIN flag

-S --syn set SYN flag 同步

-R --rst set RST flag

-P --push set PUSH flag

-A --ack set ACK flag ------------------------------------- (设置 TCP 的 ACK 标志 位)

-U --urg set URG flag // 一大堆IP抱头的设置。

-X --xmas set X unused flag (0x40)

-Y --ymas set Y unused flag (0x80)

--tcpexitcode 使用last tcp-> th_flags作为退出码

--tcp-mss 启用具有给定值的TCP MSS选项

--tcp-timestamp 启用TCP时间戳选项来猜测HZ/uptime

Common //通用设置

-d --data 指定发送到主机的数据包大小,以字节为单位,缺省是0。

-E --file 文件数据

-e --sign 添加“签名”

-j --dump 转储为十六进制数据包

-J --print 转储为可打印字符

-B --safe 启用“安全”协议

-u --end 告诉你什么时候--file达到EOF并防止倒回

-T --traceroute traceroute模式(等同使用 --bind 且--ttl 1)

--tr-stop 在traceroute模式下收到第一个不是ICMP时退出

--tr-keep-ttl 保持源TTL固定,仅用于监视一跳

--tr-no-rtt 不要在跟踪路由模式下计算/显示RTT信息 ARS包描述(新增功能,不稳定)

ARS packet description (new, unstable)

--apd-send 发送APD描述数据包(参见docs / APD.txt)

例如:

traceroute www.baidu.com

fping

协议层级:网络层

说明:fping是ping命令的加强版,它可以对一个IP段进行ping扫描,而ping命令本身是不可以对网段进行扫描的。fping6是fping用来ping IPV6的命令

语法例子:

fping -a -g 192.168.10.0/24

参数:

仅ping ipv4地址,ipv6请使用fping6

-a:只显示存活主机;

-u:只显示不存活主机;

-g:通过指定起始地址与终止地址产生目标列表

-6,——ipv6只有ping ipv6地址

-b,——size=要发送的ping数据量,以字节为单位(默认值:56)

-B,——backoff=N设置指数backoff因子为N(默认值:1.5)

计数模式:发送N个ping到每个目标

-f,——file=从文件中读取目标的文件列表(-表示stdin)

生成目标列表(仅当没有指定-f时)

(在目标列表中给出开始和结束IP,或者一个CIDR地址)

(例如:fping -g 192.168.1.0 192.168.1.255或fping -g 192.168.1.0/24)

-H,——ttl=N设置IP ttl值(活跳时间)

-I,——iface= iface绑定到一个特定的接口

-l,——loop loop模式:永远发送ping信号

-m,——所有使用提供的主机名的所有ip(例如IPv4和IPv6),与-A一起使用

-M,——不要设置“不要分割”标志

设置ICMP包上的服务类型(tos)标志

-p,——period= ping包到一个目标之间的MSEC间隔(单位:ms)

(in loop and count mode,默认:1000 ms)

-r,——重试=N次重试(默认:3次)

-R,——随机分组数据(到箔链接数据压缩)

-S,——src=IP设置源地址

-t,——timeout=MSEC单个目标初始超时(默认:500 ms,

除了-l/-c/ -c,其中-p周期为2000 ms)

输出选项:

显示有生命的目标

-A, -addr显示目标地址

-C,——vcount=N与-C相同,以详细格式报告结果

在每个输出行之前打印时间戳

-e,——elapsed显示返回数据包消耗的时间

-i,——interval=发送ping包之间的MSEC间隔(默认值:10 ms)

-n,——name按名称显示目标(-d等效)

-N,——netdata输出兼容netdata (-l -Q是必需的)

-o,——中断显示累计中断时间(丢失包*包间隔)

-q,——非常非常(不要显示每个目标/每个ping的结果)

-Q,——squiet=秒数,与-Q相同,但每n秒显示摘要

-s,——stats打印最终的stats

显示无法达到的目标

-v,——版本显示版本

-x,——可达=N表示>=N个主机是否可达

四层发现

1.nmap

协议层级:传输层

说明:nmap是一个网络探测和安全扫描程序,系统管理者和个人可以使用这个软件扫描大型的网络,获取那台主机正在进行以及提供扫描服务等信息。nmap支持很多扫描技术,例如:UDP、TCPconnect()、TCP SYN(半开扫描,只发第一个包)、FTP代理(bounce攻击)、反向标志、ICMP、FIN、ACK扫描、圣诞树(Xmas Tree)、SYN扫描和null扫描。还可以探测系统操作类型(-O 参数)。

语法例子:

nmap 192.168.10.1

参数:

-A :选项用于使用进攻性方式扫描

-T4: 指定扫描过程使用的时序,总有6个级别(0-5),级别越高,扫描速度越快,但也容易被防火墙或IDS检测并屏蔽掉,在网络通讯状况较好的情况下推荐使用T4

-oX test.xml: 将扫描结果生成 test.xml 文件

-oG test.txt: 将扫描结果生成 test.txt 文件

-sn : 只进行主机发现,不进行端口扫描

-O : 指定Nmap进行系统版本扫描

-sV: 指定让Nmap进行服务版本扫描

-p <port ranges>: 扫描指定的端口

-sS/sT/sA/sW/sM:指定使用 TCP SYN/Connect()/ACK/Window/Maimon scans的方式来对目标主机进行扫描

-sU: 指定使用UDP扫描方式确定目标主机的UDP端口状况

-script <script name> : 指定扫描脚本

-Pn : 不进行ping扫描

-sP : 用ping扫描判断主机是否存活,只有主机存活,nmap才会继续扫描,一般最好不加,因为有的主机会禁止ping

-PI : 设置这个选项,让nmap使用真正的ping(ICMP echo请求)来扫描目标主机是否正在运行。

-iL 1.txt : 批量扫描1.txt中的目标地址

-sL: List Scan 列表扫描,仅将指定的目标的IP列举出来,不进行主机发现

-sY/sZ: 使用SCTP INIT/COOKIE-ECHO来扫描SCTP协议端口的开放的情况

-sO: 使用IP protocol 扫描确定目标机支持的协议类型

-PO : 使用IP协议包探测对方主机是否开启

-PE/PP/PM : 使用ICMP echo、 ICMP timestamp、ICMP netmask 请求包发现主机

-PS/PA/PU/PY : 使用TCP SYN/TCP ACK或SCTP INIT/ECHO方式进行发现

-sN/sF/sX: 指定使用TCP Null, FIN, and Xmas scans秘密扫描方式来协助探测对方的TCP端口状态

-e eth0:指定使用eth0网卡进行探测

-f : --mtu <val>: 指定使用分片、指定数据包的 MTU.

-b <FTP relay host>: 使用FTP bounce scan扫描方式

-g: 指定发送的端口号

-r: 不进行端口随机打乱的操作(如无该参数,nmap会将要扫描的端口以随机顺序方式扫描,以让nmap的扫描不易被对方防火墙检测到)

-v 表示显示冗余信息,在扫描过程中显示扫描的细节,从而让用户了解当前的扫描状态

-n : 表示不进行DNS解析;

-D <decoy1,decoy2[,ME],...>: 用一组 IP 地址掩盖真实地址,其中 ME 填入自己的 IP 地址

-R :表示总是进行DNS解析。

-F : 快速模式,仅扫描TOP 100的端口

-S <IP_Address>: 伪装成其他 IP 地址

--ttl <val>: 设置 time-to-live 时间

--badsum: 使用错误的 checksum 来发送数据包(正常情况下,该类数据包被抛弃,如果收到回复,说明回复来自防火墙或 IDS/IPS)

--dns-servers : 指定DNS服务器

--system-dns : 指定使用系统的DNS服务器

--traceroute : 追踪每个路由节点

--scanflags <flags>: 定制TCP包的flags

--top-ports <number> :扫描开放概率最高的number个端口

--port-ratio <ratio>: 扫描指定频率以上的端口。与上述--top-ports类似,这里以概率作为参数

--version-trace: 显示出详细的版本侦测过程信息

--osscan-limit: 限制Nmap只对确定的主机的进行OS探测(至少需确知该主机分别有一个open和closed的端口)

--osscan-guess: 大胆猜测对方的主机的系统类型。由此准确性会下降不少,但会尽可能多为用户提供潜在的操作系统

--data-length <num>: 填充随机数据让数据包长度达到 Num

--ip-options <options>: 使用指定的 IP 选项来发送数据包

--spoof-mac <mac address/prefix/vendor name> : 伪装 MAC 地址

--version-intensity <level>: 指定版本侦测强度(0-9),默认为7。数值越高,探测出的服务越准确,但是运行时间会比较长。

--version-light: 指定使用轻量侦测方式 (intensity 2)

--version-all: 尝试使用所有的probes进行侦测 (intensity 9)

实战:使用scapy定制数据包进行高级扫描

scapy工具简介

Scapy是一个可以让用户发送、侦听和解析并伪装网络报文的Python程序。这些功能可以用于制作侦测、扫描和攻击网络的工具。

scapy定制ARP协议包

要发包,数据包的格式什么样?一个数据包有什么参数?

使用scapy命令进入控制台

scapy

ARP().display() 显示ARP协议包参数

>>> ARP().display()

###[ ARP ]###

hwtype= 0x1

ptype= IPv4

hwlen= None

plen= None

op= who-has

hwsrc= 00:0c:29:a1:81:ef

psrc= 192.168.10.252

hwdst= 00:00:00:00:00:00

pdst= 0.0.0.0

sr1() 设置参数并发送包

>>> sr1(ARP(pdst="192.168.10.18"))

Begin emission:

Finished sending 1 packets.

.*

Received 2 packets, got 1 answers, remaining 0 packets

<ARP hwtype=0x1 ptype=IPv4 hwlen=6 plen=4 op=is-at hwsrc=d8:bb:c1:2e:51:b8 psrc=192.168.10.18 hwdst=00:0c:29:a1:81:ef pdst=192.168.10.252 |<Padding load='\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00' |>>

IP().display() 显示IP协议包参数

ICMP().display() 显示ICMP协议包参数

sr1() 设置参数并发送包,多个函数参数用/分割,参数选项用,分割

>>> sr1(IP(dst='192.168.10.18')/ICMP(), timeout=1)

Begin emission:

Finished sending 1 packets.

.....*

Received 6 packets, got 1 answers, remaining 0 packets

<IP version=4 ihl=5 tos=0x0 len=28 id=33647 flags= frag=0 ttl=64 proto=icmp chksum=0x6113 src=192.168.10.18 dst=192.168.10.252 |<ICMP type=echo-reply code=0 chksum=0xffff id=0x0 seq=0x0 |<Padding load='\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00' |>>>

>>>

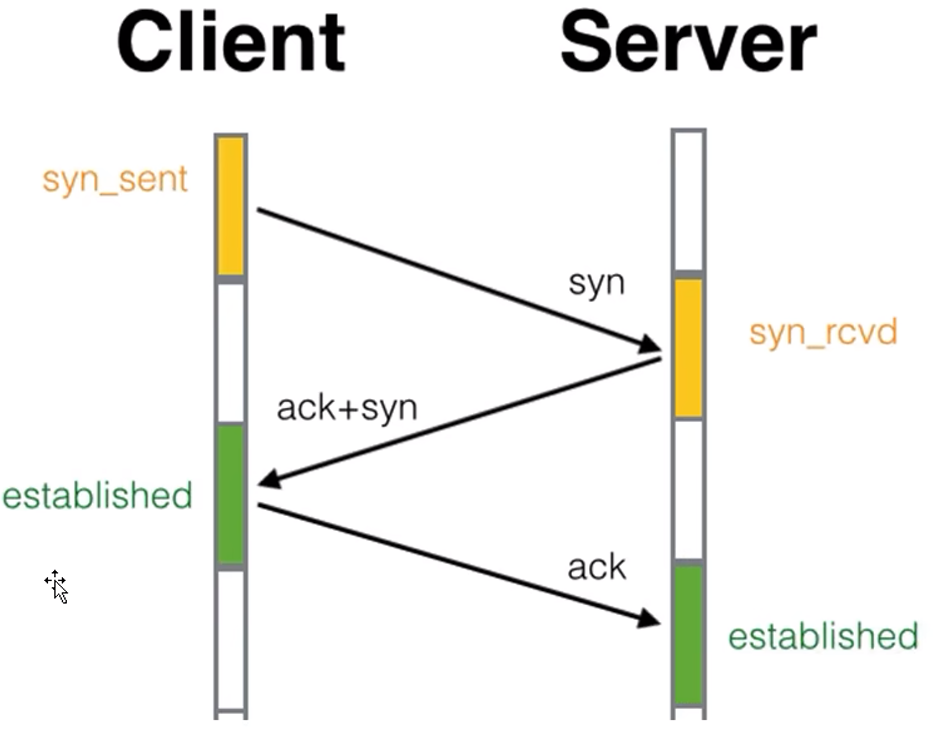

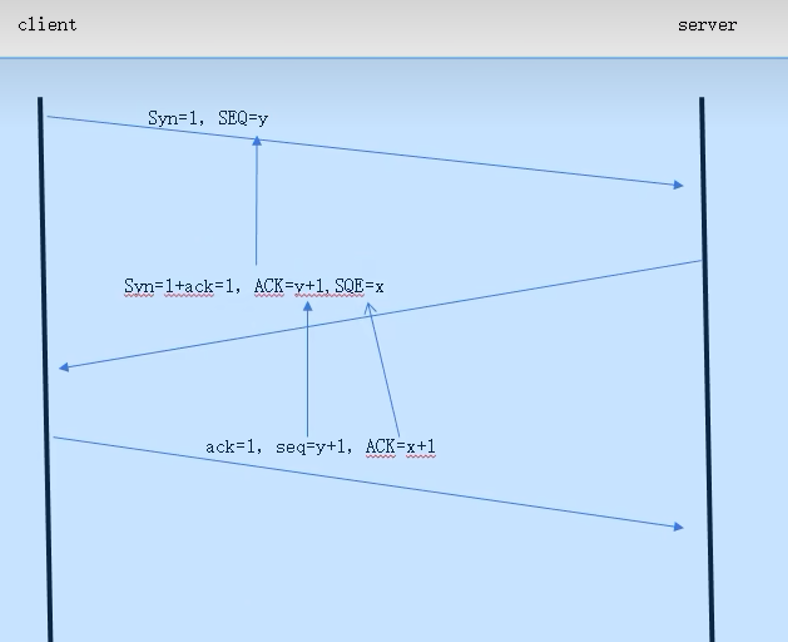

scapy定制TCP协议SYN请求包

tcp三次握手过程中flags的标记

TCP().display() 显示TCP协议包参数

>>> TCP().display()

###[ TCP ]###

sport= ftp_data

dport= http

seq= 0

ack= 0

dataofs= None

reserved= 0

flags= S

window= 8192

chksum= None

urgptr= 0

options= []

发送TCP协议包

flags="S" 意思是SYN数据包 同步模式

dport=80 目标端口是80

>>> sr1(IP(dst='192.168.10.18')/TCP(flags="S",dport=80),timeout=1)

Begin emission:

Finished sending 1 packets.

*

Received 1 packets, got 1 answers, remaining 0 packets

<IP version=4 ihl=5 tos=0x0 len=44 id=33650 flags=DF frag=0 ttl=64 proto=tcp chksum=0x20fb src=192.168.10.18 dst=192.168.10.252 |<TCP sport=http dport=ftp_data seq=3370734633 ack=1 dataofs=6 reserved=0 flags=SA window=65392 chksum=0xe4ce urgptr=0 options=[('MSS', 1460)] |<Padding load='\x00\x00' |>>>

从以上响应结果总得到一个flags=SA的数据包。SA标志即SYN+ACK。表示收到服务器tcp三次握手中的第二个包,可以收到响应包,表示端口开放。

注:这种基于tcp的半链接扫描,更隐密,更不容易被发现。

被动信息收集的原理

1. 信息收集分类

信息收集可以分为两类:被动和主动

主动信息搜集:与目标主机进行直接交互,从而拿到目标信息,缺点是会记录自己的操作信息。比如:nmap 端口扫描,scapy 高级扫描等。

被动信息搜集:不与目标主机进行直接交互,通过搜索引擎或者社会工程等方式间接的获取目标主机的信息。比如: google搜索,Shodan搜索,fofa搜索,钟馗之眼等。

2.信息收集内容

社工层面:公司地址、邮件地址、域名信息、联系电话、公司职务人员

技术层面:IP地址、端口信息、操作系统类型、技术架构、服务版本信息、敏感信息

浙公网安备 33010602011771号

浙公网安备 33010602011771号