SSH私钥登录,防止暴力破解

在服务器上生成公钥,和私钥。公钥放在服务器上,私钥自己保管好。linux用SSH生成

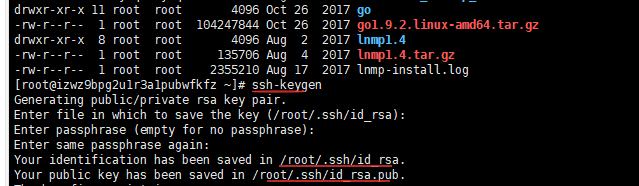

1.生成公钥和私钥

2.配置服务器公钥,设置权限

$ cd .ssh

$ cat id_rsa.pub >> authorized_keys

$ chmod 600 authorized_keys

3. 设置 SSH,打开密钥登录功能(把服务器的私钥保存好到本地id_rsa)

打开:vim /etc/ssh/sshd_config

RSAAuthentication yes

PubkeyAuthentication yes

#禁用密码登录

PasswordAuthentication no

最后,重启 SSH 服务:

systemctl restart sshd.service

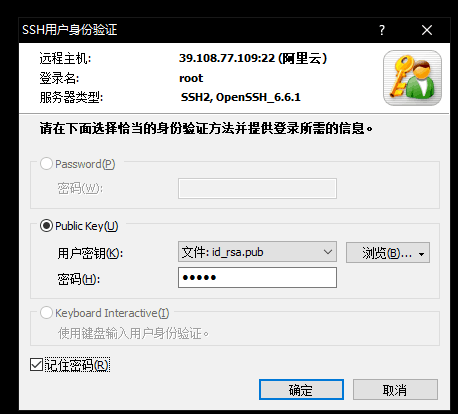

4. 配置客户端,xshell (把刚刚生成的私钥下载到本地)

配置已完成,如果是免秘钥的登录,就在开始生成的时候 ssh-keygen -t rsa -p ' '

|

|

-P表示密码,-P '' 就表示空密码,也可以不用-P参数,这样就要三车回车,用-P就一次回车。

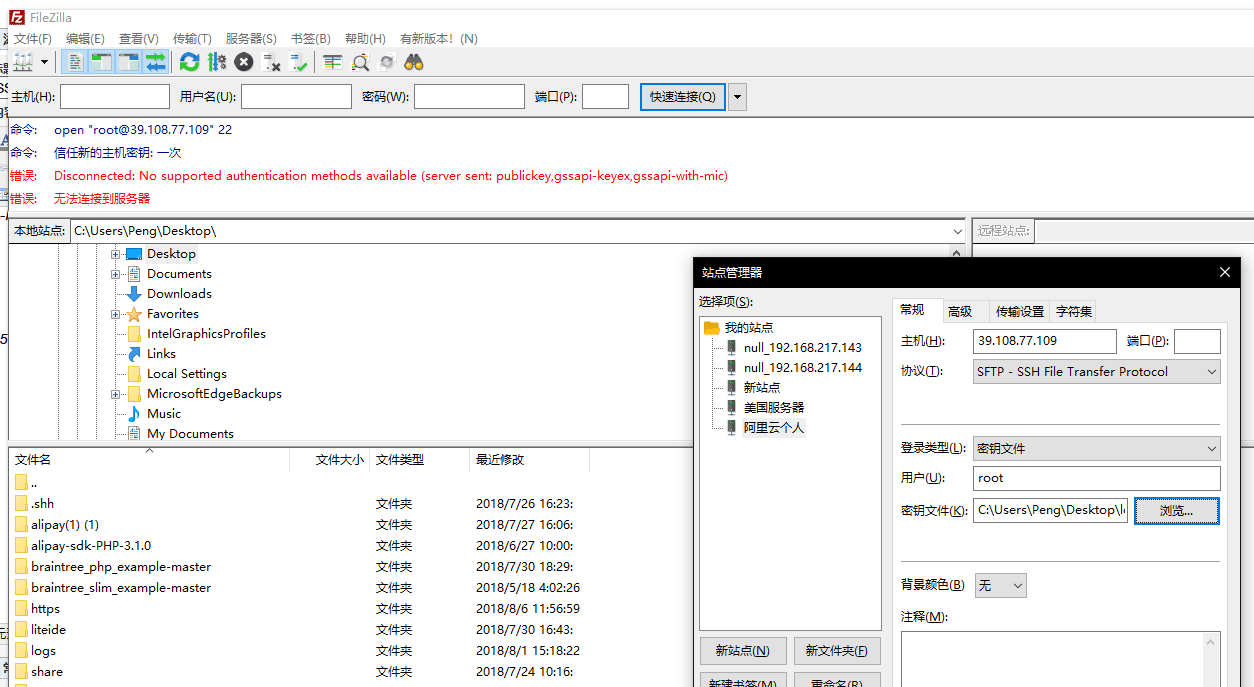

5.设置成功之后FTP登录不上了,设置ftp配置

这样配置就全部ok了。

DenyHost防止暴力破解,非常有效。它通过监控系统安全日志,来分析是否对OpenSSL的暴力破解行为,如发现暴力破解,就会从该系统的安全日志中分析出源IP,放入条目中,禁止该ip后续链接尝试

浙公网安备 33010602011771号

浙公网安备 33010602011771号