那些年拿过的shell之adminer

扫敏感文件扫到一个adminer

第三次遇到了,先看版本4.2.5比较低可以利用mysql服务端读客户端文件漏洞(高版本修复了)。

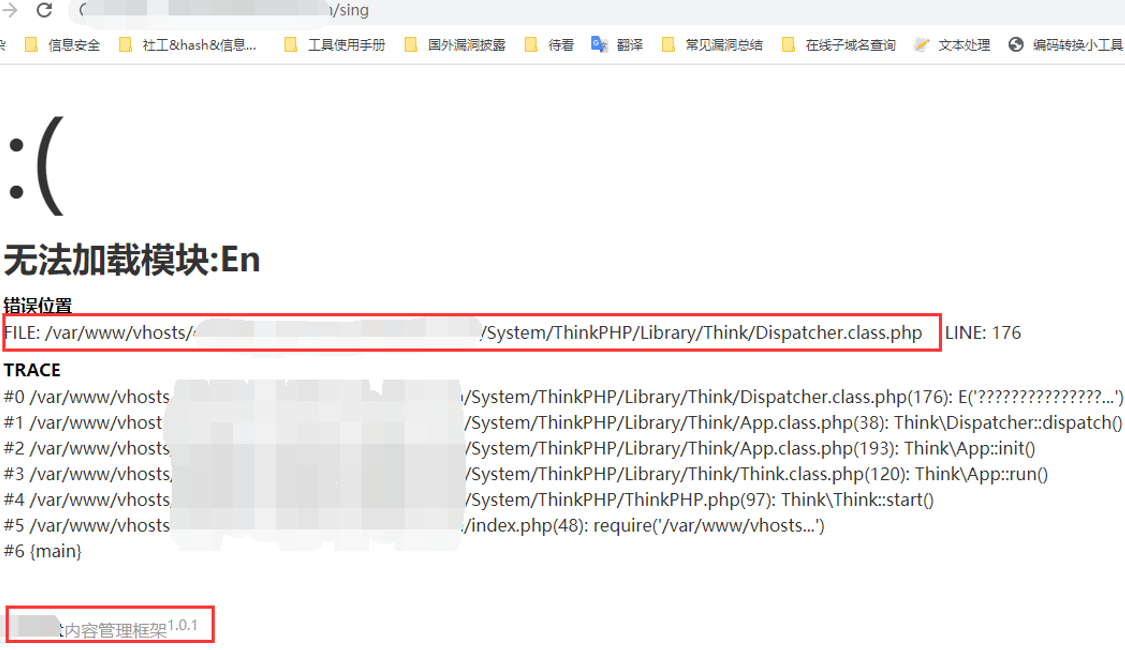

通过报错得到这个站是linux、虚拟主机、thinkphp3、绝对路径、某cms

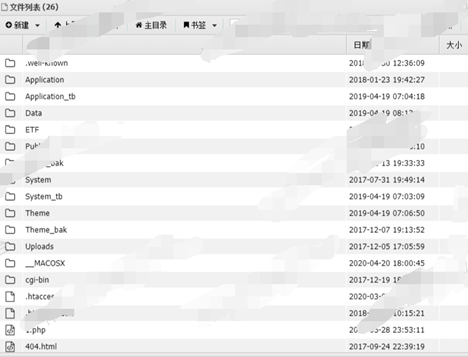

虚拟主机权限很低思路是读web的配置文件,首先百度谷歌了一下这个cms没有找到,最后在github找到源码找到配置文件路径以及后台路径,读配置文件。

python mysql_client.py "/var/www/vhosts/test.com/*.test.com//Application/Common/Conf/db.php"

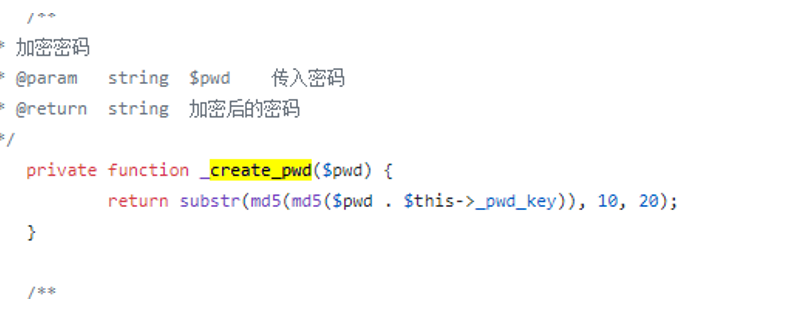

用这个账号密码通过adminer连接数据库,找到账号密码表发现密码为20位密文,去github看源码得知加密方式

且发现一个后门账号

进入后台后没发现能shell的地方,比较菜看源码也没发现能shell的点。看了一下fofa插件

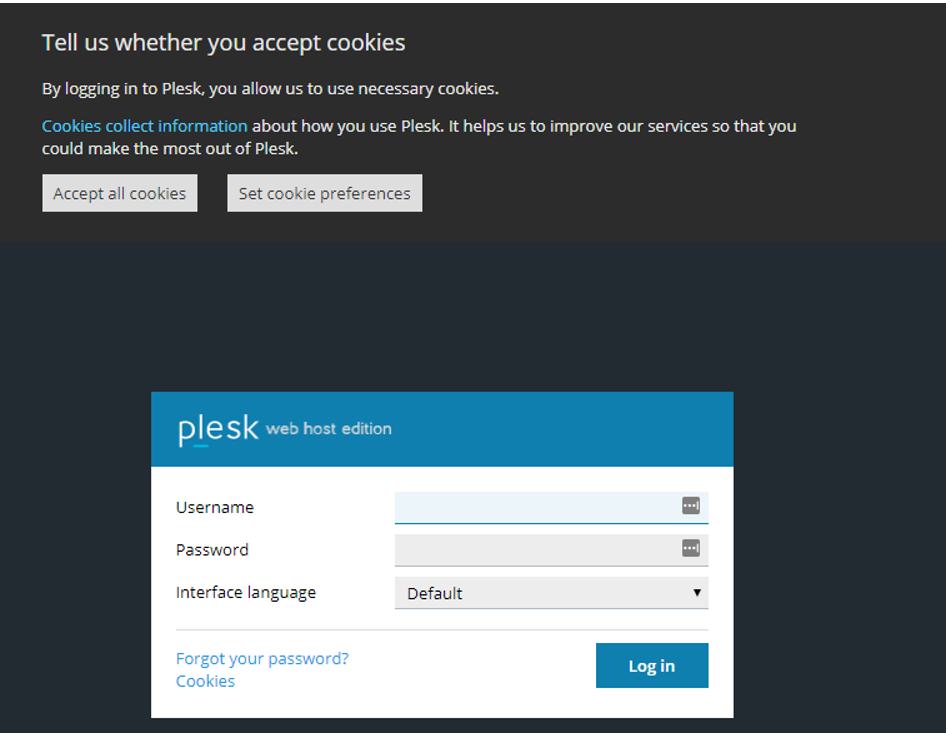

发现8443端口存在一个这个东西搜了一下是个管理面板

试了一下弱口令,使用配置文件的密码都没登进去。然后到微步查了一下这个站ip绑定的域名

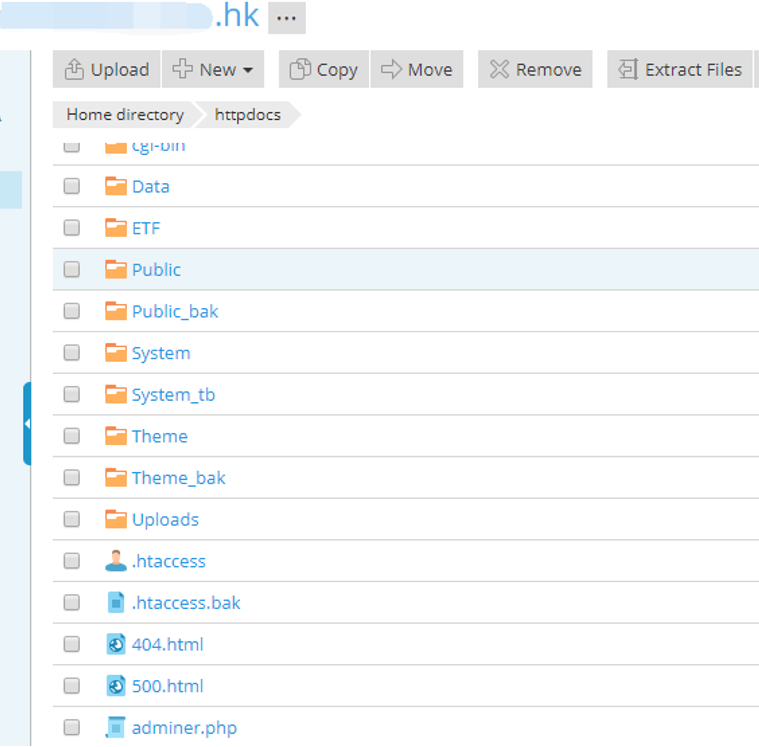

发现还有一个hk的域名访问看看和原来这个站不是一个站,随手访问一下adminer发现存在且也是这个cms

继续读一手配置文件

使用这账号密码成功进入面板

传个shell试试??

浙公网安备 33010602011771号

浙公网安备 33010602011771号