Django高级之-中间件

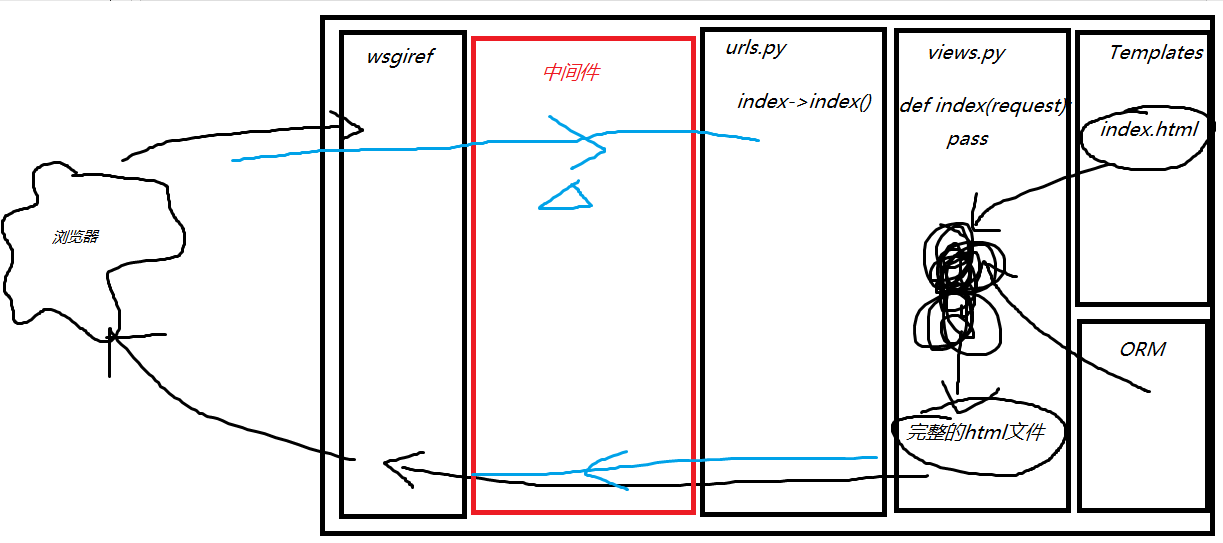

1 什么是中间件

官方的说法:中间件是一个用来处理Django的请求和响应的框架级别的钩子。它是一个轻量、低级别的插件系统,用于在全局范围内改变Django的输入和输出。每个中间件组件都负责做一些特定的功能。但是由于其影响的是全局,所以需要谨慎使用,使用不当会影响性能。

说的直白一点中间件是帮助我们在视图函数执行之前和执行之后都可以做一些额外的操作,它本质上就是一个自定义类,类中定义了几个方法,Django框架会在请求的特定的时间去执行这些方法。

Django默认的中间件:在django项目的settings模块中,有一个 MIDDLEWARE_CLASSES 变量,其中每一个元素就是一个中间件,如下图:

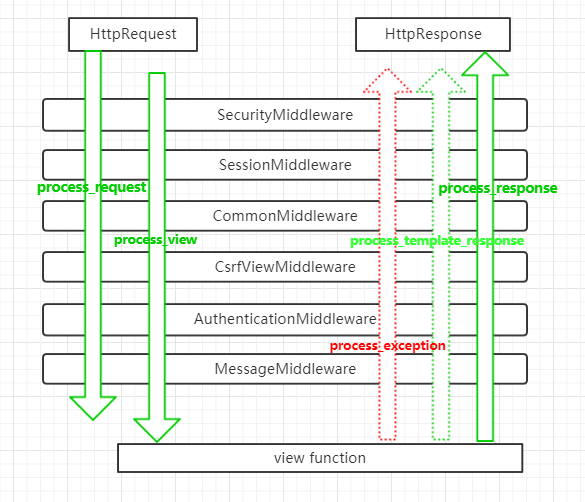

MIDDLEWARE = [

'django.middleware.security.SecurityMiddleware',

'django.contrib.sessions.middleware.SessionMiddleware',

'django.middleware.common.CommonMiddleware',

'django.middleware.csrf.CsrfViewMiddleware',

'django.contrib.auth.middleware.AuthenticationMiddleware',

'django.contrib.messages.middleware.MessageMiddleware',

'django.middleware.clickjacking.XFrameOptionsMiddleware',

]MIDDLEWARE配置项是一个列表(列表是有序的,记住这一点,后面你就知道为什么要强调有序二字),列表中是一个个字符串,这些字符串其实是一个个类,也就是一个个中间件。

我们之前已经接触过一个csrf相关的中间件了?我们一开始让大家把他注释掉,再提交post请求的时候,就不会被forbidden了,后来学会使用csrf_token之后就不再注释这个中间件了。

那接下来就学习中间件中的方法以及这些方法什么时候被执行。

django中间件是django的门户,有两大特征:1、请求来的时候需要先经过中间件才能到达真正的django后端,注册列表从上至下依次检测;2、响应走的时候最后也需要经过中间件才能发送出去,注册列表从下至上依次检测。

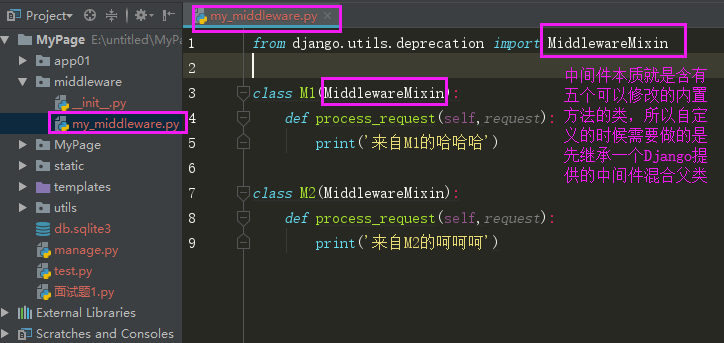

django中间件规律:都继承MiddlewareMixin类,都有process前缀的方法。

2 中间件有什么用

如果你想修改请求,例如被传送到view中的HttpRequest对象。 或者你想修改view返回的HttpResponse对象,这些都可以通过中间件来实现。可能你还想在view执行之前做一些操作,这种情况就可以用 middleware来实现。

你在用django开发项目的项目的时候,只要是涉及到全局相关的功能都可以使用中间件方便的完成

如:全局用户身份校验:黑名单用户不能登录网站;

全局用户权限校验:VIP、管理员、普通用户;

全局访问频率校验:规定一个ip一分钟访问频次,用来判定非法用户或反爬虫程序措施;

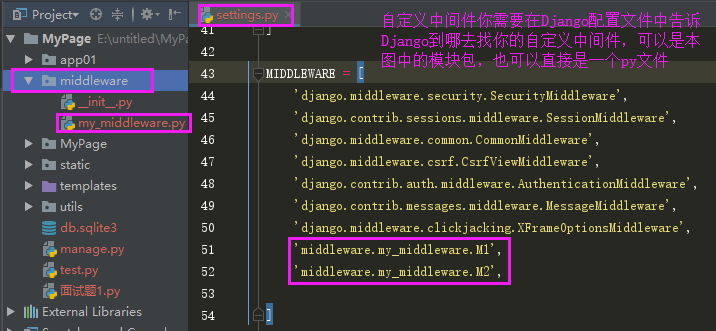

3 自定义中间件

首先django自带七个中间件,每个中间件都有各自对应的功能,django还支持程序员自定义中间件。

django支持程序员自定义中间件并且暴露给程序员五个可以自定义的方法。

process_request(self,request) # 请求相关

process_response(self, request, response) # 响应相关

process_view(self, request, callback, callback_args, callback_kwargs) # 路由层到视图层中间

process_template_response(self,request,response) # 视图层到模板层中间

process_exception(self, request, exception) # 视图函数出现异常以上方法的返回值可以是None或一个HttpResponse对象,如果是None,则继续按照django定义的规则向后继续执行,如果是HttpResponse对象,则直接将该对象返回给用户。

3.1 如何自定义中间件

1.在项目名或者应用名下创建一个任意名称的文件夹,如:mymiddlewear,

2.在该文件夹内创建一个任意名称的py文件,如:mymiddle

3.在该py文件内需要书写类(这个类必须继承MiddlewareMixin),在这个类里面就可以自定义五个方法了,这五个方法并不是全部都需要书写,用几个写几个

4.需要将类的路径以字符串的形式注册到配置文件中才能生效;在应用下创建的,注册路径时有提示,项目下创建的则没有提示

MIDDLEWARE = [

'django.middleware.security.SecurityMiddleware',

'django.contrib.sessions.middleware.SessionMiddleware',

'django.middleware.common.CommonMiddleware',

'django.middleware.csrf.CsrfViewMiddleware',

'django.contrib.auth.middleware.AuthenticationMiddleware',

'django.contrib.messages.middleware.MessageMiddleware',

'django.middleware.clickjacking.XFrameOptionsMiddleware',

'你自己写的中间件的路径1',

'你自己写的中间件的路径2',

'你自己写的中间件的路径3',

]

3.2 process_request

process_request有一个参数,就是request,这个request和视图函数中的request是一样的(在交给Django后面的路由之前,对这个request对象可以进行一系列的操作)。由于request对象是一样的,所以我们可以对request对象进行一系列的操作,包括request.变量名=变量值,赋值操作,我们可以在后续的视图函数中通过相同的方式即可获取到我们在中间件中设置的值。

请求来的时候需要经过每一个中间件里面的process_request方法,结果的顺序是按照配置文件中注册的中间件从上往下的顺序依次执行,如果中间件里面没有定义该方法,那么直接跳过执行下一个中间件。

它的返回值可以是None也可以是HttpResponse对象。返回值是None的话,按正常流程继续走,交给下一个中间件处理,如果是HttpResponse对象,Django将不执行视图函数,而将相应对象返回给浏览器,直接原路返回,从而实现校验功能。

process_request方法就是用来做全局相关的所有限制功能,校验身份、权限、访问频率都可以放在process_request方法中书写。

我们来看看多个中间件时,Django是如何执行其中的process_request方法的。

from django.utils.deprecation import MiddlewareMixin

class MD1(MiddlewareMixin):

def process_request(self, request):

print("MD1里面的 process_request")

class MD2(MiddlewareMixin):

def process_request(self, request):

print("MD2里面的 process_request")

pass在settings.py的MIDDLEWARE配置项中注册上述两个自定义中间件:

MIDDLEWARE = [

'django.middleware.security.SecurityMiddleware',

'django.contrib.sessions.middleware.SessionMiddleware',

'django.middleware.common.CommonMiddleware',

'django.middleware.csrf.CsrfViewMiddleware',

'django.contrib.auth.middleware.AuthenticationMiddleware',

'django.contrib.messages.middleware.MessageMiddleware',

'django.middleware.clickjacking.XFrameOptionsMiddleware',

'middlewares.MD1', # 自定义中间件MD1

'middlewares.MD2' # 自定义中间件MD2

]此时,我们访问一个视图,会发现终端中打印如下内容:

MD1里面的 process_request

MD2里面的 process_request

app01 中的 index视图把MD1和MD2的位置调换一下,再访问一个视图,会发现终端中打印的内容如下:

MD2里面的 process_request

MD1里面的 process_request

app01 中的 index视图看结果我们知道:视图函数还是最后执行的,MD2比MD1先执行自己的process_request方法。

再打印一下两个自定义中间件中process_request方法中的request参数,会发现它们是同一个对象。

由此总结一下:

- 中间件的process_request方法是在执行视图函数之前执行的。

- 当配置多个中间件时,会按照MIDDLEWARE中的注册顺序,也就是列表的索引值,从前到后依次执行的。

- 不同中间件之间传递的request都是同一个对象。

3.3 process_response

多个中间件中的process_response方法是按照MIDDLEWARE中的注册顺序倒序执行的,也就是说第一个中间件的process_request方法首先执行,而它的process_response方法最后执行,最后一个中间件的process_request方法最后一个执行,它的process_response方法是最先执行。如果中间件里面没有定义该方法,那么直接跳过执行下一个中间件。

定义process_response方法时,必须给方法传入两个形参,request和response。request就是上述例子中一样的对象,response是视图函数返回的HttpResponse对象(也就是说这是Django后台处理完之后给出的一个具体的视图)。

该方法的返回值(必须要有返回值)也必须是HttpResponse对象。默认返回形参response,如果不返回response而返回其他对象(自己返回一个对象),后续的中间件里的process_response方法拿到的就是你自己返回的HttpResponse对象,则浏览器不会拿到Django后台给他的视图。

from django.utils.deprecation import MiddlewareMixin

class MD1(MiddlewareMixin):

def process_request(self, request):

print("MD1里面的 process_request")

def process_response(self, request, response):

print("MD1里面的 process_response")

return response

class MD2(MiddlewareMixin):

def process_request(self, request):

print("MD2里面的 process_request")

pass

def process_response(self, request, response):

print("MD2里面的 process_response")

return response访问一个视图,看一下终端的输出:

MD1里面的 process_request

MD2里面的 process_request

app01 中的 index视图

MD2里面的 process_response

MD1里面的 process_response看结果可知:process_response方法是在视图函数之后执行的,并且顺序是MD2比MD1先执行。(此时settings.py中 MD1比MD2先注册)

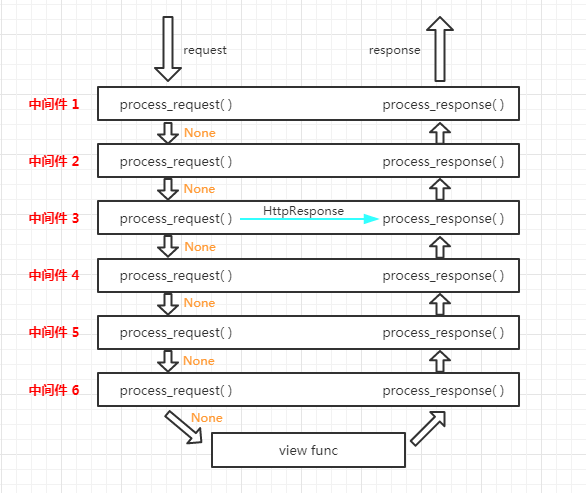

django中间件规律,如果在第一个process_request方法就已经返回了HttpResponse对象,请求不再往后执行,响应会直接走同级别的process_reponse返回。

3.4 process_view(了解)

路由匹配成功之后执行视图函数之前,会自动执行中间件里面的该放法,顺序是按照配置文件中注册的中间件从上往下的顺序依次执行。

process_view(self, request, view_func, view_args, view_kwargs) 该方法有四个参数:

request是HttpRequest对象。

view_func是Django即将使用的视图函数。 (它是实际的函数对象,而不是函数的名称作为字符串,是当前访问的视图函数的内存地址。)

view_args是将传递给视图的位置参数的列表。

view_kwargs是将传递给视图的关键字参数的字典。 view_args和view_kwargs都不包含第一个视图参数(request)。它应该返回None或一个HttpResponse对象。 如果返回None,Django将继续处理这个请求,执行任何其他中间件的process_view方法,然后在执行相应的视图。 如果它返回一个HttpResponse对象,那么将不会执行Django的视图函数,而是直接在中间件中掉头,倒叙执行一个个process_response方法,最后返回给浏览器。

给MD1和MD2添加process_view方法:

from django.utils.deprecation import MiddlewareMixin

class MD1(MiddlewareMixin):

def process_request(self, request):

print("MD1里面的 process_request")

def process_response(self, request, response):

print("MD1里面的 process_response")

return response

def process_view(self, request, view_func, view_args, view_kwargs):

print("-" * 80)

print("MD1 中的process_view")

print(view_func, view_func.__name__)

class MD2(MiddlewareMixin):

def process_request(self, request):

print("MD2里面的 process_request")

pass

def process_response(self, request, response):

print("MD2里面的 process_response")

return response

def process_view(self, request, view_func, view_args, view_kwargs):

print("-" * 80)

print("MD2 中的process_view")

print(view_func, view_func.__name__)访问index视图函数,看一下输出结果:

MD1 中的 process_request

MD2 中的 process_request

--------------------------------------------------------------------------------

MD1 中的 process_view

<function index at 0x000001DE68317488> index

--------------------------------------------------------------------------------

MD2 中的process_view

<function index at 0x000001DE68317488> index

app01 中的 index视图

MD2 中的 process_response

MD1 中的 process_responseprocess_view方法是在Django路由系统之后,视图系统之前执行的,执行顺序按照MIDDLEWARE中的注册顺序从前到后顺序执行的。

3.5 process_exception(了解)

process_exception(self, request, exception) 该方法两个参数:

一个HttpRequest对象

一个exception是视图函数异常产生的Exception对象。这个方法只有在视图函数中出现异常了才执行,它返回的值可以是一个None也可以是一个HttpResponse对象。如果是HttpResponse对象,Django将调用模板和中间件中的process_response方法,并返回给浏览器,否则将默认处理异常。如果返回一个None,则交给下一个中间件的process_exception方法来处理异常。它的执行顺序也是按照中间件注册顺序的倒序执行。

给MD1和MD2添加上这个方法:

from django.utils.deprecation import MiddlewareMixin

class MD1(MiddlewareMixin):

def process_request(self, request):

print("MD1里面的 process_request")

def process_response(self, request, response):

print("MD1里面的 process_response")

return response

def process_view(self, request, view_func, view_args, view_kwargs):

print("-" * 80)

print("MD1 中的process_view")

print(view_func, view_func.__name__)

def process_exception(self, request, exception):

print(exception)

print("MD1 中的process_exception")

class MD2(MiddlewareMixin):

def process_request(self, request):

print("MD2里面的 process_request")

pass

def process_response(self, request, response):

print("MD2里面的 process_response")

return response

def process_view(self, request, view_func, view_args, view_kwargs):

print("-" * 80)

print("MD2 中的process_view")

print(view_func, view_func.__name__)

def process_exception(self, request, exception):

print(exception)

print("MD2 中的process_exception")如果视图函数中无异常,process_exception方法不执行。想办法,在视图函数中抛出一个异常:

def index(request):

print("app01 中的 index视图")

raise ValueError("呵呵")

return HttpResponse("O98K")在MD1的process_exception中返回一个响应对象:

class MD1(MiddlewareMixin):

def process_request(self, request):

print("MD1里面的 process_request")

def process_response(self, request, response):

print("MD1里面的 process_response")

return response

def process_view(self, request, view_func, view_args, view_kwargs):

print("-" * 80)

print("MD1 中的process_view")

print(view_func, view_func.__name__)

def process_exception(self, request, exception):

print(exception)

print("MD1 中的process_exception")

return HttpResponse(str(exception)) # 返回一个响应对象看输出结果:

MD1里面的 process_request

MD2里面的 process_request

--------------------------------------------------------------------------------

MD1 中的process_view

<function index at 0x0000022C09727488> index

--------------------------------------------------------------------------------

MD2 中的process_view

<function index at 0x0000022C09727488> index

app01 中的 index视图

呵呵

MD1 中的process_exception

MD2里面的 process_response

MD1里面的 process_response注意,这里并没有执行MD2的process_exception方法,因为MD1中的process_exception方法直接返回了一个响应对象。

3.6 process_template_response(用的比较少)

process_template_response(self, request, response),它的参数:

一个HttpRequest对象

response是TemplateResponse对象(由视图函数或者中间件产生)。process_template_response是在视图函数执行完成后立即执行,但是它有一个前提条件,那就是视图函数返回的对象有一个render()方法(或者表明该对象是一个TemplateResponse对象或等价方法)。

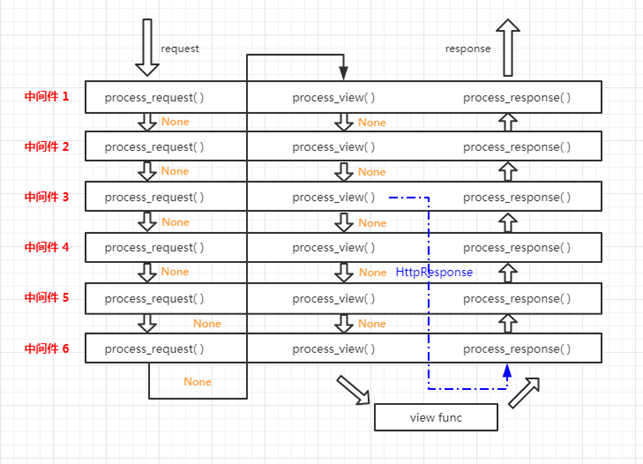

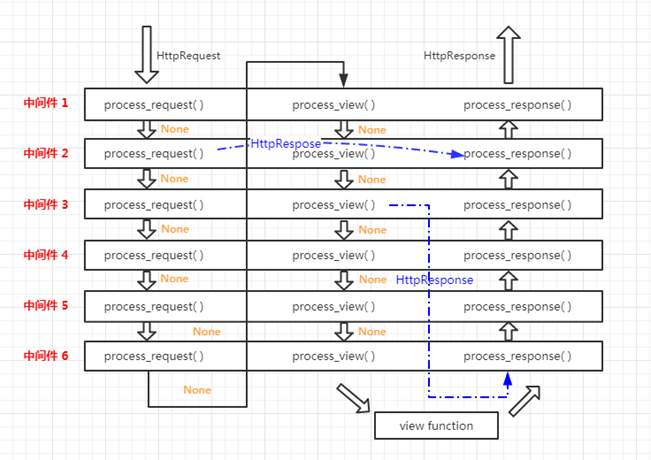

4 中间件的执行流程

上一部分,我们了解了中间件中的5个方法,它们的参数、返回值以及什么时候执行,现在总结一下中间件的执行流程。

请求到达中间件之后,先按照正序执行每个注册中间件的process_request方法,process_request方法返回的值是None,就依次执行,如果返回的值是HttpResponse对象,不再执行后面的process_request方法,而是执行当前对应中间件的process_response方法(注意不是掉头执行所有的process_response方法),将HttpResponse对象返回给浏览器。也就是说:如果MIDDLEWARE中注册了6个中间件,执行过程中,第3个中间件返回了一个HttpResponse对象,那么第4,5,6中间件的process_request和process_response方法都不执行,顺序执行3,2,1中间件的process_response方法。

process_request方法都执行完后,匹配路由,找到要执行的视图函数,先不执行视图函数,先执行中间件中的process_view方法,process_view方法返回None,继续按顺序执行,所有process_view方法执行完后执行视图函数。假如中间件3 的process_view方法返回了HttpResponse对象,则4,5,6的process_view以及视图函数都不执行,直接从最后一个中间件,也就是中间件6的process_response方法开始倒序执行。

process_template_response和process_exception两个方法的触发是有条件的,执行顺序也是倒序。总结所有的执行流程如下:

5 中间件版登录验证

中间件版的登录验证需要依靠session,所以数据库中要有django_session表。

urls.py

from app02 import views as v2

urlpatterns = [

url(r'^admin/', admin.site.urls),

url(r'^login/',v2.login),

url(r'^home/',v2.home),

url(r'^index/',v2.index)

]views.py

from django.shortcuts import render,redirect,HttpResponse

from app02 import models

# Create your views here.

def login(request):

error_msg=''

if request.method=='POST':

username=request.POST.get('username')

password=request.POST.get('password')

user_obj=models.User.objects.filter(username=username,password=password)

if user_obj:

#设置session

request.session['login']='ok'

#获取用户想直接访问的URL

url=request.GET.get('next')

#如果有,就跳转到客户初始想访问的URL

if not url:

#没有则默认跳转到home页面

url='/home/'

return redirect(url)

else:

error_msg='username or password error!'

return render(request,'login.html',{'error_msg':error_msg})

def home(request):

return HttpResponse('<h1>这是home页面 只有登录了才能看到</h1>')

def index(request):

return HttpResponse('<h1>这是index页面 也只有登录了才能看到<h1>')login.html

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>登陆页面</title>

<meta name="viewport" content="width=device-width, initial-scale=1">

</head>

<body>

<form action="" method="post">

{% csrf_token %}

<label for="">username:<input type="text" name="username"></label>

<label for="">password:<input type="password" name="password"></label>

<input type="submit" value="submit">

</form>

<h1 style="color: red">{{ error_msg }}</h1>

</body>

</html>middlewares.py

from django.utils.deprecation import MiddlewareMixin

from django.shortcuts import redirect

class Check_Login(MiddlewareMixin):

def process_request(self,request):

next_url=request.path_info

if not next_url.startswith('/login/'):

is_login=request.session.get('login','')

if not is_login:

return redirect('/login/?next={}'.format(next_url))在settings.py中注册

MIDDLEWARE = [

'middleware.my_middleware.Check_Login',

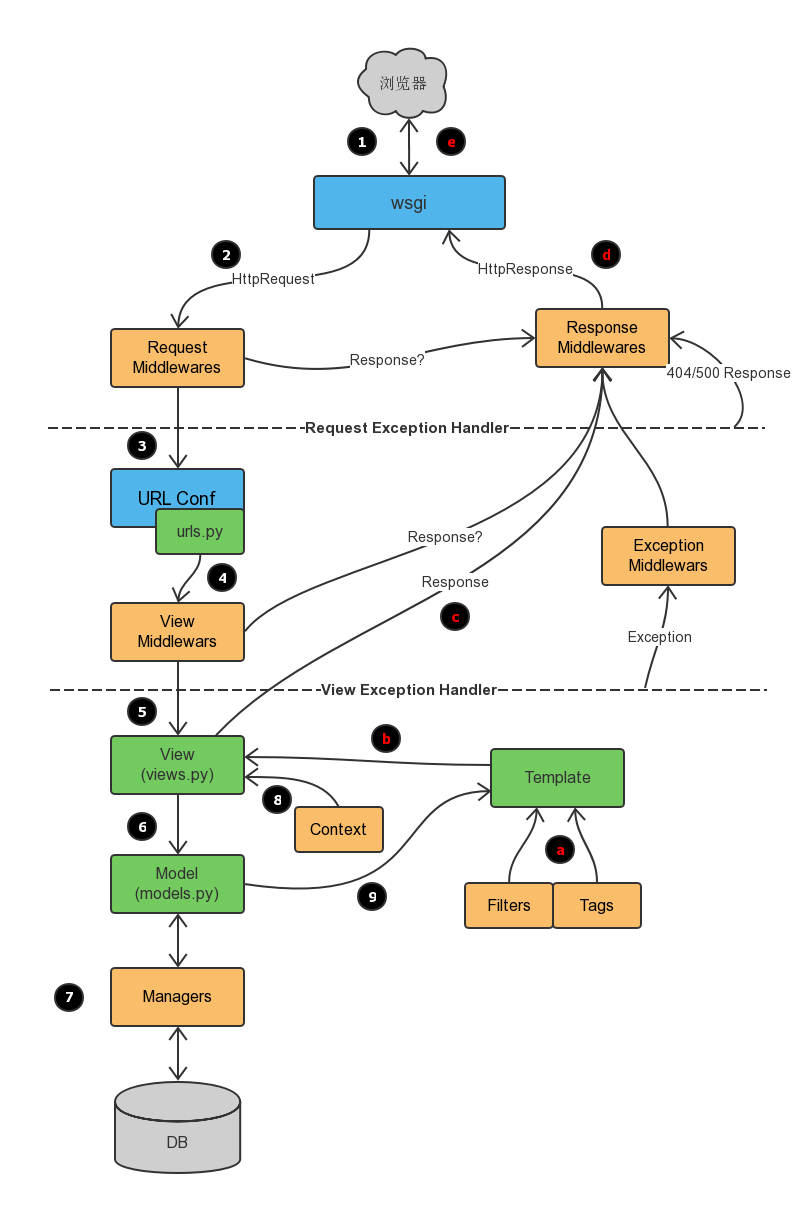

]附:Django请求流程图

6 中间件应用场景

6.1 做IP访问频率限制

某些IP访问服务器的频率过高,进行拦截,比如限制每分钟不能超过20次。

6.2 URL访问过滤

如果用户访问的是login视图(放过)

如果访问其他视图,需要检测是不是有session认证,已经有了放行,没有返回login,这样就省得在多个视图函数上写装饰器了!

作为延伸扩展内容,有余力的同学可以尝试着读一下以下两个自带的中间件:

'django.contrib.sessions.middleware.SessionMiddleware',

'django.contrib.auth.middleware.AuthenticationMiddleware',

7 CSRF_TOKEN跨站请求伪造

7.1 CSRF是什么

CSRF(Cross-site request forgery)跨站请求伪造,也被称为“One Click Attack”或者Session Riding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。尽管听起来像跨站脚本(XSS),但它与XSS非常不同,XSS利用站点内的信任用户,而CSRF则通过伪装来自受信任用户的请求来利用受信任的网站。与XSS攻击相比,CSRF攻击往往不大流行(因此对其进行防范的资源也相当稀少)和难以防范,所以被认为比XSS更具危险性.

可以这样来理解:

攻击者盗用了你的身份,以你的名义发送恶意请求,对服务器来说这个请求是完全合法的,但是却完成了攻击者所期望的一个操作,比如以你的名义发送邮件、发消息,盗取你的账号,添加系统管理员,甚至于购买商品、虚拟货币转账等。 如下:其中Web A为存在CSRF漏洞的网站,Web B为攻击者构建的恶意网站,User C为Web A网站的合法用户。

7.2 CSRF攻击原理

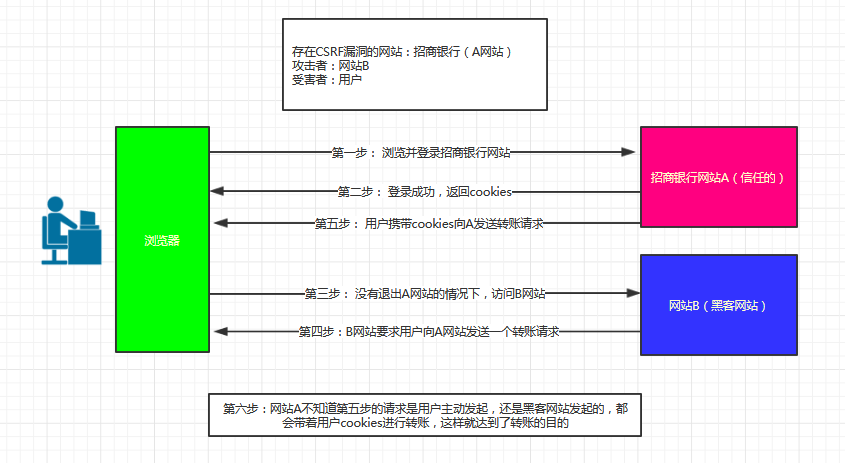

如下图:

从上图可以看出,要完成一次CSRF攻击,受害者必须依次完成两个步骤:

1.登录受信任网站A,并在本地生成Cookie。

2.在不登出A的情况下,访问危险网站B。

看到这里,你也许会说:“如果我不满足以上两个条件中的一个,我就不会受到CSRF的攻击”。是的,确实如此,但你不能保证以下情况不会发生:

1.你不能保证你登录了一个网站后,不再打开一个tab页面并访问另外的网站。

2.你不能保证你关闭浏览器了后,你本地的Cookie立刻过期,你上次的会话已经结束。(事实上,关闭浏览器不能结束一个会话,但大多数人都会错误的认为关闭浏览器就等于退出登录/结束会话了......)

3.上图中所谓的攻击网站,可能是一个存在其他漏洞的可信任的经常被人访问的网站。

7.3 CSRF攻击实现本质

搭建一个钓鱼网站,前端跟正规网站一模一样,只是ip与端口不同,form表单的action参数写正规网站地址,向正规网站提交post请求。

如果你要向别人转账,钓鱼网站针对收款方账户只给用户提供一个没有name属性的普通input框,内部隐藏一个已经写好name和value的input框,因此你提交的正确收款账户后端收不到,而是收到钓鱼网站隐藏的那个转账账户(骗子账户),正规网站服务端接收的post请求,就是钓鱼网站发过来的数据。

7.4 CSRF攻击防范

目前防御 CSRF 攻击主要有三种策略:验证 HTTP Referer 字段;在请求地址中添加 token 并验证;在 HTTP 头中自定义属性并验证。

(1)验证 HTTP Referer 字段

根据 HTTP 协议,在 HTTP 头中有一个字段叫 Referer,它记录了该 HTTP 请求的来源地址。在通常情况下,访问一个安全受限页面的请求来自于同一个网站,比如需要访问 http://bank.example/withdraw?account=bob&amount=1000000&for=Mallory,用户必须先登陆 bank.example,然后通过点击页面上的按钮来触发转账事件。这时,该转帐请求的 Referer 值就会是转账按钮所在的页面的 URL,通常是以 bank.example 域名开头的地址。

而如果黑客要对银行网站实施 CSRF 攻击,他只能在他自己的网站构造请求,当用户通过黑客的网站发送请求到银行时,该请求的 Referer 是指向黑客自己的网站。因此,要防御 CSRF 攻击,银行网站只需要对于每一个转账请求验证其 Referer 值,如果是以 bank.example 开头的域名,则说明该请求是来自银行网站自己的请求,是合法的。如果 Referer 是其他网站的话,则有可能是黑客的 CSRF 攻击,拒绝该请求。

这种方法的显而易见的好处就是简单易行,网站的普通开发人员不需要操心 CSRF 的漏洞,只需要在最后给所有安全敏感的请求统一增加一个拦截器来检查 Referer 的值就可以。特别是对于当前现有的系统,不需要改变当前系统的任何已有代码和逻辑,没有风险,非常便捷。

然而,这种方法并非万无一失。Referer 的值是由浏览器提供的,虽然 HTTP 协议上有明确的要求,但是每个浏览器对于 Referer 的具体实现可能有差别,并不能保证浏览器自身没有安全漏洞。使用验证 Referer 值的方法,就是把安全性都依赖于第三方(即浏览器)来保障,从理论上来讲,这样并不安全。事实上,对于某些浏览器,比如 IE6 或 FF2,目前已经有一些方法可以篡改 Referer 值。如果 bank.example 网站支持 IE6 浏览器,黑客完全可以把用户浏览器的 Referer 值设为以 bank.example 域名开头的地址,这样就可以通过验证,从而进行 CSRF 攻击。

即便是使用最新的浏览器,黑客无法篡改 Referer 值,这种方法仍然有问题。因为 Referer 值会记录下用户的访问来源,有些用户认为这样会侵犯到他们自己的隐私权,特别是有些组织担心 Referer 值会把组织内网中的某些信息泄露到外网中。因此,用户自己可以设置浏览器使其在发送请求时不再提供 Referer。当他们正常访问银行网站时,网站会因为请求没有 Referer 值而认为是 CSRF 攻击,拒绝合法用户的访问。

(2)在请求地址中添加 token 并验证

CSRF 攻击之所以能够成功,是因为黑客可以完全伪造用户的请求,该请求中所有的用户验证信息都是存在于 cookie 中,因此黑客可以在不知道这些验证信息的情况下直接利用用户自己的 cookie 来通过安全验证。要抵御 CSRF,关键在于在请求中放入黑客所不能伪造的信息,并且该信息不存在于 cookie 之中。可以在 HTTP 请求中以参数的形式加入一个随机产生的 token,并在服务器端建立一个拦截器来验证这个 token,如果请求中没有 token 或者 token 内容不正确,则认为可能是 CSRF 攻击而拒绝该请求。

这种方法要比检查 Referer 要安全一些,token 可以在用户登陆后产生并放于 session 之中,然后在每次请求时把 token 从 session 中拿出,与请求中的 token 进行比对,但这种方法的难点在于如何把 token 以参数的形式加入请求。对于 GET 请求,token 将附在请求地址之后,这样 URL 就变成 http://url?csrftoken=tokenvalue。 而对于 POST 请求来说,要在 form 的最后加上 <input type=”hidden” name=”csrftoken” value=”tokenvalue”/>,这样就把 token 以参数的形式加入请求了。但是,在一个网站中,可以接受请求的地方非常多,要对于每一个请求都加上 token 是很麻烦的,并且很容易漏掉,通常使用的方法就是在每次页面加载时,使用 javascript 遍历整个 dom 树,对于 dom 中所有的 a 和 form 标签后加入 token。这样可以解决大部分的请求,但是对于在页面加载之后动态生成的 html 代码,这种方法就没有作用,还需要程序员在编码时手动添加 token。

该方法还有一个缺点是难以保证 token 本身的安全。特别是在一些论坛之类支持用户自己发表内容的网站,黑客可以在上面发布自己个人网站的地址。由于系统也会在这个地址后面加上 token,黑客可以在自己的网站上得到这个 token,并马上就可以发动 CSRF 攻击。为了避免这一点,系统可以在添加 token 的时候增加一个判断,如果这个链接是链到自己本站的,就在后面添加 token,如果是通向外网则不加。不过,即使这个 csrftoken 不以参数的形式附加在请求之中,黑客的网站也同样可以通过 Referer 来得到这个 token 值以发动 CSRF 攻击。这也是一些用户喜欢手动关闭浏览器 Referer 功能的原因。

(3)在 HTTP 头中自定义属性并验证

这种方法也是使用 token 并进行验证,和上一种方法不同的是,这里并不是把 token 以参数的形式置于 HTTP 请求之中,而是把它放到 HTTP 头中自定义的属性里。通过 XMLHttpRequest 这个类,可以一次性给所有该类请求加上 csrftoken 这个 HTTP 头属性,并把 token 值放入其中。这样解决了上种方法在请求中加入 token 的不便,同时,通过 XMLHttpRequest 请求的地址不会被记录到浏览器的地址栏,也不用担心 token 会透过 Referer 泄露到其他网站中去。

7.5.1 form表单如何符合校验

前提是打开settings.py 中 csrf 中间件的注释,利用模板语法 form表单中加入{% csrf_token %}。

页面上多出一个隐藏的input框,name=csrf中间件,value=token(随机字符串),用于后端csrf校验的唯一标识,每次访问都不一样。

<form action="" method="post">

{% csrf_token %}

<p>username:<input type="text" name="username"></p>

<p>target_user:<input type="text" name="target_user"></p>

<p>money:<input type="text" name="money"></p>

<input type="submit">

</form>7.5.2 ajax如何符合校验

放在data里

<script>

$(".btn").click(function () {

$.ajax({

url: '',

type: 'post',

data: {

'name': $('[name="name"]').val(),

'password': $("#pwd").val(),

// 方式一:利用属性查找到隐藏的input标签,获取页面上的value,即随机字符串,进行校验

'csrfmiddlewaretoken': $('[name="csrfmiddlewaretoken"]').val()

// 方式二:利用模版语法提供的快捷书写

'csrfmiddlewaretoken':'{{ csrf_token }}'}

// 方式三:通用方式,直接拷贝js代码并应用到自己的html页面上即可,前后端分离项目也能用

// data正常传数据,随机字符串自动获取并校验

},

success: function (data) {

console.log(data)

}

})

})

</script>

</html>方式三:将下面的文件配置到你的Django项目的静态文件中,js文件路径 static/js/mysetup.js。在html页面上通过导入该文件即可自动帮我们解决ajax提交post数据时校验csrf_token的问题,导入该配置文件之前,需要先导入jQuery,因为这个配置文件内的内容是基于jQuery来实现的。

function getCookie(name) {

var cookieValue = null;

if (document.cookie && document.cookie !== '') {

var cookies = document.cookie.split(';');

for (var i = 0; i < cookies.length; i++) {

var cookie = jQuery.trim(cookies[i]);

// Does this cookie string begin with the name we want?

if (cookie.substring(0, name.length + 1) === (name + '=')) {

cookieValue = decodeURIComponent(cookie.substring(name.length + 1));

break;

}

}

}

return cookieValue;

}

var csrftoken = getCookie('csrftoken');

function csrfSafeMethod(method) {

// these HTTP methods do not require CSRF protection

return (/^(GET|HEAD|OPTIONS|TRACE)$/.test(method));

}

$.ajaxSetup({

beforeSend: function (xhr, settings) {

if (!csrfSafeMethod(settings.type) && !this.crossDomain) {

xhr.setRequestHeader("X-CSRFToken", csrftoken);

}

}

});放在cookie里

获取cookie:document.cookie,是一个字符串,可以自己用js切割,也可以用jquery的插件;

获取cookie:$.cookie(‘csrftoken’)

设置cookie:$.cookie(‘key’,’value’)

<script>

$(".btn").click(function () {

var token=$.cookie('csrftoken')

//var token='{{ csrf_token }}'

$.ajax({

url: '',

headers:{'X-CSRFToken':token},

type: 'post',

data: {

'name': $('[name="name"]').val(),

'password': $("#pwd").val(),

},

success: function (data) {

console.log(data)

}

})

})

</script>

- csrf_protect,为当前函数强制设置防跨站请求伪造功能。假如settings中没有设置全局中间件,网站整体都不校验csrf,就单单几个视图函数需要校验,虽然注销了csrf中间件,但视图函数加了装饰器,还是需要校验。

- csrf_exempt,取消当前函数防跨站请求伪造功能。假如settings中设置了全局中间件,网站整体都校验csrf,就单单几个视图函数不校验,忽视校验的视图函数只要加上装饰器,可以不符合校验规则。

在FBV中使用

from django.views.decorators.csrf import csrf_exempt,csrf_protect

@csrf_exempt # 不再检测,局部禁用(前提是全站使用)

@csrf_protect # 检测,局部使用(前提是全站禁用)

def transfer(request):

if request.method == 'POST':

username = request.POST.get('username')

target_user = request.POST.get('target_user')

money = request.POST.get('money')

print('%s给%s转了%s元'%(username,target_user,money))

return render(request,'transfer.html')

针对csrf_exempt 装饰器,在CBV只能加到dispatch方法上,或者加在视图类上然后name参数指定为dispatch方法

from django.views.decorators.csrf import csrf_exempt, csrf_protect

from django.utils.decorators import method_decorator

from django.views import View

class MyCsrfToken(View):

@method_decorator(csrf_exempt)

def dispatch(self, request, *args, **kwargs):

return super(MyCsrfToken, self).dispatch(request,*args,**kwargs)

def get(self,request):

return HttpResponse('get')

def post(self,request):

return HttpResponse('post')或者:

from django.views.decorators.csrf import csrf_exempt, csrf_protect

from django.utils.decorators import method_decorator

from django.views import View

@method_decorator(csrf_exempt,name='dispatch')

class MyCsrfToken(View):

def dispatch(self, request, *args, **kwargs):

return super(MyCsrfToken, self).dispatch(request,*args,**kwargs)

def get(self,request):

return HttpResponse('get')

def post(self,request):

return HttpResponse('post')针对csrf_protect装饰器符合我们之前所学的添加装饰器的三种玩法。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· AI与.NET技术实操系列:向量存储与相似性搜索在 .NET 中的实现

· 基于Microsoft.Extensions.AI核心库实现RAG应用

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· 震惊!C++程序真的从main开始吗?99%的程序员都答错了

· winform 绘制太阳,地球,月球 运作规律

· 【硬核科普】Trae如何「偷看」你的代码?零基础破解AI编程运行原理

· 上周热点回顾(3.3-3.9)

· 超详细:普通电脑也行Windows部署deepseek R1训练数据并当服务器共享给他人