XSS防跨站脚本攻击-AntiSamy的基本使用

XSS:跨站脚本攻击(Cross Site Scripting),为不和 CSS混淆,故将跨站脚本攻击缩写为XSS。XSS是指恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页时,嵌入其中Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。有点类似于sql注入。

XSS攻击原理:

HTML是一种超文本标记语言,通过将一些字符特殊地对待来区别文本和标记,例如,小于符号(<)被看作是HTML标签的开始,<title>与</title>之间的字符是页面的标题等等。当动态页面中插入的内容含有这些特殊字符时,用户浏览器会将其误认为是插入了HTML标签,当这些HTML标签引入了一段JavaScript脚本时,这些脚本程序就将会在用户浏览器中执行。所以,当这些特殊字符不能被动态页面检查或检查出现失误时,就将会产生XSS漏洞。

AntiSamy是OWASP的一个开源项目,通过对用户输入的 HTML / CSS / JavaScript 等内容进行检验和清理,确保输入符合应用规范。AntiSamy被广泛应用于Web服务对存储型和反射型XSS的防御中。

在学习之前先了解以下Antisamy的策略文件:

antisamy.xml

默认规则,允许大部分HTML通过

antisamy-slashdot.xml

用户只能提交下列的html标签:<b>, <u>, <i>, <a>, <blockquote>。

antisamy-ebay.xml

用户可以输入一系列的HTML的内容,不包含JavaScript。

antisamy-myspace.xml

更多的HTML和CSS,只要不包含JavaScript。

antisamy-anythinggoes.xml

更多的HTML和CSS元素输入,但不包含JavaScript。

antisamy-tinymce.xml

只允许文本格式通过,相对较安全

接下来让我们以入门案例展开学习:

pom.xml依赖

<?xml version="1.0" encoding="UTF-8"?>

<project xmlns="http://maven.apache.org/POM/4.0.0"

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:schemaLocation="http://maven.apache.org/POM/4.0.0 http://maven.apache.org/xsd/maven-4.0.0.xsd">

<modelVersion>4.0.0</modelVersion>

<!--springBoot依赖-->

<parent>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-parent</artifactId>

<version>2.2.2.RELEASE</version>

<relativePath/>

</parent>

<groupId>com.xiaoteng</groupId>

<artifactId>antiSamy-demo</artifactId>

<version>1.0-SNAPSHOT</version>

<dependencies>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-web</artifactId>

</dependency>

<!--antisamy-->

<dependency>

<groupId>org.owasp.antisamy</groupId>

<artifactId>antisamy</artifactId>

<version>1.5.7</version>

</dependency>

<!--lombok-->

<dependency>

<groupId>org.projectlombok</groupId>

<artifactId>lombok</artifactId>

</dependency>

</dependencies>

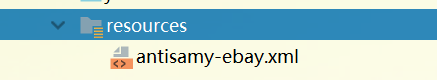

</project>第二步:创建策略文件,文件内容可以从antisamy的jar包中获取

复制了一份

复制了一份

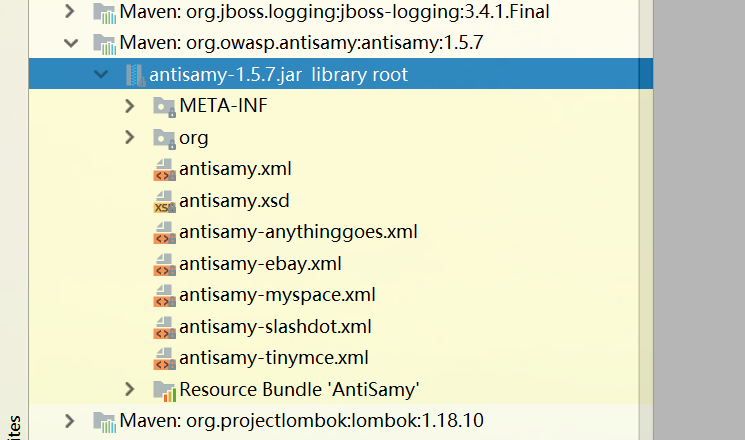

注:AntiSamy对“恶意代码”的过滤依赖于策略文件。策略文件规定了AntiSamy对各个标签、属性的处理方法,策略文件定义的严格与否,决定了AntiSamy对XSS漏洞的防御效果。在AntiSamy的jar包中,包含了几个常用的策略文件

xml里有对各种标签的处理:比如下图 对script是remove(删除处理)

三:创建实体类与Controller

package com;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

/**

* @author xiaozhuang

* @date 2022年03月01日 22:25

*/

@SpringBootApplication

public class AntiSamyApp {

public static void main(String[] args) {

SpringApplication.run(AntiSamyApp.class,args);

}

}

package com.controller;

import com.entity.User;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

/**

* @author xiaozhuang

* @date 2022年03月01日 22:23

*/

@RestController

@RequestMapping("/user")

public class UserController {

@RequestMapping("/save")

public String save(User user){

System.out.println("传入的对象属性输出.... " + user);

return user.getName();

}

}再来一个html页面

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<title>Title</title>

</head>

<body>

<form method="post" action="/user/save">

id:<input type="text" name="id"><br>

name:<input type="text" name="name"><br>

age:<input type="text" name="age"><br>

<input type="submit" value="submit">

</form>

</body>

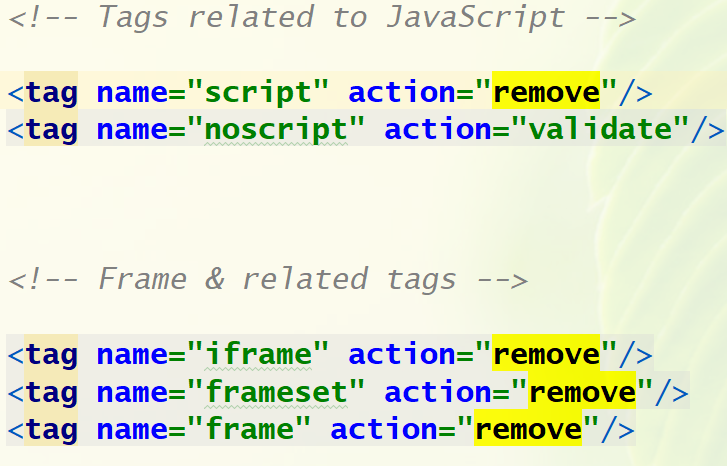

</html>此时我们启动服务并打开静态页面:此时我们还没有用到Antisamy的防XSS攻击,先看一下没用前是怎样的。

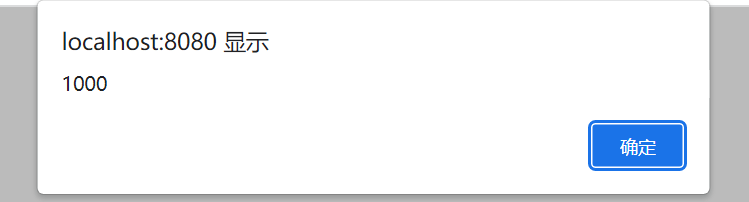

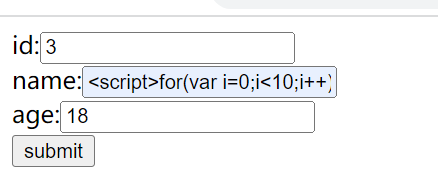

首先我输入第一个:

点击提交后:

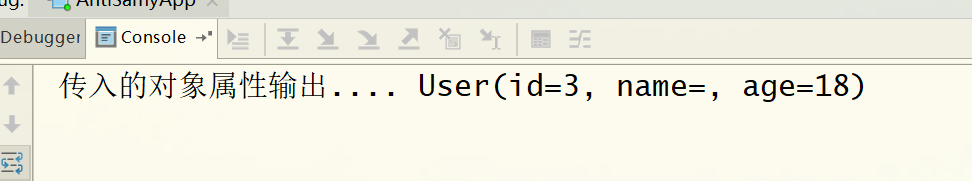

后台输出:

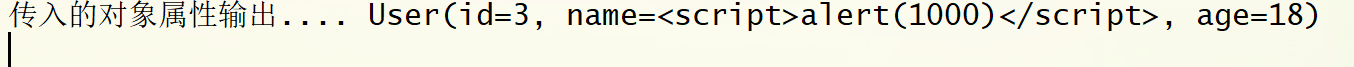

当我们用script写一个for循环时:

页面会跳十次alert

这些就是XSS攻击!

此时我们启动的项目并进行访问,但是还没有进行参数的过滤,所以如果我们输入任意参数都可以正常传递到Controller中,这在实际项目中是非常不安全的。为了对我们输入的数据进行过滤清理,需要通过过滤器来实现。

创建过滤器,用于过滤所有提交到服务器的请求参数

package com.filter;

import com.entity.XssRequestWrapper;

import javax.servlet.*;

import javax.servlet.http.HttpServletRequest;

import java.io.IOException;

/*

*过滤所有提交到服务器的请求参数

*/

public class XssFilter implements Filter {

@Override

public void doFilter(ServletRequest servletRequest, ServletResponse servletResponse,

FilterChain filterChain) throws IOException, ServletException {

HttpServletRequest request = (HttpServletRequest)servletRequest;

//传入重写后的Request

filterChain.doFilter(new XssRequestWrapper(request),servletResponse);

}

}

注意:通过上面的过滤器可以发现我们并没有在过滤器中直接进行请求参数的过滤清理,而是直接放行了,那么我们还怎么进行请求参数的过滤清理呢?其实过滤清理的工作是在另外一个类XssRequestWrapper中进行的,当上面的过滤器放行时需要调用filterChain.doFilter()方法,此方法需要传入请求Request对象,此时我们可以将当前的request对象进行包装,而XssRequestWrapper就是Request对象的包装类,在过滤器放行时会自动调用包装类的getParameterValues方法,我们可以在包装类的getParameterValues方法中进行统一的请求参数过滤清理。

package com.entity;

import org.owasp.validator.html.*;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletRequestWrapper;

import java.util.Map;

import java.util.Objects;

/**

* @author xiaozhuang

* @date 2022年03月02日 22:57

*/

public class XssRequestWrapper extends HttpServletRequestWrapper {

/**

* 策略文件 需要将要使用的策略文件放到项目资源文件路径下

* */

private static String antiSamyPath = Objects.requireNonNull(XssRequestWrapper.class.getClassLoader()

.getResource("antisamy-ebay.xml")).getFile();

private static Policy policy = null;

static {

// 指定策略文件

try {

policy = Policy.getInstance(antiSamyPath);

} catch (PolicyException e) {

e.printStackTrace();

}

}

/**

* AntiSamy过滤数据

* @param taintedHTML 需要进行过滤的数据

* @return 返回过滤后的数据

* */

private String xssClean( String taintedHTML){

try{

// 使用AntiSamy进行过滤

AntiSamy antiSamy = new AntiSamy();

CleanResults cr = antiSamy.scan( taintedHTML, policy);

taintedHTML = cr.getCleanHTML();

}catch( ScanException | PolicyException e) {

e.printStackTrace();

}

return taintedHTML;

}

public XssRequestWrapper(HttpServletRequest request) {

super(request);

}

@Override

public String[] getParameterValues(String name){

String[] values = super.getParameterValues(name);

if ( values == null){

return null;

}

int len = values.length;

String[] newArray = new String[len];

for (int j = 0; j < len; j++){

// 过滤清理

newArray[j] = xssClean(values[j]);

}

return newArray;

}

@Override

public String getParameter(String paramString) {

String str = super.getParameter(paramString);

if (str == null) {

return null;

}

return xssClean(str);

}

@Override

public String getHeader(String paramString) {

String str = super.getHeader(paramString);

if (str == null) {

return null;

}

return xssClean(str);

}

@Override

public Map<String, String[]> getParameterMap() {

Map<String, String[]> requestMap = super.getParameterMap();

for (Map.Entry<String, String[]> me : requestMap.entrySet()) {

String[] values = me.getValue();

for (int i = 0; i < values.length; i++) {

values[i] = xssClean(values[i]);

}

}

return requestMap;

}

}

为了使上面定义的过滤器生效,需要创建配置类,用于初始化过滤器对象

package com.config;

import com.filter.XssFilter;

import org.springframework.boot.web.servlet.FilterRegistrationBean;

import org.springframework.context.annotation.Bean;

import org.springframework.context.annotation.Configuration;

/**

* @author xiaozhuang

* @date 2022年03月02日 23:03

*/

@Configuration

public class AntiSamyConfiguration {

/**

* 配置跨站攻击过滤器

*/

@Bean

public FilterRegistrationBean filterRegistrationBean() {

FilterRegistrationBean filterRegistration =

new FilterRegistrationBean(new XssFilter());

filterRegistration.addUrlPatterns("/*");

filterRegistration.setOrder(1);

return filterRegistration;

}

}

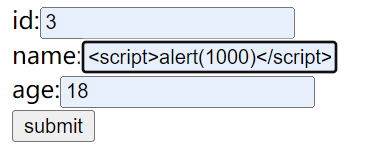

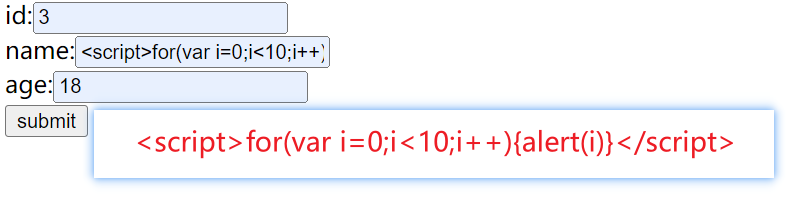

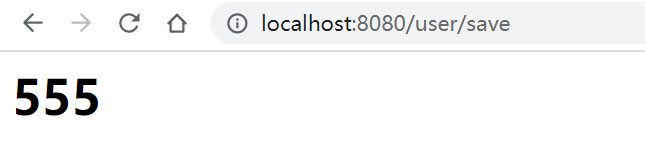

启动项目,页面输入非法数据,可以看到非法数据被清理掉了。

我们来看一下效果:

可以看到name属性传过来的script标签被过滤掉了!

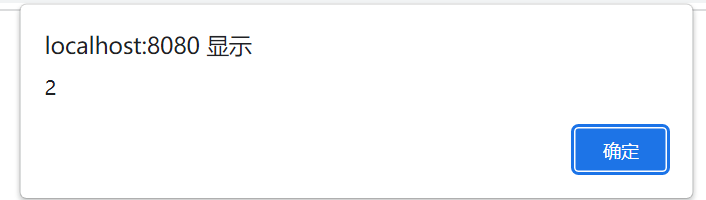

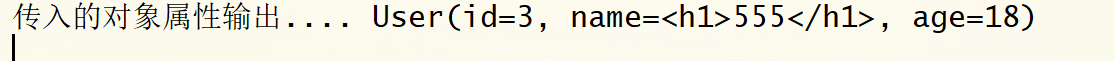

紧接着我又输入了h1的标签 ,看看情况:

这时h1的

就如同上面接收策略文件时所说,不会过滤此些标签!

浙公网安备 33010602011771号

浙公网安备 33010602011771号