准备工作

在vulnhub上下载靶机并用VMware打开。

攻击过程

信息收集

用nmap扫描C段存活主机

不难发现131就是我们的靶机地址,用nmap --min-rate 10000 -p- 扫描目标IP查看端口开放情况

之后我们用nmap -sT -sV -sC -O 查看一下目标端口的服务版本和操作系统版本

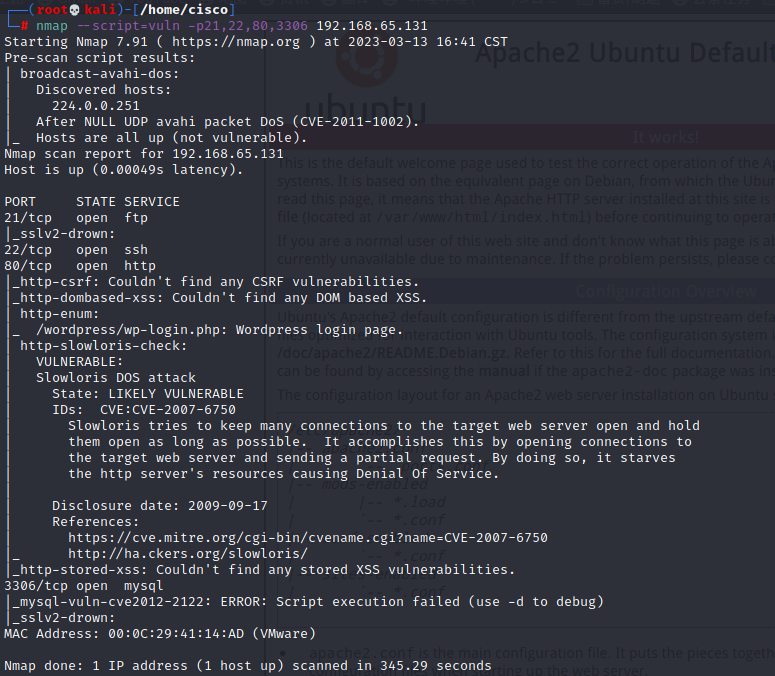

然后我们用默认的漏洞脚本进行扫描

大致一看感觉没什么能用的,我们ftp登录一下

用的是anonymous和空密码的匿名登陆。我们用命令查看一下都有什么文件

三个目录文件,我们每个进去瞅瞅,有文件的话下载下来进行分析

(PS.此处都是txt文件,直接下载不会出问题,要是是可执行文件的话最好先执行binary命令,以确保不会损坏可执行文件)

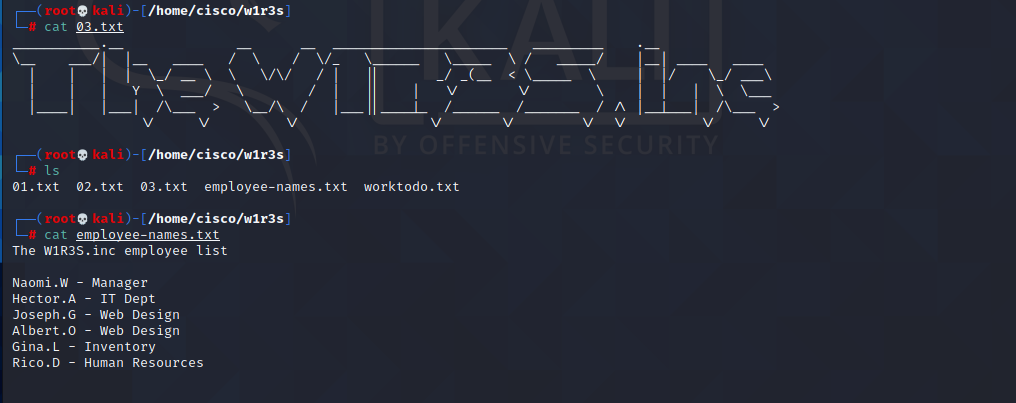

都下载下来之后我们分别猫一下

其中第二个文件有两串看起来没意义的字符,我们可以用hash-identifier来进行鉴别

鉴别出第一个是个md5,第二个的话一看就是个base64,直接用base64解码看看结果

可恶,没啥用的信息,我们再看看前边那串字符是啥意思

也没啥用,我们看看别的文件

出现了雇员的名字,这是个重要的信息,我们拿个小本本记下来,然后继续看最后一个文件

是一些颠倒和颠倒加逆序的字符串,我们把他们理顺了瞅瞅

好像没啥用,他告诉我们这条路走不通,那我们信他一回,换条路走。

web目录爆破

我们接下来用feroxbuster来进行目录爆破,从前边我们收集的信息来看我们猜测他有个wordpress服务,我们正好看看

接下来就访问一下这些网站,看看有没有有用的消息

找到了!这是一个CMS安装界面,里面有版本信息和服务信息。我们发现这里头的标识都是绿色的,说明他给的权限是齐全的,我们点next看看啥情况

打开来是一个配置页面,我们稍微配置一下,然后再next(实战中这种情况还是谨慎点next,万一安装成功把之前的东西覆盖掉的话可能会导致我们的目标站点停止服务,会对他们正常工作造成影响。)

没成功,但我们已经知道他有这个CMS,去kali里面搜索一下这个CMS的漏洞

可以看到有一个文件包含漏洞,我们看看说明文件中的利用方式,有两个,一个可以看出是包含shell的,另一个是路径访问,我们先试试下边那个简单的

打开以后长这个样子,可以看到是读取到了什么文件但是没能成功加载。我们回头看看文档里面咋说,发现他给的例子将url进行编码之后使用,我们也试试

可以看到成功输出了passwd的内容,我们接下来试试能不能拿到shadow文件

好的,成功拿到shadow文件,我们把那两条比较长的命令复制下来,然后新建一个文件看能不能破解

这里破解出来了,看起来下面那行有用的概率大一些,我们ssh登录试试

登录成功,拿到普通用户权限,我们接下来看看这个系统的状态

发现我们有所有的权限,那我们就算完全拿下这个靶机了,我们切换到root用户,然后发现root目录下有个flag文件,我们猫一下

本次渗透圆满结束(撒花★,°:.☆( ̄▽ ̄)/$:.°★ 。

浙公网安备 33010602011771号

浙公网安备 33010602011771号