数据安全风险评估实施方法

一.术语

风险评估:风险识别、风险分析和风险评价的全过程。

风险识别:发现、认识和描述风险的过程。

风险分析:理解风险的本质和确定风险水平的过程。

风险评价:将风险分析结果与风险准则进行比较,已确定风险和/或其大小是否可以接受或可容忍的过程。

数据可控性:组织对向外传输、共享的数据具有控制能力,对数据接收方组织的数据保护能力可衡量,对接 收方接收数据后的活动及其再转移行为可约束、可监控、可撤消。

二.数据安全风险评估概述

1.数据安全风险评估原则

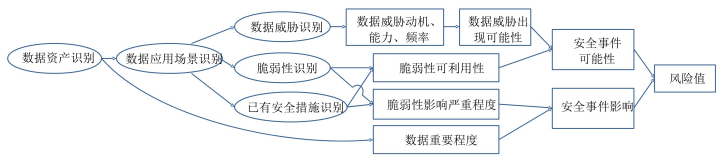

2.风险评估各要素之间的关系

3.风险评估原理

风险识别阶段:

(1)识别数据资产并分析其重要程度

(2)对数据应用场景进行识别

(3)识别数据应用场景中数据威胁,并判断数据威胁发生可能性

(4)识别数据应用场景中脆弱性,与具体安全措施关联分析后,判断脆弱性可利用程度和脆弱性对数据资产影响的严重程度

风险分析阶段:

(1)根据数据威胁与脆弱性利用关系,结合数据威胁发生可能性与脆弱性可利用性判断安全事件发生的可能性。

(2)根据脆弱性影响严重程度及数据重要程度计算安全事件影响严重程度

(3)根据安全事件发生的可能性以及安全事件影响严重程度,判断风险值。

风险评价阶段:

(1)根据风险接受准则判定风险是否可以接受

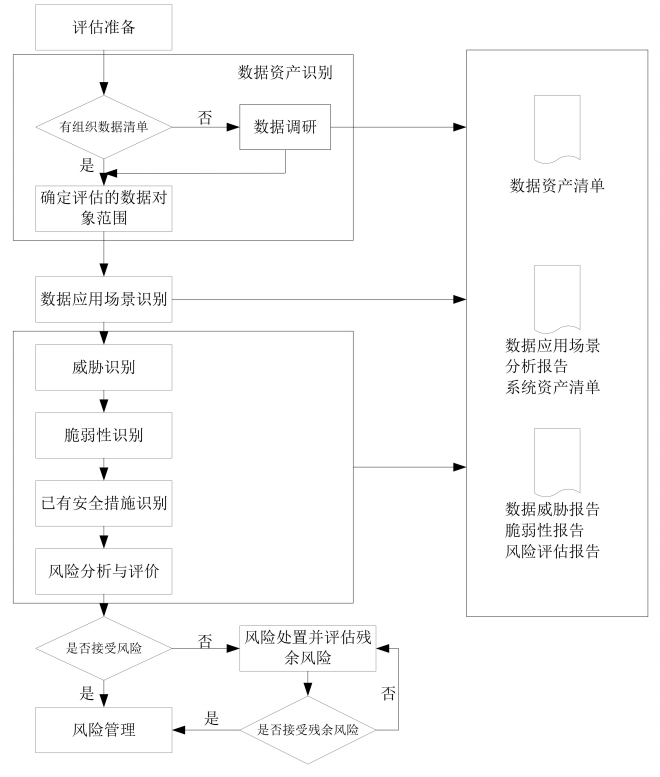

4.数据安全风险评估流程

三.数据安全风险评估实施

1.评估工作准备

(1)确定评估目标

数据安全风险评估专注于被评估业务的数据安全风险,保障被评估业务的数据资产(包含个人信息) 的机密性、完整性、可用性及可控性。评估内容包括数据资产、数据应用场景、面临威胁、脆弱性以及 已有安全措施等各方面。

(2)确定评估范围

数据安全风险评估工作范围可能是组织全部的业务及业务相关的各类信息系统,也可能是某个独立 的业务及相关信息系统等,评估对象为根据关键数据原则确定的业务的数据资产。

(3)组建评估团队

(4)组织数据安全相关工作调研

(5)确定评估依据

2.数据资产识别(本阶段工作输出件为数据资产清单)

(1)数据调研

(2)数据重要程度分析与赋值

(3)确定待评估的数据资产范围

3.数据应用场景识别

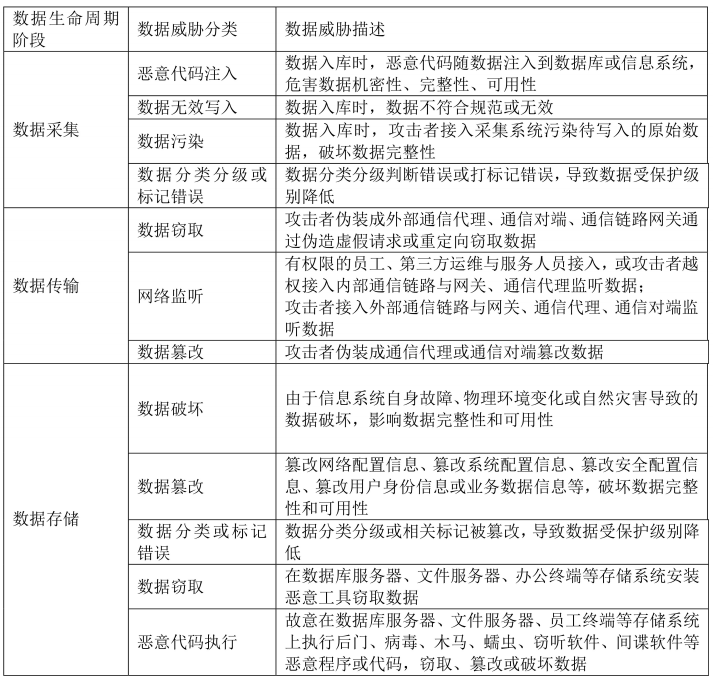

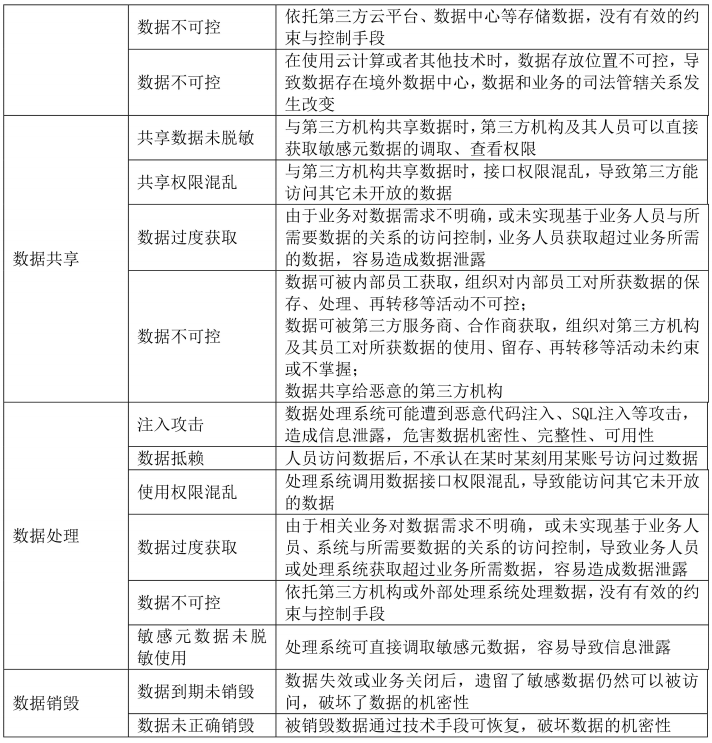

4.数据威胁识别(本阶段应输出数据威胁报告)

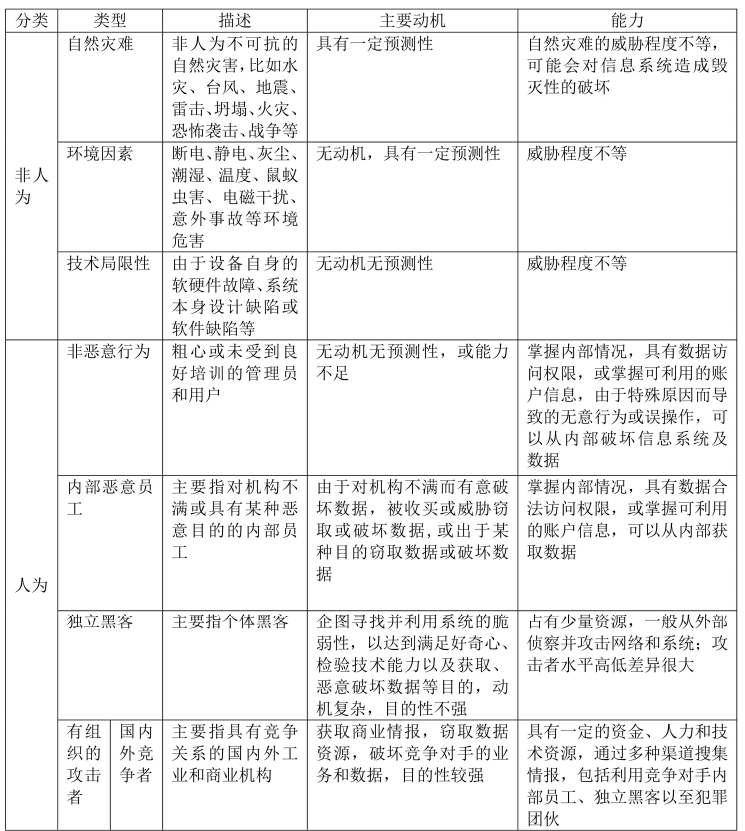

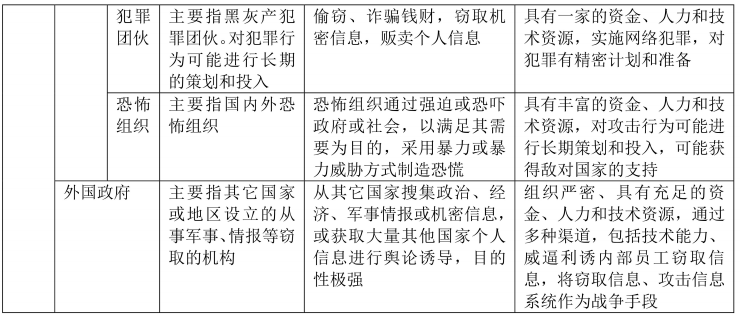

(1)数据威胁分类识别表

(2)数据威胁源动力及其能力

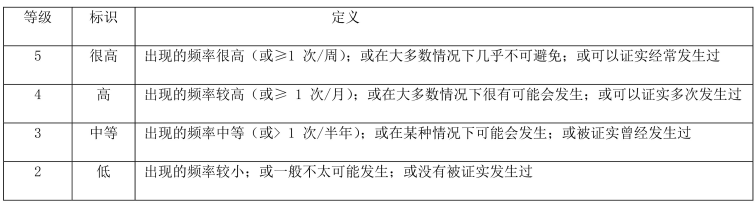

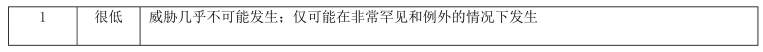

(3)数据威胁频率

数据威胁频率赋值表

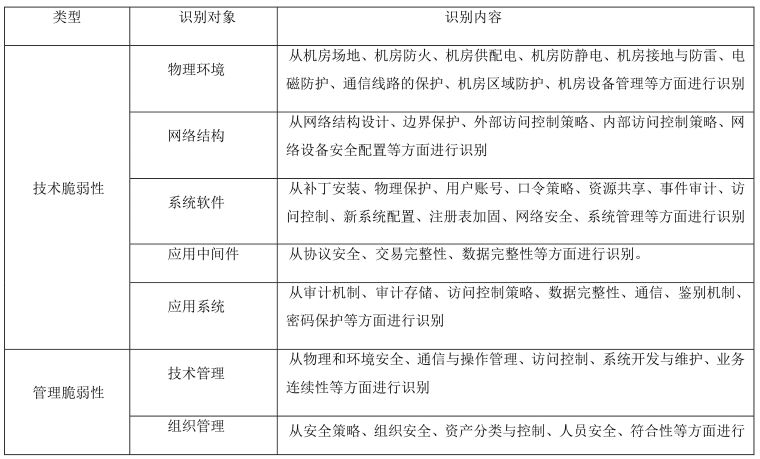

5.脆弱性识别

脆弱性识别所采用的的方法主要有:问卷调查、工具检测、人工核查、文档查阅、渗透测试等

(1)脆弱性分类

(2)风险评估报告

四.风险处置

应根据风险接受准则判定风险是否可以接受,对不可接受风险应采取相应的风险处置措施降低风险级别。

风险处置措施应着重针对可能被威胁利用的脆弱性来制定,找出引发不可接受风险的脆弱性,提出具体的风险处置措施。

风险处置措施应包括风险级别、风险描述、风险值、风险处置措施、风险处置步骤、相关责任人、预计时间等。

风险处置措施的制定应考虑以下内容:

(1)合规需求:组织制定的风险处置措施应符合相关法律法规需求;

(2)业务需求:数据风险评估的目的是保证组织业务的完整运行,风险处置措施应也和业务需求制定;

(3)组织建设:组织的建设是保证数据安全的必要手段,应考虑是否设立数据安全保护组织,以完成数据安全保护目标;

(4)制度流程:必要的制度和规范的流程是保障人员执行数据安全要求的要素之一,其中包括数据安全方针和目标、数据安全管理策略、数据安全管理办法、数据安全操作指引和相关模板等;

(5)工具:数据安全不仅仅需要考虑管理手段,配套的技术和工具也是需要考量的,其中包括信息系统、加密算法、工具等;

(6)人员:人员是执行以上手段的必要要素之一,可以通过招聘或培训的方式提升人员数据安全保障能力。

风险处置措施宜参考以下方式:

(7)控制风险:实施有效控制,降低威胁发生的现实可能性和造成的影响,将风险降低到可以接受的等级,包括:减少威胁,即通过有效实施风险控制措施,避免威胁发生,从而保护信息资产; 减少脆弱点,即通过有效实施风险控制措施,减少脆弱点。如采取适当的技术措施,对员工实 施安全教育培训,强化员工的安全意识和安全操作能力;降低影响,即通过预防性措施降低威 胁发生后可能造成的损失。如对重要信息的备份、制定业务连续性计划等;

(8)转嫁风险:将风险全部或部分地转移到其他责任方,如通过购买保险或外包等方式将风险转移给他方;

(9)避免风险:远离风险环境或采取与风险环境相隔离的措施。如将有高安全要求的设备或业务活动设置在高安全区中,增加特殊防护手段防止设备或业务活动遭受威胁的影响;

(10)接受风险:接受风险的决策。

五.残余风险评估

残余风险处理是风险评估活动的延续,是被评估组织按照风险安全整改建议全部或部分实施整改工作后,对仍然存在的安全风险进行识别、控制和管理的活动。

残余风险评估的目的是对数据安全仍存在的残余风险进行识别、控制和管理。如某些风险在完成了适当的安全措施后,残余风险的结果仍处于不可接受的风险范围内,应考虑进一步增强相应的安全措施。

对于已完成安全加固措施的数据,为确保安全措施的有效性,可进行残余风险评估,评估流程及内容应做有针对性的剪裁。

残余风险评估实施应遵循:

(1)依据组织的风险评估准则进行残余风险评估,判断是否已经降至可接受水平,为风险管理提供 输入;

(2)残余风险仍处于不可接受的风险范围内,则应由管理层依据风险接受原则考虑是否接受此类风 险或增加更多的风险控制措施;

(3)应定期开展残余风险再评估,评估结果应作为风险管理重要输入。