【防火墙】DMZ

DMZ是英文“demilitarized zone”的缩写,中文名称为“隔离区”,也称“非军事化区”。它是为了解决安装防火墙后外部网络的访问用户不能访问内部网络服务器的问题,而设立的一个非安全系统与安全系统之间的缓冲区。该缓冲区位于企业内部网络和外部网络之间的小网络区域内。在这个小网络区域内可以放置一些必须公开的服务器设施,如企业Web服务器、FTP服务器和论坛等。另一方面,通过这样一个DMZ区域,更加有效地保护了内部网络。因为这种网络部署,比起一般的防火墙方案,对来自外网的攻击者来说又多了一道关卡。

DMZ区的特点:

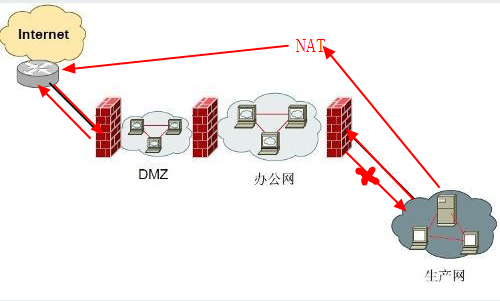

1.内网可以访问外网

内网的用户显然需要自由地访问外网。在这一策略中,防火墙需要进行源地址转换。

此策略是为了方便内网用户使用和管理DMZ中的服务器。

很显然,内网中存放的是公司内部数据,这些数据不允许外网的用户进行访问。

DMZ中的服务器本身就是要给外界提供服务的,所以外网必须可以访问DMZ。同时,外网访问DMZ需要由防火墙完成对外地址到服务器实际地址的转换。

很明显,如果违背此策略,则当入侵者攻陷DMZ时,就可以进一步进攻到内网的重要数据。

此条策略也有例外,比如DMZ中放置邮件服务器时,就需要访问外网,否则将不能正常工作。

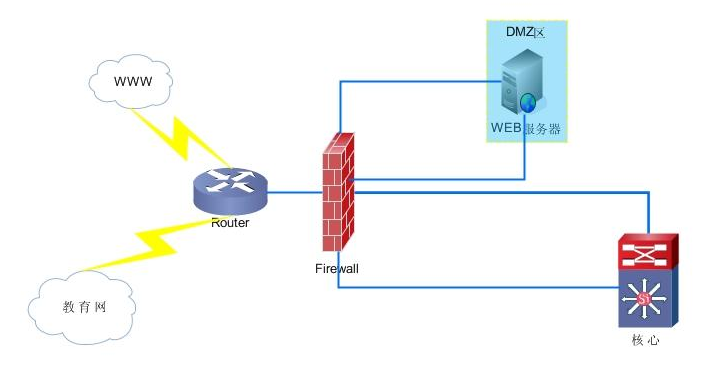

下面是防火墙的一个DMZ区接口的连接图

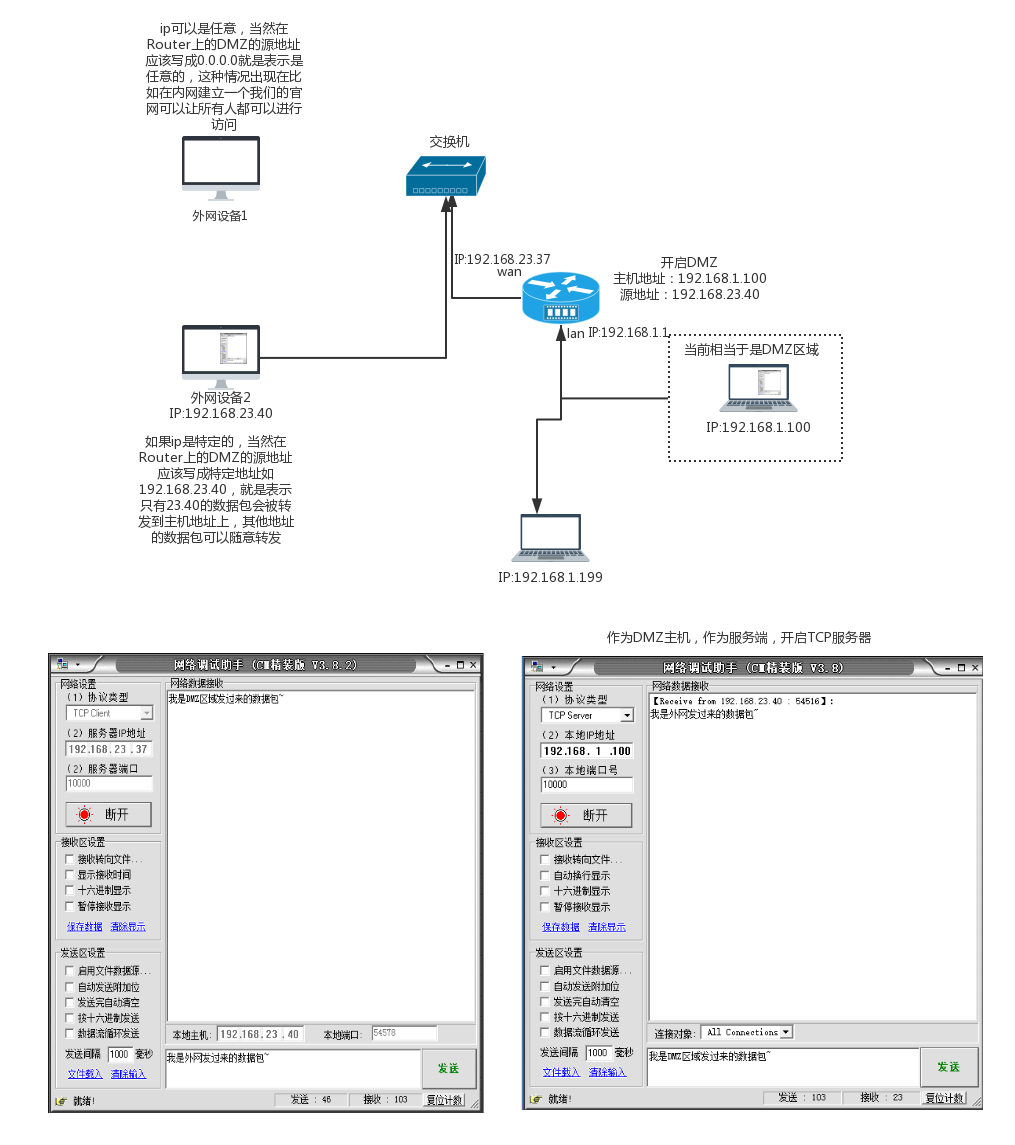

dmz开启之后,素有的流量都转到dmz的主机上。

其实简单的说。

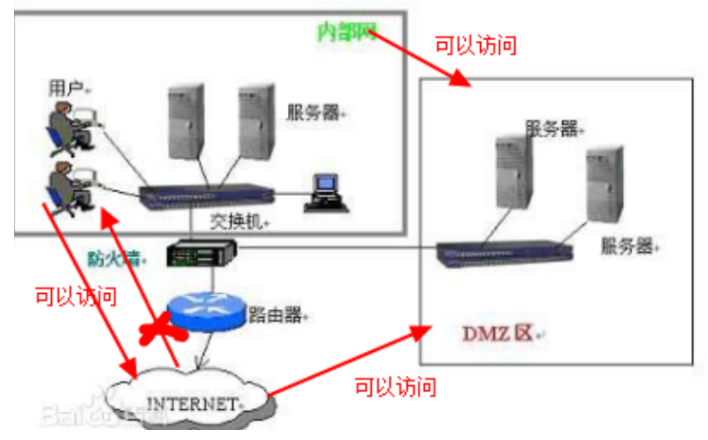

DMZ可以当做一个中间缓冲地带,介于外网和内网之间。

内网可单向访问,反过来从DMZ访问内网则需要制定规则,外网可以和DMZ双向访问。

如果没有DMZ,我们通常所采取的办法是把电脑防火墙的某个端口打开,以达到外网可以访问内内网设备的作用。但是这么一来,安全就很值得担忧。黑客一旦攻陷这个电脑终端,那么内网所有设备将全部暴露无遗。

所以,在这种情况下,DMZ应运而生,被称作隔离区,就是这个意思。隔离于内外网,而做的安全最大化。

测试这个功能可借助网络调试助手工具进行测试。

A(192.168.23.40) <----> (192.168.23.37) Router (192.168.1.1) <----> B(192.168.1.100)

预期结果:主机地址可以收到外网地址发过来的数据包。

后台规则:

url过滤对应的规则查看

iptables -t filter -nvL

url防火墙配置文件

cat /etc/quagga/firewall_security.conf

浙公网安备 33010602011771号

浙公网安备 33010602011771号