关于在pikachu靶场中绕过服务端(暴力破解漏洞)

之前写过在pikachu靶场中绕过客户端,进行暴力破解。这里,我们介绍绕过服务端,在绕过服务端之前,我们简单介绍验证码识别技术。

验证码是通过强制人与机器交互来防止机器攻击用的。只要验证码设置存在漏洞,就一定可以使用绕过验证码,攻破账号。

验证码识别技术,就是利用机器对验证码进行识别,从而达到破解账号,获取权限。验证码识别技术主要是通过对验证码分析,得到验证码设置的漏洞,

而识别验证码。验证码漏洞包括无法及时过期的验证码,有规律的验证码,过于简单的验证码(只有4位纯数字)等等。

为了应对识别技术,就要求我们在设计验证码时从多个方面进行考虑,最好能够授权给专业的渗透测试团队进行测试。

---------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

下面在pikachu靶场进行绕过服务端的验证码的暴力破解

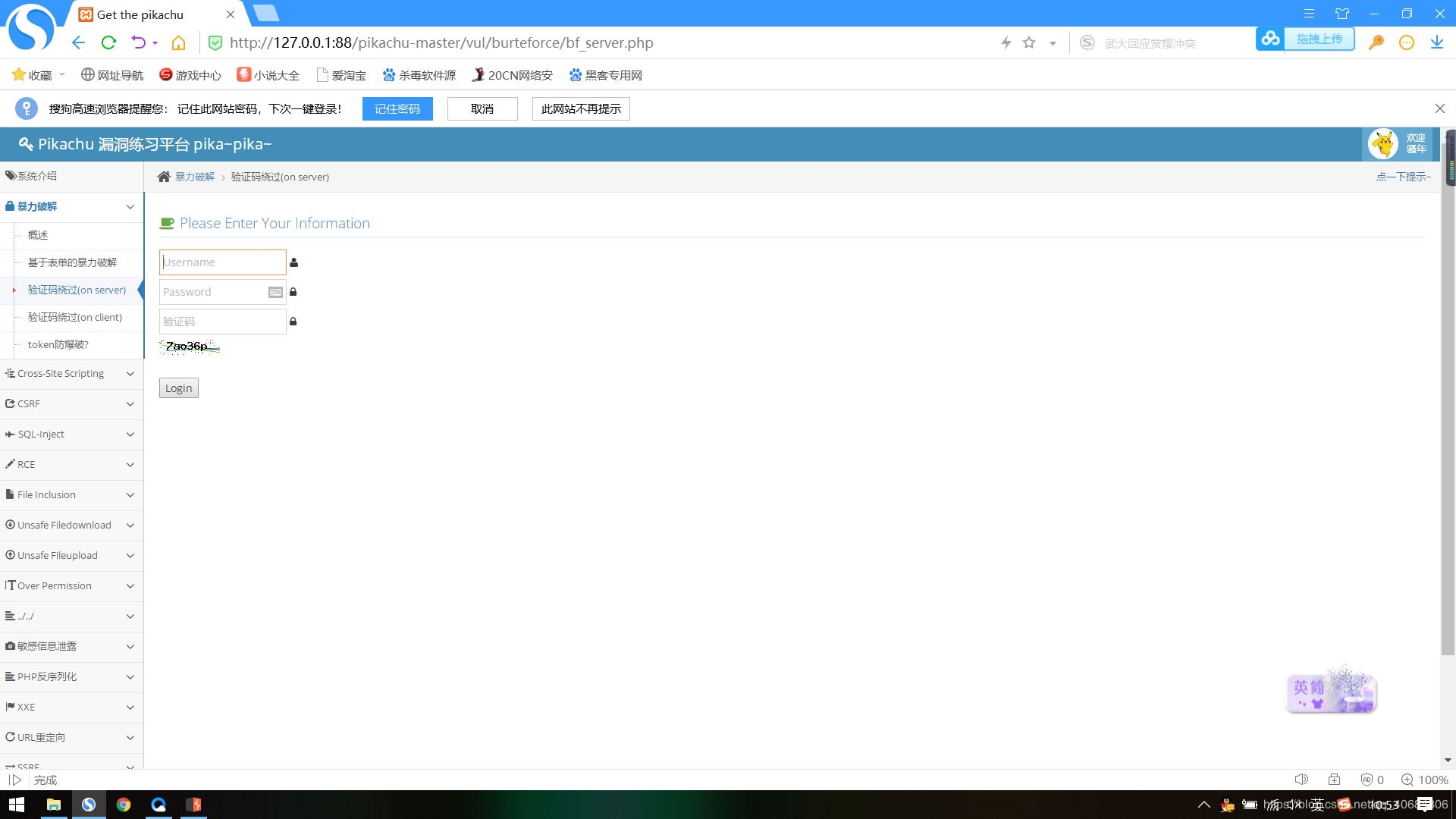

1,打开pikachu靶场中的暴力破解的on server

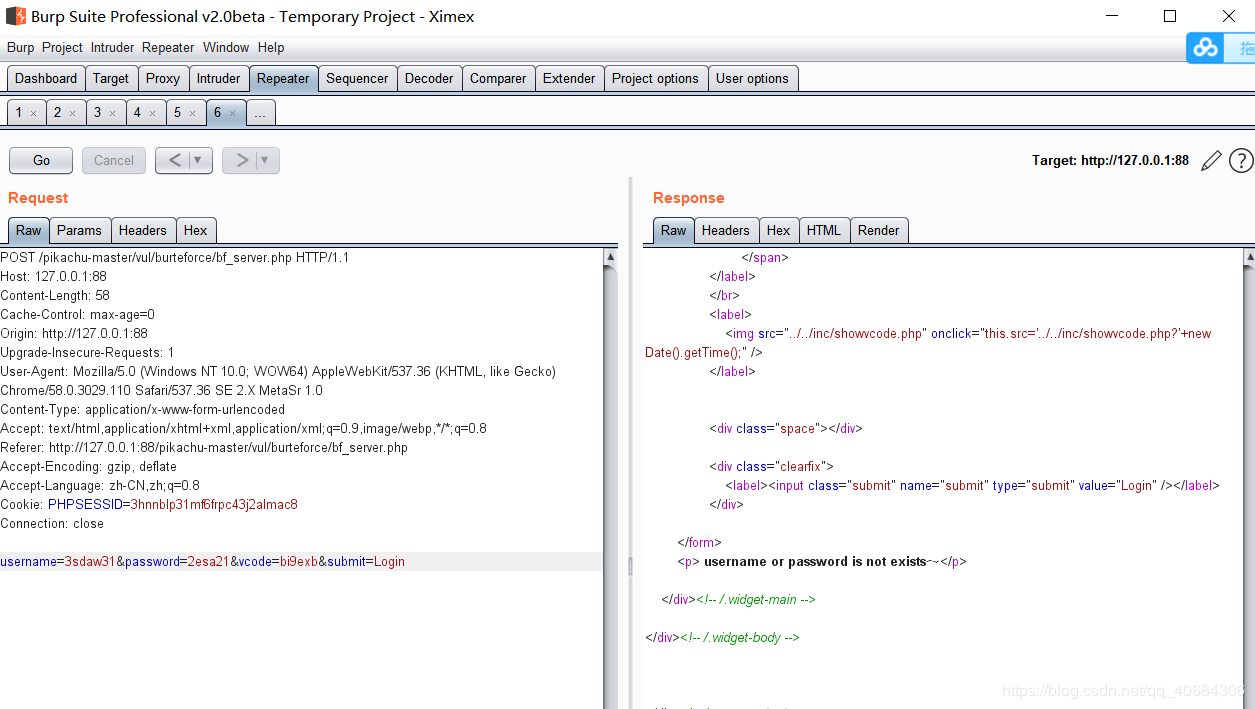

2,进行几次账户登录试验,将bp拦截的东西发送到repeater通过后台判断验证码是否在后台,如果更改验证码,发现后台出现验证码错误,表明验证码在后台,这里我们可以测试验证码是否存在不能及时过期的问题,我们在前端刷新页面,更新验证码后,发送到repeater(同时注意不在前端输入账号),这时我们在repeater更改账号

密码,看是否出现验证码错误,没有说明确实验证码不能及时过期,那么,我们便可以进行不改变验证码进行暴力破解。

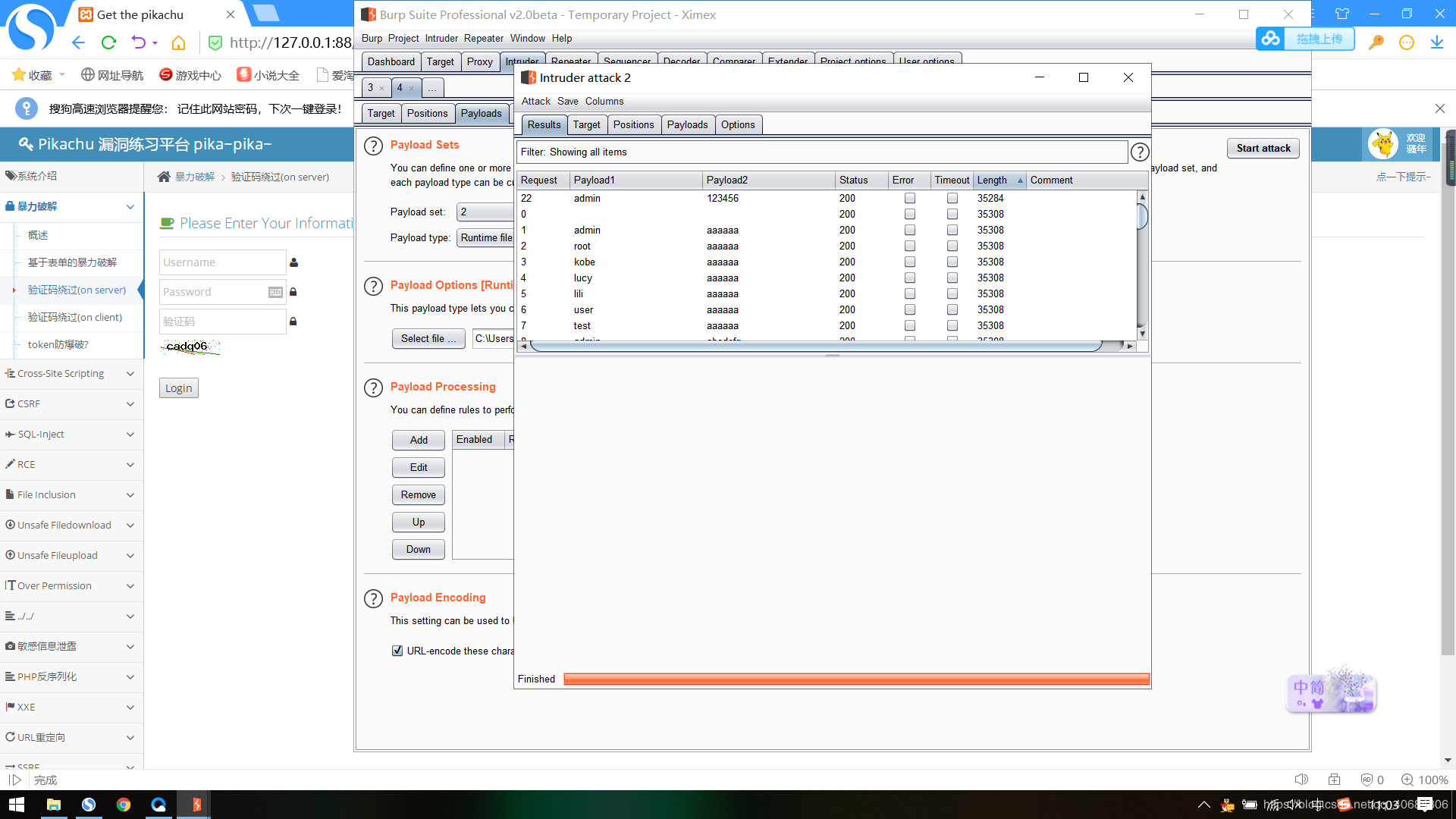

3,通过暴力破解结果来发现正确的账户和密码。通过长度比较简单

其实,是通过欺骗前端,不进行更新验证码,从而爆破成功。

之所以存在漏洞,源于源代码生成验证码时没有设置时间(使用了默认时间),或验证码没有及时销毁。

可以改验证码,防止这一漏洞。

浙公网安备 33010602011771号

浙公网安备 33010602011771号