BUUOJ-[BIFCTF2020]-easy

拿到一份exe可执行程序,按照下面步骤进行解题

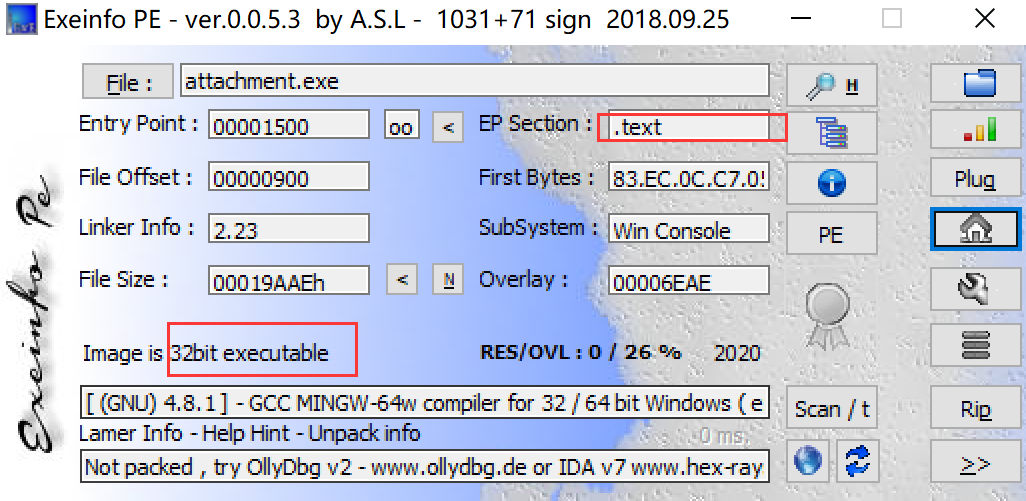

1. 分析文件是否加壳等

2. 使用IDA进行分析

-

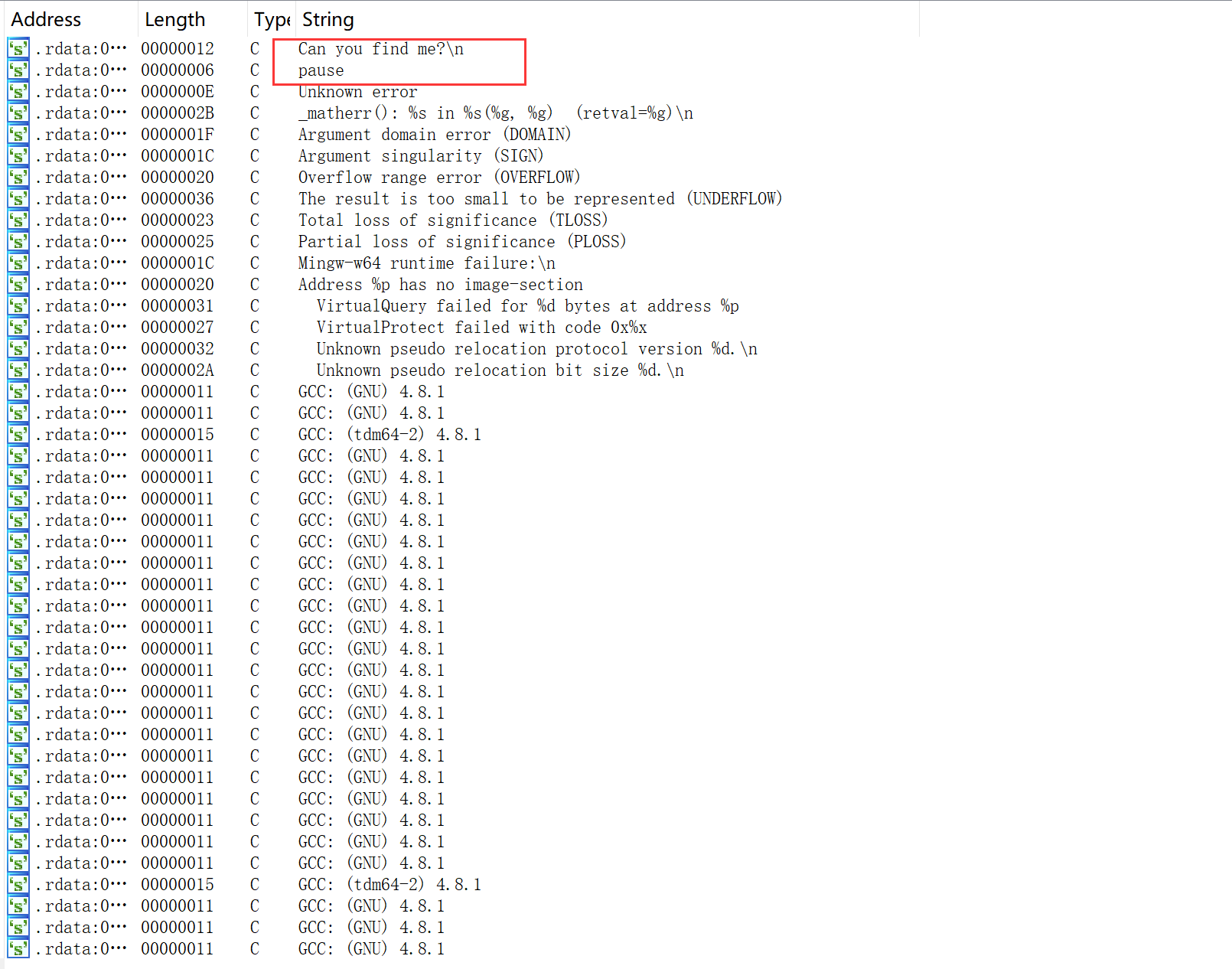

查看字符串窗口是否有敏感字符串 [Shift + F12],但是除了

can you find me?以外也没有什么其他发现

-

执行该程序,也没有用户输入的部分,输出也没有有用的信息。它在自娱自乐呀!

-

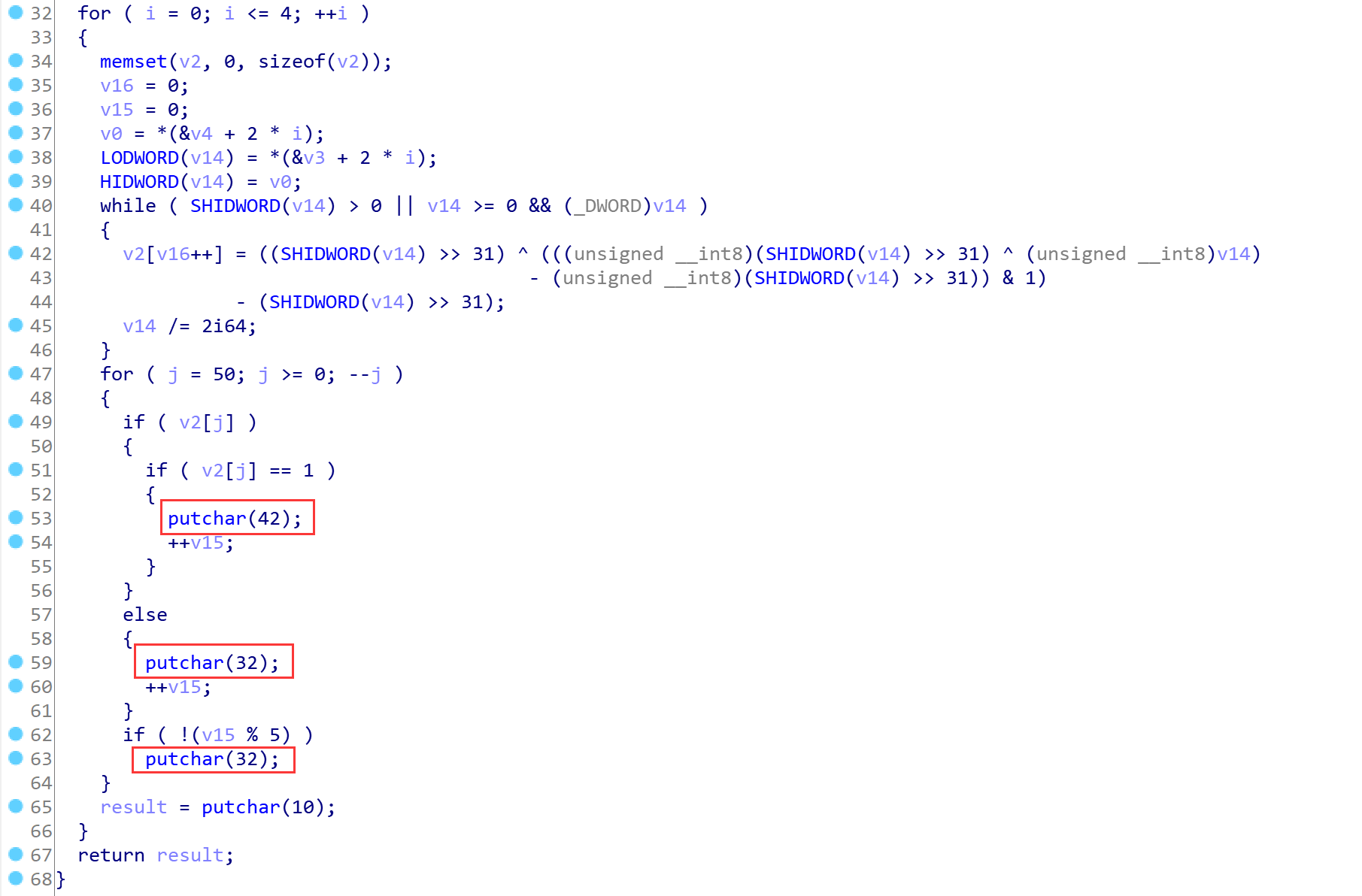

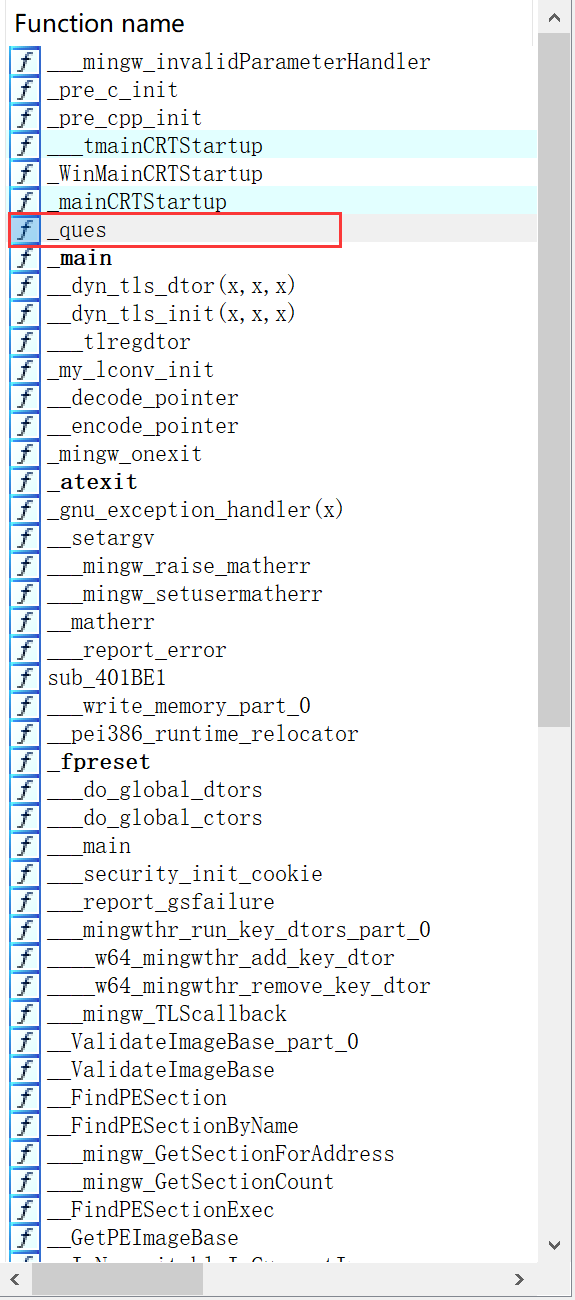

去看看

_ques函数

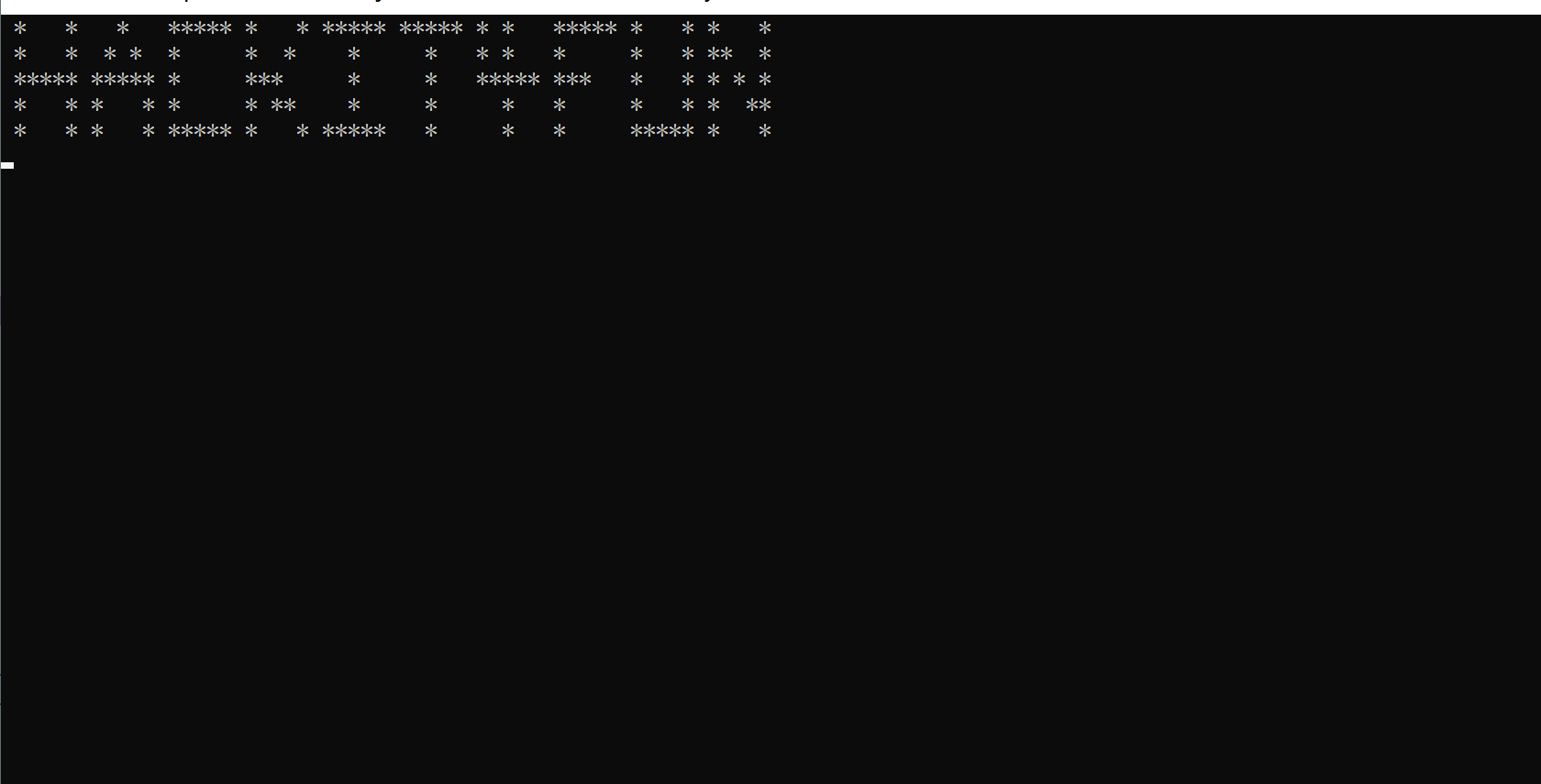

在这里发现了比较有意思的输出,42代表*,32代表*,而这里是一个5*50的循环,我第一时间想到的这玩意是不是一个迷宫?可是主程序执行的时候并没有执行该函数,所以我门需要使用IDA动态调试修改EIP指针,让其强制执行该函数,看看其输出到底是什么。如何使用IDA动态调试修改EIP指针请看我上一篇文章 IDA动态调试。 -

使用IDA动态调试执行

_ques函数

- 将EIP修改为

0x401520- 在

_ques退出前打上断点,我打的位置是0x401720- 按 F9 开始执行,查看输出

浙公网安备 33010602011771号

浙公网安备 33010602011771号