2019年汽车网络安全

报告:2019年汽车网络安全事件数量同比增长了一倍

转自helpnetsecurity,蓝色摩卡译

Upstream Security的2020年《汽车网络安全报告》分享了深入的见解和统计数据,这些数据来自对过去十年中367起公开报告的汽车网络事件的分析,重点是2019年发现的漏洞和见解。

与汽车相关的网络安全事件激增

“随着汽车行业攻击的迅速增加,OEM和智能移动提供商需要对威胁形势有广泛的了解和清晰性,以帮助他们设计适用于其车辆和云环境的适当安全体系结构,”

Upstream Security副总裁Oded Yarkoni说。 “我们的年度汽车网络安全报告显示,整个行业面临的威胁是真实的,而且越来越普遍。”

《 2020年汽车网络安全报告》介绍了2019年AutoThreat Intelligence研究团队的一些关键发现以及该行业未来使用的解决方案:

互联汽车已在接管:3.3亿辆汽车已联网,美国市场上的顶级汽车品牌表示,到2020年,只有联网自动汽车将被出售。仅此一项事实增加了每次攻击的潜在破坏力。大规模袭击可能会破坏整个城市,导致灾难性的损失。

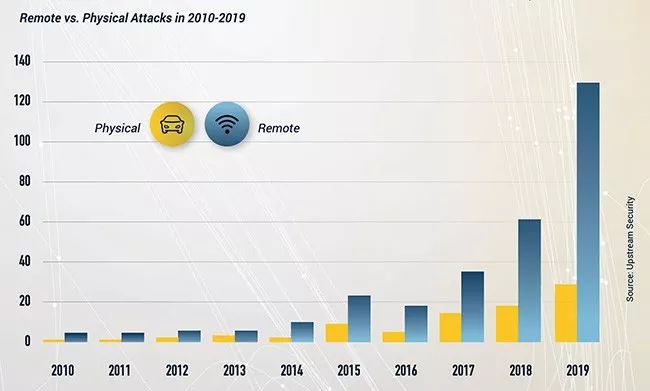

汽车网络安全事件的数量急剧增加:自2016年以来,年度事件的数量增加了605%,仅和去年比较,一年就增加了一倍以上。

大多数事件是由罪犯执行的:2019年,有57%的事件是由网络罪犯进行的,以破坏业务,窃取财产和索要赎金。仅有38%是研究人员的结果,其目的是警告公司和消费者发现的漏洞。

在所有事件中,有三分之一涉及无钥匙进入攻击:在过去十年中,前三大攻击媒介是攻击候进入系统(30%),后端服务器(27%)和移动应用程序(13%)。

从汽车公司到消费者,每个人都受到影响:

在过去的十年中,智能移动系统中的每种类型的公司都受到了影响。这包括原始设备制造商,车队,远程信息处理和售后市场服务提供商,以及乘车共享服务以及财产和私人信息被盗的消费者。

三分之一的事件导致了汽车盗窃和入侵:过去十年中,事件的前三大影响是汽车盗窃/入侵(31%),对汽车系统的控制(27%)以及数据/隐私泄露(23%)。

2019年的绝大多数事件都涉及远程攻击:2019年的事件中有 82%涉及短程和远程远程攻击,这些远程攻击不需要物理访问车辆,并且可以在世界任何地方进行。

意识在提高:列出了更多的汽车漏洞,迄今为止已列出了66个CVE。随着企业越来越多的汽车公司采用漏洞赏金程序来发现漏洞,该漏洞赏金程序在企业信息安全中非常流行。

这些漏洞赏金猎人向发现漏洞并将漏洞报告给所有者公司的研究人员(白帽黑客)然后提供补偿。此外,政府官员和消费者要求法规和法律保护他们免受汽车领域的网络犯罪的侵害。

业界正在采用多层安全性方法:这涉及新的法规和标准,设计安全性,车载和基于云的汽车网络安全解决方案,以及将SOC扩展到VSOC(车辆安全运营中心)以进行早期检测和快速修复。

Upstream Security发布的2020年《汽车网络安全报告》显示,自2016年至2020年1月,汽车网络安全事件的数量增长了605%,仅2019一年就增长了一倍以上。

其中,82%涉及短程和远程攻击;在过去十年中,前三大攻击媒介分别是无钥匙进入系统(30%),后端服务器(27%)和移动应用程序(13%);安全事件造成的后果位列前三的分别是汽车盗窃/入侵(31%),对汽车系统的控制(27%)以及数据/隐私泄露(23%)。

360发布的《2019 智能网联汽车信息安全年度报告》更是指出2019年已经出现了两种新型网络攻击方式,数字车钥匙漏洞也让汽车安全存在更多隐患。

两种新型网络攻击方式为:1、黑客获取智能汽车的T-Box通讯模块后,即可通过通讯模块接入车厂私有网络,进而攻击车厂内网导致TSP沦陷。2、通过使用一种名为Worley的噪音(Worley噪声能够模拟石头,水或其他噪音的纹理)生成函数,通过加补丁的方式生成所需的对抗样本图片,可以启动特斯拉的自动雨刮器;在道路上贴上对抗样本贴纸,则能误导自动驾驶系统,使车辆行驶到对面的车道造成逆行。

https://www.36kr.com/p/821603042925701

车联网被黑客劫持并不只是电影里才有的场景。现实中,信息安全事件已经在智能网联汽车领域发生多起。据360发布的《2018智能网联汽车信息安全年度报告》显示,仅过去一年,就有14起智能网联汽车信息安全事件发生,包括5起数据泄露事件和9起汽车破解事件。

业内人士介绍,黑客发现车载嵌入式操作系统或车载软硬件存在漏洞后,通过复杂技术手段,综合利用多个不同系统漏洞实施攻击,轻则可以盗走车辆,重则可以部分控制行驶状态下的汽车。作为智能网联汽车“领头羊”的特斯拉,就曾有过150辆汽车被黑客攻破盗走的情况。

联通智网科技有限公司董事长辛克铎表示,中国是全球最大的汽车市场,也是全球最大的移动互联网市场,这二者的融合使得中国天然就拥有肥沃的车联网土壤。随着车辆开放连接逐渐增多,相关设备系统间数据交换更为紧密,网络攻击、木马病毒、数据窃取等互联网安全威胁,也逐渐渗透延伸至车联网领域。

汽车为何容易被“黑”?

记者采访了解到,现在很多厂商都在布局互联网汽车,也很巧妙地将人们的注意力转移到了消费、娱乐、实用性上面,而对汽车安全风险问题提的很少。

中国汽车技术研究中心有限公司数据资源中心软件测试部部长张亚楠说,汽车信息安全目前面临十大风险,包括不安全的云端接口、未经授权的访问、系统存在的后门、不安全的车载通讯、车载网络未做安全隔离等。

“不法分子通过这些漏洞风险,可以入侵服务器篡改数据内容、破坏硬盘数据;在车主未操作汽车的情况下,使汽车开车门、上电、点火等;通过暴露的调试端口,造成车载娱乐系统固件被攻击提取等。”张亚楠说。

http://www.xinhuanet.com/fortune/2019-05/18/c_1124512407.htm

郑光伟表示,由于车辆信息系统本身存在的漏洞,带来不可避免的黑客攻击风险。查找漏洞并针对漏洞做防护是汽车信息安全的重要方面,因此而在这方面的行业性研究非常有必要。对车辆汽车信息安全系统进行检测,查找漏洞,汇集大量实车检测样例和数据,提出解决方案是中国汽研与国家计算机网络应急技术处理协调中心(以下简称“国家互联网应急中心”)联合成立的车联网安全联合实验室正在努力推进的工作。实验室承担了两个国家级课题——车联网安全综合服务平台、车联网安全认证PKI体系认证平台,为提升我国车联网的安全性能提供智库支持。中国汽研北京分院常务副院长夏国强介绍,联合实验室已经发现了6600多个车联网安全漏洞。夏国强表示,在信息安全领域,很多主机厂的认知还缺乏了解,而行业第三方机构可以通过对共性技术的研发,帮助行业整体提升安全性。

中国汽车信息安全共享分析中心(C-Auto-ISAC)也在2019年发布了汽车信息安全十大风险,包括不安全的云端接口、未经授权的访问、系统存在的后门、不安全的车载通讯、车载网络未做安全隔离、系统固件可被提取及逆向、不安全的第三方组件、敏感信息泄漏、不安全的加密和不安全的配置。针对这些风险,中国汽车信息安全共享分析中心也提出了防护建议:设置访问控制,对操作用户进行身份验证,防止越权操作;删除本地硬编码存储的临时账号密码;使用高版本的蓝牙协议;Wifi初始密码设置为强口令;钥匙信号加入滚动码来进行身份认证;使用定制型加密芯片,保护固件;对敏感信息存储目录进行访问控制管理;使用安全的加密算法等。

范士雄表示,车企还需要安全设计评估和渗透测试等安全服务,对车辆进行安全验证。而这部分正是第三方服务商具备的能力。

借助专业互联网公司 提升信息安全

当前,我国的车联网安全状况存在很大隐忧。国家互联网应急中心实验室主任李政表示,国内汽车联网水平较高,但安全水平与国外品牌有一定差距。据国家互联网应急中心车联网的监测及分析报告显示,截至2019年底国家互联网应急中心安全漏洞库已收录汽车安全漏洞6600余个,其中高危漏洞超过1000个,典型严重及高危漏洞主要体现在APP越权远程控制、TSP越权访问/注入/爆破等方面。

浙公网安备 33010602011771号

浙公网安备 33010602011771号