2019年2月26日

摘要:

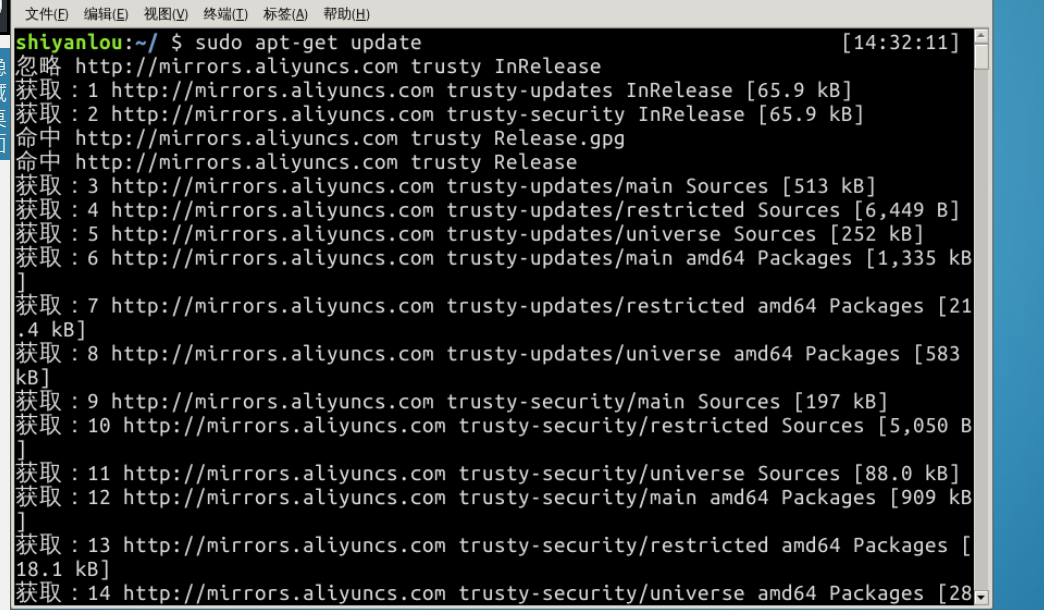

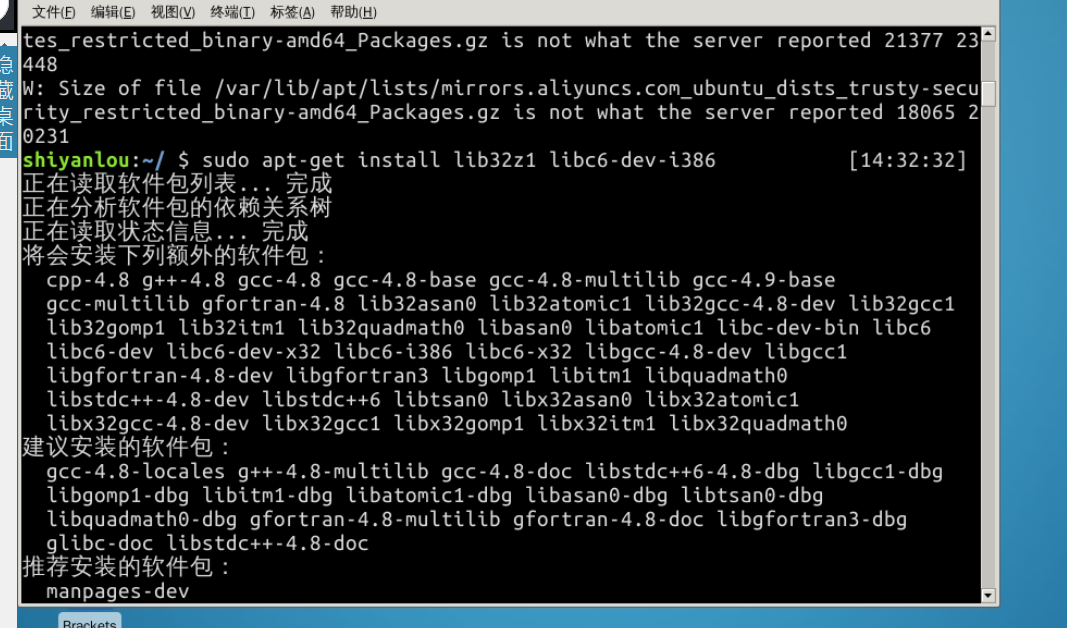

第一部分 环境搭建 说明 本次环境搭建是是现在虚拟机中,采用ubuntu 16.04版本,安装多次成功。 首先安装一些常用的工具 1. sudo apt get update 2. sudo apt get install ssh 3. sudo apt get install git 4. sud

阅读全文

posted @ 2019-02-26 22:14

zero_to_one

阅读(175)

推荐(0)

2018年10月16日

摘要:

复盘 天下武功唯快不破 There is no martial art is indefectible, while the fastest speed is the only way for long success. You must do it as fast as you can! 这是提示

阅读全文

posted @ 2018-10-16 21:48

zero_to_one

阅读(107)

推荐(0)

2018年8月30日

摘要:

工具使用 AWVS Acunetix Web Vulnerability Scanner(简称AWVS)是一款知名的Web网络漏洞扫描工具,它通过网络爬虫测试你的网站安全,检测流行安全漏洞。 功能及特点: a)、自动的客户端脚本分析器,允许对 Ajax 和 Web 2.0 应用程序进行安全性测试。

阅读全文

posted @ 2018-08-30 13:04

zero_to_one

阅读(193)

推荐(0)

2018年8月29日

摘要:

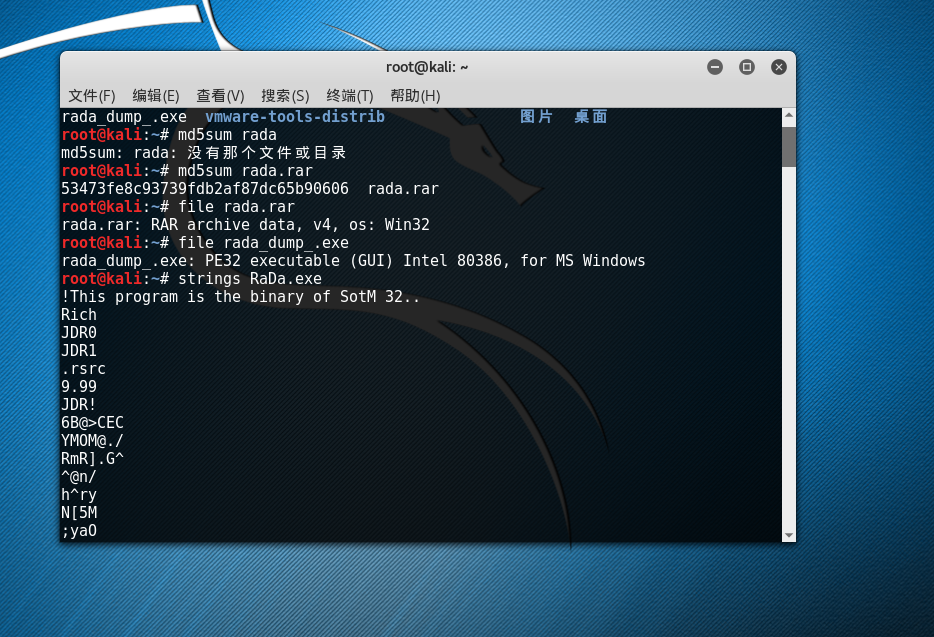

kali虚拟机整理 关于kali的虚拟机,我搞崩过很多次,重新安装了很多次,也遇到了很多问题,有一些解决不了的就重新安装,费时费力,要善于用虚拟机。 关于网络配置的问题 关于网络配置,在这里我想主要记录一下一些命令 1.一般网络配置是遇到ping不同或者上不了网的情况,先确认外部是否可以上网,然后点

阅读全文

posted @ 2018-08-29 15:20

zero_to_one

阅读(142)

推荐(0)

2018年8月28日

摘要:

How to google 这两天把之前的过期的账号重新弄了一下,在vutrl上的账号,普通的话现在2.5$只提供ipv6地址,如果是想google我觉得这个应该没有什么问题,或者可以买搬瓦工的账号,这两种是比较便宜的。 步骤: 准备:购买好的账号,xshell(个人比较习惯用的一款软件,用于远程连

阅读全文

posted @ 2018-08-28 19:55

zero_to_one

阅读(223)

推荐(0)

2018年7月1日

摘要:

学号20179214 2017 2018 2 《密码与安全新技术》课程总结报告 课程:《密码与安全新技术》 班级: 201792 姓名: 刘胜楠 学号:20179214 上课教师:谢四江 上课日期:2018年6月30日 必修/选修: 必修 课程内容总结 一.量子密码技术 这是这节课第一讲。量子密码技

阅读全文

posted @ 2018-07-01 10:59

zero_to_one

阅读(565)

推荐(0)

2018年6月24日

摘要:

学号20179214 2017 2018 2 《密码与安全新技术》第七周作业 课程:《密码与安全新技术》 班级: 201792 姓名: 刘胜楠 学号:20179214 上课教师:谢四江 上课日期:2018年6月21日 必修/选修: 必修 学习内容总结 题目《对MEMS加速度计的声学注入攻击》 前言

阅读全文

posted @ 2018-06-24 16:12

zero_to_one

阅读(365)

推荐(0)

2018年6月5日

摘要:

学号 2017 2018 2 《密码与安全新技术》第六周作业 课程:《密码与安全新技术》 班级: 201792 姓名: 刘胜楠 学号:20179214 上课教师:谢四江 上课日期:2018年X月X日 必修/选修: 必修 学习内容 模式识别导论 概念: 模式识别(英语:Pattern Recognit

阅读全文

posted @ 2018-06-05 10:39

zero_to_one

阅读(351)

推荐(0)

2018年6月3日

摘要:

算法分类 国密即国家密码局认定的国产密码算法。主要有SM1,SM2,SM3,SM4。密钥长度和分组长度均为128位。 SM1 为对称加密。其加密强度与AES相当。该算法不公开,调用该算法时,需要通过加密芯片的接口进行调用。 SM2为非对称加密,基于ECC。该算法已公开。由于该算法基于ECC,故其签名

阅读全文

posted @ 2018-06-03 14:44

zero_to_one

阅读(43774)

推荐(3)

2018年5月27日

摘要:

实践要求 (1)理解免杀技术原理 (2)正确使用msf编码器,veil evasion,自己利用shellcode编程等免杀工具或技巧; (成功实现了免杀的。如何做成功的简单语言描述即可,不要截图、指令。与杀软共生的结果验证要截图。) (3)通过组合应用各种技术实现恶意代码免杀 (4)用另一电脑实测

阅读全文

posted @ 2018-05-27 20:15

zero_to_one

阅读(639)

推荐(0)

2018年5月20日

摘要:

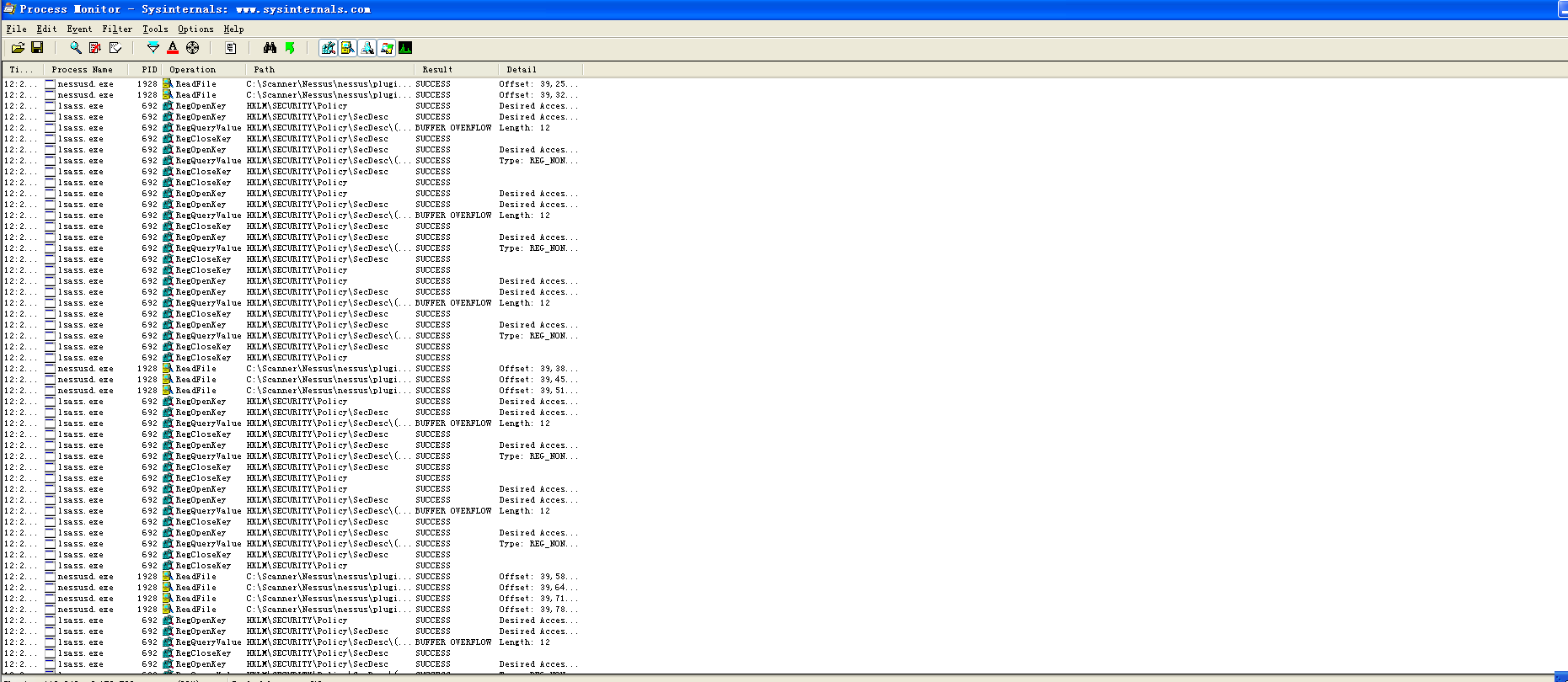

研究缓冲区溢出的原理,至少针对两种数据库进行差异化研究 缓冲区溢出原理 缓冲区溢出是指当计算机程序向缓冲区内填充的数据位数超过了缓冲区本身的容量。溢出的数据覆盖在合法数据上。理想情况是,程序检查数据长度并且不允许输入超过缓冲区长度的字符串。但是绝大多数程序都会假设数据长度总是与所分配的存储空间相匹配

阅读全文

posted @ 2018-05-20 12:17

zero_to_one

阅读(1328)

推荐(0)

2018年5月12日

摘要:

基于fuzzing技术的漏洞挖掘与攻防技术 基于模糊测试的漏洞挖掘与攻防技术 引言 安全事件层出不穷 滴滴8天3城连发暴力事件 媒体:被资本绑架轻视安全 史上最大云安全事件 Cloudflare流量泄露 洲际酒店(IHG)信用卡数据泄露 搭载NSA网络核武 WannaCry勒索攻击全球爆发 伙伴挖大

阅读全文

posted @ 2018-05-12 20:43

zero_to_one

阅读(304)

推荐(0)

2018年5月9日

摘要:

推荐(0)

摘要:

推荐(0)

2018年5月8日

摘要:

20179214 2017 2018 2 《密码与安全新技术》第四次作业 课程:《密码与安全新技术》 班级: 201792 姓名: 刘胜楠 学号:20179214 上课教师:谢四江 上课日期:2018年4月26日 必修/选修: 选修 分组密码的测信道分析 概念 美国科学家Paul Kocher 19

阅读全文

posted @ 2018-05-08 20:06

zero_to_one

阅读(410)

推荐(0)

2018年4月29日

摘要:

教材学习 Linux操作系统基本框架概述 跨平台的硬件支持 丰富的软件支持 多用户任务 可靠的安全性 良好的稳定性 完善的网络功能 Linux系统结构 内存的管理机制 Linux的文件系统管理机制 Linux的设备控制机制 Linux的网络机制 Linux的系统调用机制 Linux操作系统安全机制

阅读全文

posted @ 2018-04-29 22:30

zero_to_one

阅读(213)

推荐(0)

2018年4月25日

摘要:

jsfuck http://lz12366.iteye.com/blog/961062 一. 可变变量 先介绍一下php中的可变变量,简单理解来说就是设置为的变量还是变量的意思,有一点嵌套的感觉,实现的时候就在加一个$就可以了 要将可变变量用于数组,必须解决一个模棱两可的问题。这就是当写下 $$a[

阅读全文

posted @ 2018-04-25 22:14

zero_to_one

阅读(136)

推荐(0)

摘要:

20179214 2017 2018 2 《密码与安全新技术》第三次作业 课程:《密码与安全新技术》 班级: 201792 姓名: 刘胜楠 学号:20179214 上课教师:谢四江 上课日期:2018年3月29日 必修/选修: 选修 学习内容总结 网络空间安全前沿技术介绍 跨媒体安全 传统多媒体 多

阅读全文

posted @ 2018-04-25 10:03

zero_to_one

阅读(353)

推荐(0)

2018年4月22日

摘要:

视频学习 漏洞利用之检索与利用 有一个漏洞利用工具集 Exploit Databse 1. searchsploit 可以借助关键词搜索出漏洞的相关信息。 2. ikat自动化开启不同的exp。等待目标访问中招。 3. termineter旨在评估智能电表的安全性 4. pattern creat

阅读全文

posted @ 2018-04-22 10:51

zero_to_one

阅读(331)

推荐(0)

2018年4月21日

摘要:

一. 简单理解 文件包含就是一个文件里面包含另外一个文件。一开始接触的时候是因为php里面,但是查找了一些资料这个存在在很多语言里面。 程序开发人员一般会把重复使用的函数写到单个文件中,需要使用某个函数时直接调用此文件,而无需再次编写,这中文件调用的过程一般被称为文件包含。 程序开发人员一般希望代码

阅读全文

posted @ 2018-04-21 14:52

zero_to_one

阅读(4863)

推荐(0)

浙公网安备 33010602011771号

浙公网安备 33010602011771号