Xray学习

Xray

目前支持的漏洞检测类型包括:

- XSS漏洞检测 (key: xss)

- SQL 注入检测 (key: sqldet)

- 命令/代码注入检测 (key: cmd-injection)

- 目录枚举 (key: dirscan)

- 路径穿越检测 (key: path-traversal)

- XML 实体注入检测 (key: xxe)

- 文件上传检测 (key: upload)

- 弱口令检测 (key: brute-force)

- jsonp 检测 (key: jsonp)

- ssrf 检测 (key: ssrf)

- 基线检查 (key: baseline)

- 任意跳转检测 (key: redirect)

- CRLF 注入 (key: crlf-injection)

- Struts2 系列漏洞检测 (高级版,key: struts)

- Thinkphp系列漏洞检测 (高级版,key: thinkphp)

- POC 框架 (key: phantasm)

基本用法

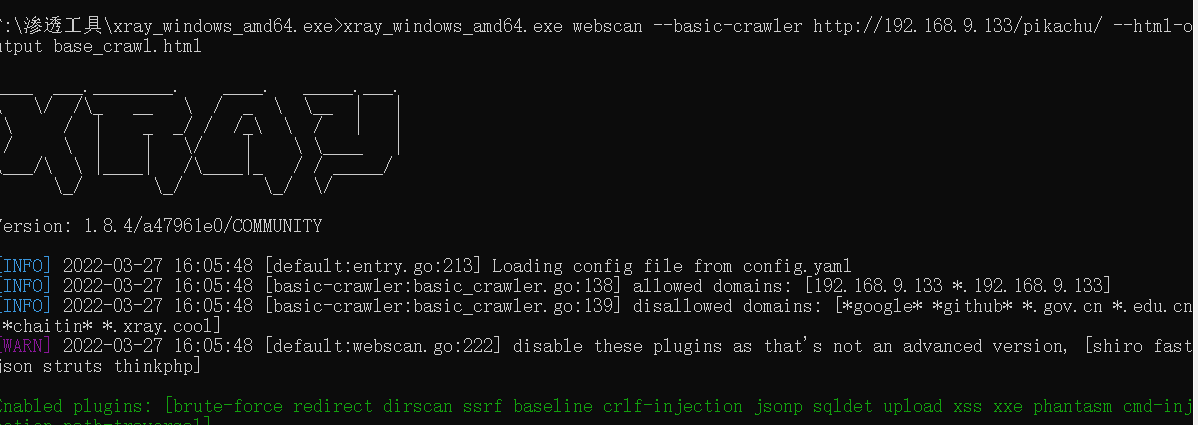

在windows下将每条命令的xray变成xray_windows_amd64.exe

基础爬虫扫描

xray_windows_amd64.exe webscan --basic-crawler http://192.168.9.133/pikachu/ --html-output base_crawl.html

- 扫描模式 --basic-crawler 爬虫爬取链接进行扫描

- 输出方式 --html-output base_crawl.html 以html格式输出到同目录下的base_crawl.html

扫描界面

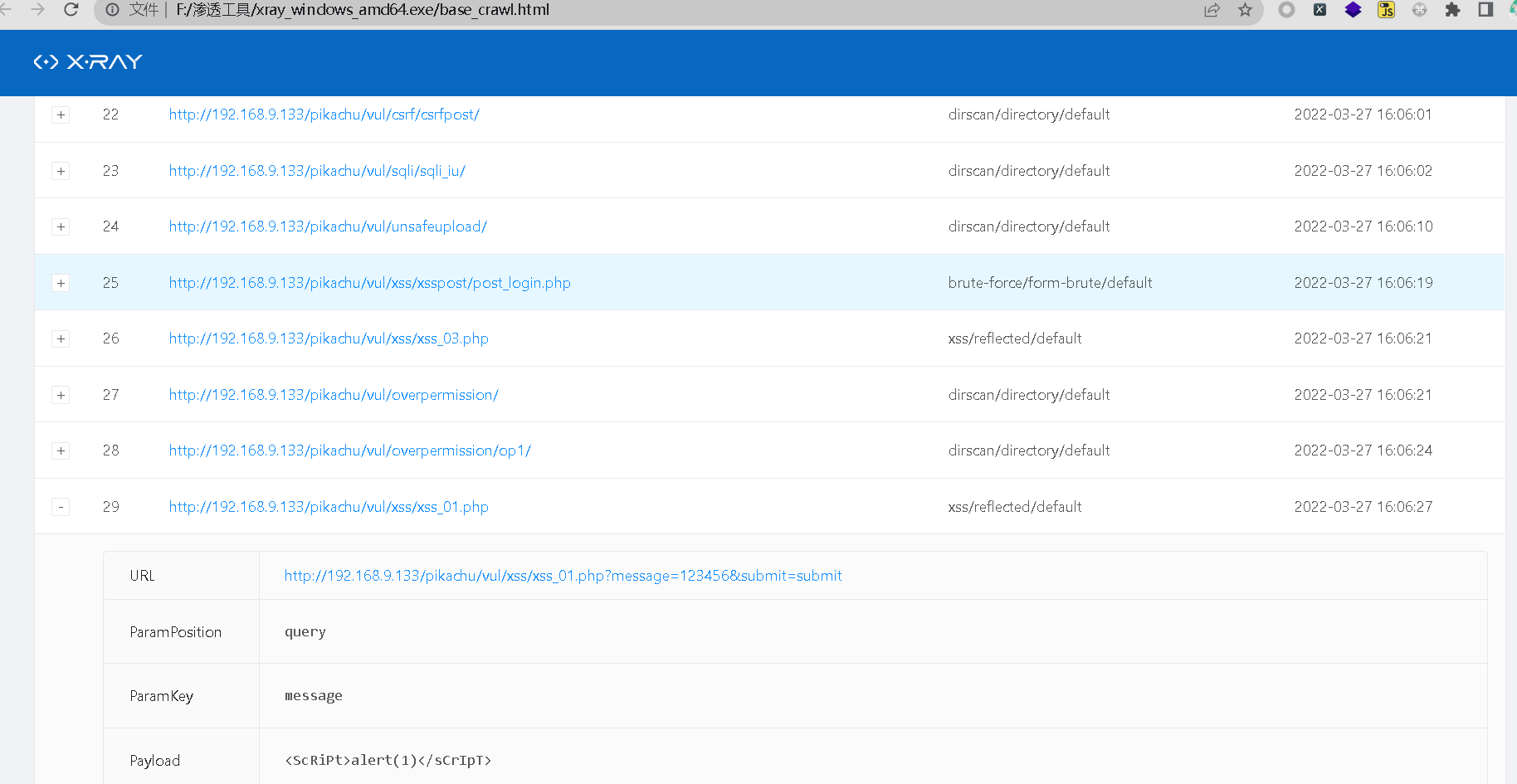

结果报告

被动扫描

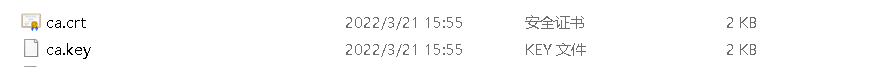

运行命令生成证书

xray_windows_amd64.exe genca

安装ca.crt证书

接下来就可以被动扫描了

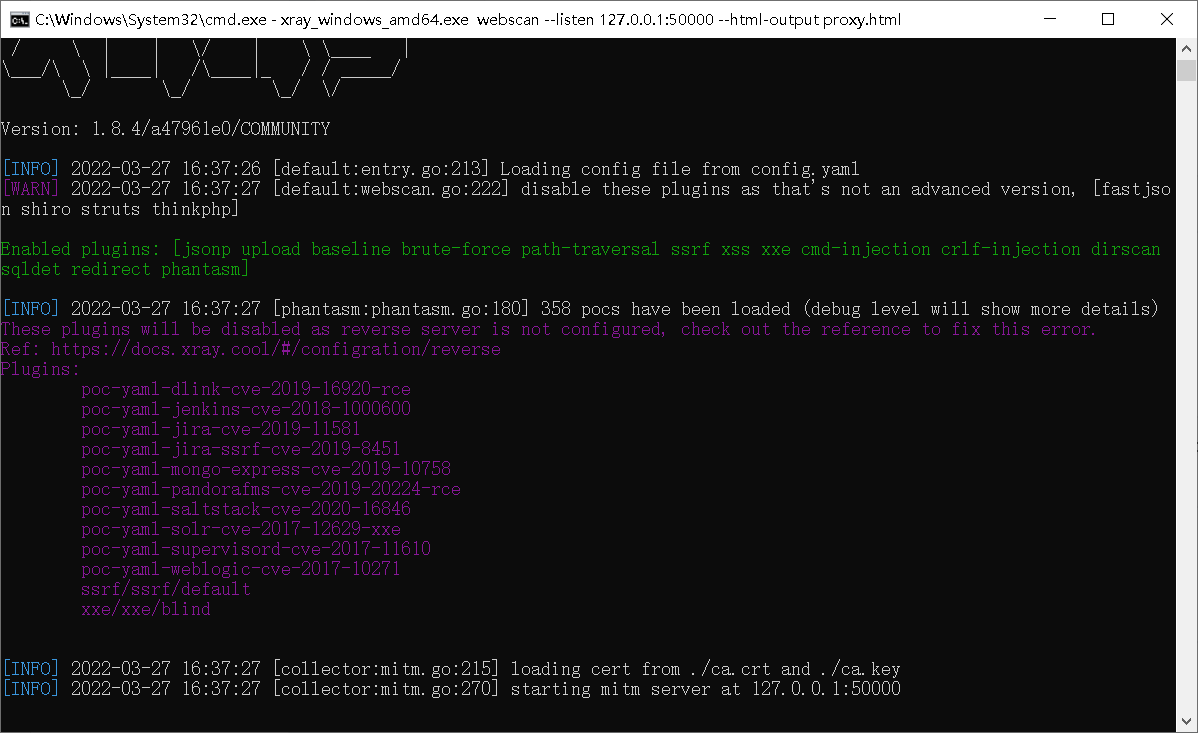

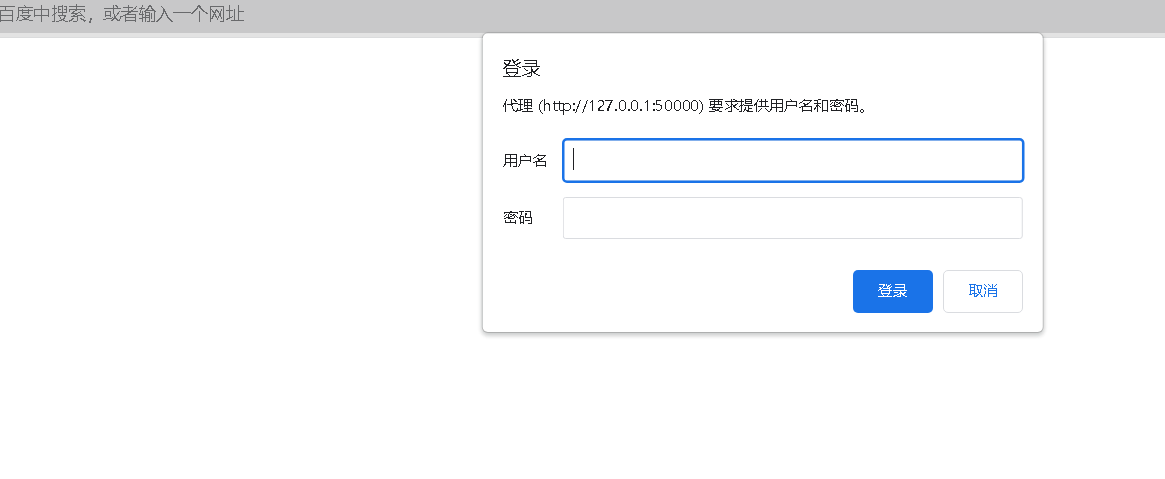

xray_windows_amd64.exe webscan --listen 127.0.0.1:50000 --html-output proxy.html

启动监听50000端口

设置浏览器 http 代理为 http://127.0.0.1:50000,就可以自动分析代理流量并扫描。

现在只需要浏览需要扫描的网站就可以进行扫描

单页面扫描

xray_windows_amd64.exe webscan --url http://192.168.9.133/pikachu/vul/xss/xss_reflected_get.php --html-output single-url.html

指定插件扫描

默认情况下,将会启用所有内置插件,可以使用下列命令指定本次扫描启用的插件。

xray_windows_amd64.exe webscan --plugins cmd-injection,sqldet --url http://192.168.9.133/pikachu/vul/xss/xss_reflected_get.php

xray_windows_amd64.exe webscan --plugins cmd-injection,sqldet --listen 127.0.0.1:7777

指定插件输出

可以指定将本次扫描的漏洞信息输出到某个文件中:

xray_windows_amd64.exe webscan --url http://192.168.9.133/pikachu/vul/xss/xss_reflected_get.php

--text-output result.txt --json-output result.json --html-output report.html

Xray配置

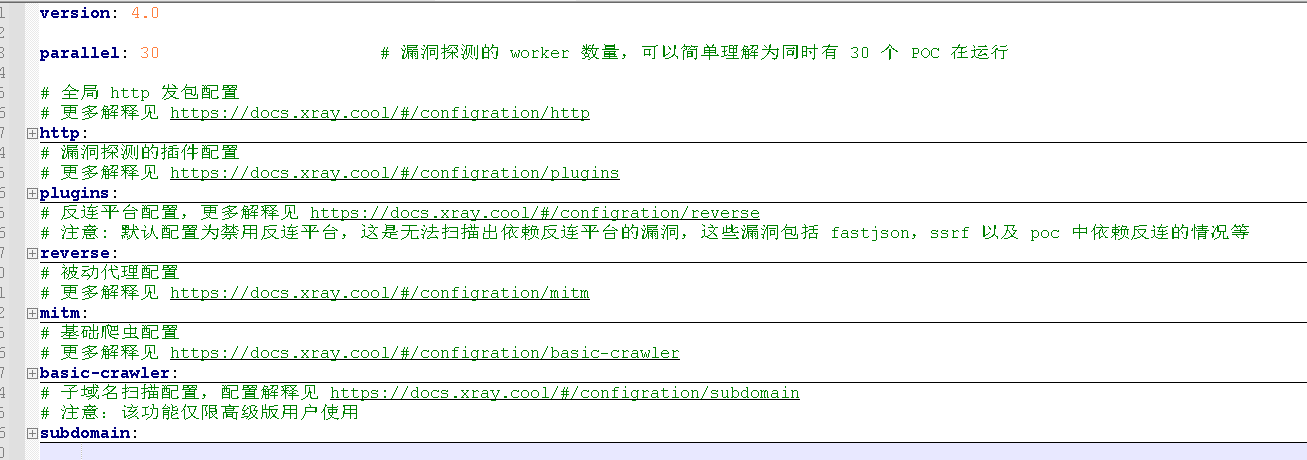

下面是xray配置文件的结构,相比老外的配置文件,中国人自己写的工具看起来真舒服

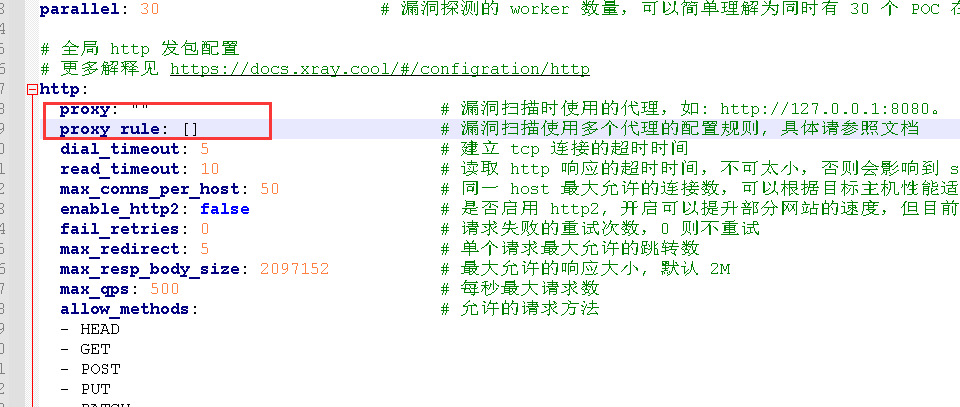

挂代理

扫外网或隐藏真实ip

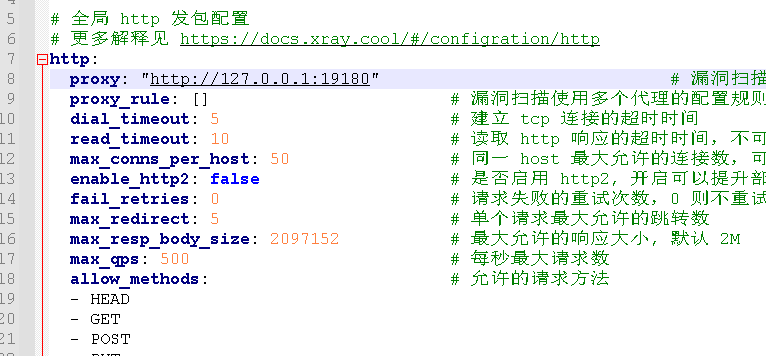

proxy为单个代理(以扫描外网为例)

打开某FQ软件

这里有三个选择 根据扫描的目标自己确定

http://127.0.0.1:19180

https://127.0.0.1:19181

socks5://127.0.0.1:19181

如果是被动扫描现在的流程就是

浏览器---->xray监听端口----->代理端口:19180---->外网的某台服务器----->目标网址

如果有多个代理配置proxy_rule即可

启用密码保护

对扫描进行认证

反连平台

反连平台常用于解决没有回显的漏洞探测的情况,可以联想xss平台(xsser、beef)

-

存储型xss

-

ssrf

-

fastjson

-

s2-052

-

xxe 盲打

-

所有依赖反连平台的 poc

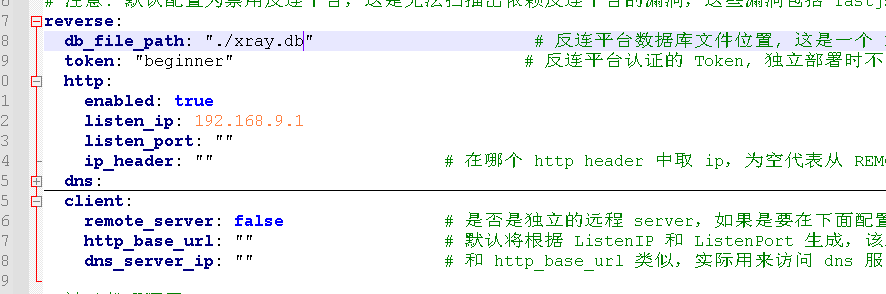

配置如下,没有的项自己填上,dns配置忽略掉不用动

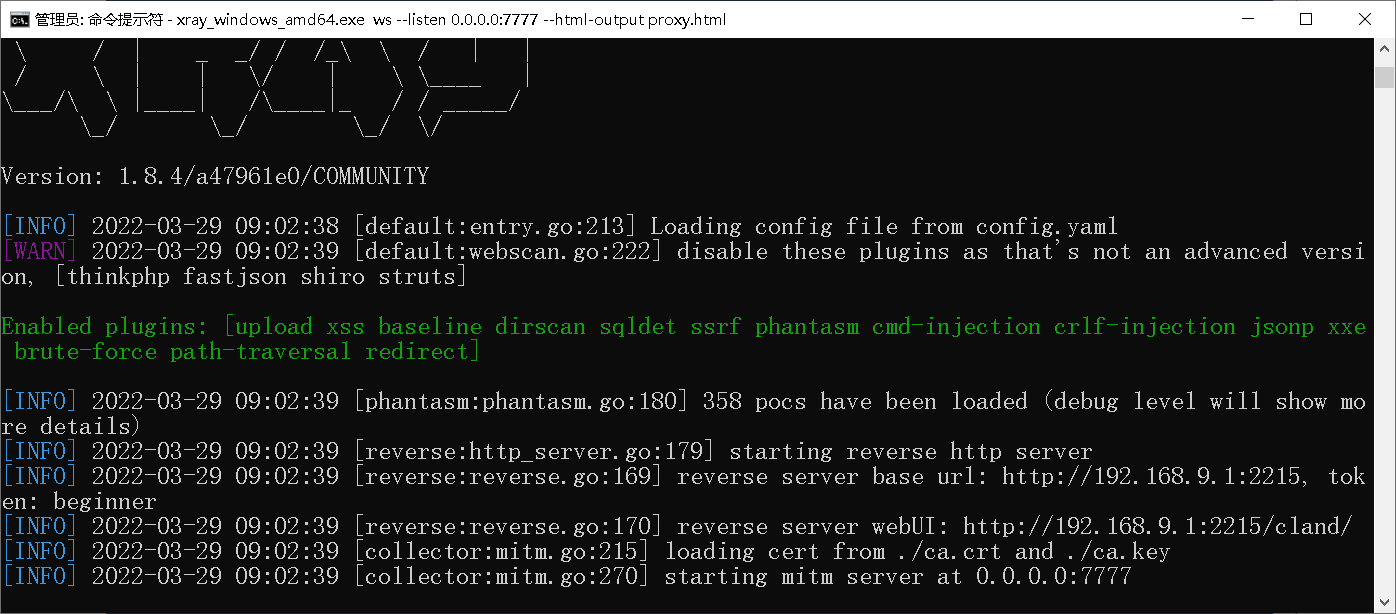

再次启动xray 这里多出了反连平台的url

下面生成了url 和xsspayload

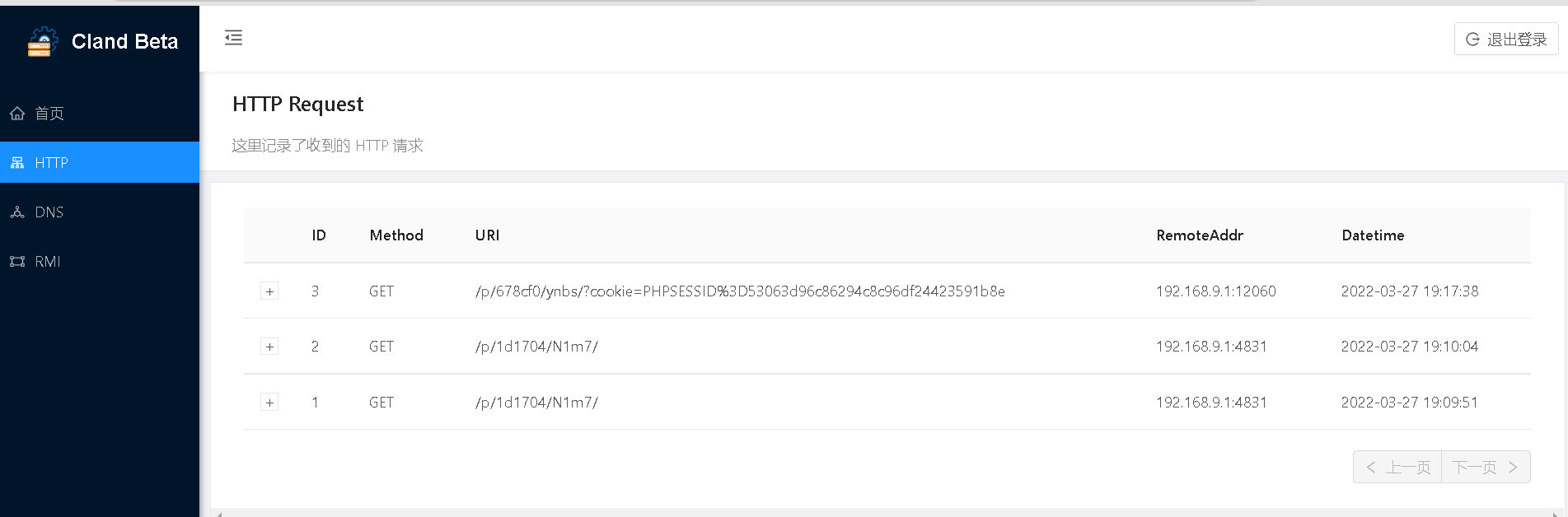

通过访问url和出发xsspayload http这里会有回显

与其他工具连用

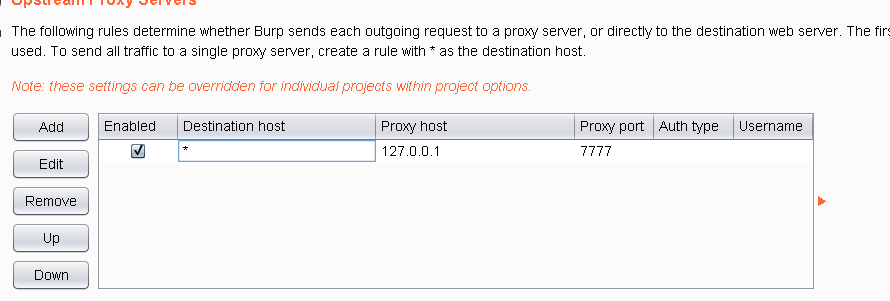

burpsuit

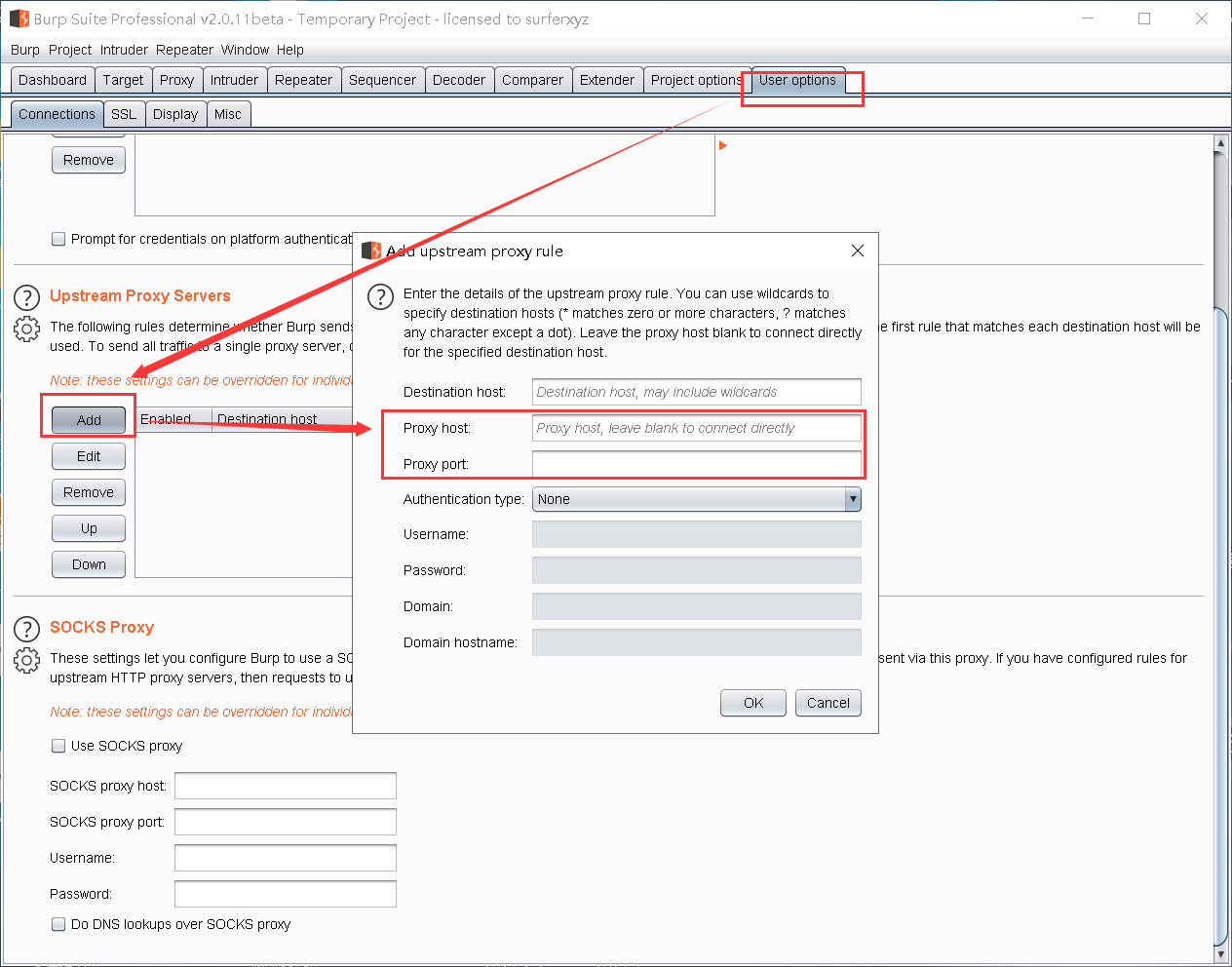

在user options配置代理设置 proxy host 、proxy port为代理服务器ip和端口,Destination host如果不填默认所有访问的网址都会走代理

现在启动xray监听即可

浏览器--->burp(手动分析)----xray(自动扫描)---->目标网址--->xray---->burpsuit--->浏览器

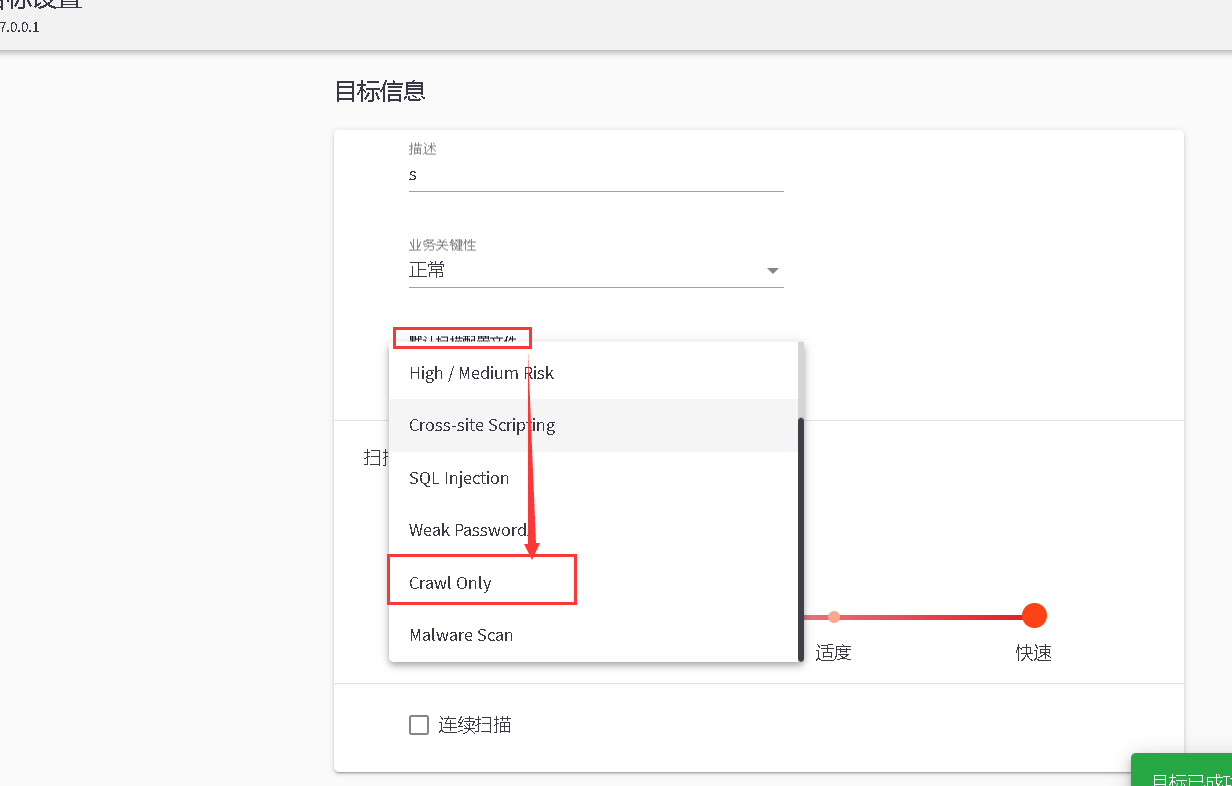

AWVS

- 先在最左侧配置代理设置,地址和端口为xray用于监听的地址与端口

- awvs创建扫描目标

- 将扫描模式变成仅爬取,下面的配置文件自定义修改,创建好后点击扫描即可

现在的模式就变成了avws爬取的所有界面都让xray转发并扫描

浙公网安备 33010602011771号

浙公网安备 33010602011771号