20211911 2021-2022-2 《网络攻防实践》实践二报告

1.实验内容

主要讲了怎么收集一些浅显的网络资源,并且介绍了三种方法,分别是:网络踩点、网络扫描、网络查点。

网络踩点的技术手段

- web信息搜索与挖掘

- DNS与IP查询

- 网络拓扑侦察

网络扫描的类型

- 主机扫描

- 端口扫描

- 系统类型探查

- 漏洞扫描

网络查点的方式

- 网络服务旗标抓取

- 网络服务查点

2.实验过程

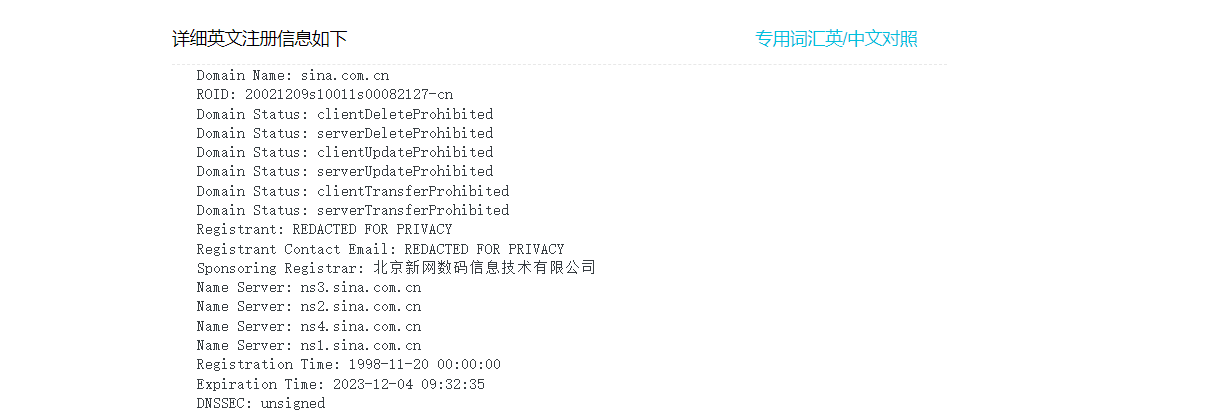

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

DNS注册人及联系方式

该域名对应IP地址

IP地址注册人及联系方式

IP地址所在国家、城市和具体地理位置

- 现在国内的域名基本上被阿里云等国内域名商垄断了,所以直接去阿里云上查询即可,以新浪为例。

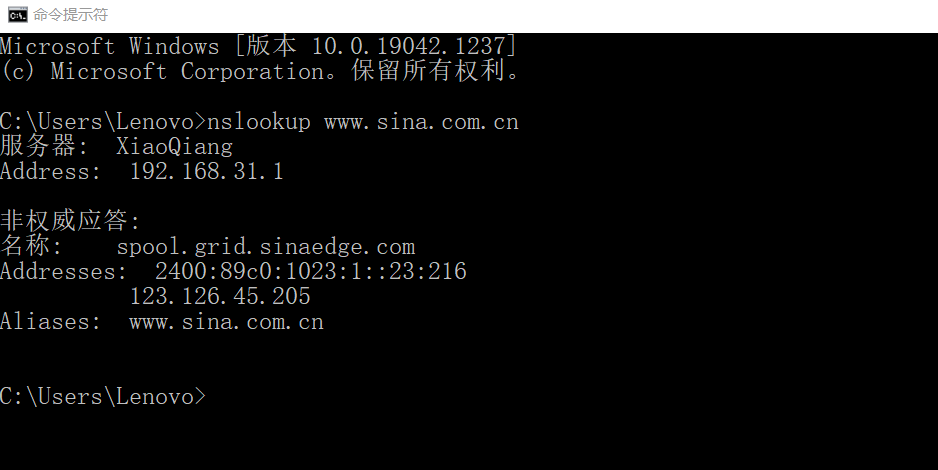

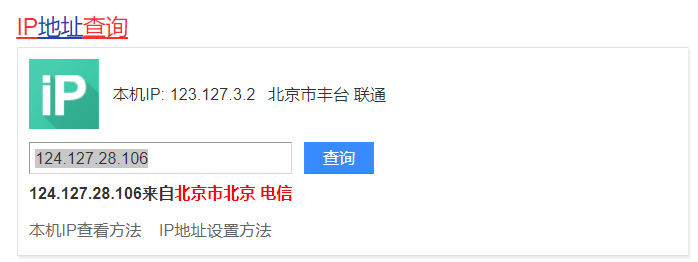

查询IP的话,知道具体的指令就行了。

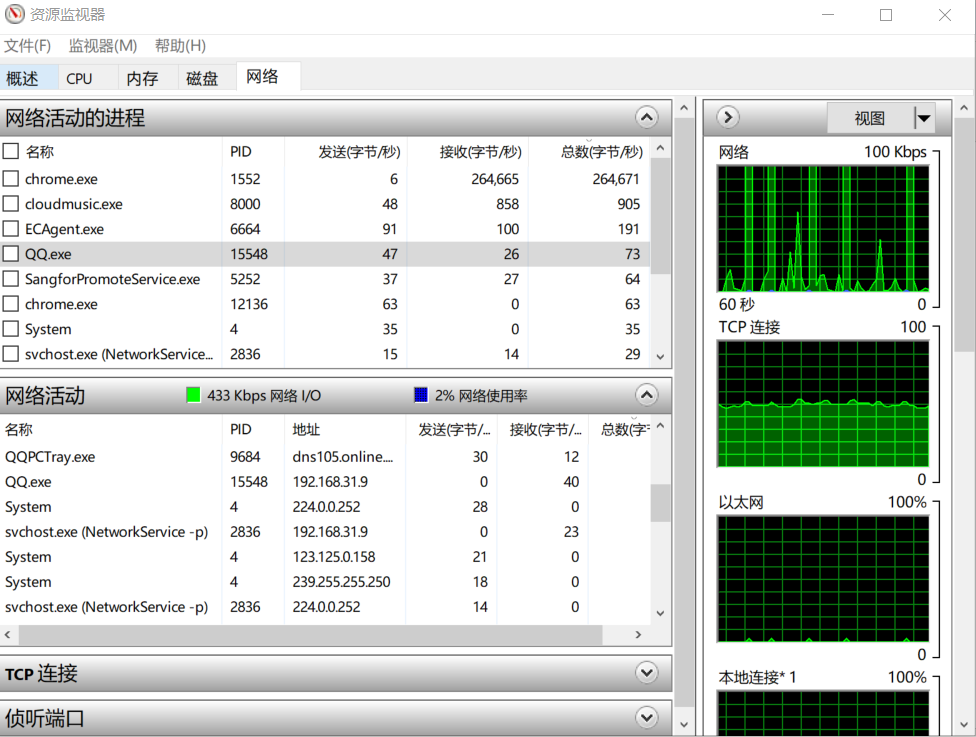

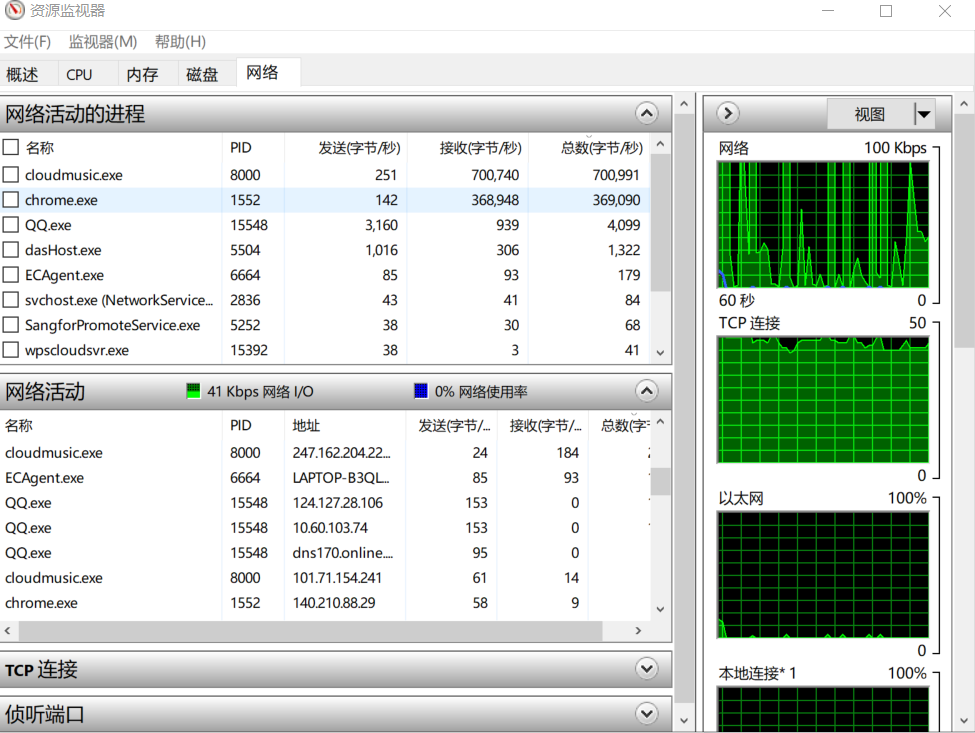

(2)尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

通过资源监视器检测IP,打开资源监视器,截图QQ进程下的网络情况,再打开QQ,与其他人打QQ电话,新出现的网络情况即为与你通话的人的IP地址。

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机IP地址是否活跃

靶机开放了哪些TCP和UDP端口

靶机安装了什么操作系统,版本是多少

靶机上安装了哪些服务

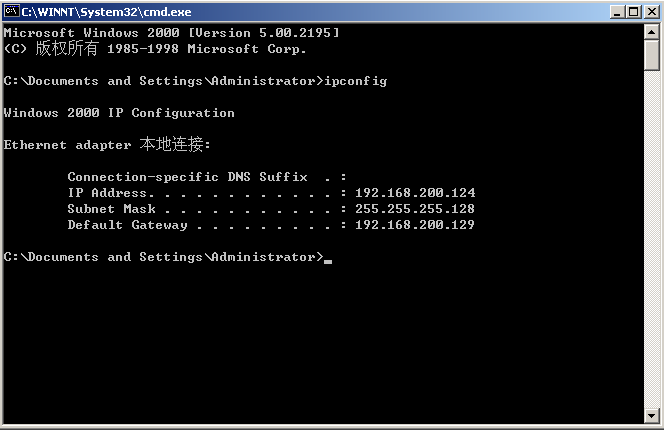

- 先看看靶机IP是192.168.200.124

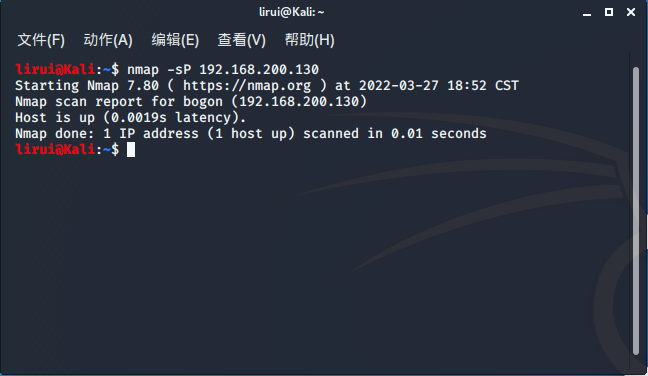

然后在攻击机里进行端口扫描 nmap -sP 192.168.200.124

- HOST is up表示活跃

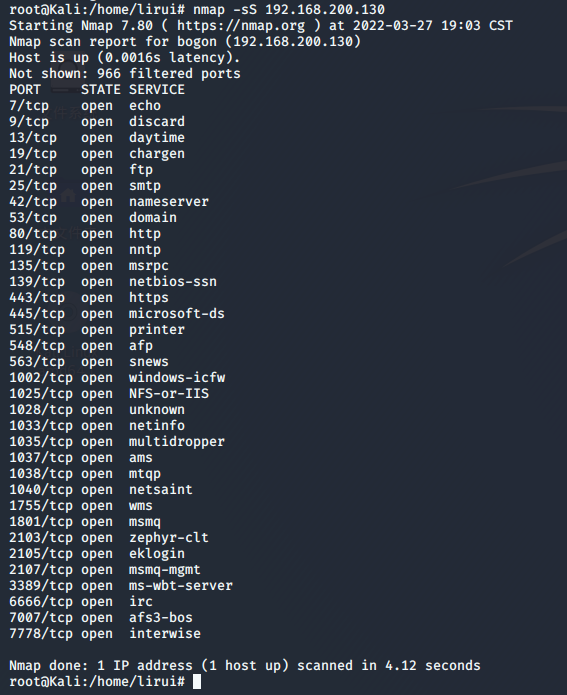

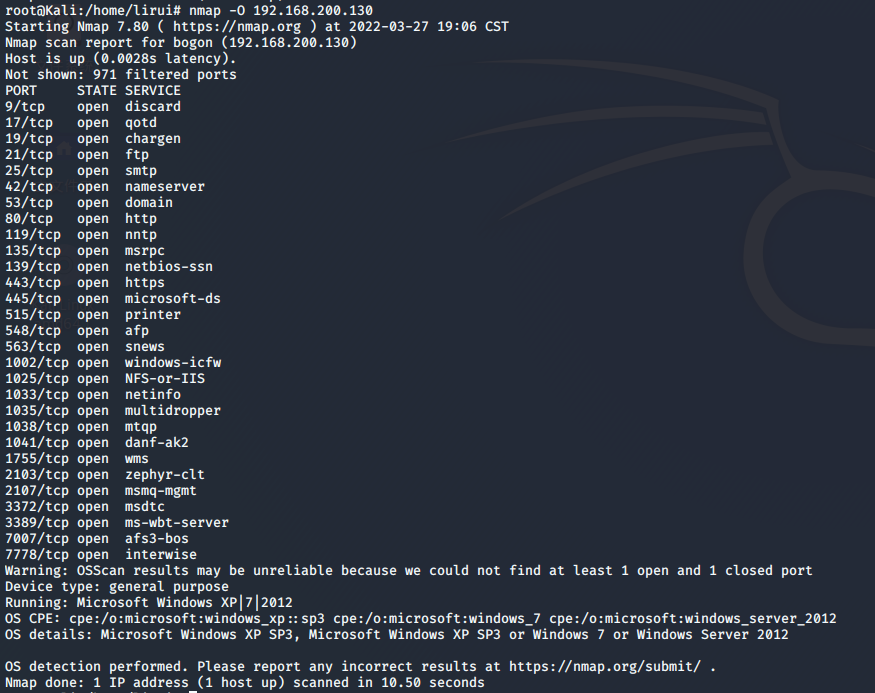

对windows靶机进行TCP SYN 端口扫描

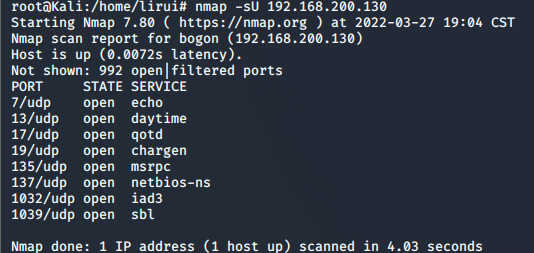

对windows靶机进行UDP 端口扫描

查看windows靶机操作类型,在device type可以看出是Windows xp

查看windows靶机网络服务

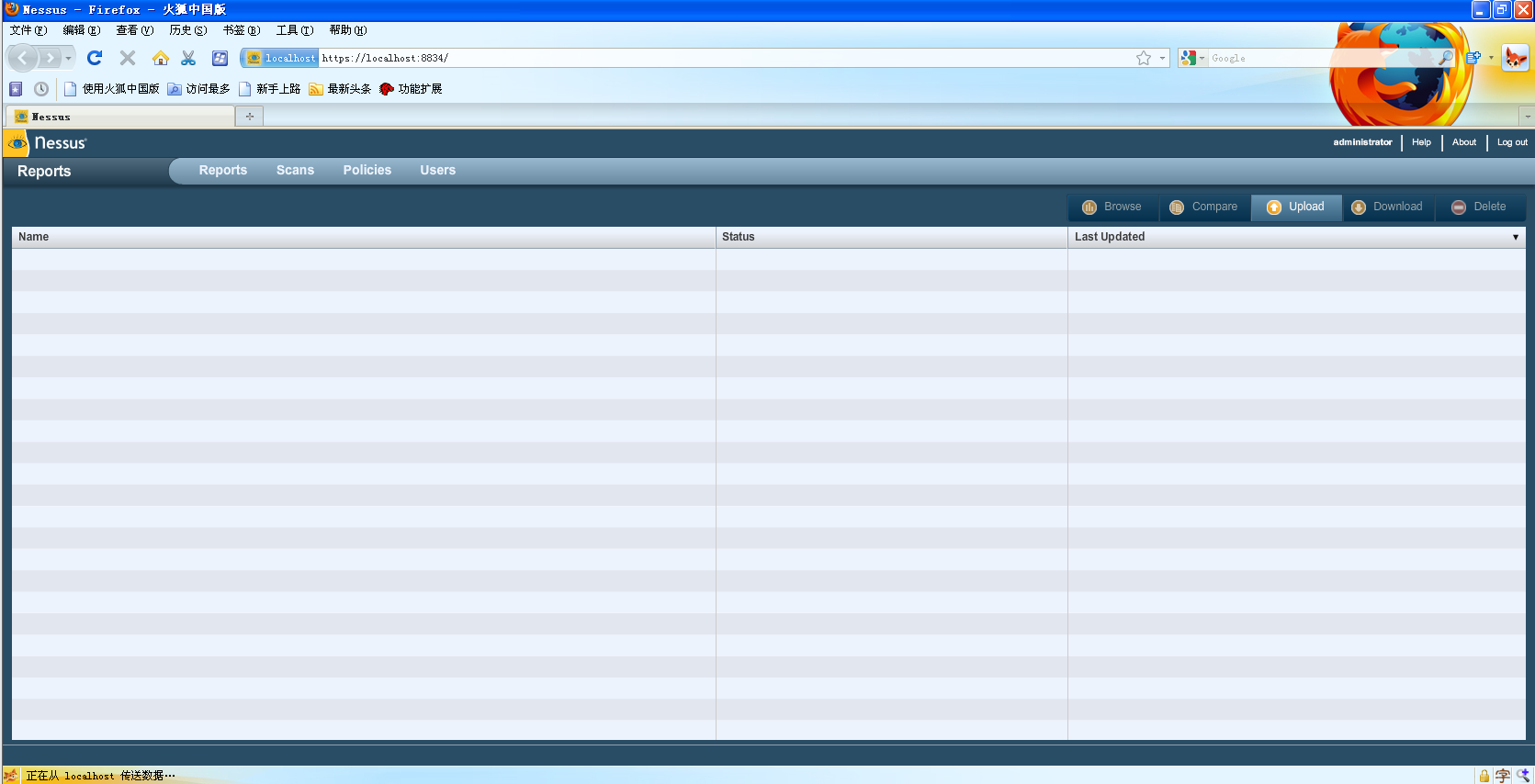

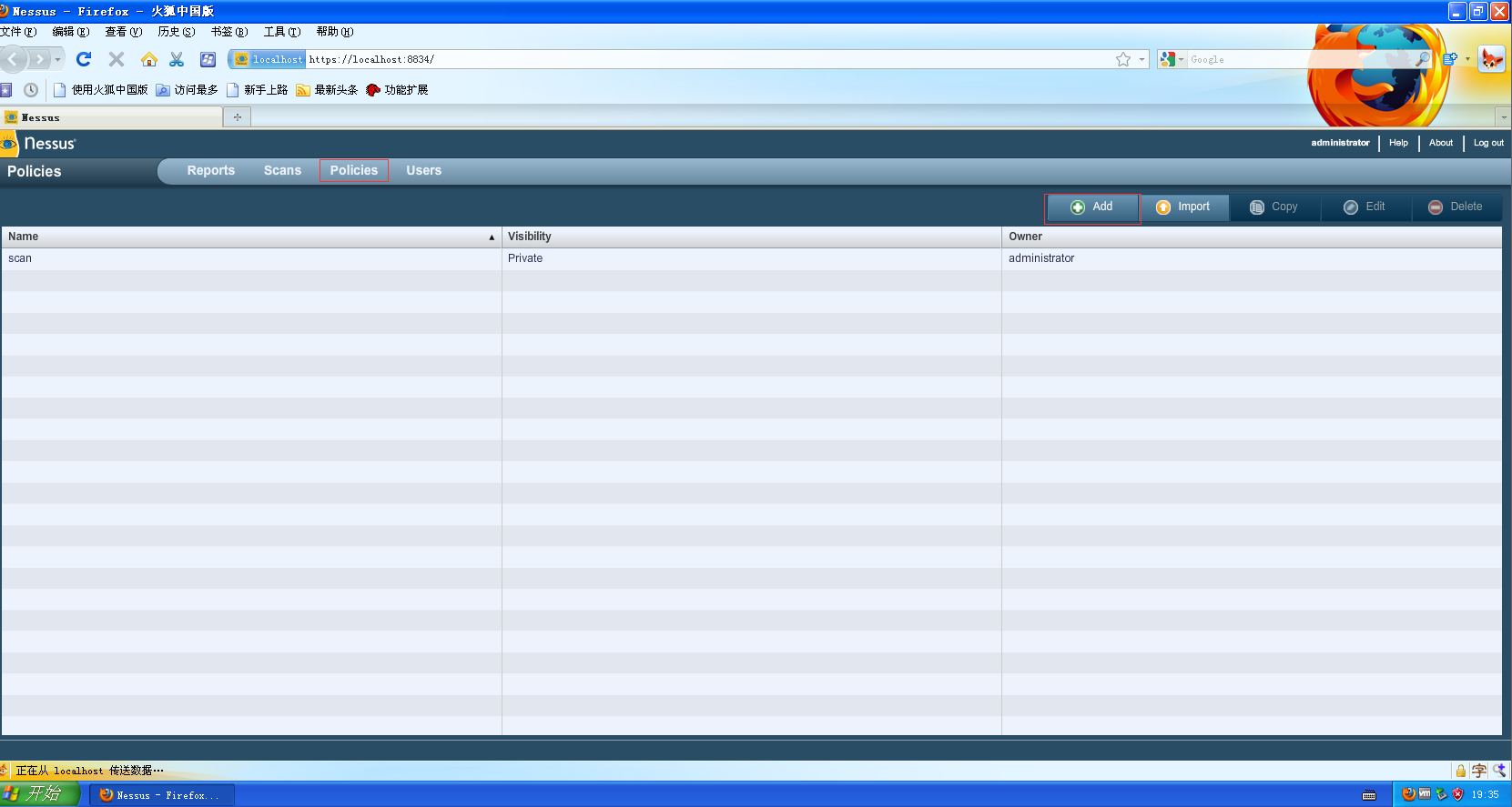

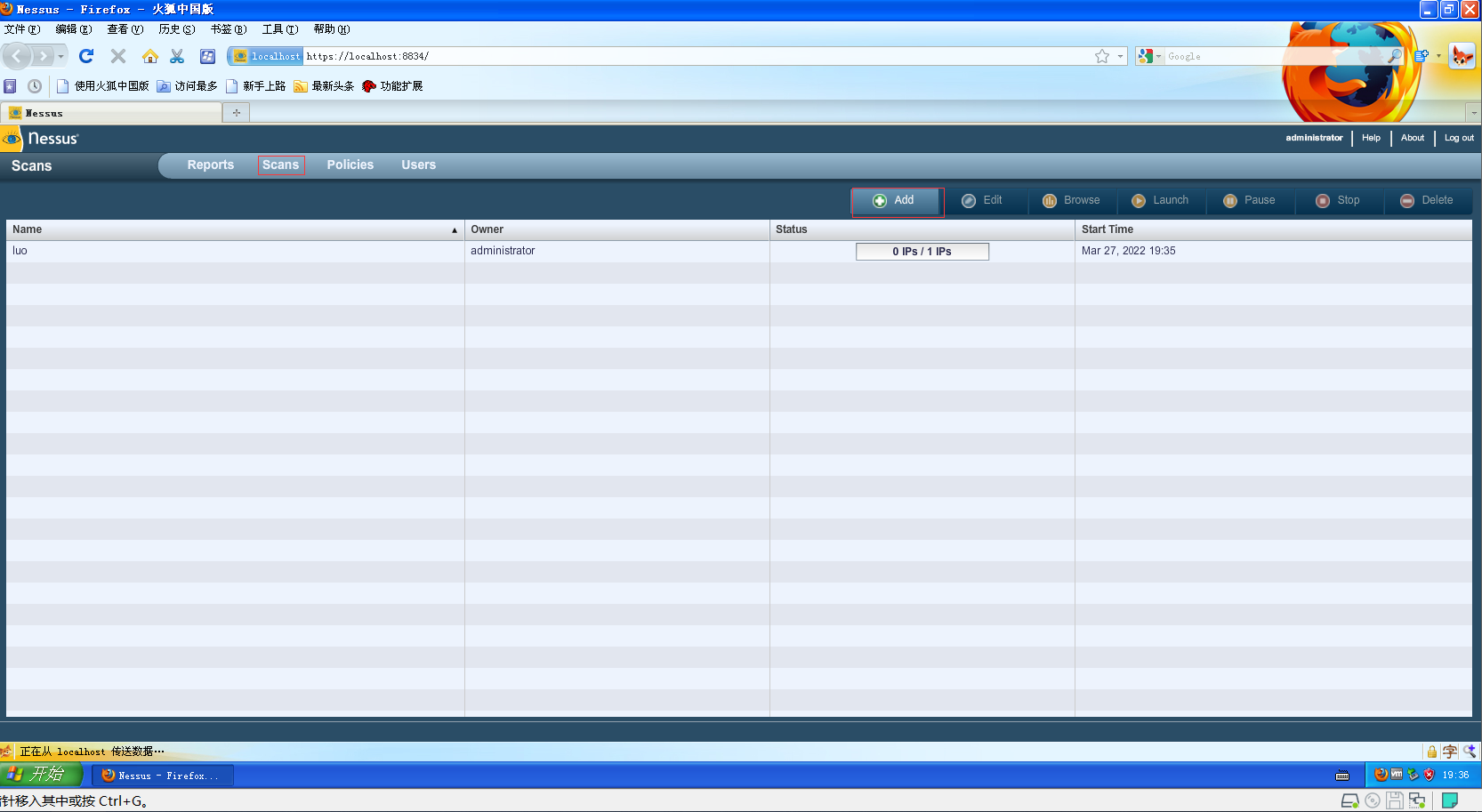

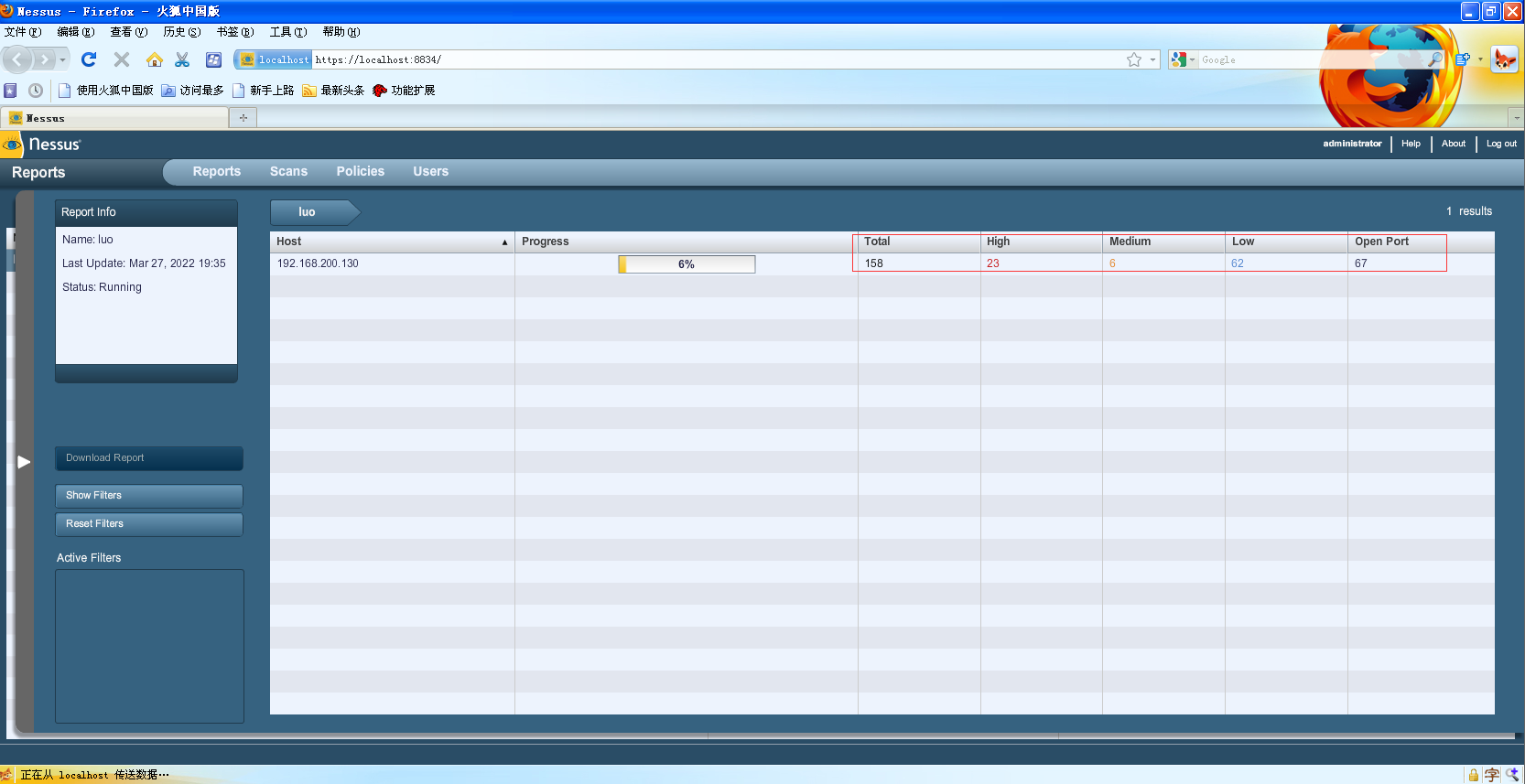

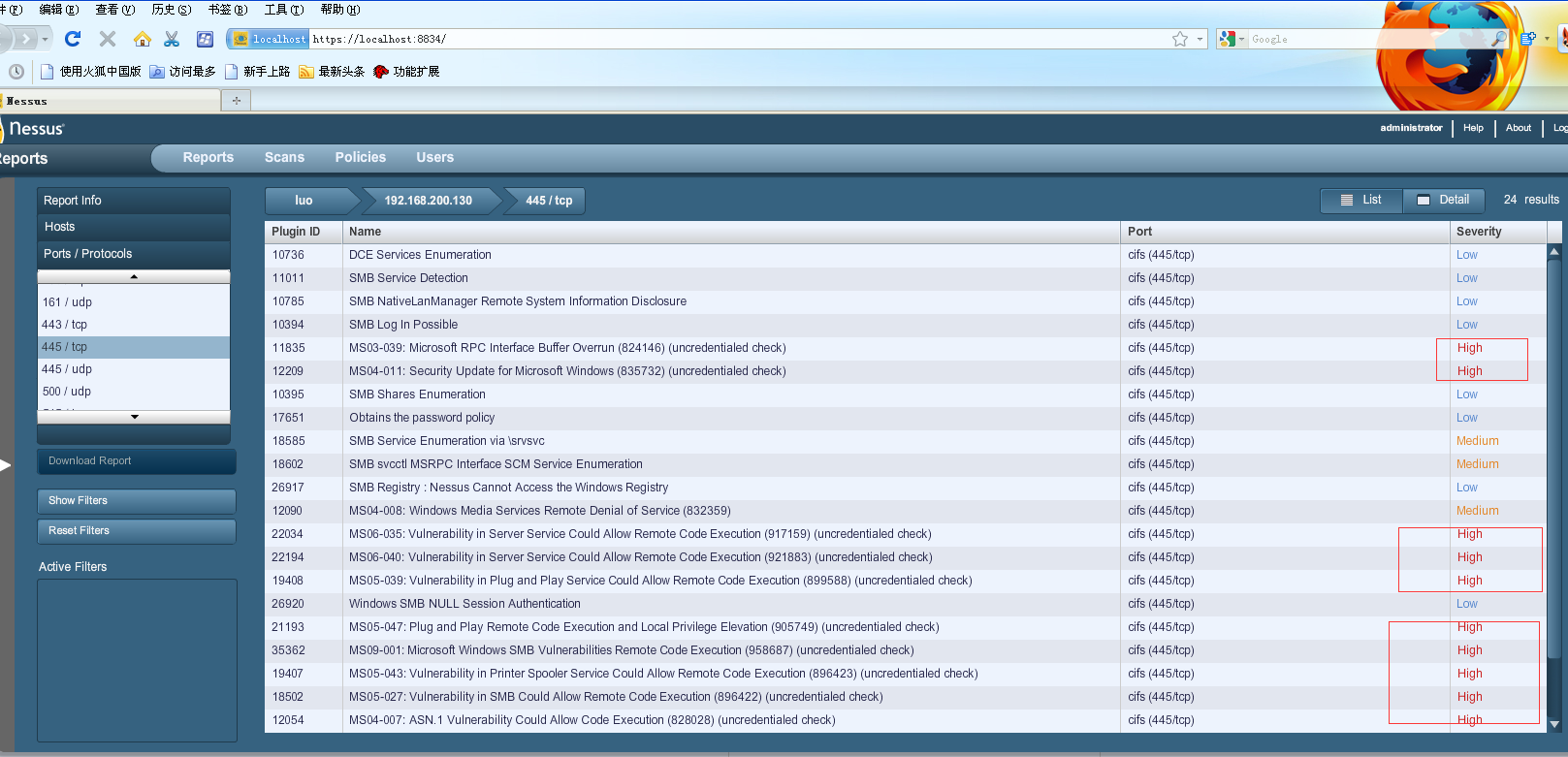

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

靶机上开放了哪些端口

靶机各个端口上网络服务存在哪些安全漏洞

你认为如何攻陷靶机环境,以获得系统访问权

可以从图中扫描出来的高危漏洞进行攻击以获得访问权

(5)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

百度下来结果,都是小说里的名字,与本人实际关系不大。

3.学习中遇到的问题及解决

问题1:kali攻击靶机时,ping通了却不能nmap

问题1解决方案:net设置问题,重新设置后即可

问题2:Windows自带的nessus扫描漏洞不会用

问题2解决方案:查询相关资料后熟练使用4.学习感悟

很多实验操作还是不是特别的熟悉,希望以后能改进吧,这次又学习了两个专业软件的使用,还是可以的。好累,他喵喵的,果然重装能解决百分之九十的问题,在kali去nmap靶机时,卡得孩子人都傻了,网上搜了后也没啥实际答案,最后只有重新装。。。

参考资料

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· TypeScript + Deepseek 打造卜卦网站:技术与玄学的结合

· 阿里巴巴 QwQ-32B真的超越了 DeepSeek R-1吗?

· 【译】Visual Studio 中新的强大生产力特性

· 10年+ .NET Coder 心语 ── 封装的思维:从隐藏、稳定开始理解其本质意义

· 【设计模式】告别冗长if-else语句:使用策略模式优化代码结构