木马攻击实验

一、实验简介

实验所属系列:系统安全攻防技术与实践

实验对象: 本科/专科信息安全专业

相关课程及专业:计算机基础,网络安全

实验时数(学分):2学时

实验类别:实践实验类

二、预备知识

木马是隐藏在正常程序中的具有特殊功能恶意代码,是具备破坏,删除和修改文件,发送密码,记录键盘,实施Dos攻击甚至完全可能告知计算机等特殊功能的后门程序。它隐藏在目标计算机里,可以随计算机自动启动并在某一端口监听来自控制端的控制信息。

一般木马都采用C/S(client/server,即服务器/客户端)运行模式,因此它分为两部分,即客户端和服务器端木马程序。

三、实验目的

1、 理解掌握木马运行以及传播的原理。

2、 通过手动删除木马,掌握检查木马和删除木马的技巧。

3、 增强对木马的安全防范意识。

四、实验环境

(1) 硬件环境:两台连接成局域网的PC机,分别为PC1和PC2

(2) 软件环境:Windows XP,冰河V8.4

五、实验步骤

1)

本实验通过对木马的练习与实践。使学习者理解和掌握木马的运行与传播的机制,共分为三个实验任务,详情如下:

冰河木马植入与控制

分别进入虚拟机中PC1与PC2系统。在PC1中安装服务器端,在PC2中安装客户端。

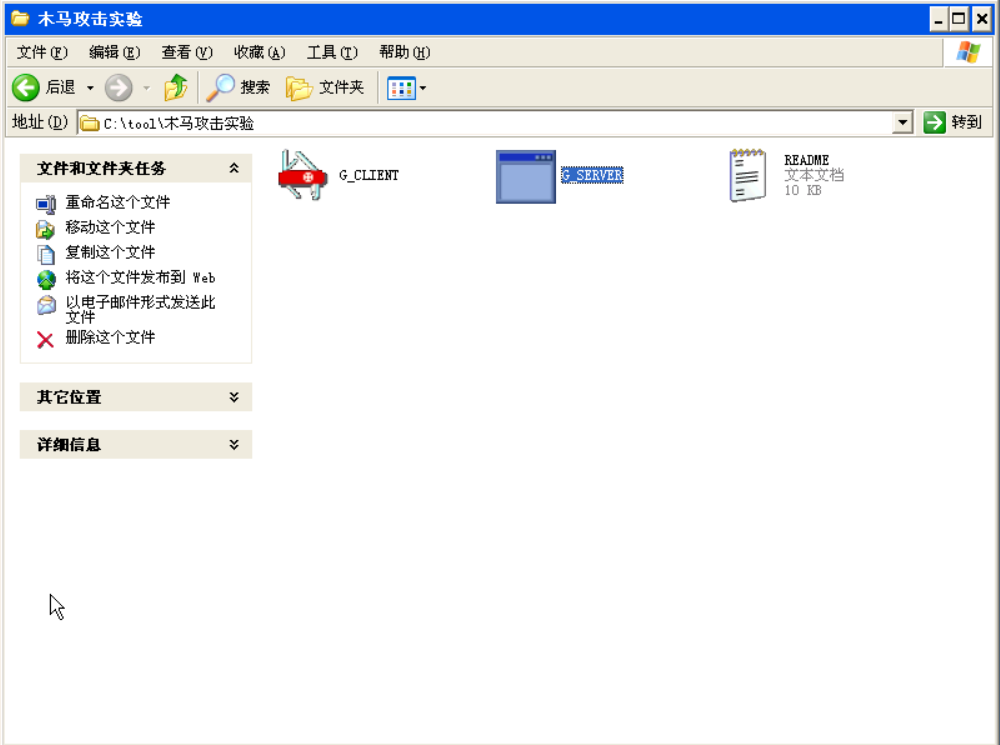

(1)服务器端。打开C:\tool\“木马攻击实验”文件夹,在“冰河”文件存储目录下,双击G_SERVER。G_Server是木马的服务器端,即用来植入目标主机的程序。此时,会弹出“Windows安全警报”窗口如图1,点击“解除阻止”,木马的服务器端便开始启动。(如果防火墙已关闭会直接运行不会弹窗)

(2)客户端。打开C:\tool\“木马攻击实验”文件夹,在“冰河”文件存储目录下,双击G_CLIENT。G_Client是木马的客户端,即木马的控制端。此时,会弹出“Windows安全警报窗口”如图2,点击“解除阻止”,则可打开控制端。

打开控制端G_CLIENT后,弹出“冰河”的主界面。

(3)添加主机。

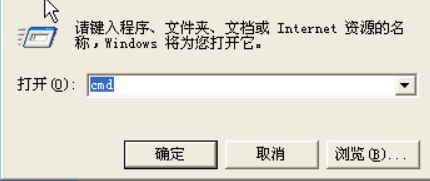

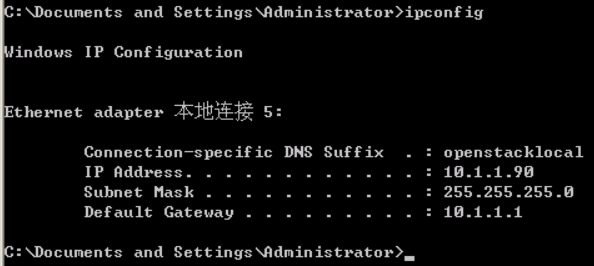

在PC1(服务器端),查询ip地址:如图4“cmd”界面

“开始”---“运行”---输入“cmd”

在“cmd”模式下输入“ipconfig”。

(此PC1的地址为“10.1.1.90”)

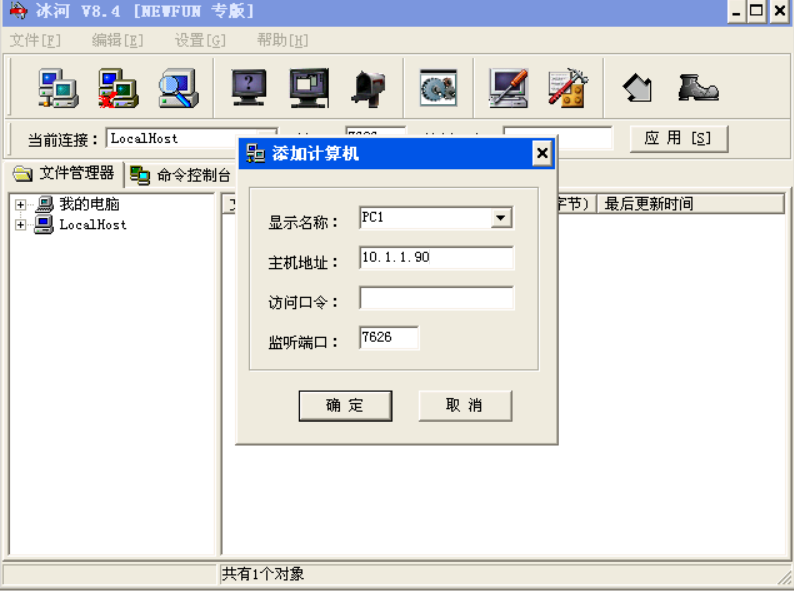

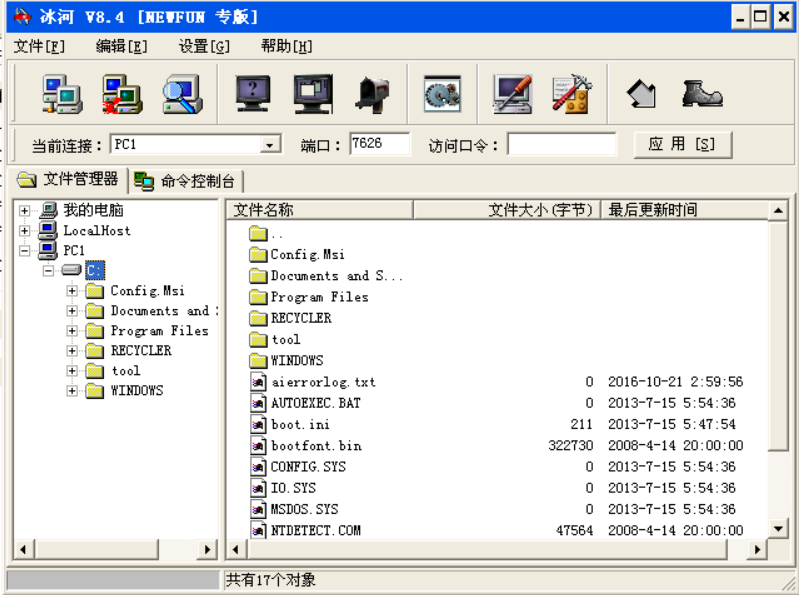

单击添加的主机(PC1)出现如图6添加主机界面,如果连接成功,则会显示服务器端主机上的盘符如图7服务器端主机盘符。这时我们就可以像操作自己的电脑一样操作远程目标电脑.

显示名称,填入显示在主界面的名称(PC1),即PC1的ip地址

主机地址:填入服务器端主机的IP地址(192.168.59.136)

访问口令:填入每次访问主机的密码,“空”即可

监听端口:冰河默认的监听端口是7626

2)

命令控制台命令的使用方法

(1)口令类命令:

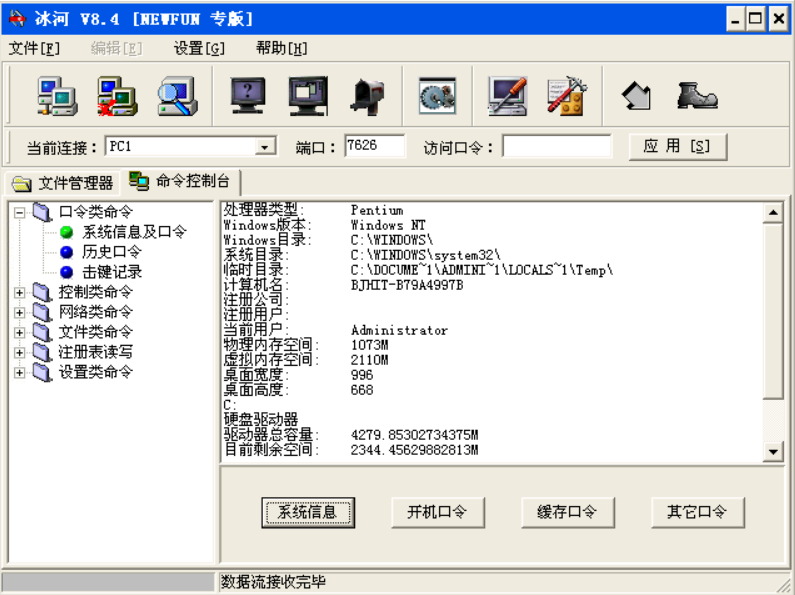

点击“命令控制台”,然后点击“口令类命令”前面的“+”即可图界面出现如图8口令类命令。

各分支含义如下:

“系统信息及口令”:可以查看远程主机的系统信息,开机口令,缓存口令等。可看到非常详细的远程主机信息,这就无异于远程主机彻底暴露在攻击者面前

“历史口令”:可以查看远程主机以往使用的口令

“击键记录”:启动键盘记录后,可以记录远程主机用户击键记录,一次可以分析出远程主机的各种账号和口令或各种秘密信息

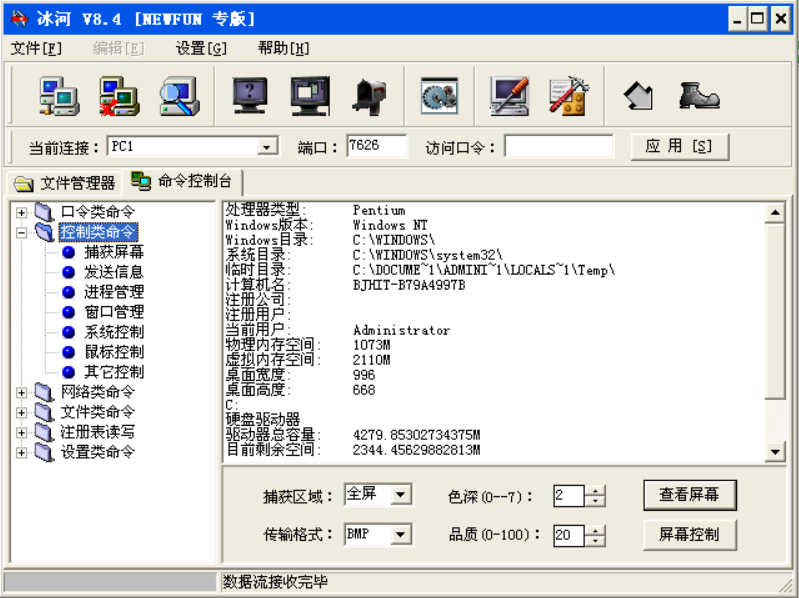

(2)控制类命令

点击“命令控制台”,点击“控制类命令”前面的“+”即可显示图所示界面如图9控制类命令。

各分支含义如下:

“捕获屏幕”:这个功能可以使控制端使用者查看远程主机的屏幕,好像远程主机就在自己面前一样,这样更有利于窃取各种信息,单击“查看屏幕”按钮,然后就染成了远程主机的屏幕。可以看到,远程主机屏幕上的内容就显示在本机上了,显示内容不是动态的,而是每隔一段时间传来一幅。

“发送信息”:这个功能可以使你向远程计算机发生Windows标准的各种信息,在“信息正文”中可以填入要发给对方的信息,在图表类型中,可以选择“普通”,“警告”,“询问”,“错误”等类型。按钮类型可以选择“确定”“是”“否”等类型。

“进程管理”:这个功能可以使控制着查看远程主机上所有的进程

“窗口管理”:这个功能可以使远程主机上的窗口进行刷新,最大化,最小化,激活,隐藏等操作。

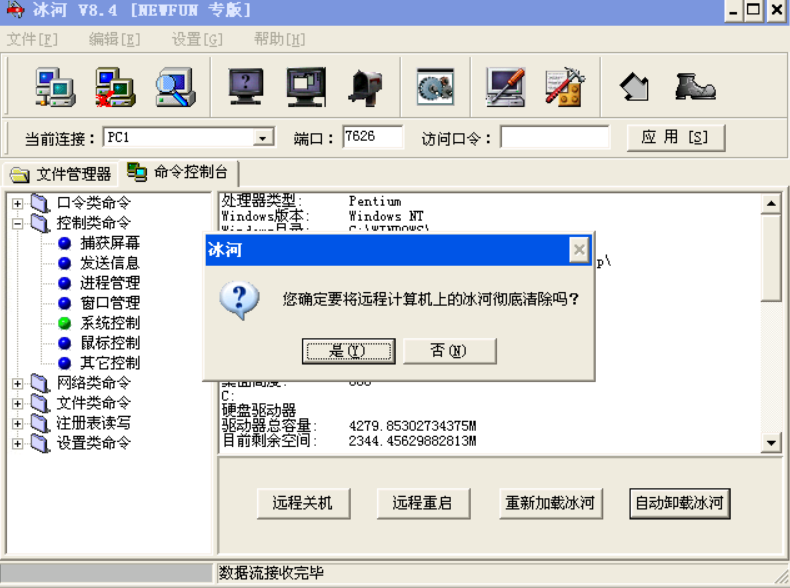

“系统管理”:这个功能可以使远程主机进行关机,重启,重新加载“冰河”自动卸载”冰河”的操作

“鼠标控制”:这个功能可以使远程主机上的鼠标锁定在某个范围内

“其他控制”:这个功能可以使远程主机进行自动拨号禁止,桌面隐藏,注册表锁定等操作

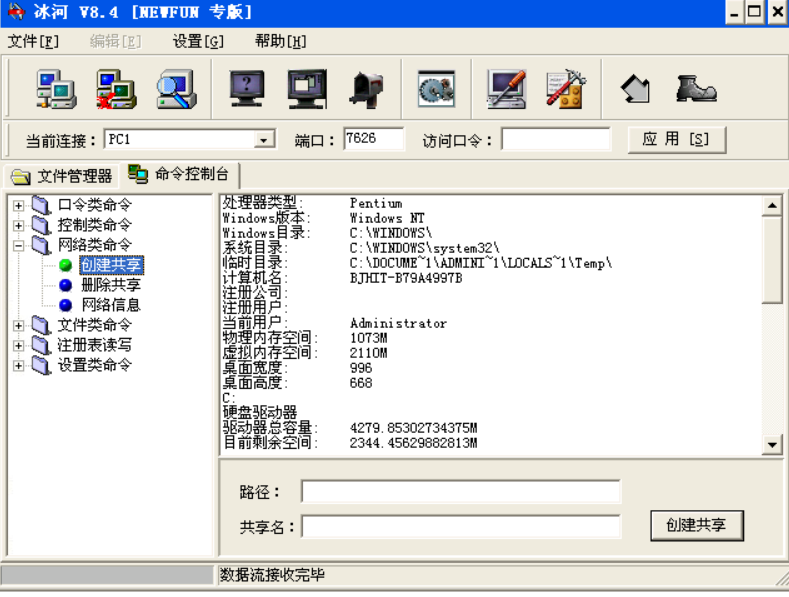

(3)网络类命令

点击“命令控制台”,点击“网络类命令”前面的“+”即可展开网络类命令如图10。

各分支的含义是:

“创建共享”:在远程主机上创建自己的共享

“删除共享”:在远程主机上删除某个特定的共享

“网络信息”:查看远程主机上的共享信息

(4)文件类命令

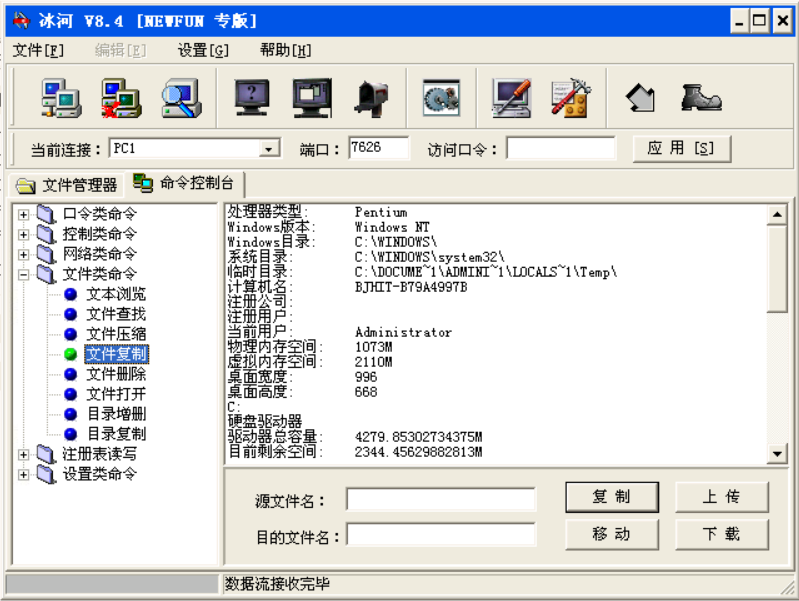

点击“命令控制台”,点击“文件类命令”前面的“+”即可展开“文件类命令”。

该类命令中,“文件浏览”、“文件查找”、“文件压缩”、“文件删除”、“文件打开”等菜单可以查看、查找、压缩、删除、打开远程主机上某个文件。“目录增删”、“目录复制”、可以增加、删除、复制远程主机上的某个目录。

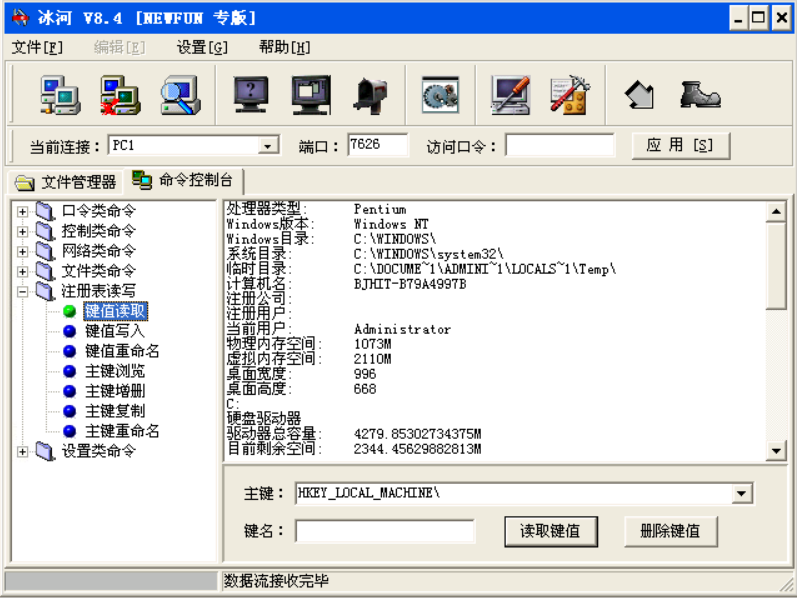

(5)注册表读写

点击“命令控制台”,点击“注册表读写”前面的“+”即可展开“注册表读写”命令。

注册表读写提供了“键值读取”、“键值写入”、“键值重命名”、“主键浏览”、“主键增删”、“主键复制”的功能。

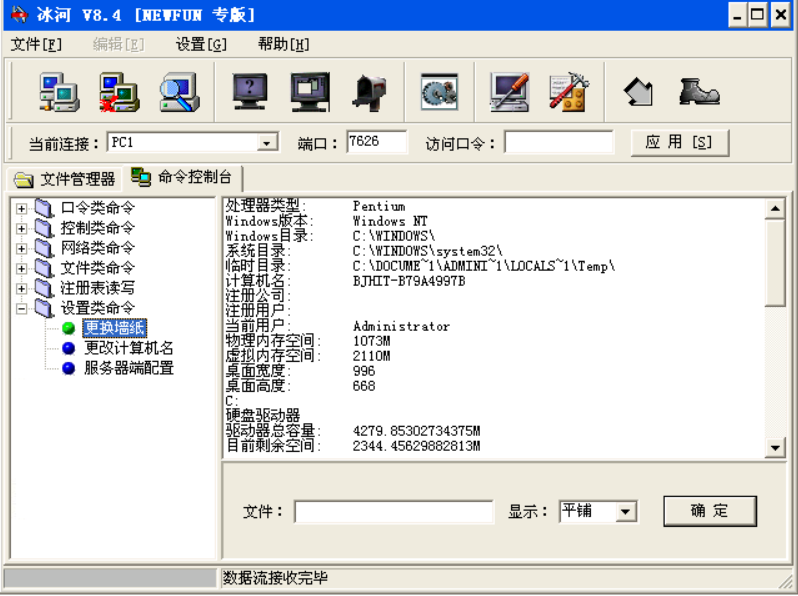

(6)设置类命令

点击“命令控制台”,点击“设置类命令”前面的“+”即可展开“设置类命令”。

设置类命令提供了“更换墙纸”、“更改计算机名”、“服务器端配置”的功能。

3)

删除冰河木马

删除冰河木马主要有以下几种方法:

(1)客户端的自动卸载功能

点击“控制类命令”前面的“+”,点击“系统控制”可看到“自动卸载冰河”按钮并点击,在弹出的窗口里面点击“是”,则可以卸载远程主机上的木马。

(2)手动卸载

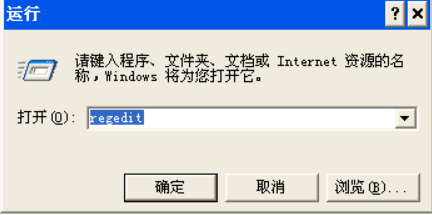

在实际情况中木马客户端不可能为木马服务器端自动卸载木马,我们在发现计算机有异常情况时(如经常自动重启,密码信息泄露时),就应该怀疑是否已经中了木马,这时我们应该查看注册表,此处操作在PC1中进行,在“开始”→“运行”里面输入“regedit”,打开Windows注册表编辑器。

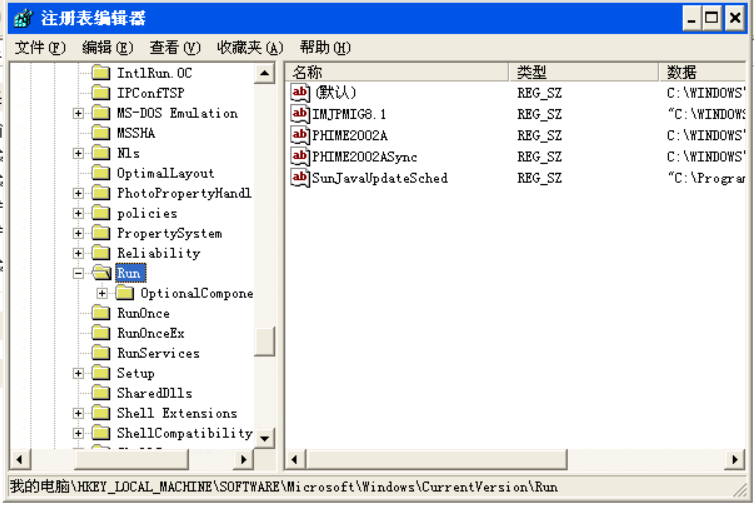

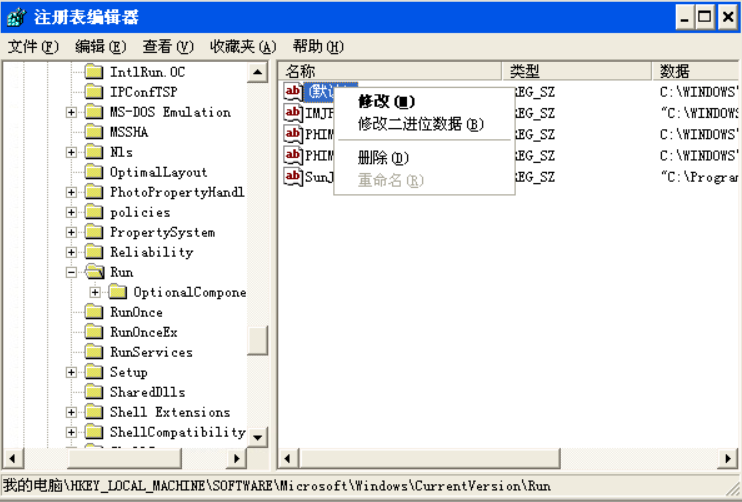

依次打开一下目录

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

在目录中发现了一个默认的键值C:\WINNT\System32\kernel32.exe,这就是“冰河”密码在注册表中加入的键值,选中它,右键,点击删除,即可把它删除。

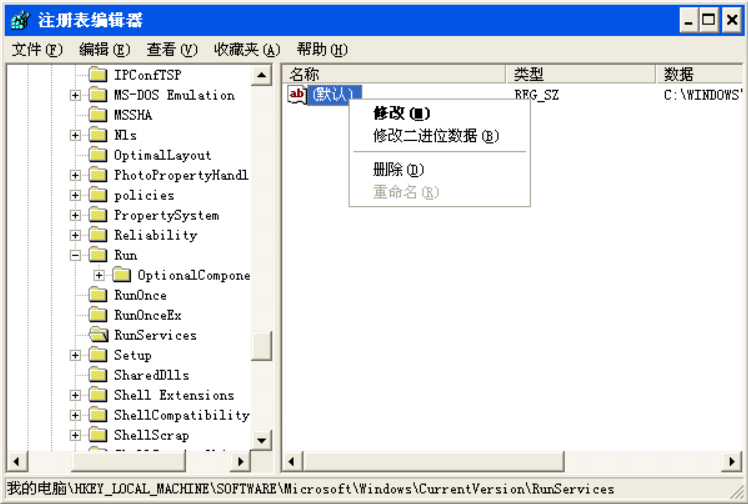

然后依次打开目录

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Runservices

在目录中也发现了一个默认的键值C:\WINNT\System32\kernel32.exe,这也是“冰河”木马在注册表中加入的键值,将它删除。

上面两个注册表的子键目录Run和Runservices中存放的键值是系统启动时自动启动的程序,一般病毒程序,木马程序,后门程序等都放在这些子键目录下,所以要经常检查这些子键目录下的程序,如果有不明程序,要着重进行分析。

修改文件关联也是木马常用的手段,“冰河”木马将txt文件的缺省打开方式由notepad.exe改为木马的启动程序,除此之外,html、exe、zip、com等文件也都是木马的目标,所以,在最后需要回复注册表中的txt文件关联功能。

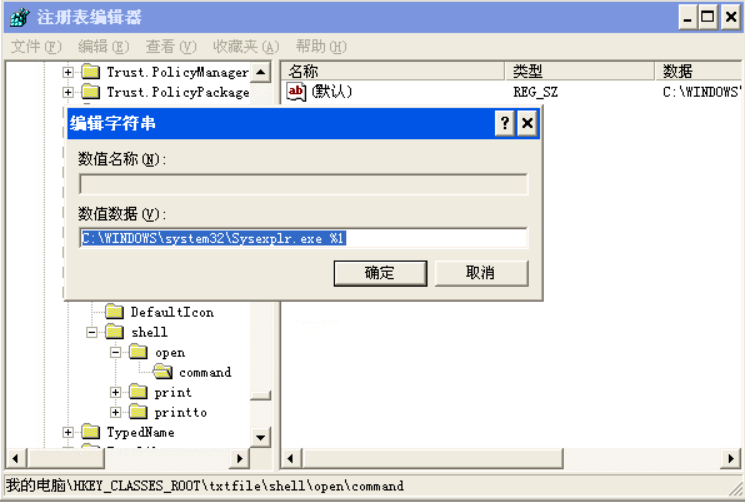

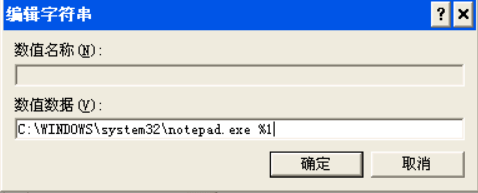

方法是找到注册表的HKEY_CLASSES_ROOT\txtfile\Shell\open\command下的默认值,选中“(默认)”,单击鼠标右键,选择修改。

然后即可出现如下窗口,将数值数据C:\Windows\System32\Sysexplr.exe%1改为正常情况下的C:\Windows\notepad.exe%1即可,如图19修改编辑字符串,最后重新启动计算机,冰河木马就彻底删除了。

六、分析与思考

1、 如何发现木马威胁?

打开C:\WINDOWS\system32文件夹,查看详细信息,排列图标按创建日期排列。(定期检查)如发现最新日期的文件名可疑,按这个最新日期搜索文件,在搜到的文件中(如果没有C:\Program Files中的文件,即说明不是你安装的程序)。删除这个文件,如果提示无法删除,说明文件正在调用。拨掉网线,看是否能删除。如仍无法删除。重新启动电脑,进入安全模式,删除此文件。

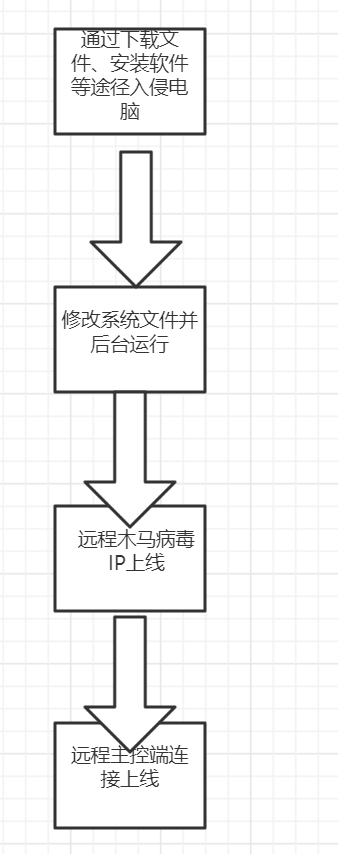

2、 画出木马工作流程图,加深对木马原理理解。

七、答题

八、实验心得体会

通过本实验知道了木马是隐藏在正常程序中的一段具有特殊功能表面无害的恶意代码,是具备破坏和删除文件、发送密码、记录键盘等特殊功能的后门程序。理解掌握了木马运行以及传播的原理。通过手动删除木马,掌握了检查木马和删除木马的技巧。另外还增强对木马的安全防范意识。