安全通信协议SSH应用与分析

一、实验简介

实验所属系列:安全协议应用与分析

实验对象:本科/专科信息安全专业

相关课程及专业:信息网络安全概论、网络攻击与防御技术、计算机网络

实验时数(学分):2学时

实验类别:实践实验类

二、预备知识

1.Telnet

Telnet协议是TCP/IP协议族的其中之一,是Internet远端登录服务的标准协议和主要方式,常用于网页服务器的远端控制,可供使用者在本地主机执行远端主机上的工作。

2.SSH

Secure Shell(缩写为SSH),由IETF的网络工作小组(Network Working Group)所制定;SSH为一项创建在应用层和传输层基础上的安全协议,为计算机上的Shell(壳层)提供安全的传输和使用环境。

三、实验目的

通过该实验了解SSH服务器的配置,理解SSH和Telnet的区别。

四、实验环境

1:Windows Server 2003作为server

2:Windows XP作为client

辅助工具

1)Wireshark:网络数据包监听工具

http://tools.hetianlab.com/tools/SSH/Wireshark-win32-1.11.2.exe

2)OpenSSH:ssh服务端

http://tools.hetianlab.com/tools/SSH/OpenSSH.exe

3)freeSSHd:另一个更灵活的ssh服务端

http://tools.hetianlab.com/tools/SSH/freeSSHd.exe

4)putty:ssh客户端

http://tools.hetianlab.com/tools/SSH/putty.exe

五、实验步骤

1)

本实验主要了解Telnet服务和SSH服务的区别,那么要分别搭建两个服务器,并且用Wireshark来抓包分析。

搭建Telnet服务器

Server上:

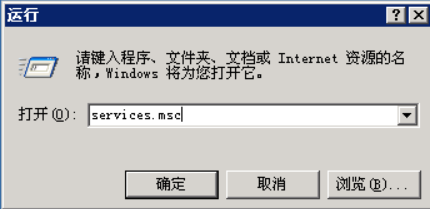

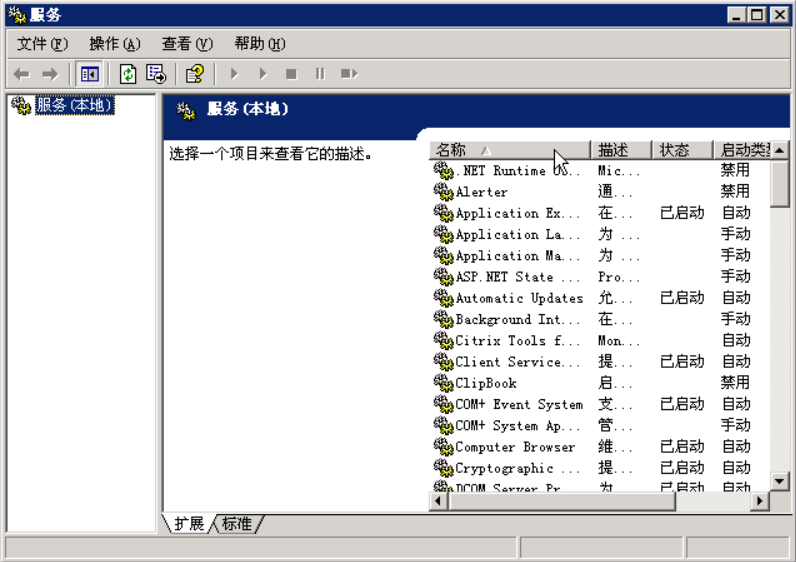

首先打开运行,输入tlntsvr /service,启动Telnet服务程序,再打开运行,输入services.msc,打开服务管理程序。

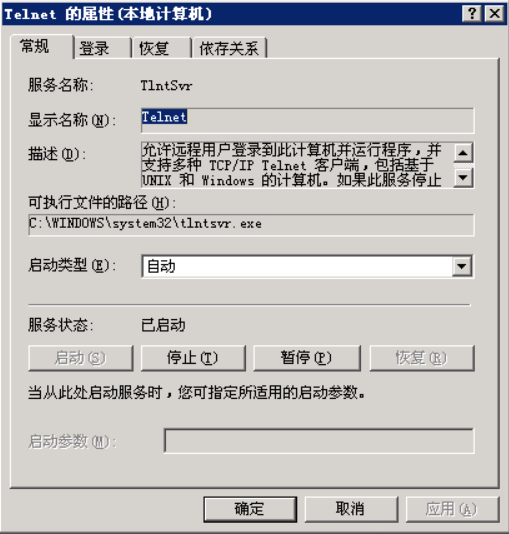

找到Telnet服务,然后更改启动类型为自动,并且启动Telnet服务

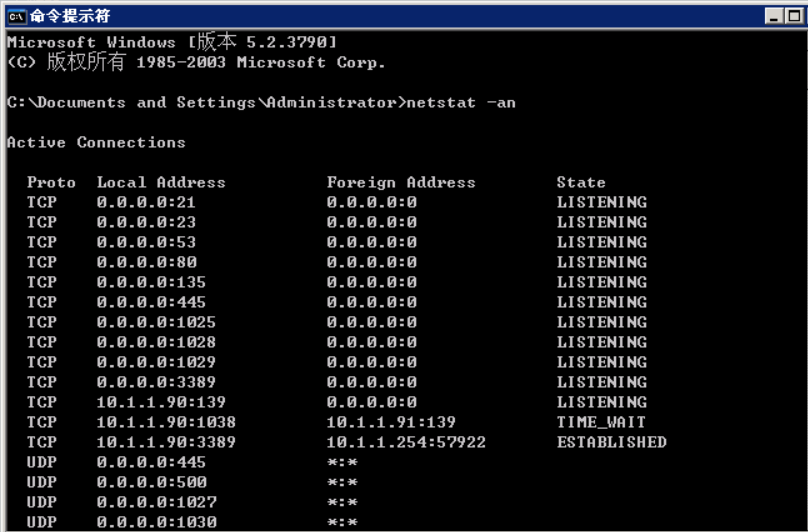

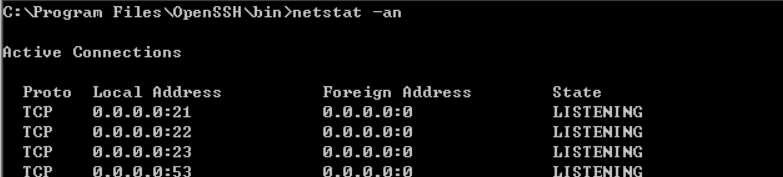

通过netstat –an查看23端口是否开放

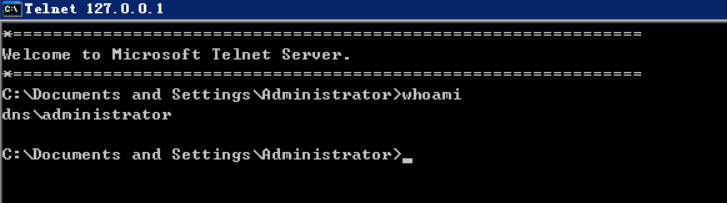

下面Telnet本机

退出请输入exit。

至此server配置结束。

2)

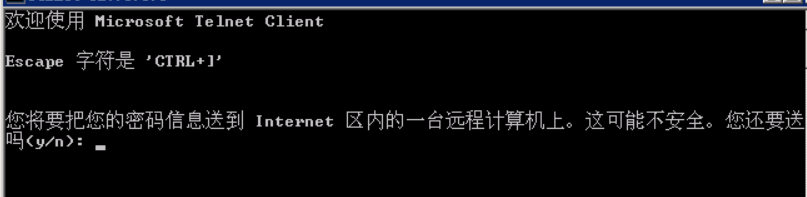

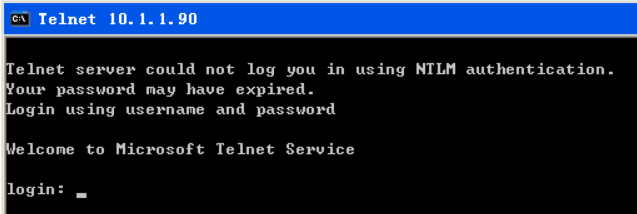

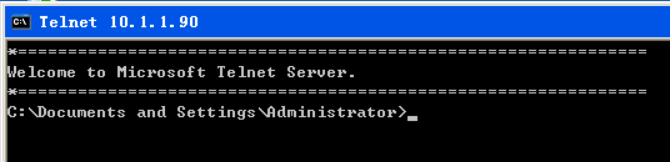

Client:到xp上,安装好Wireshark,然后Telnet server的IP,如telnet 10.1.1.44,然后就能看到欢迎界面

使用server的用户名和密码登录,注意密码没有回显,并不是没有输入进去。

成功登录10.1.1.44,此时的操作如同在10.1.1.44上用命令提示符操作一样。

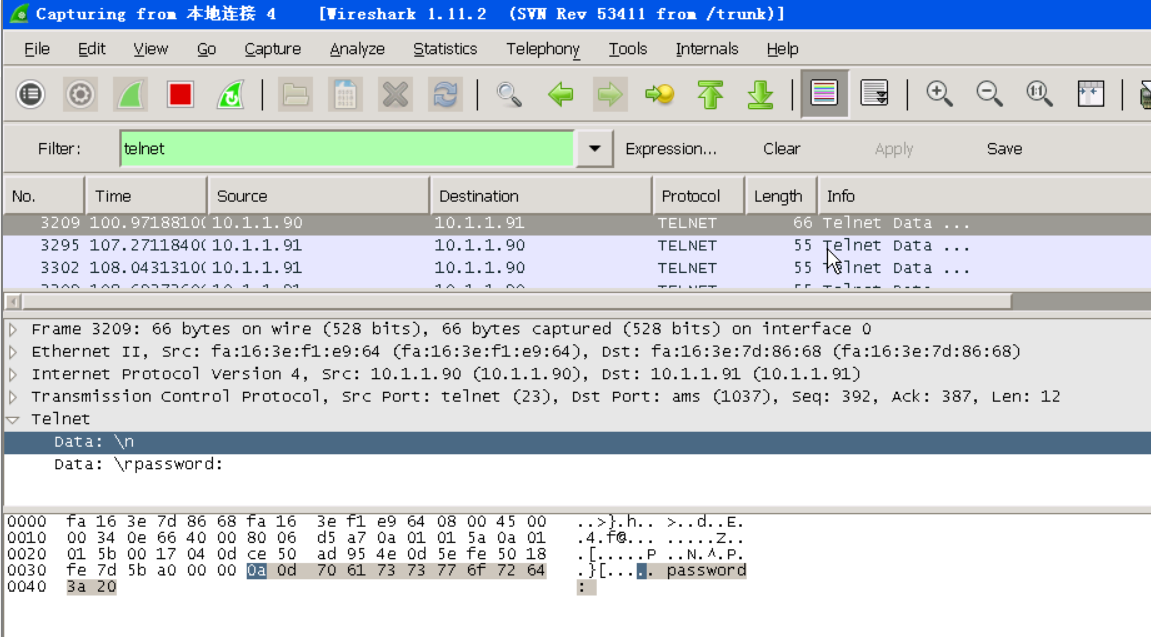

打开Wireshark,在过滤栏中输入Telnet,点击应用。

重新连接Telnet,然后在Wireshark中找到包

这是服务器发给的信息,输入信息就在下面了

用户名的第一个字母,注意,Telnet是一个一个字符的包

这个包往下就是输入的密码了,也是一个一个字符形式。

至此Telnet实验结束。

3)

搭建SSH服务器

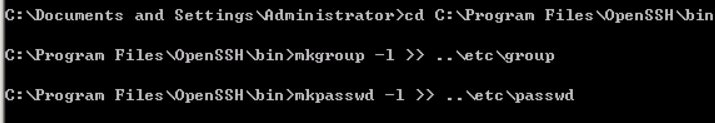

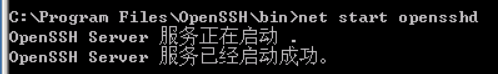

Server:安装OpenSSH.exe。

安装完成后,打开命令提示符

执行 cd C:\Program Files\OpenSSH\bin,然后执行如下两条命令:

mkgroup -l >> ..\etc\group (导入本地组)

mkpasswd -l >> ..\etc\passwd(导入本地用户名和密码)

最后执行 net start opensshd,开启ssh服务。

此时查看端口

发现22端口已经开启

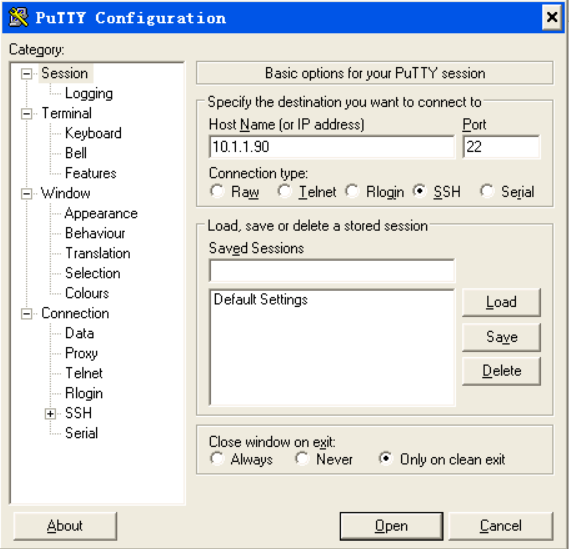

Client:打开putty,输入server的IP,点击open

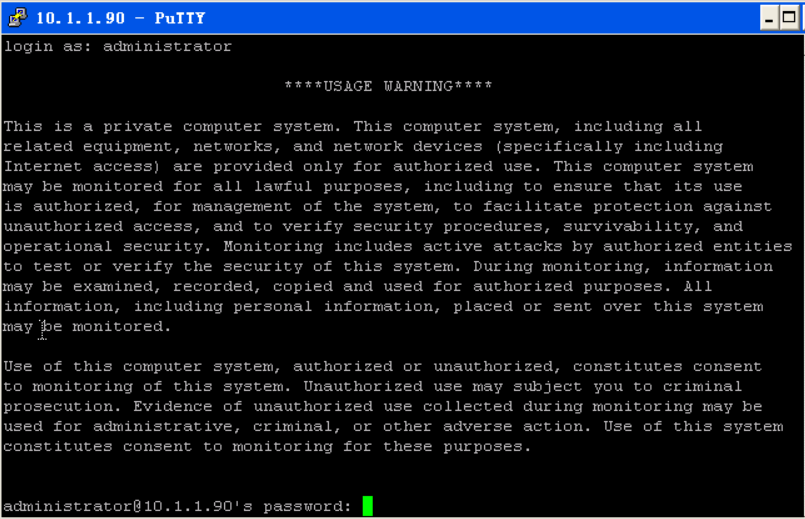

会弹出一个警告,点击是,然后输入server的用户名

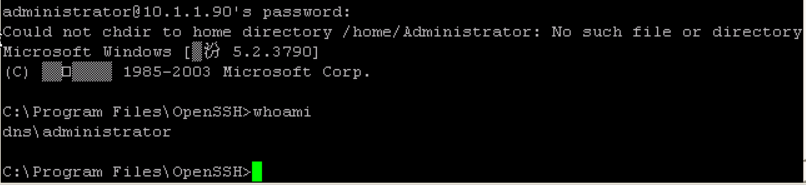

输入密码后,成功登录

由于SSH是Unix-Like系统的标配,其目录显示方式是/home/user类似,所以有这个报错,但是不影响使用

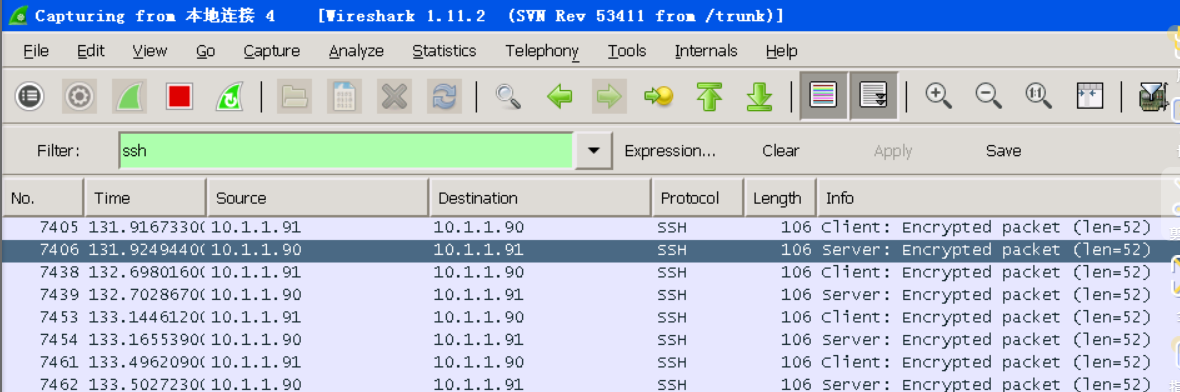

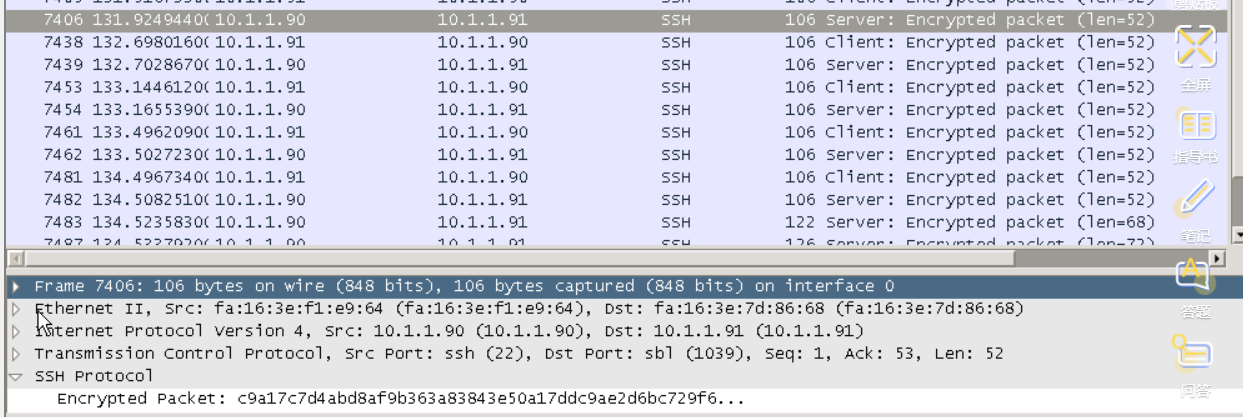

继续打开Wireshark,输入过滤条件ssh。

可以看到,server和client使用的软件版本,然后是密钥交换等信息

下面的包全是密文传输,还带有MAC信息。

六、分析与思考

对数据包进行分析,比较使用Telnet和SSH有什么不同?

ssh 是加密的,基于 SSL 。

telnet 是明码传输的,发送的数据被监听后不需要解密就能看到内容。

七、答题

八、分析与思考

学习了安全通信协议SSH应用与分析,通过本实验的学习,了解了SSH服务器的配置,理解了SSH服务和Telnet服务的区别。

浙公网安备 33010602011771号

浙公网安备 33010602011771号