一次对跨境菠菜类APP的渗透实战

0x01 准备工具

此次渗透实战主要针对安卓APP,菠菜APP后台服务器在境外,平台包含多款非法涉赌小游戏。

1、雷电安卓模拟器,用于运行赌博网站的安装程序。

2、抓包工具Fiddler(或burpsuite、 wireshark),用于流量抓包找到网站后台服务器地址。

3、Sublist3r、中国蚁剑等常规渗透工具。

0x02 信息搜集

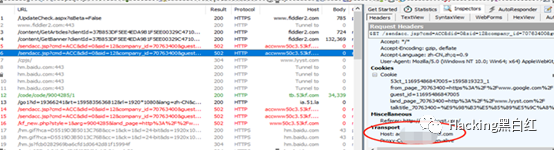

1、寻找服务器地址。流量抓包分析网络菠菜APP的服务器地址。利用Fiddler抓取安卓模拟器流量,通过分析获取APP后台网站地址:http://****.com。抓包也可以用bp或者wireshark工具,网上教程比较多。

对抓包发现的域名“****.com”进行查询,发现目标服务器IP地址:x.x.x.x,并进一步对服务器IP在“站长之家”网站查询,确认服务器在境外。

2、获取子域名。

用Sublist3r.py 工具搜集域名,

python Sublist3r.py -d xxx.com -o 1.txt发现一些子域名,测试未发现突破口

0x03 渗透过程

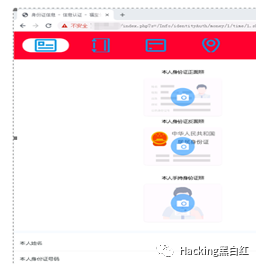

1、注册登录,发现HTML5页面。App页面注册登录,抓取地址,把抓取到地址拿到浏览器登录,发现APP页面是纯HTML5页面,这就更方便在浏览器里操作了。

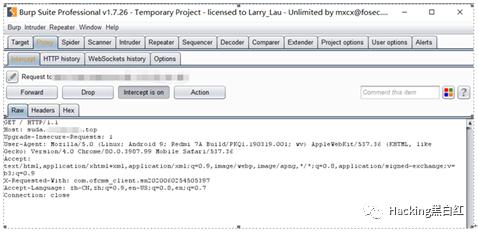

2、尝试前台账号注入失败,利用测试号码注册然后Bp抓包改包,寻找注入点,但注入失败。

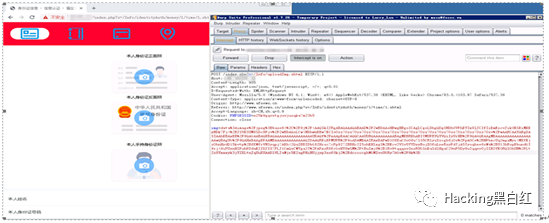

3、登录注册用户,发现上传漏洞。浏览用户功能,在个人中心处存在身份审核功能,需上传身份资料以核验用户信息,推断此上传功能可以隐藏木马上传点。

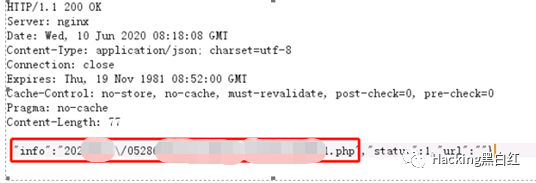

4、经上传fuzz测试,后端程序仅对mime和文件头内容进行校验。修改文件类型的绕过方法,直接上传图片马并修改mime类型,成功上传得到shell地址。

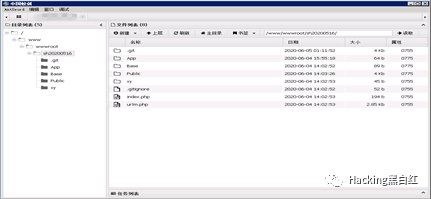

5、是利用“中国蚁剑”成功连接木马,在服务器网站源码里分析找到数据库配置文件,成功连接数据库。

6、使用中国蚁剑连接数据库成功,得到账号以及密码的哈希值。

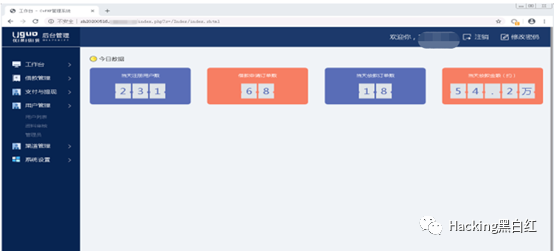

7、通过文件目录结构分析,后台为单入口文件,参数s=admin成功跳转后台,通过数据库解密后台账户的hash值,成功登陆后台。

通过获取管理员后台权限,掌握网站当天注册用户数231户,发生赌博单数86但,资金流水54.2万元。在管理员登陆日志方面,主要登录ip分布在菲律宾、香港、广西、越南等地。

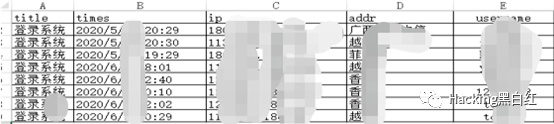

用户登录日志记录,数据包含用户的id、登录ip、手机号、登录时间等信息。

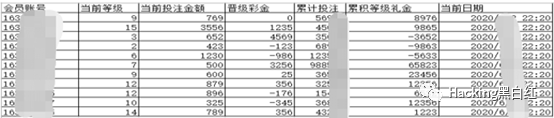

用户投注记录,数据包含会员id、投注金额、累计等级礼金等。

0x04 挖洞方法总结

1、查找注入,注意数据库用户权限和站库是否同服务器。

2、查找XSS,目的是进入后台以进一步攻击。

3、查找上传,一些能上传的页面,比如申请友链、会员头像、和一些敏感页面等等,查看验证方式是否能绕过,结合服务器的解析特性。

4、查找下载,在网站的下载栏目,或者文章后面的附件下载链接,测试是否存在未授权的文件下载。

5、查找编辑器,比较典型的ewebeditor、fckeditor等

6、查找可能的后台管理程序,可以尝试弱口令

浙公网安备 33010602011771号

浙公网安备 33010602011771号