CSRF 漏洞原理详解及防御方法

跨站请求伪造:攻击者可以劫持其他用户进行的一些请求,利用用户身份进行恶意操作。

例如:请求http://x.com/del.php?id=1 是一个删除ID为1的账号,但是只有管理员才可以操作,如果攻击者把这个页面嵌套到其他网站中<img src=

“http://x.com/del.php?id=1”> 再把这个页面发送给管理员,只要管理员打开这个页面,同时浏览器也会利用当前登陆的这个管理账号权限发出:http://x.com/del.php?1d=1 这个请求,从而劫持此请求,利用管理员账户执行了一些操作。

危害:添加管理员账号、修改网络配置、直接写入webshell等

1、 挖掘经验

CSRF主要用于越权操作,因此多发生在有权限控制的地方。

黑盒挖掘:先搭建好环境,打开几个非静态页面,抓包看有没有token,如果没有,再直接请求这个页面,不带referer,如果返回数据还是一样的,那说明很有可能存在CSRF漏洞,

白盒挖掘:读取代码的核心文件,查看里边有没有验证token和referer相关的代码。或者直接搜索token这个关键字,再去看一下比较关心的功能点的代码有没有验证。

2、 漏洞防范

主流防范有两种:增加token/referer验证避免img标签请求的水坑攻击和增加验证码(影响用户体验)

(1)、利用token

Token实在页面或者cookie中插入一个不可预测的字符串,服务器验证token是否是上次留下的即可判断是不是可信请求;

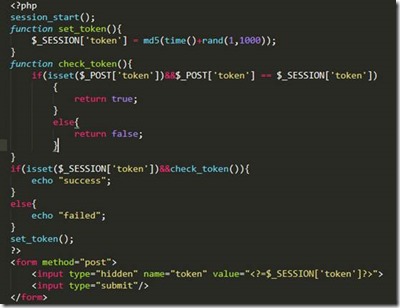

Token实现代码:

通过MD5当前时间加上(1,1000)的随机数生成token,然后检查是否有token;

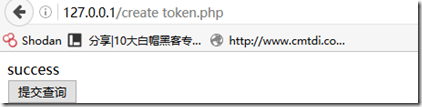

抓包,发现没有token,返回结果faild;

生成token值,发送返回结果success;

(2)、验证码实现

验证码没token那么实用,用户体验较差,所以这一种方式只能用在敏感操作的页面,利用登录页面等。

浙公网安备 33010602011771号

浙公网安备 33010602011771号