米斯特白帽培训讲义(v2)漏洞篇 第三方风险

米斯特白帽培训讲义 漏洞篇 第三方风险

讲师:gh0stkey

整理:飞龙

域名商

域名商就是提供域名购买的站点。我们可以通过站长工具的 WHOIS 查询来查询域名商,比如这里我们查询www.hi-ourlife.com的域名商:

我们可以得知,该域名是在万网注册的。

域名商存在一些安全隐患,比如域名商网站包含一套用户系统,其找回密码功能可能存在任意密码重置漏洞(见“逻辑漏洞”一节)。找回密码之后,恶意用户就可以登录并劫持账户上的所有域名。

再者,域名商站点中包含用于管理域名的后台页面。许多后台把被管理的域名放在参数中传入,又没有对用户进行校验,导致可以越权访问其它域名的后台。比如前段时间的商务中国后台越权访问。

首先打开自己的解析管理页面:

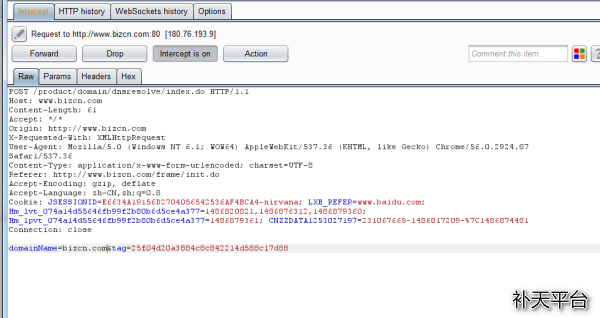

用 Burpsuite 抓包,发现“domainName”参数可控,修改为其它站点(比如商务中国自己的站点):

即可查看或修改商务中国的解析记录:

IDC

IDC 的通俗含义是主机商,也就是卖服务器的商家。现在许多 IDC 同时也卖域名。IDC 的漏洞和域名商类似,也可能存在任意密码重置或者越权漏洞。另外,对于主机来说,存在一些特殊的漏洞。许多主机商在主机的初始设置中使用弱密码,比如admin:123456之类的。

外源 JS

现在的 Web 应用或多或少会使用一些外源的 JS,但这里面可能存在安全隐患。如果你自己编写了一个 JS 文件,提供了一些功能,并且把它放到了 CDN 上给别人用,你就可以修改它的内容,所有使用它的站点都会受到影响。比如,你可以插入一个location.href的赋值来劫持站点,或者插入 XSS 平台的 Payload 来获取用户 Cookie,再或者插入一个对资源的访问来 DDoS 该站点。这种情况下,你可以让这些站点来帮你执行任何代码。

总结

建议大家建立站点的时候一定要选正规可靠的域名商和 IDC。引用 JS 文件时,如果对方是不可靠的站点,请用浏览器访问它,并把它保存下来,存到你自己的 CDN 中。

浙公网安备 33010602011771号

浙公网安备 33010602011771号