CTFshow-web入门(1-20)-信息搜集

信息搜集

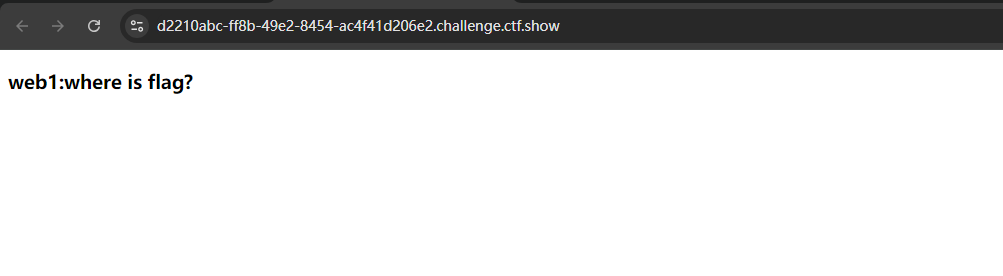

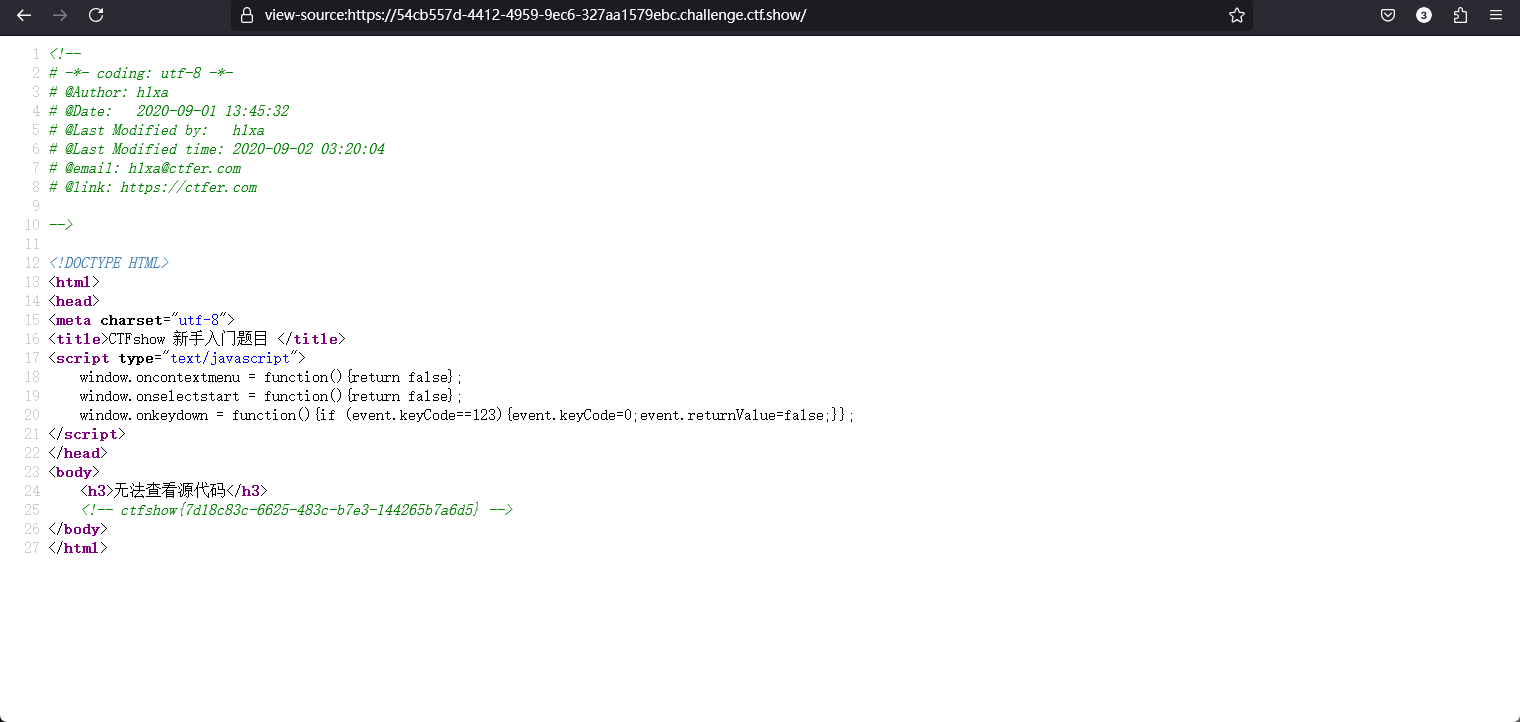

web1

打开网页发现没有东西

查看源代码

发现flag

flag:ctfshow{c530c49f-f86e-49bc-bc58-8a493b179adb}

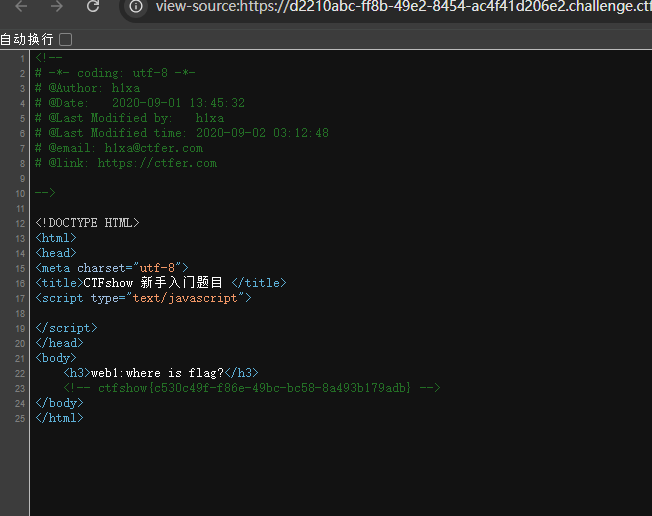

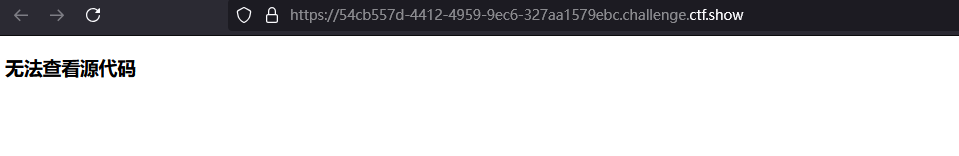

web2

手动添加view-source:

flag:ctfshow{7d18c83c-6625-483c-b7e3-144265b7a6d5}

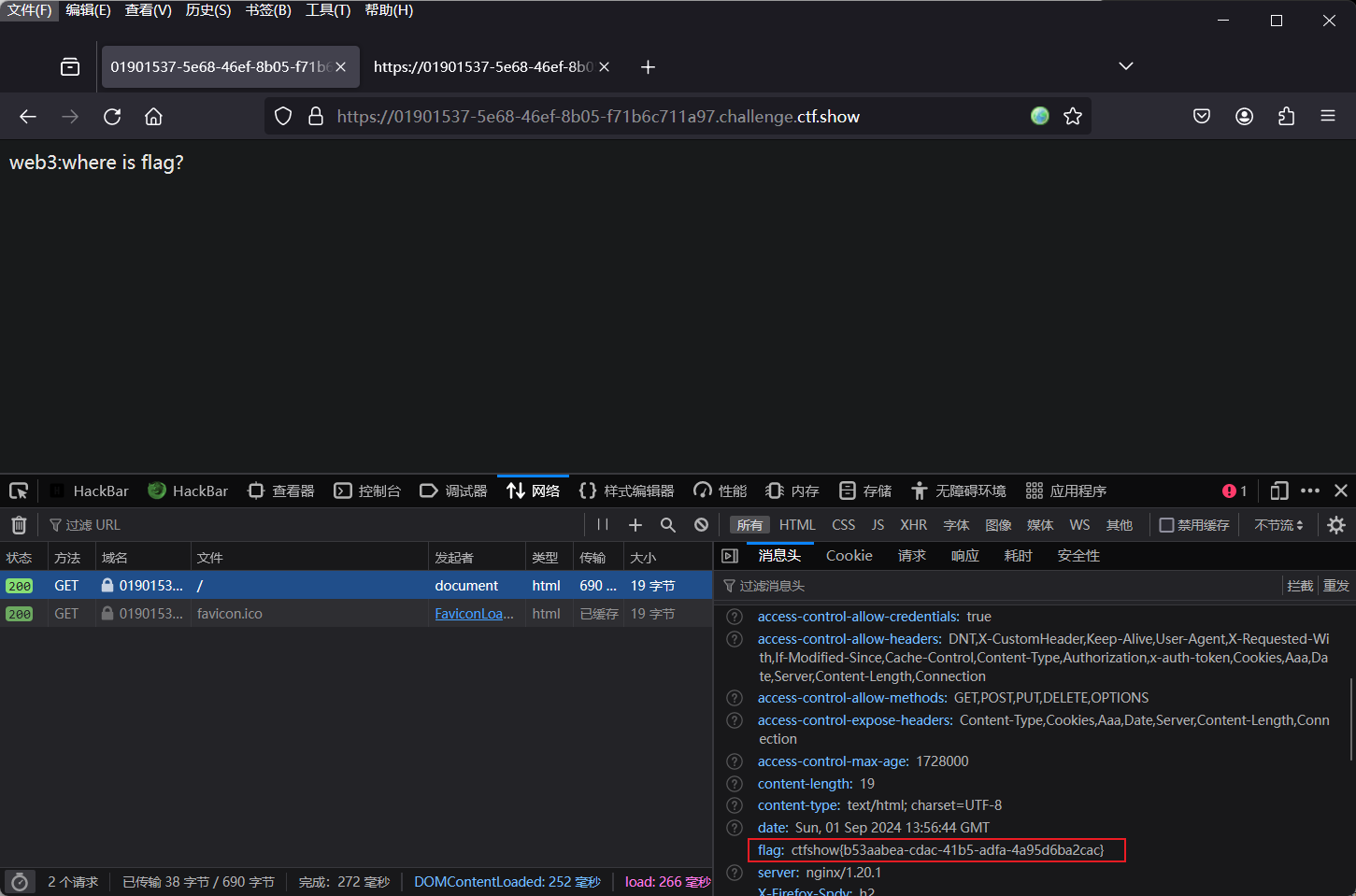

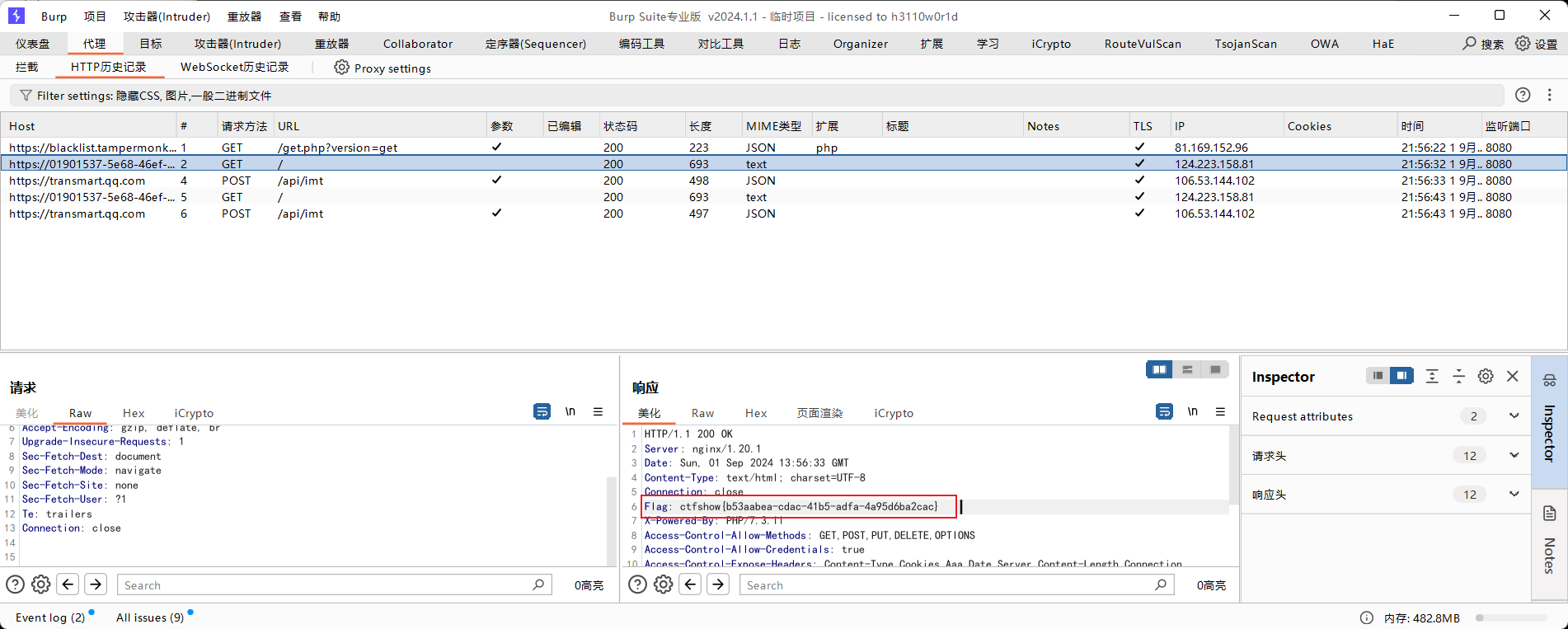

web3

游览器F12

burp抓包

flag:ctfshow{b53aabea-cdac-41b5-adfa-4a95d6ba2cac}

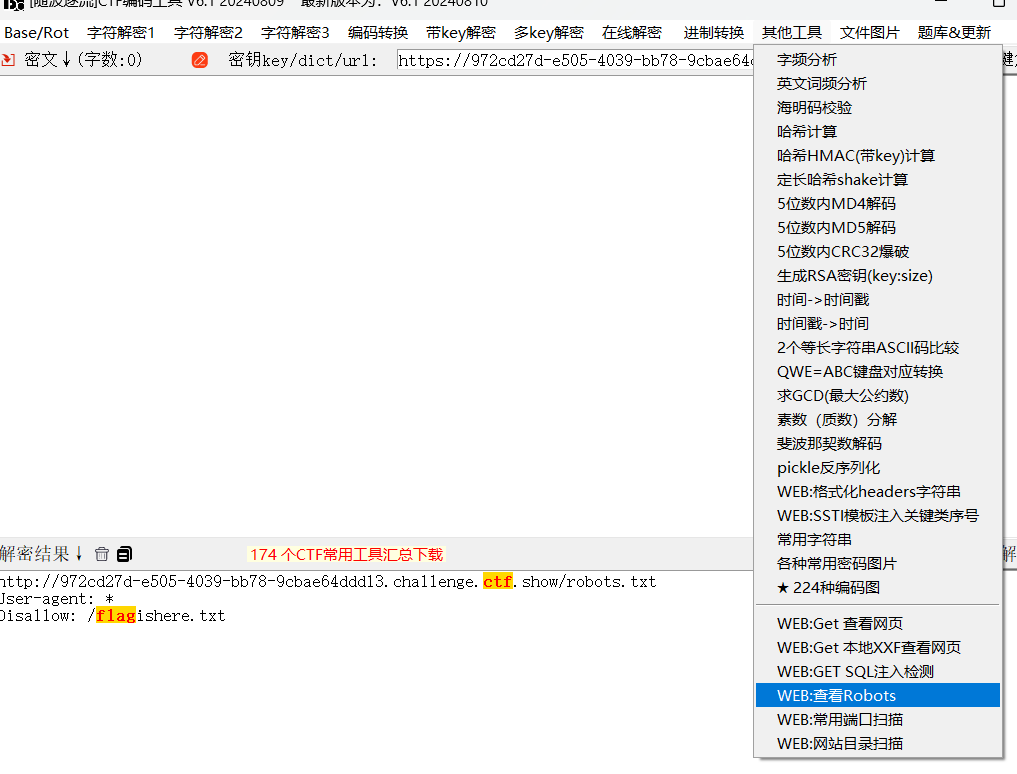

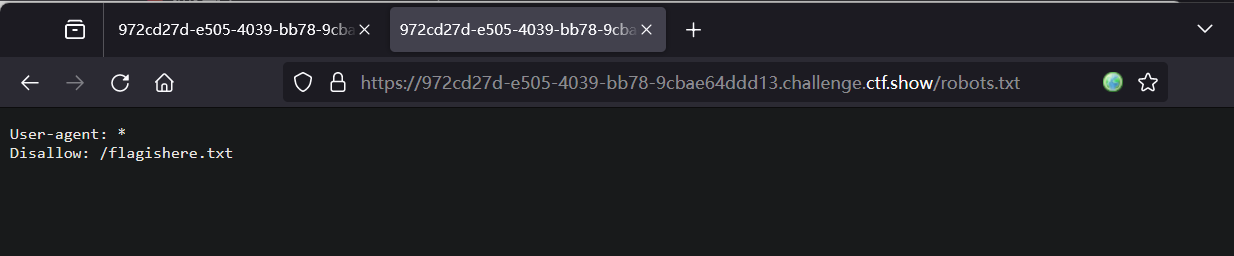

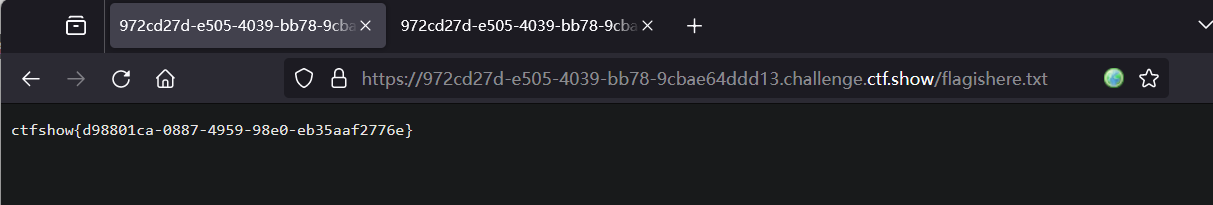

web4

发现源代码和抓包都没有。爬虫一下,查看可爬取内容

或者手动

https://972cd27d-e505-4039-bb78-9cbae64ddd13.challenge.ctf.show/robots.txt

访问一下

https://972cd27d-e505-4039-bb78-9cbae64ddd13.challenge.ctf.show/flagishere.txt

flag:ctfshow{d98801ca-0887-4959-98e0-eb35aaf2776e}

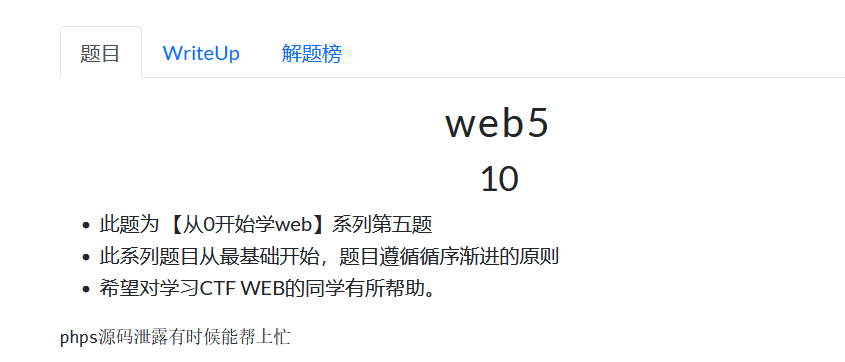

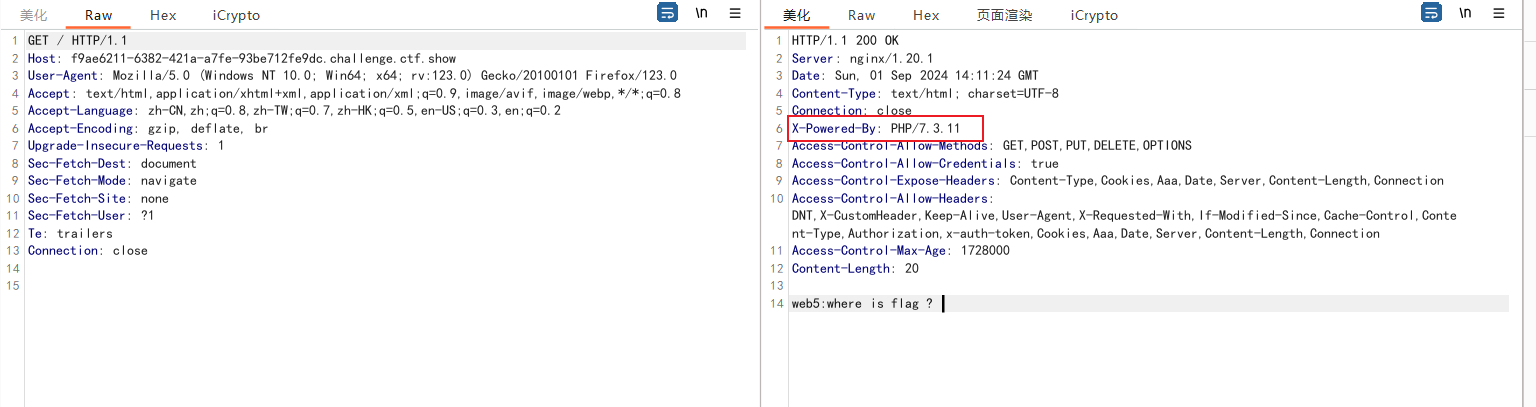

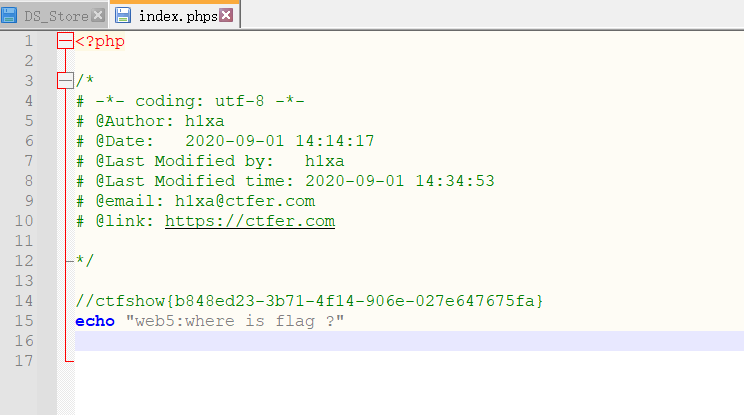

web5

提示

burp抓包

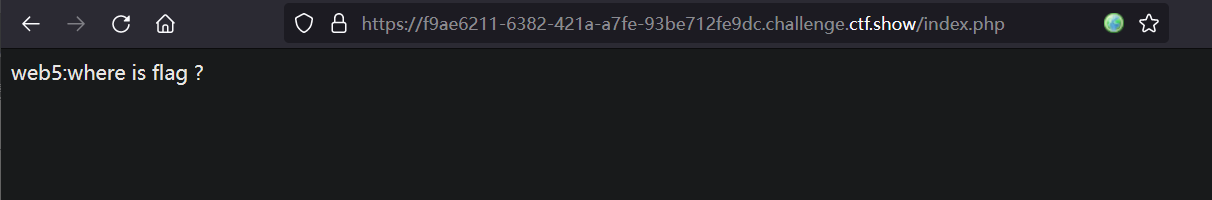

由此可见当前网站的主页是PHP语言编写的,因此我们不难猜测主页文件应该是:index.php

接着我们访问index.php文件,发现跳转的正是当前页面,因此猜测成立!

https://f9ae6211-6382-421a-a7fe-93be712fe9dc.challenge.ctf.show/index.php

所以访问

https://f9ae6211-6382-421a-a7fe-93be712fe9dc.challenge.ctf.show/index.phps

自动下载phps

打开查看

flag:ctfshow{b848ed23-3b71-4f14-906e-027e647675fa}

web6

提示

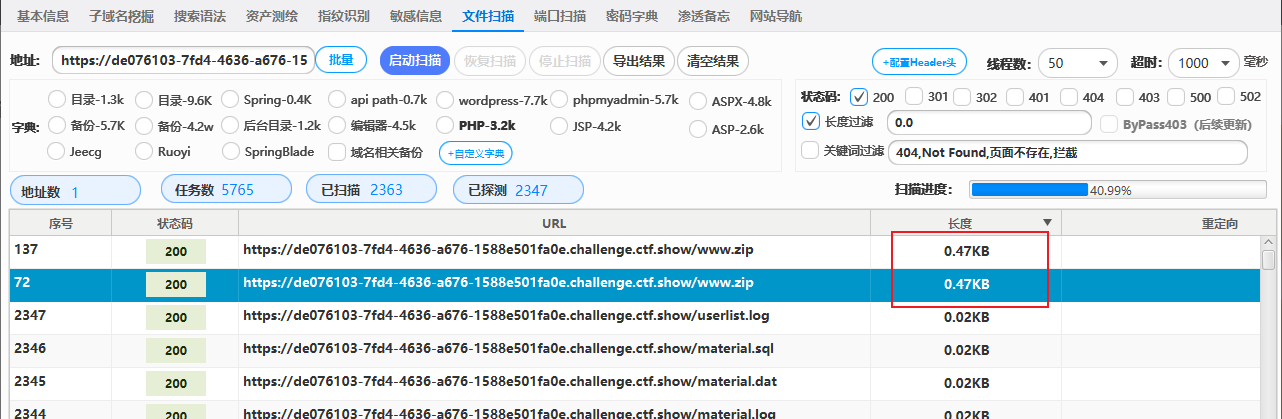

这是要扫描目录,扫描备录文件

使用密探

https://de076103-7fd4-4636-a676-1588e501fa0e.challenge.ctf.show/

发现长度不一样,打开自动下载

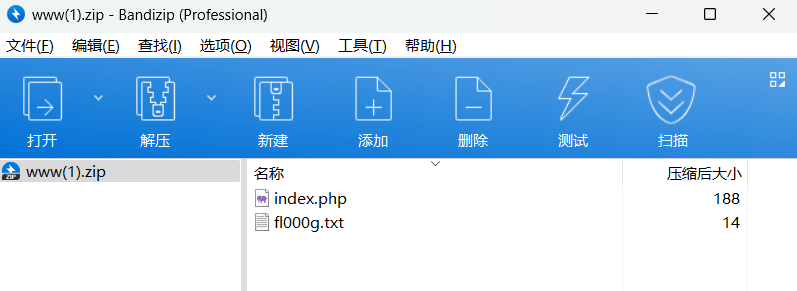

https://de076103-7fd4-4636-a676-1588e501fa0e.challenge.ctf.show/www.zip

解压发现没有flag

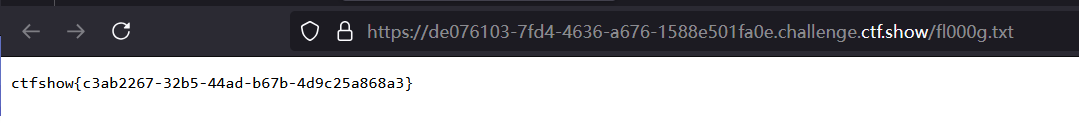

访问一下

https://de076103-7fd4-4636-a676-1588e501fa0e.challenge.ctf.show/fl000g.txt

flag:ctfshow{c3ab2267-32b5-44ad-b67b-4d9c25a868a3}

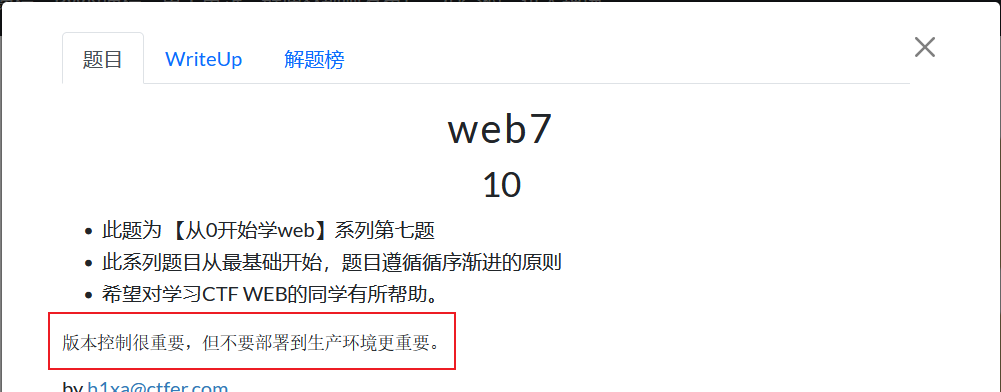

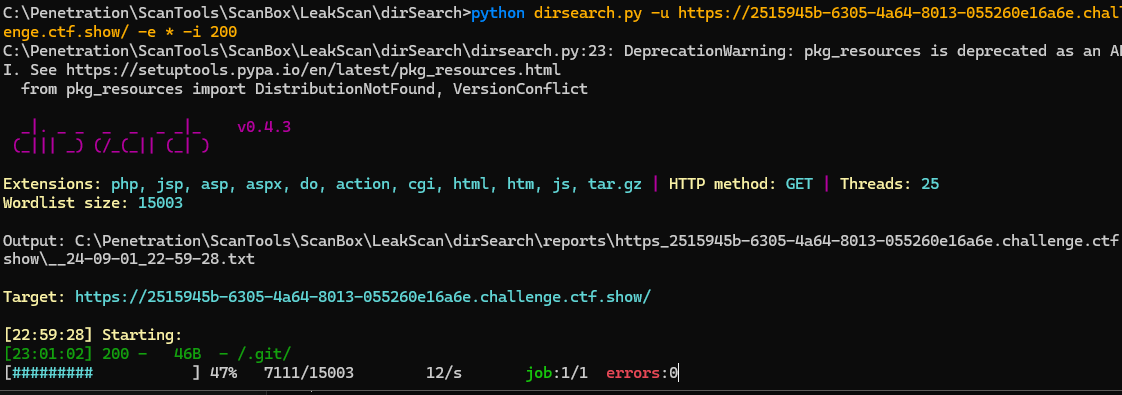

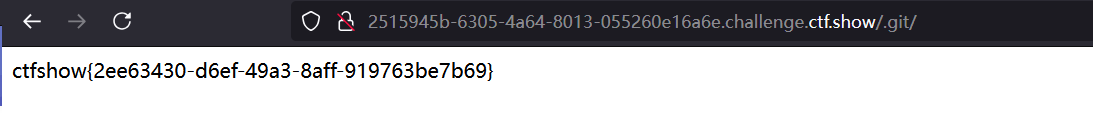

web7

提示

可能是git,svn,等扫描一下

python dirsearch.py -u https://2515945b-6305-4a64-8013-055260e16a6e.challenge.ctf.show/ -e * -i 200

发现有git文件

访问git文件

flag:ctfhub{2fa56a68f55499a3ce897de2}

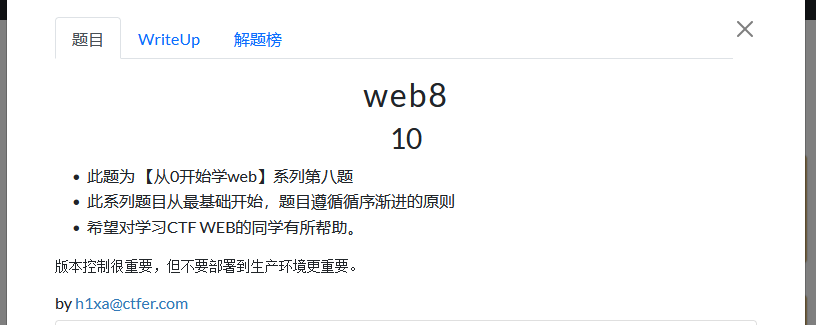

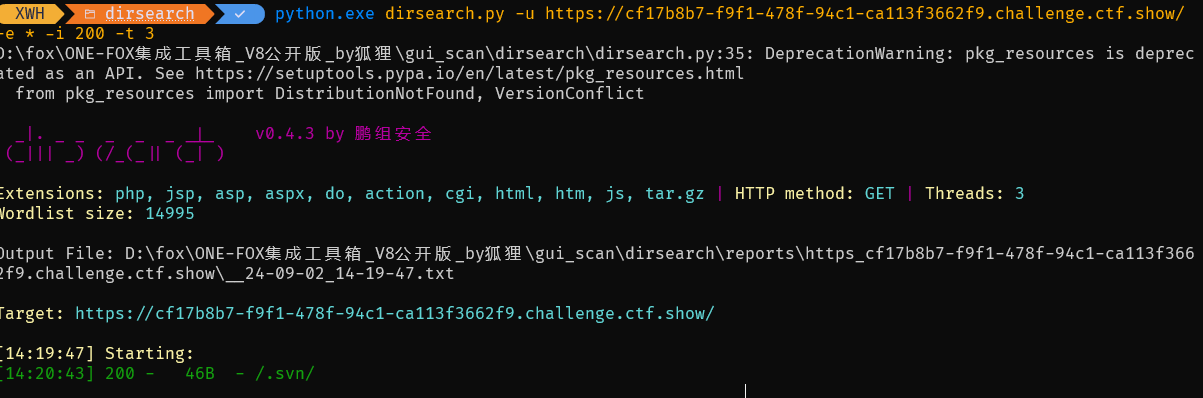

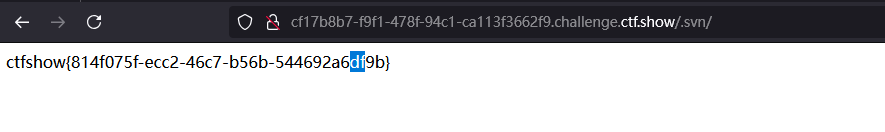

web8

提示

可能是git,svn,等扫描一下

python dirsearch.py -u https://cf17b8b7-f9f1-478f-94c1-ca113f3662f9.challenge.ctf.show/ -e * -i 200

扫描出来.svn文件

访问

https://cf17b8b7-f9f1-478f-94c1-ca113f3662f9.challenge.ctf.show/.svn

flag:ctfshow{814f075f-ecc2-46c7-b56b-544692a6df9b}

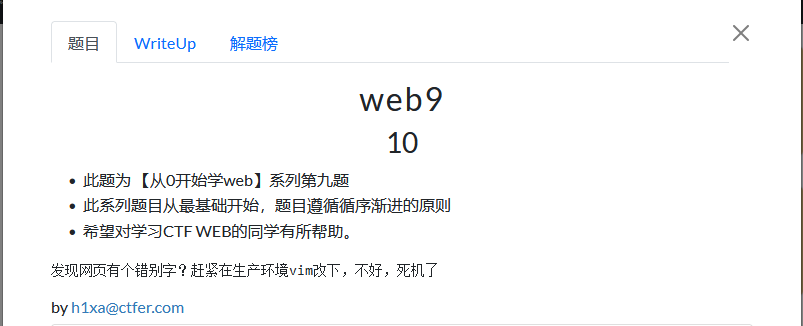

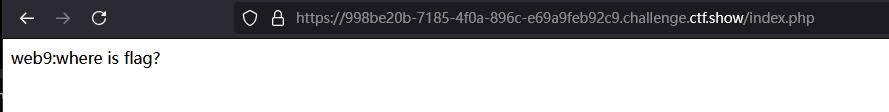

web9

提示

vim突然断开会自动保存.swp的文件

还有在编辑文件这个文件应该是index.php

发现可以访问

再加上.swp

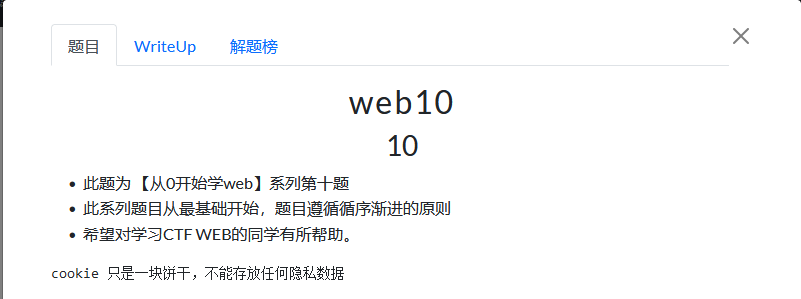

https://998be20b-7185-4f0a-896c-e69a9feb92c9.challenge.ctf.show/index.php.swp

自动下载文件,查看进行

使用dirsearch扫描

python dirsearch.py -u https://998be20b-7185-4f0a-896c-e69a9feb92c9.challenge.ctf.show/ -e * -i 200

这里扫描不出来可能方法不对

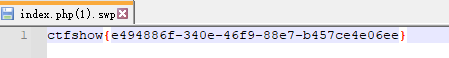

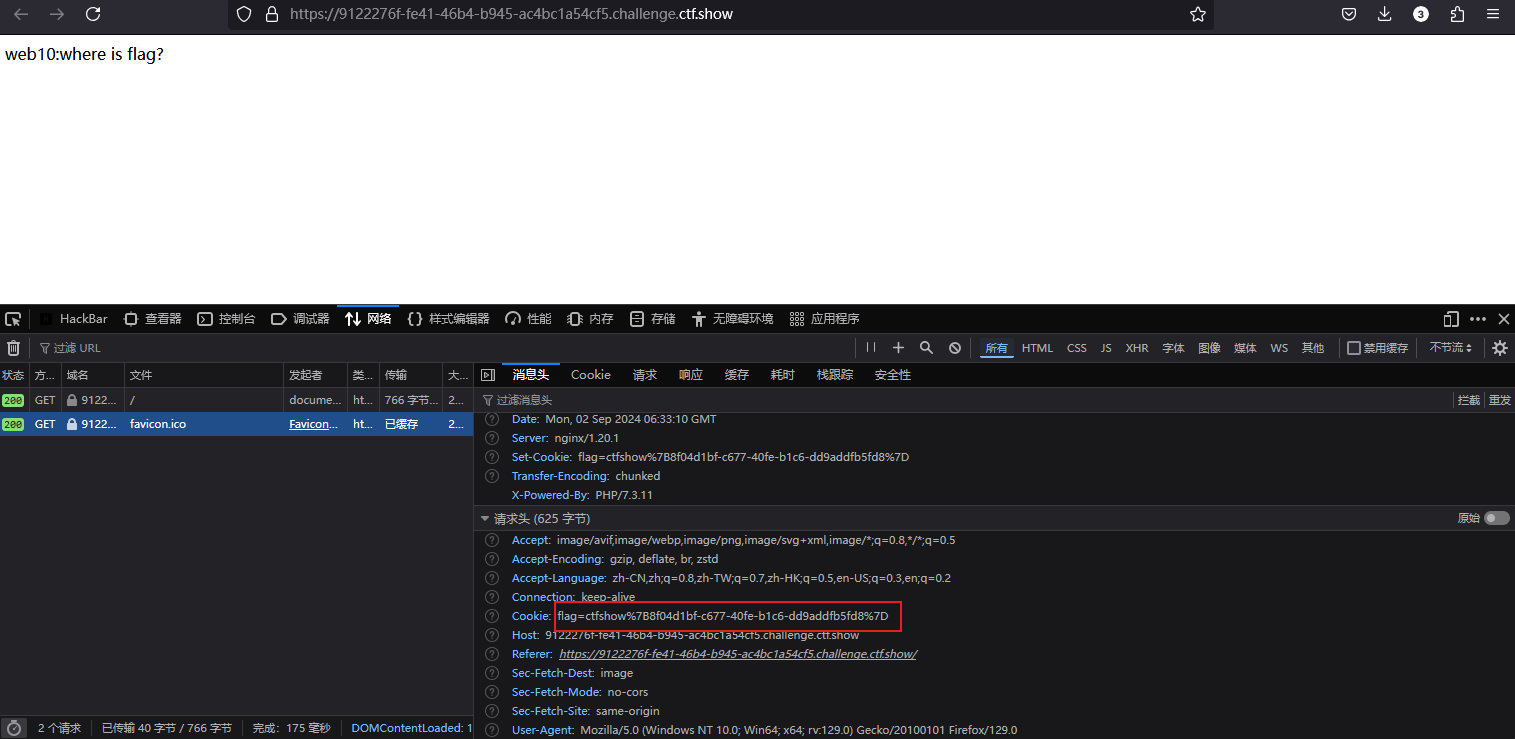

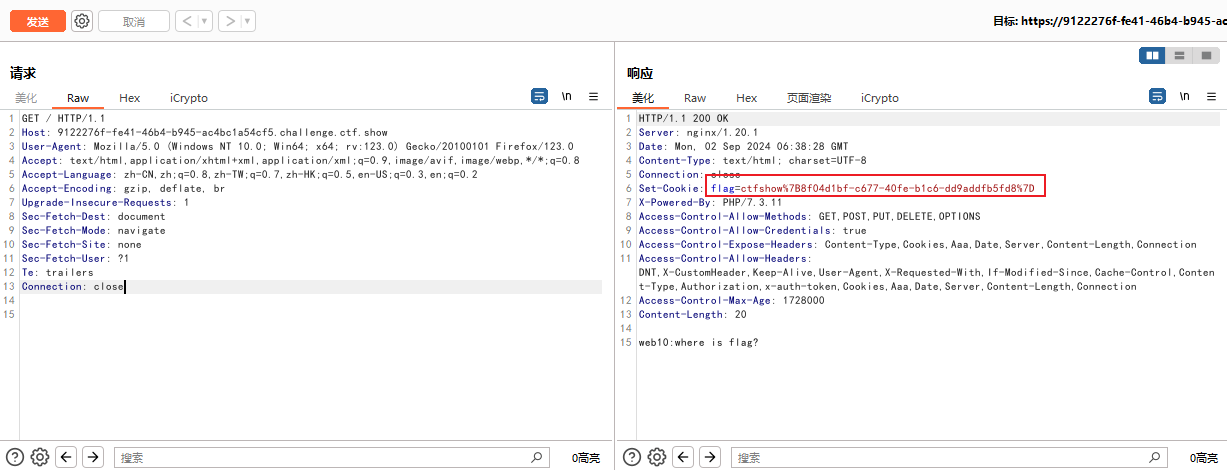

web10

提示

F12

或者burp抓包

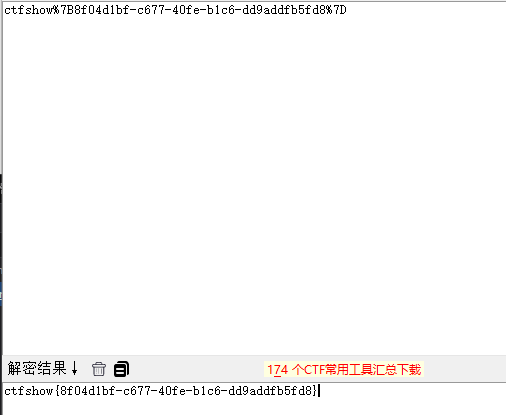

ctfshow%7B8f04d1bf-c677-40fe-b1c6-dd9addfb5fd8%7D

将url编码解码

flag:ctfshow{8f04d1bf-c677-40fe-b1c6-dd9addfb5fd8}

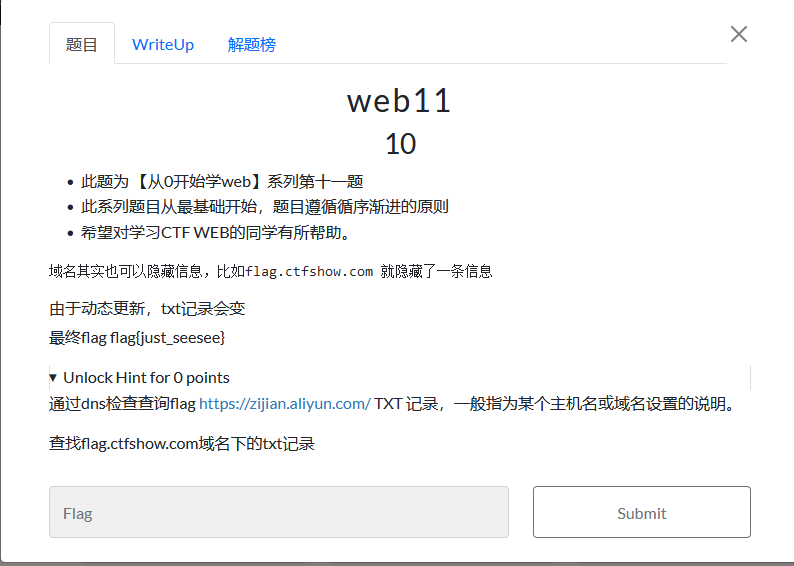

web11

提示

但是出不来

大概就是这样

flag:flag{just_seesee}

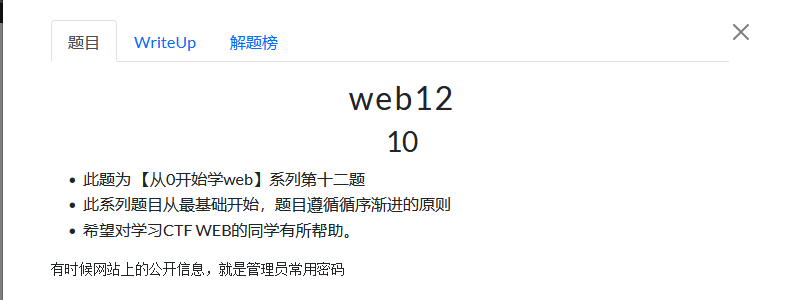

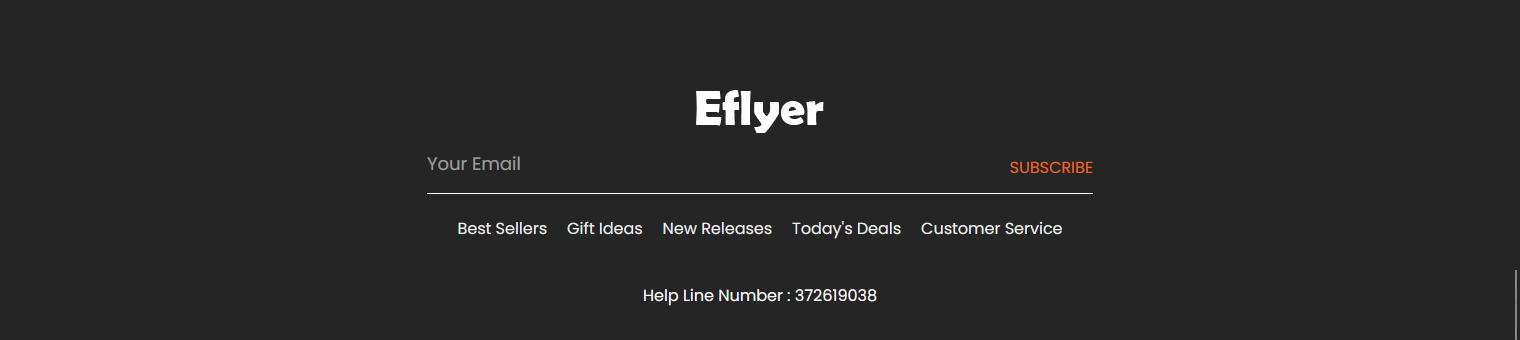

web12

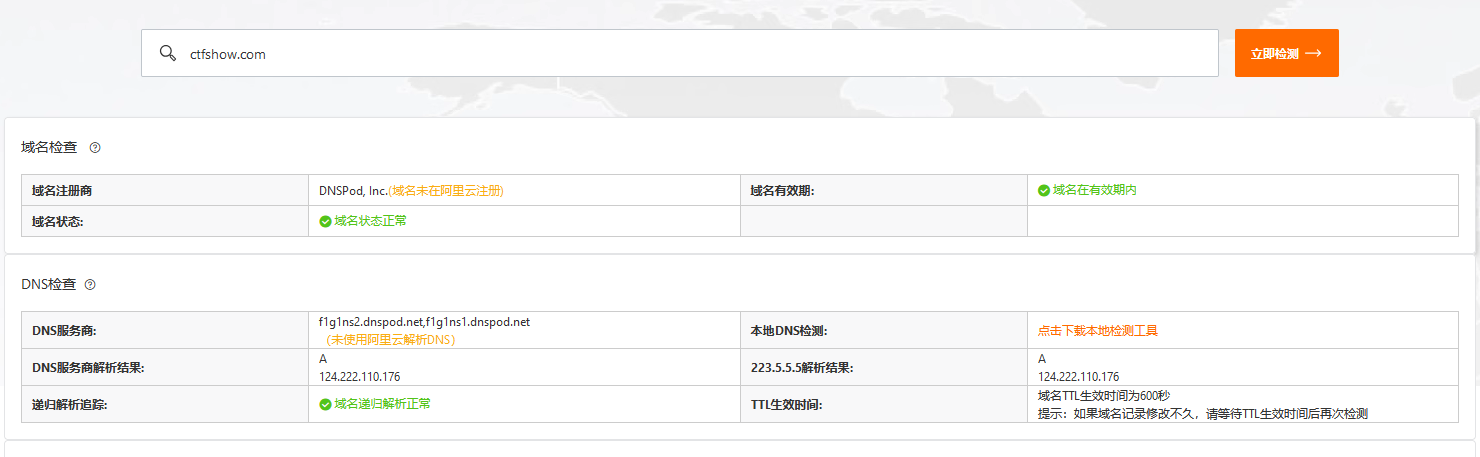

提示

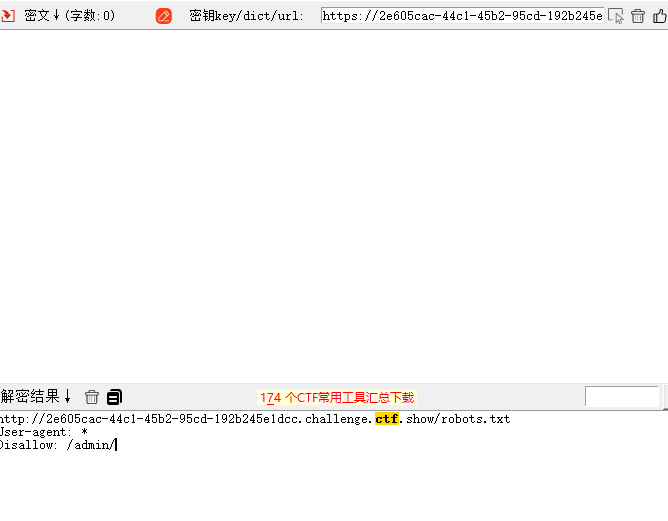

爬虫一下

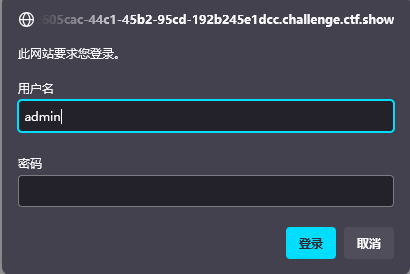

发现可以访问/admin/

结合提示拉到底出现

密码372619038

登录

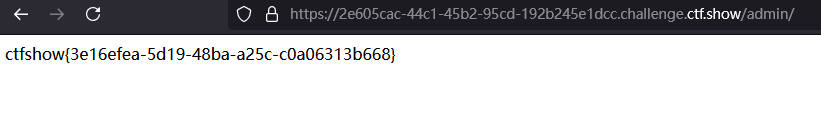

flag:ctfshow{3e16efea-5d19-48ba-a25c-c0a06313b668}

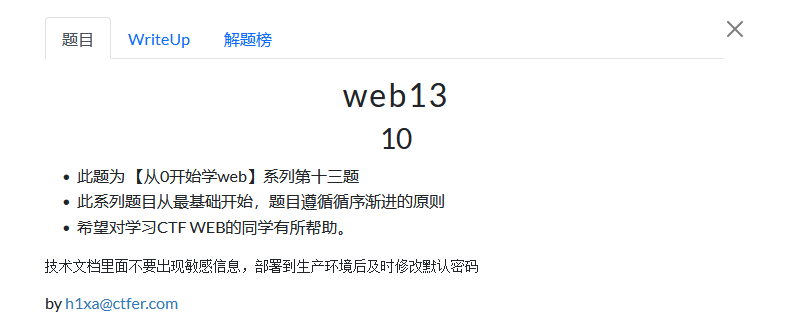

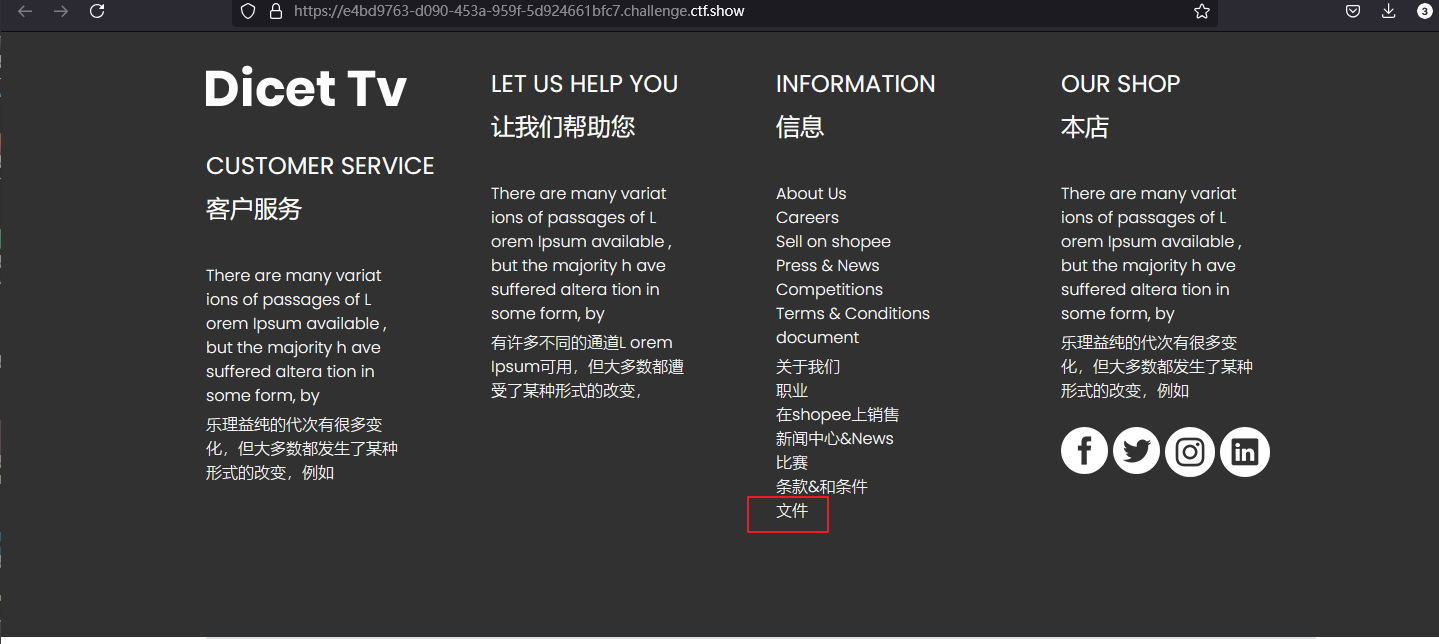

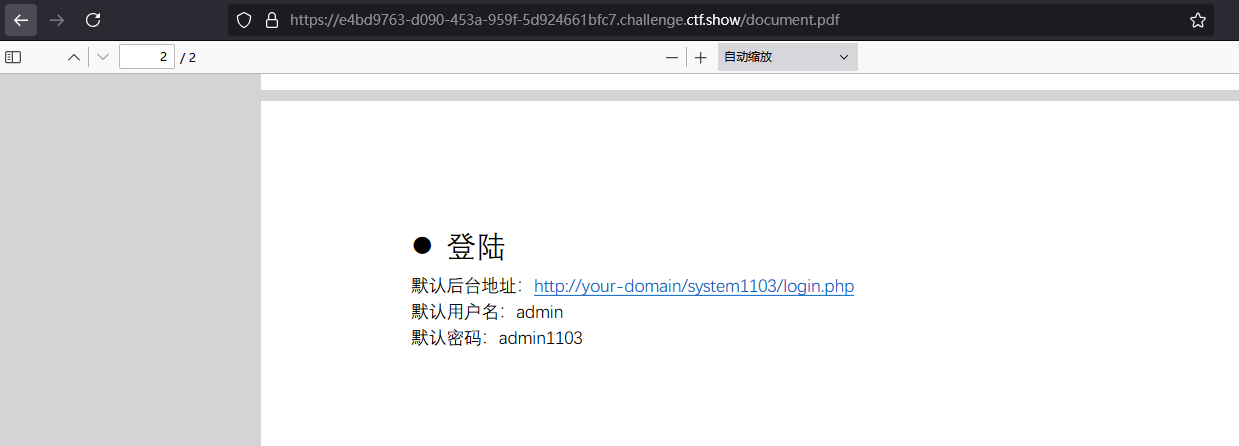

web13

提示

查看页面,发现文件

点击查看,拉到下面

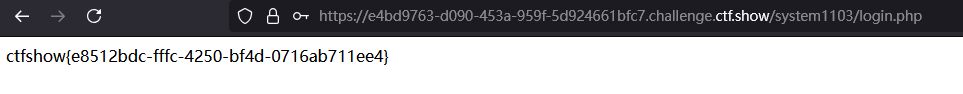

登录

https://e4bd9763-d090-453a-959f-5d924661bfc7.challenge.ctf.show/system1103/login.php

flag:ctfshow{e8512bdc-fffc-4250-bf4d-0716ab711ee4}

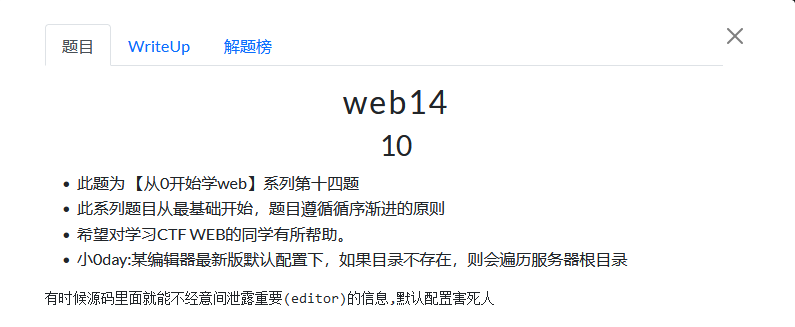

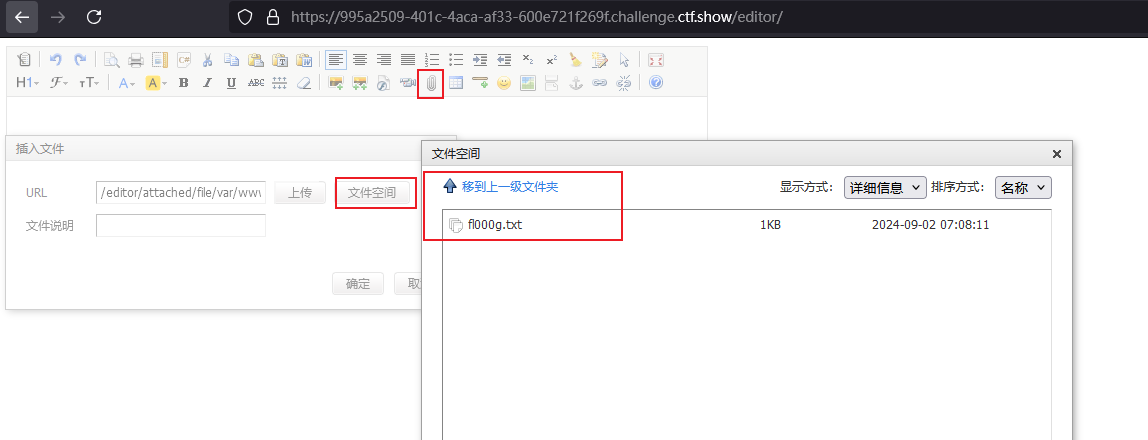

web14

提示

源代码搜索editor(文本编辑器)

发现页面访问一下

只有

https://995a2509-401c-4aca-af33-600e721f269f.challenge.ctf.show/editor/

可以访问,再看源代码没有flag

查找文件

文件位置

/editor/attached/file/var/www/html/nothinghere/fl000g.txt

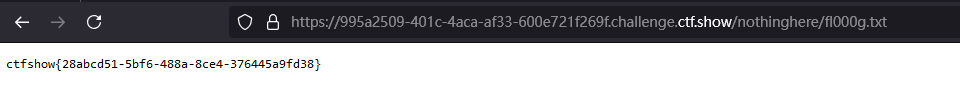

那么访问

https://995a2509-401c-4aca-af33-600e721f269f.challenge.ctf.show/nothinghere/fl000g.txt

flag:ctfshow{28abcd51-5bf6-488a-8ce4-376445a9fd38}

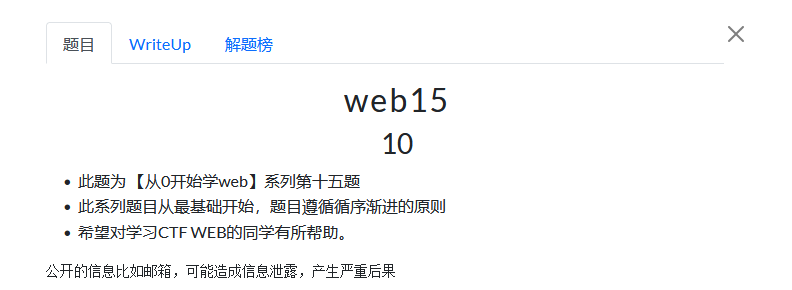

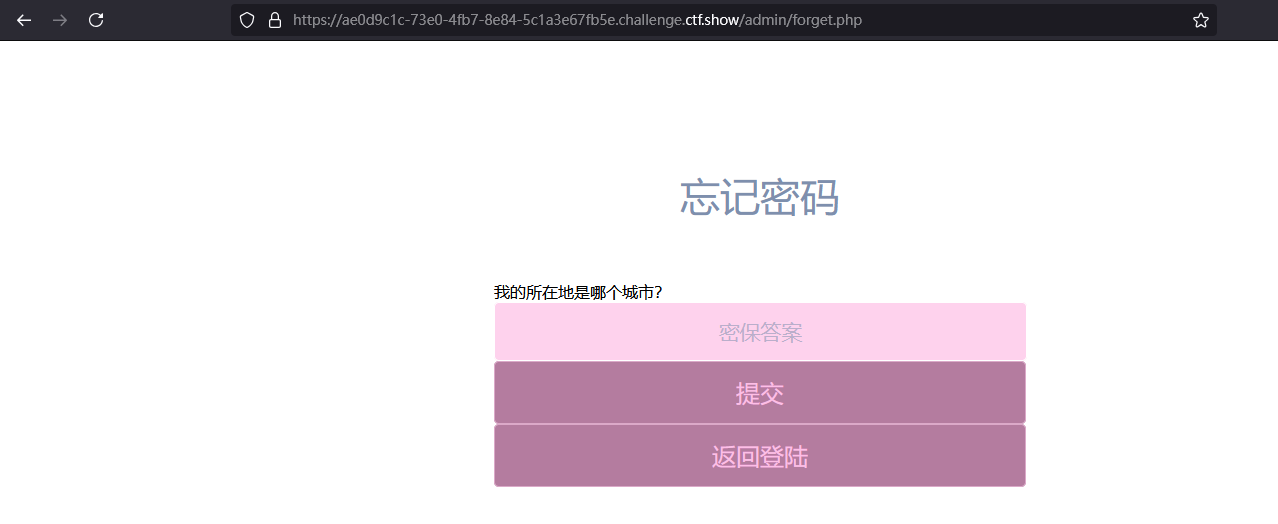

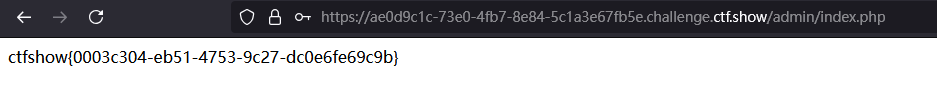

web15

提示

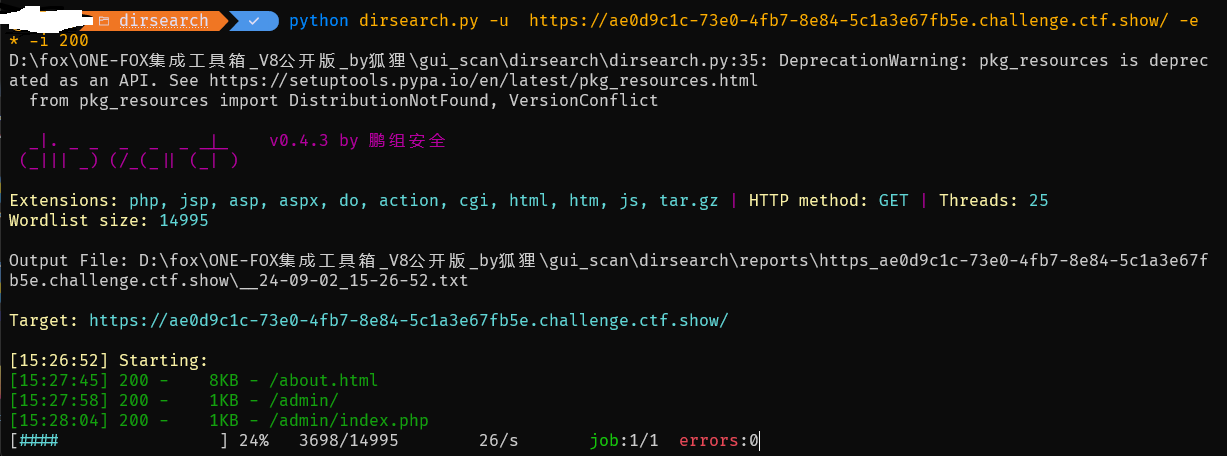

扫描

python dirsearch.py -u https://ae0d9c1c-73e0-4fb7-8e84-5c1a3e67fb5e.challenge.ctf.show/ -e * -i 200

看一下管理员页面是那个

访问

https://ae0d9c1c-73e0-4fb7-8e84-5c1a3e67fb5e.challenge.ctf.show/admin/index.php

选择忘记密码

结合提示地址只能在邮箱找

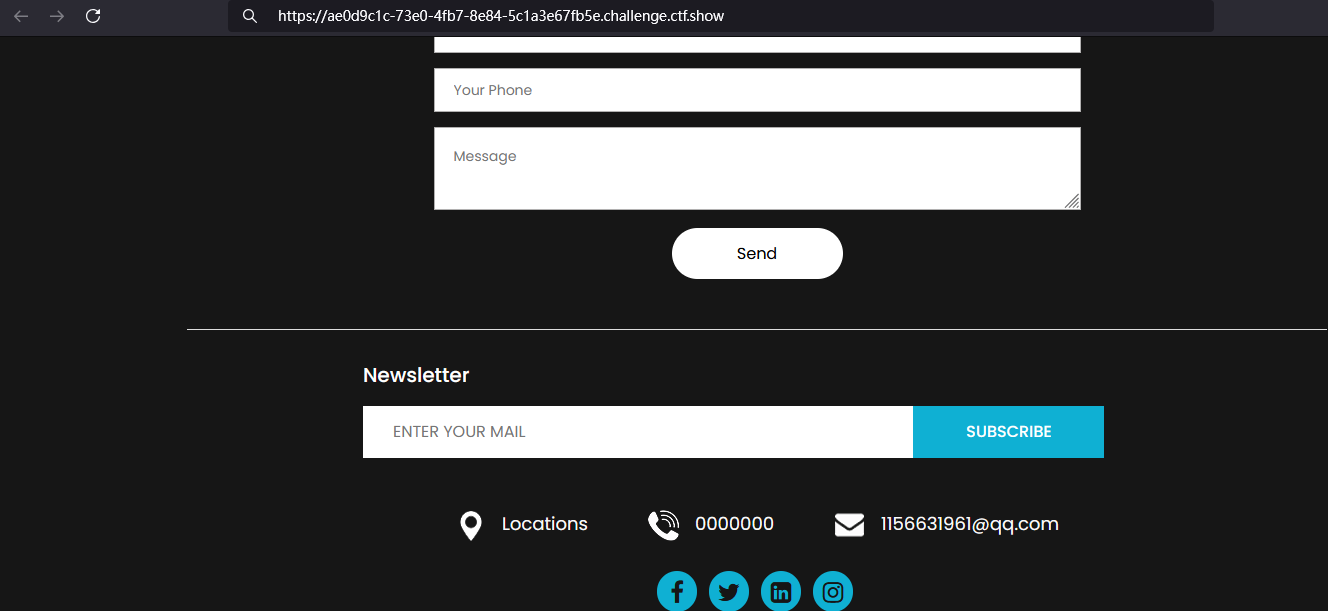

找到页面最下面

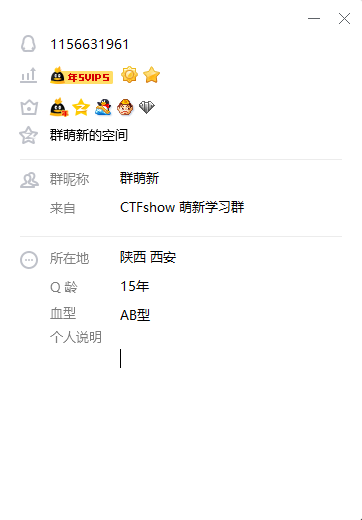

去QQ搜索一下

提交城市西安

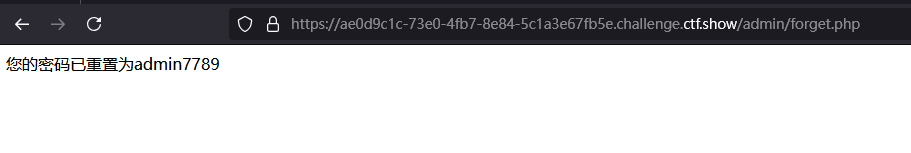

admin7789

这里可以爆破用户名,但是一般是admin

登录

flag:ctfshow{0003c304-eb51-4753-9c27-dc0e6fe69c9b}

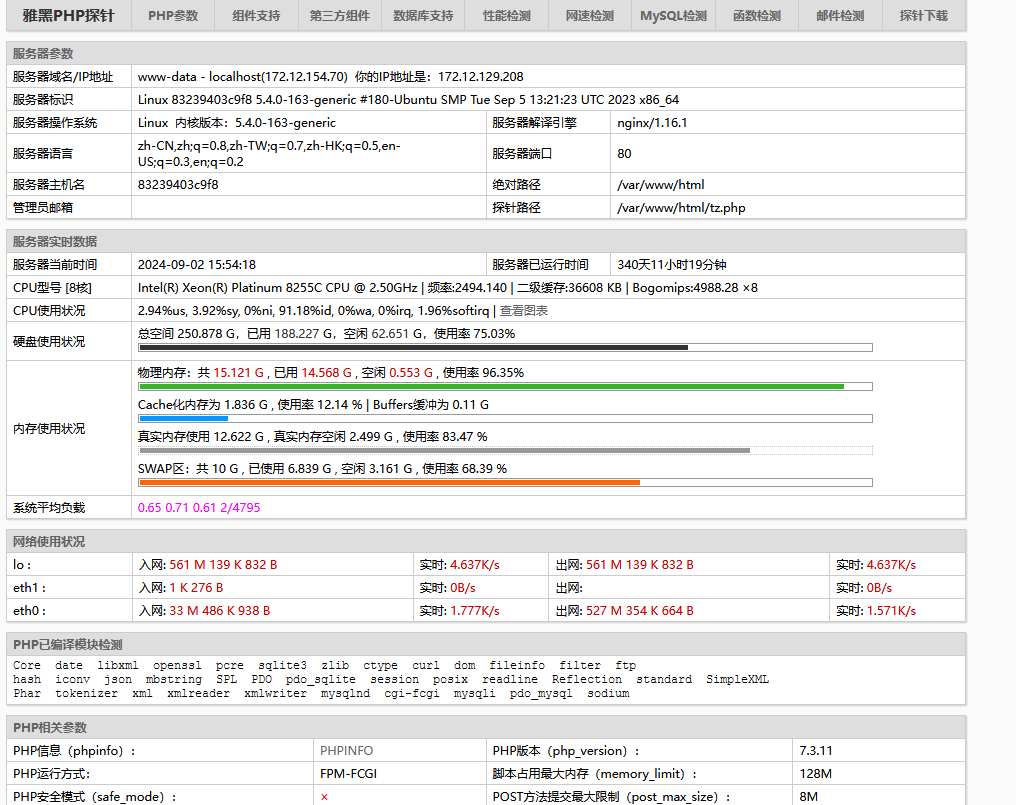

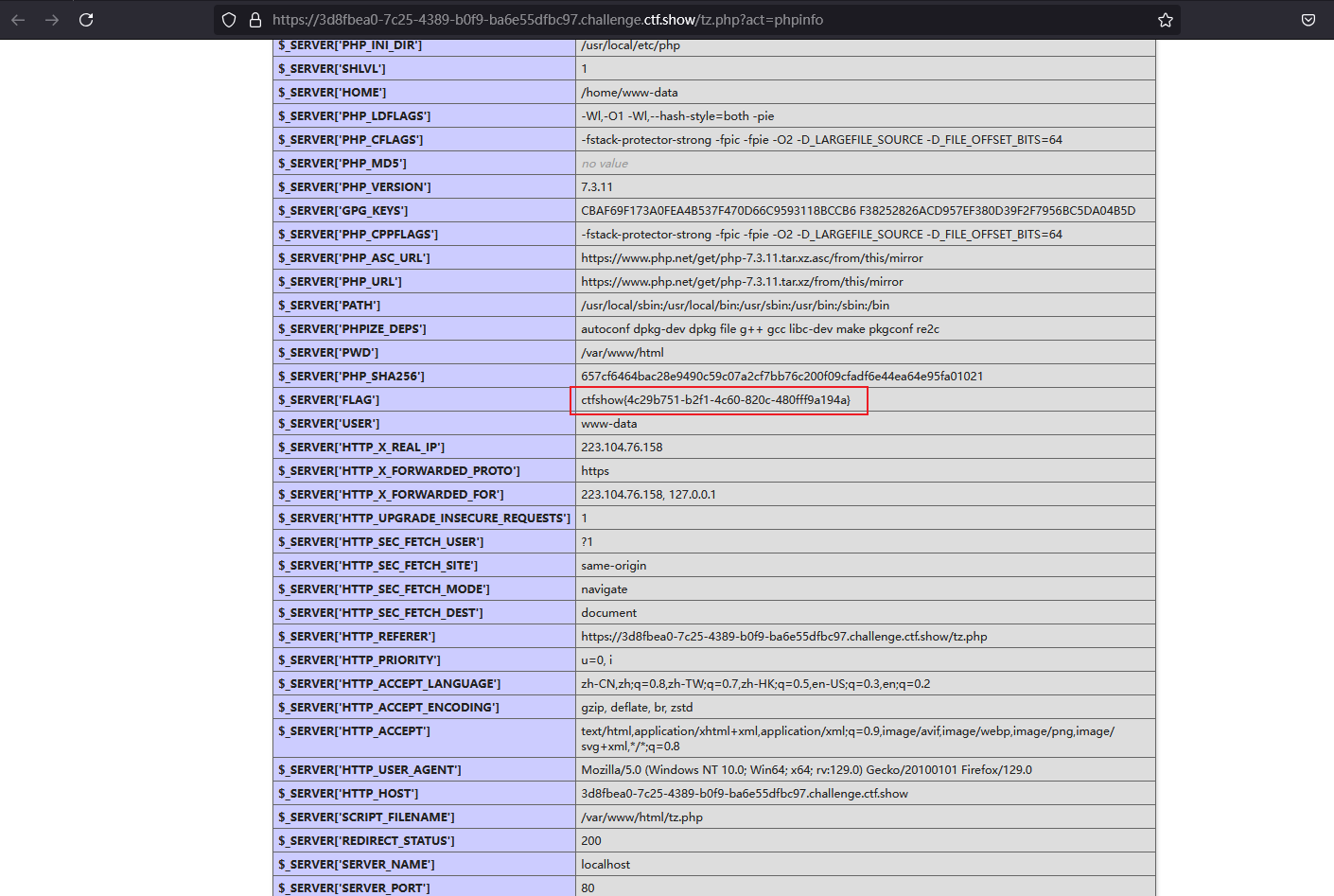

web16

提示

php探针

访问

https://3d8fbea0-7c25-4389-b0f9-ba6e55dfbc97.challenge.ctf.show/tz.php

访问phpinfo,搜索flag

web17

提示

备份文件sql

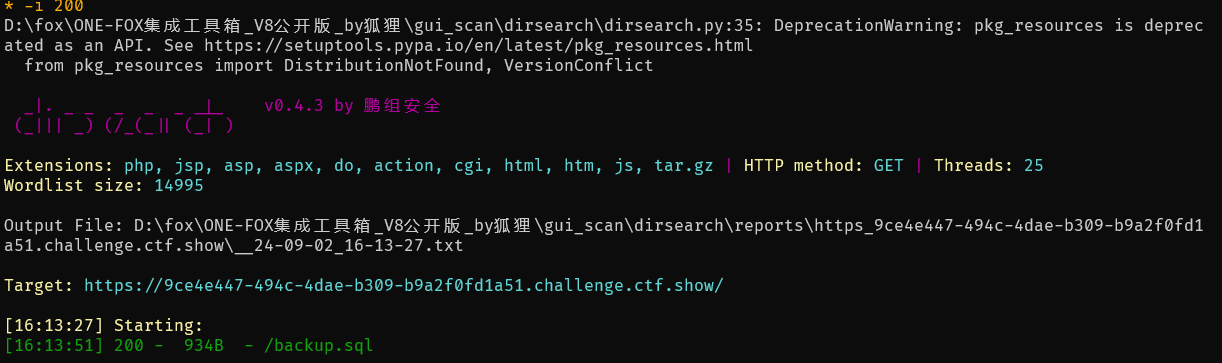

扫描一下

python dirsearch.py -u https://9ce4e447-494c-4dae-b309-b9a2f0fd1a51.challenge.ctf.show/ -e * -i 200

发现sql文件

访问

https://9ce4e447-494c-4dae-b309-b9a2f0fd1a51.challenge.ctf.show/backup.sql

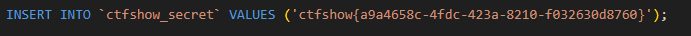

自动下载sql文件

打开查看,或者使用sql查看工具

flag:ctfshow{a9a4658c-4fdc-423a-8210-f032630d8760}

web18

提示

我认为不是很有用

有打开就没了

查看源代码

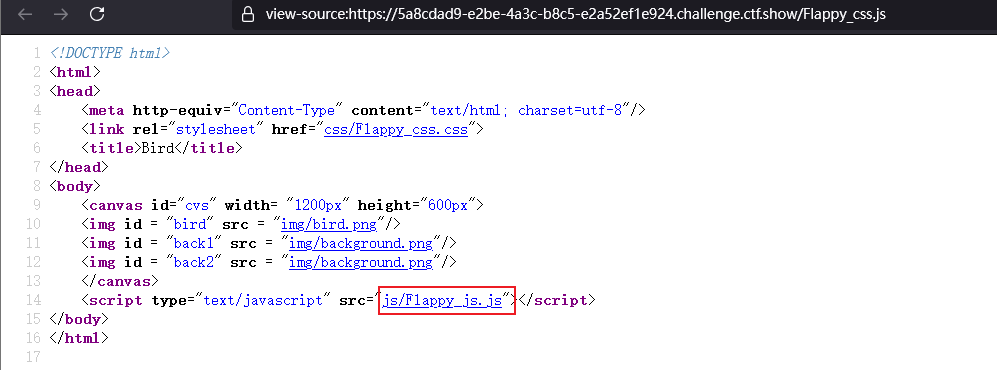

发现link到Flappy_js.js,访问

https://5a8cdad9-e2be-4a3c-b8c5-e2a52ef1e924.challenge.ctf.show/js/Flappy_js.js

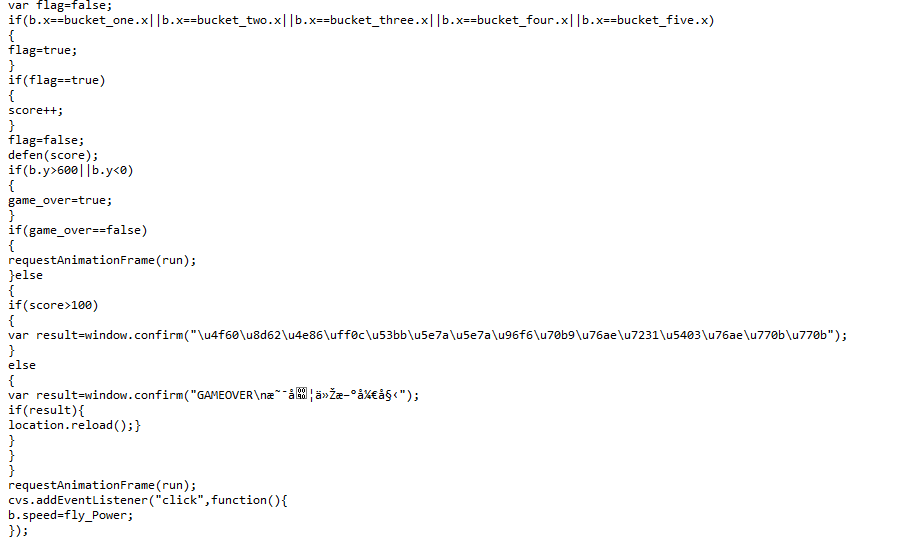

代码审计

if(score>100)

{

var result=window.confirm("\u4f60\u8d62\u4e86\uff0c\u53bb\u5e7a\u5e7a\u96f6\u70b9\u76ae\u7231\u5403\u76ae\u770b\u770b");

解密

![image-20240902163512581]信息搜集.assets\image-20240902163512581.png)

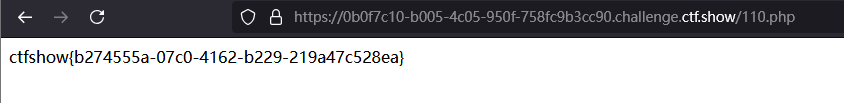

去到110.php

https://0b0f7c10-b005-4c05-950f-758fc9b3cc90.challenge.ctf.show/110.php

flag:ctfshow{b274555a-07c0-4162-b229-219a47c528ea}

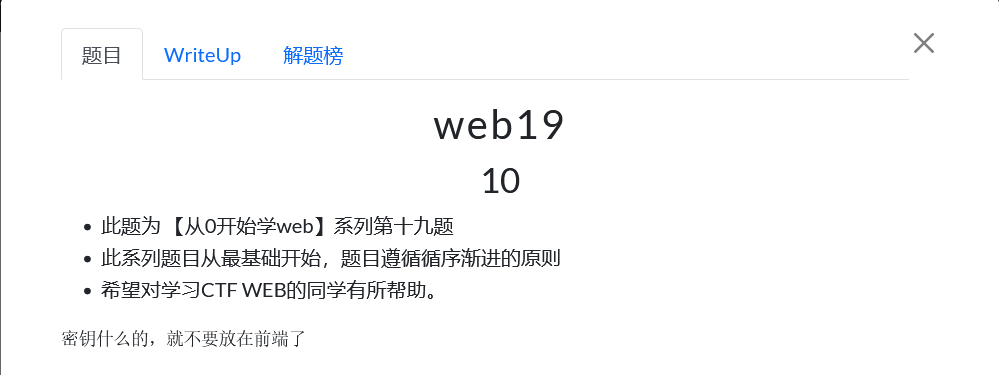

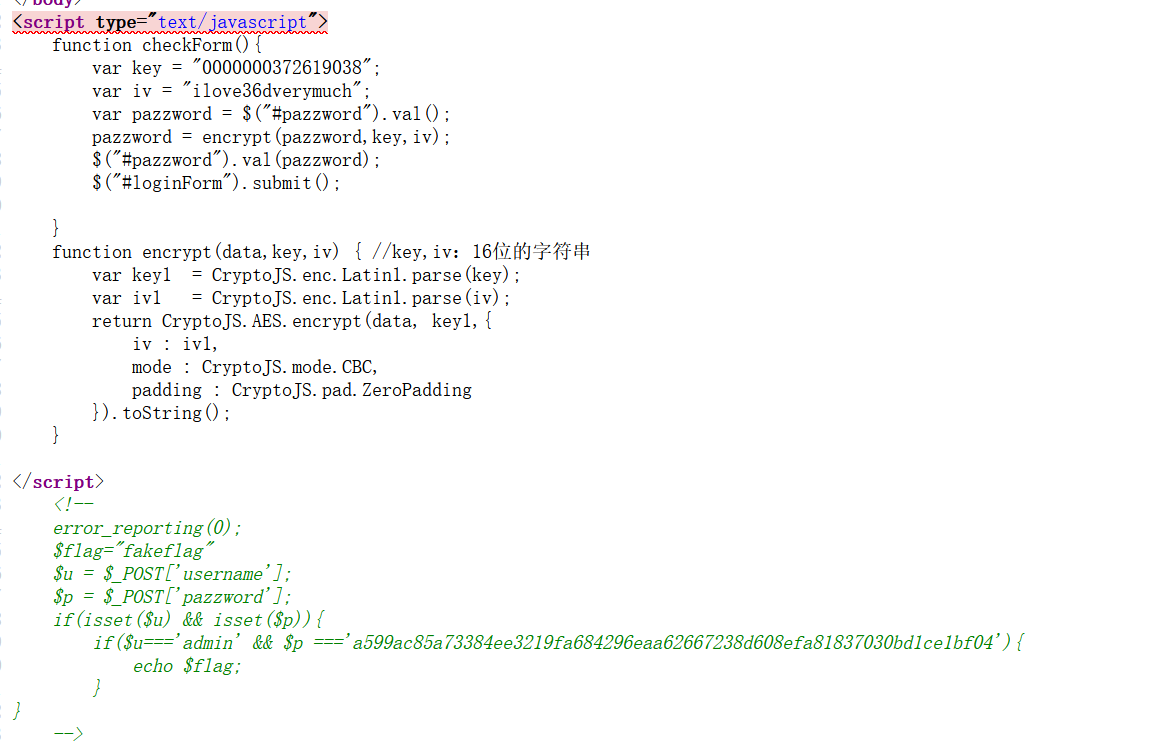

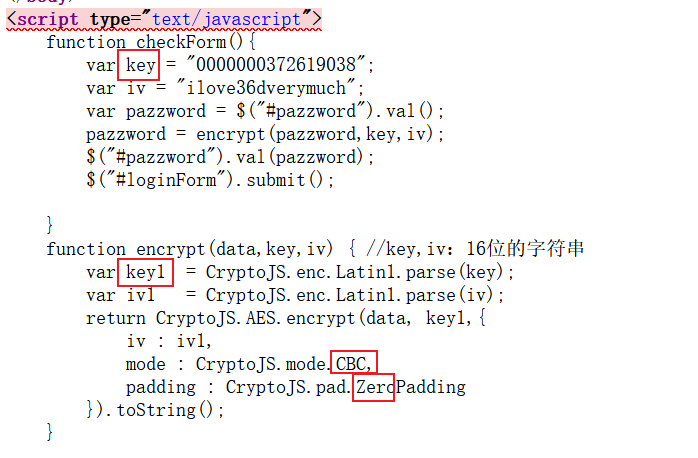

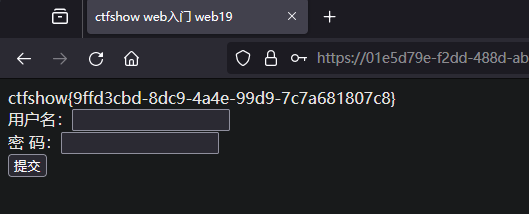

web19

提示

查看源代码

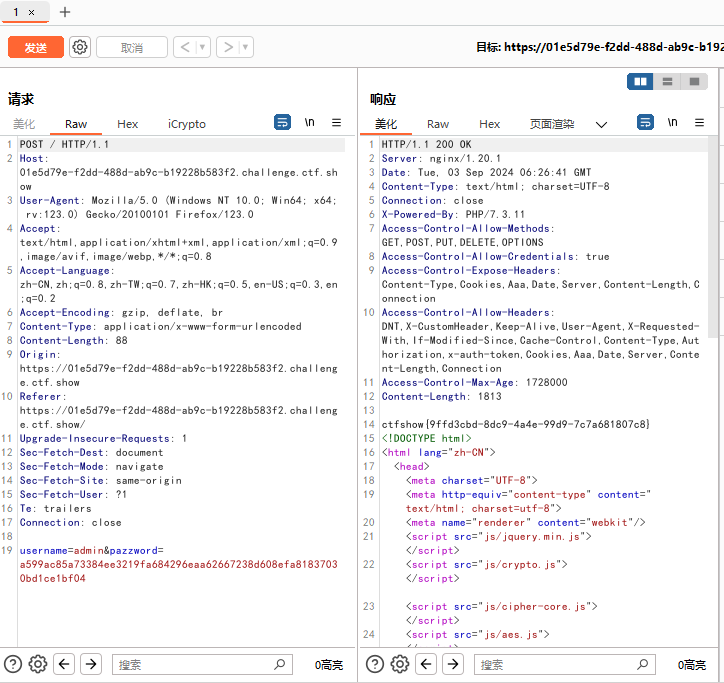

方法一

使用bp抓包

user是admin

pass是a599ac85a73384ee3219fa684296eaa62667238d608efa81837030bd1ce1bf04

方法一

bp抓包修改密码为

a599ac85a73384ee3219fa684296eaa62667238d608efa81837030bd1ce1bf04

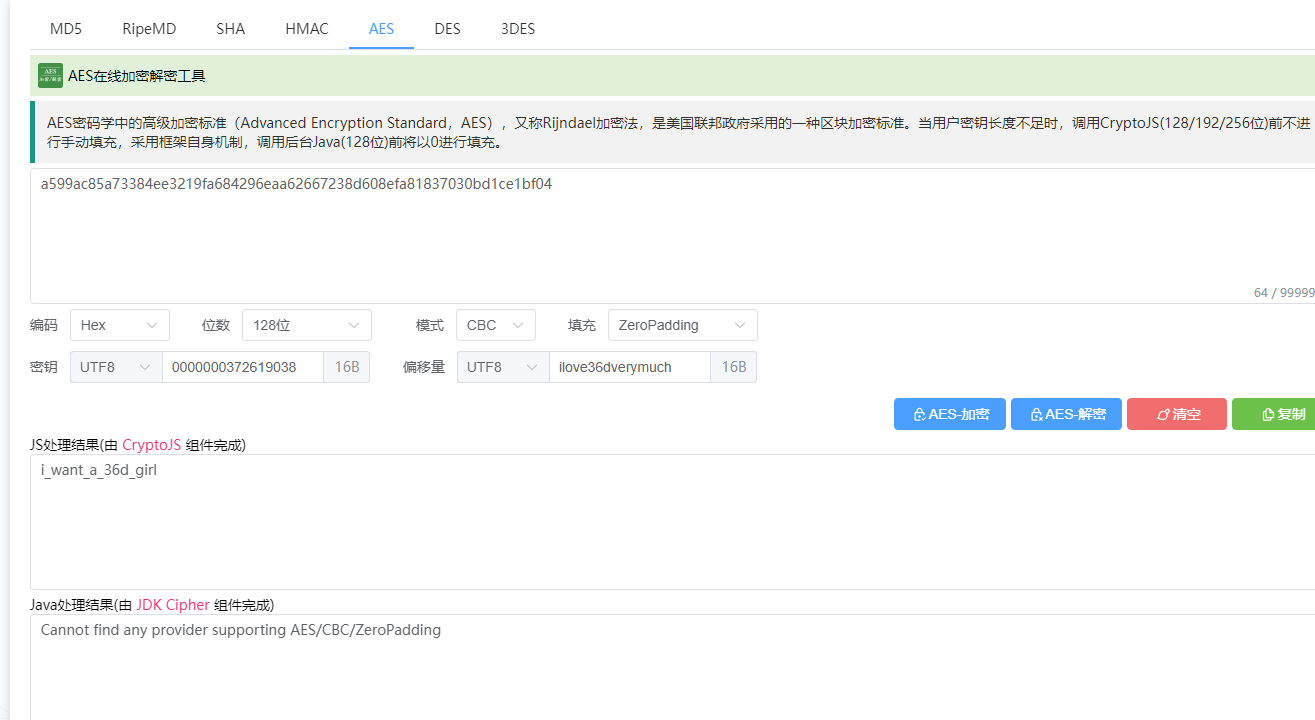

方法2

解密

密码是

i_want_a_36d_girl

flag:ctfshow{9ffd3cbd-8dc9-4a4e-99d9-7c7a681807c8}

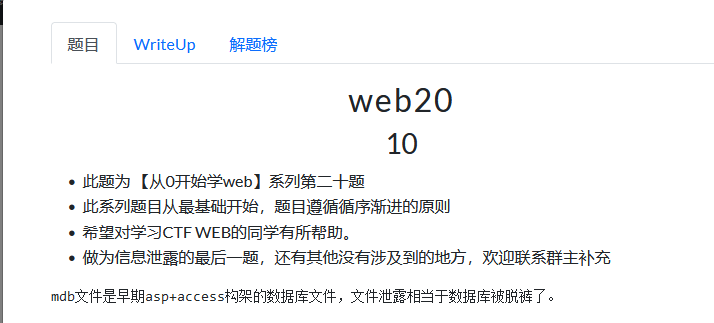

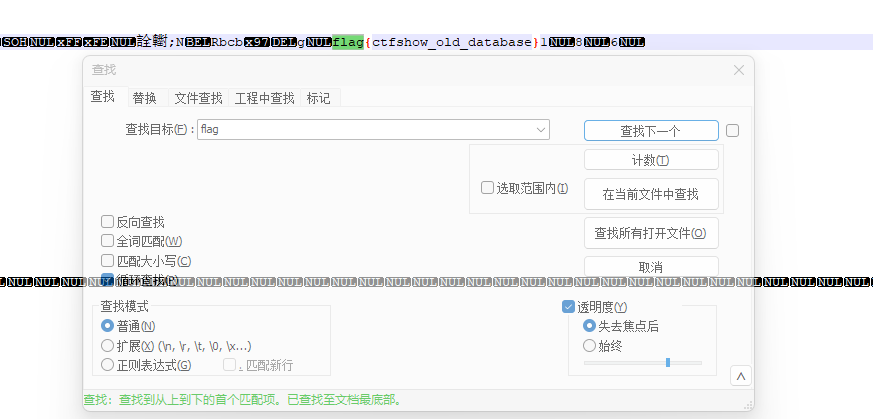

web20

提示

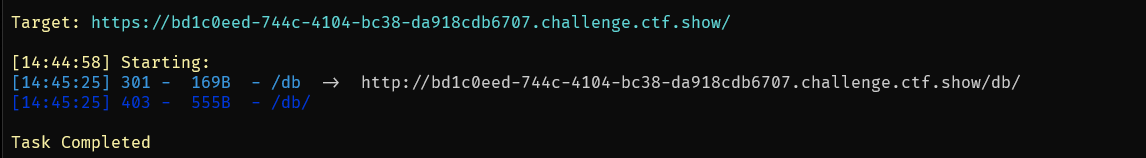

扫描目录

python dirsearch.py -u https://bd1c0eed-744c-4104-bc38-da918cdb6707.challenge.ctf.show/ -e *

发现存在这个目录继续扫描

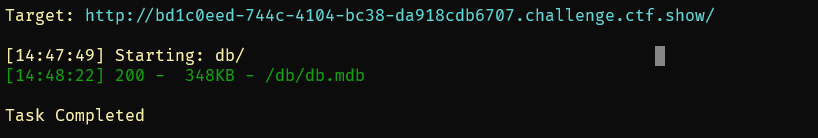

python dirsearch.py -u http://bd1c0eed-744c-4104-bc38-da918cdb6707.challenge.ctf.show/db/ -e *

发现存在文件db.mab

访问。自动下载文件

使用记事本等查看,搜索flag

flag:flag{ctfshow_old_database}

__EOF__

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】凌霞软件回馈社区,博客园 & 1Panel & Halo 联合会员上线

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 本地部署 DeepSeek:小白也能轻松搞定!

· 传国玉玺易主,ai.com竟然跳转到国产AI

· 自己如何在本地电脑从零搭建DeepSeek!手把手教学,快来看看! (建议收藏)

· 我们是如何解决abp身上的几个痛点

· 如何基于DeepSeek开展AI项目