解决SQL盲注和跨站脚本攻击

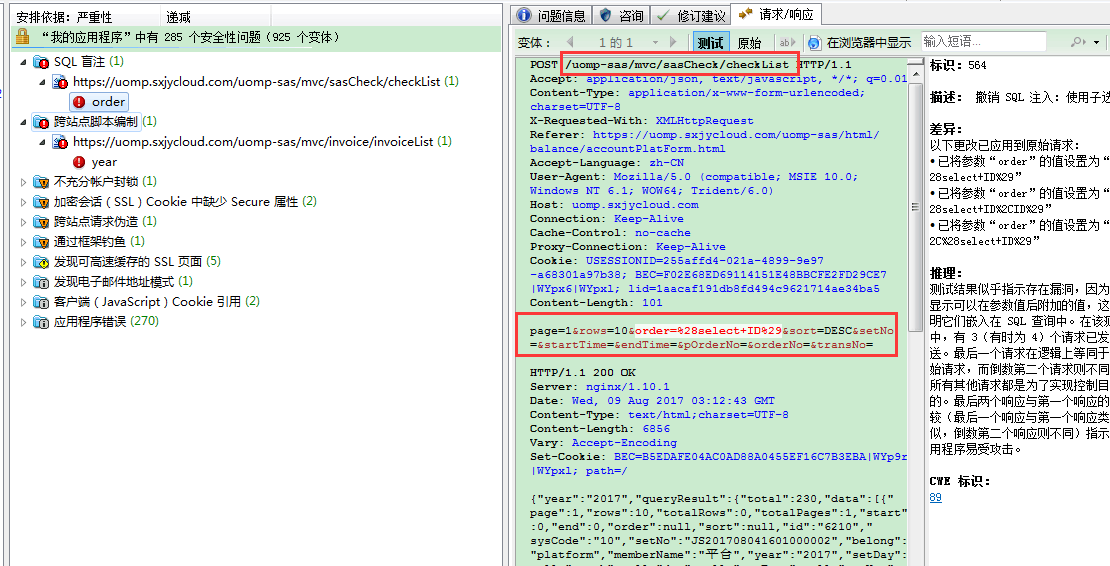

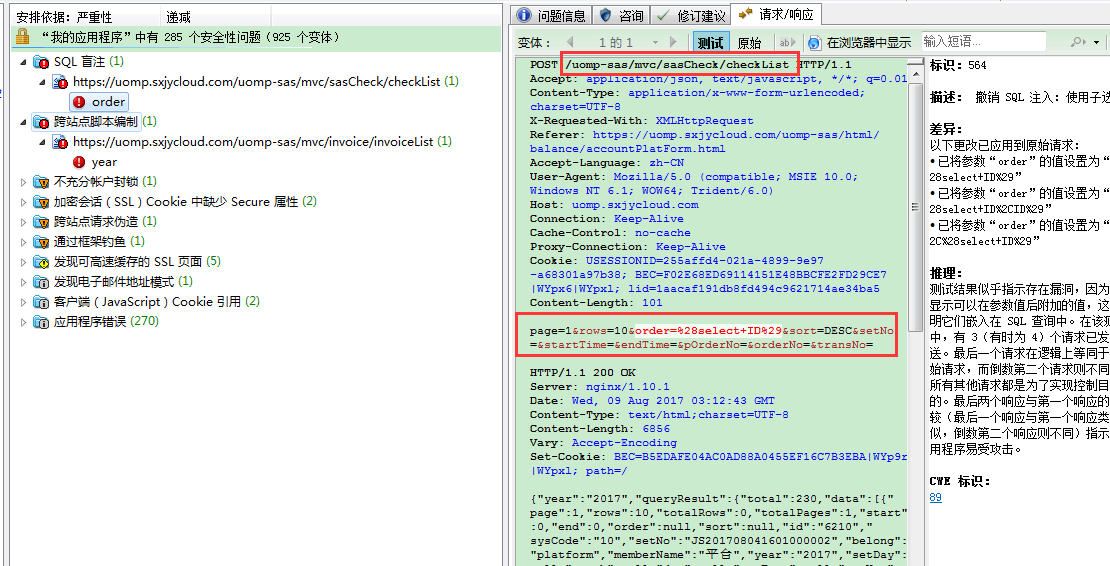

今天测试用IBM的AppScan,对系统进行测试,发现了系统的安全漏洞,分别是SQL盲注和跨站脚本攻击,这两种安全隐患都是利用参数传递的漏洞趁机对系统进行攻击。截图如下:

解决方案(参考网上的例子):自己写一个 Filter,使用 Filter 来过滤浏览器发出的请求。对每个 post 请求的参数过滤一些关键字,替换成安全的,例如:< > ' " \ / # & 。方法是实现一个自定义的 HttpServletRequestWrapper,然后在 Filter 里面调用它,替换掉 getParameter 函数即可,具体步骤如下。

首先,在后台添加一个 XssHttpServletRequestWrapper 类,代码如下。

package com.iss.sas.web.base; import javax.servlet.http.HttpServletRequest; import javax.servlet.http.HttpServletRequestWrapper; public class XssHttpServletRequestWrapper extends HttpServletRequestWrapper { public XssHttpServletRequestWrapper(HttpServletRequest servletRequest) { super(servletRequest); } public String[] getParameterValues(String parameter) { String[] values = super.getParameterValues(parameter); if (values==null) { return null; } int count = values.length; String[] encodedValues = new String[count]; for (int i = 0; i < count; i++) { encodedValues[i] = cleanXSS(values[i]); } return encodedValues; } public String getParameter(String parameter) { String value = super.getParameter(parameter); if (value == null) { return null; } return cleanXSS(value); } public String getHeader(String name) { String value = super.getHeader(name); if (value == null) return null; return cleanXSS(value); } private String cleanXSS(String value) { //You'll need to remove the spaces from the html entities below value = value.replaceAll("<", "& lt;").replaceAll(">", "& gt;"); value = value.replaceAll("\\(", "& #40;").replaceAll("\\)", "& #41;"); value = value.replaceAll("'", "& #39;"); value = value.replaceAll("eval\\((.*)\\)", ""); value = value.replaceAll("[\\\"\\\'][\\s]*javascript:(.*)[\\\"\\\']", "\"\""); value = value.replaceAll("script", ""); return value; } }

然后,同样在后台添加一个过滤器 XssFilter,具体代码如下。

package com.iss.sas.web.base; import java.io.IOException; import javax.servlet.Filter; import javax.servlet.FilterChain; import javax.servlet.FilterConfig; import javax.servlet.ServletException; import javax.servlet.ServletRequest; import javax.servlet.ServletResponse; import javax.servlet.http.HttpServletRequest; public class XssFilter implements Filter { FilterConfig filterConfig = null; public void init(FilterConfig filterConfig) throws ServletException { this.filterConfig = filterConfig; } public void destroy() { this.filterConfig = null; } public void doFilter(ServletRequest request, ServletResponse response, FilterChain chain) throws IOException, ServletException { chain.doFilter(new XssHttpServletRequestWrapper( (HttpServletRequest) request), response); } }

最后,在 web.xml 里面配置一下,所有请求的 getParameter 会被替换,如果参数里面含有敏感词会被替换掉。

<filter>

<filter-name>XssSqlFilter</filter-name>

<filter-class>com.iss.sas.web.base.XssFilter</filter-class>

</filter>

<filter-mapping>

<filter-name>XssSqlFilter</filter-name>

<url-pattern>/*</url-pattern>

<dispatcher>REQUEST</dispatcher>

</filter-mapping>

总结:虽然MyBatis使用占位符的方式接收参数传递,为SQL盲注提供了很好的解决方案,但这只是避免了一部分问题,用户还可以利用参数作为切入点,对网站进行非法攻击,所以还要考虑到对参数的危险字符进行过滤和拦截。

浙公网安备 33010602011771号

浙公网安备 33010602011771号