使用burp进行brute force破解

前期准备

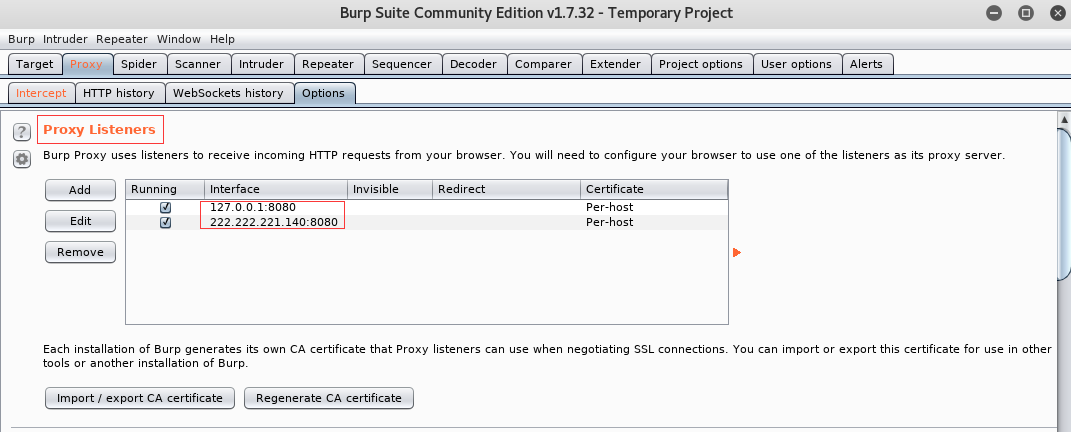

首先设置好burp的代理端口,并设置好浏览器的代理为相同的ip和端口

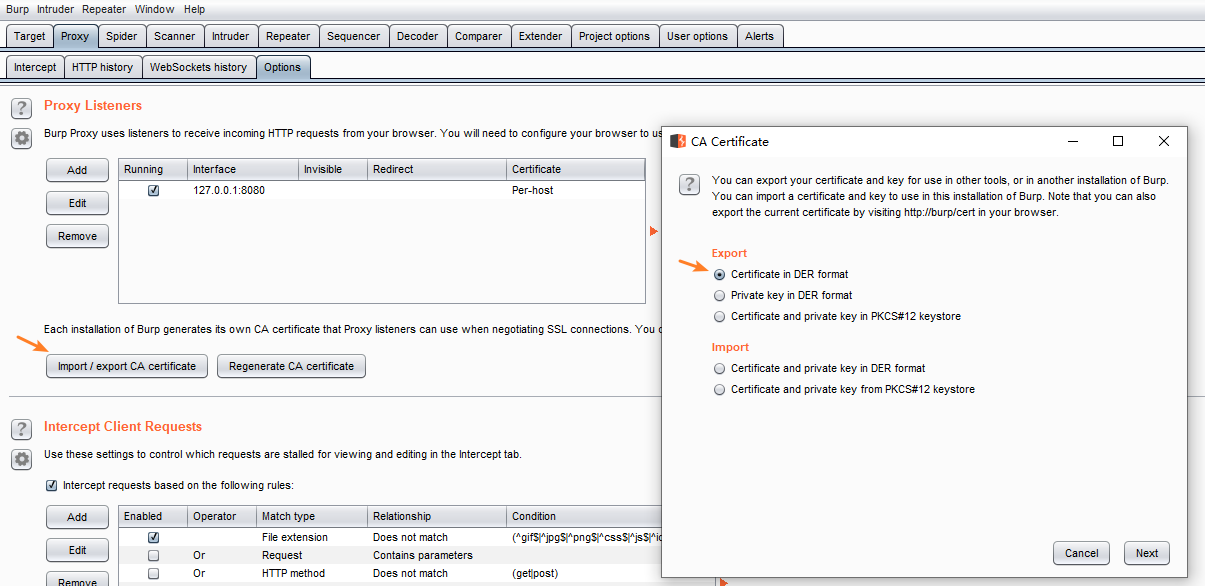

安装证书

在浏览器中输入开启的IP:端口下载der证书,点击右侧的CA下载证书

或者用下面这种方式制作一个CA证书

在谷歌浏览器设置中 -》管理证书 -》受信任的根证书颁发机构 -》 导入时格式选择*,找到der文件 添加der证书即可。

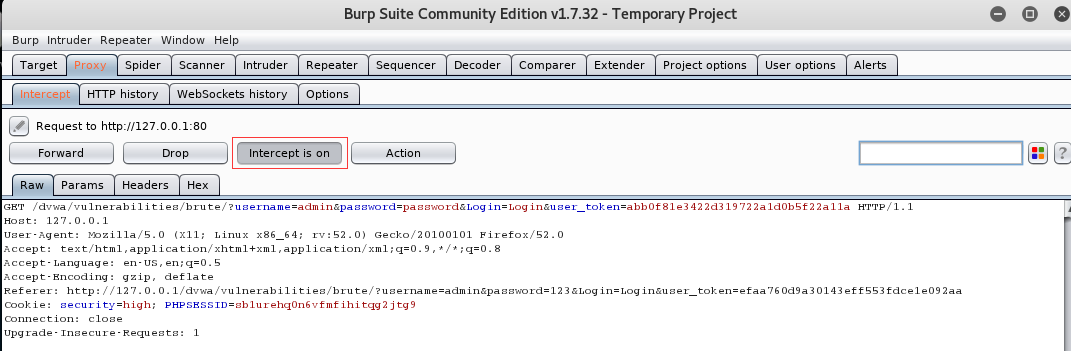

因为要修改数据包,所以intercept改为on

Burp使用

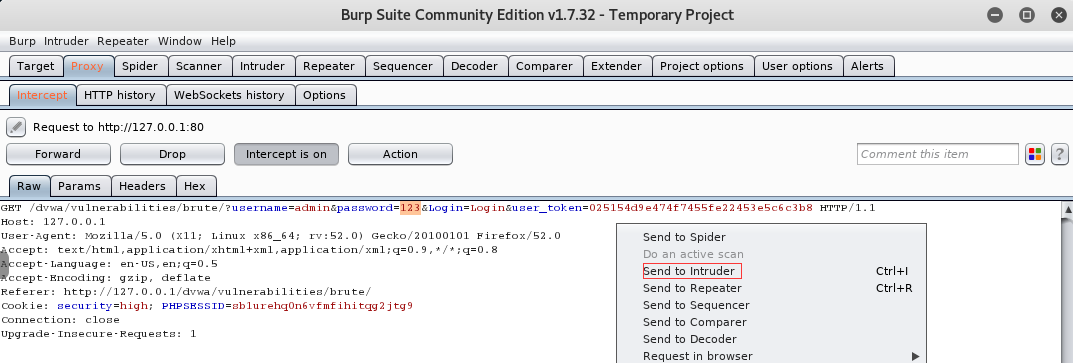

拦截

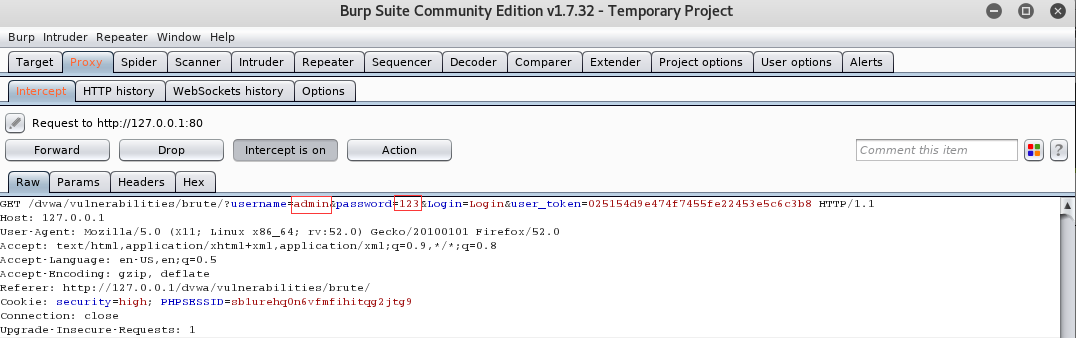

首先随便输入密码123,然后拦截数据包,找到密码

添加到Intruder

右击Send to Intruder,快捷键Ctrl + I

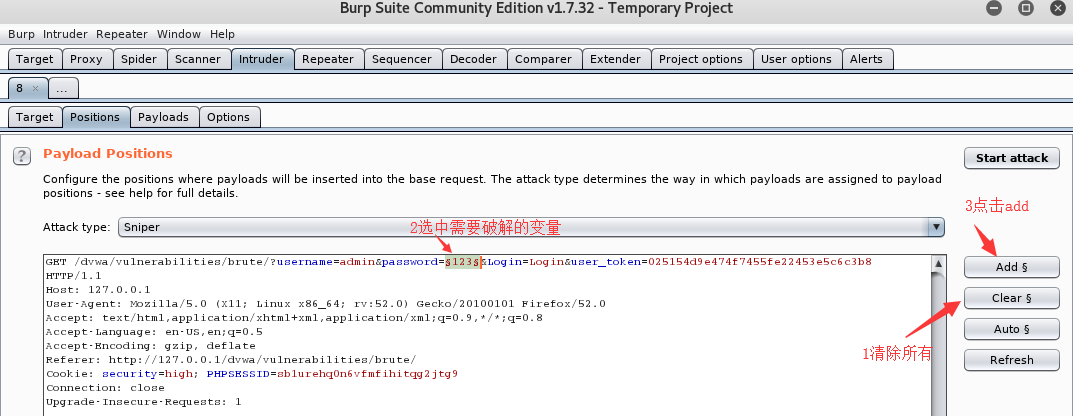

设置变量

然后在Position选项中设置需要破解的变量。Burpsuite会自动设置许多变量,单击“Clear”按钮,把默认变量全部清除,然后选中密码123,单击“Add”按钮将之设为需要破解的变量。

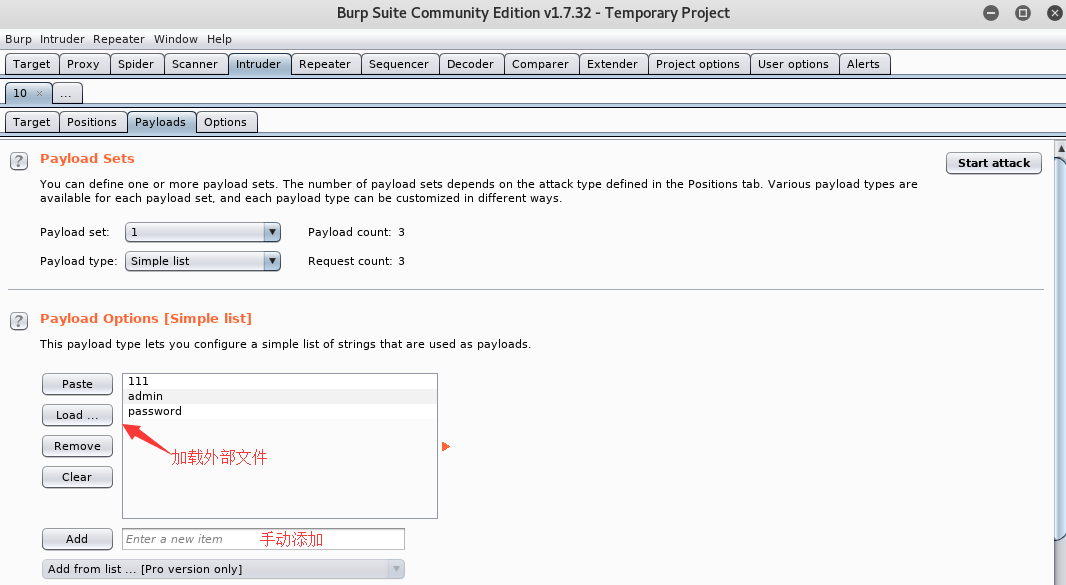

设置字典文件

可以手动添加密码,也可以添加外部文件。外部文件可以用crunch制作字典

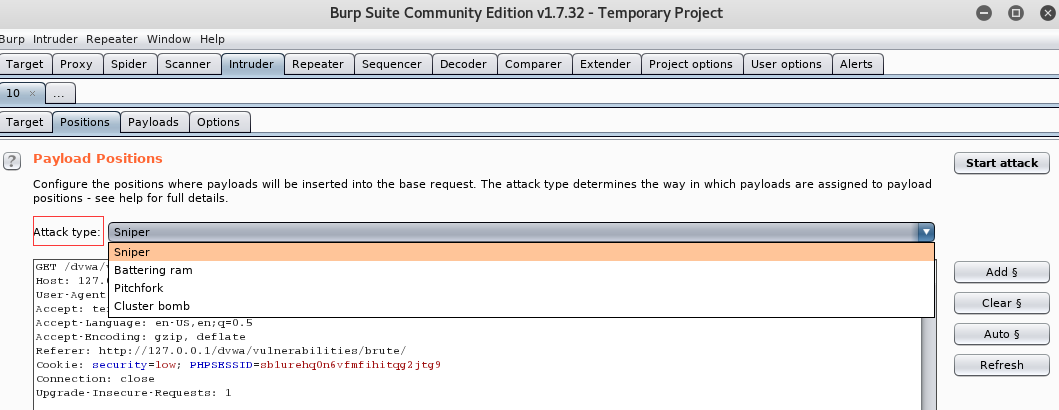

选择攻击类型

Sniper标签 这个是我们最常用的,Sniper是狙击手的意思。这个模式会使用单一的payload【就是导入字典的payload】组。它会针对每个position中$$位置设置payload。这种攻击类型适合对常见漏洞中的请求参数单独地进行测试。攻击中的请求总数应该是position数量和payload数量的乘积。

Battering ram – 这一模式是使用单一的payload组。它会重复payload并且一次把所有相同的payload放入指定的位置中。这种攻击适合那种需要在请求中把相同的输入放到多个位置的情况。请求的总数是payload组中payload的总数。简单说就是一个playload字典同时应用到多个position中

Pitchfork – 这一模式是使用多个payload组。对于定义的位置可以使用不同的payload组。攻击会同步迭代所有的payload组,把payload放入每个定义的位置中。比如:position中A处有a字典,B处有b字典,则a【1】将会对应b【1】进行attack处理,这种攻击类型非常适合那种不同位置中需要插入不同但相关的输入的情况。请求的数量应该是最小的payload组中的payload数量

Cluster bomb – 这种模式会使用多个payload组。每个定义的位置中有不同的payload组。攻击会迭代每个payload组,每种payload组合都会被测试一遍。比如:position中A处有a字典,B处有b字典,则两个字典将会循环搭配组合进行attack处理这种攻击适用于那种位置中需要不同且不相关或者未知的输入的攻击。攻击请求的总数是各payload组中payload数量的乘积。

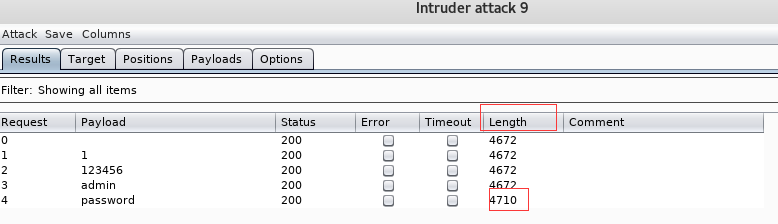

获取结果

点击start attack,结果根据length排序,和其他不同的那个密码是对的。

防御

使用token机制,并限制最大登录失败次数。

参考:https://blog.csdn.net/u011781521/article/details/54964926

浙公网安备 33010602011771号

浙公网安备 33010602011771号