20222310 2024-2025-1 《网络与系统攻防技术》实验五实验报告

一、实验内容

1.从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取以下信息

(1)DNS注册人及联系方式

(2)该域名对应IP地址

(3)IP地址注册人及联系方式

(4)IP地址所在国家、城市和具体地理位置

2.尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置

3.使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令

(1)靶机IP地址是否活跃

(2)靶机开放了哪些TCP和UDP端口

(3)靶机安装了什么操作系统,版本是多少

(4)靶机上安装了哪些服务

4.使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令

(1)靶机上开放了哪些端口

(2)靶机各个端口上网络服务存在哪些安全漏洞

(3)你认为如何攻陷靶机环境,以获得系统访问权

5.

(1)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题

(2)并练习使用Google hack搜集技能完成搜索(至少10种搜索方法)

二、实验过程

1.从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取以下信息

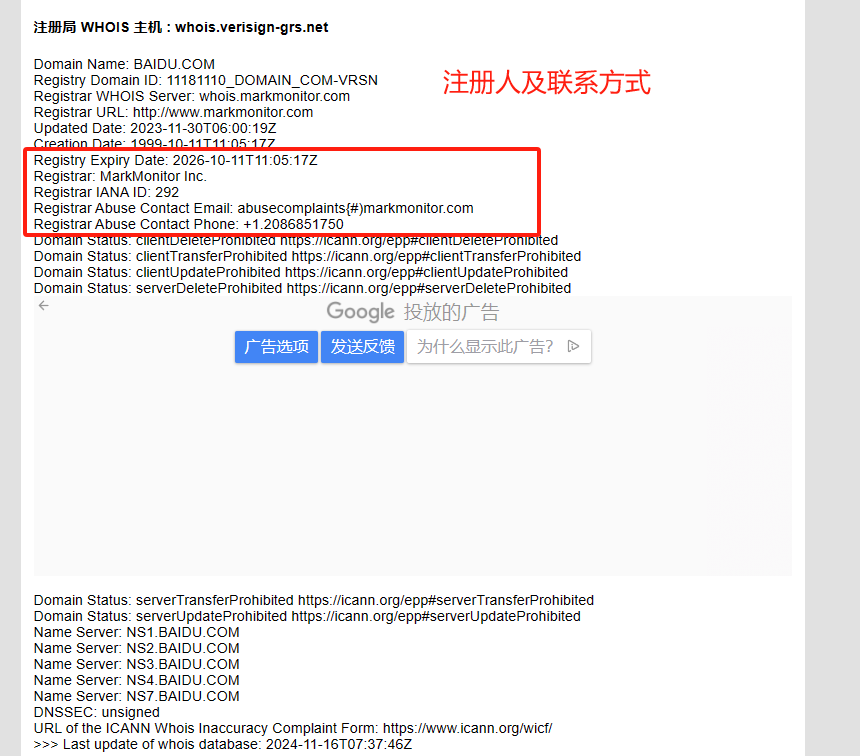

(1)DNS注册人及联系方式

我选择baidu.com进行DNS域名查询

首先,我们可以访问 www.whois365.com (一个支持全球域名WHOIS查询的网站),然后在里面输入baidu.com,获取我们想要得到的信息

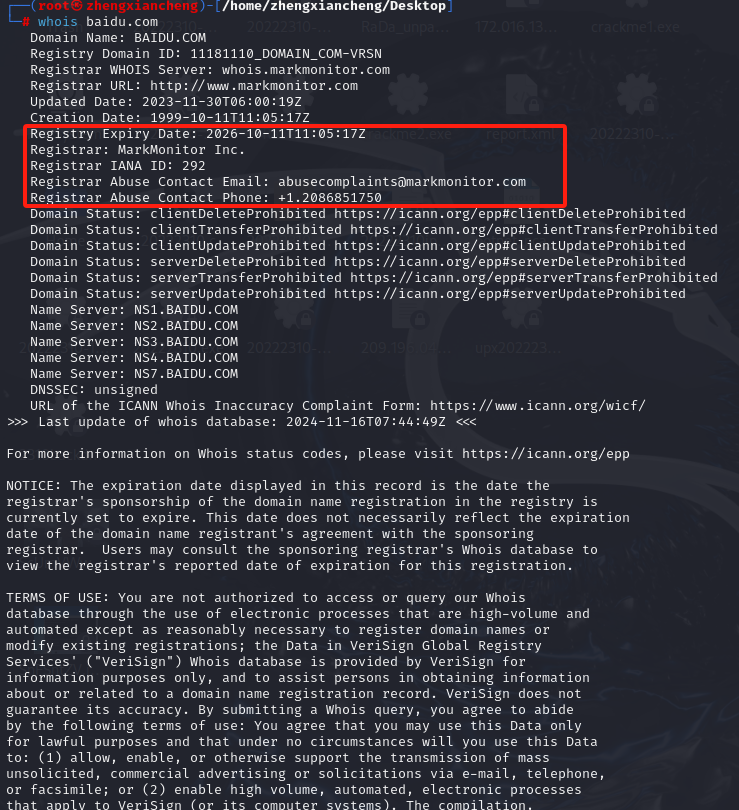

其次,我们也可以在kali终端输入whois baidu.com,也可以得到相关信息

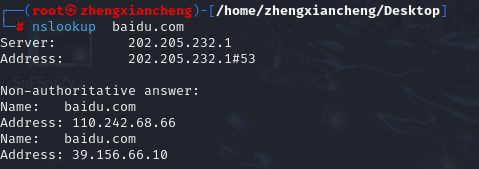

(2)该域名对应IP地址

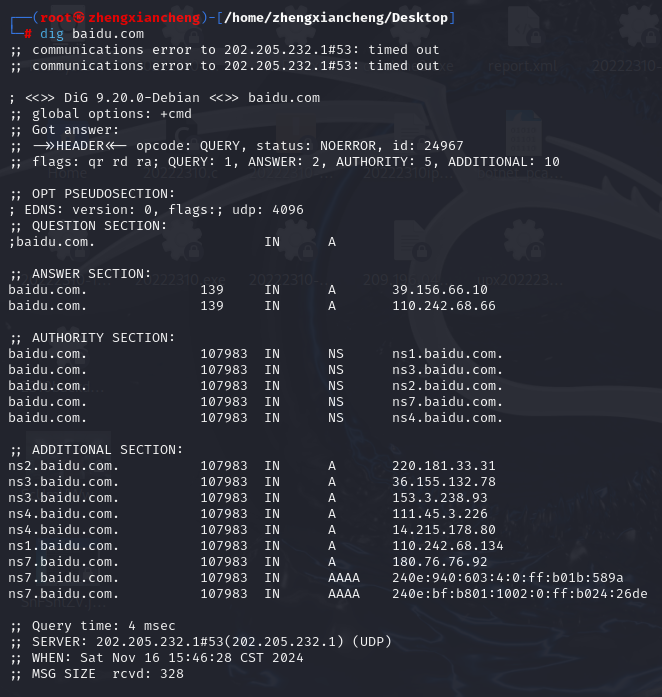

kali输入nslookup baidu.com,dig baidu.com,都可以获取DNS对应的IP地址

(3)IP地址注册人及联系方式

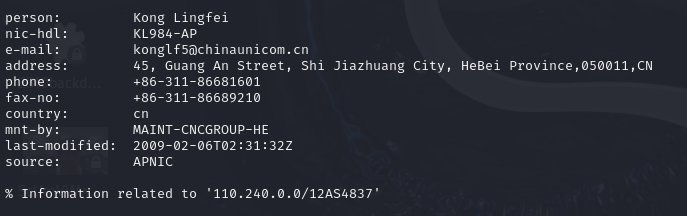

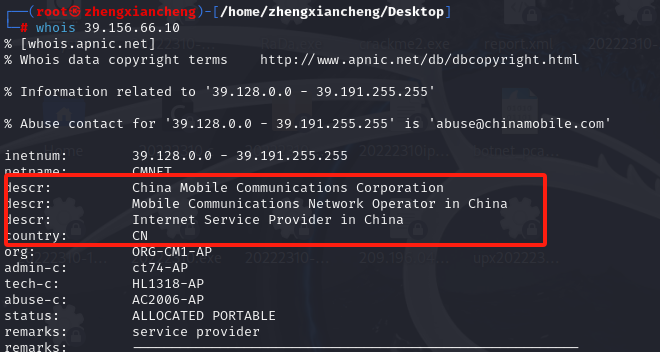

kali输入whois 39.156.66.10,whois 110.242.68.66,获得IP地址注册人及联系方式

(4)IP地址所在国家、城市和具体地理位置

在(3)输出的结果中,我们可以找到IP地址所在国家

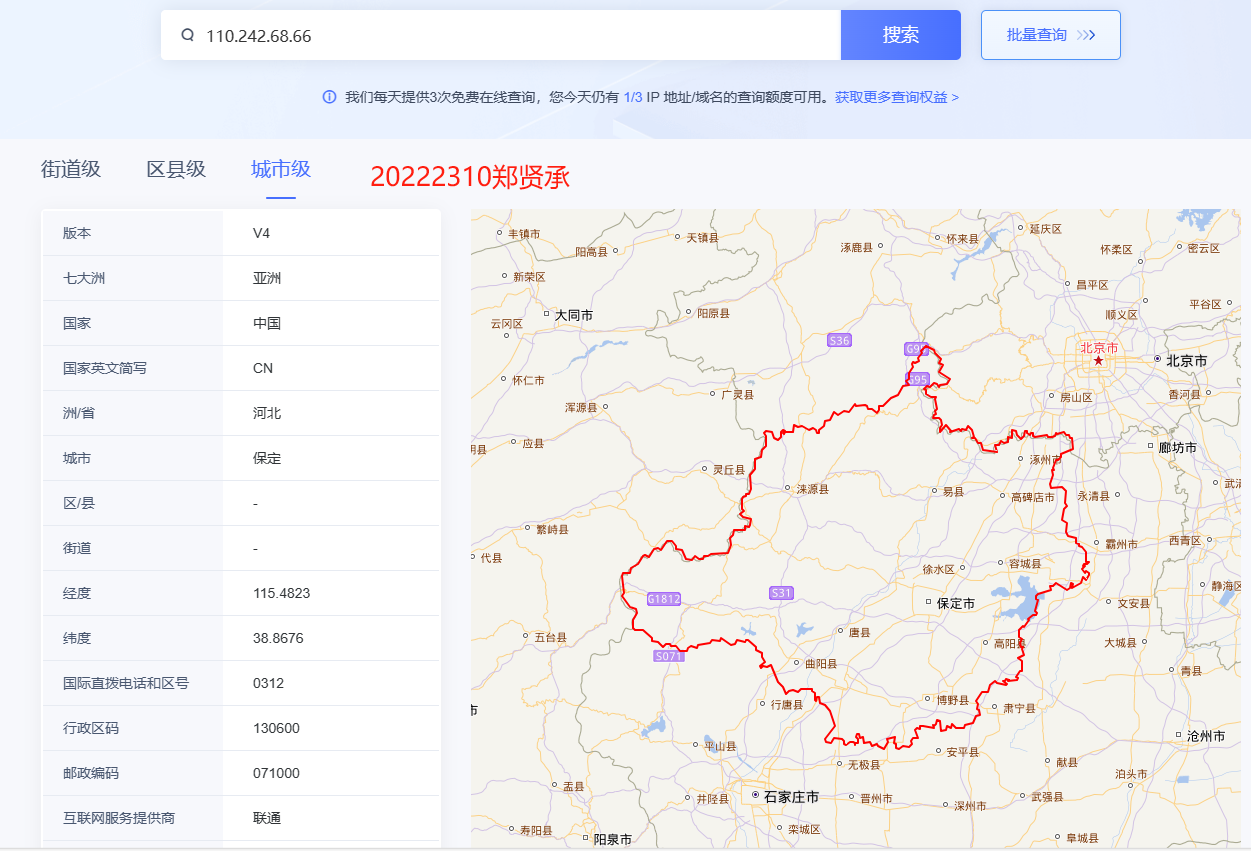

然后我们使用IP属地查询工具获取IP所在的城市和具体地理位置

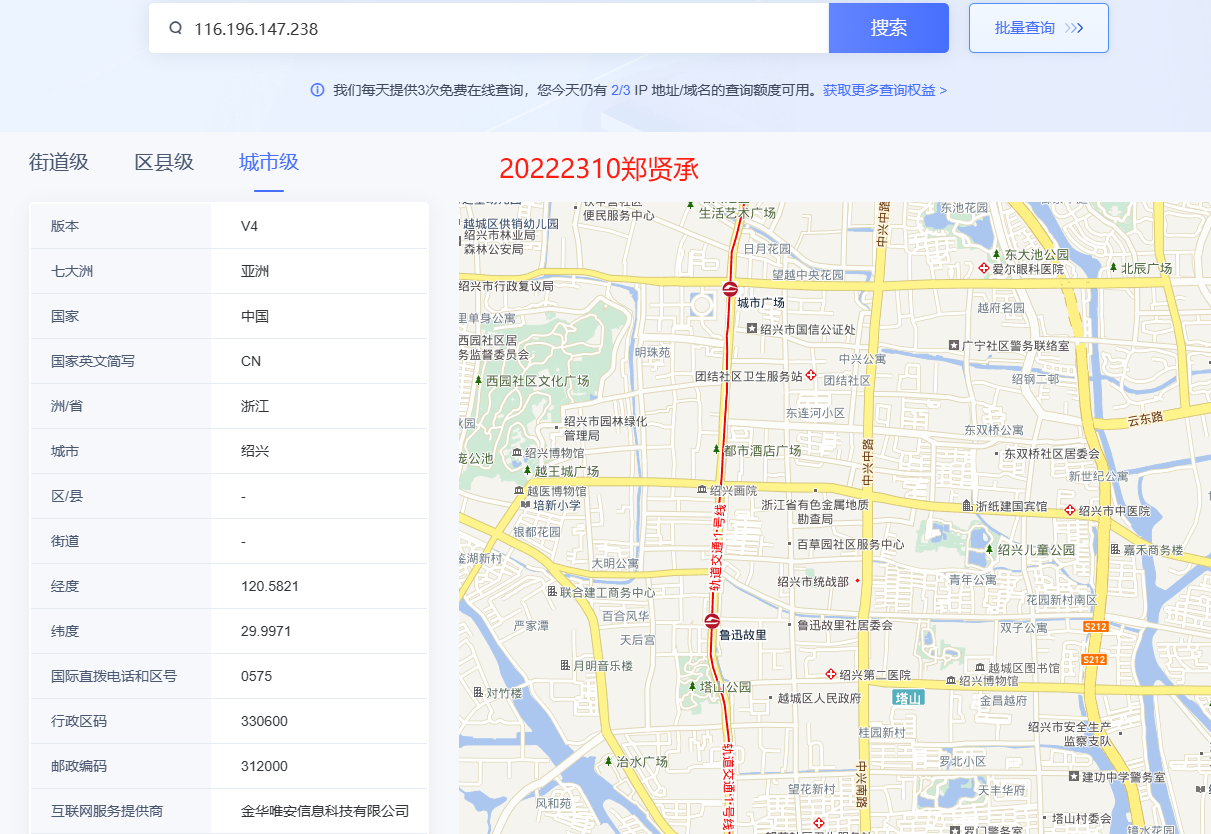

2.尝试获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置

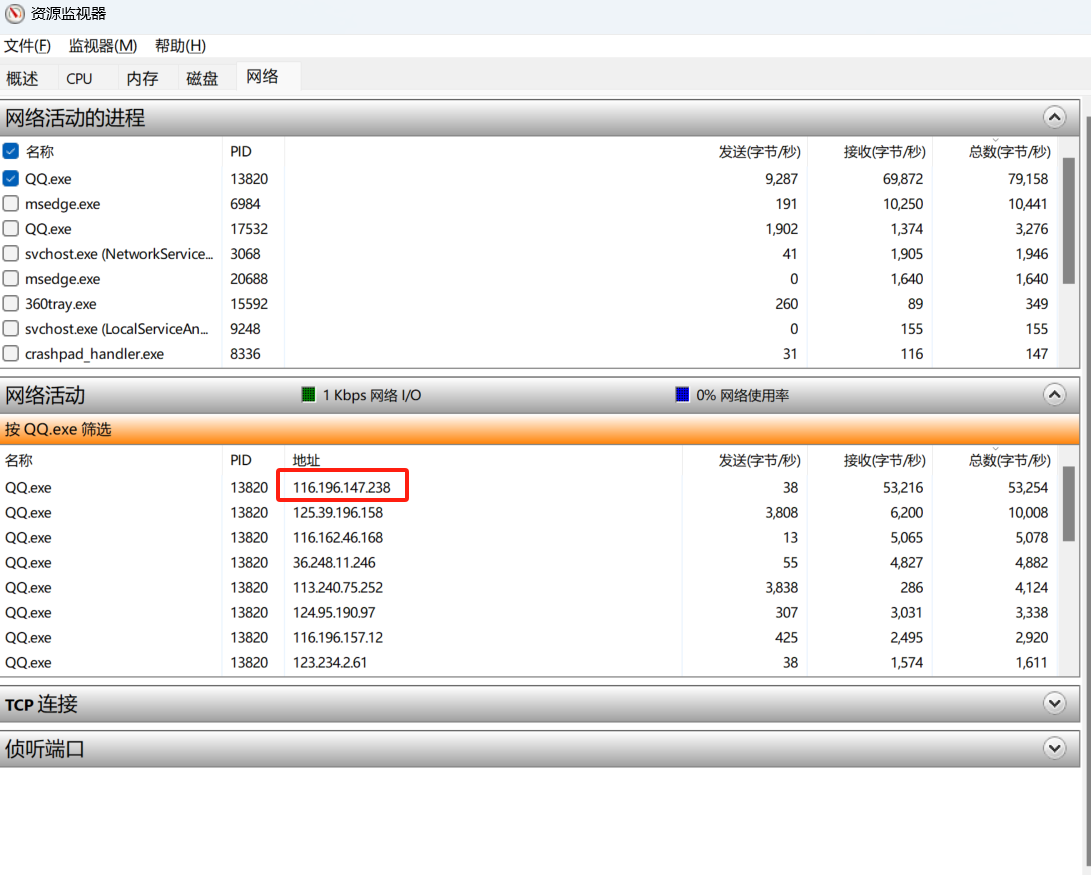

windows主机打开资源监视器,查看网络,选中QQ.exe,查看网络活动,我们查询第一个IP地址的地理信息

3.使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令

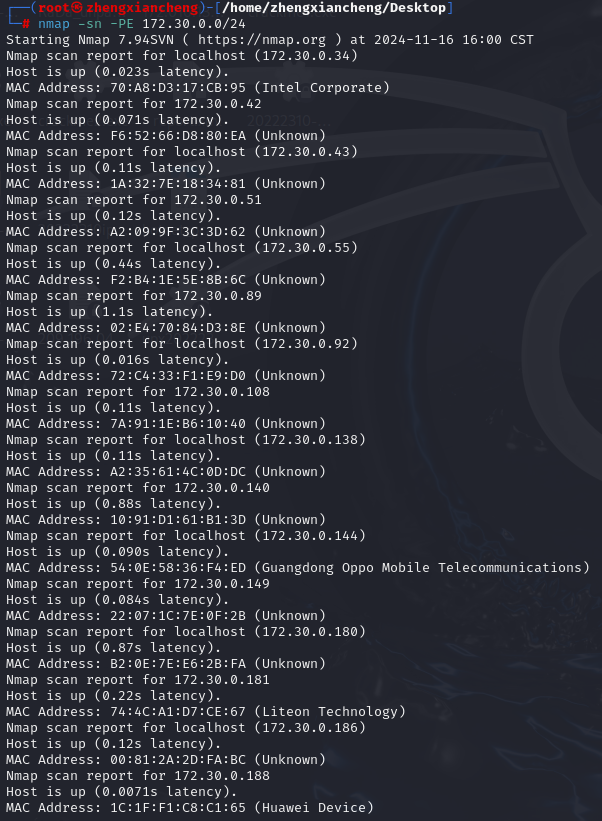

(1)靶机IP地址是否活跃

kali终端输入nmap -sn -PE 172.30.0.0/24,对当前所在网段进行扫描,发现了很多活跃主机

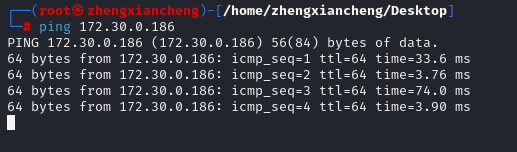

选择IP为172.30.0.186的主机进行ping测试,发现可以ping通

(2)靶机开放了哪些TCP和UDP端口

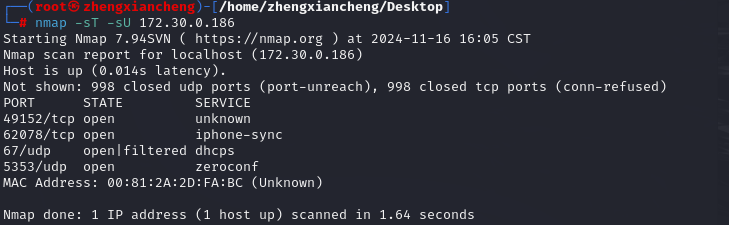

kali终端输入nmap -sT -sU 172.30.0.186

TCP开放端口:49152,62078

UDP开放端口:5353

其中67号UDP端口可能开放,也可能被过滤

(3)靶机安装了什么操作系统,版本是多少

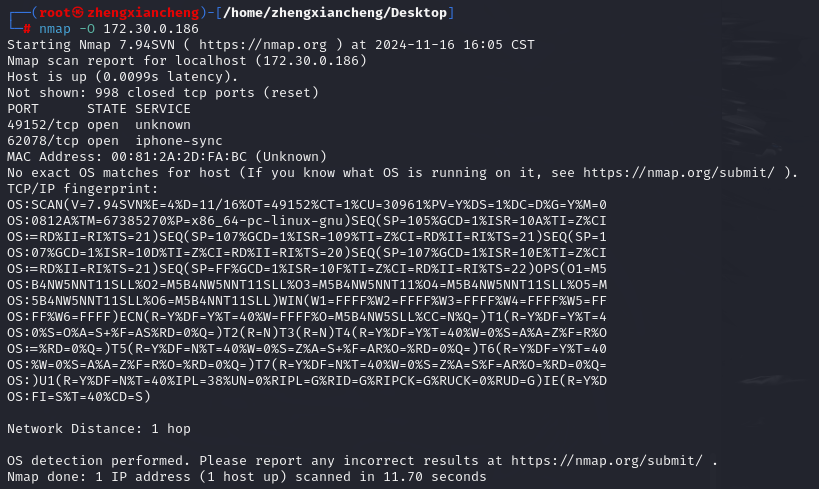

kali终端输入nmap -0 172.30.0.186

发现这是个iPhone操作系统,版本未知

(4)靶机上安装了哪些服务

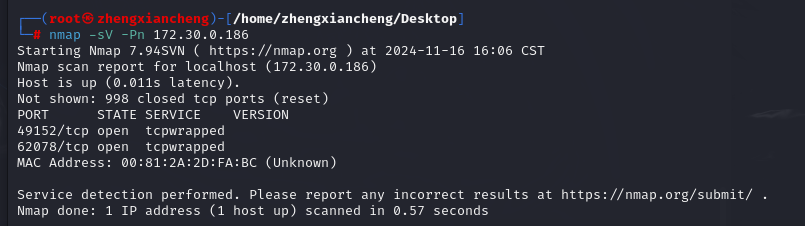

kali终端输入nmap -sv -Pn 172.30.0.186

从开放的端口来看,只能得知安装了tcpwrapped服务

4.使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令

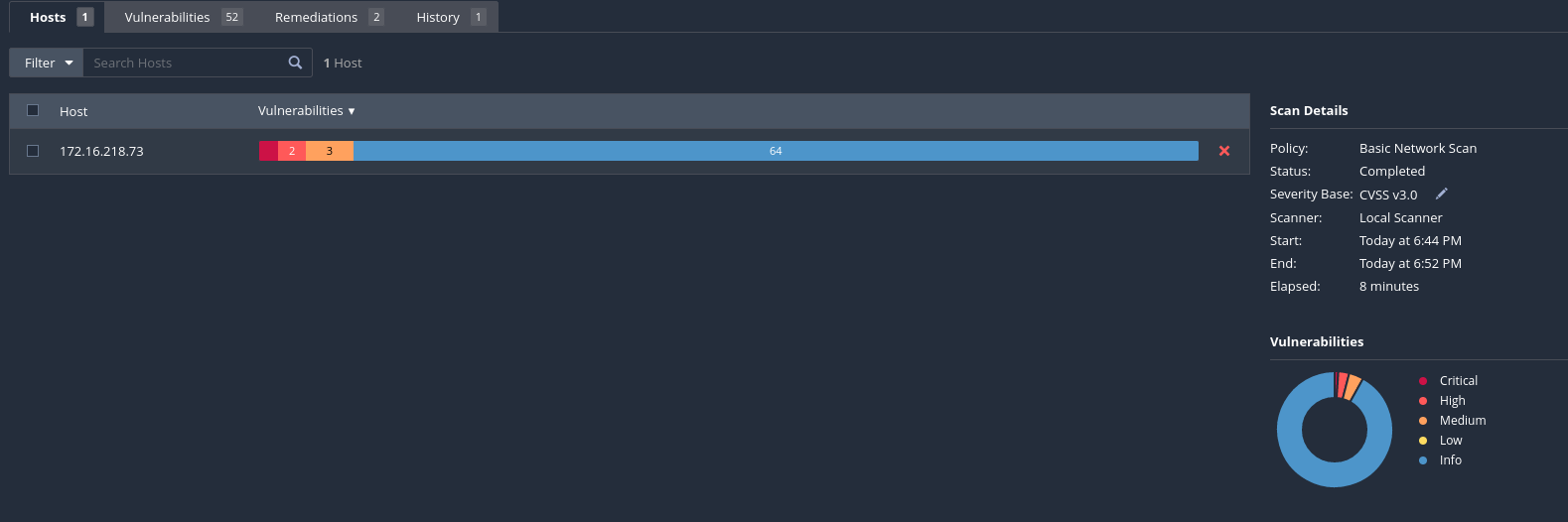

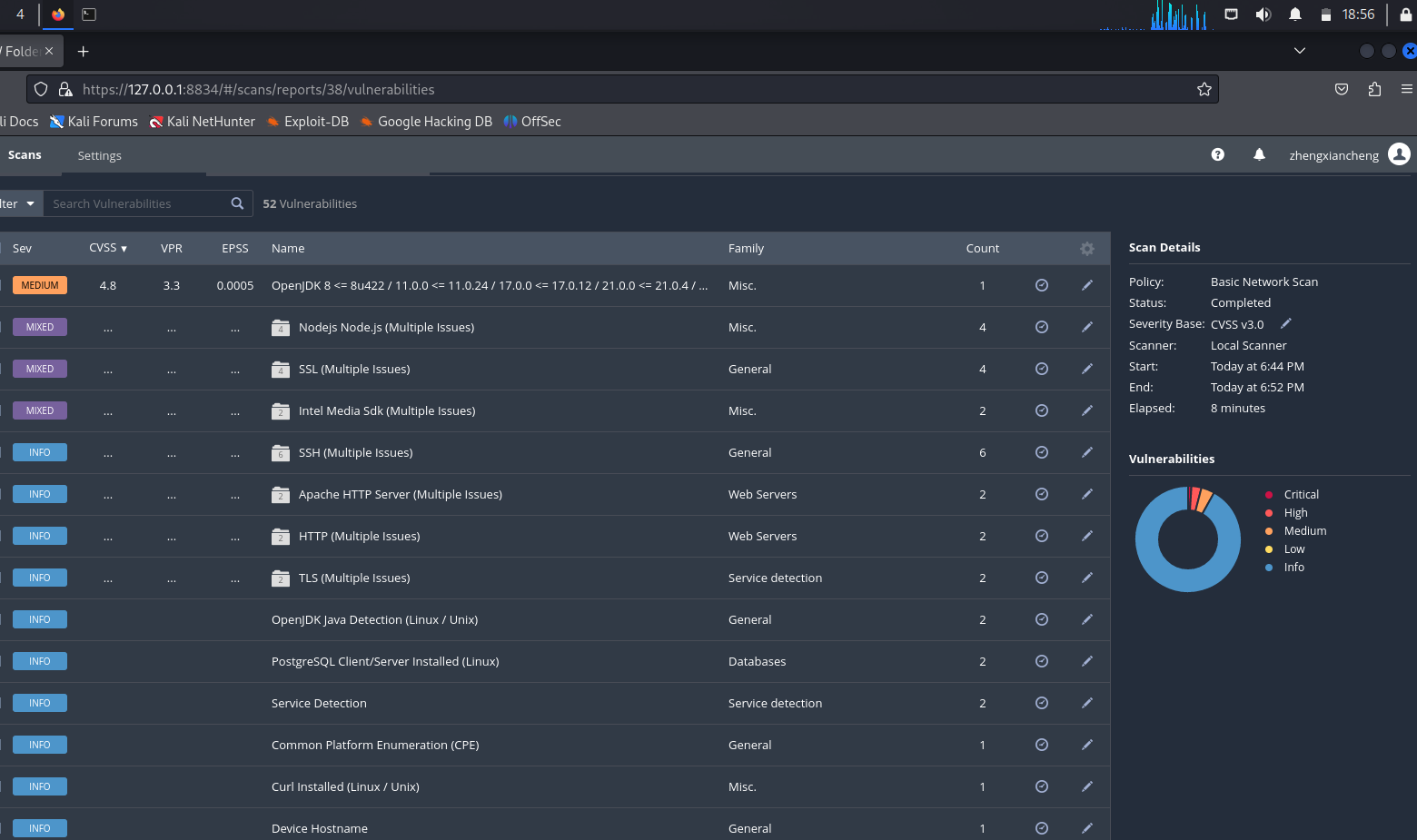

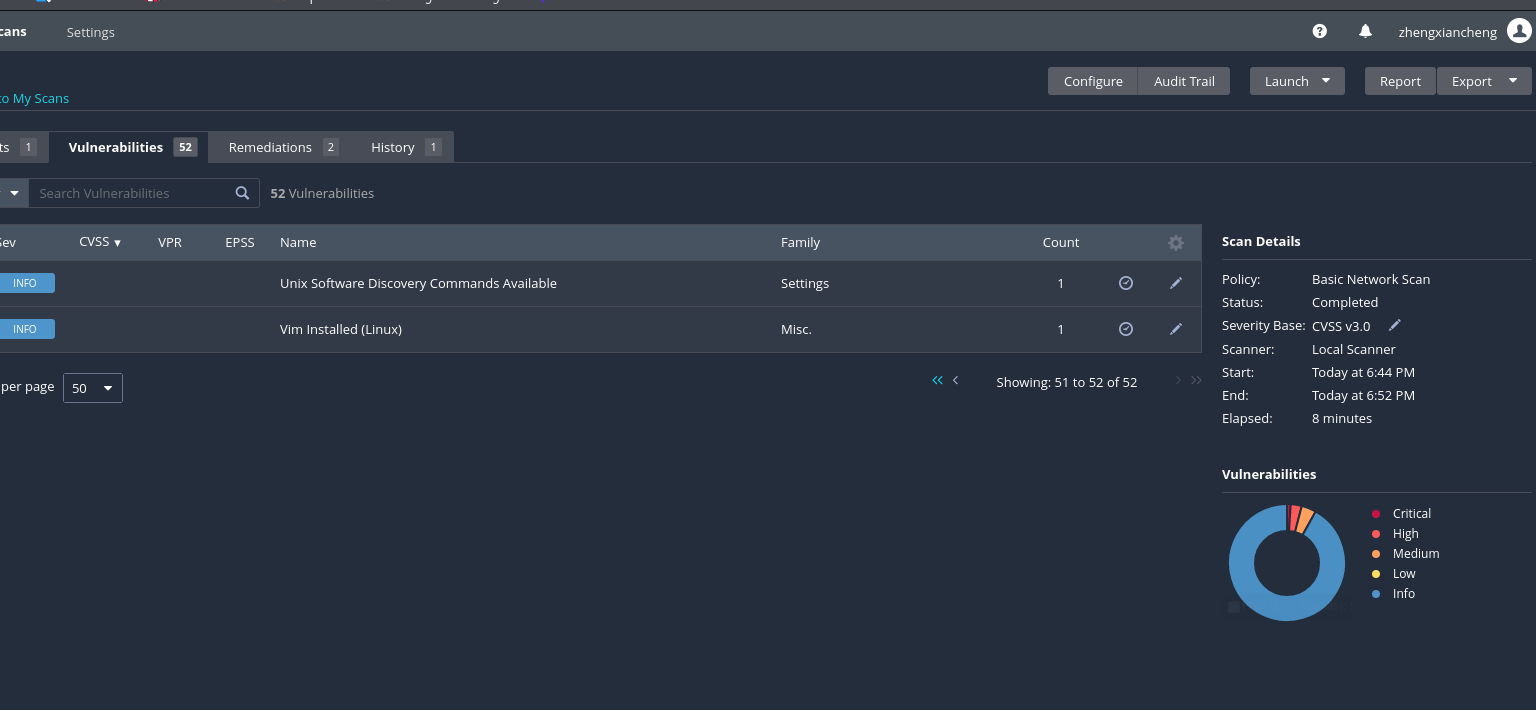

配置好Nessus环境以后,直接新建一个扫描,选择Basic Network Scan,Targets输入想要攻击的IP,Save后直接开始扫描,扫描结果如图,一共扫描出了52个漏洞,包括严重漏洞,高危漏洞,中危漏洞和普通漏洞

(1)靶机上开放了哪些端口

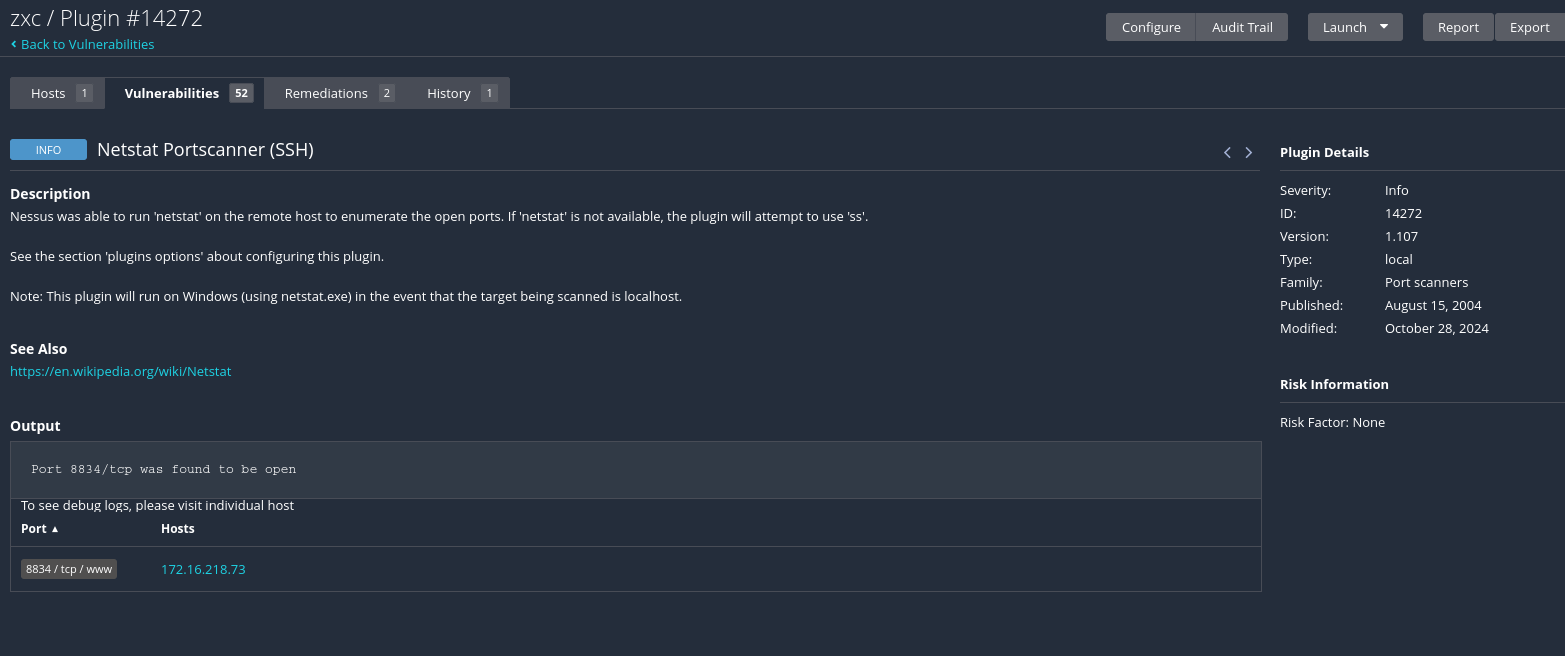

Vulnerabilities中,点开Netstat Portscanner,发现8834号tcp端口开放

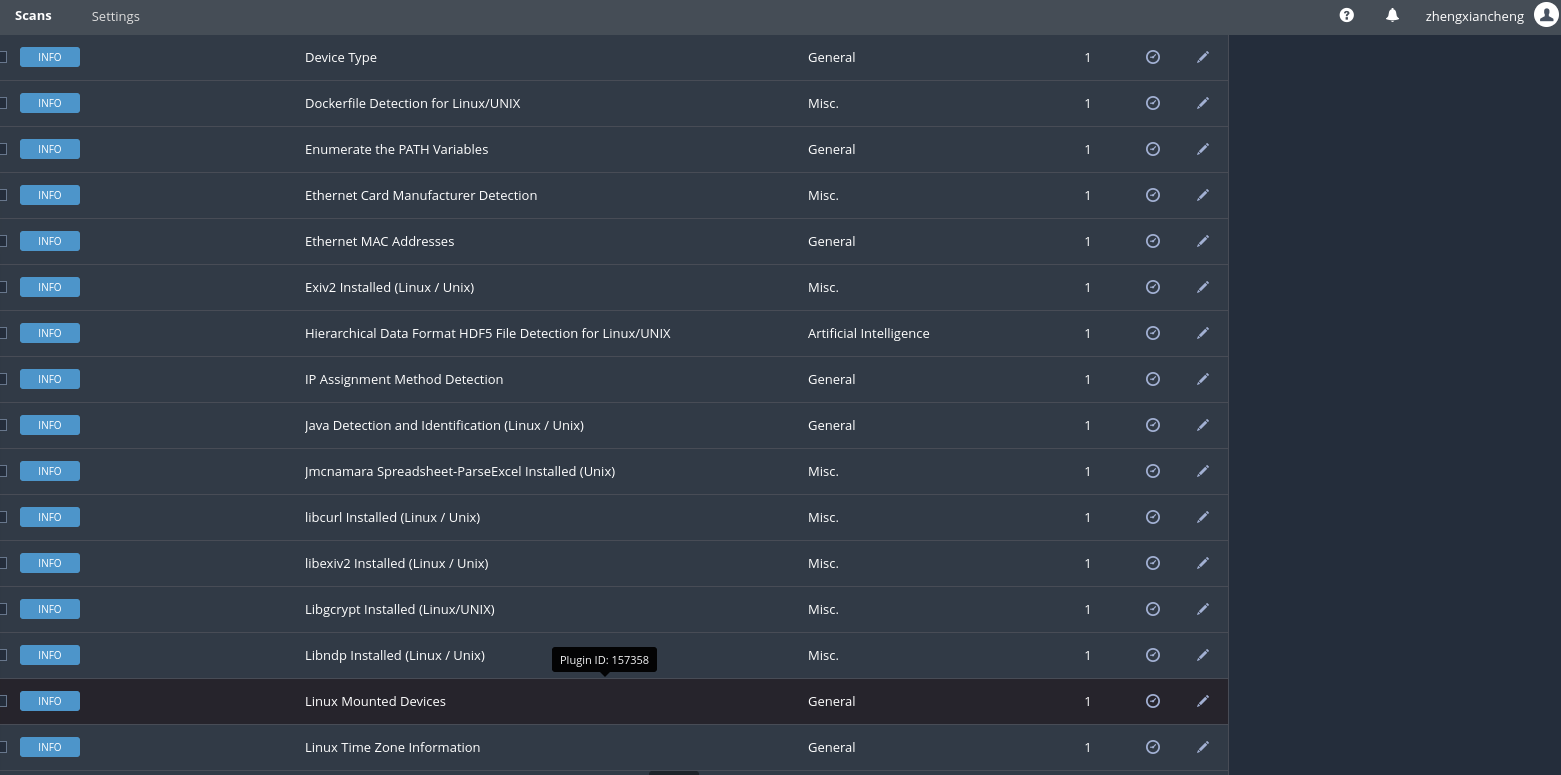

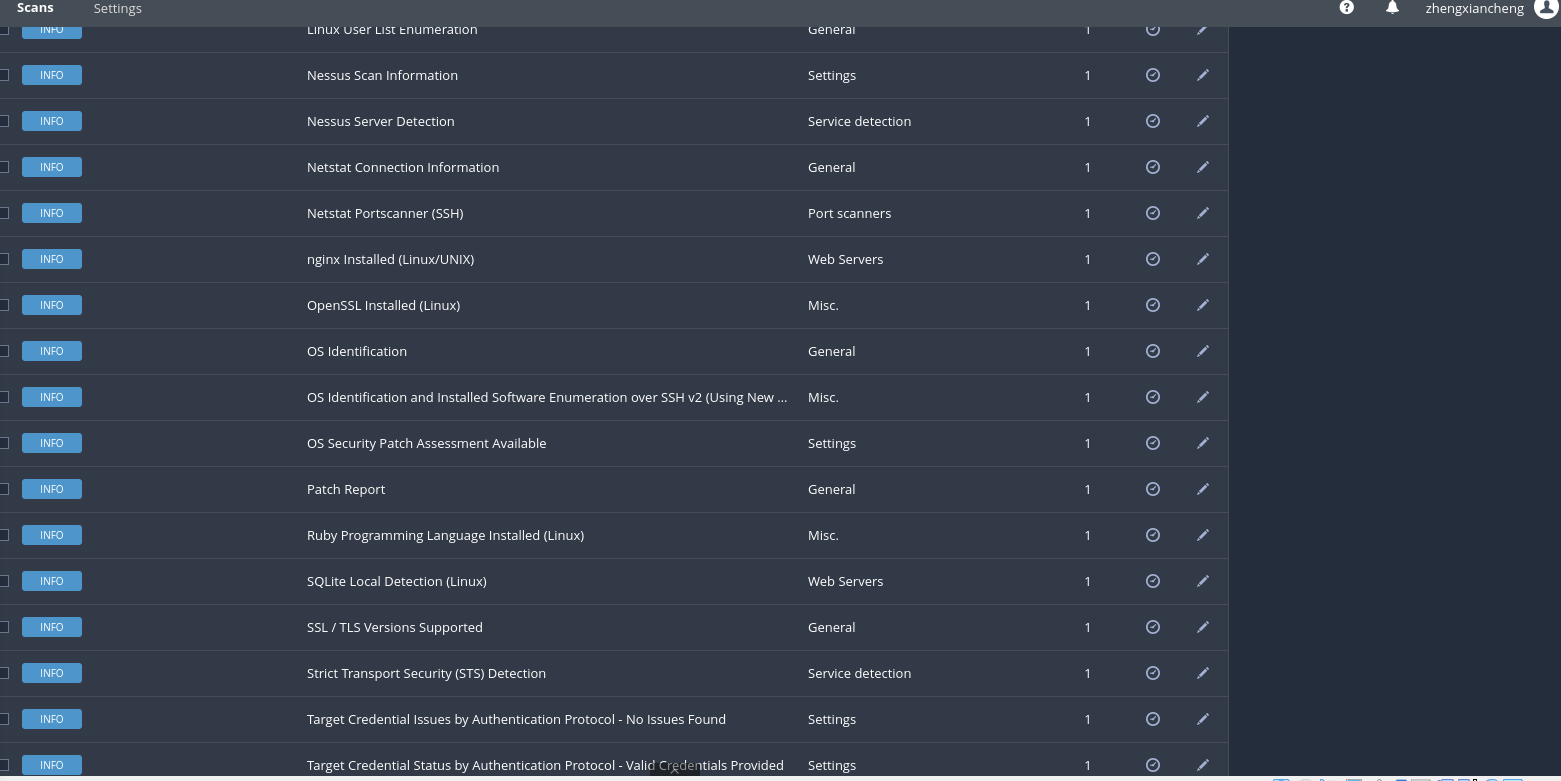

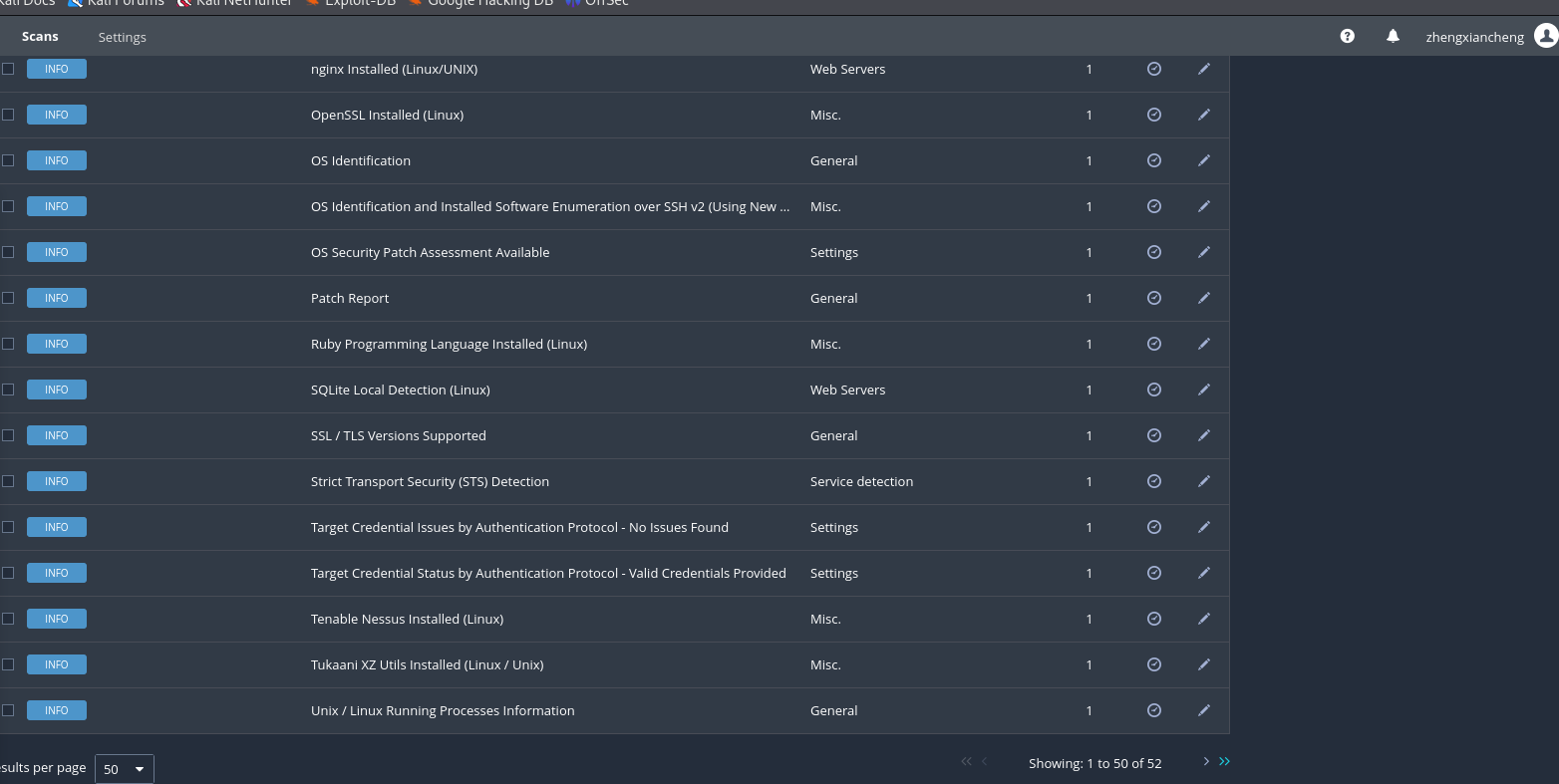

(2)靶机各个端口上网络服务存在哪些安全漏洞

扫描到的漏洞如下

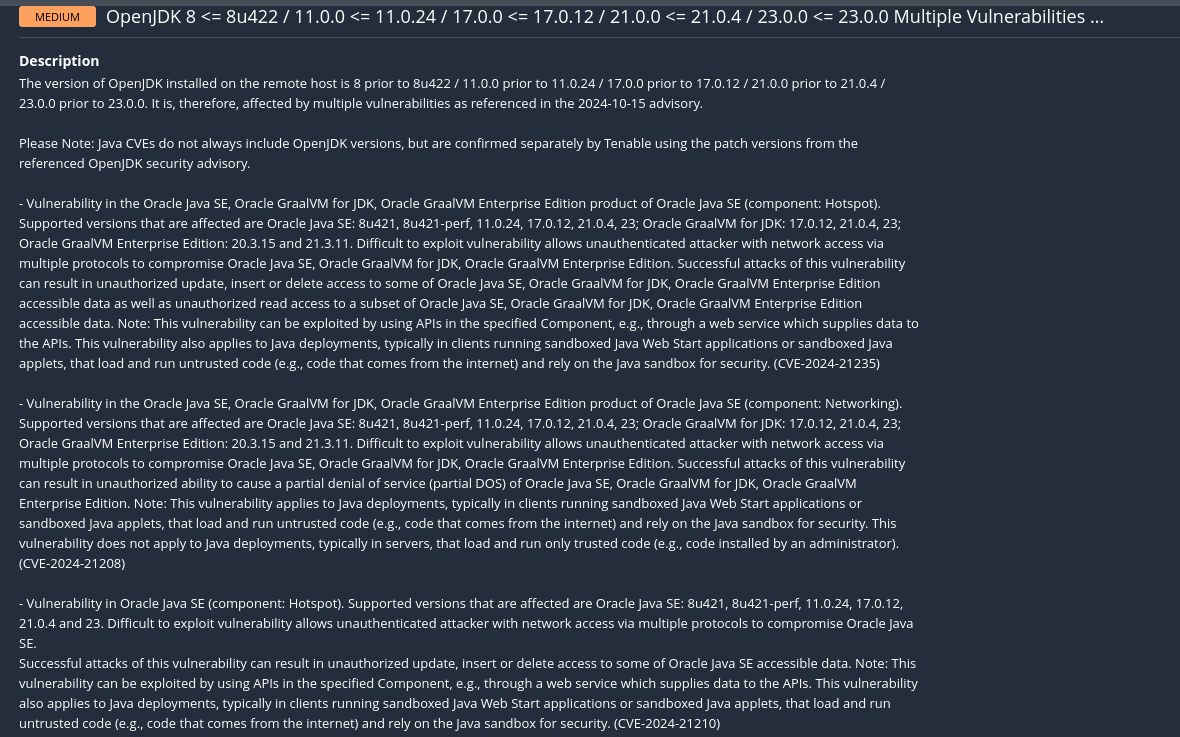

下图中的漏洞是关于OpenJDK的多个漏洞。具体来说,这些漏洞影响了OpenJDK的多个版本,包括8版本(8u422之前的版本)、11版本(11.0.0至11.0.24之前的版本)、17版本(17.0.0至17.0.12之前的版本)、21版本(21.0.0至21.0.4之前的版本)以及23版本(23.0.0之前的版本)。

(3)你认为如何攻陷靶机环境,以获得系统访问权

利用OpenJDK的漏洞,通过网络访问并利用多种协议来攻击受影响的Oracle Java SE、Oracle GraalVM for JDK以及Oracle GraalVM Enterprise Edition产品,成功的攻击可以导致对Oracle Java SE、Oracle GraalVM for JDK以及Oracle GraalVM Enterprise Edition中可访问数据的未经授权的更新、插入或删除访问,以及部分未经授权的读取访问。

5.

(1)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题

通过搜索自己的名字,名字+学号,名字+身份证号,名字+手机号的组合,发现都没有与自己有关的信息,说明自己没有隐私和信息泄露的问题

(2)并练习使用Google hack搜集技能完成搜索

intitle:管理员登陆

insite:cg.cs.tsinghua.edu.cn

北京电子科技学院.pdf

site:baidu.com

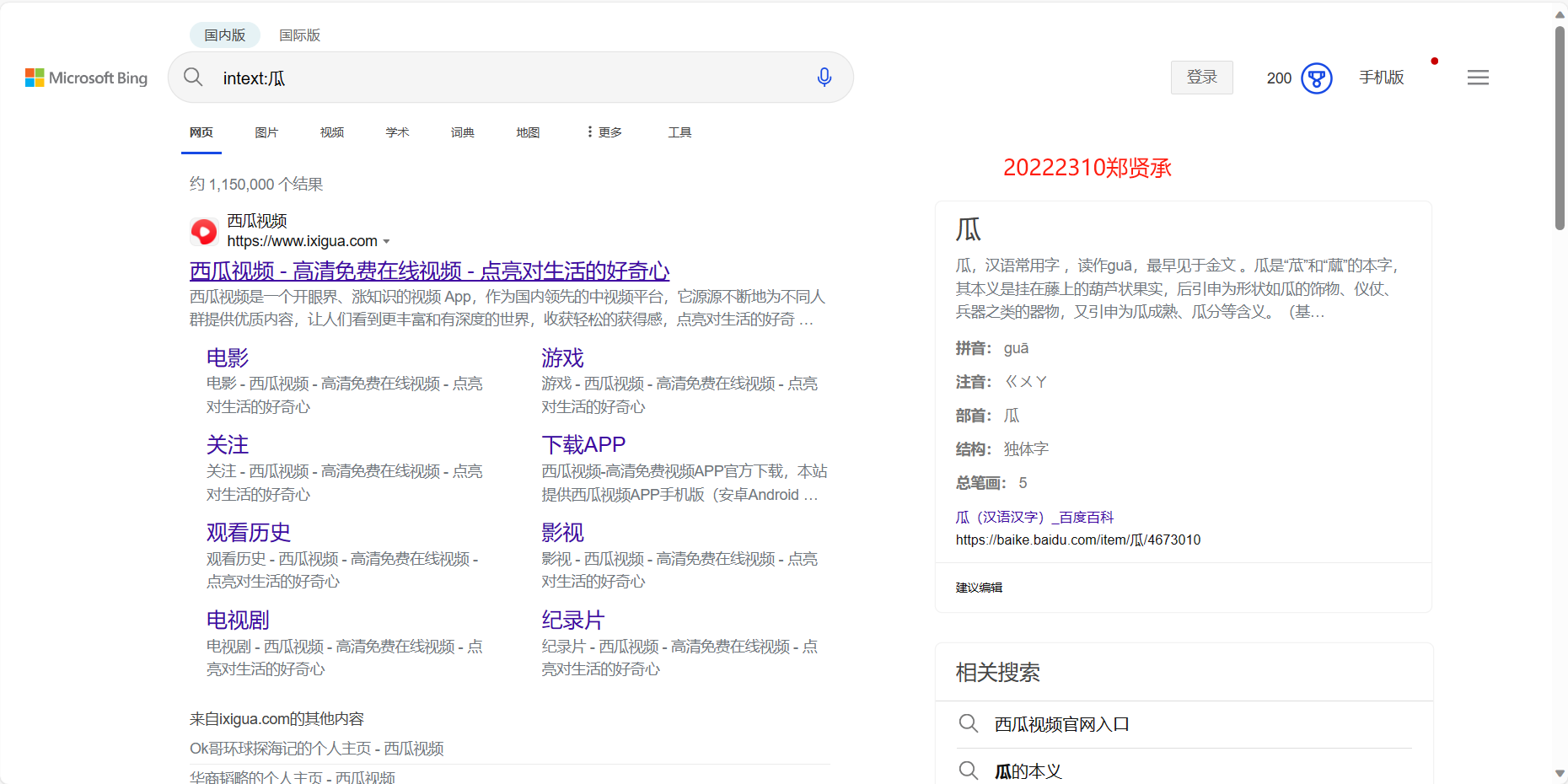

intext:瓜

allintitle:李子柒

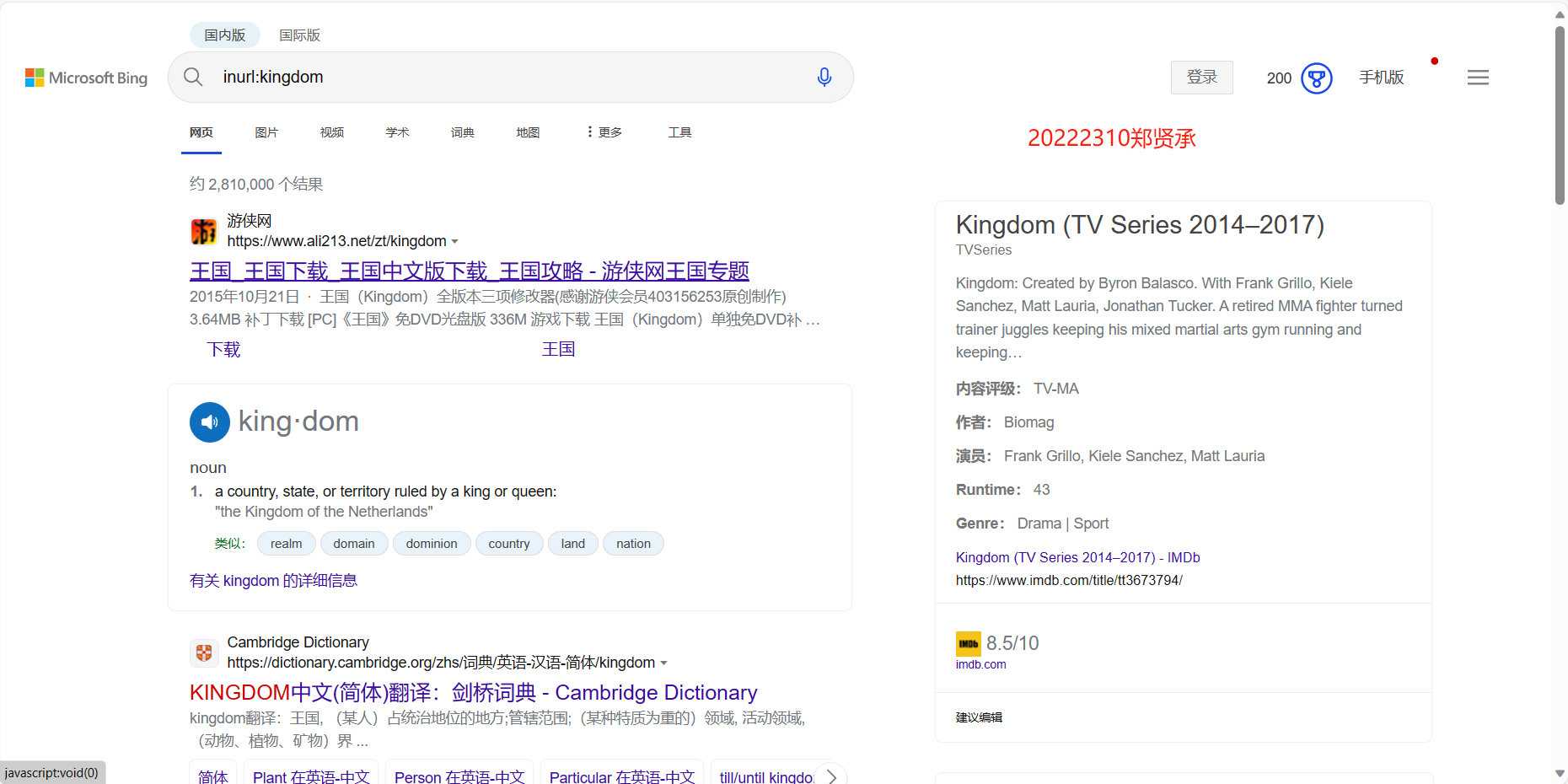

inurl:kingdom

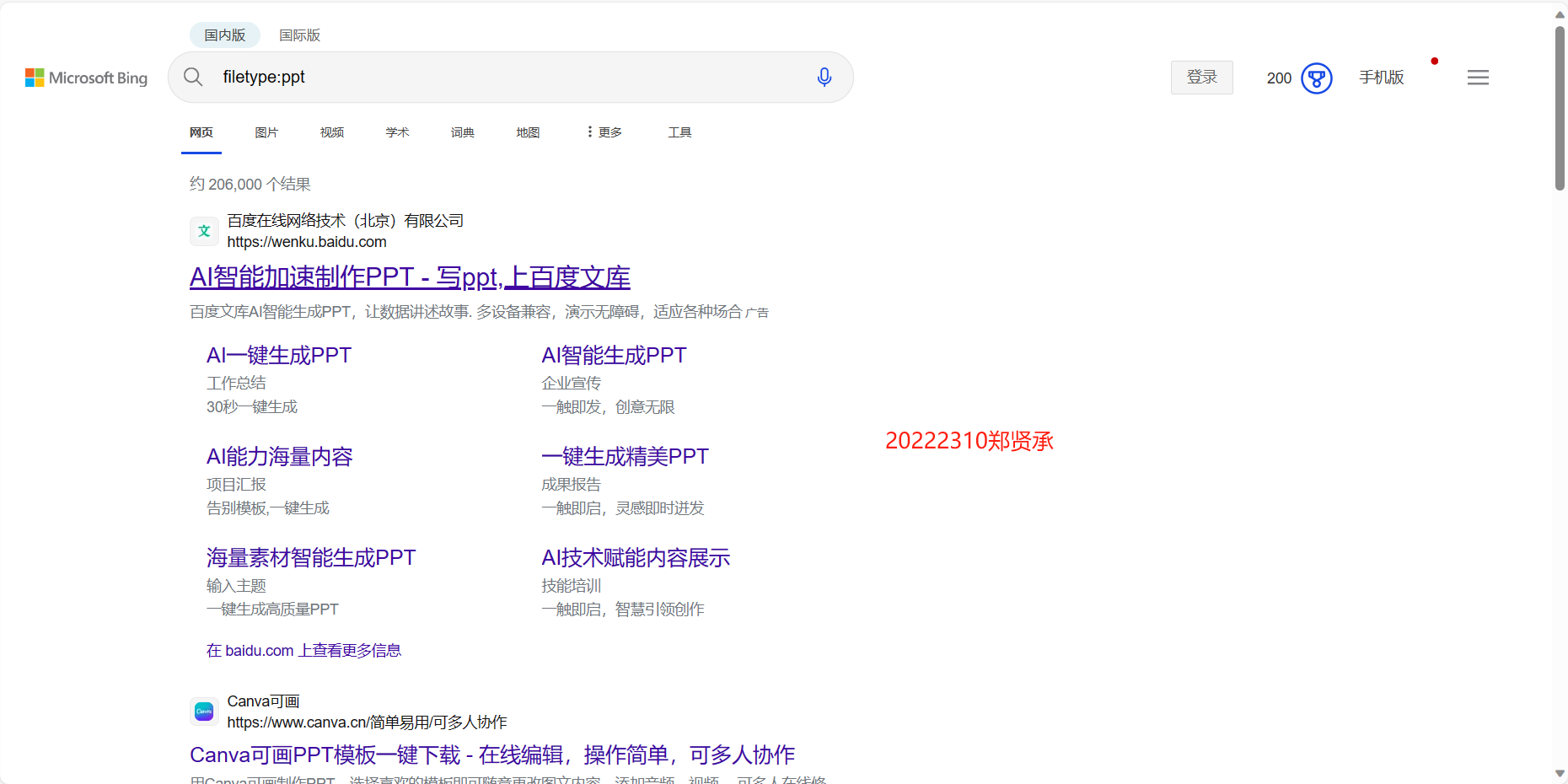

filetype:ppt

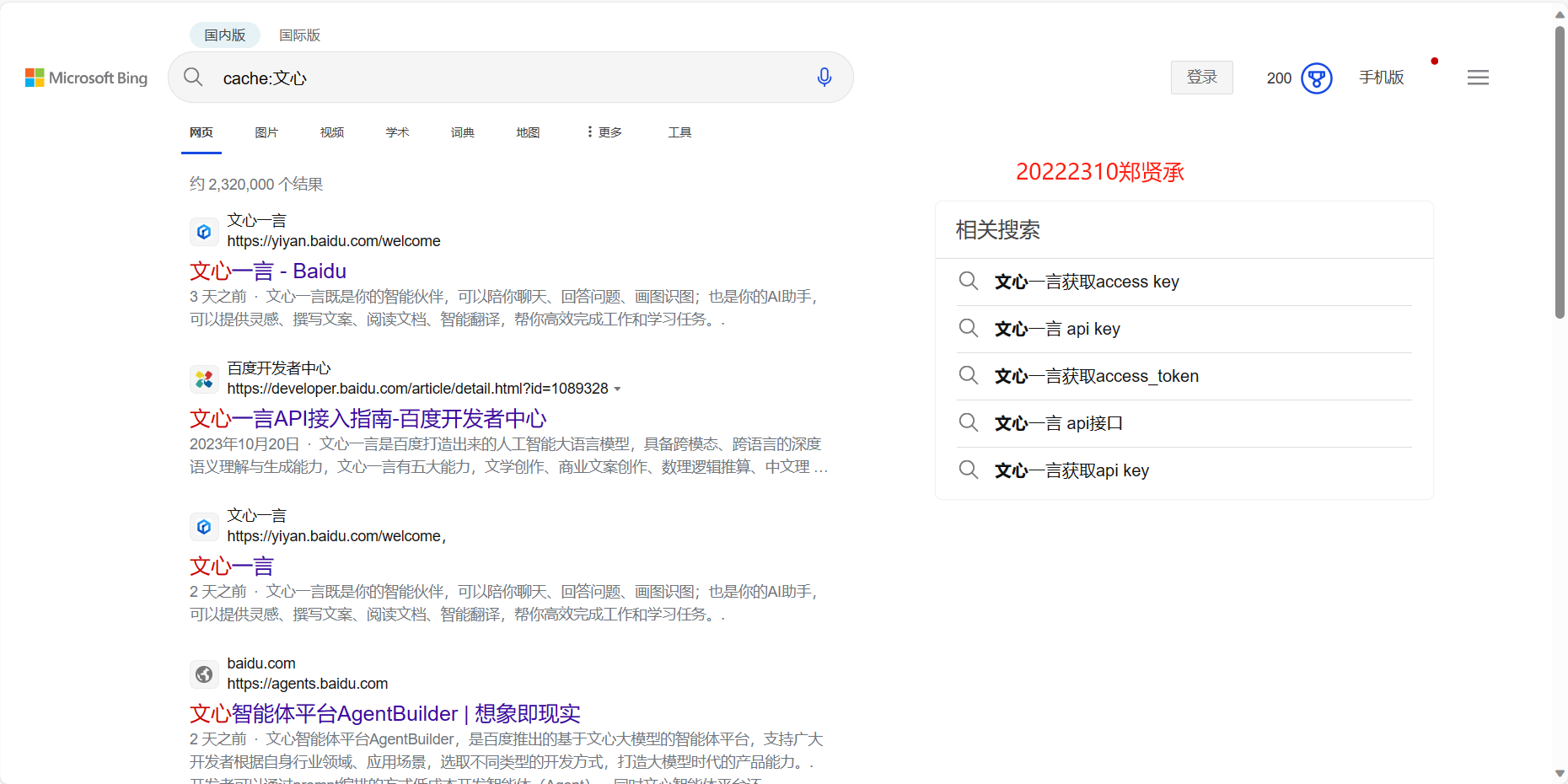

cache:文心

Index of/bin

三、问题及解决方案

问题:kali安装Nessus的时候遇到困难

解决方案:查找相关教程如https://blog.csdn.net/m0_68472908/article/details/137255414

四、学习感悟、思考等

本次实验主要难度在于安装Nessus的过程,安装过程格外艰难,我遇到了下载插件时经常下载到一半突然停止的问题,多次更换网络后得以解决。

本次实验我学会了使用nmap扫描靶机的相关信息和漏洞,通过IP地址查找对应的地理信息,DNS域名查询,使用Google hack搜集技能完成搜索等技术,使用这些技术并不复杂,难点往往是配置环境。

浙公网安备 33010602011771号

浙公网安备 33010602011771号